Cliente de Acceso global seguro para Windows

El cliente de Acceso global seguro, un componente esencial del Acceso global seguro, ayuda a las organizaciones a administrar y proteger el tráfico de red en dispositivos de usuario final. El rol principal del cliente es enrutar el tráfico que debe proteger el Acceso global seguro al servicio en la nube. El resto del tráfico va directamente a la red. Los perfiles de reenvío, configurados en el portal, determinan qué tráfico enruta el cliente de Acceso global seguro al servicio en la nube.

Este artículo describe cómo descargar e instalar el cliente de Acceso global seguro para Windows.

Requisitos previos

- Un inquilino de Entra incorporado al Acceso global seguro.

- Un dispositivo administrado unido al inquilino incorporado. Los dispositivos deben estar unidos a Microsoft Entra o a Microsoft Entra híbrido.

- No se admiten dispositivos registrados en Microsoft Entra.

- El cliente de Acceso global seguro requiere versiones de 64 bits de Windows 11 o Windows 10.

- Se admite la sesión única de Azure Virtual Desktop.

- No se admite la sesión múltiple de Azure Virtual Desktop.

- Se admite Windows 365.

- Las credenciales de administrador local son necesarias para instalar o actualizar el cliente.

- El cliente de Acceso global seguro requiere licencias. Para obtener más información, consulta la sección de licencias de Qué es el Acceso global seguro. Si es necesario, puedes comprar una licencia u obtener licencias de prueba.

Descarga del cliente

La versión más reciente del cliente de Acceso global seguro se puede descargar desde el Centro de administración de Microsoft Entra.

- Inicia sesión en el Centro de administración de Microsoft Entra como Administrador de acceso global seguro.

- Ve a Acceso global seguro>Conectar>Descarga de cliente.

- Selecciona Descargar cliente.

Instala el cliente de Acceso global seguro.

Instalación automatizada

Las organizaciones pueden instalar el cliente de Acceso global seguro de forma silenciosa con el modificador /quiet o usar soluciones de administración de dispositivos móviles (MDM), como Microsoft Intune, para implementarlo en sus dispositivos.

Instalación manual

Para instalar manualmente el cliente de Acceso global seguro.

- Ejecuta el archivo de instalación GlobalSecureAccessClient.exe. Acepta los términos de licencia del software.

- El cliente se instala e inicia sesión silenciosamente con tus credenciales de Microsoft Entra. Si se produce un error en el inicio de sesión silencioso, el instalador te pedirá que inicies sesión manualmente.

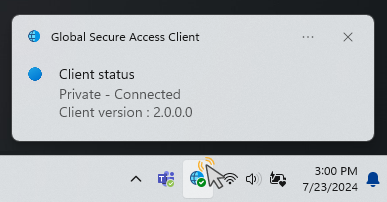

- Inicia sesión. El icono de conexión se vuelve verde.

- Mantén el puntero sobre el icono de conexión para abrir la notificación de estado del cliente, que debe mostrarse como Conectada.

Acciones del cliente

Para ver las acciones del menú cliente disponibles, haz clic con el botón derecho en el icono de la bandeja del sistema de Acceso global seguro.

Sugerencia

Las acciones de menú del cliente de Acceso global seguro variarán según la configuración de las claves del Registro de cliente.

| Acción | Descripción |

|---|---|

| Cerrar sesión | Oculto de forma predeterminada. Use la acción Cerrar sesión cuando necesites iniciar sesión en el cliente de Acceso global seguro con un usuario Entra distinto del que se usa para iniciar sesión en Windows. Para que esta acción esté disponible, actualiza las claves del Registro de cliente adecuadas. |

| Pausar | Selecciona la acción Pausar para pausar temporalmente el cliente. El cliente permanece en pausa hasta que reanudes el cliente o reinicies el equipo. |

| Reanudar | Reanuda el cliente en pausa. |

| Deshabilitar Acceso privado | Oculto de forma predeterminada. Use la acción Deshabilitar Acceso privado cuando desees omitir el Acceso global seguro siempre que conectes el dispositivo directamente a la red corporativa para acceder a las aplicaciones privadas directamente a través de la red en lugar de a través del Acceso global seguro. Para que esta acción esté disponible, actualiza las claves del Registro de cliente adecuadas. |

| Recopilación de registros | Selecciona esta acción para recopilar registros de cliente (información sobre el equipo cliente, los registros de eventos relacionados para los servicios y los valores del Registro) y archivarlos en un archivo ZIP para compartirlos con el soporte técnico de Microsoft para su investigación. La ubicación predeterminada de los registros es C:\Program Files\Global Secure Access Client\Logs. |

| Diagnóstico avanzados | Selecciona esta acción para iniciar la utilidad de diagnóstico avanzado y acceder a una variedad de herramientas de solución de problemas. |

Indicadores de estado de cliente

Notificación de estado

Haz doble clic en el icono de Acceso global seguro para abrir la notificación de estado de cliente y ver el estado de cada canal configurado para el cliente.

Estados del cliente en el icono de bandeja del sistema

| Iconos | Mensaje | Descripción |

|---|---|---|

| Cliente de Acceso global seguro | El cliente está inicializando y comprobando su conexión a Acceso global seguro. | |

| Cliente de Acceso global seguro: conectado | El cliente está conectado a Acceso global seguro. | |

| Cliente de Acceso global seguro: deshabilitado | El cliente está deshabilitado porque los servicios están sin conexión o el usuario deshabilitó el cliente. | |

| Cliente de Acceso global seguro: desconectado | El cliente no se pudo conectarse al Acceso global seguro. | |

| Cliente de Acceso global seguro: algunos canales no son accesibles | El cliente está parcialmente conectado a Acceso global seguro (es decir, se produjo un error en la conexión a al menos un canal: Entra, Microsoft 365, Acceso privado, Acceso a Internet). | |

| Cliente de Acceso global seguro: deshabilitado por la organización | La organización ha deshabilitado el cliente (es decir, todos los perfiles de reenvío de tráfico están deshabilitados). | |

| Acceso global seguro: Acceso privado está deshabilitado | El usuario deshabilitó el Acceso privado en este dispositivo. | |

| Acceso global seguro: no se pudo conectar a Internet | El cliente no pudo detectar una conexión a Internet. El dispositivo está conectado a una red que no tiene una conexión a Internet o una red que requiere el inicio de sesión del portal cautivo. |

Restricciones conocidas

Entre las limitaciones conocidas de la versión actual del cliente de Acceso global seguro se incluyen las siguientes:

Sistema de nombres de dominio (DNS) seguro

El cliente de Acceso global seguro no admite actualmente DNS seguro en sus distintas versiones, como DNS sobre HTTPS (DoH), DNS sobre TLS (DoT) o Extensiones de seguridad DNS (DNSSEC). Para configurar el cliente para que pueda adquirir tráfico de red, debes deshabilitar el DNS seguro. Para deshabilitar el DNS seguro en el explorador, consulta DNS seguro deshabilitado en exploradores.

DNS sobre TCP

DNS usa el puerto 53 UDP para la resolución de nombres. Algunos exploradores tienen su propio cliente DNS que también admite el puerto 53 TCP. Actualmente, el cliente de Acceso global seguro no admite el puerto DNS 53 TCP. Para mitigarlo, deshabilita el cliente DNS del explorador estableciendo los siguientes valores del Registro:

- Microsoft Edge

[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Edge] "BuiltInDnsClientEnabled"=dword:00000000 - Chrome

[HKEY_CURRENT_USER\Software\Policies\Google\Chrome] "BuiltInDnsClientEnabled"=dword:00000000

Agrega también la exploración dechrome://flagsy la deshabilitación deAsync DNS resolver.

No se admite IPv6.

El cliente solo tuneliza el tráfico IPv4. El cliente no adquiere el tráfico IPv6 y, por tanto, se transfiere directamente a la red. Para permitir que todo el tráfico pertinente se tunelizará, establece las propiedades del adaptador de red en IPv4 preferida.

Reserva de conexión

Si se produce un error de conexión al servicio en la nube, el cliente vuelve a la conexión directa a Internet o bloquea la conexión, en función del valor de protección de la regla de coincidencia del perfil de reenvío.

Geolocalización

Para el tráfico de red que se tuneliza al servicio en la nube, el servidor de aplicaciones (sitio web) detecta la dirección IP de origen de la conexión como la dirección IP de Edge (y no como la dirección IP del dispositivo de usuario). Este escenario podría afectar a los servicios que dependen de la geolocalización.

Sugerencia

Para que Office 365 y Entra detecten la verdadera dirección IP de origen del dispositivo, considera la posibilidad de habilitar la restauración de IP de origen.

Compatibilidad con la virtualización

No se puede instalar el cliente de Acceso global seguro en un dispositivo que hospeda máquinas virtuales. Sin embargo, puedes instalar el cliente de Acceso global seguro en una máquina virtual, siempre y cuando el cliente no esté instalado en la máquina host. Por el mismo motivo, un Subsistema de Windows para Linux (WSL) no adquiere tráfico de un cliente instalado en la máquina host.

Proxy

Si un proxy está configurado en el nivel de aplicación (por ejemplo, un explorador) o en el nivel del sistema operativo, configura un archivo de configuración automática de proxy (PAC) para excluir todos los FQDN y direcciones IP que esperas que el cliente tunelice.

Para evitar que las solicitudes HTTP de FQDN o direcciones IP específicas tunelicen al proxy, agrega los FQDN o direcciones IP al archivo PAC como excepciones. (Estos FQDN o direcciones IP se encuentran en el perfil de reenvío del Acceso global seguro para la tunelización). Por ejemplo:

function FindProxyForURL(url, host) {

if (isPlainHostName(host) ||

dnsDomainIs(host, ".microsoft.com") || // tunneled

dnsDomainIs(host, ".msn.com")) // tunneled

return "DIRECT"; // If true, sets "DIRECT" connection

else // If not true...

return "PROXY 10.1.0.10:8080"; // forward the connection to the proxy

}

Si no es posible una conexión directa a Internet, configura el cliente para conectarse al servicio de Acceso global seguro a través de un proxy. Por ejemplo, establece la variable del sistema grpc_proxy para que coincida con el valor del proxy, como http://proxy:8080.

Para aplicar los cambios de configuración, reinicia los servicios de Windows del cliente de Acceso global seguro.

Inserción de paquetes

El cliente solo tuneliza el tráfico enviado mediante sockets. No tunelizar el tráfico insertado en la pila de red mediante un controlador (por ejemplo, parte del tráfico generado por el asignador de red (Nmap)). Los paquetes insertados van directamente a la red.

Multisesión

El cliente de Acceso global seguro no admite sesiones simultáneas en la misma máquina. Esta limitación se aplica a los servidores RDP y soluciones de VDI, como Azure Virtual Desktop (AVD) que están configurados para varias sesiones.

Arm64

Todavía no se admite el cliente de Acceso global seguro en la arquitectura ARM64.

QUIC no se admite para el Acceso a Internet

Dado que QUIC aún no se admite para el Acceso a Internet, no se puede tunelizar el tráfico a los puertos 80 UDP y 443 UDP.

Sugerencia

QUIC se admite actualmente en cargas de trabajo de Acceso privado y Microsoft 365.

Los administradores pueden deshabilitar el protocolo QUIC que desencadena clientes para revertir a HTTPS sobre TCP, que es totalmente compatible con el Acceso a Internet. Para obtener más información, consulta QUIC no se admite para el Acceso a Internet.

Solución de problemas

Para solucionar problemas del cliente de Acceso global seguro, haz clic con el botón derecho en el icono de cliente de la barra de tareas y selecciona una de las opciones de solución de problemas: Recopilar registros o Diagnóstico avanzado.

Sugerencia

Los administradores pueden modificar las opciones de menú del cliente de Acceso global seguro revisando las claves del Registro de cliente.

Para obtener información más detallada sobre cómo solucionar problemas del cliente de Acceso global seguro, consulta los siguientes artículos:

- Solución de problemas del cliente de Acceso global seguro: diagnóstico avanzado

- Solución de problemas del cliente de Acceso global seguro: pestaña Comprobación de estado

Claves del Registro de cliente

El cliente de Acceso global seguro usa claves del Registro específicas para habilitar o deshabilitar distintas funcionalidades. Los administradores pueden usar soluciones de administración de dispositivos móviles (MDM), como Microsoft Intune o la directiva de grupo, para controlar los valores del Registro.

Precaución

No cambies otros valores del Registro a menos que el soporte técnico de Microsoft lo indique.

Deshabilitar o habilitar el Acceso privado en el cliente

Este valor del Registro controla si el Acceso privado está habilitado o deshabilitado para el cliente. Si un usuario está conectado a la red corporativa, puede optar por omitir el acceso global seguro y acceder directamente a las aplicaciones privadas.

Los usuarios pueden deshabilitar y habilitar el Acceso privado a través del menú de la bandeja del sistema.

Sugerencia

Esta opción solo está disponible en el menú si no está oculta (consulta Ocultar o mostrar botones de menú de la bandeja del sistema) y el Acceso privado está habilitado para este inquilino.

Los administradores pueden deshabilitar o habilitar el Acceso privado para el usuario estableciendo la clave del Registro:

Computer\HKEY_CURRENT_USER\Software\Microsoft\Global Secure Access Client

| Valor | Tipo | data | Descripción |

|---|---|---|---|

| IsPrivateAccessDisabledByUser | REG_DWORD | 0x0 | El Acceso privado está habilitado en este dispositivo. El tráfico de red a las aplicaciones privadas pasa por el Acceso global seguro. |

| IsPrivateAccessDisabledByUser | REG_DWORD | 0x1 | El Acceso privado está deshabilitado en este dispositivo. El tráfico de red a las aplicaciones privadas pasa directamente a la red. |

Si el valor del Registro no existe, el valor predeterminado es 0x0, Acceso privado está habilitado.

Ocultar o mostrar botones de menú de la bandeja del sistema

El administrador puede mostrar u ocultar botones específicos en el menú icono de la bandeja del sistema cliente. Crea los siguientes valores de clave del Registro:

Computer\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Global Secure Access Client

| Valor | Tipo | Data | Comportamiento predeterminado | Descripción |

|---|---|---|---|---|

| HideSignOutButton | REG_DWORD | 0x0 - shown 0x1 - hidden | hidden | Configura esta opción para mostrar u ocultar la acción Cerrar sesión. Esta opción es para escenarios específicos cuando un usuario necesita iniciar sesión en el cliente con un usuario Entra diferente al que se usa para iniciar sesión en Windows. Nota: debes iniciar sesión en el cliente con un usuario en el mismo inquilino de Entra al que está unido el dispositivo. También puedes usar la acción Cerrar sesión para volver a autenticar al usuario existente. |

| HideDisablePrivateAccessButton | REG_DWORD | 0x0 - shown 0x1 - hidden | hidden | Configura esta opción para mostrar u ocultar la acción Deshabilitar Acceso privado. Esta opción es para un escenario en el que el dispositivo está conectado directamente a la red corporativa y el usuario prefiere acceder a aplicaciones privadas directamente a través de la red en lugar de a través del Acceso global seguro. |

Para obtener más información, consulta Instrucciones para configurar IPv6 en Windows para usuarios avanzados.