Tutorial: integración del inicio de sesión único de Microsoft Entra con FortiGate SSL VPN

En este tutorial, obtendrá información sobre cómo integrar FortiGate SSL VPN con Microsoft Entra ID. Al integrar FortiGate SSL VPN con Microsoft Entra ID, puede:

- Usar Microsoft Entra ID para controlar quién puede acceder a FortiGate SSL VPN.

- Permitir que los usuarios puedan iniciar sesión automáticamente en FortiGate SSL VPN con sus cuentas de Microsoft Entra.

- Administrar sus cuentas en una ubicación central: Azure Portal.

Requisitos previos

Para empezar, necesita los siguientes elementos:

- Una suscripción a Microsoft Entra. Si no tiene una suscripción, puede obtener una cuenta gratuita.

- Una VPN habilitada para el inicio de sesión único (SSO) en FortiGate SSL VPN.

Descripción del tutorial

En este tutorial, configurará y probará el inicio de sesión único (SSO) de Microsoft Entra en un entorno de prueba.

FortiGate SSL VPN admite el inicio de sesión único iniciado por SP.

Incorporación de FortiGate SSL VPN desde la galería

Para configurar la integración de FortiGate SSL VPN en Microsoft Entra ID, es preciso agregar FortiGate SSL VPN desde la galería a la lista de aplicaciones SaaS administradas:

- Inicie sesión en el Centro de administración de Microsoft Entra como Administrador de aplicaciones en la nube.

- Vaya a Identidad>Aplicaciones>Aplicaciones empresariales>Nueva aplicación.

- En la sección Agregar desde la galería, escriba FortiGate SSL VPN en el cuadro de búsqueda.

- Seleccione FortiGate SSL VPN en el panel de resultados y agregue la aplicación. Espere unos segundos mientras la aplicación se agrega al inquilino.

Si lo desea, puede usar también el asistente para la configuración de aplicaciones empresariales. En este asistente puede agregar una aplicación al inquilino, agregar usuarios o grupos a la aplicación y asignar roles, así como recorrer la configuración de SSO. Obtenga más información sobre los asistentes de Microsoft 365.

Configuración y prueba del inicio de sesión único de Microsoft Entra para FortiGate SSL VPN

Configure y pruebe el inicio de sesión único de Microsoft Entra con FortiGate SSL VPN mediante un usuario de prueba llamado B.Simon. Para que el inicio de sesión único funcione, es necesario establecer una relación de vinculación entre un usuario de Microsoft Entra y el grupo de usuarios de inicio de sesión único SAML correspondiente de FortiGate SSL VPN.

Para configurar y probar el inicio de sesión único de Microsoft Entra con FortiGate SSL VPN, siga estos pasos generales:

- Configure el inicio de sesión único de Microsoft Entra para permitir que los usuarios utilicen esta característica.

- Cree un usuario de prueba de Microsoft Entra para probar el inicio de sesión único de Microsoft Entra.

- Conceda acceso al usuario de prueba para que pueda utilizar el inicio de sesión único de Microsoft Entra para ese usuario.

- Configuración del inicio de sesión único de FortiGate SSL VPN en la aplicación.

- Cree un grupo de usuarios de inicio de sesión único SAML de FortiGate como homólogo de la representación de usuario de Microsoft Entra.

- Prueba del inicio de sesión único para comprobar que la configuración funciona.

Configuración del inicio de sesión único de Microsoft Entra

Siga estos pasos para habilitar el inicio de sesión único de Microsoft Entra en Azure Portal:

Inicie sesión en el Centro de administración de Microsoft Entra como Administrador de aplicaciones en la nube.

Vaya a Identidad>Aplicaciones>Aplicaciones empresariales>página de integración de aplicaciones de FortiGate SSL VPN, busque la sección Administrar y seleccione Inicio de sesión único.

En la página Seleccione un método de inicio de sesión único, elija SAML.

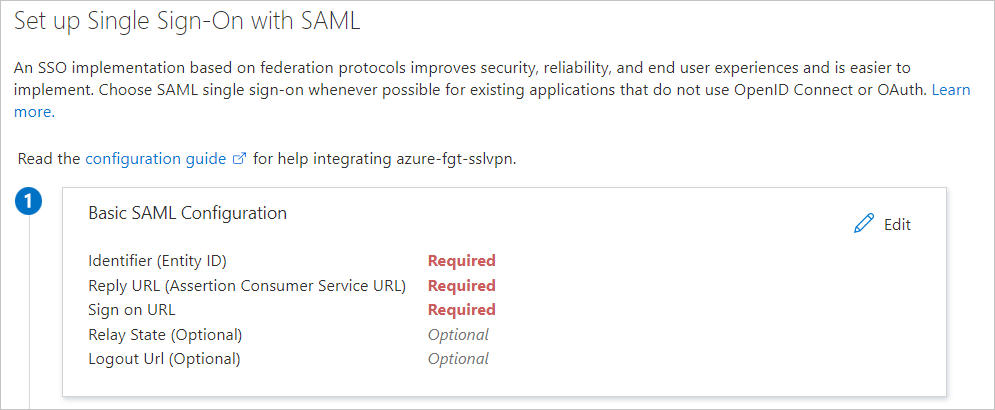

En la página Configuración del inicio de sesión único con SAML, seleccione el botón Editar de Configuración básica de SAML para editar la configuración:

En la página Configuración del inicio de sesión único con SAML, escriba los valores siguientes:

a. En el cuadro Identificador, escriba una dirección URL que siga el patrón

https://<FortiGate IP or FQDN address>:<Custom SSL VPN port>/remote/saml/metadata.b. En el cuadro Dirección URL de respuesta, escriba una dirección URL que siga el patrón

https://<FortiGate IP or FQDN address>:<Custom SSL VPN port>/remote/saml/login.c. En el cuadro URL de inicio de sesión, escriba una dirección URL que siga el patrón

https://<FortiGate IP or FQDN address>:<Custom SSL VPN port>/remote/saml/login.d. En el cuadro URL de cierre de sesión, escriba una dirección URL que siga el patrón

https://<FortiGate IP or FQDN address>:<Custom SSL VPN port><FQDN>/remote/saml/logout.Nota:

Estos valores son tan solo patrones. Tiene que usar los valores reales para Dirección URL de inicio de sesión, Identificador, Dirección URL de respuesta y Dirección URL de inicio de sesión configurados en FortiGate.

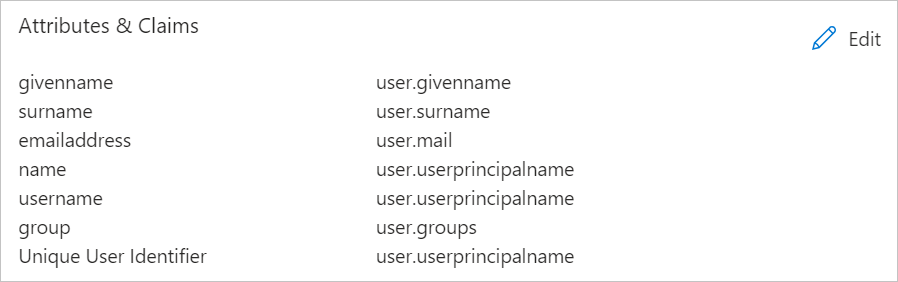

La aplicación FortiGate SSL VPN espera las aserciones de SAML en un formato específico, que requiere que se agreguen asignaciones de atributos personalizados a la configuración. La siguiente captura de muestra la lista de atributos predeterminados.

En la tabla siguiente se muestran las notificaciones que requiere FortiGate SSL VPN. Los nombres de estas notificaciones deben coincidir con los nombres que se usan en la sección Configuración de la línea de comandos de FortiGate de este tutorial. Los nombres distinguen mayúsculas de minúsculas.

Nombre Atributo de origen username user.userprincipalname group user.groups Para crear estas notificaciones adicionales:

a. Seleccione Editar junto a Atributos y notificaciones de usuario.

b. Seleccione Agregar nueva notificación.

c. En Nombre, escriba username.

d. En Atributo de origen, seleccione user.userprincipalname.

e. Seleccione Guardar.

Nota:

Atributos y notificaciones del usuario solo permiten una notificación de grupo. Para agregar una notificación de grupo, elimine la notificación de grupo existente user.groups [SecurityGroup] ya presente en las notificaciones para agregar la nueva notificación o editar la existente en Todos los grupos.

f. Seleccione Agregar una notificación de grupo.

g. Seleccione Todos los grupos.

h. En Opciones avanzadas, seleccione la casilla Personalizar nombre de la notificación del grupo.

i. En Nombre, escriba group.

j. Seleccione Guardar.

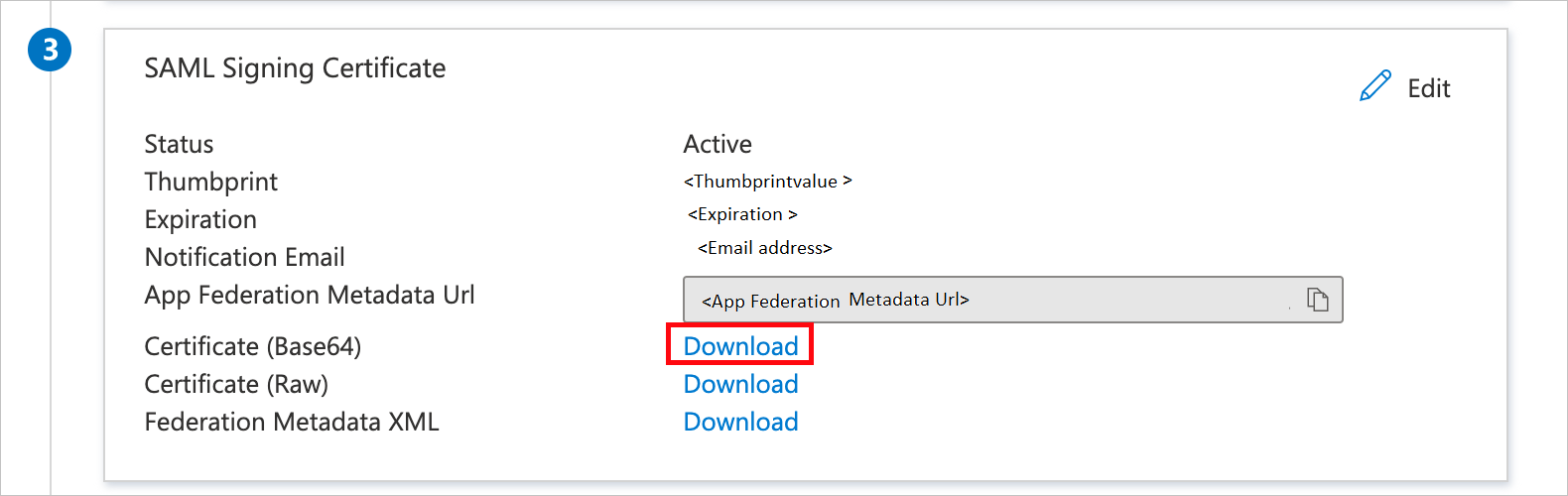

En la página Configurar el inicio de sesión único con SAML, en la sección Certificado de firma de SAML, seleccione el vínculo Descargar junto a Certificado (Base64) para descargar y guardar el certificado en el equipo:

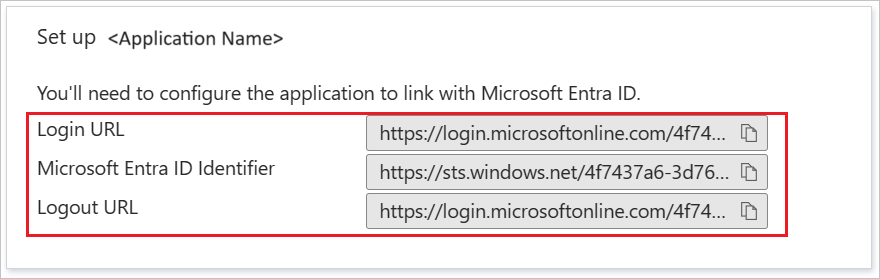

En la sección Configurar FortiGate SSL VPN, copie las direcciones URL adecuadas según sus necesidades:

Cree un usuario de prueba de Microsoft Entra

En esta sección, va a crear un usuario llamado B.Simon.

- Inicie sesión en el Centro de administración de Microsoft Entra al menos como Administrador de usuario.

- Vaya aIdentidad>Usuarios>Todos los usuarios.

- Seleccione Nuevo usuario>Crear nuevo usuario, en la parte superior de la pantalla.

- En las propiedades del usuario, siga estos pasos:

- En el campo Nombre para mostrar, escriba

B.Simon. - En el campo Nombre principal de usuario, escriba username@companydomain.extension. Por ejemplo,

B.Simon@contoso.com. - Active la casilla Show password (Mostrar contraseña) y, después, anote el valor que se muestra en el cuadro Contraseña.

- Seleccione Revisar + crear.

- En el campo Nombre para mostrar, escriba

- Seleccione Crear.

Concesión de acceso al usuario de prueba

En esta sección, permitirá que B.Simon use el inicio de sesión único para permitir que el usuario acceda al VPN de SSL de FortiGate.

- Vaya a Aplicaciones de identidad>Aplicaciones>Empresariales.

- En la lista de aplicaciones, seleccione FortiGate SSL VPN.

- En la sección Administrar de la página de información general de la aplicación, seleccione Usuarios y grupos.

- Seleccione Agregar usuario. A continuación, en el cuadro de diálogo Agregar asignación, seleccione Usuarios y grupos.

- En el cuadro de diálogo Usuarios y grupos, seleccione B.Simon en la lista Usuarios y haga clic en el botón Seleccionar en la parte inferior de la pantalla.

- Si espera algún valor de rol en la aserción de SAML, en el cuadro de diálogo Seleccionar rol, seleccione el rol adecuado para el usuario en la lista. Haga clic en el botón Seleccionar en la parte inferior de la pantalla.

- En el cuadro de diálogo Agregar asignación, seleccione Asignar.

Creación de un grupo de seguridad para el usuario de prueba

En esta sección, creará un grupo de seguridad en Microsoft Entra ID para el usuario de prueba. FortiGate usará este grupo de seguridad para conceder al usuario acceso a la red a través de la VPN.

- En el Centro de administración de Microsoft Entra, vaya a Identidad>Grupos>Nuevo grupo.

- En las propiedades del Nuevo grupo, siga estos pasos:

- En la lista Tipo de grupo, seleccione Seguridad.

- En el cuadro Nombre del grupo, escriba FortiGateAccess.

- En el cuadro Descripción del grupo, escriba Group for granting FortiGate VPN access (Grupo para conceder acceso a FortiGate VPN).

- En la configuración Los roles de Microsoft Entra se pueden asignar a un grupo (versión preliminar), seleccione No.

- En el cuadro Tipo de pertenencia, seleccione Asignado.

- En Miembros, seleccione -no hay miembros seleccionados.

- En el cuadro de diálogo Usuarios y grupos, seleccione B.Simon en la lista Usuarios y haga clic en el botón Seleccionar en la parte inferior de la pantalla.

- Seleccione Crear.

- Una vez que vuelva a la sección Grupos de Microsoft Entra ID, busque el grupo FortiGateAccess y anote el valor de Id. de objeto. Lo necesitará más adelante.

Configuración del inicio de sesión único de FortiGate SSL VPN

Carga del certificado SAML de Base64 en el dispositivo FortiGate

Después de completar la configuración de SAML de la aplicación FortiGate en el inquilino, descargó el certificado SAML codificado en Base64. Debe cargar este certificado en el dispositivo FortiGate:

- Inicie sesión en el portal de administración de la aplicación FortiGate.

- En el panel izquierdo, seleccione Sistema.

- En Sistema, seleccione Certificados.

- Seleccione Importar>Certificado remoto.

- Busque el certificado descargado de la implementación de la aplicación FortiGate en el inquilino de Azure, selecciónelo y haga clic en Aceptar.

Una vez cargado el certificado, tome note del nombre en Sistema>Certificados>Certificado remoto. De manera predeterminada, se llamará REMOTE_Cert_N, donde N es un valor entero.

Configuración de la línea de comandos de FortiGate

Aunque puede configurar el inicio de sesión único desde la GUI desde FortiOS 7.0, las configuraciones de la CLI se aplican a todas las versiones y, por tanto, se muestran aquí.

Para completar estos pasos, necesitará los valores que anotó anteriormente:

| Configuración de la CLI de SAML para FortiGate | Configuración de Azure equivalente |

|---|---|

ID de entidad de SP (entity-id) |

Identificador (identificador de entidad) |

URL de inicio de sesión único de SP (single-sign-on-url) |

Dirección URL de respuesta (URL del Servicio de consumidor de aserciones) |

URL de cierre de sesión único de SP (single-logout-url) |

URL de cierre de sesión |

ID de entidad de IdP (idp-entity-id) |

Identificador de Microsoft Entra |

URL de inicio de sesión único de IdP (idp-single-sign-on-url) |

Dirección URL de inicio de sesión de Azure |

URL de cierre de sesión único de IdP (idp-single-logout-url) |

Dirección URL de cierre de sesión de Azure |

Certificado de IdP (idp-cert) |

Nombre del certificado SAML de Base64 (REMOTE_Cert_N) |

Atributo de nombre de usuario (user-name) |

username |

Atributo de nombre de grupo (group-name) |

group |

Nota:

La dirección URL de inicio de sesión en Configuración básica de SAML no se usa en las configuraciones de FortiGate. Se usa para desencadenar el inicio de sesión único iniciado por SP para redirigir al usuario a la página del portal de VPN SSL.

Establezca una sesión de SSH en el dispositivo FortiGate e inicie sesión con una cuenta de administrador de FortiGate.

Ejecute estos comandos y sustituya

<values>por la información recopilada anteriormente:config user saml edit azure set cert <FortiGate VPN Server Certificate Name> set entity-id < Identifier (Entity ID)Entity ID> set single-sign-on-url < Reply URL Reply URL> set single-logout-url <Logout URL> set idp-entity-id <Azure AD Identifier> set idp-single-sign-on-url <Azure Login URL> set idp-single-logout-url <Azure Logout URL> set idp-cert <Base64 SAML Certificate Name> set user-name username set group-name group next end

Configuración de FortiGate para la coincidencia de grupos

En esta sección, configurará FortiGate para reconocer el identificador de objeto del grupo de seguridad que incluye al usuario de prueba. Esto permitirá a FortiGate aplicar decisiones de acceso basadas en la pertenencia al grupo.

Para completar estos pasos, necesitará el identificador de objeto del grupo de seguridad FortiGateAccess que creó anteriormente en este tutorial.

Establezca una sesión de SSH en el dispositivo FortiGate e inicie sesión con una cuenta de administrador de FortiGate.

Ejecute estos comandos:

config user group edit FortiGateAccess set member azure config match edit 1 set server-name azure set group-name <Object Id> next end next end

Creación de una directiva de firewall y de portales de VPN de FortiGate

En esta sección, configurará una directiva de firewall y de portales de VPN de FortiGate para conceder acceso al grupo de seguridad FortiGateAccess que creó anteriormente en este tutorial.

Consulte Configuración del inicio de sesión único de SAML para VPN SSL con Microsoft Entra ID que actúa como IdP de SAML para obtener instrucciones.

Prueba de SSO

En esta sección va a probar la configuración de inicio de sesión único de Microsoft Entra con las siguientes opciones.

En el paso 5 de la configuración de SSO de Azure, *Probar el inicio de sesión único con la aplicación, haga clic en el botón Probar. Esta acción le redirigirá a la dirección URL de inicio de sesión de la VPN de FortiGate, donde puede iniciar el flujo de inicio de sesión.

Vaya directamente a la dirección URL de inicio de sesión de la VPN de FortiGate e inicie el flujo de inicio de sesión desde allí.

Puede usar Mis aplicaciones de Microsoft. Al hacer clic en el icono de VPN de FortiGate de Aplicaciones, se le redirigirá a la dirección URL de inicio de sesión de la VPN de FortiGate. Para más información acerca de Aplicaciones, consulte Inicio de sesión e inicio de aplicaciones desde el portal Aplicaciones.

Pasos siguientes

Una vez que configure la VPN de FortiGate, puede aplicar el control de sesión, que protege la filtración y la infiltración de la información confidencial de la organización en tiempo real. El control de sesión procede del acceso condicional. Aprenda a aplicar el control de sesión con Microsoft Defender para aplicaciones en la nube.

Comentarios

Próximamente: A lo largo de 2024 iremos eliminando gradualmente las Cuestiones de GitHub como mecanismo de retroalimentación para el contenido y lo sustituiremos por un nuevo sistema de retroalimentación. Para más información, consulta: https://aka.ms/ContentUserFeedback.

Enviar y ver comentarios de