Nota

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

OneLake es un lago de datos jerárquico, como Azure Data Lake Storage (ADLS) Gen2 o el sistema de archivos de Windows. La seguridad en OneLake se aplica tanto en el plano de control como en el plano de datos:

- Permisos del plano de control: controle las acciones que los usuarios pueden realizar en el entorno, como crear, administrar o compartir elementos. Los permisos del plano de control suelen proporcionar permisos de plano de datos de forma predeterminada.

- Permisos del plano de datos: controle los datos a los que los usuarios pueden acceder o ver, independientemente de su capacidad de administrar recursos. Para OneLake, esto hace referencia a la seguridad de OneLake.

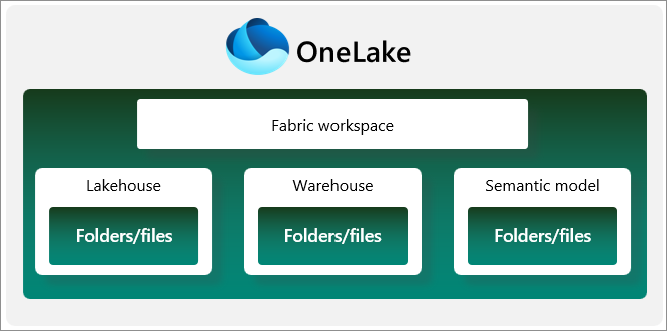

Puede establecer la seguridad en cada nivel dentro del lago de datos. Sin embargo, algunos niveles de la jerarquía reciben un tratamiento especial porque se correlacionan con los conceptos de Fabric. OneLake security controla todo el acceso a los datos de OneLake con permisos heredados del elemento primario o área de trabajo. Puede establecer permisos en los siguientes niveles:

Área de trabajo: un entorno de colaboración para crear y administrar elementos. Usted gestiona la seguridad a través de roles de espacio de trabajo en este nivel.

Elemento: un conjunto de funcionalidades agrupadas en un único componente. Un elemento de datos es un subtipo de elemento que permite almacenar datos utilizando OneLake, tales como un lakehouse, un almacén o una base de datos SQL. Los elementos heredan los permisos de los roles del área de trabajo, pero también pueden tener permisos adicionales.

Carpetas: se usan carpetas dentro de un elemento para almacenar y administrar datos, como Tablas o Archivos/.

Los elementos siempre residen dentro de áreas de trabajo, y las áreas de trabajo siempre residen directamente bajo el espacio de nombres OneLake. Puede visualizar esta estructura de la siguiente manera:

Permisos en OneLake

En esta sección se describe cómo los permisos de OneLake administran el acceso en los niveles de área de trabajo y elementos.

Permisos de área de trabajo

Los permisos del área de trabajo definen qué acciones pueden realizar los usuarios dentro de un área de trabajo y sus elementos. Administre estos permisos en el nivel de área de trabajo. Estos permisos son principalmente permisos de plano de control. Determinan las funcionalidades administrativas y de administración de elementos, no el acceso directo a los datos. Sin embargo, los elementos y carpetas suelen heredar permisos de área de trabajo para conceder acceso a los datos de forma predeterminada. Los permisos del área de trabajo definen el acceso a todos los elementos de esa área de trabajo.

Los cuatro roles diferentes de espacio de trabajo conceden distintos tipos de acceso. En la tabla siguiente se enumeran los comportamientos predeterminados de cada rol de área de trabajo:

| Rol | ¿Puede agregar administradores? | ¿Puede agregar miembros? | ¿Puede editar la seguridad de OneLake? | ¿Puede escribir datos y crear elementos? | ¿Puede leer datos en OneLake? | ¿Puede actualizar y eliminar el área de trabajo? |

|---|---|---|---|---|---|---|

| Administración | Sí | Sí | Sí | Sí | Sí | Sí |

| Miembro | No | Sí | Sí | Sí | Sí | No |

| Colaborador | No | No | No | Sí | Sí | No |

| Visor | No | No | No | No | No* | No |

* Puede conceder a los visores acceso a los datos mediante roles de seguridad de OneLake.

Obtenga más información sobre roles en áreas de trabajo en Microsoft Fabric.

Simplifique la administración de roles de área de trabajo de Fabric mediante su asignación a grupos de seguridad. Este método le permite controlar el acceso agregando o quitando miembros del grupo de seguridad.

Permisos de elemento

Mediante la característica de uso compartido , puede conceder a un usuario acceso directo a un elemento. El usuario solo puede ver ese elemento en el área de trabajo y no es miembro de ningún rol de área de trabajo. Los permisos de elemento conceden acceso para conectarse a ese elemento y a cualquiera de sus puntos de conexión a los que el usuario puede acceder.

| Permiso | ¿Ve los metadatos del elemento? | ¿Ver datos en SQL? | Ver datos en OneLake. |

|---|---|---|---|

| Escribir | Sí | Sí | Sí |

| Lectura | Sí | No | No |

| LeerDatos | No | Solo en modo delegado | No |

| Leer todo | No | No | Solo a través de DefaultReader |

Otra manera de configurar permisos es a través de la página Administrar permisosde un elemento. Con esta página, puede agregar o quitar permisos de elemento individuales para usuarios o grupos. El tipo de elemento determina qué permisos están disponibles.

Seguridad de OneLake

La seguridad de OneLake permite definir la seguridad basada en roles pormenorizadas para los datos almacenados en OneLake y aplicar esa seguridad de forma coherente en todos los motores de proceso de Fabric. La seguridad de OneLake es el modelo de seguridad del plano de datos para los datos de OneLake.

Usuarios de Fabric en los roles de Administrador o Miembro dentro del área de trabajo pueden crear roles de seguridad de OneLake para conceder a los usuarios acceso a los datos de un elemento determinado. Cada rol tiene cuatro componentes:

- Datos: las tablas o carpetas a las que pueden acceder los usuarios.

- Permiso: los permisos que tienen los usuarios en los datos.

- Miembros: los usuarios que son miembros del rol.

- Restricciones: los componentes de los datos, si los hay, que se excluyen del acceso a roles, como filas o columnas específicas.

Los roles de seguridad OneLake conceden acceso a los datos a los usuarios del rol de área de trabajo Visor o con permiso de lectura en el elemento. Los administradores, miembros y colaboradores del área de trabajo no se ven afectados por los roles de seguridad de OneLake y pueden leer y escribir todos los datos de un elemento independientemente de su pertenencia a roles. Existe un rol DefaultReader en todos los lakehouses y da acceso a los datos del lakehouse a cualquier usuario con el permiso ReadAll. Puede eliminar o editar el rol DefaultReader para quitar ese acceso.

Obtenga más información sobre cómo crear roles de seguridad de OneLake para tablas y carpetas, columnasy filas.

Obtenga más información sobre el modelo de control de acceso para la seguridad de OneLake.

Motores autorizados y aplicación por terceros

OneLake security admite el cumplimiento de motores de terceros autorizados a través del modelo de motor autorizado. Los motores de consultas externos pueden registrarse como motores autorizados, recuperar definiciones de directivas de seguridad y acceso efectivo precalcuado a través de las API de OneLake y aplicar permisos de tabla, RLS y CLS en el momento de la consulta. OneLake sigue siendo el único punto de referencia para las directivas de seguridad, y las directivas se crean una vez y se aplican de forma coherente en los motores de Fabric y motores externos autorizados.

Para más información, consulte Introducción a las integraciones de seguridad de OneLake.

Seguridad de atajos

Los accesos directos de Microsoft Fabric simplifican la administración de datos. La seguridad de carpetas de OneLake se aplica a los accesos directos de OneLake en función de los roles definidos en el almacén de lago de datos donde se almacenan los datos.

Para obtener más información sobre las consideraciones de seguridad de acceso directo, consulte Accesos directos del modelo > de control de acceso de seguridad de OneLake.

Para obtener información sobre el acceso y los detalles de autenticación para accesos directos específicos, consulte tipos de accesos directos de OneLake.

Autenticación

OneLake usa microsoft Entra ID para la autenticación. Úselo para conceder permisos a las identidades de usuario y a las entidades de servicio. OneLake extrae automáticamente la identidad de usuario de las herramientas que usan la autenticación de Microsoft Entra y la asigna a los permisos establecidos en el portal de Fabric.

Nota:

Para usar entidades de servicio en un inquilino de Fabric, un administrador de inquilinos debe habilitar nombres de entidad de seguridad de servicio (SPN) para todo el inquilino o grupos de seguridad específicos. Más información sobre cómo habilitar entidades de servicio en Configuración para desarrolladores del portal de administración de inquilinos.

Registros de auditoría

Para ver los registros de auditoría de OneLake, siga las instrucciones de Seguimiento de las actividades del usuario en Microsoft Fabric. Los nombres de operación de OneLake corresponden a API de ADLS como CreateFile o DeleteFile. Los registros de auditoría de OneLake no incluyen solicitudes de lectura ni solicitudes realizadas a OneLake desde cargas de trabajo de Fabric.

Cifrado y redes

Datos en reposo

Los datos almacenados en OneLake se cifran en reposo de forma predeterminada mediante claves administradas por Microsoft. Las claves administradas por Microsoft se giran correctamente. OneLake cifra y descifra los datos de forma transparente y es compatible con FIPS 140-2.

Puede usar el cifrado en reposo mediante claves administradas por el cliente para agregar otra capa de protección mediante claves propias y control. Para más información, consulte Claves administradas por el cliente para áreas de trabajo de Fabric.

Datos en tránsito

Los datos en tránsito a través de la red pública de Internet entre los servicios de Microsoft siempre se cifran mediante al menos TLS 1.2. Fabric negocia TLS 1.3 siempre que sea posible. El tráfico entre servicios Microsoft siempre se enruta a través de la red global de Microsoft.

La comunicación entrante de OneLake también aplica TLS 1.2 y negocia con TLS 1.3, siempre que sea posible. La comunicación saliente de Fabric con la infraestructura propiedad del cliente prefiere protocolos seguros, pero podría recurrir a protocolos antiguos y no seguros (incluido TLS 1.0) cuando no se admitan protocolos más recientes.

Vínculos privados

Para configurar vínculos privados en Fabric, vea Configuración y uso de vínculos privados.

Permitir que las aplicaciones que se ejecutan fuera de Fabric accedan a los datos a través de OneLake

Puede permitir o restringir el acceso a datos de OneLake desde aplicaciones que están fuera del entorno de Fabric. Los administradores pueden encontrar esta configuración en la sección OneLake de la configuración del inquilino del portal de administración.

Al activar esta configuración, los usuarios pueden acceder a los datos de todos los orígenes. Por ejemplo, active esta configuración si tiene aplicaciones personalizadas que usan las API de Azure Data Lake Storage (ADLS) o el explorador de archivos oneLake. Al desactivar esta configuración, los usuarios todavía pueden acceder a datos desde aplicaciones internas como Spark, Ingeniería de datos y Almacenamiento de datos, pero no pueden acceder a datos desde aplicaciones que se ejecutan fuera de entornos de Fabric.