Definir las entradas y salidas

En cualquier automatización, habrá una entrada y una salida. Antes de comenzar a automatizar procesos con Power Automate, debe definir cuáles son.

El siguiente ejemplo muestra cómo puede definir las entradas y salidas.

En el escenario de aprobación de gastos, Abhay debe seguir los siguientes pasos para reembolsar a un solicitante que envía un formulario de gastos:

Abhay recibe una solicitud de aprobación para un informe de gastos.

Abhay decide si aprueba o rechaza la solicitud.

Si se aprueba la solicitud, Abhay envía un correo electrónico al empleado para informarle.

La siguiente tabla muestra la información requerida en este escenario.

| Información requerida | ¿Entrada o salida? | Finalidad |

|---|---|---|

| Nombre del empleado | Entrada | Para enviar un correo electrónico si se aprueba el gasto |

| Correo electrónico del empleado | Entrada | Para enviar un correo electrónico si se aprueba el gasto |

| Número de empleado del empleado | Entrada | Buscar en el sistema de gestión de empleados el número de banco. |

| Resultado de la aprobación | Salida | Para enviar un correo electrónico si se aprueba el gasto |

| Nombre del aprobador | Salida | Para enviar un correo electrónico si se aprueba el gasto |

| Correo electrónico del aprobador | Salida | Para enviar un correo electrónico si se aprueba el gasto |

| Fecha y hora de la aprobación | Salida | Para enviar un correo electrónico si se aprueba el gasto |

Esto puede parecer abrumador, pero la mayoría de las entradas se pueden recuperar automáticamente. Por ejemplo, el nombre y el correo electrónico del empleado se pueden recuperar si el empleado activa manualmente el proceso automatizado.

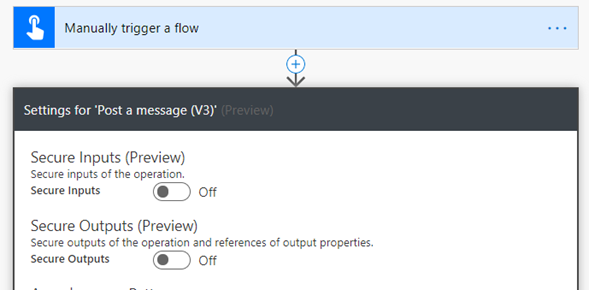

Proteger las entradas y salidas

Si está tratando con datos confidenciales como identificaciones de inicio de sesión, contraseñas e información bancaria, puede usar la función de entradas y salidas seguras en Power Automate.

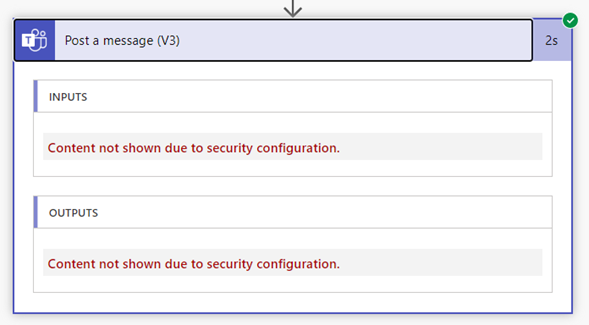

Por defecto en Power Automate, puede ver las entradas y salidas en el historial de ejecución de un flujo. Cuando habilita entradas y salidas seguras, puede proteger estos datos cuando alguien intenta investigar las entradas y salidas y, en su lugar, muestra el mensaje "Contenido no mostrado debido a la configuración de seguridad".