Configurer des stratégies d’audit pour les journaux d’événements Windows

La détection Microsoft Defender pour Identity s’appuie sur des entrées spécifiques du journal des événements Windows pour améliorer les détections et fournir des informations supplémentaires sur les utilisateurs qui ont effectué des actions spécifiques, telles que les ouvertures de session NTLM et les modifications de groupe de sécurité.

Pour que les événements appropriés soient audités et inclus dans le journal des événements Windows, vos contrôleurs de domaine nécessitent des paramètres de stratégie d’audit avancée du serveur Windows spécifiques. Les paramètres de stratégie d’audit avancée mal configurés peuvent entraîner des lacunes dans le journal des événements et une couverture incomplète de Defender pour Identity.

Cet article explique comment configurer vos paramètres de stratégie d’audit avancée si nécessaire pour un capteur Defender pour Identity et d’autres configurations pour des types d’événements spécifiques.

Pour plus d’informations, consultez La collection d’événements Windows pour les stratégies d’audit de sécurité Avancée et Defender pour Identity dans la documentation Windows.

Générer un rapport avec des configurations actuelles via PowerShell

Conditions préalables : avant d’exécuter des commandes PowerShell Defender pour Identity, assurez-vous que vous avez téléchargé le module PowerShell Defender pour Identity.

Avant de commencer à créer des stratégies d’audit et d’événement, nous vous recommandons d’exécuter la commande PowerShell suivante pour générer un rapport de vos configurations de domaine actuelles :

New-MDIConfigurationReport [-Path] <String> [-Mode] <String> [-OpenHtmlReport]

Où :

- Chemin d’accès spécifie le chemin d’accès pour enregistrer les rapports dans

- Le mode spécifie si vous souhaitez utiliser le mode Domaine ou LocalMachine . En mode Domaine , les paramètres sont collectés à partir des objets de stratégie de groupe. En mode LocalMachine , les paramètres sont collectés à partir de l’ordinateur local.

- OpenHtmlReport ouvre le rapport HTML une fois le rapport généré

Par exemple, pour générer un rapport et l’ouvrir dans votre navigateur par défaut, exécutez la commande suivante :

New-MDIConfigurationReport -Path "C:\Reports" -Mode Domain -OpenHtmlReport

Pour plus d’informations, consultez la référence PowerShell DefenderforIdentity.

Conseil

Le rapport de Domain mode inclut uniquement les configurations définies en tant que stratégies de groupe sur le domaine. Si vous avez des paramètres définis localement sur vos contrôleurs de domaine, nous vous recommandons également d’exécuter le script Test-MdiReadiness.ps1 .

Configurer l’audit pour les contrôleurs de domaine

Lorsque vous utilisez un contrôleur de domaine, vous devez mettre à jour vos paramètres de stratégie d’audit avancée et des configurations supplémentaires pour des événements et des types d’événements spécifiques, tels que des utilisateurs, des groupes, des ordinateurs, etc. Les configurations d’audit pour les contrôleurs de domaine sont les suivantes :

Configurer les paramètres de stratégie d’audit avancée

Cette procédure explique comment modifier les stratégies d’audit avancées de votre contrôleur de domaine en fonction des besoins de Defender pour Identity.

Connectez-vous au serveur de en tant qu’Administrateur de domaine.

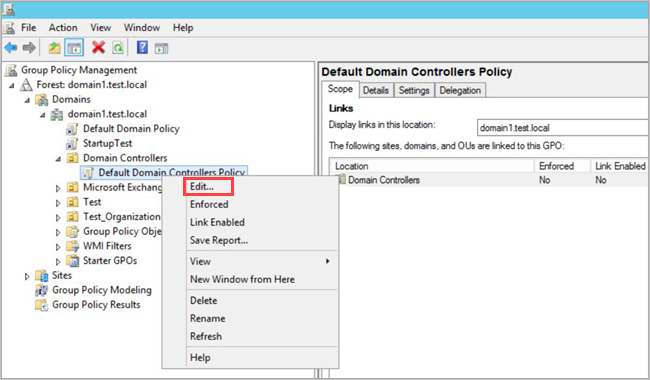

Ouvrez l’Éditeur de gestion des stratégies de groupe à partir de Gestionnaire de serveur> Tools>Group Policy Management.

Développez l’unité organisationnelle des contrôleurs de domaine, cliquez avec le bouton droit sur Stratégie Contrôleurs de domaine par défaut, puis sélectionnez Modifier. Par exemple :

Remarque

Utilisez la stratégie de contrôleurs de domaine par défaut ou un objet de stratégie de groupe dédié pour définir ces stratégies.

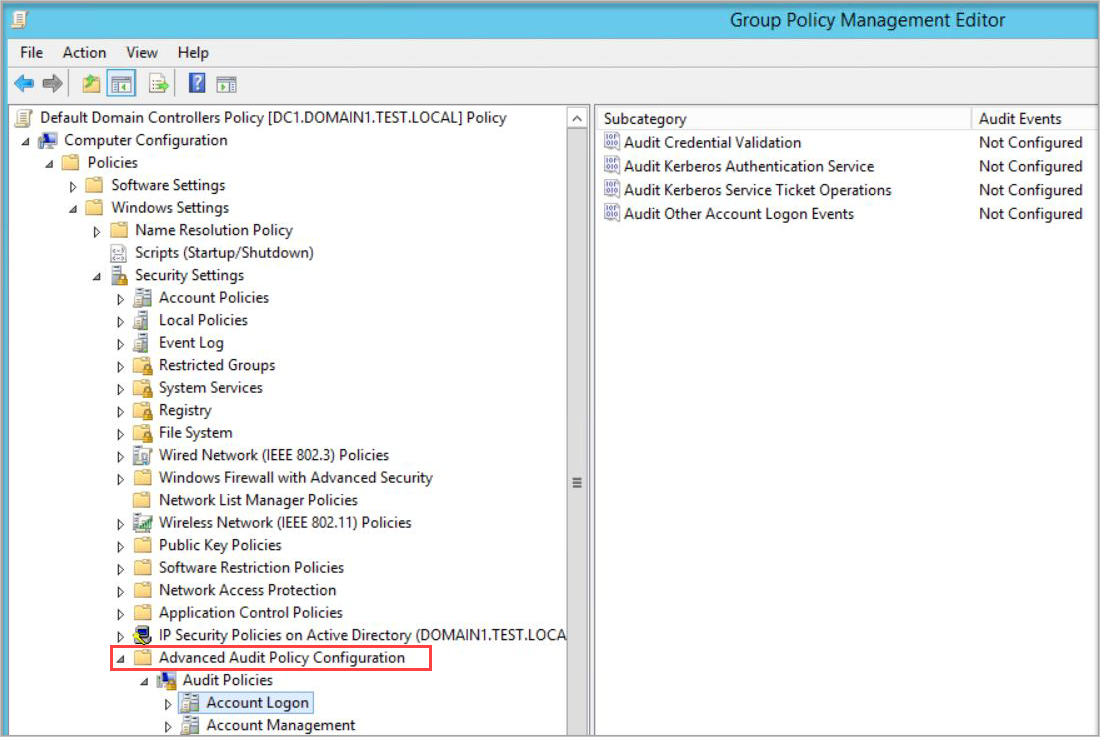

Dans la fenêtre qui s’ouvre, accédez à Configuration de l’ordinateur>Stratégies>Paramètres Windows>Paramètres de sécurité et en fonction de la stratégie que vous souhaitez activer, procédez comme suit :

Accédez aux stratégies d’audit avancées de configuration de la stratégie>d’audit. Par exemple :

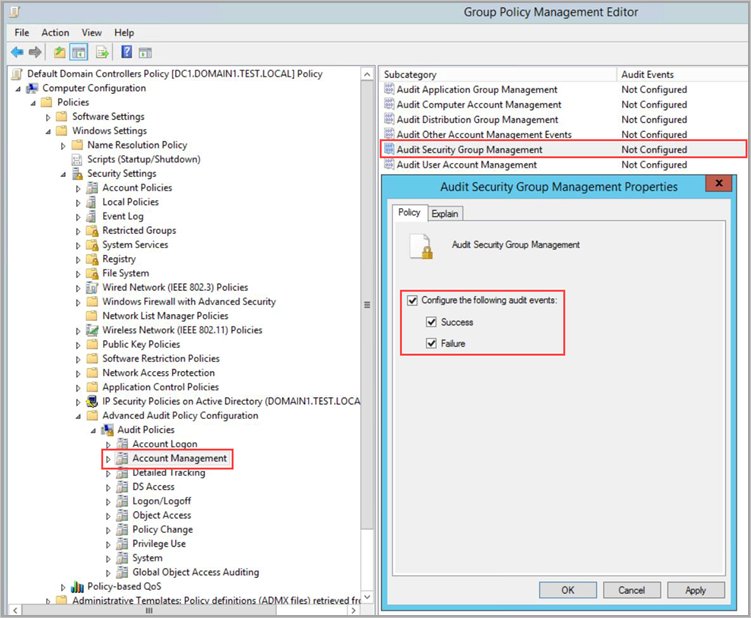

Sous Stratégies d’audit, modifiez chacune des stratégies suivantes et sélectionnez Configurer les événements d’audit suivants pour les événements de réussite et d’échec .

Stratégie d’audit Sous-catégorie Identifiants d’événement déclencheur Connexion de compte Auditer la validation des informations d’identification 4776 Gestion de compte Auditer la gestion des comptes d’ordinateur * 4741, 4743 Gestion de compte Auditer la gestion des groupes de distribution 4753, 4763 Gestion de compte Auditer la gestion des groupes de sécurité * 4728, 4729, 4730, 4732, 4733, 4756, 4757, 4758 Gestion de compte Auditer la gestion des comptes d’utilisateur 4726 Accès DS Auditer les modifications du service d’annuaire 5136 Système Auditer l’extension du système de sécurité * 7045 Accès DS Auditer l’accès au service d’annuaire 4662 : pour cet événement, vous devez également configurer l’audit d’objet de domaine. Remarque

* Les sous-catégories notées ne prennent pas en charge les événements d’échec. Toutefois, nous vous recommandons de les ajouter à des fins d’audit si elles sont implémentées à l’avenir. Pour plus d’informations, consultez Auditer la gestion des comptes d’ordinateur, Auditer la gestion des groupes de sécurité et auditer l’extension système de sécurité.

Par exemple, pour configurer l’audit de la gestion des groupes de sécurité, sous Gestion des comptes, double-cliquez sur Auditer la gestion des groupes de sécurité, puis sélectionnez Configurer les événements d’audit suivants pour les événements de réussite et d’échec :

À partir d’une invite de commandes avec élévation de privilèges, tapez

gpupdate.Après avoir appliqué la stratégie via l’objet de stratégie de groupe, les nouveaux événements sont visibles dans l’Observateur d’événements, sous Journaux Windows ->Sécurité.

Tester les stratégies d’audit à partir de la ligne de commande

Pour tester vos stratégies d’audit à partir de la ligne de commande, exécutez la commande suivante :

auditpol.exe /get /category:*

Pour plus d’informations, consultez la documentation de référence auditpol.

Configurer, obtenir et tester des stratégies d’audit à l’aide de PowerShell

Pour configurer des stratégies d’audit à l’aide de PowerShell, exécutez la commande suivante :

Set-MDIConfiguration [-Mode] <String> [-Configuration] <String[]> [-CreateGpoDisabled] [-SkipGpoLink] [-Force]

Où :

Le mode spécifie si vous souhaitez utiliser le mode Domaine ou LocalMachine . En mode Domaine , les paramètres sont collectés à partir des objets de stratégie de groupe. En mode LocalMachine , les paramètres sont collectés à partir de l’ordinateur local.

La configuration spécifie la configuration à définir. Permet

Allde définir toutes les configurations.CreateGpoDisabled spécifie si les objets de stratégie de groupe sont créés et conservés comme désactivés.

SkipGpoLink spécifie que les liens d’objet de stratégie de groupe ne sont pas créés.

Force spécifie que la configuration est définie ou que les objets de stratégie de groupe sont créés sans valider l’état actuel.

Pour afficher ou tester vos stratégies d’audit à l’aide de PowerShell, exécutez les commandes suivantes en fonction des besoins. Utilisez la commande Get-MDIConfiguration pour afficher les valeurs actuelles. Utilisez la commande Test-MDIConfiguration pour obtenir une true ou false une réponse quant à la configuration correcte des valeurs.

Get-MDIConfiguration [-Mode] <String> [-Configuration] <String[]>

Où :

Le mode spécifie si vous souhaitez utiliser le mode Domaine ou LocalMachine . En mode Domaine , les paramètres sont collectés à partir des objets de stratégie de groupe. En mode LocalMachine , les paramètres sont collectés à partir de l’ordinateur local.

La configuration spécifie la configuration à obtenir. Permet

Alld’obtenir toutes les configurations.

Test-MDIConfiguration [-Mode] <String> [-Configuration] <String[]>

Où :

Le mode spécifie si vous souhaitez utiliser le mode Domaine ou LocalMachine . En mode Domaine , les paramètres sont collectés à partir des objets de stratégie de groupe. En mode LocalMachine , les paramètres sont collectés à partir de l’ordinateur local.

La configuration spécifie la configuration à tester. Permet

Allde tester toutes les configurations.

Pour plus d’informations, consultez les références PowerShell DefenderForIdentity suivantes :

Configurer l’audit NTLM

Cette section décrit les étapes de configuration supplémentaires nécessaires pour auditer l’identifiant d’événement 8004.

Remarque

- Les stratégies de groupe de domaine pour collecter l’événement Windows 8004 ne doivent être appliquées qu’aux contrôleurs de domaine.

- Lorsque l’événement Windows 8004 est analysé par Defender pour Identity Sensor, les activités d’authentification Defender pour Identity NTLM sont enrichies avec les données consultées par le serveur.

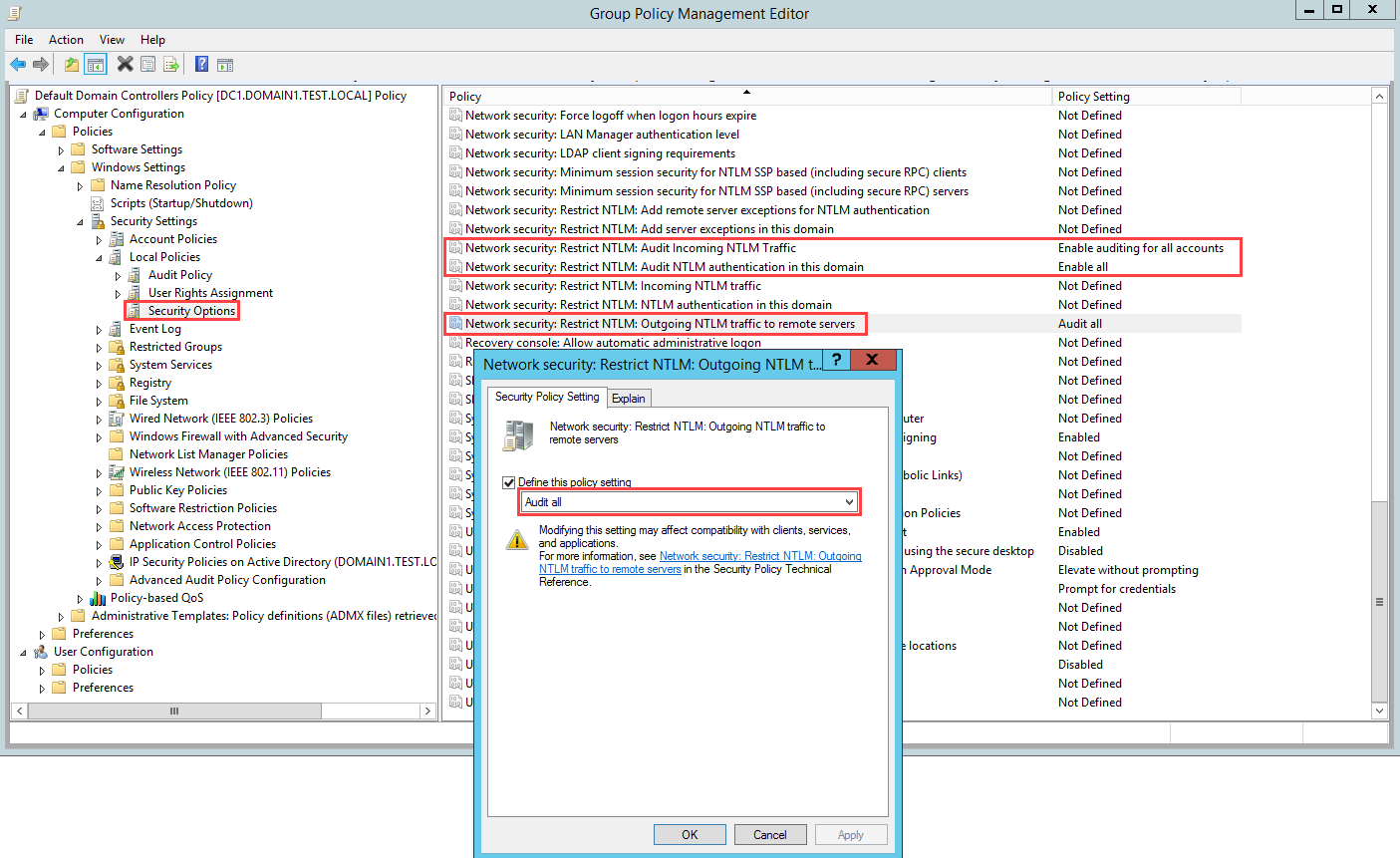

En suivant les étapes initiales, ouvrez Gestion des stratégies de groupe et accédez à Stratégie de contrôleurs de domaine par défaut>Stratégies locales>Options de sécurité.

Sous Options de sécurité, configurez les stratégies de sécurité spécifiées comme suit :

Paramètre de stratégie de sécurité Valeur Sécurité réseau : restreindre NTLM : trafic NTLM sortant vers des serveurs distants Auditer tout Sécurité réseau : restreindre NTLM : auditer l’authentification NTLM dans ce domaine Activer tout Sécurité réseau : restreindre NTLM : auditer le trafic NTLM entrant Activer l’audit pour tous les comptes

Par exemple, pour configurer le trafic NTLM sortant vers des serveurs distants, sous Options de sécurité, double-cliquez sur Sécurité réseau : restreindre le trafic NTLM sortant aux serveurs distants, puis sélectionnez Auditer tout :

Configurer l’audit des objets de domaine

Pour collecter des événements pour les modifications d’objet, comme l’événement 4662, vous devez également configurer l’audit d’objet sur l’utilisateur, le groupe, l’ordinateur et d’autres objets. Cette procédure explique comment activer l’audit dans le domaine Active Directory.

Important

Veillez à passer en revue et à vérifier vos stratégies d’audit avant d’activer la collecte d’événements pour vous assurer que les contrôleurs de domaine sont correctement configurés pour enregistrer les événements nécessaires. S’il est configuré correctement, cet audit doit avoir un effet minimal sur les performances du serveur.

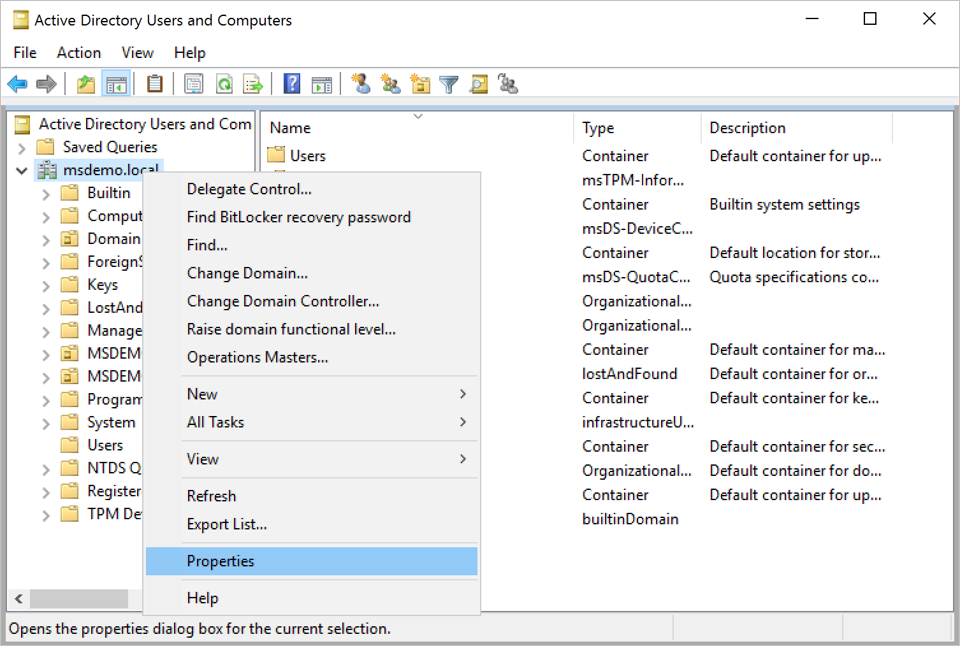

Consultez la console Utilisateurs et ordinateurs Active Directory.

Sélectionnez le domaine que vous souhaitez auditer.

Sélectionnez le menu Affichage puis Fonctionnalités avancées.

Faites un clic droit sur le domaine et sélectionnez Propriétés. Par exemple :

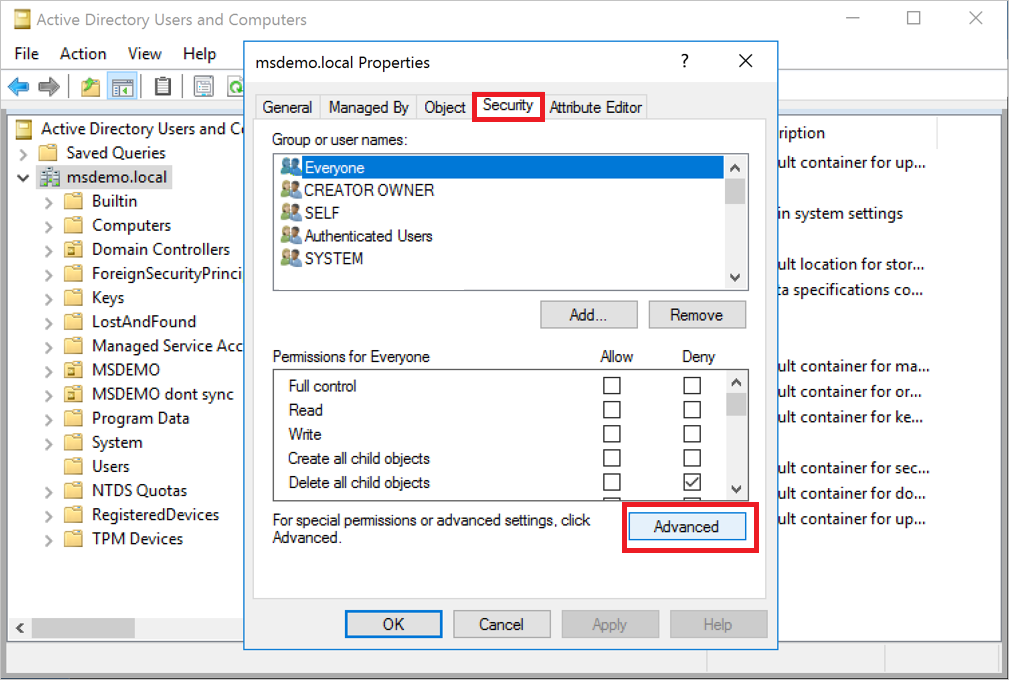

Consultez l’onglet Sécurité et sélectionnez Avancé. Par exemple :

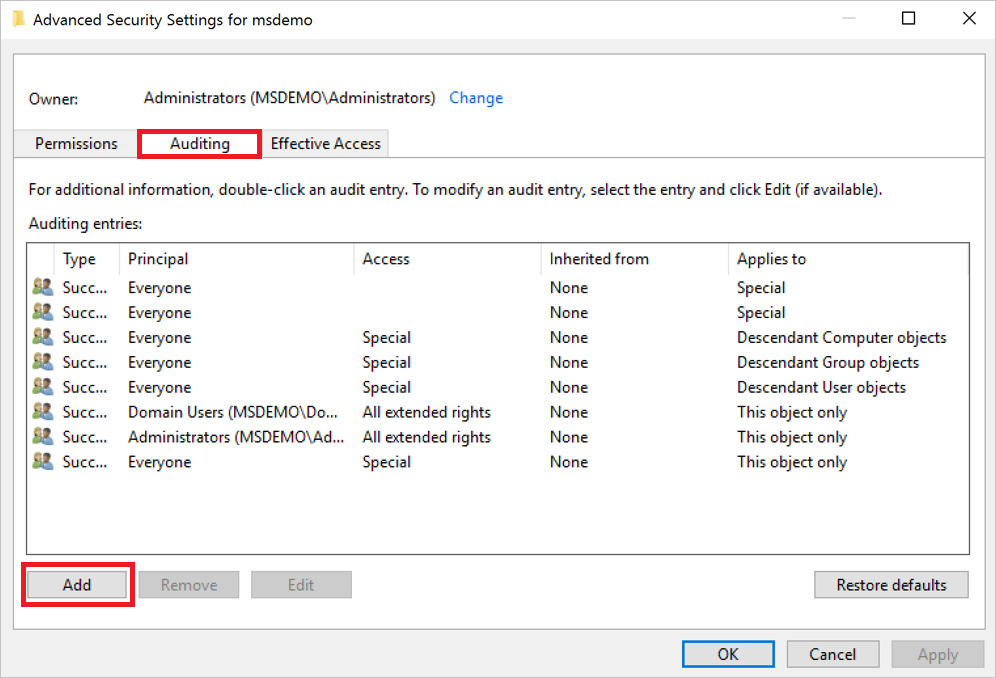

Dans Paramètres de sécurité avancés, sélectionnez l’onglet Audit puis sélectionnez Ajouter. Par exemple :

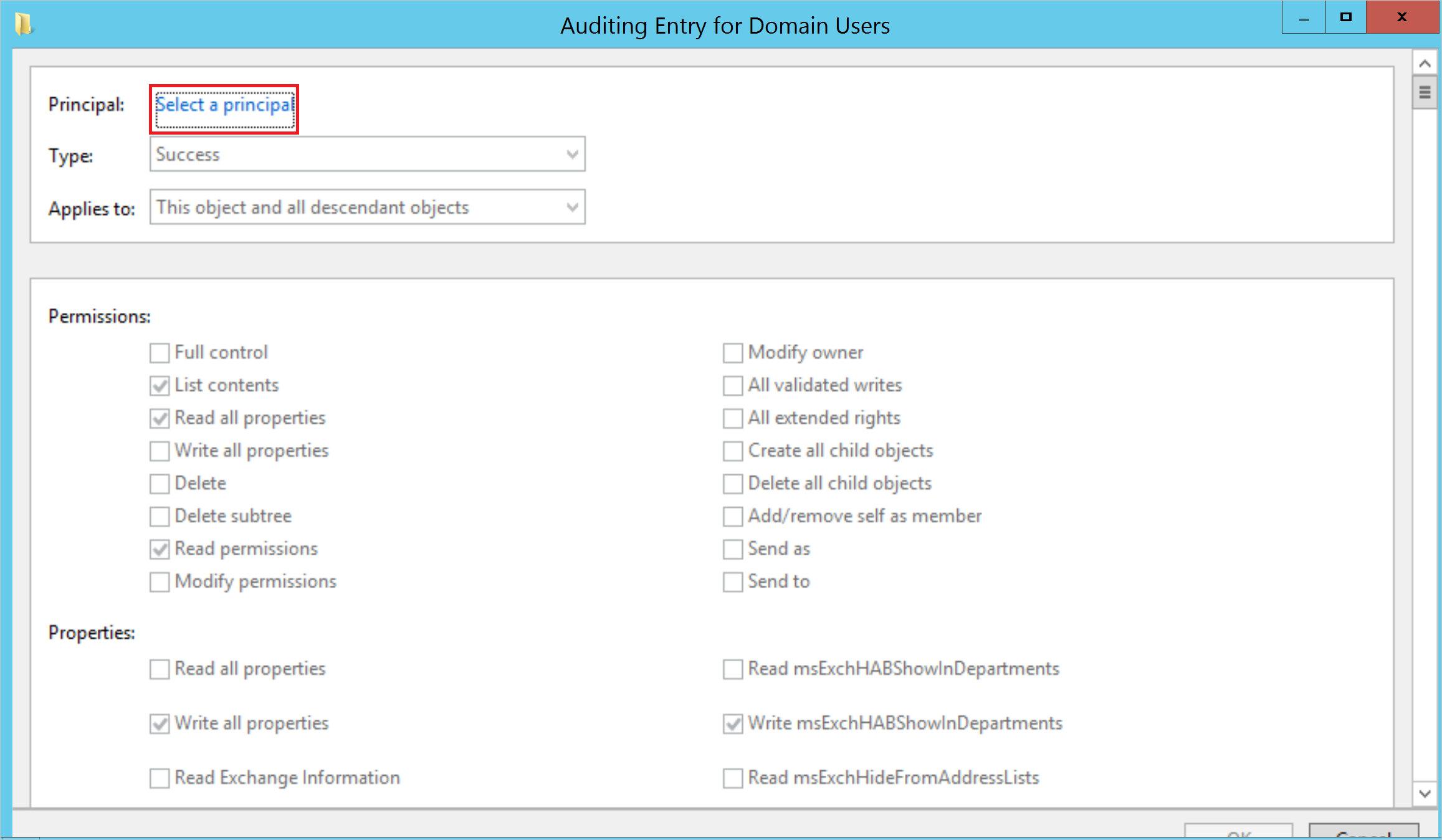

Sélectionnez Sélectionner un principal. Par exemple :

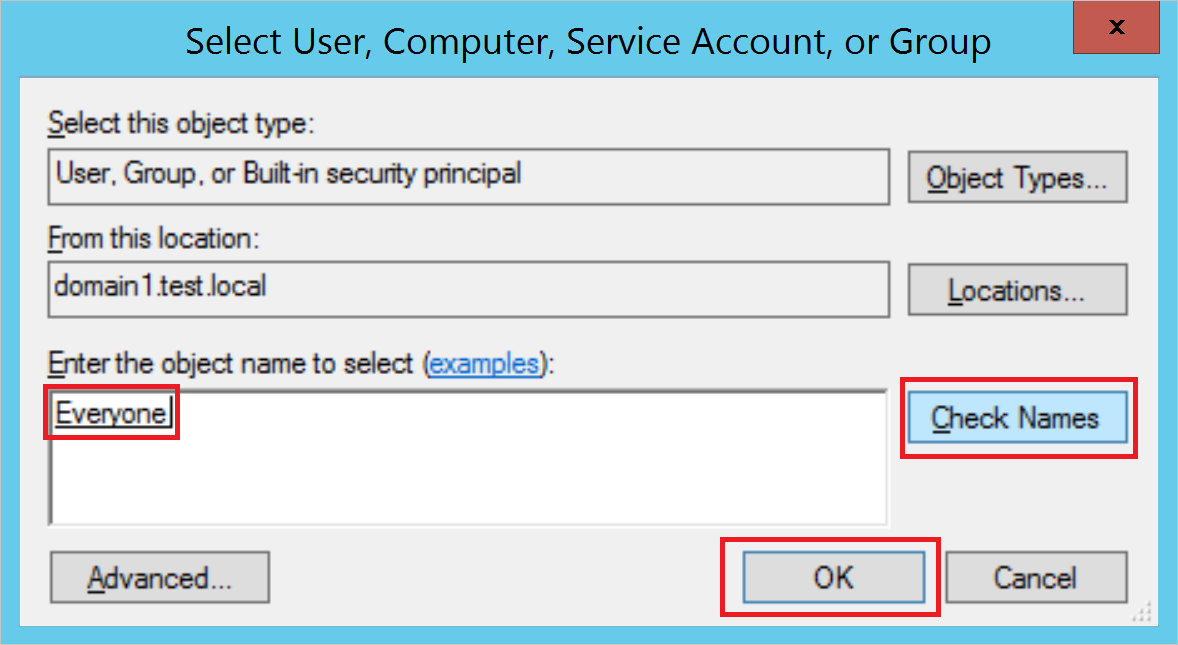

Sous Entrez le nom de l’objet à sélectionner, entrez Tout le monde et sélectionnez Vérifier les noms>OK. Par exemple :

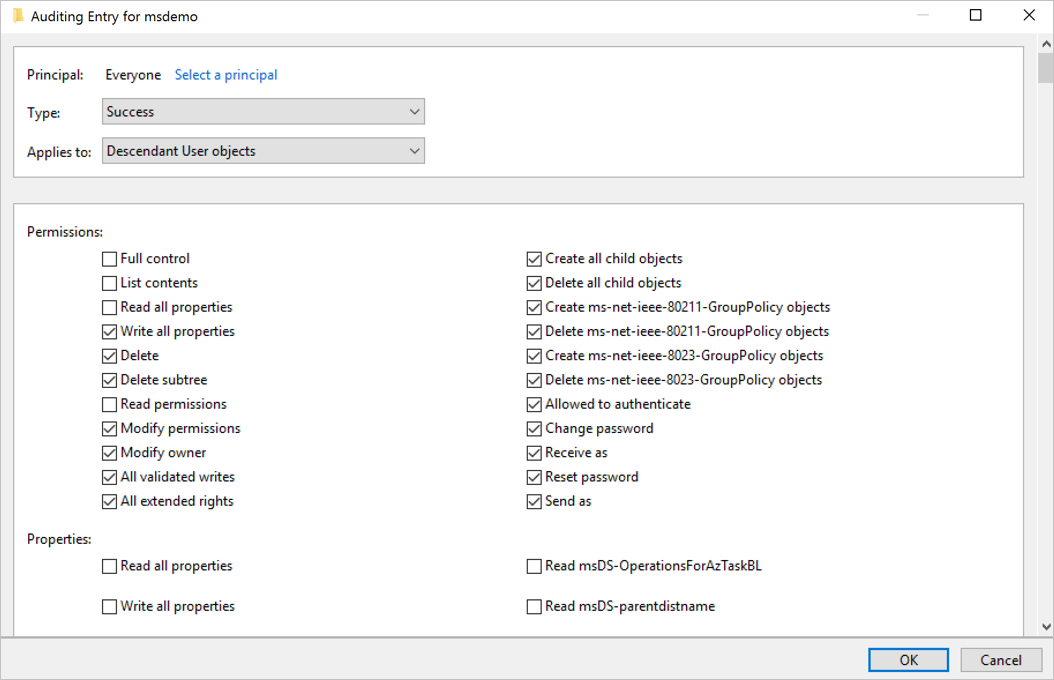

Vous revenez ensuite à l’entrée d’audit. Effectuez les sélections suivantes :

Pour le type, sélectionnez Réussite.

Pour S’applique à, sélectionnez Objets utilisateur descendants.

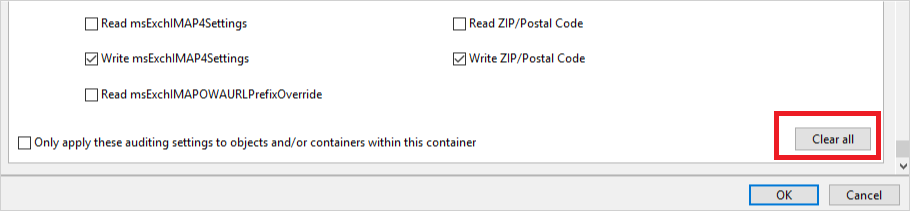

Sous Autorisations, faites défiler vers le bas et sélectionnez le bouton Effacer tout. Par exemple :

Faites défiler vers le haut et sélectionnez Contrôle total. Toutes les autorisations sont sélectionnées.

Désactivez la sélection pour le contenu de la liste, lisez toutes les propriétés et les autorisations d’autorisations de lecture, puis sélectionnez OK. Cela définit tous les paramètres Propriétés à écrire. Par exemple :

À présent, lorsqu’elles sont déclenchées, toutes les modifications pertinentes apportées aux services d’annuaire apparaissent sous forme d’événements

4662.

Répétez les étapes de cette procédure, mais pour s’appliquer à, sélectionnez les types d’objets suivants :

- Objets groupe descendants

- Objets ordinateur descendants

- Objets msDS-GroupManagedServiceAccount descendants

- Objets msDS-ManagedServiceAccount descendants

Remarque

L’attribution des autorisations d’audit sur tous les objets descendants fonctionne également, mais nous ne demandons que les types d’objets comme détaillé à la dernière étape.

Configurer les audits dans les services de fédération Active Directory (AD FS)

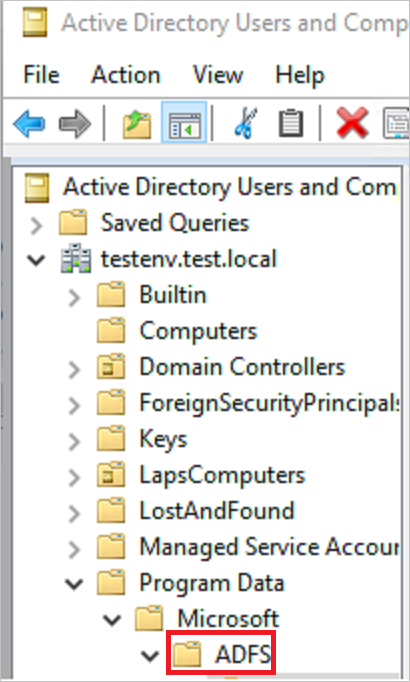

Accédez à la console Utilisateurs et ordinateurs Active Directory, puis sélectionnez le domaine sur lequel vous souhaitez activer les journaux.

Accédez à Program Data>Microsoft>ADFS. Par exemple :

Faites un clic droit sur ADFS, puis sélectionnez Propriétés.

Accédez à l’onglet Sécurité et sélectionnez Avancé>Paramètres de sécurité avancés>Audit, onglet >Ajouter>Sélectionner un principal.

Sous Entrez le nom de l’objet à sélectionner, entrez Tout le monde.

Sélectionnez Vérifier les noms>OK.

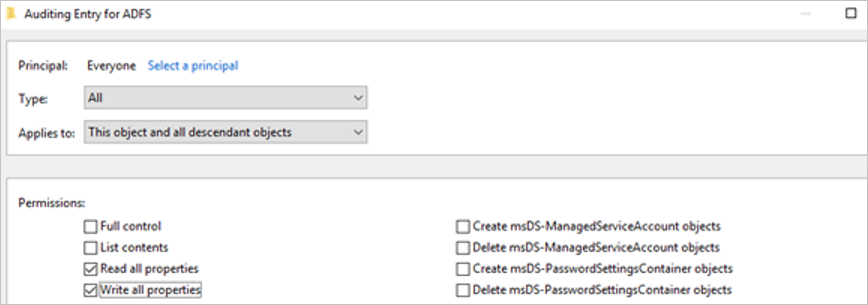

Vous revenez ensuite à l’entrée d’audit. Effectuez les sélections suivantes :

- Pour Type, sélectionnez Tout.

- Pour S’applique à, sélectionnez Cet objet et tous ceux descendants.

- Sous Autorisations, faites défiler vers le bas et sélectionnez Effacer tout. Faites défiler vers le haut et sélectionnez Lire toutes les propriétés et Écrire toutes les propriétés.

Par exemple :

Cliquez sur OK.

Audit de la configuration pour les services de certificats Active Directory (AD CS)

Si vous utilisez un serveur dédié avec les services de certificats Active Directory (AD CS) configuré, veillez à configurer l’audit comme suit pour afficher les alertes dédiées et les rapports de score sécurisé :

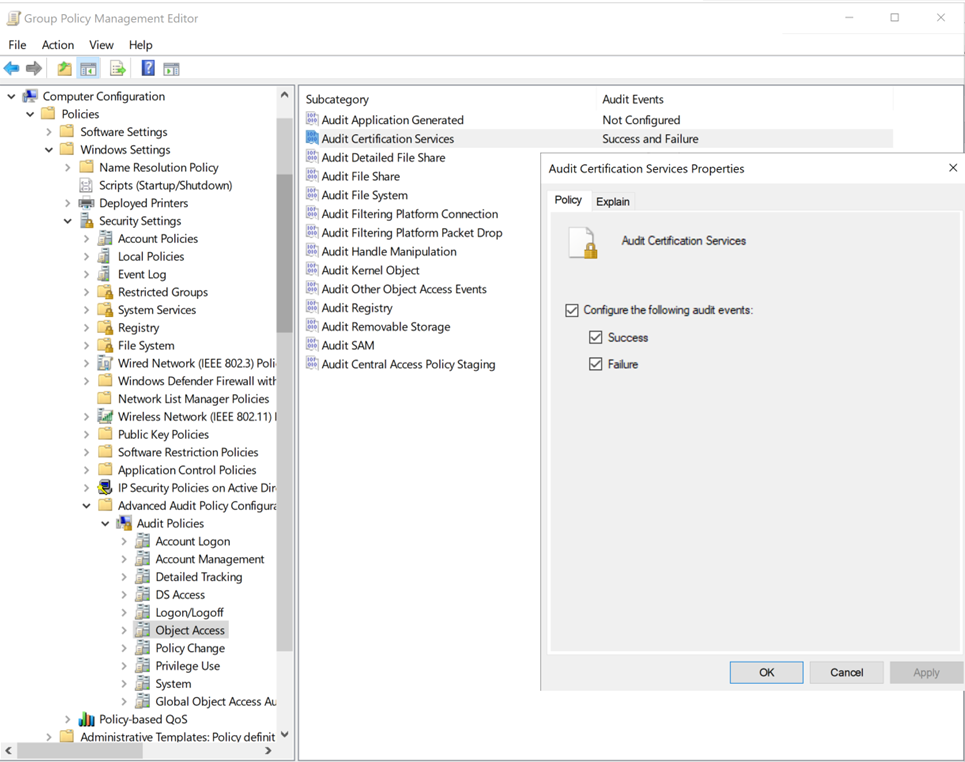

Créez une stratégie de groupe à appliquer à votre serveur AD CS. Modifiez-le et configurez les paramètres d’audit suivants :

Accédez à et sélectionnez deux fois Configuration ordinateur\Stratégies\Paramètres Windows\Paramètres de sécurité\Configuration avancée de la stratégie d’audit\Stratégies d’audit\Accès à l’objet\Auditer les services de certificats.

Sélectionnez cette option pour configurer les événements d’audit pour la réussite et l’échec. Par exemple :

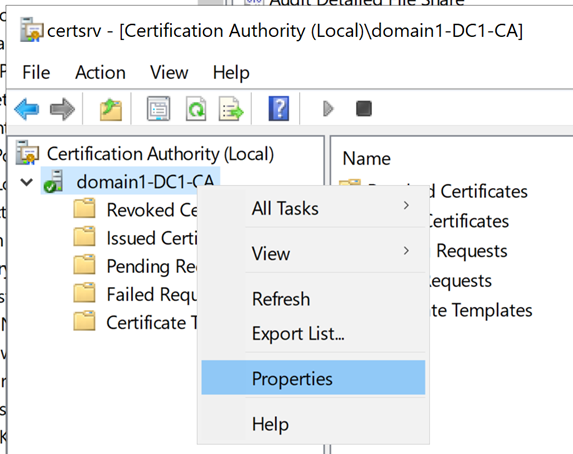

Configurez l’audit sur l’autorité de certification à l’aide de l’une des méthodes suivantes :

Pour configurer l’audit de l’autorité de certification à l’aide de la ligne de commande, exécutez :

certutil –setreg CA\AuditFilter 127 net stop certsvc && net start certsvcPour configurer l’audit de l’autorité de certification à l’aide de l’interface graphique utilisateur :

Sélectionnez Démarrer :> autorité de certification (application de bureau MMC). Faites un clic droit sur le nom de l’autorité de certification et sélectionnez Propriétés. Par exemple :

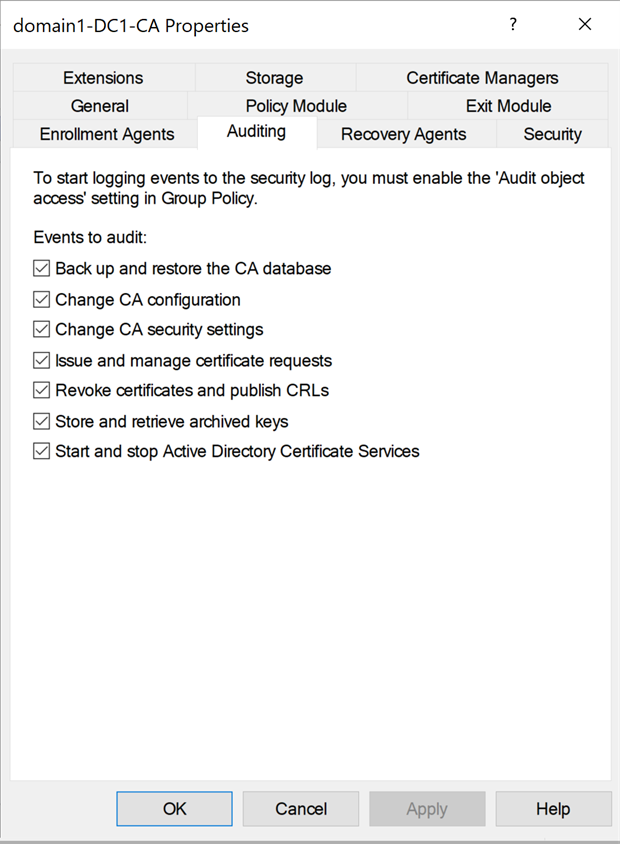

Sélectionnez l’onglet Audit, sélectionnez tous les événements que vous souhaitez auditer, puis sélectionnez Appliquer. Par exemple :

Remarque

La configuration de l’audit des événements Start et Stop Active Directory Certificate Services peut entraîner des retards de redémarrage lors du traitement d’une base de données AD CS volumineuse. Envisagez de supprimer des entrées non pertinentes de la base de données, ou de ne pas activer ce type d’événement spécifique.

Configurer l’audit sur le conteneur de configuration

Ouvrez ADSI Edit en sélectionnant Démarrer>l’exécution. Entrez

ADSIEdit.mscet sélectionnez OK.Dans le menu Action, sélectionnez Se connecter à.

Dans la boîte de dialogue Paramètres de connexion sous Sélectionner un contexte d’affectation de noms connu, sélectionnez Configuration>OK.

Développez le conteneur Configuration pour afficher le nœud Configuration, en commençant par « CN=Configuration,DC=... »

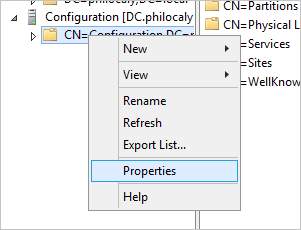

Faites un clic droit sur le nœud Configuration, puis sélectionnez Propriétés. Par exemple :

Sélectionnez l’onglet Sécurité, puis >Avancé.

Dans les paramètres de sécurité avancés, sélectionnez l’onglet Audit, puis >Ajouter.

Sélectionnez Sélectionner un principal.

Sous Entrez le nom de l’objet à sélectionner, entrez Tout le monde et sélectionnez Vérifier les noms>OK.

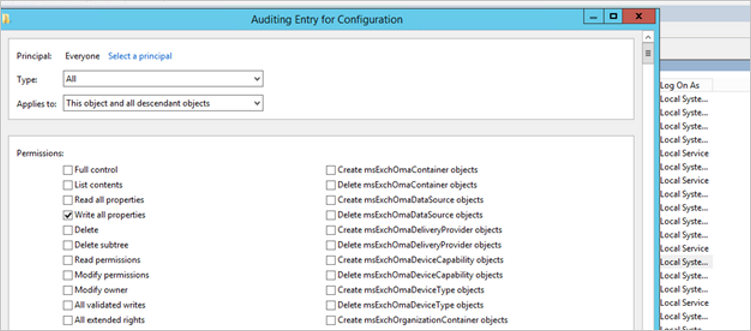

Vous revenez ensuite à l’entrée d’audit. Effectuez les sélections suivantes :

- Pour Type, sélectionnez Tout.

- Pour S’applique à, sélectionnez Cet objet et tous ceux descendants.

- Sous Autorisations, faites défiler vers le bas et sélectionnez Effacer tout. Faites défiler vers le haut et sélectionnez Écrire toutes les propriétés.

Par exemple :

Cliquez sur OK.

Configurations héritées

Important

Defender pour Identity n’a plus besoin de journaliser les événements 1644. Si ce paramètre de registre est activé, vous pouvez le supprimer.

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\NTDS\Diagnostics]

"15 Field Engineering"=dword:00000005

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\NTDS\Parameters]

"Expensive Search Results Threshold"=dword:00000001

"Inefficient Search Results Threshold"=dword:00000001

"Search Time Threshold (msecs)"=dword:00000001

Contenu connexe

Pour plus d’informations, voir Audit de sécurité Windows.