Gérer les incidents dans Microsoft Defender

La gestion des incidents est essentielle pour s’assurer que les incidents sont nommés, attribués et étiquetés afin d’optimiser le temps dans votre flux de travail des incidents et de contenir et de traiter plus rapidement les menaces.

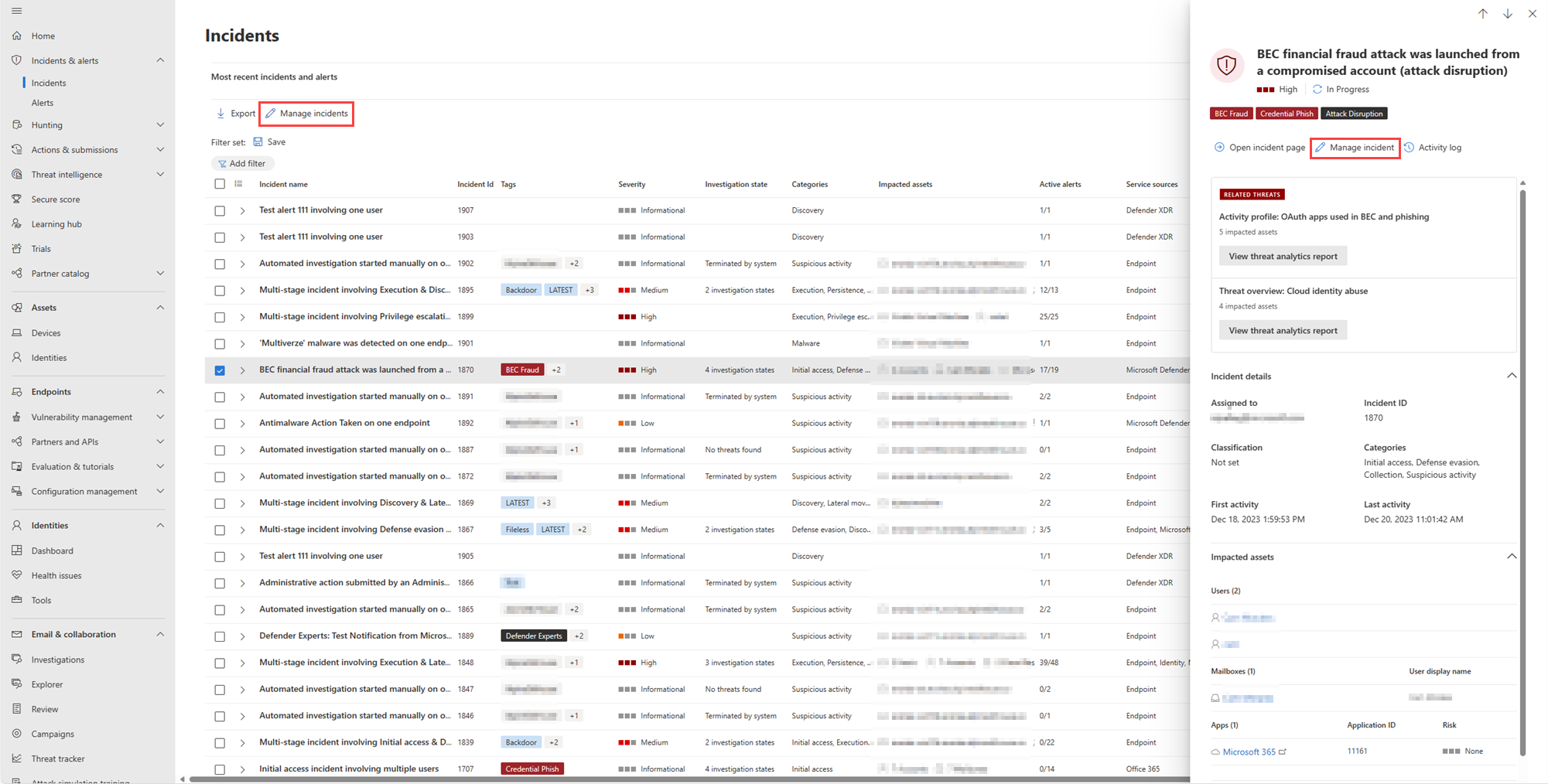

Vous pouvez gérer les incidents à partir d’Incidents & alertes > Incidents dans le lancement rapide du portail Microsoft Defender (security.microsoft.com). Voici un exemple.

Voici les façons dont vous pouvez gérer vos incidents :

- Modifiez le nom de l’incident.

- Affectez ou modifiez la gravité.

- Ajouter des étiquettes d’incident.

- Affectez l’incident à un compte d’utilisateur.

- Résolvez-les.

- Spécifiez sa classification.

- Ajouter des commentaires.

- Évaluez l’audit d’activité et ajoutez des commentaires dans le journal d’activité.

- Exporter les données d’incident au format PDF.

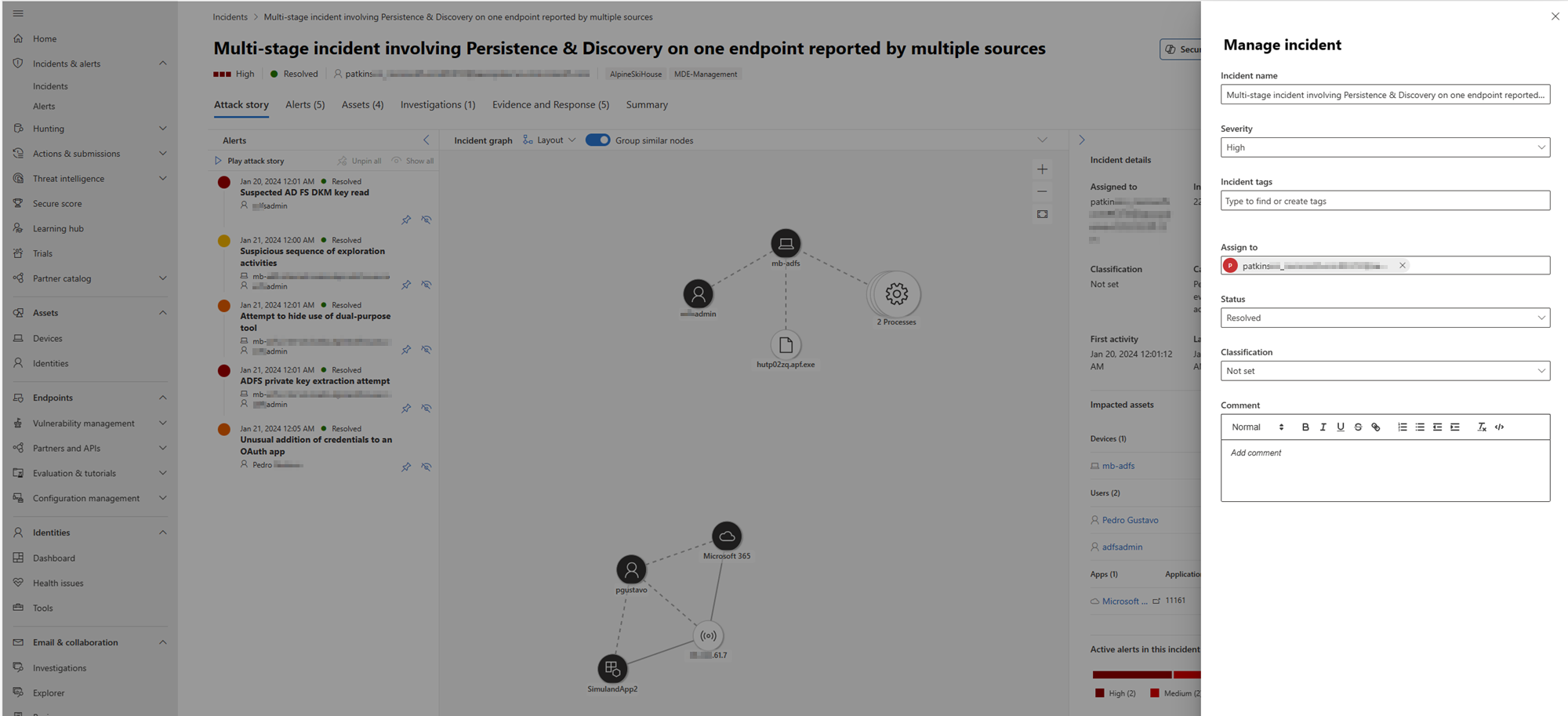

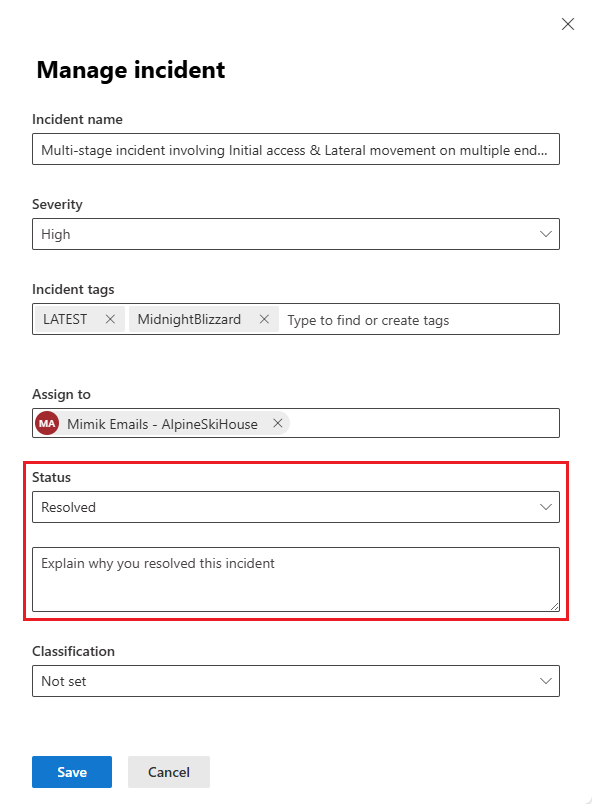

Vous pouvez gérer les incidents à partir du volet Gérer les incidents pour un incident. Voici un exemple.

Vous pouvez afficher ce volet à partir du lien Gérer l’incident sur :

- Page de récit d’alerte .

- Volet Propriétés d’un incident dans la file d’attente des incidents.

- Page de résumé d’un incident.

- Option Gérer l’incident située dans le coin supérieur droit de la page Incident.

Dans les cas où vous souhaitez déplacer des alertes d’un incident à un autre, vous pouvez également le faire à partir de l’onglet Alertes , créant ainsi un incident plus grand ou plus petit qui inclut toutes les alertes pertinentes.

Modifier le nom de l’incident

Microsoft Defender attribue automatiquement un nom en fonction des attributs d’alerte tels que le nombre de points de terminaison affectés, les utilisateurs affectés, les sources de détection ou les catégories. Le nom de l’incident vous permet de comprendre rapidement l’étendue de l’incident. Par exemple : incident multiphase sur plusieurs points de terminaison signalés par plusieurs sources.

Vous pouvez modifier le nom de l’incident à partir du champ Nom de l’incident dans le volet Gérer l’incident .

Remarque

Les incidents qui existaient avant le déploiement de la fonctionnalité de nommage automatique des incidents conservent leur nom.

Affecter ou modifier la gravité de l’incident

Vous pouvez attribuer ou modifier la gravité d’un incident à partir du champ Gravité du volet Gérer l’incident . La gravité d’un incident est déterminée par la gravité la plus élevée des alertes qui lui sont associées. La gravité d’un incident peut être définie sur élevée, moyenne, faible ou informationnelle.

Ajouter des balises d’incident

Vous pouvez ajouter des balises personnalisées à un incident, par exemple pour marquer un groupe d’incidents avec une caractéristique commune. Vous pouvez filtrer ultérieurement la file d’attente des incidents pour tous les incidents qui contiennent une balise spécifique.

L’option de sélection dans une liste de balises précédemment utilisées et sélectionnées s’affiche une fois que vous avez commencé à taper.

Un incident peut avoir des étiquettes système et/ou des balises personnalisées avec des arrière-plans de couleur. Les étiquettes personnalisées utilisent l’arrière-plan blanc, tandis que les balises système utilisent généralement des couleurs d’arrière-plan rouge ou noir. Les étiquettes système identifient les éléments suivants dans un incident :

- Un type d’attaque, comme l’hameçonnage des informations d’identification ou la fraude BEC

- Actions automatiques, telles que l’investigation et la réponse automatiques et l’interruption automatique des attaques

- Les experts Defender gèrent un incident

- Ressources critiques impliquées dans l’incident

Conseil

Les Sécurité - Gestion de l’exposition de Microsoft, basées sur des classifications prédéfinies, étiquettent automatiquement les appareils, les identités et les ressources cloud en tant que ressources critiques. Cette fonctionnalité prête à l’emploi garantit la protection des ressources les plus précieuses et les plus importantes d’un organization. Il aide également les équipes des opérations de sécurité à hiérarchiser l’investigation et la correction. En savoir plus sur la gestion des ressources critiques.

Affecter un incident

Vous pouvez sélectionner la zone Affecter à et spécifier le compte d’utilisateur auquel attribuer un incident. Pour réaffecter un incident, supprimez le compte d’affectation actuel en sélectionnant le « x » en regard du nom du compte, puis sélectionnez la zone Attribuer à . L’attribution de la propriété d’un incident affecte la même propriété à toutes les alertes qui lui sont associées.

Vous pouvez obtenir la liste des incidents qui vous sont attribués en filtrant la file d’attente des incidents.

- Dans la file d’attente des incidents, sélectionnez Filtres.

- Dans la section Affectation d’incident , désactivez Sélectionner tout. Sélectionnez Affecté à moi, Affecté à un autre utilisateur ou Affecté à un groupe d’utilisateurs.

- Sélectionnez Appliquer, puis fermez le volet Filtres .

Vous pouvez ensuite enregistrer l’URL résultante dans votre navigateur en tant que signet pour afficher rapidement la liste des incidents qui vous sont attribués.

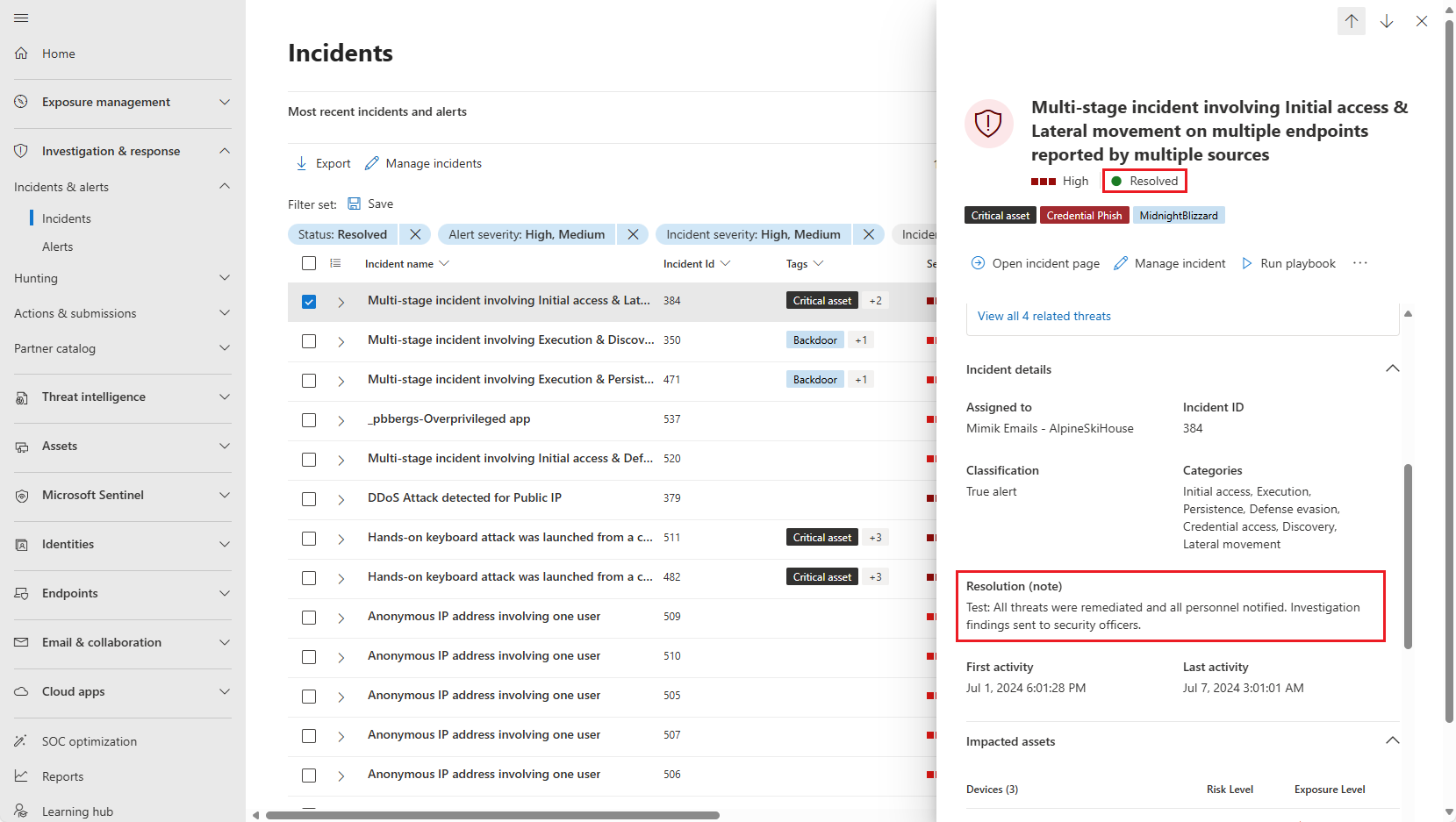

Résoudre un incident

Lorsqu’un incident est corrigé et résolu, sélectionnez Résolu dans la liste déroulante État . La résolution d’un incident résout également toutes les alertes liées et actives liées à l’incident.

Lorsque vous remplacez le status d’un incident par Résolu, un nouveau champ s’affiche immédiatement après le champ État. Entrez une note dans ce champ qui explique pourquoi vous considérez que l’incident est résolu. Cette note est visible dans le journal d’activité de l’incident, près de l’entrée qui enregistre la résolution de l’incident.

Dans la page file d’attente des incidents et la page d’incident d’un incident résolu, vous pouvez voir la note de résolution des incidents dans le panneau latéral, dans la section Détails de l’incident .

La résolution d’un incident résout également toutes les alertes liées et actives liées à l’incident. Un incident qui n’est pas résolu s’affiche comme Actif.

Spécifier la classification

Dans le champ Classification , vous spécifiez si l’incident est :

- Non défini (valeur par défaut).

- Vrai positif avec un type de menace. Utilisez cette classification pour les incidents qui indiquent avec précision une menace réelle. Spécifier le type de menace permet à votre équipe de sécurité de voir les modèles de menace et d’agir pour défendre votre organisation contre celles-ci.

- Activité d’information attendue avec un type d’activité. Utilisez les options de cette catégorie pour classifier les incidents pour les tests de sécurité, l’activité d’équipe rouge et le comportement inhabituel attendu des applications et des utilisateurs approuvés.

- Les faux positifs pour les types d’incidents que vous déterminez peuvent être ignorés, car ils sont techniquement inexacts ou trompeurs.

La classification des incidents et la spécification de leur status et de leur type permettent d’ajuster Microsoft Defender XDR pour fournir une meilleure détermination de la détection au fil du temps.

Ajouter des commentaires

Vous pouvez ajouter plusieurs commentaires à un incident avec le champ Commentaire . Le champ de commentaire prend en charge le texte et la mise en forme, les liens et les images. Chaque commentaire est limité à 30 000 caractères.

Tous les commentaires sont ajoutés aux événements historiques de l’incident. Vous pouvez voir les commentaires et l’historique d’un incident à partir du lien Commentaires et historique sur la page Résumé .

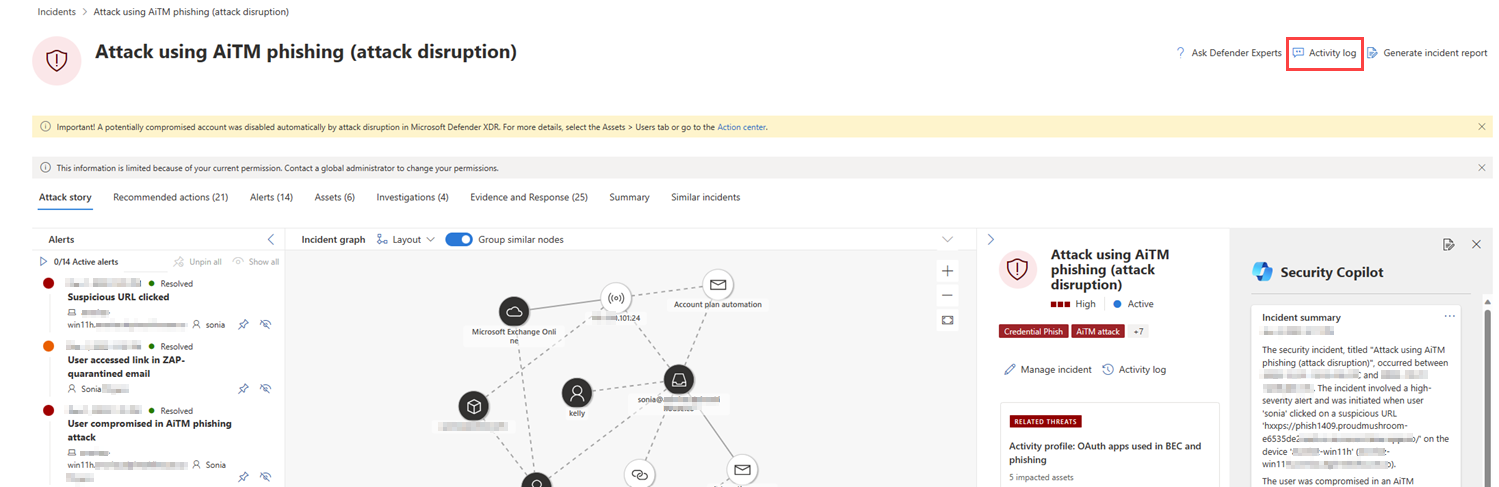

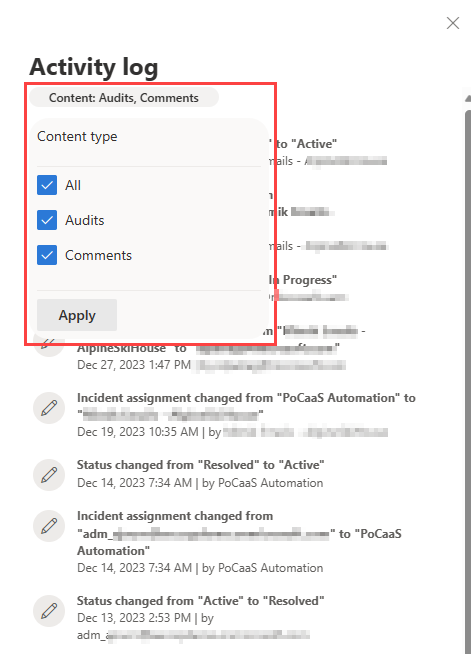

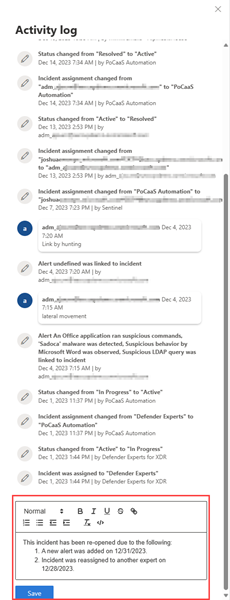

Journal d’activité

Le journal d’activité affiche une liste de tous les commentaires et actions effectués sur l’incident, appelées Audits et commentaires. Toutes les modifications apportées à l’incident, que ce soit par un utilisateur ou par le système, sont enregistrées dans le journal d’activité. Le journal d’activité est disponible à partir de l’option Journal d’activité sur la page de l’incident ou dans le volet latéral de l’incident.

Vous pouvez filtrer les activités dans le journal par commentaires et actions. Cliquez sur Contenu : Audits, Commentaires, puis sélectionnez le type de contenu pour filtrer les activités. Voici un exemple.

Vous pouvez également ajouter vos propres commentaires à l’aide de la zone de commentaires disponible dans le journal d’activité. La zone de commentaire accepte le texte et la mise en forme, les liens et les images.

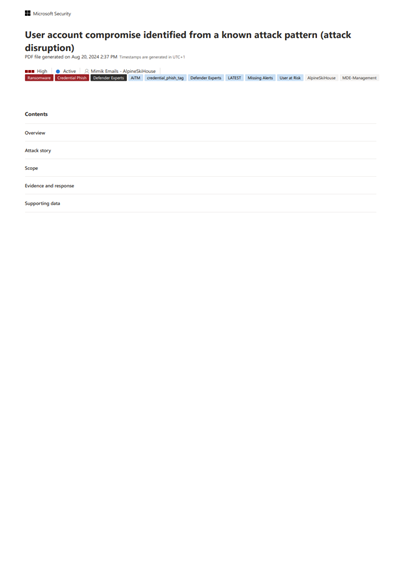

Exporter les données d’incident au format PDF

Importante

Certaines informations contenues dans cet article concernent des produits en version préliminaire qui peuvent être considérablement modifiés avant leur commercialisation. Microsoft n’offre aucune garantie, explicite ou implicite, concernant les informations fournies ici.

La fonctionnalité d’exportation des données d’incident est actuellement disponible pour Microsoft Defender XDR et les clients de la plateforme SOC (Unified Security Operations Center) microsoft disposant de la Microsoft Copilot de licence de sécurité.

Vous pouvez exporter les données d’un incident au format PDF via la fonction Exporter l’incident au format PDF et les enregistrer au format PDF. Cette fonction permet aux équipes de sécurité d’examiner les détails d’un incident hors connexion à tout moment.

Les données d’incident exportées incluent les informations suivantes :

- Vue d’ensemble contenant les détails de l’incident

- Le graphique de scénario d’attaque et les catégories de menaces

- Les ressources impactées, couvrant jusqu’à 10 ressources pour chaque type de ressource

- La liste des preuves couvrant jusqu’à 100 éléments

- Données de prise en charge, y compris toutes les alertes et activités associées enregistrées dans le journal d’activité

Voici un exemple de fichier PDF exporté :

Si vous disposez de la licence Copilot for Security , le fichier PDF exporté contient les données d’incident supplémentaires suivantes :

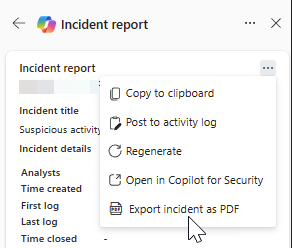

La fonction d’exportation au format PDF est également disponible dans le panneau latéral De Copilot. Quand vous sélectionnez les points de suspension Autres actions (...) dans le coin supérieur droit des résultats du rapport d’incident carte, vous pouvez choisir Exporter l’incident au format PDF.

Pour générer le fichier PDF, procédez comme suit :

Ouvrez une page d’incident. Sélectionnez les points de suspension Autres actions (...) dans le coin supérieur droit et choisissez Exporter l’incident au format PDF.

Dans la boîte de dialogue qui s’affiche ensuite, confirmez les informations d’incident que vous souhaitez inclure ou exclure dans le fichier PDF. Toutes les informations sur les incidents sont sélectionnées par défaut. Sélectionnez Exporter le fichier PDF pour continuer.

Un message status indiquant l’état actuel du téléchargement s’affiche sous le titre de l’incident. Le processus d’exportation peut prendre quelques minutes en fonction de la complexité de l’incident et de la quantité de données à exporter.

Une autre boîte de dialogue s’affiche pour indiquer que le fichier PDF est prêt. Sélectionnez Télécharger dans la boîte de dialogue pour enregistrer le fichier PDF sur votre appareil. Le message status sous le titre de l’incident est également mis à jour pour indiquer que le téléchargement est disponible.

Le rapport est mis en cache pendant quelques minutes. Le système fournit le fichier PDF généré précédemment si vous essayez d’exporter à nouveau le même incident dans un laps de temps court. Pour générer une version plus récente du FICHIER PDF, attendez quelques minutes que le cache expire.

Étapes suivantes

Pour les nouveaux incidents, commencez votre enquête.

Pour les incidents in-process, poursuivez votre enquête.

Pour les incidents résolus, effectuez une révision post-incident.

Voir aussi

Conseil

Voulez-vous en savoir plus ? Collaborez avec la communauté Microsoft Security dans notre communauté technique : communauté technique Microsoft Defender XDR.