Architecture de Services Bureau à distance

S’applique à : Windows Server 2022, Windows Server 2019, Windows Server 2016

Vous trouverez ci-dessous différentes configurations de déploiement de Services Bureau à distance pour héberger des applications Windows et bureaux pour les utilisateurs finals.

Notes

Les schémas d’architecture ci-dessous illustrent l’utilisation de Services Bureau à distance dans Azure. Toutefois, vous pouvez déployer Services Bureau à distance en local et sur d’autres clouds. Ces schémas sont principalement destinés à illustrer la façon dont les rôles Services Bureau à distance sont colocalisés et utilisent d’autres services.

Architectures de déploiement de Services de Bureau à distance standard

La fonctionnalité Services Bureau à distance a deux architectures standard :

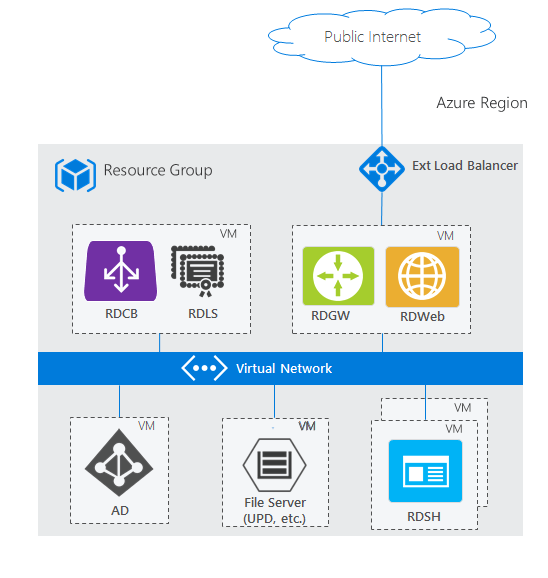

- Déploiement de base : contient le nombre minimal de serveurs pour créer un environnement Services Bureau à distance pleinement efficace

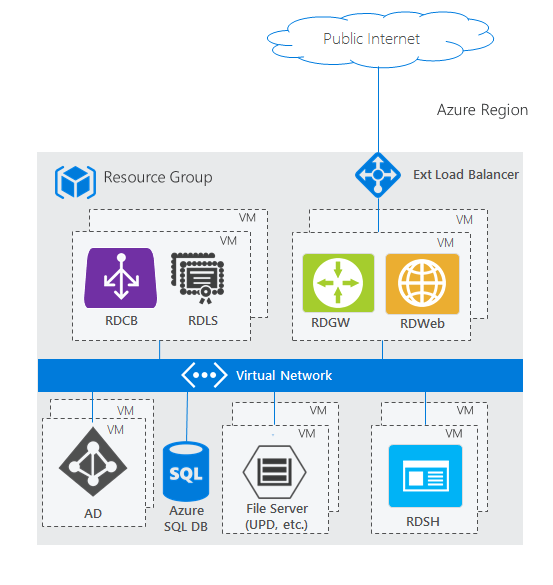

- Déploiement à haute disponibilité : contient tous les composants nécessaires pour que votre environnement Services Bureau à distance puisse bénéficier du temps de disponibilité maximal garanti

Déploiement de base

Déploiement à haute disponibilité

Architectures de Services Bureau à distance avec des rôles Azure PaaS uniques

Bien que les architectures de déploiement Services Bureau à distance standard s’adaptent à la plupart des scénarios, Azure continue à investir dans des solutions PaaS internes qui génèrent de la valeur pour le client. Vous trouverez ci-dessous certaines architectures présentant leur intégration aux Services Bureau à distance.

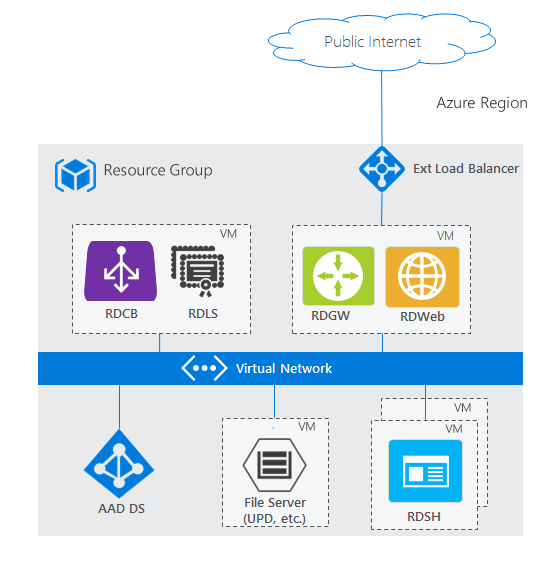

Déploiement RDS avec Microsoft Entra Domain Services

Les deux schémas d’architecture standard ci-dessus reposent sur un répertoire Active Directory (AD) classique, déployé sur une machine virtuelle Windows Server. Cependant, si vous n'avez pas de répertoire AD traditionnel et que vous n'avez qu'un locataire Microsoft Entra - par le biais de services comme Office365 - mais que vous voulez quand même tirer parti de RDS, vous pouvez utiliser Microsoft Entra Domain Services pour créer un domaine entièrement géré dans votre environnement Azure IaaS qui utilise les mêmes utilisateurs que ceux qui existent dans votre locataire Microsoft Entra. Cela supprime la complexité de la synchronisation des utilisateurs, ainsi que de la gestion de davantage de machines virtuelles. Microsoft Entra Domain Services peut fonctionner dans un déploiement de base ou hautement disponible.

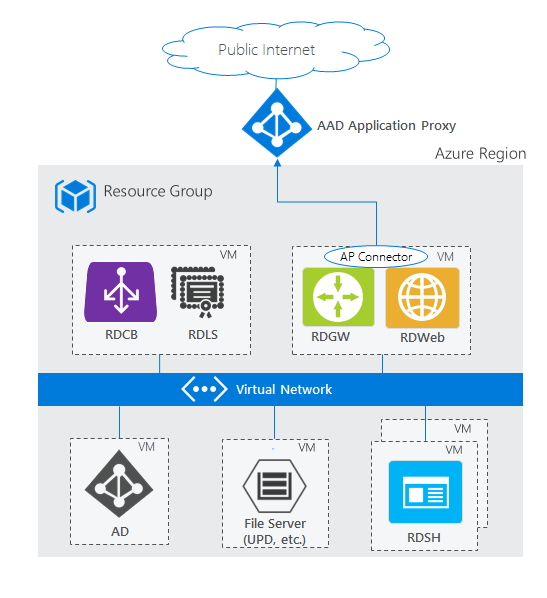

Déploiement RDS avec le proxy d'application Microsoft Entra

Les deux schémas d’architecture standard ci-dessus utilisent les serveurs de passerelle/web Bureau à distance en tant que points d’entrée côté Internet dans le système Services de Bureau à distance. Pour certains environnements, les administrateurs préféreront supprimer leurs propres serveurs du périmètre et utiliser à la place des technologies qui fournissent également une sécurité supplémentaire via des technologies de proxy inverse. Le rôle PaaS du proxy d'application Microsoft Entra convient parfaitement à ce scénario.

Pour connaître les configurations supportées et la façon de créer cette configuration, voir comment publier Remote Desktop avec Microsoft Entra application proxy.