Note

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de changer d’annuaire.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de changer d’annuaire.

Cet article vous montre comment modifier votre référence SKU du Pare-feu Azure entre Standard et Premium. Vous pouvez effectuer une mise à niveau de Standard vers Premium pour tirer parti des fonctionnalités de sécurité améliorées ou passer de Premium à Standard lorsque ces fonctionnalités ne sont plus nécessaires. Le Pare-feu Azure Premium offre des fonctionnalités avancées de protection contre les menaces, notamment l’IDPS, l’inspection TLS et le filtrage d’URL.

Vous pouvez modifier votre référence SKU de pare-feu à l’aide de l’une des deux méthodes suivantes :

- Méthode de modification de référence SKU simple (recommandée) : mise à niveau ou rétrogradation sans temps d’arrêt à l’aide du portail Azure, de PowerShell ou de Terraform

- Méthode de migration manuelle : migration pas à pas pour les scénarios complexes ou lorsque la modification simple de la référence SKU n’est pas disponible

Pour plus d’informations sur les fonctionnalités Premium du Pare-feu Azure, consultez les fonctionnalités du Pare-feu Azure Premium.

Prerequisites

Avant de commencer, assurez-vous d’avoir :

- Un abonnement Azure avec un déploiement de pare-feu Azure existant

- Autorisations appropriées pour modifier les ressources de pare-feu (rôle Contributeur réseau ou version ultérieure)

- Module Azure PowerShell version 6.5.0 ou ultérieure (pour les méthodes PowerShell)

- Fenêtre de maintenance planifiée (pour la méthode de migration manuelle)

Important

Cet article s’applique uniquement aux références SKU Standard et Premium du Pare-feu Azure. La référence SKU De base du pare-feu Azure ne prend pas en charge les modifications de référence SKU et doit d’abord être migrée vers la référence SKU Standard avant toute mise à niveau vers Premium. Effectuez toujours des opérations de modification de référence SKU pendant les heures de maintenance planifiées et testez le processus soigneusement dans un environnement hors production en premier.

Méthode de modification de référence SKU simple (recommandé)

Le moyen le plus simple de modifier votre référence SKU pare-feu Azure sans temps d’arrêt consiste à utiliser la fonctionnalité Modifier la référence SKU . Cette méthode prend en charge la mise à niveau de Standard vers Premium et la rétrogradation de Premium vers Standard.

Quand utiliser une modification simple de la référence SKU

Utilisez la méthode de modification simple de la référence SKU lorsque :

- Vous disposez d’un Pare-feu Azure avec une stratégie de pare-feu (et non des règles classiques)

- Votre pare-feu est déployé dans une région prise en charge

- Vous souhaitez réduire les temps d’arrêt (aucun temps d’arrêt avec cette méthode)

- Vous disposez d’un déploiement standard sans configurations personnalisées complexes

- Pour la rétrogradation : votre stratégie Premium n’utilise pas de fonctionnalités exclusives Premium incompatibles avec Standard

Considérations relatives à la stratégie pour les modifications de référence SKU

Mettre à niveau vers Premium

Pendant le processus de mise à niveau, choisissez comment gérer votre stratégie de pare-feu :

- Stratégie Premium existante : sélectionnez une stratégie Premium préexistante à attacher au pare-feu mis à niveau

- Stratégie Standard existante : utilisez votre stratégie Standard actuelle. Le système duplique automatiquement et met à niveau vers une stratégie Premium

- Créer une stratégie Premium : laissez le système créer une stratégie Premium en fonction de votre configuration actuelle

Rétrograder en standard

Lors de la rétrogradation de Premium vers Standard, tenez compte des exigences de stratégie suivantes :

Important

Les fonctionnalités exclusives Premium doivent être supprimées ou désactivées avant de passer à la référence SKU Standard.

Fonctionnalités Premium à traiter avant la rétrogradation :

- Inspection TLS : désactiver les règles d’inspection TLS et supprimer les certificats associés

- IDPS (Détection et prévention des intrusions) : changer le mode IDPS de Alerte et Refuser à Alerte uniquement ou Désactiver.

- Filtrage d’URL : remplacez les règles de filtrage d’URL par le filtrage FQDN si possible

- Catégories web : Supprimer ou remplacer des règles de catégorie web par des règles de nom de domaine complet spécifiques

Options de gestion des stratégies :

- Utiliser une stratégie Standard existante : sélectionnez une stratégie Standard préexistante qui ne contient pas de fonctionnalités Premium

- Créer une stratégie Standard : le système peut créer une stratégie Standard, en supprimant automatiquement les fonctionnalités spécifiques à Premium

- Modifier la stratégie actuelle : supprimez manuellement les fonctionnalités Premium de votre stratégie actuelle avant la rétrogradation

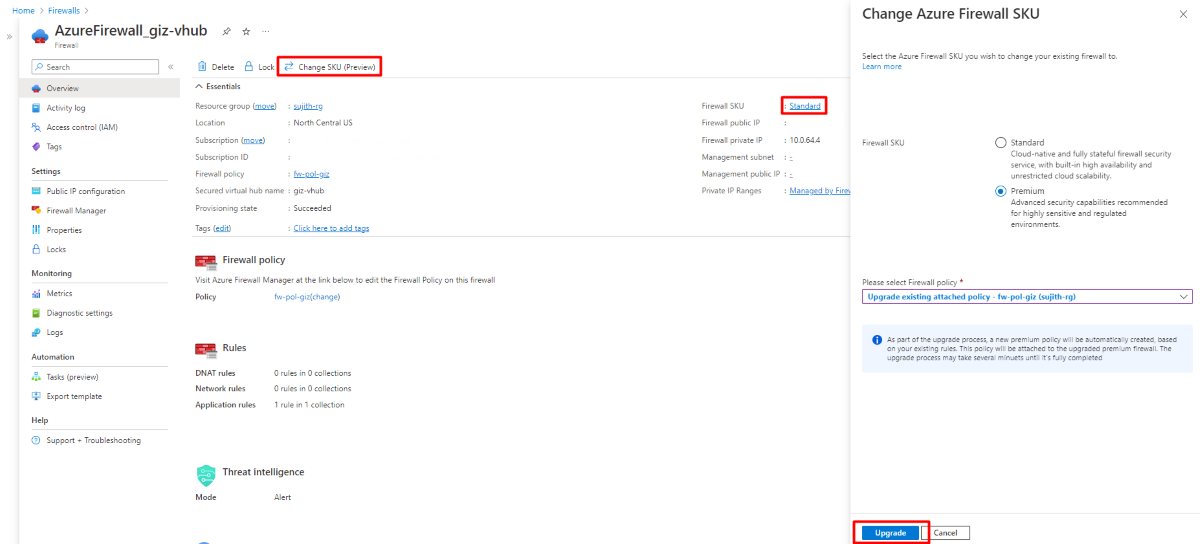

Modifier la référence SKU à l’aide du portail Azure

Pour modifier votre référence SKU de pare-feu à l’aide du portail Azure :

Mettre à niveau vers Premium

- Connectez-vous au portail Azure.

- Accédez à votre ressource pare-feu Azure.

- Dans la page Vue d’ensemble , sélectionnez Modifier la référence SKU.

- Dans la boîte de dialogue Modifier la référence SKU, sélectionnez Premium comme référence SKU cible.

- Choisissez votre option de stratégie :

- Sélectionnez une stratégie Premium existante ou

- Autoriser le système à mettre à niveau votre stratégie Standard actuelle vers Premium

- Sélectionnez Enregistrer pour commencer la mise à niveau.

Rétrograder en standard

- Connectez-vous au portail Azure.

- Accédez à votre ressource Azure Firewall Premium.

- Avant la rétrogradation : assurez-vous que votre stratégie de pare-feu ne contient pas de fonctionnalités exclusives Premium (inspection TLS, mode Alerte IDPS et refus, filtrage d’URL, catégories web).

- Dans la page Vue d’ensemble , sélectionnez Modifier la référence SKU.

- Dans la boîte de dialogue Modifier la référence SKU, sélectionnez Standard comme référence SKU cible.

- Choisissez votre option de stratégie :

- Sélectionnez une stratégie Standard existante ou

- Autoriser le système à créer une stratégie Standard (les fonctionnalités Premium sont supprimées automatiquement)

- Sélectionnez Enregistrer pour commencer la rétrogradation.

Le processus de modification de la référence SKU se termine généralement dans quelques minutes avec aucun temps d’arrêt.

Changement de SKU PowerShell et Terraform

Vous pouvez également effectuer des modifications de référence SKU à l’aide de :

-

PowerShell : Remplacez la

sku_tierpropriété par « Premium » ou « Standard » -

Terraform : Mettez à jour l’attribut

sku_tierdans votre configuration vers la référence SKU souhaitée

Limites

La méthode de modification simple de la référence SKU présente les limitations suivantes :

Limitations générales :

- Ne prend pas en charge la SKU Azure Firewall Essentiel. Les utilisateurs de la SKU Essentiel doivent d'abord migrer vers Standard

- Non disponible pour les pare-feu avec certaines configurations complexes

- Disponibilité limitée dans certaines régions

- Nécessite une stratégie de pare-feu existante (non disponible pour les règles classiques)

Limitations spécifiques à la rétrogradation :

- Les fonctionnalités Premium (inspection TLS, alerte IDPS et mode refus, filtrage d’URL, catégories web) doivent être supprimées avant la rétrogradation

- Si votre stratégie Premium contient des fonctionnalités incompatibles, vous devez modifier la stratégie ou créer une stratégie Standard

- Certaines configurations de règle peuvent nécessiter un ajustement manuel après la rétrogradation

Si la méthode de modification de référence SKU simple n’est pas disponible pour votre scénario, utilisez la méthode de migration manuelle décrite dans la section suivante.

Méthode de migration manuelle

Si la méthode de mise à niveau simple n’est pas disponible ou adaptée à votre déploiement, vous pouvez utiliser la méthode de migration manuelle. Cette approche offre davantage de contrôle, mais nécessite un temps d’arrêt.

Quand utiliser la migration manuelle

Utilisez la migration manuelle quand :

- La mise à niveau simple n’est pas disponible pour votre scénario

- Vous disposez de règles de pare-feu classiques qui nécessitent une migration

- Vous avez des configurations personnalisées complexes

- Vous avez besoin d’un contrôle total sur le processus de migration

- Votre pare-feu est déployé en Asie du Sud-Est avec des zones de disponibilité

Considérations relatives aux performances

Les performances sont un facteur à prendre en compte lors de la migration à partir de la référence SKU Standard. L’inspection IDPS et TLS sont des opérations nécessitant beaucoup de ressources de calcul. La référence SKU Premium utilise une référence SKU de machine virtuelle plus puissante, qui s’adapte à un débit plus élevé comparable à la référence SKU Standard. Pour plus d’informations sur les performances du pare-feu Azure, consultez Performances du pare-feu Azure.

Microsoft recommande aux clients d’effectuer des tests à grande échelle dans leur déploiement Azure pour garantir que les performances du service de pare-feu répondent à vos attentes.

Considérations relatives aux temps d’arrêt

Planifiez une fenêtre de maintenance lors de l’utilisation de la méthode de migration manuelle, car il existe un temps d’arrêt (généralement 20 à 30 minutes) pendant le processus d’arrêt/démarrage.

Vue d’ensemble des étapes de migration

Les étapes générales suivantes sont requises pour une migration manuelle réussie :

- Créer une stratégie Premium basée sur votre stratégie Standard existante ou les règles classiques

- Migrer le Pare-feu Azure de Standard vers Premium à l’aide d’un arrêt/démarrage

- Attachez la politique Premium à votre pare-feu Premium

Étape 1 : Migrer des règles classiques vers une stratégie Standard

Si vous avez des règles de pare-feu Classiques, commencez par les migrer vers une stratégie Standard à l’aide du portail Azure :

- Dans le portail Azure, sélectionnez votre pare-feu standard.

- Dans la page Vue d’ensemble , sélectionnez Migrer vers la stratégie de pare-feu.

- Dans la page Migrer vers la stratégie de pare-feu , sélectionnez Vérifier + créer.

- Cliquez sur Créer.

Le déploiement prend quelques minutes.

Vous pouvez également migrer des règles classiques existantes à l’aide d’Azure PowerShell. Pour plus d’informations, consultez Migrer des configurations de pare-feu Azure vers une stratégie de pare-feu Azure à l’aide de PowerShell.

Étape 2 : Créer une stratégie Premium à l’aide de PowerShell

Utilisez le script PowerShell suivant pour créer une stratégie Premium à partir d’une stratégie Standard existante :

Important

Le script ne migre pas les paramètres de plages privées Threat Intelligence et SNAT. Vous devez noter ces paramètres avant de continuer et de les migrer manuellement.

<#

.SYNOPSIS

Given an Azure firewall policy id the script will transform it to a Premium Azure firewall policy.

The script will first pull the policy, transform/add various parameters and then upload a new premium policy.

The created policy will be named <previous_policy_name>_premium if no new name provided else new policy will be named as the parameter passed.

.Example

Transform-Policy -PolicyId /subscriptions/XXXXX-XXXXXX-XXXXX/resourceGroups/some-resource-group/providers/Microsoft.Network/firewallPolicies/policy-name -NewPolicyName <optional param for the new policy name>

#>

param (

#Resource id of the azure firewall policy.

[Parameter(Mandatory=$true)]

[string]

$PolicyId,

#new filewallpolicy name, if not specified will be the previous name with the '_premium' suffix

[Parameter(Mandatory=$false)]

[string]

$NewPolicyName = ""

)

$ErrorActionPreference = "Stop"

$script:PolicyId = $PolicyId

$script:PolicyName = $NewPolicyName

function ValidatePolicy {

[CmdletBinding()]

param (

[Parameter(Mandatory=$true)]

[Object]

$Policy

)

Write-Host "Validating resource is as expected"

if ($null -eq $Policy) {

Write-Error "Received null policy"

exit(1)

}

if ($Policy.GetType().Name -ne "PSAzureFirewallPolicy") {

Write-Error "Resource must be of type Microsoft.Network/firewallPolicies"

exit(1)

}

if ($Policy.Sku.Tier -eq "Premium") {

Write-Host "Policy is already premium" -ForegroundColor Green

exit(1)

}

}

function GetPolicyNewName {

[CmdletBinding()]

param (

[Parameter(Mandatory=$true)]

[Microsoft.Azure.Commands.Network.Models.PSAzureFirewallPolicy]

$Policy

)

if (-not [string]::IsNullOrEmpty($script:PolicyName)) {

return $script:PolicyName

}

return $Policy.Name + "_premium"

}

function TransformPolicyToPremium {

[CmdletBinding()]

param (

[Parameter(Mandatory=$true)]

[Microsoft.Azure.Commands.Network.Models.PSAzureFirewallPolicy]

$Policy

)

$NewPolicyParameters = @{

Name = (GetPolicyNewName -Policy $Policy)

ResourceGroupName = $Policy.ResourceGroupName

Location = $Policy.Location

BasePolicy = $Policy.BasePolicy.Id

ThreatIntelMode = $Policy.ThreatIntelMode

ThreatIntelWhitelist = $Policy.ThreatIntelWhitelist

PrivateRange = $Policy.PrivateRange

DnsSetting = $Policy.DnsSettings

SqlSetting = $Policy.SqlSetting

ExplicitProxy = $Policy.ExplicitProxy

DefaultProfile = $Policy.DefaultProfile

Tag = $Policy.Tag

SkuTier = "Premium"

}

Write-Host "Creating new policy"

$premiumPolicy = New-AzFirewallPolicy @NewPolicyParameters

Write-Host "Populating rules in new policy"

foreach ($ruleCollectionGroup in $Policy.RuleCollectionGroups) {

$ruleResource = Get-AzResource -ResourceId $ruleCollectionGroup.Id

$ruleToTransform = Get-AzFirewallPolicyRuleCollectionGroup -AzureFirewallPolicy $Policy -Name $ruleResource.Name

$ruleCollectionGroup = @{

FirewallPolicyObject = $premiumPolicy

Priority = $ruleToTransform.Properties.Priority

Name = $ruleToTransform.Name

}

if ($ruleToTransform.Properties.RuleCollection.Count) {

$ruleCollectionGroup["RuleCollection"] = $ruleToTransform.Properties.RuleCollection

}

Set-AzFirewallPolicyRuleCollectionGroup @ruleCollectionGroup

}

}

function ValidateAzNetworkModuleExists {

Write-Host "Validating needed module exists"

$networkModule = Get-InstalledModule -Name "Az.Network" -MinimumVersion 4.5 -ErrorAction SilentlyContinue

if ($null -eq $networkModule) {

Write-Host "Please install Az.Network module version 4.5.0 or higher, see instructions: https://github.com/Azure/azure-powershell#installation"

exit(1)

}

$resourceModule = Get-InstalledModule -Name "Az.Resources" -MinimumVersion 4.2 -ErrorAction SilentlyContinue

if ($null -eq $resourceModule) {

Write-Host "Please install Az.Resources module version 4.2.0 or higher, see instructions: https://github.com/Azure/azure-powershell#installation"

exit(1)

}

Import-Module Az.Network -MinimumVersion 4.5.0

Import-Module Az.Resources -MinimumVersion 4.2.0

}

ValidateAzNetworkModuleExists

$policy = Get-AzFirewallPolicy -ResourceId $script:PolicyId

ValidatePolicy -Policy $policy

TransformPolicyToPremium -Policy $policy

Exemple d’utilisation :

Transform-Policy -PolicyId /subscriptions/XXXXX-XXXXXX-XXXXX/resourceGroups/some-resource-group/providers/Microsoft.Network/firewallPolicies/policy-name

Étape 3 : Migrer le Pare-feu Azure à l’aide de l’arrêt/du démarrage

Si vous utilisez la référence SKU Standard du Pare-feu Azure avec une stratégie de pare-feu, vous pouvez utiliser la méthode Allocate/Deallocate pour migrer votre référence SKU de pare-feu vers Premium. Cette approche de migration est prise en charge sur les pare-feu hub de réseau virtuel et le pare-feu Secure Hub.

Note

La version minimale requise d’Azure PowerShell est la 6.5.0. Pour plus d’informations, consultez Az 6.5.0.

Migrer un pare-feu hub de réseau virtuel

Libérer le pare-feu standard :

$azfw = Get-AzFirewall -Name "<firewall-name>" -ResourceGroupName "<resource-group-name>"

$azfw.Deallocate()

Set-AzFirewall -AzureFirewall $azfw

Allouez pare-feu Premium (adresse IP publique unique) :

$azfw = Get-AzFirewall -Name "<firewall-name>" -ResourceGroupName "<resource-group-name>"

$azfw.Sku.Tier="Premium"

$vnet = Get-AzVirtualNetwork -ResourceGroupName "<resource-group-name>" -Name "<Virtual-Network-Name>"

$publicip = Get-AzPublicIpAddress -Name "<Firewall-PublicIP-name>" -ResourceGroupName "<resource-group-name>"

$azfw.Allocate($vnet,$publicip)

Set-AzFirewall -AzureFirewall $azfw

Allouez pare-feu Premium (plusieurs adresses IP publiques) :

$azfw = Get-AzFirewall -Name "FW Name" -ResourceGroupName "RG Name"

$azfw.Sku.Tier="Premium"

$vnet = Get-AzVirtualNetwork -ResourceGroupName "RG Name" -Name "VNet Name"

$publicip1 = Get-AzPublicIpAddress -Name "Public IP1 Name" -ResourceGroupName "RG Name"

$publicip2 = Get-AzPublicIpAddress -Name "Public IP2 Name" -ResourceGroupName "RG Name"

$azfw.Allocate($vnet,@($publicip1,$publicip2))

Set-AzFirewall -AzureFirewall $azfw

Allouez le pare-feu Premium en mode tunnel forcé :

$azfw = Get-AzFirewall -Name "<firewall-name>" -ResourceGroupName "<resource-group-name>"

$azfw.Sku.Tier="Premium"

$vnet = Get-AzVirtualNetwork -ResourceGroupName "<resource-group-name>" -Name "<Virtual-Network-Name>"

$publicip = Get-AzPublicIpAddress -Name "<Firewall-PublicIP-name>" -ResourceGroupName "<resource-group-name>"

$mgmtPip = Get-AzPublicIpAddress -ResourceGroupName "<resource-group-name>"-Name "<Management-PublicIP-name>"

$azfw.Allocate($vnet,$publicip,$mgmtPip)

Set-AzFirewall -AzureFirewall $azfw

Migrer un pare-feu sécurisé Hub

Libérer le pare-feu standard :

$azfw = Get-AzFirewall -Name "<firewall-name>" -ResourceGroupName "<resource-group-name>"

$azfw.Deallocate()

Set-AzFirewall -AzureFirewall $azfw

Allouer un pare-feu Premium :

$azfw = Get-AzFirewall -Name "<firewall-name>" -ResourceGroupName "<resource-group-name>"

$hub = get-azvirtualhub -ResourceGroupName "<resource-group-name>" -name "<vWANhub-name>"

$azfw.Sku.Tier="Premium"

$azfw.Allocate($hub.id)

Set-AzFirewall -AzureFirewall $azfw

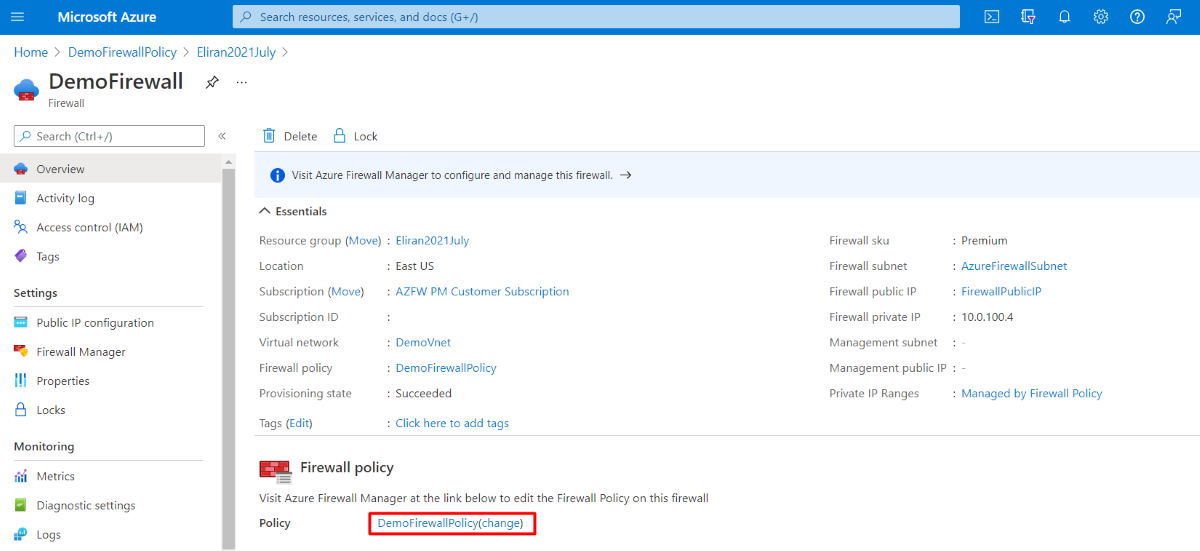

Étape 4 : Ajouter une politique Premium

Après la mise à niveau du pare-feu vers Premium, attachez la stratégie Premium à l’aide du portail Azure :

- Accédez à votre pare-feu Premium dans le portail Azure.

- Dans la page Vue d’ensemble , sélectionnez Stratégie de pare-feu.

- Sélectionnez votre stratégie Premium nouvellement créée.

- Cliquez sur Enregistrer.

Migration Terraform

Si vous utilisez Terraform pour déployer le Pare-feu Azure, vous pouvez utiliser Terraform pour migrer vers le Pare-feu Azure Premium. Pour plus d’informations, consultez Migrer le Pare-feu Azure Standard vers Premium à l’aide de Terraform.

Résoudre les problèmes de modification de SKU

Problèmes courants et solutions

- Modification simple de la référence SKU non disponible : utilisez la méthode de migration manuelle décrite dans cet article

- Erreurs de migration de stratégie : vérifiez que les versions correctes du module PowerShell sont installées

- Temps d’arrêt plus long que prévu : vérifier la connectivité réseau et la disponibilité des ressources

- Problèmes de performances après la mise à niveau : passez en revue les considérations relatives aux performances et effectuez des tests approfondis

- Rétrogradation bloquée par les fonctionnalités Premium : supprimer ou désactiver des fonctionnalités exclusives Premium avant de tenter de passer à une version antérieure

Résolution des problèmes de rétrogradation

Si vous ne parvenez pas à passer de Premium à Standard :

Rechercher les fonctionnalités Premium : vérifiez que votre stratégie de pare-feu ne contient pas :

- Règles d’inspection TLS

- IDPS en mode Alerte et Refus

- Règles de filtrage d’URL

- Règles de catégorie web

Options de modification de stratégie :

- Créer une stratégie Standard sans fonctionnalités Premium

- Modifier votre stratégie existante pour supprimer les fonctionnalités Premium

- Utiliser Azure PowerShell pour identifier et supprimer des règles incompatibles

Étapes de validation :

# Check current firewall policy for Premium features $policy = Get-AzFirewallPolicy -ResourceGroupName "myResourceGroup" -Name "myPolicy" # Review policy settings for Premium features $policy.ThreatIntelMode $policy.IntrusionDetection $policy.TransportSecurity

Limitations connues

- La mise à niveau d’un pare-feu Standard déployé en Asie du Sud-Est avec des zones de disponibilité n’est actuellement pas prise en charge pour la migration manuelle

- La modification simple de la référence SKU ne prend pas en charge les pare-feu de référence SKU de base . Les utilisateurs disposant d’une référence SKU de base doivent d’abord migrer vers la référence SKU Standard avant la mise à niveau vers Premium

- Certaines configurations personnalisées peuvent nécessiter l’approche de migration manuelle

- La rétrogradation avec les fonctionnalités Premium actives échoue jusqu’à ce que ces fonctionnalités soient supprimées