Activer Microsoft Defender pour les serveurs SQL sur les machines

Defender pour SQL protège vos serveurs SQL IaaS en identifiant et en atténuant les vulnérabilités potentielles des bases de données et en détectant les activités anormales susceptibles d’indiquer des menaces pour vos bases de données.

Defender pour le cloud génère des d’alertes quand il détecte des activités de base de données suspectes, des tentatives potentiellement nuisibles d’accès ou d’exploitation de machines SQL, des attaques par injection de code SQL, ainsi qu’un accès de base de données et des modèles de requête anormaux. Les alertes créées par ces types d’événements s’affichent dans la page de référence des alertes.

Defender pour le cloud utilise l’évaluation des vulnérabilités pour découvrir, suivre et vous aider à corriger les vulnérabilités potentielles liées aux bases de données. Les analyses d’évaluation fournissent une vue d’ensemble de l’état de sécurité de vos machines SQL ainsi que des détails sur les constats de sécurité.

En savoir plus sur l’évaluation des vulnérabilités pour les serveurs Azure SQL sur les ordinateurs.

Defender pour les serveurs SQL sur les machines protège vos serveurs SQL hébergés sur Azure, sur plusieurs clouds et même sur des machines locales.

Apprenez-en plus sur SQL Server sur les machines virtuelles.

Pour les serveurs SQL locaux, vous pouvez obtenir plus d’informations sur SQL Server avec Azure Arc et sur l’installation de l’agent Log Analytics sur des ordinateurs Windows sans Azure Arc.

Pour les serveurs SQL multiclouds :

Connecter vos comptes AWS à Microsoft Defender pour le cloud

Connexion d’un projet GCP à Microsoft Defender pour le cloud

Remarque

Vous devez activer la protection des bases de données pour vos serveurs SQL multiclouds par le biais du connecteur AWS ou du connecteur GCP.

Disponibilité

| Aspect | Détails |

|---|---|

| État de sortie : | Disponibilité générale |

| Prix : | Microsoft Defender pour les serveurs SQL Server sur les machines est facturé comme indiqué sur la page de tarification |

| Versions de SQL protégées : | Version de SQL Server : 2012, 2014, 2016, 2017, 2019, 2022 - SQL sur machines virtuelles Azure - SQL Server sur des serveurs avec Azure Arc |

| Clouds : |

Configurer Microsoft Defender pour les serveurs SQL sur les machines

Le plan Defender pour les serveurs SQL sur les machines nécessite Microsoft Monitoring Agent (MMA) ou Azure Monitoring Agent (AMA) pour empêcher les attaques et détecter les erreurs de configuration. Le processus de provisionnement automatique du plan est activé automatiquement et est responsable de la configuration de tous les composants de l’agent nécessaires au fonctionnement du plan. Cela inclut l’installation et la configuration de MMA/AMA, la configuration de l’espace de travail et l’installation de la solution/l’extension VM du plan.

Microsoft Monitoring Agent (MMA) sera mis hors service en août 2024. Defender pour le cloud a mis à jour sa stratégie et publié un processus de provisionnement automatique Azure Monitoring Agent (AMA) ciblé sur SQL Server pour remplacer le processus Microsoft Monitoring Agent (MMA) qui est sur le point d’être déprécié. Apprenez-en davantage sur le processus de provisionnement automatique AMA pour les serveurs SQL sur les machines et sur la migration vers celui-ci.

Remarque

Les clients qui utilisent actuellement les processus d’agent Log Analytics/agent Azure Monitor sont invités à migrer vers le serveur AMA pour SQL server sur les machines à provisionner automatiquement.

Pour activer le plan sur un abonnement :

Connectez-vous au portail Azure.

Recherchez et sélectionnez Microsoft Defender pour le cloud.

Dans le menu de Defender pour le cloud, sélectionnez Paramètres de l’environnement.

Sélectionnez l’abonnement approprié.

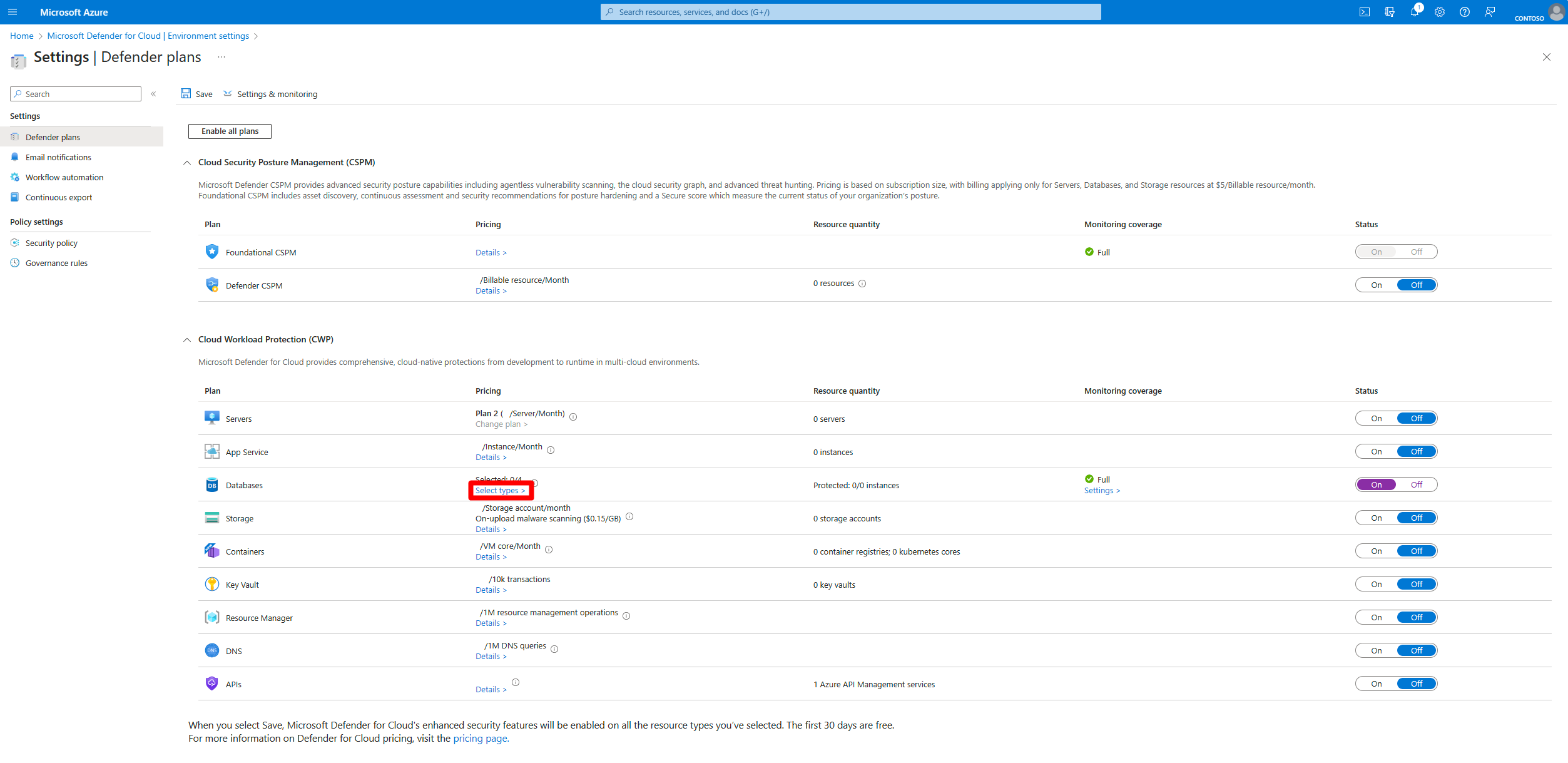

Dans la page des plans Defender, recherchez le plan Bases de données et sélectionnez Sélectionner les types.

Dans la fenêtre de sélection des types de ressources, définissez le plan Serveurs SQL Server sur les machines sur Activé.

Sélectionnez Continuer.

Sélectionnez Enregistrer.

(Facultatif) Configurez les paramètres avancés de provisionnement automatique :

Accédez à la page Paramètres d’environnement.

Sélectionnez Paramètres et surveillance.

- Pour les clients utilisant le nouveau processus de provisionnement automatique, sélectionnez Modifier la configuration pour le composant Agent Azure Monitor pour SQL Server sur les machines.

- Pour les clients utilisant le processus de provisionnement automatique précédent, sélectionnez Modifier la configuration pour le composant Agent Log Analytics/Agent Azure Monitor.

Pour activer le plan sur une machine virtuelle SQL/SQL Server avec Arc :

Connectez-vous au portail Azure.

Accédez à votre machine virtuelle SQL/serveur SQL avec Arc.

Dans le menu machine virtuelle SQL/SQL Server avec Arc, sous Sécurité, sélectionnez Microsoft Defender pour le cloud.

Dans la section Microsoft Defender pour SQL Server sur les machines, sélectionnez Activer.

Explorer et examiner les alertes de sécurité

Les alertes Microsoft Defender pour SQL dans Microsoft Defender pour le cloud sont visibles à plusieurs emplacements :

Page Alertes

Page de sécurité de la machine

Par le biais du lien direct fourni dans l’e-mail de l’alerte

Pour voir les alertes :

Connectez-vous au portail Azure.

Recherchez et sélectionnez Microsoft Defender pour le cloud.

Sélectionnez Alertes de sécurité.

Sélectionnez une alerte.

Les alertes sont conçues pour être autonomes, avec des étapes de correction détaillées et des informations d’investigation dans chacune d’elles. Vous pouvez approfondir vos investigations en utilisant d’autres fonctionnalités Microsoft Defender pour le cloud et Microsoft Sentinel pour une vue plus large :

Activez la fonctionnalité d’audit de SQL Server pour faire d’autres investigations. Si vous utilisez Microsoft Sentinel, chargez les journaux d’audit SQL des événements du journal de sécurité Windows pour profiter d’une expérience d’investigation enrichie. En savoir plus sur l’audit SQL Server.

Pour améliorer votre posture de sécurité, appliquez les recommandations concernant la machine hôte que Defender pour le cloud indique dans chaque alerte et réduisez ainsi les futures attaques.

En savoir plus sur la gestion des alertes et la réponse à celles-ci.

Étapes suivantes

Pour plus d’informations, consultez ces ressources :

- Comment Microsoft Defender pour Azure SQL peut protéger les serveurs SQL partout.

- Alertes de sécurité pour SQL Database et Azure Synapse Analytics

- Configurer des notifications par e-mail pour les alertes de sécurité

- En savoir plus sur Microsoft Sentinel

- Consultez les questions courantes sur Defender pour bases de données.

Commentaires

Bientôt disponible : pendant toute l’année 2024, nous allons éliminer progressivement Problèmes GitHub comme mécanisme de commentaires pour le contenu et le remplacer par un nouveau système de commentaires. Pour plus d’informations, voir : https://aka.ms/ContentUserFeedback.

Soumettre et afficher des commentaires pour