Note

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de changer d’annuaire.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de changer d’annuaire.

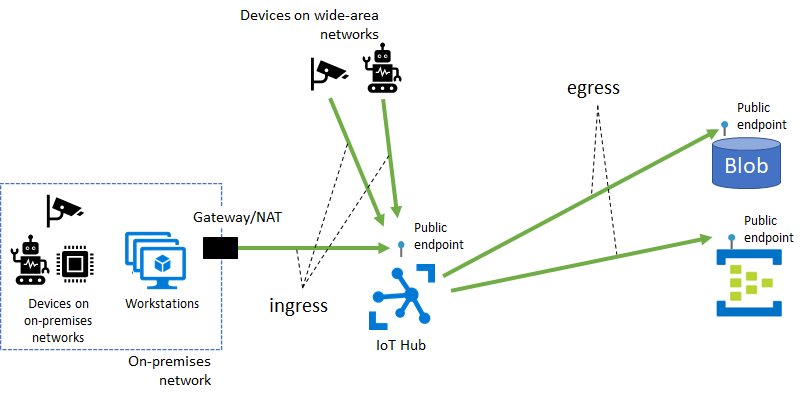

Par défaut, les noms d’hôte d’IoT Hub sont mappés à un point de terminaison public avec une adresse IP routable publiquement sur Internet. Différents clients partagent ce point de terminaison public IoT Hub, et tous les appareils IoT qui se trouvent sur des réseaux étendus et sur des réseaux locaux peuvent y accéder.

Certaines fonctionnalités IoT Hub, notamment le routage des messages, le chargement de fichiers et l’importation/exportation d’appareils en bloc, nécessitent également une connectivité d’IoT Hub à une ressource Azure appartenant au client via son point de terminaison public. Ces chemins de connectivité composent le trafic de sortie d’IoT Hub vers les ressources client.

Vous pouvez restreindre la connectivité à vos ressources Azure (y compris IoT Hub) via un réseau virtuel que vous possédez et utilisez pour plusieurs raisons, notamment :

Introduire un isolement réseau pour votre hub IoT en empêchant l’exposition de la connectivité à l’Internet public.

Activation d’une expérience de connectivité privée à partir de vos ressources réseau locales, ce qui garantit que vos données et le trafic sont transmis directement au réseau principal Azure.

Empêcher les attaques d’exfiltration de réseaux locaux sensibles.

Suivant les modèles de connectivité à l’échelle d’Azure établis à l’aide de points de terminaison privés.

Cet article explique comment atteindre ces objectifs à l’aide d’Azure Private Link pour la connectivité d’entrée à IoT Hub et l’utilisation d’exceptions de services Microsoft approuvés pour la connectivité de sortie d’IoT Hub à d’autres ressources Azure.

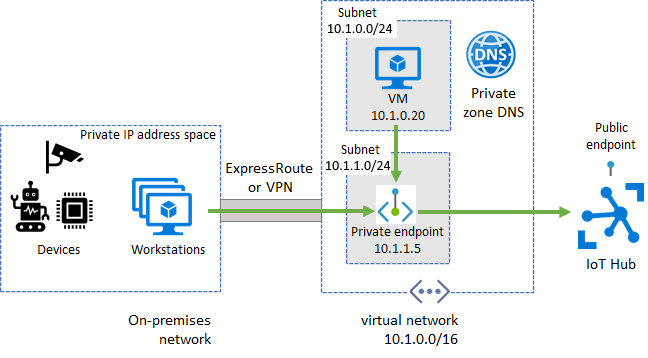

Connectivité d’entrée vers IoT Hub avec Azure Private Link

Un point de terminaison privé est une adresse IP privée allouée à l’intérieur d’un réseau virtuel appartenant au client via lequel une ressource Azure est accessible. Avec Azure Private Link, vous pouvez configurer un point de terminaison privé pour votre hub IoT afin d’autoriser les services à l’intérieur de votre réseau virtuel à atteindre IoT Hub sans avoir à envoyer le trafic au point de terminaison public d’IoT Hub. De même, vos appareils locaux peuvent utiliser la passerelle VPN Azure ou le peering Azure ExpressRoute pour obtenir une connectivité à votre réseau virtuel et à votre hub IoT (via son point de terminaison privé). Par conséquent, vous pouvez restreindre ou bloquer complètement la connectivité aux points de terminaison publics de votre hub IoT à l’aide du filtre IP IoT Hub ou du bouton bascule d’accès réseau public. Cette approche maintient la connectivité à votre hub à l’aide du point de terminaison privé pour les appareils. L’objectif principal de cette configuration est pour les appareils à l’intérieur d’un réseau local. Cette configuration n’est pas recommandée pour les appareils déployés dans un réseau étendu.

Avant de continuer, vérifiez que les conditions préalables suivantes sont remplies :

Vous avez créé un réseau virtuel Azure avec un sous-réseau dans lequel créer le point de terminaison privé.

Pour les appareils qui fonctionnent dans des réseaux locaux, configurez la passerelle VPN Azure ou le peering privé Azure ExpressRoute dans votre réseau virtuel Azure.

Configurer un point de terminaison privé pour l’entrée IoT Hub

Les points de terminaison privés fonctionnent pour les API d’appareil IoT Hub (comme les messages appareil-à-cloud) et les API de service (telles que la création et la mise à jour d’appareils).

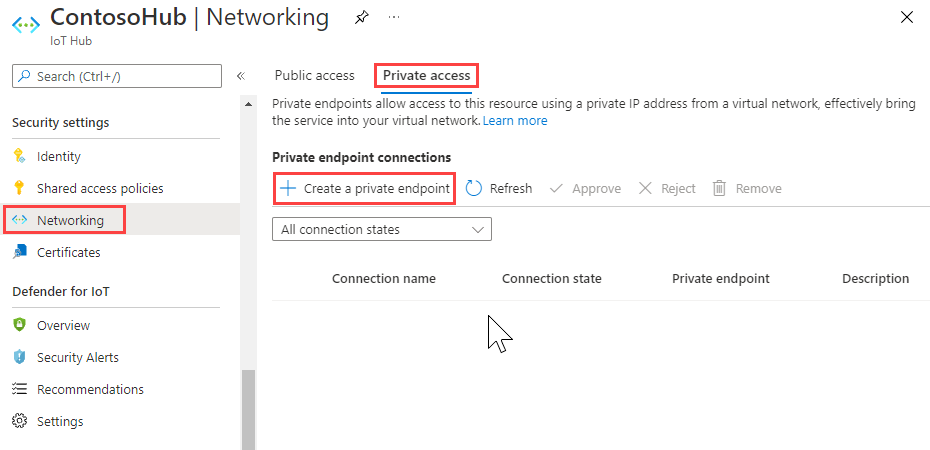

Accédez à votre IoT Hub dans le portail Azure.

Dans le volet gauche, sous Paramètres de sécurité, sélectionnezAccès privéréseau>, puis Créez un point de terminaison privé.

Fournissez l’abonnement, le groupe de ressources, le nom, le nom de l’interface réseau et la région pour créer le nouveau point de terminaison privé. Dans l’idéal, un point de terminaison privé doit être créé dans la même région que votre hub.

Sélectionnez Suivant : Ressource et fournissez l’abonnement pour votre ressource IoT Hub. Sélectionnez ensuite Microsoft.Devices/IotHubs pour le type de ressource, le nom de votre hub IoT comme ressource et iotHub comme sous-source cible.

Sélectionnez Suivant : Réseau virtuel et fournissez votre réseau virtuel et votre sous-réseau pour créer le point de terminaison privé dans.

Sélectionnez Suivant : DNS, puis sélectionnez l’option à intégrer à la zone DNS privée, si vous le souhaitez.

Sélectionnez Suivant : Balises, et indiquez éventuellement les étiquettes de votre ressource.

Sélectionnez Suivant : Passez en revue + créez pour passer en revue les détails de votre ressource de liaison privée, puis sélectionnez Créer pour créer la ressource.

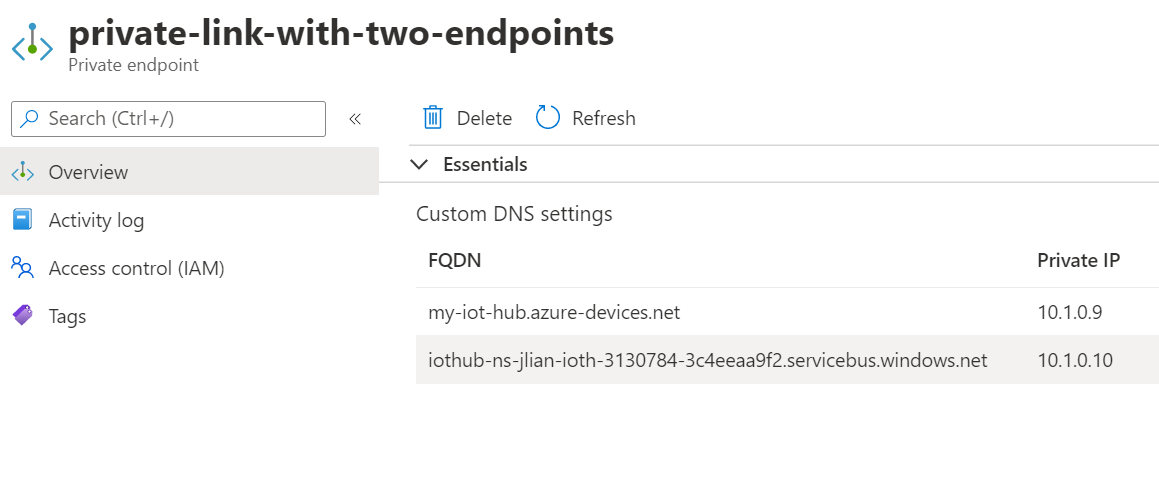

Point de terminaison compatible « Event Hubs » intégré

Le point de terminaison compatible Event Hubs intégré est également accessible via un point de terminaison privé. Lorsque la liaison privée est configurée, vous devriez voir une autre connexion de point de terminaison privé et la configuration du point de terminaison intégré. C’est celui avec servicebus.windows.net dans le nom de domaine complet.

Le filtre IP d’IoT Hub peut contrôler l’accès public au point de terminaison intégré.

Pour bloquer complètement l’accès au réseau public à votre hub IoT, désactivez l’accès au réseau public ou utilisez le filtre IP pour bloquer toutes les adresses IP et sélectionnez l’option permettant d’appliquer des règles au point de terminaison intégré.

Tarification de Private Link

Pour plus d’informations sur les tarifs, consultez Tarification Liaison privée Azure.

Connectivité entrante d’IoT Hub vers d'autres ressources Azure

IoT Hub peut se connecter à vos ressources Stockage Blob Azure, Event Hubs et Service Bus pour le routage des messages, le chargement des fichiers et l'importation/exportation d’appareils en bloc, via le point de terminaison public des ressources. La liaison de votre ressource à un réseau virtuel bloque la connectivité à la ressource par défaut. Par conséquent, cette configuration empêche les hubs IoT d’envoyer des données à vos ressources. Pour résoudre ce problème, activez la connectivité de votre ressource IoT Hub à votre compte de stockage, Event Hub ou ressources Service Bus via l’option de service Microsoft approuvé.

Pour permettre à d’autres services de trouver votre hub IoT en tant que service Microsoft approuvé, votre hub doit utiliser une identité managée. Une fois qu’une identité managée est configurée, accordez l’autorisation à l’identité managée de votre hub pour accéder à votre point de terminaison personnalisé. Suivez les procédures fournies dans la prise en charge d’IoT Hub pour les identités managées afin de provisionner une identité managée avec l’autorisation de contrôle d’accès en fonction du rôle Azure (RBAC) et ajoutez le point de terminaison personnalisé à votre hub IoT. Pour autoriser l’accès de vos hubs IoT au point de terminaison personnalisé, veillez à activer l’exception microsoft tierce approuvée si vous disposez des configurations de pare-feu en place.

Tarification de l’option de service Microsoft approuvée

La fonctionnalité d'exception des services de première partie Microsoft approuvés est gratuite. Les frais pour les comptes de stockage provisionnés, les hubs d’événements ou les ressources Service Bus s’appliquent séparément.

Étapes suivantes

Utilisez les liens suivants pour en savoir plus sur les fonctionnalités IoT Hub :