Activer les clés d’accès (FIDO2) pour votre organisation

Pour les entreprises qui utilisent des mots de passe aujourd’hui, les clés secrètes (FIDO2) permettent aux travailleurs de s’authentifier sans entrer de nom d’utilisateur ou de mot de passe. Les clés d’accès (FIDO2) améliorent la productivité des travailleurs et offrent une meilleure sécurité.

Cet article répertorie les exigences et les étapes permettant d’activer les clés secrètes dans votre organisation. Une fois ces étapes effectuées, les utilisateurs de votre organisation peuvent ensuite s’inscrire et se connecter à leur compte Microsoft Entra à l’aide d’une clé de passe stockée sur une clé de sécurité FIDO2 ou dans Microsoft Authenticator.

Pour plus d’informations sur l’activation des clés d’accès dans Microsoft Authenticator, consultez Comment activer les clés d’accès dans Microsoft Authenticator.

Pour plus d’informations sur l’authentification par clé secrète, consultez Prise en charge de l’authentification FIDO2 avec Microsoft Entra ID.

Remarque

Microsoft Entra ID prend actuellement en charge les clés secrètes liées à l’appareil stockées sur les clés de sécurité FIDO2 et dans Microsoft Authenticator. Microsoft s’engage à sécuriser les clients et les utilisateurs avec des clés secrètes. Nous investissons dans les clés secrètes synchronisées et liées à l’appareil pour les comptes professionnels.

Spécifications

- Authentification multifacteur (MFA) Microsoft Entra.

- Clés de sécurité FIDO2 éligibles pour une attestation avec Microsoft Entra ID ou Microsoft Authenticator.

- Appareils qui prennent en charge l’authentification FIDO2 (Clés d’accès). Pour les appareils Windows joints à Microsoft Entra ID, la meilleure expérience est sur Windows 10 version 1903 ou ultérieure. Les appareils joints à l’hybride doivent exécuter Windows 10 version 2004 ou ultérieure.

Les clés d’accès (FIDO2) sont prises en charge dans les principaux scénarios sur Windows, macOS, Android et iOS. Pour plus d’informations sur les scénarios pris en charge, consultez Prise en charge de l’authentification FIDO2 dans Microsoft Entra ID.

Remarque

La prise en charge de l’inscription de même appareil dans Edge sur Android est bientôt disponible.

GUID d’attestation de l’authentificateur de clé d’accès (FIDO2) (AAGUID)

La spécification FIDO2 requiert que chaque fournisseur de clé de sécurité fournisse un GUID d’attestation d’authentificateur (AAGUID) lors de l’inscription. Un AAGUID est un identificateur 128 bits indiquant le type de clé, comme la marque et le modèle. Les fournisseurs de clés d’accès (FIDO2) et d’appareils mobiles sont également censés fournir un AAGUID lors de l’inscription.

Remarque

Le fournisseur doit s’assurer que l’AAGUID est identique sur toutes les clés de sécurité ou fournisseurs de clé d’accès (FIDO2) considérablement identiques effectuées par ce fournisseur, et différente (avec une probabilité élevée) des AAGUID de tous les autres types des fournisseurs de clés de sécurité ou de clés d’accès (FIDO2). Pour garantir cela, l’AAGUID pour un modèle de clé de sécurité ou un fournisseur de clé d’accès (FIDO2) donnée doit être généré de manière aléatoire. Pour plus d’informations, consultez Authentification Web : API pour accéder aux informations d’identification de la clé publique – Niveau 2 (w3.org).

Vous pouvez travailler avec votre fournisseur de clés de sécurité pour déterminer l’AAGUID de la clé secrète (FIDO2) ou voir les clés de sécurité FIDO2 éligibles pour l’attestation avec Microsoft Entra ID. Si la clé d’accès (FIDO2) est déjà inscrite, vous pouvez trouver l’AAGUID en affichant les détails de la méthode d’authentification de la clé d’accès (FIDO2) pour l’utilisateur.

Activer la méthode d’authentification de la clé d’accès (FIDO2)

Connectez-vous au Centre d'administration Microsoft Entra au moins en tant qu’Administrateur de stratégie d’authentification.

Accédez à Protection>Méthodes d’authentification>Stratégie de méthode d'authentification.

Sous la méthode Clé de sécurité (FIDO2), définissez le bouton bascule sur Activer. Sélectionnez Tous les utilisateurs, ou Ajouter des groupes pour sélectionner des groupes spécifiques. Seuls les groupes de sécurité sont pris en charge.

Sous l’onglet Configurer :

Définissez Autoriser le libre-service configuré sur Oui. Si la valeur est Non, les utilisateurs ne peuvent pas inscrire de clé secrète à l’aide des informations de sécurité, même si les clés secrètes (FIDO2) sont activées par la stratégie de méthodes d’authentification.

Définissez l’option Appliquer l’attestation sur Oui si votre organisation souhaite être assurée qu’un modèle de clé de sécurité FIDO2 ou un fournisseur de clé d’accès est authentique et provient du fournisseur légitime.

- Pour les clés de sécurité FIDO2, nous avons besoin que les métadonnées de clé de sécurité soient publiées et vérifiées avec le service de métadonnées FIDO Alliance, et passent également un autre ensemble de tests de validation de Microsoft. Pour plus d’informations, consultez Devenir fournisseur de clés de sécurité FIDO2 compatible Microsoft.

- Pour les clés secrètes dans Microsoft Authenticator, la prise en charge des attestations est prévue pour la disponibilité générale.

Avertissement

L’application de l’attestation détermine si une clé de sécurité (FIDO2) n’est autorisée que lors de l’enregistrement. Les utilisateurs qui enregistrent une clé d’accès (FIDO2) sans attestation ne sont pas empêchés de se connecter si l’option Appliquer l’attestation est définie sur Oui ultérieurement.

Stratégie de restriction de clé

- Les restrictions d’applications de clé doivent être définies sur Oui uniquement si votre organisation souhaite autoriser ou interdire certains modèles ou fournisseurs de clés de sécurité ou de clés d’accès, identifiées par leur AAGUID. Vous pouvez utiliser votre fournisseur de clés de sécurité pour déterminer l’AAGUID d’une clé d’accès. Si la clé d’accès est déjà inscrite, vous pouvez trouver l’AAGUID en affichant les détails de la méthode d’authentification de la clé d’accès pour l’utilisateur.

Lorsque l’application des restrictions de clé est définie sur Oui, vous pouvez sélectionner Microsoft Authenticator (préversion) pour ajouter automatiquement les AAGUID de l’application Authenticator pour vous dans la liste des restrictions de clé. Pour plus d’informations, consultez Activer les clés d’accès dans Microsoft Authenticator (préversion).

Avertissement

Les restrictions clés définissent la facilité d’utilisation des modèles ou fournisseurs spécifiques pour l’inscription et l’authentification. Si vous modifiez les restrictions de clé et supprimez un AAGUID que vous avez précédemment autorisé, les utilisateurs qui ont précédemment inscrit une méthode autorisée ne peuvent plus l’utiliser pour la connexion.

Si votre organisation n’applique actuellement pas de restrictions de clé et dispose déjà d’une utilisation active de la clé d’accès, vous devez collecter les AAGUID des clés utilisées aujourd’hui. Ajoutez-les à la liste d’autorisation, ainsi que les AAGUID d’Authenticator, pour activer cette préversion. Vous pouvez effectuer cette tâche avec un script automatisé qui analyse les journaux d’activité, tels que les détails de l’inscription et les journaux de connexion.

Remarque

Si vous désactivez les restrictions de clé, décochez la case Microsoft Authenticator (préversion) afin que les utilisateurs ne soient pas invités à configurer une clé secrète dans l’application Authenticator dans les informations de sécurité.

Une fois la configuration terminée, sélectionnez Enregistrer.

Remarque

Si vous voyez une erreur lorsque vous essayez d’enregistrer, remplacez plusieurs groupes par un seul groupe en une seule opération, puis cliquez sur Enregistrer à nouveau.

Approvisionner des clés de sécurité FIDO2 à l’aide de l’API Microsoft Graph (version préliminaire)

Les administrateurs peuvent utiliser Microsoft Graph et des clients personnalisés pour approvisionner des clés de sécurité FIDO2 pour le compte des utilisateurs (actuellement en version préliminaire). L’approvisionnement nécessite le rôle Administrateur d’authentification ou une application cliente avec l’autorisation UserAuthenticationMethod.ReadWrite.All. Les améliorations apportées à l’approvisionnement incluent :

- La possibilité de demander le paramètre WebAuthn creationOptions à partir de Microsoft Entra ID.

- La possibilité d’inscrire la clé de sécurité provisionnée directement avec Microsoft Entra ID.

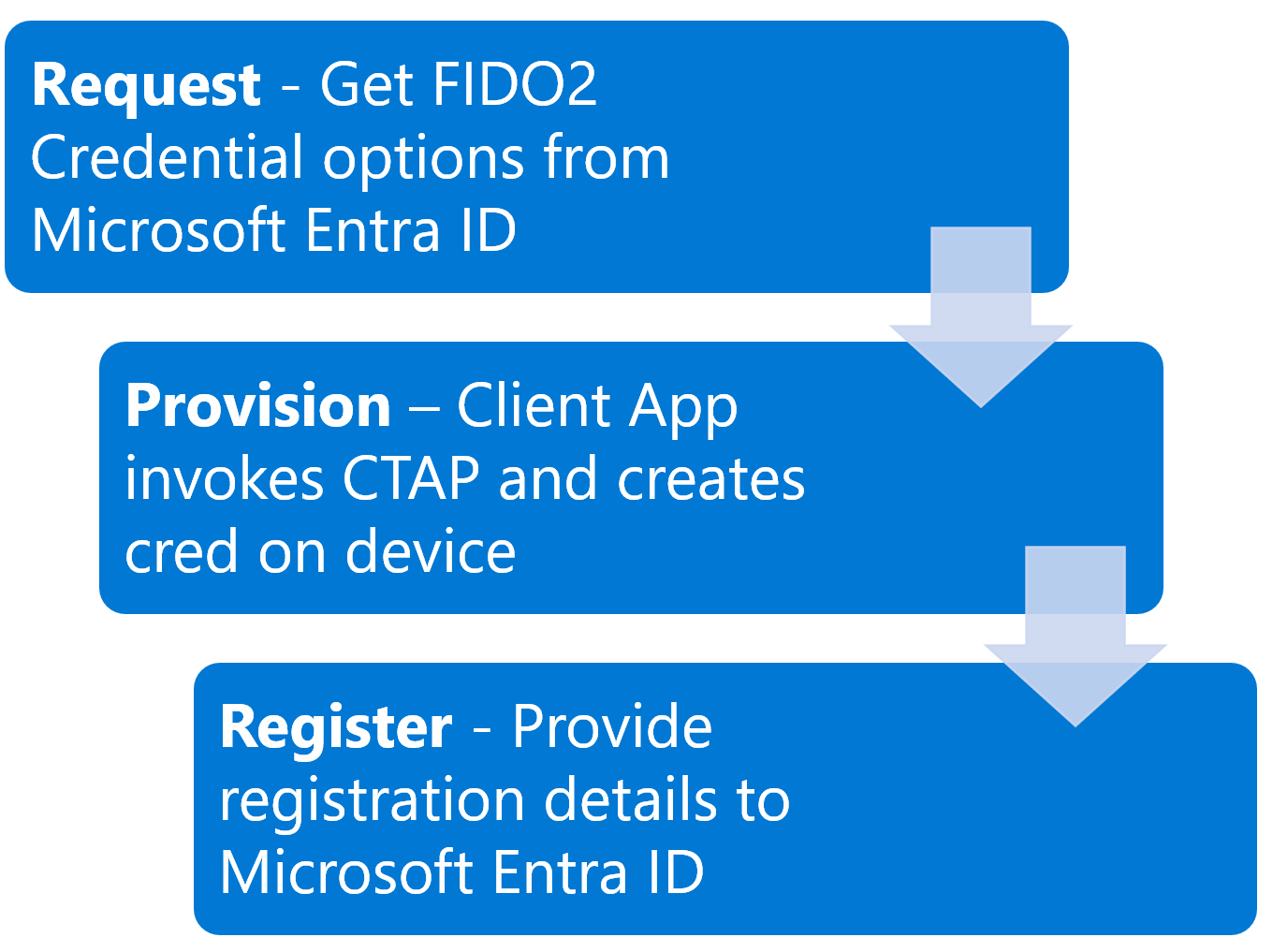

Avec ces nouvelles API, les organisations peuvent créer leurs propres clients pour approvisionner des informations d’identification de clé d’accès (FIDO2) dans des clés de sécurité pour le compte d’un utilisateur. Pour simplifier ce processus, trois étapes principales sont nécessaires.

- Demander le paramètre creationOptions pour un utilisateur : Microsoft Entra ID renvoie les données nécessaires à votre client pour approvisionner des informations d’identification de clé d’accès (FIDO2). Cela inclut des informations telles que les informations utilisateur, l’ID de partie de confiance, les exigences de stratégie d’informations d’identification, les algorithmes, le défi d’inscription et bien plus encore.

- Approvisionner les informations d’identification de clé d’accès (FIDO2) avec les options de création : utilisez le paramètre

creationOptionset un client qui prend en charge le protocole CTAP (Client to Authenticator Protocol) pour approvisionner les informations d’identification. Au cours de cette étape, vous devez insérer la clé de sécurité et définir un code confidentiel. - Inscrire les informations d’identification approvisionnées avec Microsoft Entra ID : utilisez la sortie mise en forme du processus d’approvisionnement pour fournir à Microsoft Entra ID les données nécessaires pour inscrire les informations d’identification de clé d’accès (FIDO2) pour l’utilisateur ciblé.

Activer les clés d’accès (FIDO2) à l’aide de l’API Microsoft Graph

Outre l’utilisation du Centre d’administration Microsoft Entra, vous pouvez également activer les clés d’accès (FIDO2) à l’aide de l’API Microsoft Graph. Pour activer les clés d’accès (FIDO2), vous devez mettre à jour la stratégie Méthodes d’authentification en tant qu’Administrateur de stratégie d’authentification au minimum.

Pour configurer la stratégie à l’aide de l’Afficheur Graph :

Connectez-vous à Afficheur Graph et acceptez les autorisations Policy.Read.All et Policy.ReadWrite.AuthenticationMethod.

Récupérez la stratégie des méthodes d’authentification :

GET https://graph.microsoft.com/beta/authenticationMethodsPolicy/authenticationMethodConfigurations/FIDO2Pour désactiver l’application de l’attestation et appliquer des restrictions de clé pour autoriser uniquement L’AAGUID pour RSA DS100, par exemple, effectuez une opération PATCH à l’aide du corps de la requête suivant :

PATCH https://graph.microsoft.com/beta/authenticationMethodsPolicy/authenticationMethodConfigurations/FIDO2 Request Body: { "@odata.type": "#microsoft.graph.fido2AuthenticationMethodConfiguration", "isAttestationEnforced": false, "keyRestrictions": { "isEnforced": true, "enforcementType": "allow", "aaGuids": [ "7e3f3d30-3557-4442-bdae-139312178b39", <insert previous AAGUIDs here to keep them stored in policy> ] } }Vérifiez que la stratégie de clé d’accès (FIDO2) est correctement mise à jour.

GET https://graph.microsoft.com/beta/authenticationMethodsPolicy/authenticationMethodConfigurations/FIDO2

Supprimer une clé secrète (FIDO2)

Pour supprimer une clé d’accès (FIDO2) associée à un compte d’utilisateur, supprimez la clé de la méthode d’authentification de l’utilisateur.

- Connectez-vous au Centre d’administration Microsoft Entra et recherchez l’utilisateur dont la clé d’accès (FIDO2) doit être supprimée.

- Sélectionnez Les méthodes d’authentification> cliquez avec le bouton droit sur Clé d’accès (lié à l’appareil) et sélectionnez Supprimer.

Appliquer la connexion à la clé d’accès (FIDO2)

Pour obliger les utilisateurs à se connecter avec une clé d’accès (FIDO2) lorsqu’ils accèdent à une ressource sensible, vous pouvez :

Utiliser une force d’authentification intégrée résistant au hameçonnage

Or

Créer une force d’authentification personnalisée

Les étapes suivantes montrent comment créer une stratégie d’accès conditionnel à force d’authentification personnalisée qui autorise la connexion par clé d’accès (FIDO2) uniquement pour un modèle de clé de sécurité ou fournisseur de clé d’accès (FIDO2) spécifique. Pour obtenir la liste des fournisseurs FIDO2, consultez Clés de sécurité FIDO2 éligibles pour l’attestation avec Microsoft Entra ID.

- Connectez-vous au centre d’administration Microsoft Entra en tant qu’administrateur de l’accès conditionnel.

- Accédez à Protection>Méthodes d’authentification>Forces d’authentification.

- Sélectionnez Nouvelle force d’authentification.

- Indiquez un Nom pour votre nouvelle force d’authentification.

- Fournissez une Description si vous le souhaitez.

- Sélectionnez Clé d’accès (FIDO2).

- Si vous souhaitez restreindre par des AAGUID spécifiques, sélectionnez Options avancées , puis Ajoutez AAGUID. Entrez la ou les AAGUID que vous autorisez. Sélectionnez Enregistrer.

- Choisissez Suivant et passez en revue la configuration de la stratégie.

Problèmes connus

Approvisionnement de clé de sécurité

L’approvisionnement d’administrateurs de clés de sécurité est en préversion publique. Consultez Microsoft Graph et les clients personnalisés pour approvisionner des clés de sécurité FIDO2 pour le compte des utilisateurs.

Utilisateur de collaboration B2B

L’inscription des informations d’identification de la clé d’accès (FIDO2) n’est pas prise en charge pour les utilisateurs de B2B Collaboration dans le client de la ressource.

Modifications de l’UPN

Si l’UPN de l’utilisateur change, vous ne pouvez plus modifier les clés d’accès (FIDO2) pour en tenir compte. Si l’utilisateur a une clé d’accès (FIDO2), il doit se connecter à Mes informations de sécurité, supprimer l’ancienne clé d’accès (FIDO2) et en ajouter une nouvelle.

Étapes suivantes

Connexion par clé de sécurité FIDO2 Windows 10

Activer l’authentification FIDO2 sur les ressources locales

Inscrire des clés de sécurité pour le compte des utilisateurs

En savoir plus sur l’inscription des appareils

En apprendre davantage sur l’authentification multi-facteur Microsoft Entra