Tutoriel : Configurer F5 BIG-IP SSL-VPN pour l’authentification unique Microsoft Entra

Dans ce tutoriel, vous allez apprendre à intégrer la solution Secure Socket Layer Virtual Private Network (SSL-VPN) basée sur F5 BIG-IP avec Microsoft Entra ID pour un accès hybride sécurisé (SHA).

L’activation d’une solution BIG-IP SSL-VPN pour l’authentification unique Microsoft Entra offre de nombreux avantages, notamment :

- Gouvernance Confiance Zéro via la préauthentification Microsoft Entra et l’accès conditionnel.

- Authentification sans mot de passe pour le service VPN

- Gestion des identités et des accès depuis un seul plan de contrôle, le centre d’administration Microsoft Entra

Pour découvrir d’autres avantages, consultez

Authentification unique dans Microsoft Entra ID

Remarque

Les VPN classiques restent orientés réseau, en fournissant souvent peu ou pas d’accès affiné aux applications d’entreprise. Nous encourageons une approche plus axée sur l’identité pour atteindre la Confiance Zéro. En savoir plus : Cinq étapes pour intégrer toutes vos applications à Microsoft Entra ID.

Description du scénario

Dans ce scénario, l’instance BIG-IP APM (Access Policy Manager) du service SSL-VPN est configurée en tant que fournisseur de services SAML (Security Assertion Markup Language) et Microsoft Entra ID est le fournisseur d’identité SAML approuvé. L’authentification unique depuis Microsoft Entra ID est fournie via une authentification par revendications auprès de BIG-IP APM, offrant une expérience d’accès facile au réseau privé virtuel.

Notes

Remplacez les exemples de chaînes ou de valeurs de ce guide par ceux de votre environnement.

Prérequis

Aucune expérience ni connaissances préalables de F5 BIG-IP n’est nécessaire. Vous avez cependant besoin des éléments suivants :

- Un abonnement Microsoft Entra

- Si vous n’en avez pas déjà un, vous pouvez obtenir un compte Azure gratuit.

- Des identités utilisateur synchronisées à partir de leur annuaire local dans Microsoft Entra ID

- Un des rôles suivants : Administrateur d’application cloud ou Administrateur d’application

- Une infrastructure BIG-IP avec routage du trafic client vers et depuis le système BIG-IP.

- Un enregistrement pour le service VPN publié par BIG-IP dans un DNS public

- Ou un fichier localhost du client test lors des tests

- Le système BIG-IP provisionné avec les certificats SSL nécessaires pour la publication de services via HTTPS

Pour améliorer l’expérience du tutoriel, vous pouvez apprendre la terminologie standard dans le glossaire F5 BIG-IP.

Ajouter F5 BIG-IP à partir de la galerie Microsoft Entra

Conseil

Les étapes décrites dans cet article peuvent varier légèrement en fonction du portail de départ.

Configurez une approbation de fédération SAML entre BIG-IP pour permettre à Microsoft Entra BIG-IP de déléguer la pré-authentification et l’accès conditionnel à Microsoft Entra ID avant qu’il accorde l’accès au service VPN publié.

- Connectez-vous au Centre d’administration de Microsoft Entra au minimum en tant qu’Administrateur d’application cloud.

- Accédez à Identité>Applications>Applications d’entreprise>Toutes les applications, puis sélectionnez Nouvelle application.

- Dans la galerie, recherchez F5, puis sélectionnez Intégration F5 BIG-IP APM Microsoft Entra ID.

- Entrez un nom pour l’application.

- Sélectionnez Ajouter, puis Créer.

- Le nom, sous forme d’icône, apparaît dans le centre d’administration Microsoft Entra et le portail Office 365.

Configurer Microsoft Entra SSO

Avec les propriétés d’application F5, allez dans Gérer>Authentification unique.

Dans la page Sélectionner une méthode d’authentification unique, sélectionnez SAML.

Sélectionnez Non, j’enregistrerai plus tard.

Dans le menu Configurer l’authentification unique avec SAML, sélectionnez l’icône de stylet pour Configuration SAML de base.

Remplacez l’URL d’identificateur par l’URL de votre service publié BIG-IP. Par exemple :

https://ssl-vpn.contoso.com.Remplacez l’URL de réponse et le chemin du point de terminaison SAML. Par exemple :

https://ssl-vpn.contoso.com/saml/sp/profile/post/acs.Remarque

Dans cette configuration, l’application fonctionne dans un mode lancé par le fournisseur d’identité : Microsoft Entra ID émet une assertion SAML avant la redirection vers le service BIG-IP SAML.

Pour les applications qui ne prennent pas en charge le mode lancé par le fournisseur d’identité, pour le service SAML BIG-IP, spécifiez l’URL d’authentification, par exemple

https://ssl-vpn.contoso.com.Pour l’URL de déconnexion, entrez le point de terminaison Single Logout (SLO) de BIG-IP APM précédé de l’en-tête de l’hôte du service publié. Par exemple,

https://ssl-vpn.contoso.com/saml/sp/profile/redirect/slrRemarque

Une URL SLO garantit qu’une session utilisateur prend fin, côté BIG-IP et côté Microsoft Entra ID, une fois que l’utilisateur s’est déconnecté. BIG-IP APM a également une option pour mettre fin à toutes les sessions lors de l’appel d’une URL d’application. Pour en savoir plus, consultez l’article F5 K12056: Overview of the Logout URI Include option.

.

.

Notes

Depuis TMOS v16, le point de terminaison SLO SAML a été remplacé par /saml/sp/profile/redirect/slo.

Sélectionnez Enregistrer.

Ignorez l’invite de test de l’authentification unique.

Dans les propriétés Attributs utilisateur et revendications, observez les détails.

Vous pouvez ajouter d’autres revendications à votre service publié BIG-IP. Les revendications définies en plus de l’ensemble par défaut sont émises si elles sont présentes dans Microsoft Entra ID. Définissez les appartenances à un groupe ou rôle d’annuaire sur un objet utilisateur dans Microsoft Entra ID avant qu’elles puissent être émises en tant que revendication.

Les certificats de signature SAML créés par Microsoft Entra ID ont une durée de vie de trois ans.

Autorisation Microsoft Entra

Par défaut, Microsoft Entra ID émet des jetons aux utilisateurs auxquels l’accès à un service a été accordé.

Dans la vue de la configuration de l’application, sélectionnez Utilisateurs et groupes.

Sélectionnez + Ajouter un utilisateur.

Dans le menu Ajouter une attribution, sélectionnez Utilisateurs et groupes.

Dans la boîte de dialogue Utilisateurs et groupes, ajoutez les groupes d’utilisateurs autorisés à accéder au VPN.

Sélectionnez Sélectionner>Attribuer.

Vous pouvez configurer BIG-IP APM pour publier le service SSL-VPN. Configurez-le avec les propriétés correspondantes pour effectuer l’approbation pour la pré-authentification SAML.

Configuration de BIG-IP APM

Fédération SAML

Pour procéder à la fédération du service VPN avec Microsoft Entra ID, créez le fournisseur de service BIG-IP SAML et les objets de fournisseur d’identité SAML correspondants.

Allez à Accès>Fédération>Fournisseur de services SAML>Services de fournisseur de services locaux.

Sélectionnez Create (Créer).

Entrez un Nom et l’ID d’entité définis dans Microsoft Entra ID.

Entrez le nom de domaine complet (FQDN) de l’hôte pour vous connecter à l’application.

Notes

Si l’ID d’entité ne correspond pas exactement au nom d’hôte de l’URL publiée, configurez les paramètres Nom du fournisseur de services ou effectuez cette action s’il n’est pas au format de l’URL de nom d’hôte. Si l’ID d’entité est

urn:ssl-vpn:contosoonline, spécifiez le schéma externe et le nom d’hôte de l’application en cours de publication.Faites défiler vers le bas pour sélectionner le nouvel objet SP SAML.

Sélectionnez Associer/dissocier les connecteurs IdP.

Sélectionnez Créer un nouveau connecteur IdP.

Dans le menu déroulant, sélectionnez À partir des métadonnées.

Accédez au fichier XML de métadonnées de fédération que vous avez téléchargé.

Pour l’objet APM, spécifiez un Nom de fournisseur d’identité qui représente le fournisseur d’identité SAML externe.

Pour sélectionner le nouveau connecteur de fournisseur d’identité externe Microsoft Entra, sélectionnez Ajouter une nouvelle ligne.

Sélectionnez Update.

Sélectionnez OK.

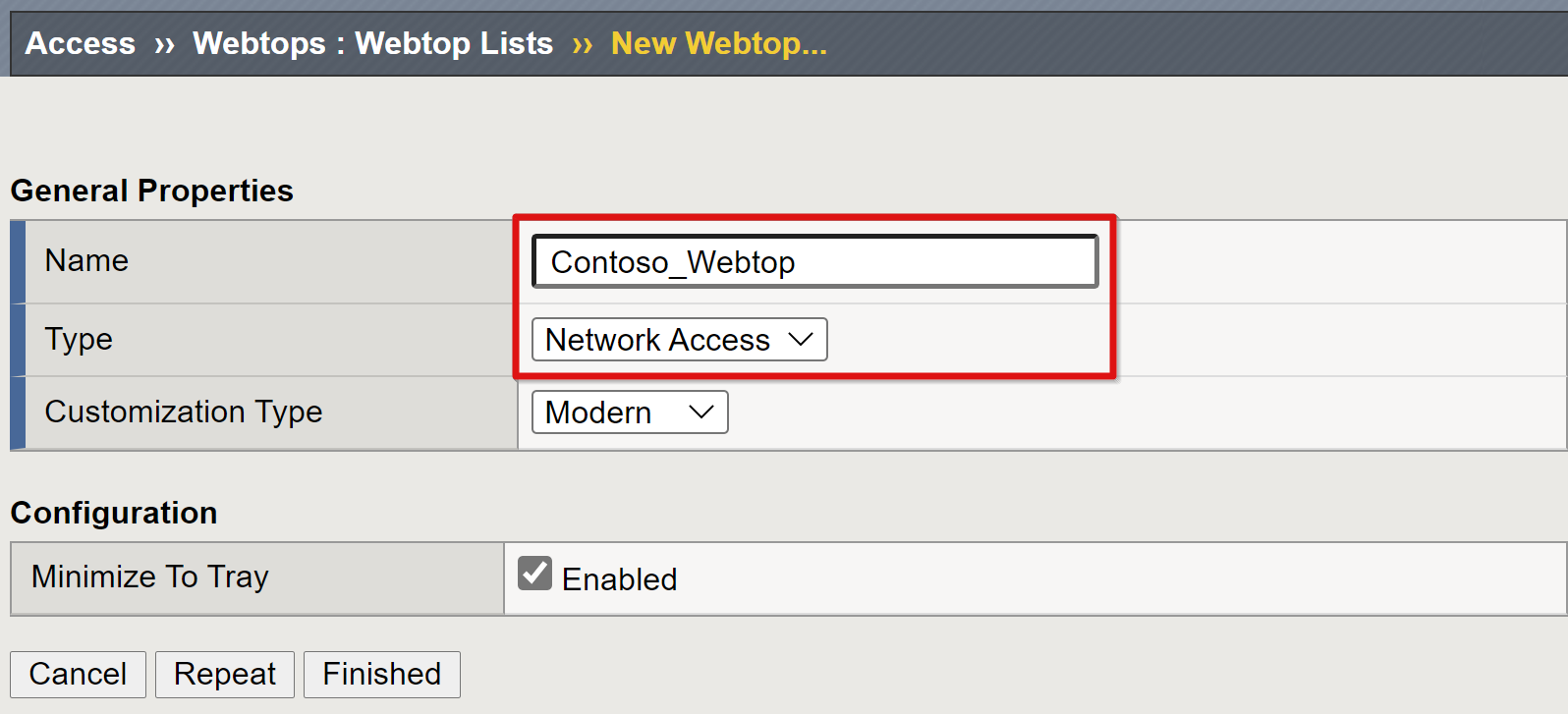

Configuration des webtops

Activez le VPN SSL à proposer aux utilisateurs via le portail web BIG-IP.

Allez à Accès>Webtops>Listes des webtops.

Sélectionnez Create (Créer).

Entrez un nom de portail.

Définissez le type sur Complet, par exemple :

Contoso_webtop.Renseignez les préférences restantes.

Sélectionnez Finished.

Configuration VPN

Les éléments VPN contrôlent les aspects du service global.

Allez à Accès>Connectivité/VPN>Accès réseau (VPN)>Pools de baux IPV4.

Sélectionnez Create (Créer).

Entrez un nom pour le pool d’adresses IP allouées aux clients VPN. Par exemple, Contoso_vpn_pool.

Définissez le type sur Plage d’adresses IP.

Entrez une adresse IP de début et de fin.

Sélectionnez Ajouter.

Sélectionnez Finished.

Une liste d’accès réseau provisionne le service avec les paramètres IP et DNS du pool VPN, les autorisations de routage des utilisateurs, et peut lancer les applications.

Allez à Accès>Connectivité/VPN : Accès réseau>Listes d’accès réseau.

Sélectionnez Create (Créer).

Donnez un nom pour la liste d’accès VPN et une légende, par exemple, Contoso-VPN.

Sélectionnez Finished.

Dans le ruban supérieur, sélectionnez Paramètres réseau.

Pour Version IP prise en charge : IPV4.

Pour Pool de baux IPV4, sélectionnez le pool VPN créé, par exemple, Contoso_vpn_pool

Notes

Utilisez les options Paramètres client pour appliquer des restrictions sur la façon dont le trafic client est routé dans un VPN établi.

Sélectionnez Finished.

Accédez à l’onglet DNS/hôtes.

Pour Serveur de noms principal IPV4 : IP DNS de votre environnement

Pour Suffixe de domaine DNS par défaut : Suffixe de domaine pour cette connexion VPN. Par exemple, contoso.com

Notes

Consultez l’article F5 Configuring Network Access Resources pour les autres paramètres.

Un profil de connexion BIG-IP est requis pour configurer les paramètres de type de client VPN que le service VPN doit prendre en charge. Par exemple, Windows, OSX et Android.

Accédez à Accès>Connectivité/VPN>Connectivité>Profils.

Sélectionnez Ajouter.

Entrez un nom de profil.

Définissez le profil parent sur /Common/connectivity, par exemple, Contoso_VPN_Profile.

Configuration du profil d’accès

Une stratégie d’accès active le service pour l’authentification SAML.

Accédez à Accès>Profils/Stratégies>Profils d’accès (stratégies par session).

Sélectionnez Create (Créer).

Entrez un nom de profil et pour le type de profil.

Sélectionnez Tout, par exemple, Contoso_network_access.

Faites défiler vers le bas et ajoutez au moins une langue dans la liste Langues acceptées.

Sélectionnez Finished.

Dans le nouveau profil d’accès, dans le champ Stratégie par session, sélectionnez Modifier.

L’éditeur de stratégie visuelle s’ouvre dans un nouvel onglet.

Sélectionnez le signe +.

Dans le menu, sélectionnez Authentification>Authentification SAML.

Sélectionnez Ajouter un élément.

Dans la configuration du fournisseur de services d’authentification SAML, sélectionnez l’objet SP SAML VPN que vous avez créé.

Sélectionnez Enregistrer.

Pour la branche Succès de l’authentification SAML, sélectionnez +.

Sous l’onglet Affectation, sélectionnez Affectation avancée de ressources.

Sélectionnez Ajouter un élément.

Dans la fenêtre contextuelle, sélectionnez Nouvelle entrée.

Sélectionnez Ajouter/supprimer.

Dans la fenêtre, sélectionnez Accès réseau.

Sélectionnez le profil d’accès réseau que vous avez créé.

Accédez à l’onglet Webtop.

Ajoutez l’objet Webtop que vous avez créé.

Sélectionnez Update.

Sélectionnez Enregistrer.

Pour remplacer la branche Succès, sélectionnez le lien dans la zone Refuser en haut.

L’étiquette Autoriser s’affiche.

Enregistrez. .

Sélectionnez Appliquer la stratégie d’accès.

Fermez l’onglet de l’éditeur de stratégie visuelle.

Publier le service VPN

L’APM a besoin d’un serveur virtuel front-end pour écouter les clients qui se connectent au VPN.

Sélectionnez Trafic local>Serveurs virtuels>Liste de serveurs virtuels.

Sélectionnez Create (Créer).

Pour le serveur virtuel VPN, entrez un Nom, par exemple, VPN_Listener.

Sélectionnez une Adresse IP de destination inutilisée avec routage pour recevoir le trafic client.

Ensuite, définissez le port de service sur 443 HTTPS.

Pour État, vérifiez que Activé est sélectionné.

Définissez le Profil HTTP sur http.

Ajoutez le profil SSL (client) pour le certificat SSL public que vous avez créé.

Pour utiliser les objets VPN créés, sous Stratégie d’accès, définissez le Profil d’accès et le Profil de connectivité.

Sélectionnez Finished.

Votre service SSL-VPN est publié et accessible via SHA, soit avec son URL, soit via les portails d’applications de Microsoft.

Étapes suivantes

Ouvrez un navigateur sur un client Windows distant.

Accédez à l’URL du Service VPN BIG-IP.

Le portail webtop BIG-IP et le lanceur VPN s’affichent.

Notes

Sélectionnez la vignette VPN pour installer le client BIG-IP Edge et établir une connexion VPN configurée pour SHA. L’application F5 VPN est visible en tant que ressource cible dans Accès conditionnel Microsoft Entra. Consultez Stratégies d’accès conditionnel pour permettre aux utilisateurs de se servir de l’authentification sans mot de passe Microsoft Entra ID.