Tutoriel : Intégration de l’authentification unique (SSO) Microsoft Entra avec OpenAthens

Dans ce tutoriel, vous allez apprendre à intégrer OpenAthens à Microsoft Entra ID. Lorsque vous intégrez OpenAthens à Microsoft Entra ID, vous pouvez :

- Contrôler dans Microsoft Entra ID qui a accès à OpenAthens.

- Permettez à vos utilisateurs d’être automatiquement connectés à OpenAthens avec leurs comptes Microsoft Entra.

- Gérer vos comptes à partir d’un emplacement central.

Prérequis

Pour commencer, vous devez disposer de ce qui suit :

- Un abonnement Microsoft Entra. Si vous ne disposez d’aucun abonnement, vous pouvez obtenir un compte gratuit.

- Abonnement OpenAthens pour lequel l’authentification unique (SSO) est activée

Description du scénario

Dans ce tutoriel, vous configurez et testez Microsoft Entra SSO dans un environnement de test.

- OpenAthens prend en charge l’authentification unique initiée par le fournisseur d’identité

- OpenAthens prend en charge l’attribution d’utilisateurs Juste-à-temps

Ajouter OpenAthens à partir de la galerie

Pour configurer l’intégration d’OpenAthens à Microsoft Entra ID, vous devez ajouter OpenAthens à partir de la galerie à votre liste d’applications SaaS gérées.

- Connectez-vous au Centre d’administration de Microsoft Entra au minimum en tant qu’Administrateur d’application cloud.

- Accédez à Identité>Applications>Applications d’entreprise>Nouvelle application.

- Dans la section Ajouter à partir de la galerie, tapez OpenAthens dans la zone de recherche.

- Sélectionnez OpenAthens dans le volet de résultats, puis ajoutez l’application. Patientez quelques secondes pendant que l’application est ajoutée à votre locataire.

Vous pouvez également utiliser l’assistant Entreprise App Configuration. Dans cet assistant, vous pouvez ajouter une application à votre locataire, ajouter des utilisateurs/groupes à l’application, attribuer des rôles, mais également parcourir la configuration de l’authentification unique. En savoir plus sur les assistants Microsoft 365.

Configurer et tester l’authentification unique Microsoft Entra pour OpenAthens

Configurez et testez Microsoft Entra SSO avec OpenAthens à l'aide d'un utilisateur test appelé B.Simon. Pour que SSO fonctionne, vous devez établir une relation de lien entre un utilisateur Microsoft Entra et l'utilisateur associé dans OpenAthens.

Pour configurer et tester Microsoft Entra SSO avec OpenAthens, effectuez les étapes suivantes :

- Configurez l'authentification unique Microsoft Entra, pour permettre à vos utilisateurs d'utiliser cette fonctionnalité.

- Créez un utilisateur de test Microsoft Entra pour tester l’authentification unique Microsoft Entra avec B.Simon.

- Attribuer l’utilisateur test Microsoft Entra – pour permettre à B.Simon d’utiliser l’authentification unique Microsoft Entra.

- Configurer l’authentification unique OpenAthens pour configurer les paramètres de l’authentification unique côté application.

- Créer un utilisateur de test OpenAthens pour avoir un équivalent de B.Simon dans OpenAthens lié à la représentation Microsoft Entra associée.

- Tester l’authentification unique pour vérifier si la configuration fonctionne.

Configurer Microsoft Entra SSO

Effectuez ces étapes pour activer l’authentification unique Microsoft Entra.

Connectez-vous au Centre d’administration de Microsoft Entra au minimum en tant qu’Administrateur d’application cloud.

Accédez à Identité>Applications>Applications d’entreprise>OpenAthens>Authentification unique.

Dans la page Sélectionner une méthode d’authentification unique, sélectionnez SAML.

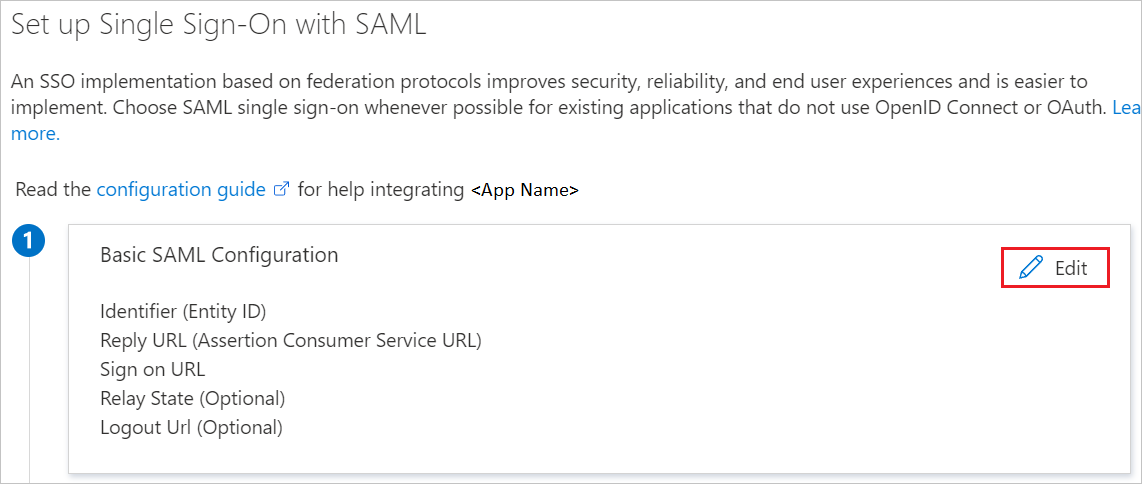

Dans la page Configurer l’authentification unique avec SAML, cliquez sur l’icône de crayon de Configuration SAML de base afin de modifier les paramètres.

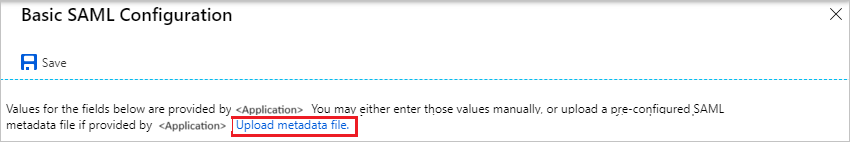

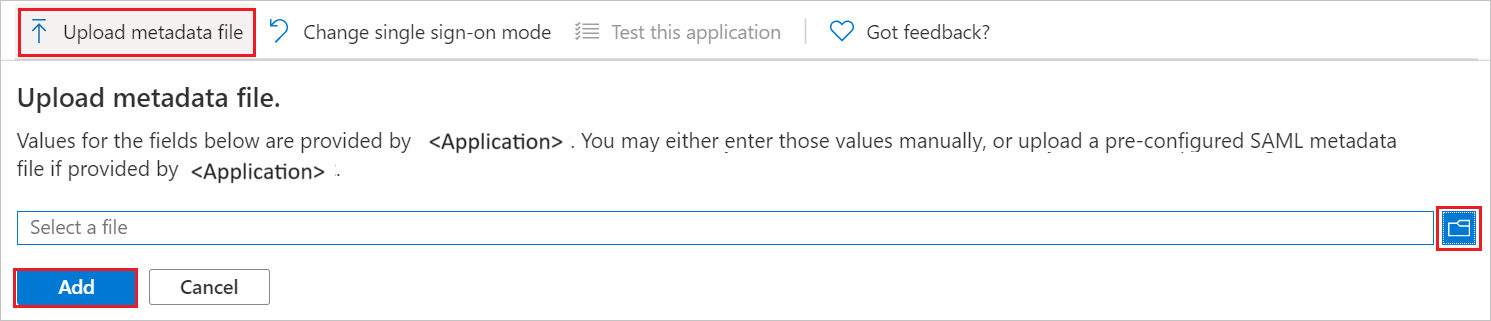

Dans la section Configuration SAML de base, chargez le fichier de métadonnées du fournisseur de services ; les étapes pour effectuer cette opération sont indiquées plus loin dans ce tutoriel.

a. Cliquez sur Charger un fichier de métadonnées.

b. Cliquez sur le logo du dossier pour sélectionner le fichier de métadonnées, puis cliquez sur Charger.

c. Une fois le fichier de métadonnées chargé, la valeur Identificateur est automatiquement renseignée dans la zone de texte de la section Configuration SAML de base :

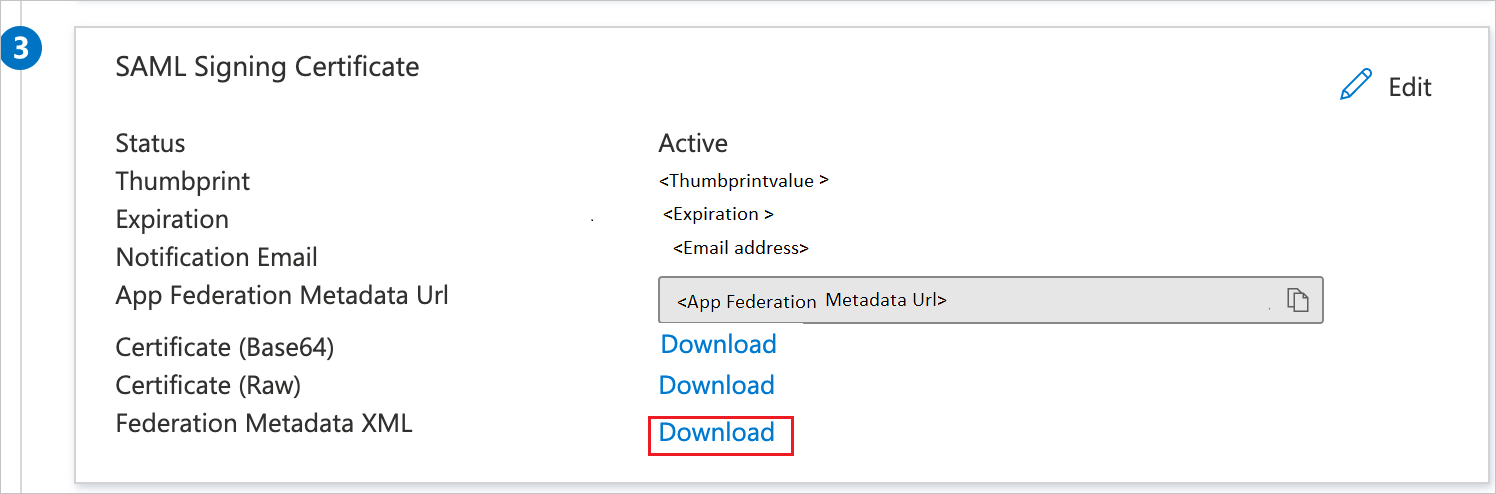

Dans la page Configurer l’authentification unique avec SAML, dans la section Certificat de signature SAML, recherchez XML de métadonnées de fédération et sélectionnez Télécharger pour télécharger le certificat et l’enregistrer sur votre ordinateur.

Dans la section Configurer OpenAthens, copiez l’URL ou les URL appropriées en fonction de vos besoins.

Créer un utilisateur de test Microsoft Entra

Dans cette section, vous allez créer un utilisateur de test appelé B.Simon.

- Connectez-vous au Centre d’administration de Microsoft Entra en tant qu’Administrateur de l’utilisateur.

- Accédez à Identité>Utilisateurs>Tous les utilisateurs.

- Sélectionnez Nouvel utilisateur>Créer un utilisateur dans la partie supérieure de l’écran.

- Dans les propriétés Utilisateur, effectuez les étapes suivantes :

- Dans le champ Nom d’affichage, entrez

B.Simon. - Dans le champ Nom d’utilisateur principal, entrez username@companydomain.extension. Par exemple :

B.Simon@contoso.com. - Cochez la case Afficher le mot de passe, puis notez la valeur affichée dans le champ Mot de passe.

- Sélectionnez Revoir + créer.

- Dans le champ Nom d’affichage, entrez

- Sélectionnez Create (Créer).

Attribuer l’utilisateur test Microsoft Entra

Dans cette section, vous allez permettre à B.Simon d’utiliser l’authentification unique en accordant l’accès à OpenAthens.

- Connectez-vous au Centre d’administration de Microsoft Entra au minimum en tant qu’Administrateur d’application cloud.

- Accédez à Identité>Applications>Applications d’entreprise>OpenAthens.

- Dans la page de présentation de l’application, sélectionnez Utilisateurs et groupes.

- Sélectionnez Ajouter un utilisateur/groupe, puis Utilisateurs et groupes dans la boîte de dialogue Ajouter une attribution.

- Dans la boîte de dialogue Utilisateurs et groupes, sélectionnez B. Simon dans la liste Utilisateurs, puis cliquez sur le bouton Sélectionner au bas de l’écran.

- Si vous attendez qu’un rôle soit attribué aux utilisateurs, vous pouvez le sélectionner dans la liste déroulante Sélectionner un rôle . Si aucun rôle n’a été configuré pour cette application, vous voyez le rôle « Accès par défaut » sélectionné.

- Dans la boîte de dialogue Ajouter une attribution, cliquez sur le bouton Attribuer.

Configurer l’authentification unique OpenAthens

Dans une autre fenêtre de navigateur web, connectez-vous à votre site d’entreprise OpenAthens en tant qu’administrateur.

Sélectionnez Connexions dans la liste sous l’onglet Gestion.

Sélectionnez SAML 1.1/2.0, puis le bouton Configurer.

Pour ajouter la configuration, sélectionnez le bouton Parcourir pour charger le fichier .xml de métadonnées que vous avez téléchargé, puis sélectionnez Ajouter.

Effectuez les étapes suivantes sous l’onglet Détails.

a. Dans Display name mapping (Mappage de nom d’affichage), sélectionnez Use Attribute (Utiliser l’attribut).

b. Dans la zone de texte Display name attribute (Attribut de nom d’affichage), entrez la valeur

http://schemas.microsoft.com/identity/claims/displayname.c. Dans Unique user mapping (Mappage d’utilisateur unique), sélectionnez Use Attribute (Utiliser l’attribut).

d. Dans la zone de texte Unique user attribute (Attribut d’utilisateur unique), entrez la valeur

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/name.e. Dans État, cochez les trois cases.

f. Dans Create local accounts (Créer des comptes locaux), sélectionnez automatically (Automatiquement).

g. Sélectionnez Enregistrer les modifications.

h. Sous l’onglet </>Relying Party (Partie de confiance), copiez l’URL des métadonnées et ouvrez-la dans le navigateur pour télécharger le fichier XML de métadonnées du fournisseur de services. Chargez ce fichier de métadonnées du fournisseur de services dans la section Configuration SAML de base dans Microsoft Entra ID.

Créer un utilisateur de test OpenAthens

Dans cette section, un utilisateur appelé Britta Simon est créé dans OpenAthens. OpenAthens prend en charge l’attribution d’utilisateurs juste-à-temps, option activée par défaut. Vous n’avez aucune opération à effectuer dans cette section. S’il n’existe pas encore d’utilisateur dans OpenAthens, il en est créé un après l’authentification.

Tester l’authentification unique (SSO)

Dans cette section, vous testez votre configuration d’authentification unique Microsoft Entra avec les options suivantes.

Cliquez sur Tester cette application : vous devez alors être connecté automatiquement à l’instance d’OpenAthens pour laquelle vous avez configuré l’authentification unique.

Vous pouvez utiliser Mes applications de Microsoft. Le fait de cliquer sur la vignette OpenAthens dans Mes applications doit vous connecter automatiquement à l’application OpenAthens pour laquelle vous avez configuré l’authentification unique. Pour plus d’informations sur Mes applications, consultez Présentation de Mes applications.

Étapes suivantes

Une fois que vous avez configuré OpenAthens, vous pouvez appliquer le contrôle de session, qui protège contre l’exfiltration et l’infiltration des données sensibles de votre organisation en temps réel. Le contrôle de session est étendu à partir de l’accès conditionnel. Découvrez comment appliquer un contrôle de session avec Microsoft Defender for Cloud Apps.