Événement

9 avr., 15 h - 10 avr., 12 h

Codez l’avenir avec l’IA et connectez-vous avec des pairs et des experts Java à JDConf 2025.

S’inscrire maintenantCe navigateur n’est plus pris en charge.

Effectuez une mise à niveau vers Microsoft Edge pour tirer parti des dernières fonctionnalités, des mises à jour de sécurité et du support technique.

Dans ce tutoriel, vous apprenez comment intégrer TeamSticker by Communitio à Microsoft Entra ID. Quand vous intégrez Microsoft Entra ID à TeamSticker by Communitio, vous pouvez :

Pour commencer, vous devez disposer de ce qui suit :

Dans ce tutoriel, vous configurez et testez Microsoft Entra SSO dans un environnement de test.

TeamSticker by Communitio prend en charge l’authentification unique lancée par le fournisseur de services.

TeamSticker by Communitio prend en charge l’attribution d’utilisateurs juste-à-temps.

Pour configurer l’intégration de TeamSticker by Communitio avec Microsoft Entra ID, vous devez ajouter TeamSticker by Communitio de la galerie à votre liste d’applications SaaS managées.

Vous pouvez également utiliser l’assistant Entreprise App Configuration. Dans cet assistant, vous pouvez ajouter une application à votre locataire, ajouter des utilisateurs/groupes à l’application, attribuer des rôles, mais également parcourir la configuration de l’authentification unique. En savoir plus sur les assistants Microsoft 365.

Configurez et testez l’authentification unique Microsoft Entra avec TeamSticker by Communitio pour un utilisateur test appelé B.Simon. Pour que SSO fonctionne, vous devez établir une relation de lien entre un utilisateur Microsoft Entra et l'utilisateur associé dans TeamSticker by Communitio.

Pour configurer et tester l’authentification unique Microsoft Entra avec TeamSticker by Communitio, effectuez les étapes suivantes :

Effectuez ces étapes pour activer l’authentification unique Microsoft Entra.

Connectez-vous au Centre d’administration de Microsoft Entra au minimum en tant qu’Administrateur d’application cloud.

Accédez à Identité>Applications>Applications d’entreprise>TeamSticker by Communitio>SSO.

Dans la page Sélectionner une méthode d’authentification unique, sélectionnez SAML.

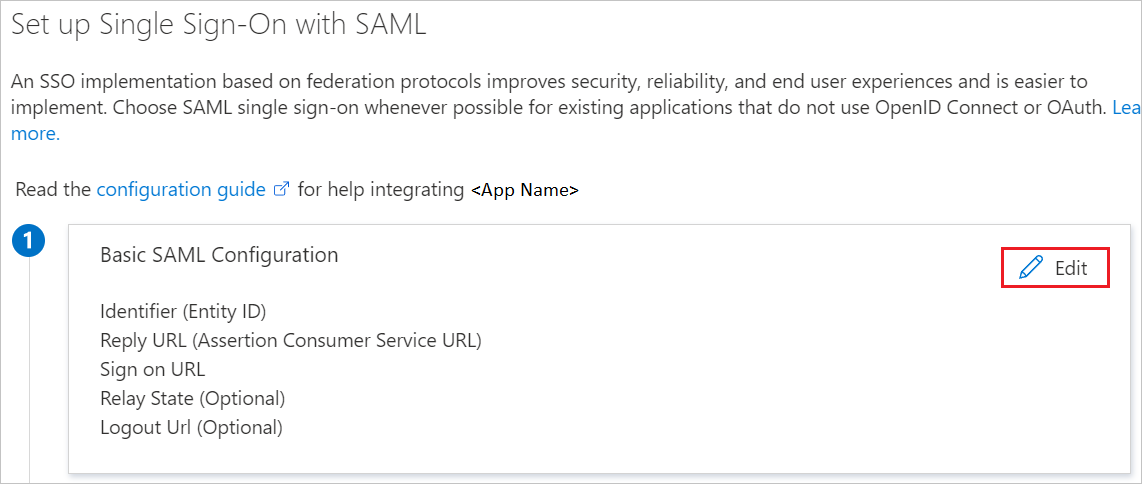

Dans la page Configurer l’authentification unique avec SAML, cliquez sur l’icône de crayon de Configuration SAML de base afin de modifier les paramètres.

Dans la section Configuration SAML de base, effectuez les étapes suivantes :

a. Dans la zone de texte Identificateur (ID d’entité) , saisissez une URL au format suivant : https://auth.communitio.tech/auth/realms/<Customer_TeamName>

b. Dans la zone de texte URL de connexion, saisissez une URL au format suivant : https://app.communitio.net/team/<Customer_TeamName>

Note

Il ne s’agit pas de valeurs réelles. Mettez à jour ces valeurs avec l’identificateur et l’URL de connexion réels. Pour obtenir ces valeurs, contactez l’équipe de support de TeamSticker by Communitio. Vous pouvez également consulter les modèles figurant à la section Configuration SAML de base.

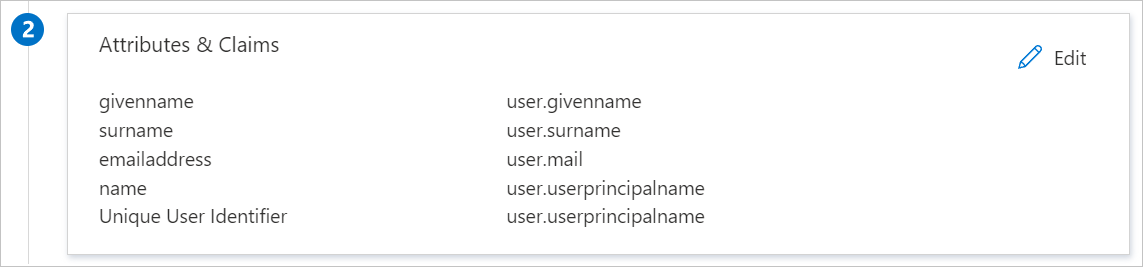

L’application TeamSticker by Communitio s’attend à recevoir les assertions SAML dans un format spécifique, ce qui vous oblige à ajouter des mappages d’attributs personnalisés à votre configuration d’attributs de jeton SAML. La capture d’écran suivante montre la liste des attributs par défaut.

En plus de ce qui précède, l’application TeamSticker by Communitio s’attend à ce que quelques attributs supplémentaires soient repassés dans la réponse SAML. Ces attributs sont également préremplis, mais vous pouvez les examiner pour voir s’ils répondent à vos besoins.

| Nom | Attribut source |

|---|---|

| tenantid | AD TenantId |

| objectid | user.objectid |

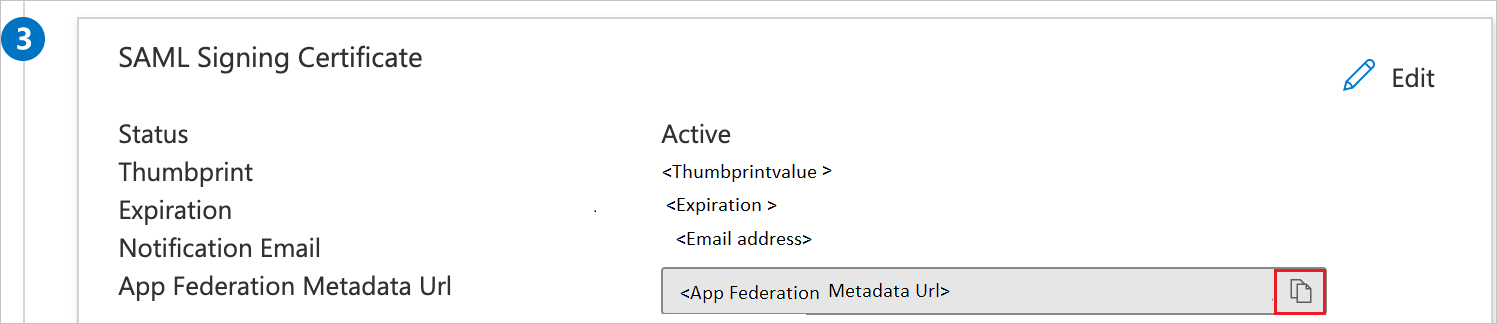

Dans la page Configurer l’authentification unique avec SAML, dans la section Certificat de signature SAML, cliquez sur le bouton Copier pour copier l’URL des métadonnées de fédération d’application, puis enregistrez-la sur votre ordinateur.

Dans cette section, vous allez créer un utilisateur de test appelé B.Simon.

B.Simon.B.Simon@contoso.com.Dans cette section, vous allez autoriser B.Simon à utiliser l’authentification unique en lui accordant l’accès à TeamSticker by Communitio.

Pour configurer l’authentification unique côté TeamSticker by Communitio, vous devez envoyer l’URL des métadonnées de fédération d’application à l’équipe de support de TeamSticker by Communitio. Celles-ci configurent ensuite ce paramètre pour que la connexion SSO SAML soit définie correctement des deux côtés.

Dans cette section, un utilisateur appelé Britta Simon est créé dans TeamSticker by Communitio. TeamSticker by Communitio prend en charge l’attribution d’utilisateurs juste-à-temps, qui est activé par défaut. Vous n’avez aucune opération à effectuer dans cette section. S’il n’existe pas encore d’utilisateur dans TeamSticker by Communitio, un est créé après l’authentification.

Dans cette section, vous testez votre configuration d’authentification unique Microsoft Entra avec les options suivantes.

Cliquez sur Tester cette application. Vous êtes alors redirigé vers l’URL de connexion à TeamSticker by Communitio, d’où vous pouvez lancer le flux de connexion.

Accédez directement à l’URL d’authentification de TeamSticker by Communitio pour lancer le processus de connexion.

Vous pouvez utiliser Mes applications de Microsoft. Quand vous cliquez sur la vignette TeamSticker by Communitio dans Mes applications, vous êtes redirigé vers l’URL d’authentification de TeamSticker by Communitio. Pour plus d’informations, consultez Mes applications Microsoft Entra.

Une fois que vous avez configuré TeamSticker by Communitio, vous pouvez appliquer le contrôle de session, qui protège contre l’exfiltration et l’infiltration des données sensibles de votre organisation en temps réel. Le contrôle de session est étendu à partir de l’accès conditionnel. Découvrez comment appliquer un contrôle de session avec Microsoft Defender for Cloud Apps.

Événement

9 avr., 15 h - 10 avr., 12 h

Codez l’avenir avec l’IA et connectez-vous avec des pairs et des experts Java à JDConf 2025.

S’inscrire maintenantFormation

Module

Découvrez comment l’ID externe Microsoft Entra peut fournir des expériences de connexion sécurisées et transparentes pour vos consommateurs et clients professionnels. Explorez la création du locataire, l’inscription d’applications, la personnalisation des flux et la sécurité des comptes.

Certification

Microsoft Certified: Identity and Access Administrator Associate - Certifications

Expliquez les fonctionnalités de Microsoft Entra ID pour moderniser des solutions d’identité, implémenter des solutions hybrides et une gouvernance des identités.