Agent d’optimisation de l’accès conditionnel Microsoft Entra

L’agent d’optimisation de l’accès conditionnel vous permet de vous assurer que tous les utilisateurs sont protégés par la stratégie. Il recommande des stratégies et des modifications basées sur les meilleures pratiques alignées sur l’apprentissage Confiance Zéro et Microsoft.

L’agent d’optimisation de l’accès conditionnel évalue les stratégies telles que l’authentification multifacteur (MFA). L’agent applique des contrôles basés sur les appareils (conformité des appareils, stratégies de protection des applications et appareils joints à un domaine). Enfin, l’agent peut aider à bloquer l’authentification héritée et le flux de code de l’appareil.

L’agent évalue également toutes les stratégies activées existantes pour proposer une consolidation potentielle de stratégies similaires.

Condition requise pour utiliser l’agent d’optimisation de l’accès conditionnel

- Vous devez disposer au moins de la licence Microsoft Entra ID P1.

- Vous devez disposer d’unités de calcul de sécurité (SCU) disponibles.

- Pour activer l’agent la première fois, vous avez besoin du rôle Administrateur de sécurité ou supérieur.

- Vous pouvez attribuer l’accès à Sécurité Copilot aux Administrateurs de l’accès conditionnel.

- Pour plus d’informations, consultez la section Attribuer l'accès à Security Copilot.

- Les contrôles basés sur les appareils nécessitent des licences Microsoft Intune.

Fonctionnalités clés de l’agent d’optimisation de l’accès conditionnel

L’agent d’optimisation de l’accès conditionnel analyse votre client à la recherche de nouveaux utilisateurs et applications et détermine si les politiques d’accès conditionnel sont applicables. Les fonctionnalités clés sont les suivantes :

| Caractéristique | Descriptif |

|---|---|

| Exiger l’authentification multifacteur | L’agent identifie les utilisateurs qui ne sont pas couverts par une stratégie d’accès conditionnel qui requiert l’authentification multifacteur et qui peuvent mettre à jour la stratégie. |

| Exiger des contrôles basés sur des appareils | L’agent peut appliquer des contrôles basés sur des appareils, tels que la conformité des appareils, les stratégies de protection des applications et les appareils joints à un domaine. |

| Bloquer l’authentification héritée | Les comptes d’utilisateur disposant d’une authentification héritée ne peuvent pas se connecter. |

| Consolidation des stratégies | L’agent analyse votre stratégie et identifie les paramètres qui se chevauchent. Par exemple, si vous avez plusieurs stratégies qui ont les mêmes contrôles d’octroi, l’agent suggère de consolider ces stratégies en une seule. |

| Bloquer le flux de code de l’appareil | L’agent recherche une stratégie bloquant l’authentification de flux de code d’appareil. |

| Correction en un clic | Lorsque l’agent identifie une suggestion, vous pouvez sélectionner Appliquer une suggestion pour que l’agent met à jour la stratégie associée en appuyant sur un bouton. |

Donner à l’agent d’optimisation de l’accès conditionnel une tentative

Dans cet exercice, vous allez explorer les fonctionnalités clés de l’agent d’optimisation de l’accès conditionnel Security Copilot incorporé dans Microsoft Entra.

À mesure que vous explorez, gardez à l’esprit que, sauf indication contraire, les informations affichées et les paramètres de configuration sont pour l’administrateur de sécurité actuellement connecté.

Remarque

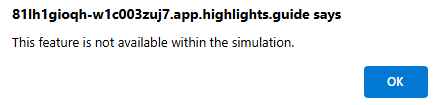

L’environnement de cet exercice est une simulation générée à partir du produit. En tant que simulation limitée, tous les liens d’une page ne sont pas activés et les entrées textuelles qui se trouvent en dehors du script spécifié ne sont pas prises en charge. Une fenêtre contextuelle indiquant « Cette fonctionnalité n’est pas disponible dans la simulation » s’affiche. Lorsque vous recevez ce message, sélectionnez OK et poursuivez les étapes de l’exercice.

Exercice

Vous devriez terminer cet exercice en 10 minutes environ.

Remarque

Lorsqu’une instruction de labo nécessite l’ouverture d’un lien dans l’environnement simulé, il est recommandé d’ouvrir le lien dans une nouvelle fenêtre de navigateur afin de voir simultanément les instructions et l’environnement de l’exercice. Pour ce faire, appuyez sur le bouton droit de la souris et sélectionnez l’option.

- Ouvrez https://Entra.Microsoft.com (simulation) avec au moins le rôle Administrateur de sécurité.

Il existe deux façons de lancer l’écran Agents Copilot de sécurité :

- Option-1 : Sélectionnez gratuitement les agents Try Security Copilot pendant 60 jours

- Option 2 : Ouvrir l’accès conditionnel à partir du menu de gauche. Sélectionnez ensuite l’agent d’optimisation de l’accès conditionnel.

N’hésitez pas à utiliser l’une ou l’autre option pour lancer l’agent, mais n’oubliez pas que les deux options sont disponibles.

Option-1 :

- Sélectionnez le bouton « Essai gratuit de 60 jours ».

- Sélectionnez Afficher les détails sur la page :

Option-2 :

- Ouvrez l’élément Accès conditionnel dans le menu de gauche.

- Sous l’onglet Vue d’ensemble , sélectionnez Agent d’optimisation de l’accès conditionnel.

Exploration de l’agent d’accès conditionnel

- Passez en revue l’onglet Vue d’ensemble .

- Agent est actif : notez la dernière exécution de l’agent et la planification à venir.

- Points forts des performances : passez en revue le coût des unités de calcul de sécurité pour l’agent. Découvrez le nombre d’utilisateurs non protégés trouvés par l’agent à protéger.

- À propos de cet agent : description rapide de l’agent et de son fonctionnement.

- Suggestions récentes : passez en revue toutes les stratégies d’accès conditionnel existantes et les suggestions sur la façon dont elles pourraient être fusionnées, mises à jour, supprimées ou améliorées.

- Activité récente : état des dernières tentatives d'exécution de l'agent d'optimisation de l'accès conditionnel et résultats obtenus.

Sélectionnez le lien Afficher l’exécution dans la zone Agent actif.

Passez en revue le flux de travail de l’agent et vérifiez les nouvelles informations détectées depuis la dernière exécution.

- Notez que vous recherchez trois optimisations courantes des droits d’accès :

- Dérive d’application /application : les nouvelles applications ont été déployées et doivent être protégées.

- Dérive de l'utilisateur : de nouveaux utilisateurs ont été détectés, ou les droits des utilisateurs ont été modifiés, ce qui les laisse sans protection par la politique.

- Fusion de stratégie : emplacements où 2 stratégies ou plus peuvent être fusionnées pour fournir le même résultat, avec une gestion plus simple.

Sélectionnez le fil d'Ariane Agent d’optimisation de l’accès conditionnel pour retourner à la page Vue d’ensemble.

Sélectionnez l’onglet Activités dans le menu supérieur. Passez en revue l’historique de l’exécution de l’agent d’optimisation de l’accès conditionnel et des résultats.

Sélectionnez plusieurs boutons d’activité d’affichage différents pour voir la progression de l’agent d’optimisation de l’accès conditionnel lors de l’exécution de chaque période de 24 heures.

Ouvrez le deuxième élément de la liste. Notez que quatre nouvelles applications ont été trouvées et que des modifications de stratégie recommandées ont été apportées au fil du temps.

Utilisez les barres de navigation pour revenir à la page Vue d’ensemble.

Sélectionnez les suggestions dans le menu de l’onglet.

Explorez l’historique des suggestions. Vous avez un élément pour chaque jour que l’agent a exécuté.

Sélectionnez le bouton Vérifier la suggestion pour le premier élément.

Notez que la stratégie souhaite ajouter 2 utilisateurs à une stratégie d’accès conditionnel existante. L’objectif est d’ajouter des utilisateurs à CA99 – Atténuer les utilisateurs à risque avec la stratégie de réinitialisation de mot de passe.

Sélectionnez l’onglet Impact de la stratégie en haut de la page pour afficher un graphique de cette modification de stratégie au fil du temps.

Revenez à l’onglet Détails de la stratégie, puis sélectionnez les modifications de stratégie de révision pour voir les modifications proposées et la mise à jour JSON à effectuer.

Utilisez le bouton Précédent du navigateur pour revenir à la page Vue d’ensemble .

Sélectionnez Suggestions dans le menu.

Sélectionnez le X en haut à droite de l’écran pour fermer la boîte de dialogue.

Explorer les agents d’optimisation de l’accès conditionnel dans CA-Policies

Ouvrez l’accès conditionnel à partir du menu de gauche.

Sélectionnez Stratégies dans le menu Accès conditionnel.

Passez en revue la liste des stratégies, vous devez voir trois types :

- Microsoft : stratégies globales envoyées par Microsoft, comme l'exigence de l'authentification multifacteur.

- Utilisateur : stratégies d’accès conditionnel créées par un utilisateur autorisé dans votre organisation.

- Agent d’optimisation de l’accès conditionnel : rapports uniquement des stratégies créées par l’agent pour votre révision. Vous pouvez choisir de les appliquer en fonction des objectifs métier et de sécurité.

Faites défiler la liste vers le bas pour rechercher la stratégie CA99 que nous avons examinée précédemment.

Sélectionnez l’élément Nouvelle suggestion d'agent .

À quatre reprises, l’agent d’optimisation de l’accès conditionnel a trouvé un nouvel utilisateur et a Appliquer la suggestion pour chacun d’eux.

Lisez la description de ce que la suggestion va faire.

Sélectionnez le bouton Appliquer la suggestion .

Résultat : l’agent surveille vos utilisateurs chaque jour et trouve des utilisateurs qui n’ont pas été protégés par des stratégies d’utilisateur risqué. Il vous a suggéré de mettre à jour votre stratégie afin d’inclure les nouveaux utilisateurs et de vous fournir un bouton pour apporter la modification. Dans un bouton, vous avez ajouté la protection pour les utilisateurs.

- Quittez Microsoft Entra pour terminer la simulation.