Présentation des écouteurs désactivés

Les certificats SSL/TLS pour les écouteurs d’Azure Application Gateway peuvent être référencés à partir de la ressource Key Vault d’un client. Votre passerelle applicative doit toujours avoir accès à une telle ressource de coffre de clés liée et à son objet certificat pour garantir le bon fonctionnement de la fonctionnalité de terminaison TLS et l’intégrité globale de la ressource de passerelle.

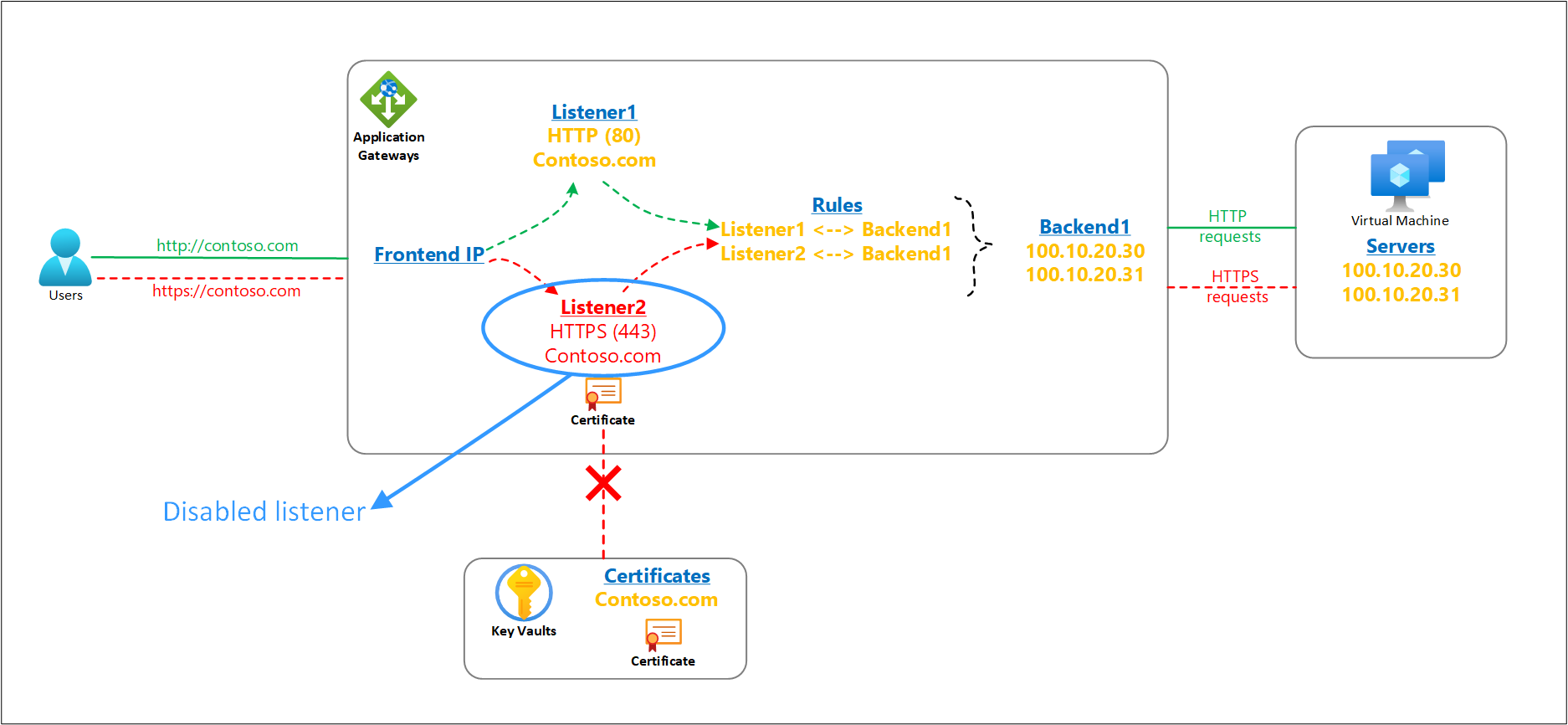

Il est important de tenir compte de tout impact sur votre ressource Application Gateway lorsque vous apportez des modifications ou révoquez l’accès à votre ressource Key Vault. Si votre passerelle applicative incapable d’accéder au coffre de clés associé ou de localiser son objet certificat, elle met automatiquement cet écouteur dans l’état désactivé. L’action est déclenchée uniquement pour des erreurs de configuration. Toute configuration incorrecte du client, comme la suppression/désactivation des certificats ou l’interdiction de l’accès de la passerelle d’application via le pare-feu ou les autorisations du coffre de clés, entraîne la désactivation de l’écouteur HTTPS basé sur le coffre de clés. Des problèmes de connectivité temporaires n’ont aucun impact sur les écouteurs.

Un écouteur désactivé n’affecte pas le trafic pour d’autres écouteurs opérationnels sur votre Application Gateway. Par exemple, les écouteurs HTTP ou les écouteurs HTTPS pour lesquels le fichier de certificat PFX est directement chargé sur la ressource Application Gateway ne sont jamais désactivés.

Vérification périodique et son impact sur les écouteurs

La compréhension du comportement de la vérification périodique d’Application Gateway et de son impact potentiel sur l’état d’un écouteur basé sur un coffre de clés peut vous aider à préempter de telles occurrences ou à les résoudre beaucoup plus rapidement.

Comment le contrôle périodique fonctionne-t-il ?

- Les instances d’Application Gateway interrogent régulièrement la ressource de coffre de clés pour obtenir une nouvelle version du certificat.

- Au cours de cette activité, si les instances détectent à la place un accès rompu à la ressource de coffre de clés ou à un objet certificat manquant, le ou les écouteurs associés à ce coffre de clés passent à un état désactivé. Les instances sont mises à jour avec cet état désactivé des écouteurs en 60 secondes pour fournir un comportement de plan de données cohérent.

- Une fois le problème résolu par le client, la même interrogation périodique à intervalle de quatre heures vérifie l’accès à l’objet certificat de coffre de clés et réactive automatiquement les écouteurs sur toutes les instances de cette passerelle.

Façons d’identifier un écouteur désactivé

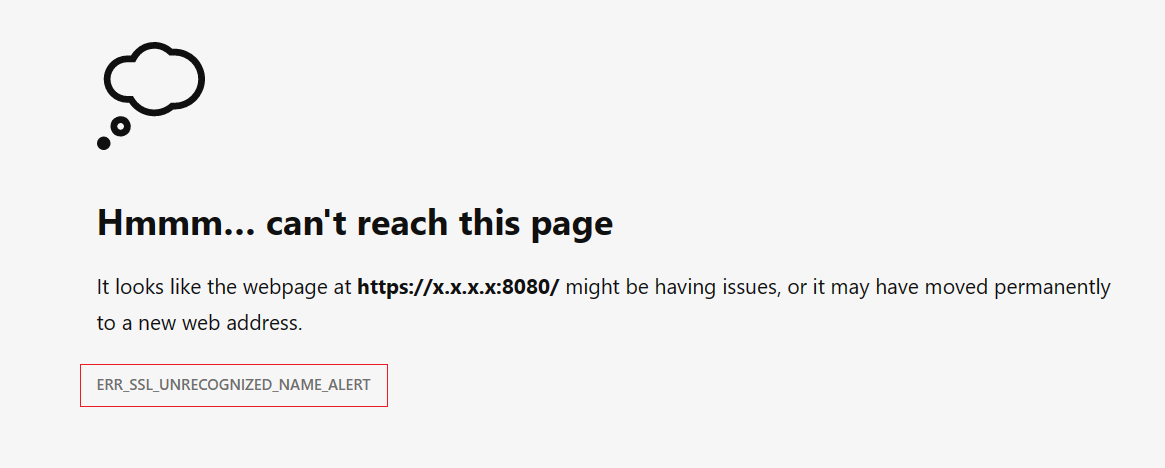

- Les clients observent l’erreur « ERR_SSL_UNRECOGNIZED_NAME_ALERT » si une demande est faite à un écouteur désactivé de votre Application Gateway.

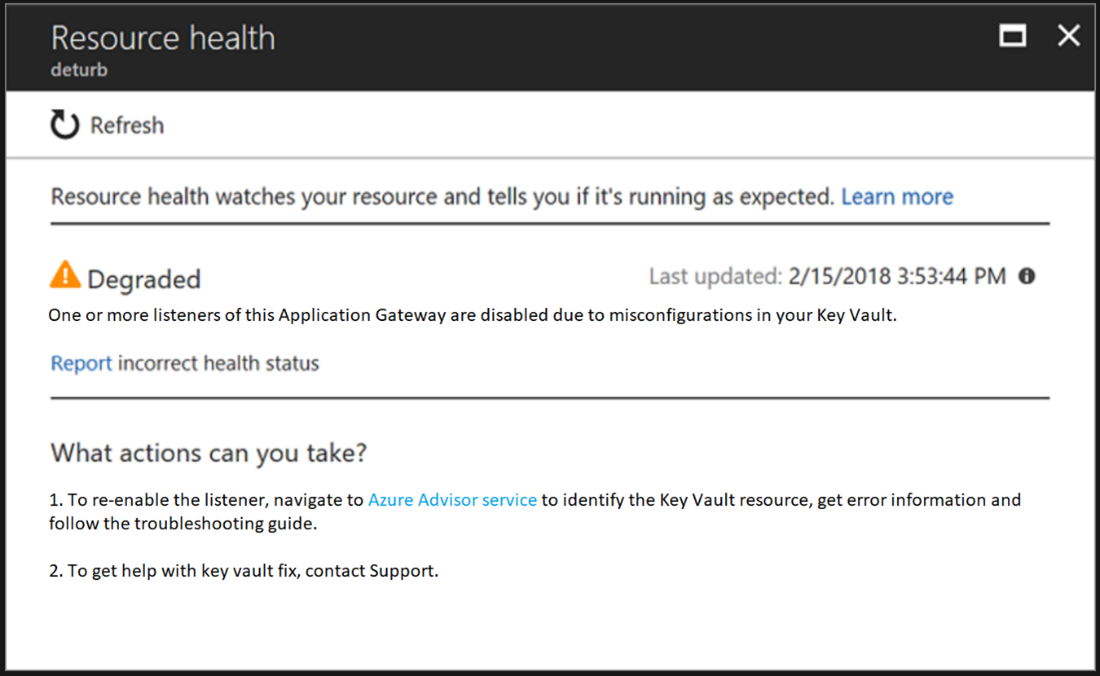

- Vous pouvez vérifier si l’erreur du client résulte d’un écouteur désactivé sur votre passerelle en consultant votre page Resource Health d’Application Gateway, comme illustré dans la capture d’écran.

Résolution d’erreurs de configuration du Key Vault

Vous pouvez affiner la cause exacte et rechercher les étapes à suivre pour résoudre le problème en visitant la recommandation d’Azure Advisor dans votre compte.

- Connectez-vous à votre portail Azure.

- Sélectionnez Advisor.

- Sélectionnez la catégorie Excellence opérationnelle dans le menu de gauche.

- Vous trouverez une recommandation intitulée Résoudre les problèmes liés à Azure Key Vault pour votre passerelle applicative (s’affiche uniquement lorsque votre passerelle rencontre ce problème). Vérifiez que l’abonnement approprié est sélectionné.

- Sélectionnez-le pour afficher les détails de l’erreur et la ressource de coffre de clés associée, ainsi que le guide de résolution des problèmes pour résoudre votre problème exact.

Remarque

Les écouteurs désactivés sont automatiquement activés si la ressource Application Gateway détecte que le problème sous-jacent est résolu. Cette vérification a lieu toutes les quatre heures. Vous pouvez l’accélérer en apportant une modification mineure à Application Gateway (paramètre HTTP, balises de ressources, etc.). Cela forcera une vérification par rapport au Key Vault.

Étapes suivantes

Résolution d’erreurs de coffre de clés dans Azure Application Gateway