Identités managées pour Intelligence documentaire

Ce contenu s’applique à :![]() v4.0 (préversion)

v4.0 (préversion)![]() v3.1 (GA)

v3.1 (GA)![]() v3.0 (GA)

v3.0 (GA)![]() v2.1 (GA)

v2.1 (GA)

Les identités managées des ressources Azure sont des principaux de service qui créent une identité Microsoft Entra et des autorisations spécifiques pour des ressources managées Azure :

Vous pouvez utiliser les identités managées pour octroyer un accès à toute ressource prenant en charge l’authentification Microsoft Entra, y compris vos propres applications. Contrairement aux clés de sécurité et aux jetons d’authentification, les identités managées éliminent la nécessité pour les développeurs de gérer les informations d’identification.

Pour accorder l’accès à une ressource Azure, attribuez un rôle à une identité managée en utilisant le contrôle d’accès en fonction du rôle Azure (Azure RBAC).

L’utilisation d’identités managées dans Azure n’occasionne aucun coût supplémentaire.

Important

Les identités managées éliminent la nécessité de gérer les informations d’identification, y compris les jetons de signature d’accès partagé (SAS).

Les identités managées constituent un moyen plus sûr d’accorder l’accès aux données sans avoir d’informations d’identification dans votre code.

Accès aux comptes de stockage privé

L’accès et l’authentification des comptes de stockage Azure privés prennent en charge les identités managées pour les ressources Azure. Si vous disposez d’un compte de stockage Azure protégé par un réseau virtuel (VNet) ou un pare-feu, Intelligence documentaire ne peut pas accéder directement aux données de votre compte de stockage. Toutefois, une fois qu’une identité managée est activée, Intelligence documentaire peut accéder à votre compte de stockage à l’aide des informations d’identification d’identité managée attribuées.

Remarque

Si vous envisagez d’analyser vos données de stockage à l’aide de l’outil d’étiquetage des exemples Intelligence documentaire (FOTT), vous devez déployer l’outil derrière votre réseau virtuel ou votre pare-feu.

Les API Analyser le reçu, Analyser la carte de visite, Analyser la facture, Analyser le document d’identité et Analyser le formulaire personnalisé peuvent extraire les données d’un seul document en publiant les demandes sous forme de contenu binaire brut. Dans ces scénarios, aucune information d’identification d’identité managée n’est requise.

Prérequis

Pour commencer, vous avez besoin des éléments suivants :

Un compte Azure actif : si vous n’en avez pas, vous pouvez créer un compte gratuit.

Une ressource Intelligence documentaire ou Azure AI services dans le portail Azure. Pour obtenir des instructions détaillées, consultezCréer une ressource multiservices.

Un compte de stockage Blob Azure dans la même région que votre ressource Intelligence documentaire. Vous devez aussi créer des conteneurs pour stocker et organiser vos données d’objet blob dans votre compte de stockage.

Si votre compte de stockage se trouve derrière un pare-feu, vous devez activer la configuration suivante :

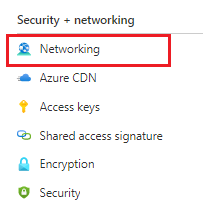

Dans la page de votre compte de stockage, dans le menu de gauche, sélectionnez Sécurité + réseau → Mise en réseau.

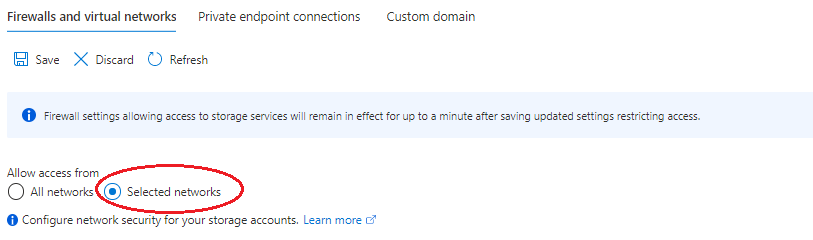

Dans la fenêtre principale, sélectionnez Autoriser l’accès à partir de réseaux sélectionnés.

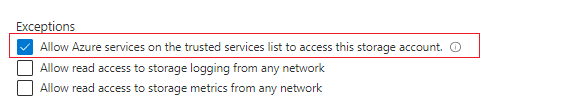

Dans la page Réseaux sélectionnés, accédez à la catégorie Exceptions et assurez-vous que la case de l’option Autoriser les services Azure de la liste des services approuvés à accéder à ce compte de stockage est cochée.

Connaissances générales sur le contrôle d’accès en fonction du rôle Azure (Azure RBAC) à l’aide du portail Azure.

Attributions d’identités managées

Il existe deux types d’identités managées : celles qui sont affectées par le système et celles qui sont affectées par l’utilisateur. Actuellement, Intelligence documentaire prend uniquement en charge les identités managées affectées par le système :

Une identité managée affectée par le système est activée directement sur une instance de service. Elle n’est pas activée par défaut. Vous devez accéder à votre ressource et mettre à jour le paramètre d’identité.

L’identité managée affectée par le système est liée à votre ressource tout au long de son cycle de vie. Si vous supprimez votre ressource, l’identité managée est également supprimée.

Dans les étapes suivantes, nous allons activer une identité managée affectée par le système et accorder à Intelligence documentaire un accès limité à votre compte de stockage Blob Azure.

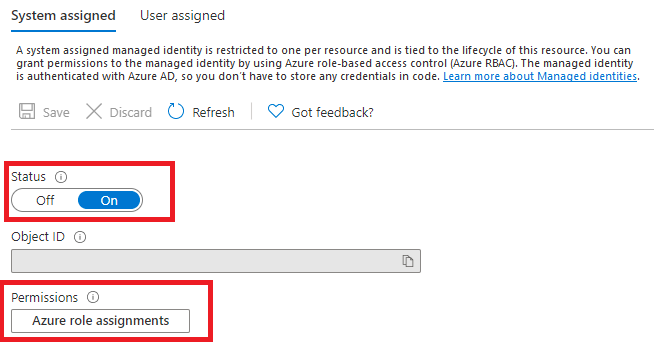

Activer une identité managée affectée par le système

Important

Pour activer une identité managée affectée par le système, vous avez besoin d’autorisations Microsoft.Authorization/roleAssignments/write, telles que Propriétaire ou Administrateur de l’accès utilisateur. Vous pouvez spécifier une étendue à quatre niveaux : groupe d’administration, abonnement, groupe de ressources ou ressource.

Connectez-vous au portail Azure à l’aide d’un compte associé à votre abonnement Azure.

Accédez à la page de votre ressource Intelligence documentaire dans le portail Azure.

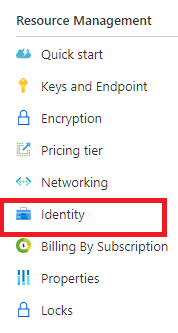

Dans le rail de gauche, sélectionnez Identité dans la liste Gestion des ressources :

Dans la fenêtre principale, basculez le curseur État affecté par le système sur Activé.

Accorder l’accès à votre compte de stockage

Vous devez accorder à Intelligence documentaire l’accès à votre compte de stockage avant de pouvoir lire des objets blob. Maintenant que vous avez activé Intelligence documentaire avec une identité managée affectée par le système, vous pouvez utiliser le contrôle d’accès en fonction du rôle Azure (Azure RBAC) pour accorder à Intelligence documentaire l’accès au stockage Azure. Le rôle Lecteur des données blob du stockage donne à Intelligence documentaire (représenté par l’identité managée affectée par le système) un accès en lecture et en création de listes au conteneur d’objets blob et aux données.

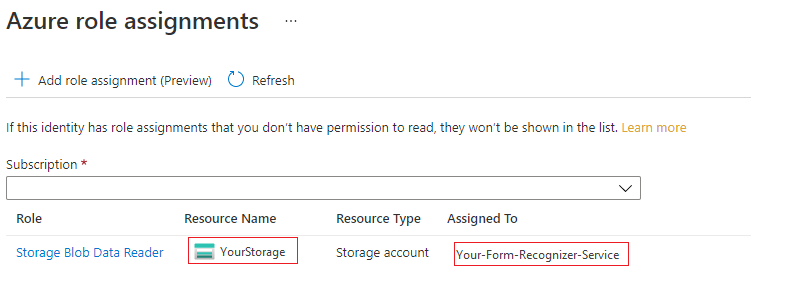

Sous Autorisations, sélectionnez Attributions des rôles Azure :

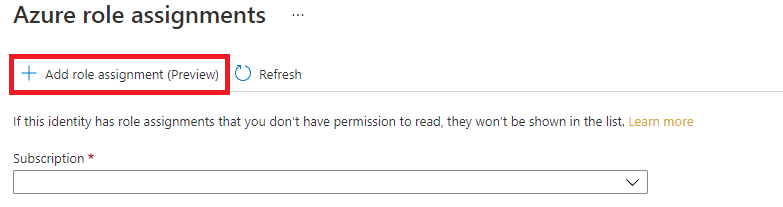

Dans la page Attributions de rôles d’Azure qui s’ouvre, choisissez votre abonnement dans le menu déroulant, puis sélectionnez + Ajouter une attribution de rôle.

Remarque

Si vous ne parvenez pas à affecter un rôle dans le portail Azure parce que l’option Ajouter >Ajouter une attribution de rôle est désactivée ou que vous recevez l’erreur d’autorisation « Vous ne disposez pas des autorisations nécessaires pour ajouter une attribution de rôle à cette étendue », vérifiez que vous êtes actuellement connecté en tant qu’utilisateur avec un rôle attribué qui dispose des autorisations Microsoft.Authorization/roleAssignments/write, telles que Propriétaire ou Administrateur de l’accès utilisateur, dans l’étendue Stockage de la ressource de stockage.

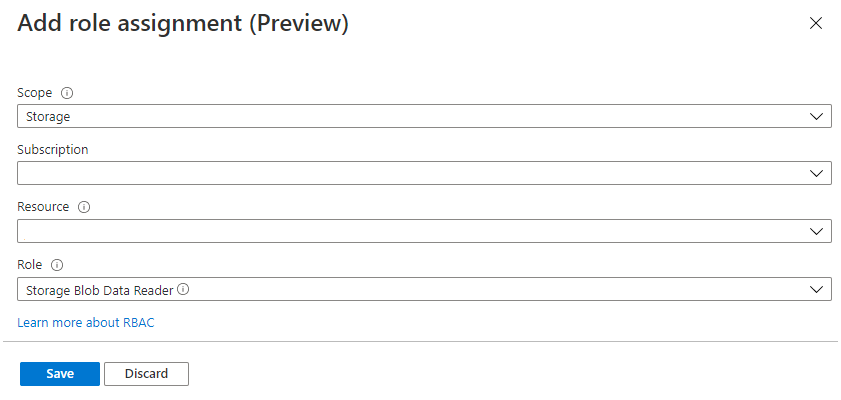

Ensuite, vous allez attribuer un rôle Lecteur des données Blob du stockage à votre ressource de service Intelligence documentaire. Dans la fenêtre contextuelle Ajouter une attribution de rôle, renseignez les champs comme suit et sélectionnez Enregistrer :

Champ Valeur Étendue Stockage Abonnement L’abonnement associé à votre ressource de stockage. Ressource Le nom de votre ressource de stockage Rôle Lecteur des données Blob du stockage – Permet l’accès en lecture aux données et aux conteneurs blob du Stockage Azure.

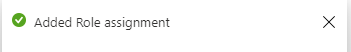

Une fois que vous avez reçu le message de confirmation Attribution de rôle ajoutée, actualisez la page pour voir l’attribution de rôle ajoutée.

Si vous ne voyez pas immédiatement la modification, patientez et essayez d’actualiser la page une nouvelle fois. Lorsque vous attribuez des rôles ou supprimez des attributions de rôle, un délai maximal de 30 minutes peut être nécessaire avant que les modifications prennent effet.

Et voilà ! Vous avez effectué les étapes pour activer une identité managée affectée par le système. Avec l’identité managée et Azure RBAC, vous avez accordé à Intelligence documentaire des droits d’accès spécifiques à votre ressource de stockage sans avoir à gérer les informations d’identification telles que les jetons SAS.

Attribution de rôle supplémentaire pour Intelligence documentaire Studio

Si vous envisagez d’utiliser Intelligence documentaire Studio et que votre compte de stockage est configuré avec des restrictions réseau telles qu’un pare-feu ou un réseau virtuel, un rôle supplémentaire, Contributeur aux données blob de stockage, doit être affecté à votre service Intelligence documentaire. Intelligence documentaire Studio nécessite ce rôle pour écrire des objets blob dans votre compte de stockage lorsque vous effectuez des opérations d’étiquetage automatique, de mise à niveau OCR, d’opérateur humain dans la boucle ou de partage de projet.