Emplacements personnalisés avec Kubernetes avec Azure Arc

En tant qu’extension de la construction d’emplacement Azure, la fonctionnalité d’emplacements personnalisés permet aux administrateurs de locataire d’utiliser leurs clusters Kubernetes avec Azure Arc comme emplacements cibles pour le déploiement d’instances de services Azure. Des exemples d'offres Azure qui peuvent être déployées sur des emplacements personnalisés incluent des bases de données, telles que SQL Managed Instance activé par Azure Arc et le serveur PostgreSQL compatible Azure Arc.

À l’instar des emplacements Azure, des utilisateurs finaux au sein du locataire, qui ont accès à des emplacements personnalisés, peuvent y déployer des ressources en utilisant la capacité de calcul privée de leur entreprise.

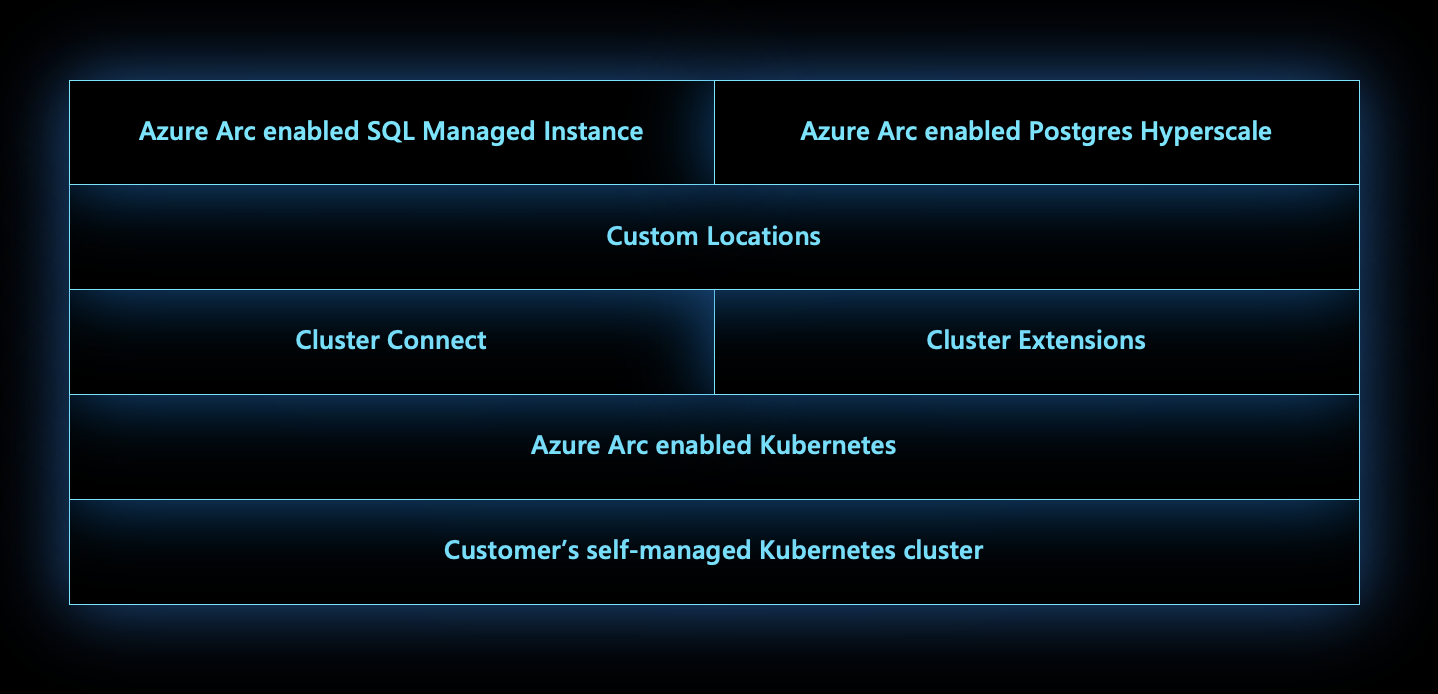

Vous pouvez visualiser les emplacements personnalisés sous la forme d’une couche d’abstraction sur des extensions de cluster, une connexion au cluster et des clusters Kubernetes avec Azure Arc. Les emplacements personnalisés créent les RoleBindings et ClusterRoleBindings précis dont d’autres services Azure ont besoin pour accéder au cluster. Ces autres services Azure nécessitent un accès au cluster pour gérer les ressources déployées.

Architecture

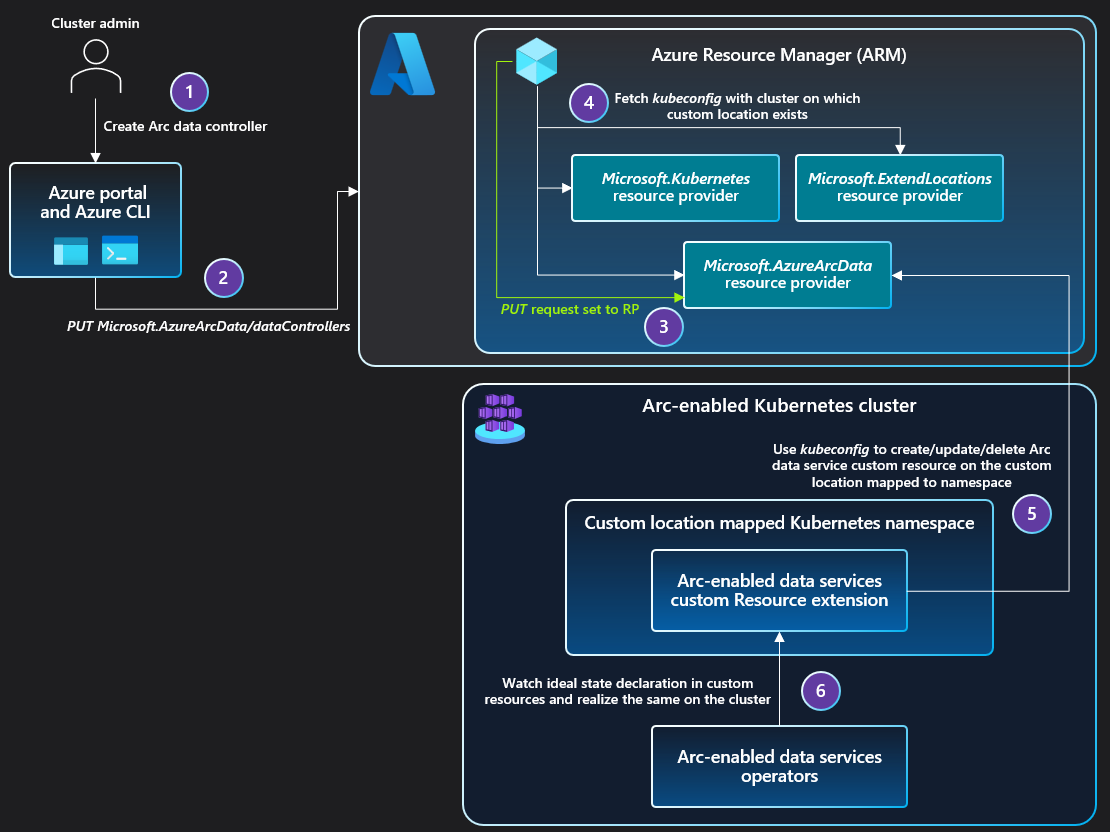

Lorsque l'administrateur active la fonctionnalité d'emplacements personnalisés sur le cluster, un ClusterRoleBinding est créé sur le cluster, autorisant l'application Microsoft Entra utilisée par le fournisseur de ressources d'emplacements personnalisés. Une fois autorisé, le fournisseur de ressources d’emplacements personnalisés peut créer des objets ClusterRoleBinding ou RoleBinding nécessaires à d’autres fournisseurs de ressources Azure pour créer des ressources personnalisées sur ce cluster. Les extensions de cluster installées sur le cluster déterminent la liste des fournisseurs de ressources à autoriser.

Lorsque l’utilisateur crée une instance de service de données sur le cluster :

- La requête PUT est envoyée à Azure Resource Manager.

- La requête PUT est transférée au fournisseur de ressources de services de données avec Azure Arc.

- Le fournisseur de ressources récupère le fichier

kubeconfigassocié au cluster Kubernetes avec Azure Arc, sur lequel se trouve l’emplacement personnalisé.- L’emplacement personnalisé est référencé comme

extendedLocationdans la requête PUT d’origine.

- L’emplacement personnalisé est référencé comme

- Le fournisseur de ressources de services de données avec Azure Arc utilise

kubeconfigpour communiquer avec le cluster afin de créer une ressource personnalisée du type Services de données avec Azure Arc sur l’espace de noms mappé à l’emplacement personnalisé.- L’opérateur de services de données avec Azure Arc a été déployé via la création d’une extension de cluster avant que l’emplacement personnalisé existe.

- L’opérateur de services de données avec Azure Arc lit la nouvelle ressource personnalisée créée sur le cluster, et crée le contrôleur de données, ce qui se traduit par la réalisation de l’état souhaité sur le cluster.

La séquence des étapes de création de l’instance managée SQL et de l’instance PostgreSQL est identique à celle décrite ci-dessus.

Étapes suivantes

- Utilisez notre guide de démarrage rapide pour connecter un cluster Kubernetes à Azure Arc.

- Créez un emplacement personnalisé sur votre cluster Kubernetes avec Azure Arc.

Commentaires

Bientôt disponible : Tout au long de l’année 2024, nous abandonnerons progressivement le mécanisme de retour d’information GitHub Issues pour le remplacer par un nouveau système de commentaires. Pour plus d’informations, consultez : https://aka.ms/ContentUserFeedback.

Soumettre et afficher des commentaires pour