Utiliser PowerShell pour créer une instance managée

S’applique à : Azure SQL Managed Instance

Cet exemple de script PowerShell crée une instance managée dans un sous-réseau dédié au sein d’un réseau virtuel. Il configure également une table de routage et un groupe de sécurité réseau pour le réseau virtuel. Une fois le script correctement exécuté, l’instance managée est accessible à partir du réseau virtuel ou d’un environnement local. Consultez Configurer la machine virtuelle Azure pour qu’elle se connecte à Azure SQL Database Managed Instance et Configurer une connexion point à site à Azure SQL Managed Instance à partir d’un emplacement local.

Important

Pour connaître les limitations, consultez les régions prises en charge et les types d’abonnement pris en charge.

Utiliser Azure Cloud Shell

Azure héberge Azure Cloud Shell, un environnement d’interpréteur de commandes interactif que vous pouvez utiliser dans votre navigateur. Vous pouvez utiliser Bash ou PowerShell avec Cloud Shell pour utiliser les services Azure. Vous pouvez utiliser les commandes préinstallées Cloud Shell pour exécuter le code de cet article sans avoir à installer quoi que ce soit dans votre environnement local.

Pour démarrer Azure Cloud Shell :

| Option | Exemple/Lien |

|---|---|

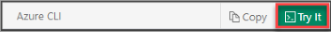

| Sélectionnez Essayer dans le coin supérieur droit d’un bloc de code. La sélection de Essayer ne copie pas automatiquement le code dans Cloud Shell. |  |

| Accédez à https://shell.azure.com ou sélectionnez le bouton Lancer Cloud Shell pour ouvrir Cloud Shell dans votre navigateur. |  |

| Sélectionnez le bouton Cloud Shell dans la barre de menus en haut à droite du portail Azure. |  |

Pour exécuter le code de cet article dans Azure Cloud Shell :

Démarrez Cloud Shell.

Sélectionnez le bouton Copier dans un bloc de code pour copier le code.

Collez le code dans la session Cloud Shell en sélectionnant Ctrl+Maj+V sur Windows et Linux, ou en sélectionnant Cmd+Maj+V sur macOS.

Sélectionnez Entrée pour exécuter le code.

Si vous choisissez d’installer et d’utiliser PowerShell localement, ce tutoriel nécessite Azure PowerShell 1.4.0 ou ultérieur. Si vous devez effectuer une mise à niveau, consultez Installer le module Azure PowerShell. Si vous exécutez PowerShell en local, vous devez également lancer Connect-AzAccount pour créer une connexion avec Azure.

Exemple de script

# <SetVariables>

$NSnetworkModels = "Microsoft.Azure.Commands.Network.Models"

$NScollections = "System.Collections.Generic"

# The SubscriptionId in which to create these objects

$SubscriptionId = '<Enter subscription ID>'

# Set the resource group name and location for your managed instance

$resourceGroupName = "myResourceGroup-$(Get-Random)"

$location = "eastus2"

# Set the networking values for your managed instance

$vNetName = "myVnet-$(Get-Random)"

$vNetAddressPrefix = "10.0.0.0/16"

$defaultSubnetName = "myDefaultSubnet-$(Get-Random)"

$defaultSubnetAddressPrefix = "10.0.0.0/24"

$miSubnetName = "MISubnet-$(Get-Random)"

$miSubnetAddressPrefix = "10.0.0.0/24"

#Set the managed instance name for the new managed instance

$instanceName = "mi-name-$(Get-Random)"

# Set the admin login and password for your managed instance

$miAdminSqlLogin = "SqlAdmin"

$miAdminSqlPassword = "ChangeThisPassword!!"

# Set the managed instance service tier, compute level, and license mode

$edition = "General Purpose"

$vCores = 8

$maxStorage = 256

$computeGeneration = "Gen5"

$license = "LicenseIncluded" #"BasePrice" or LicenseIncluded if you have don't have SQL Server licence that can be used for AHB discount

$dbname = 'SampleDB'

# </SetVariables>

# <CreateResourceGroup>

# Set subscription context

Connect-AzAccount

$subscriptionContextParams = @{

SubscriptionId = $SubscriptionId

}

Set-AzContext @subscriptionContextParams

# Create a resource group

$resourceGroupParams = @{

Name = $resourceGroupName

Location = $location

Tag = @{Owner="SQLDB-Samples"}

}

$resourceGroup = New-AzResourceGroup @resourceGroupParams

# </CreateResourceGroup>

# <CreateVirtualNetwork>

# Configure virtual network, subnets, network security group, and routing table

$networkSecurityGroupParams = @{

Name = 'myNetworkSecurityGroupMiManagementService'

ResourceGroupName = $resourceGroupName

Location = $location

}

$networkSecurityGroupMiManagementService = New-AzNetworkSecurityGroup @networkSecurityGroupParams

$routeTableParams = @{

Name = 'myRouteTableMiManagementService'

ResourceGroupName = $resourceGroupName

Location = $location

}

$routeTableMiManagementService = New-AzRouteTable @routeTableParams

$virtualNetworkParams = @{

ResourceGroupName = $resourceGroupName

Location = $location

Name = $vNetName

AddressPrefix = $vNetAddressPrefix

}

$virtualNetwork = New-AzVirtualNetwork @virtualNetworkParams

$subnetConfigParams = @{

Name = $miSubnetName

VirtualNetwork = $virtualNetwork

AddressPrefix = $miSubnetAddressPrefix

NetworkSecurityGroup = $networkSecurityGroupMiManagementService

RouteTable = $routeTableMiManagementService

}

$subnetConfig = Add-AzVirtualNetworkSubnetConfig @subnetConfigParams | Set-AzVirtualNetwork

$virtualNetwork = Get-AzVirtualNetwork -Name $vNetName -ResourceGroupName $resourceGroupName

$subnet= $virtualNetwork.Subnets[0]

# Create a delegation

$subnet.Delegations = New-Object "$NScollections.List``1[$NSnetworkModels.PSDelegation]"

$delegationName = "dgManagedInstance" + (Get-Random -Maximum 1000)

$delegationParams = @{

Name = $delegationName

ServiceName = "Microsoft.Sql/managedInstances"

}

$delegation = New-AzDelegation @delegationParams

$subnet.Delegations.Add($delegation)

Set-AzVirtualNetwork -VirtualNetwork $virtualNetwork

$miSubnetConfigId = $subnet.Id

$allowParameters = @{

Access = 'Allow'

Protocol = 'Tcp'

Direction= 'Inbound'

SourcePortRange = '*'

SourceAddressPrefix = 'VirtualNetwork'

DestinationAddressPrefix = '*'

}

$denyInParameters = @{

Access = 'Deny'

Protocol = '*'

Direction = 'Inbound'

SourcePortRange = '*'

SourceAddressPrefix = '*'

DestinationPortRange = '*'

DestinationAddressPrefix = '*'

}

$denyOutParameters = @{

Access = 'Deny'

Protocol = '*'

Direction = 'Outbound'

SourcePortRange = '*'

SourceAddressPrefix = '*'

DestinationPortRange = '*'

DestinationAddressPrefix = '*'

}

$networkSecurityGroupParams = @{

ResourceGroupName = $resourceGroupName

Name = "myNetworkSecurityGroupMiManagementService"

}

$networkSecurityGroup = Get-AzNetworkSecurityGroup @networkSecurityGroupParams

$allowRuleParams = @{

Access = 'Allow'

Protocol = 'Tcp'

Direction = 'Inbound'

SourcePortRange = '*'

SourceAddressPrefix = 'VirtualNetwork'

DestinationAddressPrefix = '*'

}

$denyInRuleParams = @{

Access = 'Deny'

Protocol = '*'

Direction = 'Inbound'

SourcePortRange = '*'

SourceAddressPrefix = '*'

DestinationPortRange = '*'

DestinationAddressPrefix = '*'

}

$denyOutRuleParams = @{

Access = 'Deny'

Protocol = '*'

Direction = 'Outbound'

SourcePortRange = '*'

SourceAddressPrefix = '*'

DestinationPortRange = '*'

DestinationAddressPrefix = '*'

}

$networkSecurityGroup |

Add-AzNetworkSecurityRuleConfig @allowRuleParams -Priority 1000 -Name "allow_tds_inbound" -DestinationPortRange 1433 |

Add-AzNetworkSecurityRuleConfig @allowRuleParams -Priority 1100 -Name "allow_redirect_inbound" -DestinationPortRange 11000-11999 |

Add-AzNetworkSecurityRuleConfig @denyInRuleParams -Priority 4096 -Name "deny_all_inbound" |

Add-AzNetworkSecurityRuleConfig @denyOutRuleParams -Priority 4096 -Name "deny_all_outbound" |

Set-AzNetworkSecurityGroup

# </CreateVirtualNetwork>

# <CreateManagedInstance>

# Create credentials

$secpassword = ConvertTo-SecureString $miAdminSqlPassword -AsPlainText -Force

$credential = New-Object System.Management.Automation.PSCredential -ArgumentList @($miAdminSqlLogin, $secpassword)

$managedInstanceParams = @{

Name = $instanceName

ResourceGroupName = $resourceGroupName

Location = $location

SubnetId = $miSubnetConfigId

AdministratorCredential = $credential

StorageSizeInGB = $maxStorage

VCore = $vCores

Edition = $edition

ComputeGeneration = $computeGeneration

LicenseType = $license

}

New-AzSqlInstance @managedInstanceParams

# </CreateManagedInstance>

# <CreateDatabase>

$databaseParams = @{

ResourceGroupName = $resourceGroupName

InstanceName = $instanceName

Name = $dbname

Collation = 'Latin1_General_100_CS_AS_SC'

}

New-AzSqlInstanceDatabase @databaseParams

# </CreateDatabase>

# Clean up deployment

# Remove-AzResourceGroup -ResourceGroupName $resourceGroupName

Nettoyer le déploiement

Utilisez la commande suivante pour supprimer le groupe de ressources et toutes les ressources associées.

Remove-AzResourceGroup -ResourceGroupName $resourcegroupname

Explication du script

Ce script utilise certaines des commandes suivantes. Pour plus d’informations sur les commandes utilisées et les autres commandes indiquées dans le tableau ci-dessous, cliquez sur les liens afin d’accéder à la documentation correspondante.

| Commande | Notes |

|---|---|

| New-AzResourceGroup | Crée un groupe de ressources dans lequel toutes les ressources sont stockées. |

| New-AzVirtualNetwork | Créer un réseau virtuel. |

| Add-AzVirtualNetworkSubnetConfig | Ajoute une configuration de sous-réseau à un réseau virtuel. |

| Get-AzVirtualNetwork | Obtient un réseau virtuel dans un groupe de ressources. |

| Set-AzVirtualNetwork | Définit l’état visé d’un réseau virtuel. |

| Get-AzVirtualNetworkSubnetConfig | Obtient un sous-réseau dans un réseau virtuel. |

| Set-AzVirtualNetworkSubnetConfig | Configure l’état visé d’une configuration de sous-réseau dans un réseau virtuel. |

| New-AzRouteTable | Crée une table de routage. |

| Get-AzRouteTable | Obtient les tables de routage. |

| Set-AzRouteTable | Définit l’état visé d’une table de routage. |

| New-AzSqlInstance | Crée une instance managée. |

| Nouvelle AzSqlInstanceDatabase | Crée une base de données pour votre Managed Instance. |

| Remove-AzResourceGroup | Supprime un groupe de ressources, y compris toutes les ressources imbriquées. |

Étapes suivantes

Pour plus d’informations sur Azure PowerShell, consultez la documentation Azure PowerShell.

Vous trouverez d’autres exemples de scripts PowerShell pour Azure SQL Managed Instance dans Scripts PowerShell Azure SQL Managed Instance.