Tutoriel : Configurer HTTPS sur un domaine personnalisé Azure CDN

Important

Azure CDN Standard de Microsoft (classique) sera mis hors service le 30 septembre 2027. Pour éviter toute interruption de service, il est important de migrer vos profils du niveau Azure CDN Standard de Microsoft (classique) vers le niveau Azure Front Door Standard ou Premium au plus tard le 30 septembre 2027. Pour découvrir plus d’informations, consultez Mise hors service d’Azure CDN Standard de Microsoft (classique).

Azure CDN d’Edgio sera mis hors service le 4 novembre 2025. Pour éviter toute interruption de service, vous devez migrer votre charge de travail vers Azure Front Door avant cette date. Pour plus d’informations, consultez FAQ sur la mise hors service d’Azure CDN d’Edgio.

Ce tutoriel montre comment activer le protocole HTTPS pour un domaine personnalisé associé à un point de terminaison Azure CDN.

Le protocole HTTPS sur votre domaine personnalisé (par exemple, https://www.contoso.com) garantit que vos données sensibles sont remises de manière sécurisée via TLS/SSL. Lorsque votre navigateur web est connecté via HTTPS, il valide le certificat du site web. Le navigateur vérifie qu’il a été émis par une autorité de certification légitime. Ce processus assure la sécurité et protège également vos applications web contre les attaques.

Azure CDN prend en charge HTTPS sur le nom d’hôte d’un point de terminaison CDN par défaut. Par exemple, si vous créez un point de terminaison CDN (tel que https://contoso.azureedge.net), HTTPS est automatiquement activé.

Voici quelques-uns des attributs clés de la fonctionnalité HTTPS personnalisée :

Aucun coût supplémentaire : l’acquisition ou le renouvellement de certificat n’entraîne aucun coût supplémentaire, tout comme le trafic HTTPS. Vous payez uniquement pour l’acheminement des Go du CDN.

Activation simple : le provisionnement en un clic est disponible à partir du portail Azure. Vous pouvez également utiliser l’API REST ou d’autres outils de développeur pour activer la fonctionnalité.

La gestion complète de certificats est disponible :

- l’approvisionnement et la gestion de tous les certificats sont assurés pour vous.

- Les certificats sont automatiquement provisionnés et renouvelés avant expiration.

Dans ce tutoriel, vous allez apprendre à :

- Activer le protocole HTTPS sur votre domaine personnalisé.

- utiliser un certificat géré par le CDN ;

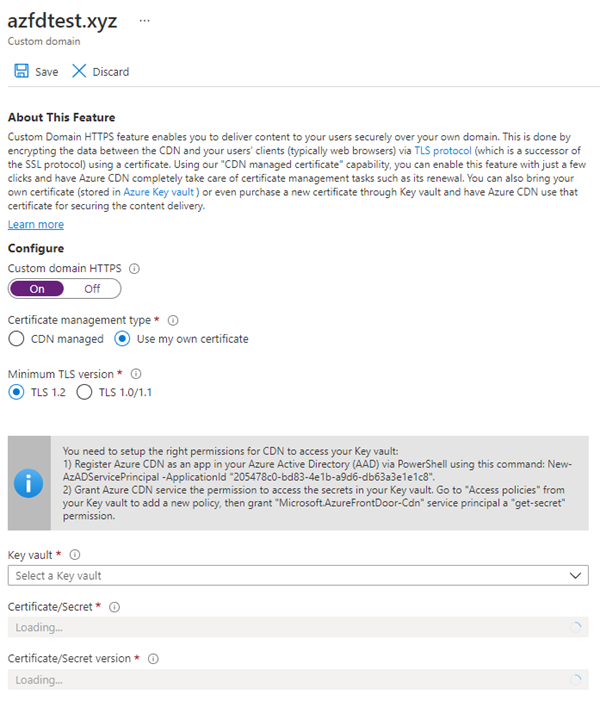

- utiliser votre propre certificat ;

- Valider le domaine

- Désactiver le protocole HTTPS sur votre domaine personnalisé.

Prérequis

Notes

Nous vous recommandons d’utiliser le module Azure Az PowerShell pour interagir avec Azure. Pour bien démarrer, consultez Installer Azure PowerShell. Pour savoir comment migrer vers le module Az PowerShell, consultez Migrer Azure PowerShell depuis AzureRM vers Az.

Avant d’effectuer les étapes de ce tutoriel, créez un profil CDN et au moins un point de terminaison CDN. Pour plus d’informations, consultez Démarrage rapide : Créer un point de terminaison et un profil de réseau de distribution de contenu Azure.

Associez un domaine personnalisé Azure CDN sur votre point de terminaison CDN. Pour plus d’informations, consultez Didacticiel : Ajouter un domaine personnalisé à votre point de terminaison Azure CDN.

Important

Les certificats gérés par CDN ne sont pas disponibles pour les domaines racine ou apex. Si votre domaine personnalisé Azure CDN est un domaine racine ou apex, vous devez utiliser la fonctionnalité Apportez votre propre certificat.

Certificats TLS/SSL

Pour activer HTTPS sur un domaine personnalisé Azure CDN, vous utilisez un certificat TLS/SSL. Vous choisissez d’utiliser un certificat géré par Azure CDN ou d’utiliser votre certificat.

- Option 1 (par défaut) : activer HTTPS avec un certificat géré par CDN

- Option n°2 : activer HTTPS avec votre propre certificat

Azure CDN gère les tâches de gestion des certificats telles que le provisionnement et le renouvellement. Le processus démarre dès que vous activez la fonctionnalité.

Si le domaine personnalisé est déjà mappé au point de terminaison CDN, aucune action supplémentaire n’est requise. Azure CDN traite les étapes et exécute votre requête automatiquement.

Si votre domaine personnalisé est mappé à un autre emplacement, utilisez le courrier électronique pour valider votre propriété de domaine.

Pour activer HTTPS sur un domaine personnalisé, suivez ces étapes :

Accédez au portail Azure pour trouver un certificat géré par votre Azure CDN. Recherchez et sélectionnez Profils CDN.

Choisissez votre profil :

- Azure CDN Standard par Microsoft

- Azure CDN Standard fourni par Edgio

- Azure CDN Premium fourni par Edgio

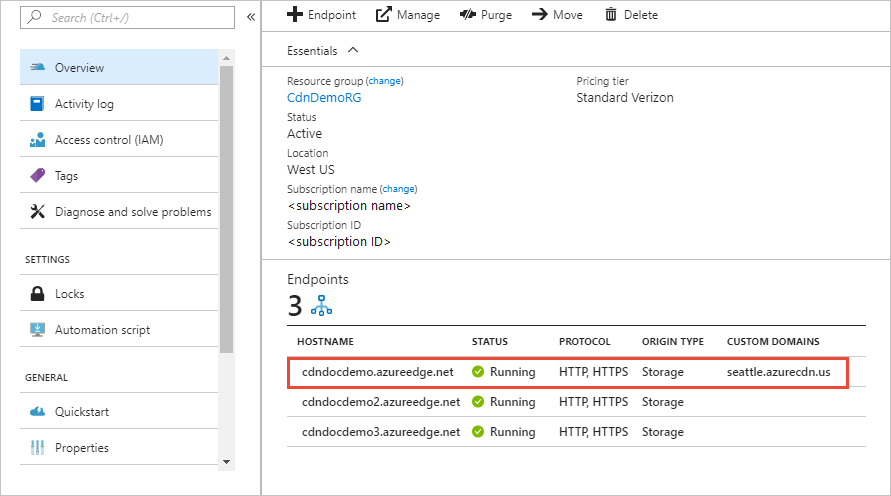

Dans la liste des points de terminaison CDN, sélectionnez celui contenant votre domaine personnalisé.

La page Point de terminaison s’affiche.

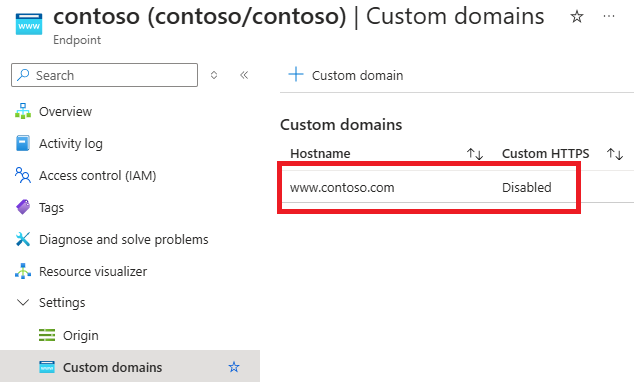

La page Point de terminaison s’affiche.Dans la liste des domaines personnalisés, sélectionnez celui pour lequel vous souhaitez activer HTTPS.

La page Domaine personnalisé s’affiche.

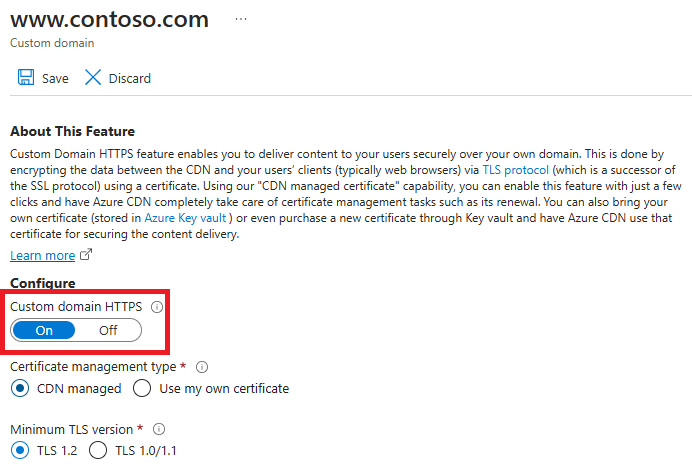

Sous Type de gestion de certificats, sélectionnez CDN géré.

Sélectionnez Activé pour activer le protocole HTTPS.

Passez à Valider le domaine.

Valider le domaine

Si vous avez un domaine personnalisé en cours d’utilisation qui est mappé à votre point de terminaison personnalisé avec un enregistrement CNAME, ou si vous utilisez votre propre certificat, passez à Domaine personnalisé mappé à votre point de terminaison Content Delivery Network.

Sinon, si l’entrée d’enregistrement CNAME pour votre point de terminaison n’existe plus ou si elle contient le sous-domaine cdnverify, passez à Domaine personnalisé non mappé à votre point de terminaison CDN.

Le domaine personnalisé est mappé à votre point de terminaison CDN par un enregistrement CNAME

Lors de l’ajout d’un domaine personnalisé à votre point de terminaison, vous avez créé un enregistrement CNAME auprès du bureau d’enregistrement de domaines mappé au nom d’hôte de votre point de terminaison CDN.

Si cet enregistrement CNAME existe toujours et qu’il ne contient pas le sous-domaine cdnverify, l’autorité de certification DigiCert l’utilise pour valider automatiquement la propriété de votre domaine personnalisé.

Si vous utilisez votre propre certificat, la validation du domaine n’est pas nécessaire.

Votre enregistrement CNAME doit respecter le format suivant :

- Nom est votre nom de domaine personnalisé.

- Value est votre nom d’hôte de point de terminaison de réseau de distribution de contenu.

| Nom | Type | Value |

|---|---|---|

| <www.contoso.com> | CNAME | contoso.azureedge.net |

Pour plus d’informations sur les enregistrements CNAME, consultez Create the CNAME DNS record (Créer l’enregistrement DNS CNAME).

Si le format de votre enregistrement CNAME est correct, DigiCert vérifie automatiquement le nom de votre domaine personnalisé et crée un certificat pour votre domaine. DigiCert ne vous envoie pas d’e-mail de vérification, et vous n’avez pas besoin d’approuver votre requête. Le certificat est valide pendant un an et est automatiquement renouvelé avant son expiration. Passez à En attente de la propagation.

La validation automatique prend généralement quelques heures. Si votre domaine n’est pas validé dans les 24 heures, ouvrez un ticket de support.

Remarque

Si vous avez un enregistrement CAA (Certificate Authority Authorization) auprès de votre fournisseur DNS, il doit inclure les autorités de certification appropriées pour l’autorisation. DigiCert est l’autorité de certification pour les profils Microsoft et Edgio. Pour plus d’informations sur la gestion des enregistrements CAA, consultez Administrer les enregistrements CAA. Pour obtenir un outil d’enregistrement CAA, consultez Assistance pour les enregistrements CAA.

Le domaine personnalisé n’est pas mappé à votre point de terminaison CDN

Si l’entrée d’enregistrement CNAME contient le sous-domaine cdnverify, suivez les autres instructions de cette étape.

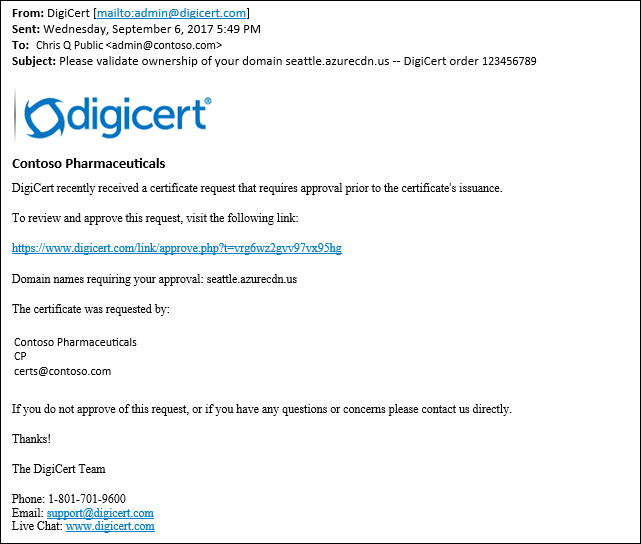

DigiCert envoie un e-mail de vérification aux adresses e-mail suivantes. Vérifiez que vous pouvez effectuer directement l’approbation à partir de l’une des adresses suivantes :

- admin@your-domain-name.com

- administrator@your-domain-name.com

- webmaster@your-domain-name.com

- hostmaster@your-domain-name.com

- postmaster@your-domain-name.com

Au bout de quelques minutes, vous devriez recevoir un e-mail vous demandant d’approuver la demande. Si vous utilisez un filtre de courrier indésirable, ajoutez verification@digicert.com à sa liste verte. Si vous ne recevez pas d’e-mail dans les 24 heures, contactez le support Microsoft.

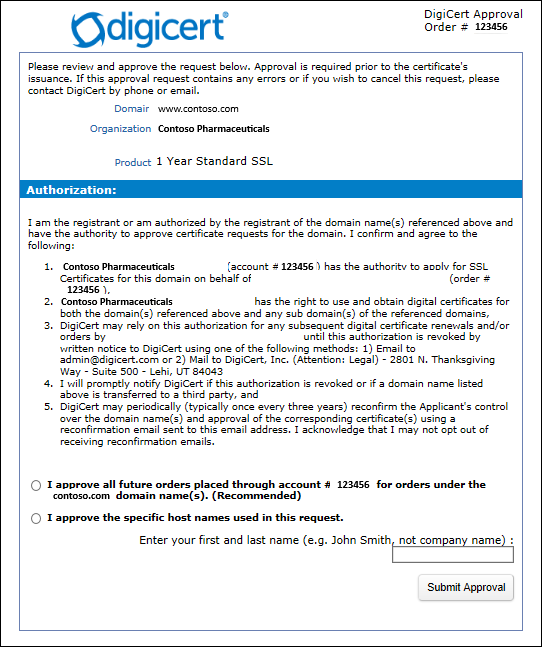

Lorsque vous sélectionnez le lien d’approbation, vous êtes dirigé vers le formulaire d’approbation en ligne suivant :

Suivez les instructions du formulaire ; deux options de vérification vous sont proposées :

Vous pouvez approuver toutes les commandes futures passées par l’intermédiaire du même compte pour le même domaine racine, par exemple contoso.com. Cette approche est recommandée si vous prévoyez d’ajouter d’autres domaines personnalisés pour le même domaine racine.

Vous pouvez approuver uniquement le nom d’hôte spécifique utilisé dans cette requête. Une autre approbation est requise pour les demandes ultérieures.

Après l’approbation, DigiCert termine la création du certificat pour votre nom de domaine personnalisé. Le certificat est valide pendant 1 an. Si l’enregistrement CNAME de votre domaine personnalisé est ajouté ou mis à jour pour mapper le nom d’hôte de votre point de terminaison après vérification, il est automatiquement redirigé avant son expiration.

Remarque

Le renouvellement automatique de certificat managé nécessite que votre domaine personnalisé soit directement mappé à votre point de terminaison CDN par un enregistrement CNAME.

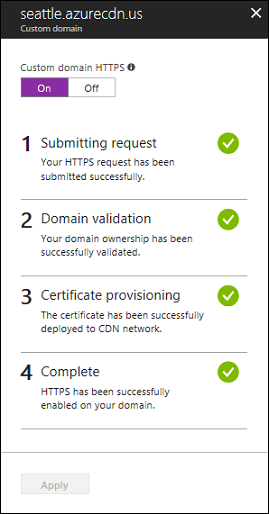

En attente de la propagation

Une fois le nom de domaine validé, l’activation de la fonctionnalité HTTPS sur un domaine personnalisé peut prendre jusqu’à 6 à 8 heures. Une fois le processus terminé, l’état HTTPS personnalisé dans le portail Azure est remplacé par Activé. Les quatre étapes de l’opération dans la boîte de dialogue du domaine personnalisé sont marquées comme terminées. Votre domaine personnalisé est désormais prêt à utiliser HTTPS.

Progression de l’opération

Le tableau suivant présente le déroulement de l’opération qui s’exécute lorsque vous activez HTTPS. Une fois que vous avez activé HTTPS, les quatre étapes de l’opération s’affichent dans la boîte de dialogue Domaine personnalisé. À mesure que chaque étape devient active, d’autres détails de sous-étape s’affichent sous l’étape en cours. Ces sous-étapes ne se produiront pas toutes. Lorsqu’une étape se termine correctement, une coche verte apparaît en regard de celle-ci.

| Étape de l’opération | Détails de la sous-étape de l’opération |

|---|---|

| 1 Soumission de la requête | Envoi de la requête |

| Votre requête HTTPS est en cours de soumission. | |

| Votre requête HTTPS a été correctement envoyée. | |

| 2 Validation du domaine | Le domaine est automatiquement validé si CNAME est mappé au point de terminaison CDN. Autrement, une demande de vérification est envoyée à l’adresse e-mail répertoriée dans l’enregistrement d’inscription de votre domaine (inscrit WHOIS). |

| La propriété du domaine a été correctement validée. | |

| La requête de validation de la propriété du domaine a expiré ( le client n’a probablement pas répondu dans les 6 jours). Le protocole HTTPS ne sera pas activé sur votre domaine. * | |

| La requête de validation de la propriété du domaine a été rejetée par le client. Le protocole HTTPS ne sera pas activé sur votre domaine. * | |

| 3 Approvisionnement du certificat | L’émission, par l’autorité de certification, du certificat nécessaire à l’activation HTTPS sur votre domaine est en cours. |

| Le certificat a été émis et son déploiement est en cours sur le réseau CDN. Cette opération peut durer 6 heures. | |

| Le certificat a été correctement déployé sur le réseau CDN. | |

| 4 Fin | Le protocole HTTPS a été correctement activé sur votre domaine. |

* Ce message ne s’affiche pas à moins qu’une erreur se soit produite.

Si une erreur survient avant la soumission de la requête, le message d’erreur suivant s’affiche :

We encountered an unexpected error while processing your HTTPS request. Please try again and contact support if the issue persists.

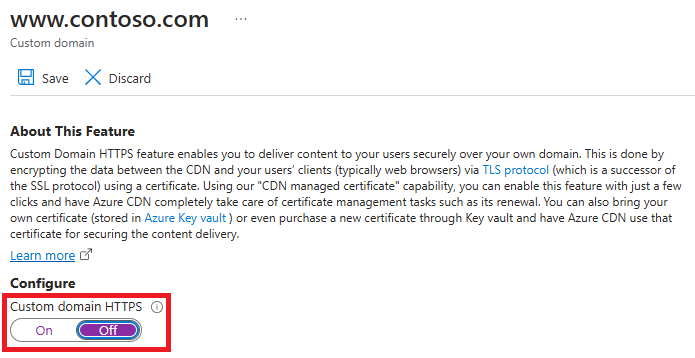

Nettoyer les ressources : désactiver HTTPS

Dans cette section, vous allez apprendre à désactiver le protocole HTTPS pour votre domaine personnalisé.

Désactiver la fonctionnalité HTTPS

Dans le portail Azure, recherchez et sélectionnez Profils CDN.

Choisissez votre profil Azure CDN Standard fourni par Microsoft, Azure CDN Standard fourni par Edgio ou Azure CDN Premium fourni par Edgio.

Dans la liste des points de terminaison, sélectionnez celui contenant votre domaine personnalisé.

Choisissez le domaine personnalisé pour lequel vous souhaitez désactiver HTTPS.

Choisissez Désactiver pour désactiver HTTPS, puis sur sélectionnez Appliquer.

En attente de la propagation

Après la désactivation de la fonctionnalité HTTPS sur un domaine personnalisé, il peut s’écouler jusqu’à 6 à 8 heures avant que cette modification soit effective. Une fois le processus terminé, l’état HTTPS personnalisé dans le portail Azure est remplacé par Désactivé. Votre domaine personnalisé ne peut plus utiliser HTTPS.

Forum aux questions

Qui est le fournisseur de certificats et quel est le type de certificat utilisé ?

Un certificat dédié, fourni par Digicert, est utilisé pour votre domaine personnalisé pour :

- Azure Content Delivery Network d’Edgio

- Azure Content Delivery Network de Microsoft

Utilisez-vous le protocole TLS/SSL basé sur l’IP ou avec l’Indication du nom du serveur (SNI) ?

Azure CDN fourni par Edgio et Azure CDN Standard fourni par Microsoft utilisent tous deux TLS/SSL SNI.

Que se passe-t-il si je ne reçois pas l’e-mail de vérification de domaine de DigiCert ?

Si vous n’utilisez pas le sous-domaine cdnverify et que votre entrée CNAME est pour le nom d’hôte de votre point de terminaison, vous ne recevrez pas d’e-mail de vérification de domaine.

La validation se fait automatiquement. Autrement, si vous n’avez pas d’entrée CNAME et si vous n’avez pas reçu d’e-mail dans les 24 heures, contactez le support Microsoft.

Un certificat SAN est-il moins sécurisé qu’un certificat dédié ?

Un certificat SAN suit les mêmes normes de sécurité et de chiffrement qu’un certificat dédié. Tous les certificats TLS/SSL émis utilisent la norme SHA-256 pour une sécurité améliorée du serveur.

Ai-je besoin d’un enregistrement CAA (Certificate Authority Authorization) auprès de mon fournisseur DNS ?

L’enregistrement CAA n’est pas requis actuellement. Toutefois, si vous en avez un, il doit inclure DigiCert en tant qu’autorité de certification valide.

À compter du 20 juin 2018, Azure CDN fourni par Edgio utilise un certificat dédié avec TLS/SSL SNI par défaut. Que deviennent mes domaines personnalisés qui utilisent un certificat SAN (Subject Alternative Names) et TLS/SSL basé sur IP ?

Vos domaines existants sont progressivement migrés vers un certificat unique durant les mois suivants si Microsoft constate que seules des requêtes de clients SNI sont adressées à votre application.

Si des clients non-SNI sont détectés, vos domaines restent dans le certificat SAN avec TLS/SSL basé sur IP. Les demandes envoyées à votre service ou à vos clients qui sont non-SNI ne sont pas affectées.

Comment les renouvellements de certificats fonctionnent quand j’utilise mon propre certificat ?

Pour vous assurer qu’un certificat plus récent est déployé dans l’infrastructure POP, chargez votre nouveau certificat dans Azure Key Vault. Dans vos paramètres TLS sur Azure Content Delivery Network, choisissez la version de certificat la plus récente et sélectionnez Enregistrer. Azure Content Delivery Network propagera alors votre nouveau certificat mis à jour.

Important

- Depuis le 20 juin 2024, Azure CDN Standard et Premium fourni par Edgio ne prend pas en charge la fonctionnalité Utiliser mes propres certificats. Cette fonctionnalité sera réintroduite au début de 2025.

- Quelles sont les actions requises pour les domaines personnalisés utilisant cette fonctionnalité ? Les certificats BYOC déjà déployés sur la plateforme Edgio resteront valides jusqu’à sa date d’expiration. Aucune action n’est requise pour les certificats expirant en 2025. Nous vous encourageons à passer à CDN Managed pour les certificats nécessitant une mise à jour ou qui expireront cette année. Si vous avez besoin d’aide supplémentaire, envoyez une demande de support pour travailler avec un ingénieur du support.

Étapes suivantes

Dans ce didacticiel, vous avez appris à :

- Activer le protocole HTTPS sur votre domaine personnalisé.

- utiliser un certificat géré par le CDN ;

- utiliser votre propre certificat ;

- valider le domaine ;

- Désactiver le protocole HTTPS sur votre domaine personnalisé.

Passez au tutoriel suivant pour apprendre à configurer HTTPS sur votre point de terminaison CDN.