Accès conditionnel

Azure Databricks prend en charge l’accès conditionnel Microsoft Entra ID qui permet aux administrateurs de contrôler où et quand les utilisateurs sont autorisés à se connecter à Azure Databricks. Par exemple, les stratégies d’accès conditionnel peuvent restreindre la connexion à votre réseau d’entreprise ou nécessiter une authentification multifacteur. Pour plus d’informations sur l’accès conditionnel, consultez Qu’est-ce qu’un accès conditionnel ?.

Cet article explique comment activer l’accès conditionnel pour Azure Databricks.

Spécifications

- Cette fonctionnalité nécessite le plan Premium.

- L'accès conditionnel est disponible uniquement dans Microsoft Entra ID Premium. Pour plus d’informations, consultez Plans et tarification de Microsoft Entra.

- Vous devez être un administrateur de l’accès conditionnel de votre compte Microsoft Entra ID. Pour plus d’informations, consultez Rôles intégrés Microsoft Entra.

Activer l’accès conditionnel pour Azure Databricks

Dans le portail Azure, cliquez sur le service Microsoft Entra ID.

Cliquez sur Accès conditionnel dans la section SÉCURITÉ.

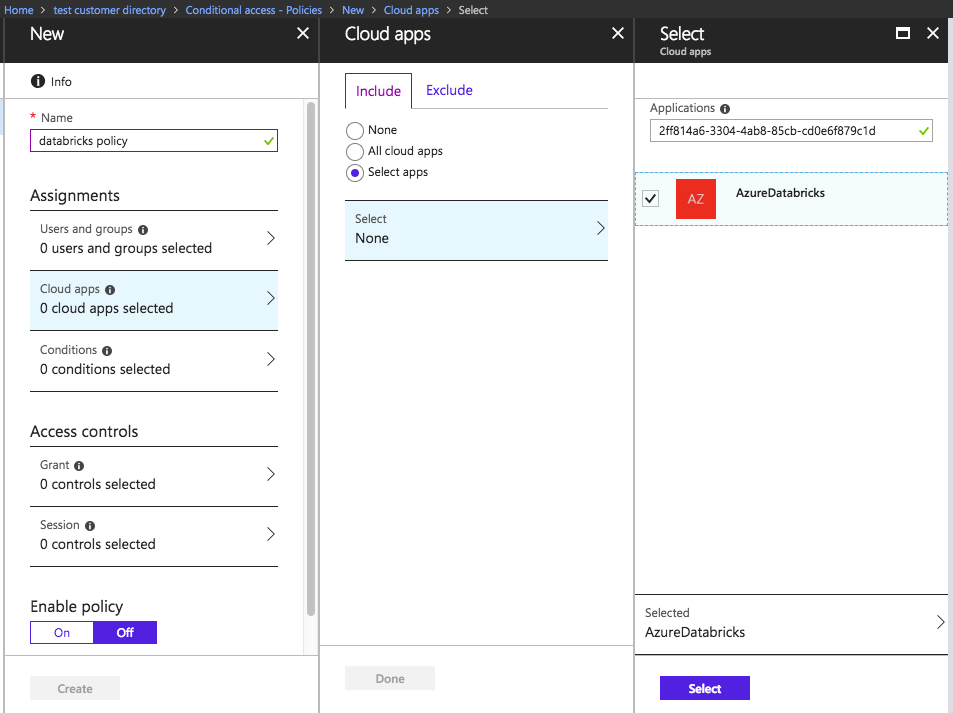

Pour créer une stratégie d’accès conditionnel, cliquez sur Nouvelle stratégie.

Dans Applications cloud, cliquez sur Sélectionner des applications, puis recherchez l’ID d’application 2ff814a6-3304-4ab8-85cb-cd0e6f879c1d. Sélectionnez AzureDatabricks.

Entrez les paramètres restants en fonction de la configuration d’accès conditionnel de votre choix. Pour accéder aux tutoriels et obtenir plus d’informations, consultez la Documentation relative à l’accès conditionnel Microsoft Entra.