Détecter les menaces pour les données sensibles

La détection des menaces de données sensibles vous permet de hiérarchiser et d’examiner efficacement les alertes de sécurité en tenant compte de la sensibilité des données susceptibles d’être à risque, ce qui permet d’améliorer la détection et d’empêcher les violations de données. En identifiant et en traitant rapidement les risques les plus importants, cette fonctionnalité aide les équipes de sécurité à réduire la probabilité de violations de données et améliore la protection des données sensibles en détectant les événements d’exposition et les activités suspectes sur les ressources contenant des données sensibles.

Il s’agit d’une fonctionnalité configurable dans le nouveau plan Defender pour le stockage. Vous pouvez choisir de l’activer ou de la désactiver sans frais supplémentaires.

En savoir plus sur l’étendue et les limitations de l’analyse des données sensibles.

Prérequis

La détection des menaces sur les données sensibles est disponible pour les comptes de stockage blob, notamment :

- v1 universel standard

- v2 universel standard

- Azure Data Lake Storage Gen2

- Objets blob de blocs Premium

En savoir plus sur la disponibilité des fonctionnalités de Defender pour le stockage.

Pour activer la détection des menaces de données sensibles au niveau de l’abonnement et du compte de stockage, vous devez disposer des autorisations pertinentes liées aux données des rôles Propriétaire de l’abonnement ou Propriétaire de compte de stockage.

En savoir plus sur les rôles et autorisations requis pour la détection des menaces de données sensibles.

Comment fonctionne la découverte des données sensibles ?

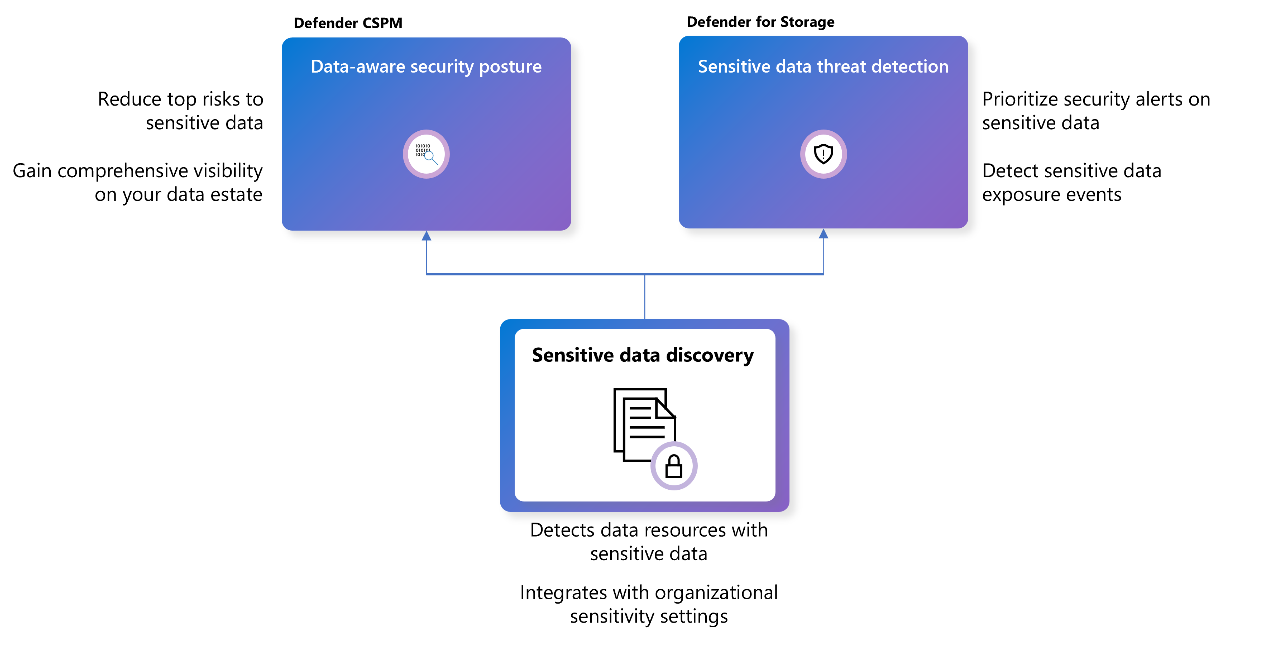

La détection des menaces de données sensibles est optimisée par le moteur de découverte des données sensibles, un moteur sans agent qui utilise une méthode d’échantillonnage intelligente pour rechercher des ressources contenant des données sensibles.

Le service est intégré aux types d’informations sensibles (SIT) et aux étiquettes de classification de Microsoft Purview, ce qui permet l’héritage transparent des paramètres de confidentialité de votre organisation. Cela garantit que la détection et la protection des données sensibles s’alignent sur vos stratégies et procédures établies.

Lors de l’activation, le moteur lance un processus d’analyse automatique sur tous les comptes de stockage pris en charge. Les résultats sont généralement générés dans les 24 heures. En outre, les comptes de stockage nouvellement créés sous des abonnements protégés seront analysés dans les six heures suivant leur création. Les analyses périodiques sont planifiées pour se produire une fois par semaine après la date d’activation. Il s’agit du même moteur que celui utilisé par CSPM Defender pour découvrir des données sensibles.

Activation de la détection des menaces de données sensibles

La détection des menaces de données sensibles est activée par défaut lorsque vous activez Defender pour le stockage. Vous pouvez l’activer ou la désactiver dans le Portail Azure ou avec d’autres méthodes à grande échelle. Cette fonctionnalité est incluse dans le prix de Defender pour le stockage.

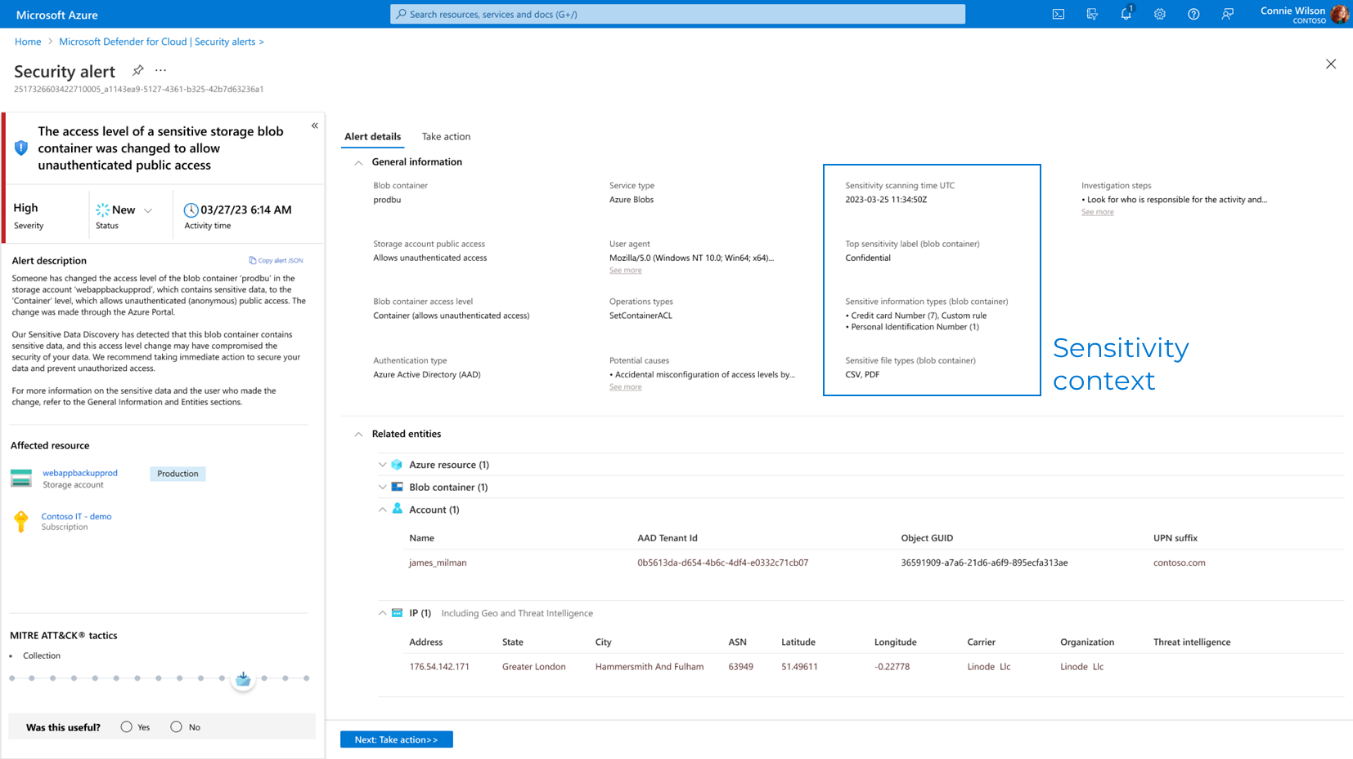

Utilisation du contexte de confidentialité dans les alertes de sécurité

La fonctionnalité de détection des menaces de données sensibles permet aux équipes de sécurité d’identifier et de hiérarchiser des incidents de sécurité des données pour accélérer les temps de réponse. Les alertes Defender pour le stockage incluent les résultats d’une analyse de la sensibilité et les indications des opérations qui ont été effectuées sur des ressources contenant des données sensibles.

Dans les propriétés étendues de l’alerte, vous trouverez les résultats de l’analyse de la sensibilité pour un conteneur d’objets blob :

- Heure UTC de l’analyse de la sensibilité : date de la dernière analyse

- Étiquette de confidentialité supérieure : l’étiquette la plus sensible trouvée dans le conteneur d’objets blob

- Types d’informations sensibles : types d’informations trouvés et s’ils sont basés sur des règles personnalisées

- Types de fichiers sensibles : types de fichiers des données sensibles

Intégrer aux paramètres de sensibilité de l’organisation dans Microsoft Purview (facultatif)

Lorsque vous activez la détection des menaces de données sensibles, les catégories de données sensibles incluent les types d’informations sensibles (SIT) intégrés dans la liste par défaut de Microsoft Purview. Cela affecte les alertes que vous recevez de Defender pour le stockage : le stockage ou les conteneurs trouvés avec ces SIT sont marqués comme contenant des données sensibles.

Parmi ces types d’informations sensibles intégrés dans la liste par défaut de Microsoft Purview, un sous-ensemble est pris en charge par la découverte de données sensibles. Vous pouvez afficher une liste de références de ce sous-ensemble, qui indique également les types d’informations pris en charge par défaut. Vous pouvez modifier ces valeurs par défaut.

Pour personnaliser la découverte de confidentialité des données pour votre organisation, vous pouvez créer des types d’informations sensibles (SIT) personnalisés et vous connecter aux paramètres de votre organisation avec une intégration en une seule étape. En savoir plus ici.

Vous pouvez également créer et publier des étiquettes de confidentialité pour votre locataire dans Microsoft Purview avec une étendue qui inclut des éléments et des ressources de données schématisées et des règles d’étiquetage automatique (recommandé). En savoir plus sur les étiquettes de confidentialité dans Microsoft Purview.

Étapes suivantes

Dans cet article, vous avez découvert l’analyse des données sensibles de Microsoft Defender pour le stockage.

Commentaires

Bientôt disponible : Tout au long de l’année 2024, nous abandonnerons progressivement le mécanisme de retour d’information GitHub Issues pour le remplacer par un nouveau système de commentaires. Pour plus d’informations, consultez : https://aka.ms/ContentUserFeedback.

Soumettre et afficher des commentaires pour