Appliance Azure Migrate

Cet article récapitule les prérequis et les exigences de la prise en charge de l’appliance Azure Migrate.

Scénarios de déploiement

L’appliance Azure Migrate est utilisée dans les scénarios suivants.

| Scénario | Outil | Usage |

|---|---|---|

| Découverte et évaluation des serveurs s’exécutant dans un environnement VMware | Azure Migrate: découverte et évaluation | Découvrir les serveurs s’exécutant dans votre environnement VMware Détection de l’inventaire de logiciels installé, des applications web ASP.NET, des instances et bases de données SQL Server et l’analyse des dépendances sans agent. Collectez les métadonnées de configuration et de performances du serveur pour les évaluations. |

| Migration sans agent de serveurs s’exécutant dans un environnement VMware | Migration et modernisation | Découvrez les serveurs s’exécutant dans votre environnement VMware. Répliquez des serveurs sans installer d’agents sur ceux-ci. |

| Découverte et évaluation des serveurs s’exécutant dans un environnement Hyper-V | Azure Migrate: découverte et évaluation | Découvrez les serveurs s’exécutant dans votre environnement Hyper-V. Détection de l’inventaire de logiciels installé, des instances et bases de données SQL Server et l’analyse des dépendances sans agent. Collectez les métadonnées de configuration et de performances du serveur pour les évaluations. |

| Découverte et évaluation des serveurs physiques ou virtualisés locaux | Azure Migrate: découverte et évaluation | Découvrez les serveurs physiques ou virtualisés locaux. Détection de l’inventaire de logiciels installé, des applications web ASP.NET, des instances et bases de données SQL Server et l’analyse des dépendances sans agent. Collectez les métadonnées de configuration et de performances du serveur pour les évaluations. |

Méthodes de déploiement

L'appliance peut être déployée à l’aide de deux méthodes :

L’appliance peut être déployée à l’aide d’un modèle pour les serveurs s’exécutant dans un environnement VMware ou Hyper-V (modèle OVA pour VMware ou VHD pour Hyper-V).

Si vous ne souhaitez pas utiliser de modèle, vous pouvez déployer l’appliance pour un environnement VMware ou Hyper-V à l’aide d’un script d’installation PowerShell.

Dans Azure Government, vous devez déployer l’appliance à l’aide d’un script d’installation PowerShell. Reportez-vous aux étapes de déploiement décrites ici.

Pour des serveurs physiques ou virtualisés locaux ou cloud, vous déployez toujours l’appliance à l’aide d’un script d’installation PowerShell. Découvrez les étapes de déploiement ici.

Les liens de téléchargement sont disponibles dans les tableaux ci-dessous.

Remarque

- N’installez pas d’autres composants, tels que Microsoft Monitoring Agent (MMA) ou l’appliance de réplication, sur le même serveur qui héberge l’appliance Azure Migrate. Si vous installez l’agent MMA, vous pouvez rencontrer des problèmes tels que « Plusieurs attributs personnalisés du même type trouvés ». Il est recommandé d’avoir un serveur dédié pour déployer l’appliance.

- Le mode FIPS (Federal Information Processing Standards) n’est pas pris en charge pour le déploiement de l’appliance.

Services de l’appliance

L’appliance offre les services suivants :

- Gestionnaire de configuration de l’appliance : application web configurable avec les détails de la source pour démarrer la découverte et l’évaluation des serveurs.

- Agent de découverte : collecte les métadonnées de configuration du serveur utilisables pour créer des évaluations locales.

- Agent d’évaluation : collecte les métadonnées de performances du serveur utilisables pour créer des évaluations basées sur les performances.

- Service de mise à jour automatique : tient à jour tous les agents en cours d’exécution sur l’appliance. S’exécute automatiquement une fois toutes les 24 heures.

- Agent de découverte et d’évaluation SQL : envoie les métadonnées de configuration et de performances des instances et bases de données SQL Server à Azure.

- Agent DRA : orchestre la réplication des serveurs et coordonne la communication entre les serveurs répliqués et Azure. Utilisée seulement lors de la réplication de serveurs sur Azure avec une migration sans agent.

- Passerelle : envoie des données répliquées vers Azure. Utilisée seulement lors de la réplication de serveurs sur Azure avec une migration sans agent.

- Agent de détection et d’évaluation d’applications web : envoie les données de configuration d’applications web à Azure.

Remarque

Les 3 derniers services sont disponibles dans l’appliance utilisée pour la découverte et l’évaluation des serveurs s’exécutant dans vos machines virtuelles VMware ou Hyper-V, serveurs nus et serveurs s’exécutant sur d’autres clouds publics comme AWS, GCP, etc.

Appliance - VMware

Le tableau suivant récapitule les exigences de l’appliance Azure Migrate pour VMware.

| Prérequis | VMware |

|---|---|

| autorisations | Pour accéder au gestionnaire de configuration de l’appliance localement ou à distance, vous devez disposer d’un compte d’utilisateur local ou de domaine doté de privilèges administratifs sur le serveur de l’appliance. |

| Services de l’appliance | L’appliance offre les services suivants : - Gestionnaire de configuration de l’appliance : application web configurable avec les détails de la source pour démarrer la détection et l’évaluation des serveurs. - Agent de détection VMware : collecte les métadonnées de configuration du serveur utilisables pour créer des évaluations locales. - Agent d’évaluation VMware : collecte les métadonnées de performances du serveur utilisables pour créer des évaluations basées sur les performances. - Service de mise à jour automatique : tient à jour tous les agents en cours d’exécution sur l’appliance. S’exécute automatiquement une fois toutes les 24 heures. - Agent DRA : orchestre la réplication des serveurs et coordonne la communication entre les serveurs répliqués et Azure. Utilisée seulement lors de la réplication de serveurs sur Azure avec une migration sans agent. - Passerelle : envoie des données répliquées vers Azure. Utilisée seulement lors de la réplication de serveurs sur Azure avec une migration sans agent. - Agent de découverte et d’évaluation SQL : envoie les métadonnées de configuration et de performances des instances et bases de données SQL Server à Azure. - Agent de détection et d’évaluation d’applications web : envoie les données de configuration d’applications web à Azure. |

| Limites de projet | Une appliance ne peut être inscrite qu’auprès d’un seul projet. Un projet unique peut avoir plusieurs appliances inscrites. |

| Limites de la découverte | Une appliance peut découvrir jusqu’à 10 000 serveurs s’exécutant sur plusieurs vCenter Servers. Une seule appliance peut se connecter à un maximum de 10 serveurs vCenter. |

| Déploiement pris en charge | Déployez en tant que nouveau serveur s’exécutant sur vCenter Server à l’aide d’un modèle OVA. Déployez l’appliance sur un serveur existant exécutant Windows Server 2019 ou Windows Server 2022 à l’aide d’un script d’installation PowerShell. |

| Modèle OVA | Téléchargez à partir du projet ou d’ici. La taille du téléchargement est de 11,9 Go. Le modèle d’appliance téléchargé est fourni avec une licence d’évaluation Windows Server 2022 qui est valide pendant 180 jours. Si la période d’évaluation est proche de l’expiration, nous vous recommandons de télécharger et déployer une nouvelle appliance à l’aide d’un modèle OVA ou d’activer la licence du système d’exploitation du serveur de l’appliance. |

| Vérification d’OVA | Vérifiez le modèle OVA téléchargé à partir du projet en contrôlant les valeurs de hachage. |

| Script PowerShell | Consultez cet article sur le déploiement d’une appliance à l’aide du script d’installation PowerShell. |

| Configuration requise pour le matériel et le réseau | L’appliance doit s’exécuter sur un serveur avec Windows Server 2019 ou Windows Server 2022, 32 Go de RAM, 8 processeurs virtuels, environ 80 Go de stockage sur disque et un commutateur virtuel externe. L’appliance nécessite un accès à Internet, directement ou via un proxy. Si vous déployez l’appliance à l’aide d’une modèle OVA, vous devez disposer de suffisamment de ressources sur le vCenter Server pour créer un serveur présentant la configuration requise pour le matériel. Si vous exécutez l’appliance sur un serveur existant, vérifiez qu’il exécute Windows Server 2019 ou Windows Server 2022 et répond à la configuration matérielle requise. |

| Conditions requises VMware | Si vous déployez l’appliance en tant que serveur sur vCenter Server, vous devez la déployer sur un vCenter Server exécutant la version 5.5, 6.0, 6.5, 6.7 ou 7.0 et un hôte ESXi exécutant la version 5.5 ou une version ultérieure. |

| VDDK (migration sans agent) | Pour utiliser l’appliance pour la migration sans agent de serveurs, le VDDK VMware vSphere doit être installé sur le serveur de l’appliance. |

Appliance - Hyper-V

| Prérequis | Hyper-V |

|---|---|

| autorisations | Pour accéder au gestionnaire de configuration de l’appliance localement ou à distance, vous devez disposer d’un compte d’utilisateur local ou de domaine doté de privilèges administratifs sur le serveur de l’appliance. |

| Services de l’appliance | L’appliance offre les services suivants : - Gestionnaire de configuration de l’appliance : application web configurable avec les détails de la source pour démarrer la détection et l’évaluation des serveurs. - Agent de détection : collecte les métadonnées de configuration du serveur utilisables pour créer des évaluations locales. - Agent d’évaluation : collecte les métadonnées de performances du serveur utilisables pour créer des évaluations basées sur les performances. - Service de mise à jour automatique : tient à jour tous les agents en cours d’exécution sur l’appliance. S’exécute automatiquement une fois toutes les 24 heures. - Agent de découverte et d’évaluation SQL : envoie les métadonnées de configuration et de performances des instances et bases de données SQL Server à Azure. |

| Limites de projet | Une appliance ne peut être inscrite qu’auprès d’un seul projet. Un projet unique peut avoir plusieurs appliances inscrites. |

| Limites de la découverte | Une appliance peut détecter jusqu’à 5 000 serveurs s’exécutant dans un environnement Hyper-V. Une appliance peut connecter à jusqu’à 300 hôtes Hyper-V. |

| Déploiement pris en charge | Déployez en tant que serveur s’exécutant sur un hôte Hyper-V à l’aide d’un modèle de disque dur virtuel. Déployez l’appliance sur un serveur existant exécutant Windows Server 2019 ou Windows Server 2022 à l’aide d’un script d’installation PowerShell. |

| Modèle de disque dur virtuel | Fichier zip incluant un disque dur virtuel. Téléchargez à partir du projet ou d’ici. La taille du téléchargement est de 8,91 Go. Le modèle d’appliance téléchargé est fourni avec une licence d’évaluation Windows Server 2022 qui est valide pendant 180 jours. Si la période d’évaluation est proche de l’expiration, nous vous recommandons de télécharger et de déployer une nouvelle appliance, ou d’activer la licence du système d’exploitation du serveur de l’appliance. |

| Vérification de disque dur virtuel | Vérifiez le modèle de disque dur virtuel téléchargé à partir du projet en contrôlant les valeurs de hachage. |

| Script PowerShell | Consultez cet article sur le déploiement d’une appliance à l’aide du script d’installation PowerShell. |

| Configuration requise pour le matériel et le réseau | L’appliance doit s’exécuter sur un serveur avec Windows Server 2019 ou Windows Server 2022, 16 Go de RAM, 8 processeurs virtuels, environ 80 Go de stockage sur disque et un commutateur virtuel externe. L’appliance nécessite une adresse IP statique ou dynamique et un accès à Internet, directement ou via un proxy. Si vous exécutez l’appliance en tant que serveur s’exécutant sur un hôte Hyper-V, vous devez disposer de suffisamment de ressources sur l’hôte pour créer un serveur présentant la configuration requise pour le matériel. Si vous exécutez l’appliance sur un serveur existant, vérifiez qu’il exécute Windows Server 2019 ou Windows Server 2022 et répond à la configuration matérielle requise. |

| Configuration requise pour Hyper-V | Si vous déployez l’appliance avec le modèle de disque dur virtuel, l’appliance fournie par Azure Migrate est une machine virtuelle Hyper-V version 5.0. L’hôte Hyper-V doit exécuter Windows Server 2019 ou Windows Server 2022. |

Appliance - Physique

| Prérequis | Câblage et configuration |

|---|---|

| autorisations | Pour accéder au gestionnaire de configuration de l’appliance localement ou à distance, vous devez disposer d’un compte d’utilisateur local ou de domaine doté de privilèges administratifs sur le serveur de l’appliance. |

| Services de l’appliance | L’appliance offre les services suivants : - Gestionnaire de configuration de l’appliance : application web configurable avec les détails de la source pour démarrer la détection et l’évaluation des serveurs. - Agent de détection : collecte les métadonnées de configuration du serveur utilisables pour créer des évaluations locales. - Agent d’évaluation : collecte les métadonnées de performances du serveur utilisables pour créer des évaluations basées sur les performances. - Service de mise à jour automatique : tient à jour tous les agents en cours d’exécution sur l’appliance. S’exécute automatiquement une fois toutes les 24 heures. - Agent de découverte et d’évaluation SQL : envoie les métadonnées de configuration et de performances des instances et bases de données SQL Server à Azure. |

| Limites de projet | Une appliance ne peut être inscrite qu’auprès d’un seul projet. Un projet unique peut avoir plusieurs appliances inscrites. |

| Limites de la découverte | Une appliance peut découvrir jusqu’à 1 000 serveurs physiques. |

| Déploiement pris en charge | Déployez l’appliance sur un serveur existant exécutant Windows Server 2022 à l’aide du script d’installation PowerShell. |

| Script PowerShell | Téléchargez le script (AzureMigrateInstaller.ps1) dans un dossier zip à partir du portail ou à partir d’ici. Plus d’informations La taille du téléchargement est de 85,8 Mo. |

| Vérification du script | Vérifiez le script d’installation PowerShell téléchargé à partir du projet en contrôlant les valeurs de hachage. |

| Configuration requise pour le matériel et le réseau | L’appliance doit s’exécuter sur un serveur avec Windows Server 2019 ou Windows Server 2022, 16 Go de RAM, 8 processeurs virtuels et environ 80 Go de stockage sur disque. L’appliance nécessite une adresse IP statique ou dynamique et un accès à Internet, directement ou via un proxy. Si vous exécutez l’appliance sur un serveur existant, vérifiez qu’il exécute Windows Server 2019 ou Windows Server 2022 et répond à la configuration matérielle requise. |

accès URL

L’appliance Azure Migrate a besoin d’une connectivité Internet.

- Lorsque vous déployez l’appliance, Azure Migrate effectue une vérification de la connectivité aux URL requises.

- Vous devez autoriser l’accès à toutes les URL de la liste. Si vous effectuez uniquement une évaluation, vous pouvez ignorer les URL marquées comme requises pour la migration sans agent VMware.

- Si vous utilisez un proxy basé sur les URL pour vous connecter à Internet, vérifiez que le proxy résout tous les enregistrements CNAME reçus lors de la recherche des URL.

URL de cloud public

| URL | Détails |

|---|---|

| *. portal.azure.com | Accédez au portail Azure. |

| *.windows.net *.msftauth.net *.msauth.net *.microsoft.com *.live.com *.office.com *.microsoftonline.com *.microsoftonline-p.com *.microsoftazuread-sso.com |

Utilisés pour le contrôle d’accès et la gestion des identités par Microsoft Entra ID |

| management.azure.com | Utilisée pour les déploiements de ressources et les opérations de gestion |

| *.services.visualstudio.com | Chargez les journaux d’appliance utilisés pour la surveillance interne. |

| *.vault.azure.net | Gérez les secrets dans Azure Key Vault. Remarque : vérifiez que les serveurs à répliquer y ont accès. |

| aka.ms/* | Autorisez l’accès à ces links ; ils sont utilisés pour télécharger et installer les dernières mises à jour pour les services de l’appliance. |

| download.microsoft.com/download | Autorisez les téléchargements à partir du centre de téléchargement Microsoft. |

| *.servicebus.windows.net | Communication entre l’appliance et le service Azure Migrate. |

| *.discoverysrv.windowsazure.com *.migration.windowsazure.com |

Connectez-vous aux URL du service Azure Migrate. |

| *.hypervrecoverymanager.windowsazure.com | Utilisé pour la migration sans agent VMware Connectez-vous aux URL du service Azure Migrate. |

| *blob.core.windows.net | Utilisé pour la migration sans agent VMware Chargez les données vers le stockage pour la migration. |

URL cloud Government

| URL | Détails |

|---|---|

| *.portal.azure.us | Accédez au portail Azure. |

| graph.windows.net graph.microsoftazure.us |

Connectez-vous à votre abonnement Azure. |

| login.microsoftonline.us | Utilisés pour le contrôle d’accès et la gestion des identités par Microsoft Entra ID. |

| management.usgovcloudapi.net | Utilisée pour les déploiements de ressources et les opérations de gestion. |

| *.services.visualstudio.com | Chargez les journaux d’appliance utilisés pour la surveillance interne. |

| *.vault.usgovcloudapi.net | Gérez les secrets dans Azure Key Vault. |

| aka.ms/* | Autorisez l’accès à ces links ; ils sont utilisés pour télécharger et installer les dernières mises à jour pour les services de l’appliance. |

| download.microsoft.com/download | Autorisez les téléchargements à partir du centre de téléchargement Microsoft. |

| *.servicebus.usgovcloudapi.net | Communication entre l’appliance et le service Azure Migrate. |

| *.discoverysrv.windowsazure.us *.migration.windowsazure.us |

Connectez-vous aux URL du service Azure Migrate. |

| *.hypervrecoverymanager.windowsazure.us | Utilisé pour la migration sans agent VMware Connectez-vous aux URL du service Azure Migrate. |

| *.blob.core.usgovcloudapi.net | Utilisé pour la migration sans agent VMware Chargez les données vers le stockage pour la migration. |

| *.applicationinsights.us | Chargez les journaux d’appliance utilisés pour la surveillance interne. |

URL de cloud public pour la connectivité de liaison privée

L’appliance doit accéder aux URL suivantes (directement ou via proxy) sur ou en plus de l’accès de liaison privée.

| URL | Détails |

|---|---|

| *. portal.azure.com | Accédez au portail Azure. |

| *.windows.net *.msftauth.net *.msauth.net *.microsoft.com *.live.com *.office.com *.microsoftonline.com *.microsoftonline-p.com *.microsoftazuread-sso.com |

Utilisés pour le contrôle d’accès et la gestion des identités par Microsoft Entra ID |

| management.azure.com | Utilisée pour les déploiements de ressources et les opérations de gestion |

| *.services.visualstudio.com (facultatif) | Chargez les journaux d’appliance utilisés pour la surveillance interne. |

| aka.ms/* (facultatif) | Autorisez l’accès à ces links ; ils sont utilisés pour télécharger et installer les dernières mises à jour pour les services de l’appliance. |

| download.microsoft.com/download | Autorisez les téléchargements à partir du centre de téléchargement Microsoft. |

| *.blob.core.windows.net (optional) | Cette option est facultative et n’est pas obligatoire si un point de terminaison privé est attaché au compte de stockage. |

URL de cloud du secteur public pour la connectivité de liaison privée

| URL | Détails |

|---|---|

| *.portal.azure.us | Accédez au portail Azure. |

| graph.windows.net | Connectez-vous à votre abonnement Azure. |

| login.microsoftonline.us | Utilisés pour le contrôle d’accès et la gestion des identités par Microsoft Entra ID. |

| management.usgovcloudapi.net | Utilisée pour les déploiements de ressources et les opérations de gestion. |

| *.services.visualstudio.com (facultatif) | Chargez les journaux d’appliance utilisés pour la surveillance interne. |

| aka.ms/* (facultatif) | Autorisez l’accès à ces links ; ils sont utilisés pour télécharger et installer les dernières mises à jour pour les services de l’appliance. |

| download.microsoft.com/download | Autorisez les téléchargements à partir du centre de téléchargement Microsoft. |

| *.blob.core.usgovcloudapi.net (optional) | Cette option est facultative et n’est pas obligatoire si un point de terminaison privé est attaché au compte de stockage. |

| *.applicationinsights.us (facultatif) | Chargez les journaux d’appliance utilisés pour la surveillance interne. |

Microsoft Azure géré par des URL 21Vianet (Microsoft Azure géré par 21Vianet)

| URL | Détails |

|---|---|

| *.portal.azure.cn | Accédez au portail Azure. |

| graph.chinacloudapi.cn | Connectez-vous à votre abonnement Azure. |

| login.microsoftonline.cn | Utilisés pour le contrôle d’accès et la gestion des identités par Microsoft Entra ID. |

| management.chinacloudapi.cn | Utilisée pour les déploiements de ressources et les opérations de gestion |

| *.services.visualstudio.com | Chargez les journaux d’appliance utilisés pour la surveillance interne. |

| *.vault.chinacloudapi.cn | Gérez les secrets dans Azure Key Vault. |

| aka.ms/* | Autorisez l’accès à ces links ; ils sont utilisés pour télécharger et installer les dernières mises à jour pour les services de l’appliance. |

| download.microsoft.com/download | Autorisez les téléchargements à partir du centre de téléchargement Microsoft. |

| *.servicebus.chinacloudapi.cn | Communication entre l’appliance et le service Azure Migrate. |

| *.discoverysrv.cn2.windowsazure.cn *.cn2.prod.migration.windowsazure.cn | Connectez-vous aux URL du service Azure Migrate. |

| *.cn2.hypervrecoverymanager.windowsazure.cn | Utilisée pour la migration sans agent VMware. Connectez-vous aux URL du service Azure Migrate. |

| *.blob.core.chinacloudapi.cn | Utilisée pour la migration sans agent VMware. Chargez les données vers le stockage pour la migration. |

| *.applicationinsights.azure.cn | Chargez les journaux d’appliance utilisés pour la surveillance interne. |

Microsoft Azure géré par des URL 21Vianet

| URL | Détails |

|---|---|

| *.portal.azure.cn | Accédez au portail Azure. |

| graph.chinacloudapi.cn | Connectez-vous à votre abonnement Azure. |

| login.microsoftonline.cn | Utilisés pour le contrôle d’accès et la gestion des identités par Microsoft Entra ID. |

| management.chinacloudapi.cn | Utilisée pour les déploiements de ressources et les opérations de gestion |

| *.services.visualstudio.com | Chargez les journaux d’appliance utilisés pour la surveillance interne. |

| *.vault.chinacloudapi.cn | Gérez les secrets dans Azure Key Vault. |

| aka.ms/* | Autorisez l’accès à ces links ; ils sont utilisés pour télécharger et installer les dernières mises à jour pour les services de l’appliance. |

| download.microsoft.com/download | Autorisez les téléchargements à partir du centre de téléchargement Microsoft. |

| *.servicebus.chinacloudapi.cn | Communication entre l’appliance et le service Azure Migrate. |

| *.discoverysrv.cn2.windowsazure.cn *.cn2.prod.migration.windowsazure.cn |

Connectez-vous aux URL du service Azure Migrate. |

| *.cn2.hypervrecoverymanager.windowsazure.cn | Utilisée pour la migration sans agent VMware. Connectez-vous aux URL du service Azure Migrate. |

| *.blob.core.chinacloudapi.cn | Utilisée pour la migration sans agent VMware. Chargez les données vers le stockage pour la migration. |

| *.applicationinsights.azure.cn | Chargez les journaux d’appliance utilisés pour la surveillance interne. |

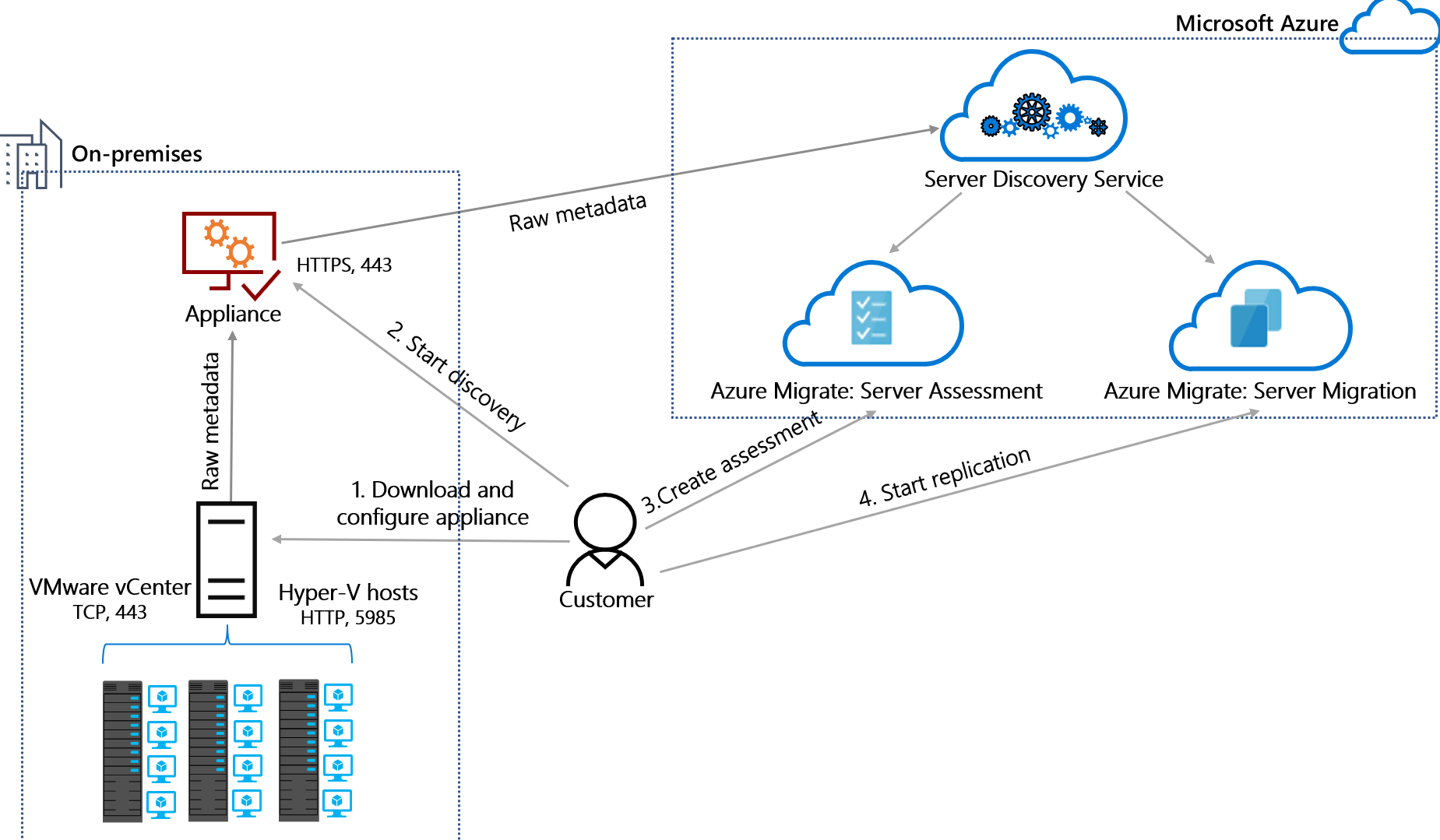

Processus de découverte et de collecte

L’appliance communique avec les sources de découverte à l’aide du processus suivant.

| Processus | Appliance VMware | Appliance Hyper-V | Appliance physique |

|---|---|---|---|

| Démarrer la découverte | L’appliance communique avec le serveur vCenter sur le port TCP 443 par défaut. Si vCenter Server écoute sur un port différent, vous pouvez configurer celui-ci dans le gestionnaire de configuration de l’appliance. | L’appliance communique avec les hôtes Hyper-V sur le port WinRM 5985 (HTTP). | L’appliance communique avec les serveurs Windows sur le port WinRM 5985 (HTTP), et avec les serveurs Linux sur le port 22 (TCP). |

| Collecter les métadonnées de configuration et de performances | L’appliance collecte les métadonnées des serveurs s’exécutant sur un ou des vCenter Server à l’aide d’API vSphere en se connectant sur le port 443 (port par défaut) ou sur tout autre port que chaque vCenter Server écoute. | L’appliance collecte les métadonnées des serveurs s’exécutant sur des hôtes Hyper-V à l’aide d’une session Common Information Model (CIM) avec des hôtes sur le port 5985. | L’appliance collecte les métadonnées à partir de serveurs Windows à l’aide d’une session Common Information Model (CIM) avec des serveurs sur le port 5985, et à partir de serveurs Linux à l’aide de la connectivité SSH sur le port 22. |

| Envoyer les données de détection | L’appliance envoie les données collectées à l’outil de découverte et d’évaluation et à l’outil de migration de serveur de l’outil Migration et modernisation sur le port SSL 443. L’appliance peut se connecter à Azure via Internet ou via le peering privé ExpressRoute ou les circuits de peering Microsoft. |

L’appliance envoie les données collectées à l’outil de découverte et d’évaluation d’Azure Migrate sur le port SSL 443. L’appliance peut se connecter à Azure via Internet ou via le peering privé ExpressRoute ou les circuits de peering Microsoft. |

L’appliance envoie les données collectées à l’outil de découverte et d’évaluation d’Azure Migrate sur le port SSL 443. L’appliance peut se connecter à Azure via Internet ou via le peering privé ExpressRoute ou les circuits de peering Microsoft. |

| Fréquence de collecte de données | Les métadonnées de configuration sont collectées et envoyées toutes les 15 minutes. Les métadonnées de performances sont collectées toutes les 50 minutes pour envoyer un point de données à Azure. Les données d’inventaire logiciel sont envoyées à Azure une fois toutes les 24 heures. Les données de dépendance sans agent sont collectées toutes les 5 minutes, agrégées sur l’appliance et envoyées à Azure toutes les 6 heures. Les données de configuration SQL Server sont mises à jour toutes les 24 heures, et les données de performances capturées toutes les 30 secondes. Les données de configuration des applications web sont mises à jour une fois par jour. Les données de performances ne sont pas capturées pour les applications web. |

Les métadonnées de configuration sont collectées et envoyées toutes les 30 minutes. Les métadonnées de performances sont collectées toutes les 30 secondes et agrégées pour envoyer un point de données à Azure toutes les 15 minutes. Les données d’inventaire logiciel sont envoyées à Azure une fois toutes les 24 heures. Les données de dépendance sans agent sont collectées toutes les 5 minutes, agrégées sur l’appliance et envoyées à Azure toutes les 6 heures. Les données de configuration SQL Server sont mises à jour toutes les 24 heures, et les données de performances capturées toutes les 30 secondes. |

Les métadonnées de configuration sont collectées et envoyées toutes les 3 heures. Les métadonnées de performances sont collectées toutes les 5 minutes pour envoyer un point de données à Azure. Les données d’inventaire logiciel sont envoyées à Azure une fois toutes les 24 heures. Les données de dépendance sans agent sont collectées toutes les 5 minutes, agrégées sur l’appliance et envoyées à Azure toutes les 6 heures. Les données de configuration SQL Server sont mises à jour toutes les 24 heures, et les données de performances capturées toutes les 30 secondes. |

| Évaluer et migrer | Vous pouvez créer des évaluations à partir des métadonnées collectées par l’appliance à l’aide de l’outil de découverte et d’évaluation d’Azure Migrate. En outre, vous pouvez commencer à migrer des serveurs s’exécutant dans votre environnement VMware en utilisant l’outil Migration et modernisation pour orchestrer la réplication de serveur sans agent. |

Vous pouvez créer des évaluations à partir des métadonnées collectées par l’appliance à l’aide de l’outil de découverte et d’évaluation d’Azure Migrate. | Vous pouvez créer des évaluations à partir des métadonnées collectées par l’appliance à l’aide de l’outil de découverte et d’évaluation d’Azure Migrate. |

Mises à niveau d’appliance

L’appliance est mise à niveau à mesure que les services Azure Migrate fonctionnant sur l’appliance sont mis à jour. Ceci se produit automatiquement, car la mise à jour automatique est activée par défaut sur l’appliance. Vous pouvez modifier ce paramètre par défaut pour mettre à jour les services de l’appliance manuellement.

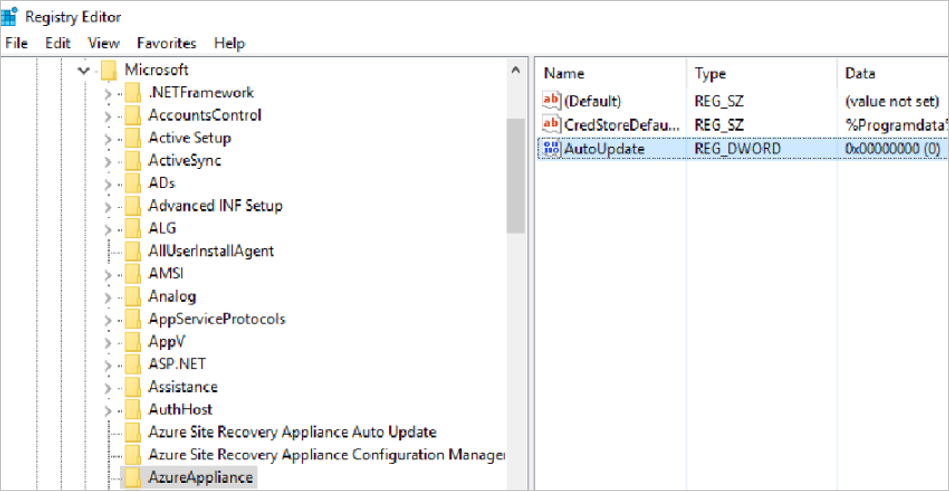

Désactiver la mise à jour automatique

Sur le serveur exécutant l’appliance, ouvrez l’Éditeur du Registre.

Accédez à HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\AzureAppliance.

Pour désactiver la mise à jour automatique, créez une clé de Registre AutoUpdate avec la valeur DWORD 0.

Activer la mise à jour automatique

Vous pouvez activer la mise à jour automatique à l’aide de l’une des méthodes suivantes :

- En supprimant la clé de registre AutoUpdate de HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\AzureAppliance.

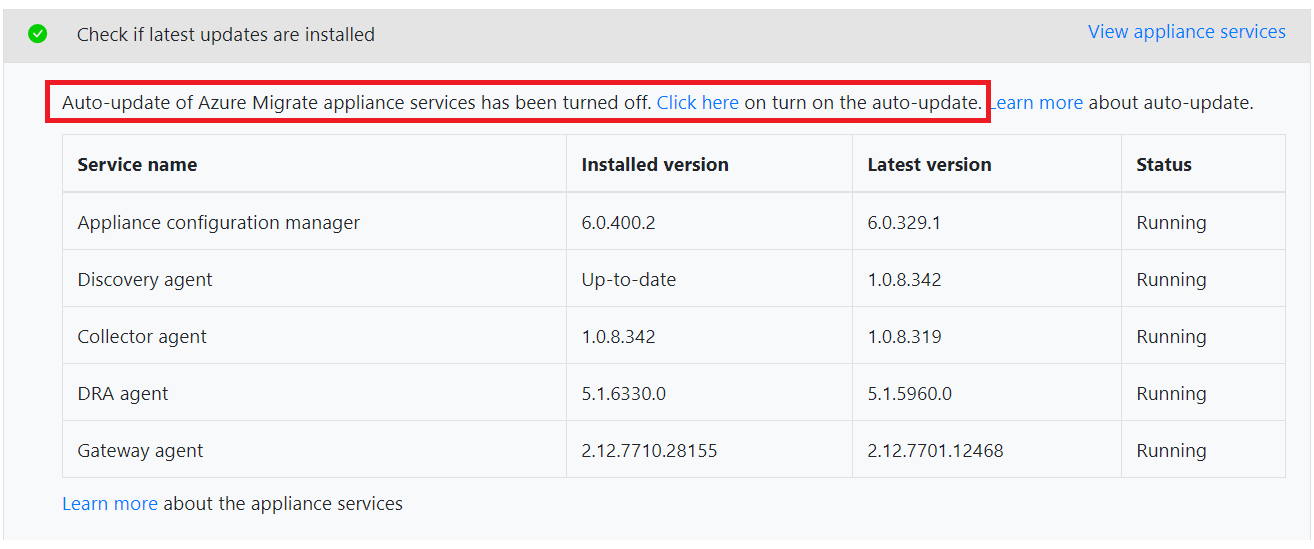

- Cliquez sur Afficher les services de l’appliance résultant de la dernière vérification des mises à jour dans le panneau Configurer les prérequis pour activer la mise à jour automatique.

Pour supprimer la clé de Registre :

- Sur le serveur exécutant l’appliance, ouvrez l’Éditeur du Registre.

- Accédez à HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\AzureAppliance.

- Supprimez la clé de Registre AutoUpdate précédemment créée pour désactiver la mise à jour automatique.

Pour activer à partir d’Appliance Configuration Manager, une fois la découverte terminée :

Dans le gestionnaire de configuration de l’appliance, accédez au panneau Configurer les prérequis.

Dans la dernière vérification des mises à jour, cliquez sur Afficher les services de l’appliance, puis cliquez sur le lien pour activer la mise à jour automatique.

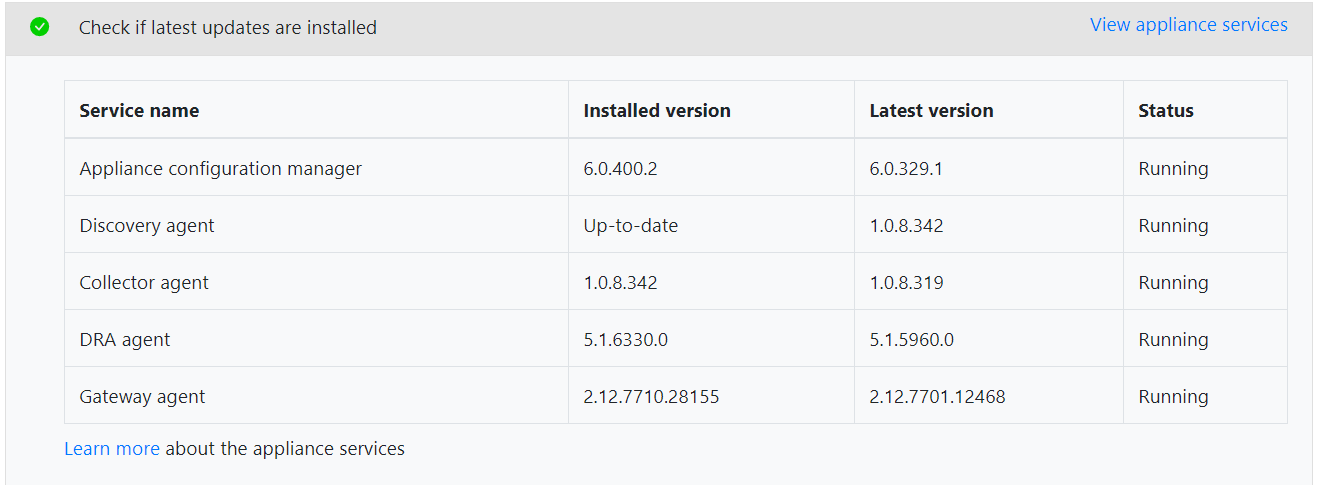

Vérifier la version des services de l’appliance

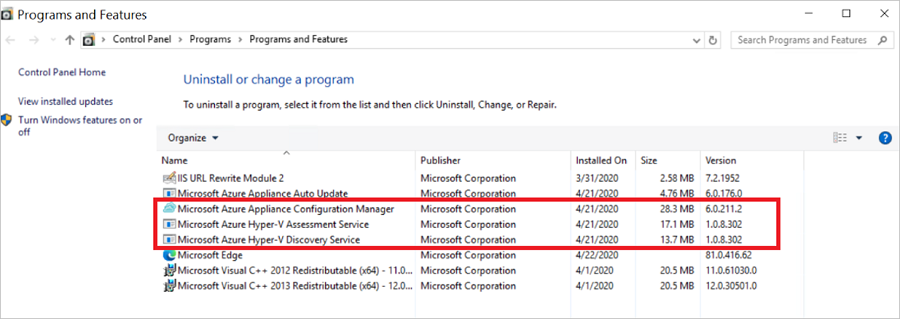

Vous pouvez vérifier la version des services de l’appliance à l’aide de l’une des méthodes suivantes :

- Dans le gestionnaire de configuration de l’appliance, accédez au panneau Configurer les prérequis.

- Sur l’appliance, dans le Panneau de configuration>Programmes et fonctionnalités.

Pour vérifier dans le gestionnaire de configuration de l’appliance :

Dans le gestionnaire de configuration de l’appliance, accédez au panneau Configurer les prérequis.

Dans la dernière vérification des mises à jour, cliquez sur Afficher les services de l’appliance.

Pour vérifier dans le Panneau de configuration :

Sur l’appliance, cliquez sur Démarrer>Panneau de configuration>Programmes et fonctionnalités

Vérifiez les versions des services de l’appliance dans la liste.

Mise à jour manuelle d'une ancienne version

Si vous utilisez une ancienne version pour l’un des services, vous devez désinstaller le service puis effectuer une mise à jour manuelle avec la dernière version.

Pour vérifier les dernières versions d’un service d’appliance, téléchargez le fichier LatestComponents.json.

Après le téléchargement, ouvrez le fichier LatestComponents.json dans le Bloc-notes.

Vous trouverez dans ce fichier la dernière version du service ainsi que le lien de téléchargement correspondant. Par exemple :

"Name": "ASRMigrationWebApp", "DownloadLink": "https://download.microsoft.com/download/f/3/4/f34b2eb9-cc8d-4978-9ffb-17321ad9b7ed/MicrosoftAzureApplianceConfigurationManager.msi", "Version": "6.0.211.2", "Md5Hash": "e00a742acc35e78a64a6a81e75469b84"Téléchargez la dernière version d'un service obsolète en utilisant le lien de téléchargement figurant dans le fichier.

Après le téléchargement, exécutez la commande suivante dans une fenêtre de commande d'administrateur pour vérifier l'intégrité du fichier msi téléchargé.

C:\> Get-FileHash -Path <file_location> -Algorithm [Hashing Algorithm]Par exemple :

C:\> CertUtil -HashFile C:\Users\public\downloads\MicrosoftAzureApplianceConfigurationManager.MSI MD5Vérifiez que la sortie de la commande correspond à l'entrée de la valeur de hachage pour le service dans le fichier (par exemple, la valeur de hachage MD5 ci-dessus).

Exécutez maintenant le fichier msi pour installer le service. L’installation est silencieuse et la fenêtre d'installation se ferme une fois l’opération terminée.

Une fois l'installation terminée, vérifiez la version du service dans Panneau de configuration>Programmes et fonctionnalités. La version du service devrait maintenant être mise à jour avec la dernière version indiquée dans le fichier json.

Étapes suivantes

- Découvrez comment configurer l’appliance pour VMware.

- Découvrez comment configurer l’appliance pour Hyper-V.

- Découvrez comment configurer l’appliance pour des serveurs physiques.