Tutoriel : journaliser le trafic réseau à destination et en provenance d’une machine virtuelle à l’aide du portail Azure

Important

Le 30 septembre 2027, les journaux de flux de groupe de sécurité réseau (NSG) seront mis hors service. Dans le cadre de cette mise hors service, vous ne pourrez plus créer de journaux de flux de NSG à compter du 30 juin 2025. Nous vous recommandons de migrer vers les journaux de flux de réseau virtuel, qui surmontent les limitations des journaux de flux NSG. Après la date de mise hors service, l’analyse de trafic activée avec les journaux de flux de NSG ne sera plus prise en charge, et les ressources de journaux de flux de NSG existantes dans vos abonnements seront supprimées. Toutefois, les enregistrements des journaux de flux de NSG ne seront pas supprimés et continueront de suivre leurs stratégies de rétention respectives. Pour plus d’informations, consultez l’annonce officielle.

Les journaux de flux NSG sont une fonctionnalité d’Azure Network Watcher qui vous permet de journaliser des informations sur le trafic IP circulant dans un groupe de sécurité réseau. Pour plus d’informations sur la journalisation de flux du groupe de sécurité réseau (NSG, Network Security Group), voir la Vue d’ensemble des journaux de flux NSG.

Ce tutoriel vous aide à utiliser les journaux de flux NSG pour journaliser le trafic réseau d’une machine virtuelle qui transite par le groupe de sécurité réseau associé à son interface réseau.

Dans ce tutoriel, vous allez apprendre à :

- Créez un réseau virtuel

- Créer une machine virtuelle avec un groupe de sécurité réseau associé à son interface réseau

- Inscrire un fournisseur Microsoft.insights

- Activer la journalisation de flux pour un groupe de sécurité réseau à l’aide des journaux de flux du Network Watcher

- Télécharger les données enregistrées

- Afficher les données enregistrées

Prérequis

- Compte Azure avec un abonnement actif. Si vous n’en avez pas, créez un compte gratuit avant de commencer.

Créez un réseau virtuel

Dans cette section, vous allez créer un réseau virtuel myVNet avec un sous-réseau pour la machine virtuelle.

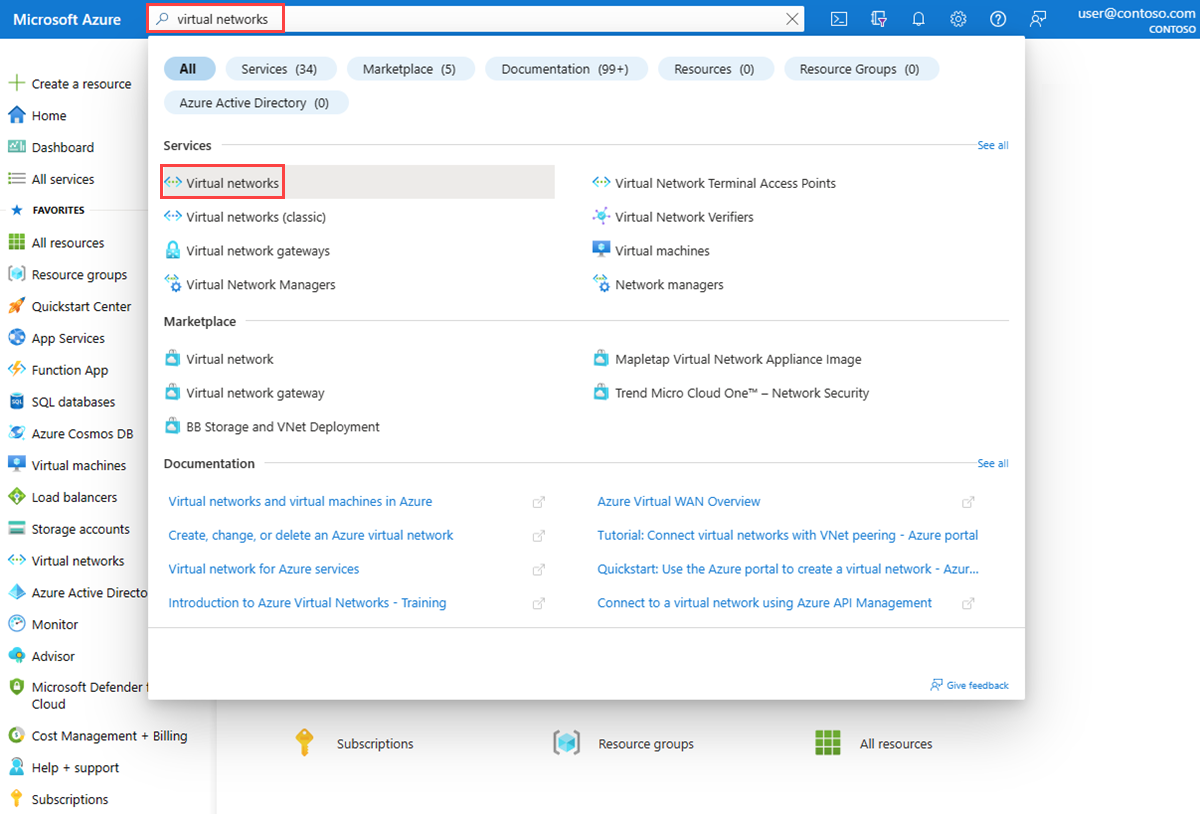

Connectez-vous au portail Azure.

Dans la zone de recherche située en haut du portail, entrez réseaux virtuels. Sélectionnez Réseaux virtuels dans les résultats de la recherche.

Sélectionnez + Créer. Dans l’option Créer un réseau virtuel, entrez ou sélectionnez les valeurs suivantes sous l’onglet Informations de base :

Paramètre Valeur Détails du projet Abonnement Sélectionnez votre abonnement Azure. Groupe de ressources Sélectionnez Créer nouveau.

Entrez myResourceGroup dans le champ Nom.

Sélectionnez OK.Détails de l’instance Nom Entrez myVNet. Région Sélectionnez (États-Unis) USA Est. Sélectionnez Revoir + créer.

Passez en revue les paramètres, puis sélectionnez Créer.

Création d'une machine virtuelle

Dans cette section, vous créez une machine virtuelle myVNet.

Dans la zone de recherche située en haut du portail, entrez machines virtuelles. Sélectionnez Machines virtuelles dans les résultats de la recherche.

Sélectionnez + Créer, puis Machine virtuelle Azure.

Dans Créer une machine virtuelle, entrez ou sélectionnez les valeurs suivantes sous l’onglet Fonctions base :

Paramètre Valeur Détails du projet Abonnement Sélectionnez votre abonnement Azure. Groupe de ressources Sélectionnez myResourceGroup. Détails de l’instance Nom de la machine virtuelle Entrez myVM. Région Sélectionnez (États-Unis) USA Est. Options de disponibilité Sélectionnez Aucune redondance d’infrastructure requise. Type de sécurité Sélectionnez Standard. Image Sélectionnez Centre de données Windows Server 2022 : Édition Azure - x64 Gen2. Taille Choisissez une taille ou conservez le paramètre par défaut. Compte administrateur Nom d’utilisateur Entrez un nom d’utilisateur. Mot de passe Entrez un mot de passe. Confirmer le mot de passe Retapez le mot de passe. Sélectionnez l'onglet Mise en réseau ou choisissez Suivant : Disques, puis Suivant : Mise en réseau.

Sous l’onglet Mise en réseau, sélectionnez les valeurs suivantes :

Paramètre Valeur Interface réseau Réseau virtuel Sélectionnez myVNet. Subnet Sélectionnez mySubnet. Adresse IP publique Sélectionnez (nouveau) myVM-ip. Groupe de sécurité réseau de la carte réseau Sélectionnez De base. Ce paramètre crée un groupe de sécurité réseau appelé myVM-nsg et l’associe à l’interface réseau de la machine virtuelle myVM. Aucun port d’entrée public Sélectionnez Autoriser les ports sélectionnés. Sélectionner des ports d’entrée Sélectionnez RDP (3389). Attention

Laisser le port RDP ouvert sur Internet n’est recommandé qu’à des fins de test. Pour les environnements de production, il est recommandé de restreindre l’accès au port RDP à une adresse IP ou à une plage d’adresses IP spécifiques. Vous pouvez également bloquer l’accès Internet au port RDP et utiliser Azure Bastion pour vous connecter en toute sécurité à votre machine virtuelle à partir du Portail Azure.

Sélectionnez Revoir + créer.

Passez en revue les paramètres, puis sélectionnez Créer.

Une fois le déploiement terminé, sélectionnez Accéder à la ressource pour accéder à la page Vue d’ensemble de myVM.

Sélectionnez Se connecter, puis RDP.

Sélectionnez Télécharger le fichier RDP, puis ouvrez le fichier téléchargé.

Sélectionnez Connecter et entrez le nom d’utilisateur et le mot de passe que vous avez créés lors des étapes précédentes. Acceptez le certificat si vous y êtes invité.

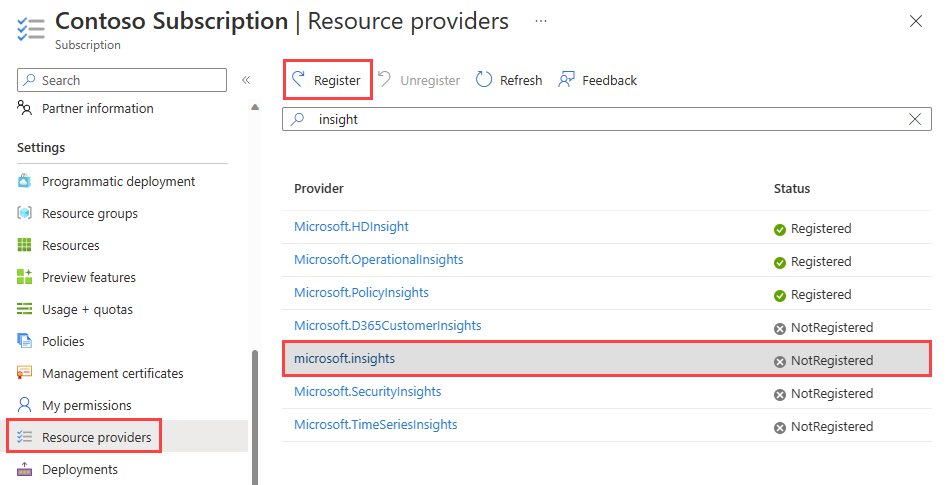

Inscription du fournisseur Insights

L’enregistrement du flux NSG nécessite le fournisseur Microsoft.Insights. Pour vérifier son état, procédez comme suit :

Dans la zone de recherche située en haut du portail, entrez abonnements. Sélectionnez Abonnements dans les résultats de recherche.

Sélectionnez l’abonnement Azure pour lequel vous souhaitez activer le fournisseur dans Abonnements.

Sélectionnez Fournisseurs de ressources sous les Paramètres de votre abonnement.

Entrez insight dans la zone de filtre.

Confirmez que l’état du fournisseur affiché est Inscrit. Si l’état est NotRegistered, sélectionnez le fournisseur Microsoft.Insights, puis Inscrire.

Créez un compte de stockage.

Dans cette section, vous créez un compte de stockage afin de l’utiliser pour stocker les journaux de flux.

Dans la zone de recherche située en haut du portail, entrez comptes de stockage. Dans les résultats de la recherche, sélectionnez Comptes de stockage.

Sélectionnez + Créer. Dans Créer un compte de stockage, entrez ou sélectionnez les valeurs suivantes sous l’onglet Informations de base :

Paramètre Valeur Détails du projet Abonnement Sélectionnez votre abonnement Azure. Groupe de ressources Sélectionnez myResourceGroup. Détails de l’instance Nom du compte de stockage Entrez un nom unique. Ce didacticiel utilise mynwstorageaccount. Région Sélectionnez (États-Unis) USA Est. Le compte de stockage doit se situer dans la même région que la machine virtuelle et son groupe de sécurité réseau. Performances Sélectionnez Standard. Les journaux de flux NSG prennent uniquement en charge les comptes de stockage de niveau Standard. Redondance Sélectionnez Stockage localement redondant (LRS) ou une stratégie de réplication différente qui correspond à vos exigences de durabilité. Sélectionnez l’onglet Vérifier, ou sélectionnez le bouton Vérifier au bas de la page.

Passez en revue les paramètres, puis sélectionnez Créer.

Créer un journal de flux NSG

Dans cette section, vous allez créer un journal de flux NSG enregistré dans le compte de stockage précédemment créé dans le didacticiel.

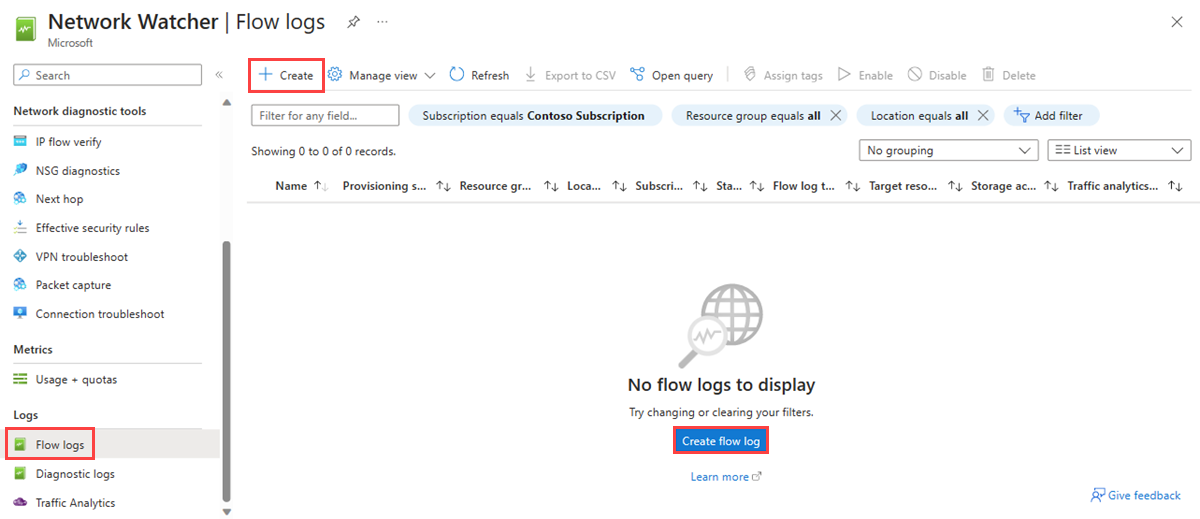

Dans la zone de recherche située en haut du portail, entrez Network Watcher. Sélectionnez Network Watcher dans les résultats de recherche.

Sous Journaux, sélectionnez Journaux de flux.

Dans Network Watcher | Journaux de flux, sélectionnez + Créer ou le bouton bleu Créer un journal de flux.

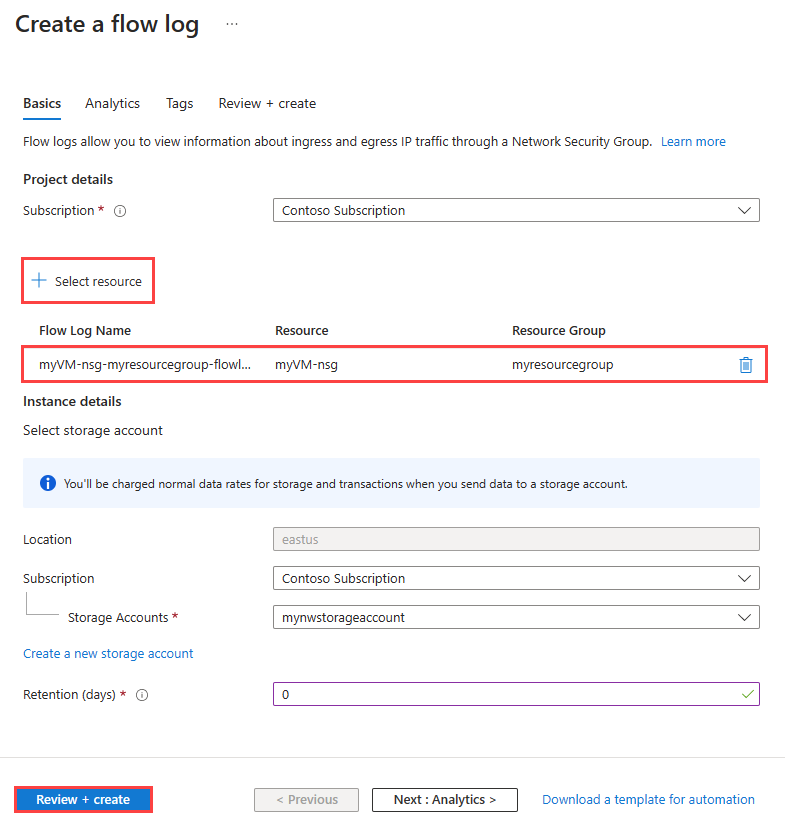

Entrez ou sélectionnez les valeurs suivantes dans Créer un journal de flux :

Paramètre Valeur Détails du projet Abonnement Sélectionnez l’abonnement Azure de votre groupe de sécurité réseau que vous souhaitez consigner. Un groupe de sécurité réseau Sélectionnez + Sélectionner une ressource.

Dans Sélectionner un groupe de sécurité réseau, sélectionnez myVM-nsg. Sélectionnez ensuite Confirmer la sélection.Nom du journal de flux Conservez la valeur par défaut myVM-nsg-myResourceGroup-flowlog. Détails de l’instance Abonnement Sélectionnez l’abonnement Azure de votre compte de stockage. Comptes de stockage Sélectionnez le compte de stockage que vous avez créé dans les étapes précédentes. Ce didacticiel utilise mynwstorageaccount. Rétention (en jours) Entrez 0 pour conserver les données des journaux de flux dans le compte de stockage pour toujours (jusqu’à ce que vous les supprimiez du compte de stockage). Pour appliquer une stratégie de rétention, entrez l’heure de rétention en jours. Pour plus d’informations sur la tarification du stockage, consultez la page Tarification Azure Storage.

Notes

Le Portail Azure crée des journaux de flux NSG dans le groupe de ressources NetworkWatcherRG.

Sélectionnez Revoir + créer.

Passez en revue les paramètres, puis sélectionnez Créer.

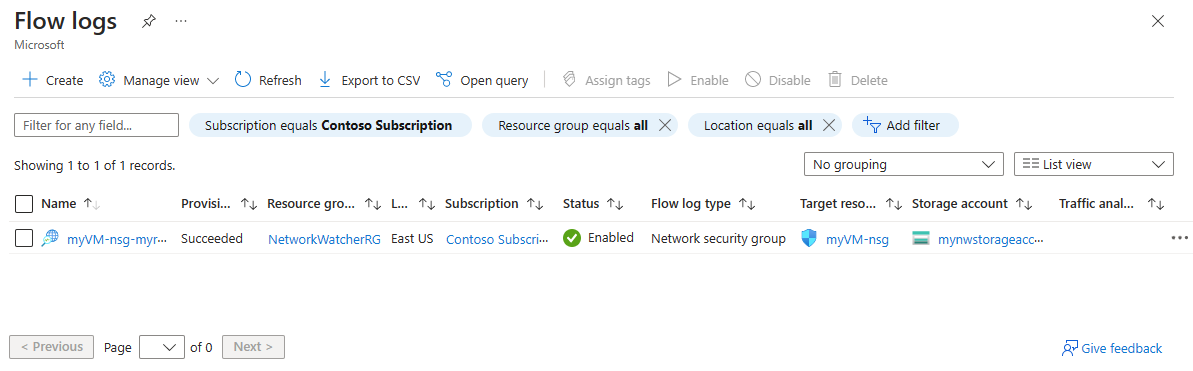

Une fois le déploiement terminé, sélectionnez Accéder à la ressource pour confirmer la création du journal de flux et qu’il est répertorié à la page Journaux de flux.

Retour à votre session RDP avec la machine virtuelle myVM.

Ouvrez Microsoft Edge et accédez à

www.bing.com.

Télécharger le journal de flux

Dans cette section, vous accédez au compte de stockage précédemment sélectionné et téléchargez le journal de flux NSG créé dans la section précédente.

Dans la zone de recherche située en haut du portail, entrez comptes de stockage. Dans les résultats de la recherche, sélectionnez Comptes de stockage.

Sélectionnez mynwstorageaccount ou le compte de stockage créé et sélectionné pour stocker les journaux.

Sous Stockage des données, sélectionnez Conteneurs.

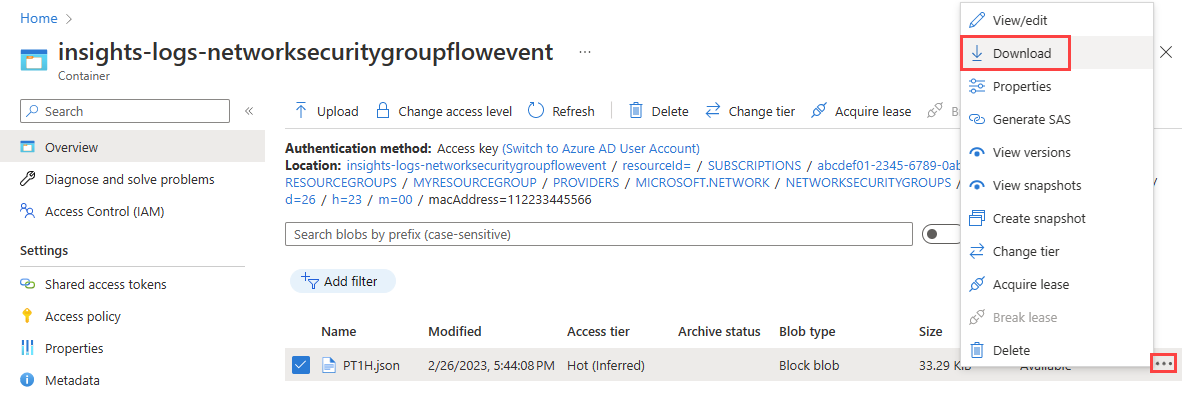

Sélectionnez le conteneur insights-logs-networksecuritygroupflowevent.

Dans le conteneur, naviguez dans l’arborescence des dossiers jusqu’à ce que vous accédiez au fichier

PT1H.json. Les fichiers journaux NSG sont écrits dans une arborescence des dossiers qui respecte la convention d’affectation de noms suivante :https://{storageAccountName}.blob.core.windows.net/insights-logs-networksecuritygroupflowevent/resourceId=/SUBSCRIPTIONS/{subscriptionID}/RESOURCEGROUPS/{resourceGroupName}/PROVIDERS/MICROSOFT.NETWORK/NETWORKSECURITYGROUPS/{networSecurityGroupName}/y={year}/m={month}/d={day}/h={hour}/m=00/macAddress={acAddress}/PT1H.jsonSélectionnez les points de suspension ... à droite du fichier PT1H.json, puis Télécharger.

Notes

Vous pouvez utiliser Explorateur Stockage Azure pour accéder aux journaux de flux et les télécharger à partir de votre compte de stockage. Pour plus d’informations, consultez Prise en main de l’Explorateur Stockage.

Visualisez le journal de flux

Ouvrez le fichier PT1H.json téléchargé à l’aide d’un éditeur de texte de votre choix. L’exemple suivant est une section extraite du fichier téléchargé PT1H.json qui montre un flux traité par la règle DefaultRule_AllowInternetOutBound.

{

"time": "2023-02-26T23:45:44.1503927Z",

"systemId": "00000000-0000-0000-0000-000000000000",

"macAddress": "112233445566",

"category": "NetworkSecurityGroupFlowEvent",

"resourceId": "/SUBSCRIPTIONS/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/RESOURCEGROUPS/MYRESOURCEGROUP/PROVIDERS/MICROSOFT.NETWORK/NETWORKSECURITYGROUPS/MYVM-NSG",

"operationName": "NetworkSecurityGroupFlowEvents",

"properties": {

"Version": 2,

"flows": [

{

"rule": "DefaultRule_AllowInternetOutBound",

"flows": [

{

"mac": "112233445566",

"flowTuples": [

"1677455097,10.0.0.4,13.107.21.200,49982,443,T,O,A,C,7,1158,12,8143"

]

}

]

}

]

}

}

Les informations séparées par des virgules dans flowTuples sont les suivantes :

| Exemple de données | Ce que représentent les données | Explication |

|---|---|---|

| 1677455097 | Horodatage | Indique la date et l’heure du flux qui s’est produit au format UNIX EPOCH. Dans l’exemple précédent, la date est convertie au 26 février 2023 à 11:44:57 UTC/GMT. |

| 10.0.0.4 | Adresse IP source | Adresse IP source dont provient le flux. 10.0.0.4 est l’adresse IP privée de la machine virtuelle précédemment créée. |

| 13.107.21.200 | Adresse IP de destination | Adresse IP de destination du flux. 13.107.21.200 est l’adresse IP de www.bing.com. Étant donné que le trafic est destiné à un emplacement se situant en dehors d’Azure, la règle de sécurité DefaultRule_AllowInternetOutBound a traité le flux. |

| 49982 | Port source | Port source dont provient le flux. |

| 443 | Port de destination | Port de destination du flux. |

| T | Protocol | Protocole du flux. T : TCP. |

| O | Sens | Sens du flux. O : sortant. |

| Un | Décision | Décision prise par la règle de sécurité. A : autorisé. |

| C | État du flux Version 2 uniquement | État du flux. C : continuation d’un flux en cours. |

| 7 | Paquets envoyés Version 2 uniquement | Nombre total de paquets TCP envoyés à la destination depuis la dernière mise à jour. |

| 1158 | Octets envoyés Version 2 uniquement | Nombre total d’octets de paquets TCP envoyés de la source à la destination depuis la dernière mise à jour. Les octets de paquets incluent l’en-tête et la charge utile du paquet. |

| 12 | Paquets reçus Version 2 uniquement | Nombre total de paquets TCP reçus de la destination depuis la dernière mise à jour. |

| 8143 | Octets reçus Version 2 uniquement | Nombre total d’octets de paquets TCP reçus de la destination depuis la dernière mise à jour. Les octets de paquets incluent l’en-tête et la charge utile du paquet. |

Nettoyer les ressources

Quand vous n’en avez plus besoin, supprimez le groupe de ressourcesmyResourceGroup, ainsi que toutes les ressources qu’il contient :

Dans la zone de recherche située en haut du portail, entrez myResourceGroup. Sélectionnez myResourceGroup dans les résultats de la recherche.

Sélectionnez Supprimer le groupe de ressources.

Dans Supprimer un groupe de ressources, entrez myResourceGroup, puis sélectionnez Supprimer.

Sélectionnez Supprimer pour confirmer la suppression du groupe de ressources et de toutes ses ressources.

Remarque

Le journal de flux myVM-nsg-myResourceGroup-flowlog se trouve dans le groupe de ressources NetworkWatcherRG , mais il sera supprimé après la suppression du groupe de sécurité réseau myVM-nsg (en supprimant le groupe de ressources myResourceGroup ).

Contenu associé

- Pour en savoir plus sur les journaux de flux NSG, consultez Journalisation de flux pour les groupes de sécurité réseau.

- Pour savoir comment créer, modifier, activer, désactiver ou supprimer des journaux de flux NSG, consultez Gérer les journaux de flux NSG.

- Pour en savoir plus sur Traffic Analytics, consultez Présentation de Traffic Analytics.