Tutoriel : Router le trafic réseau avec une table de routage

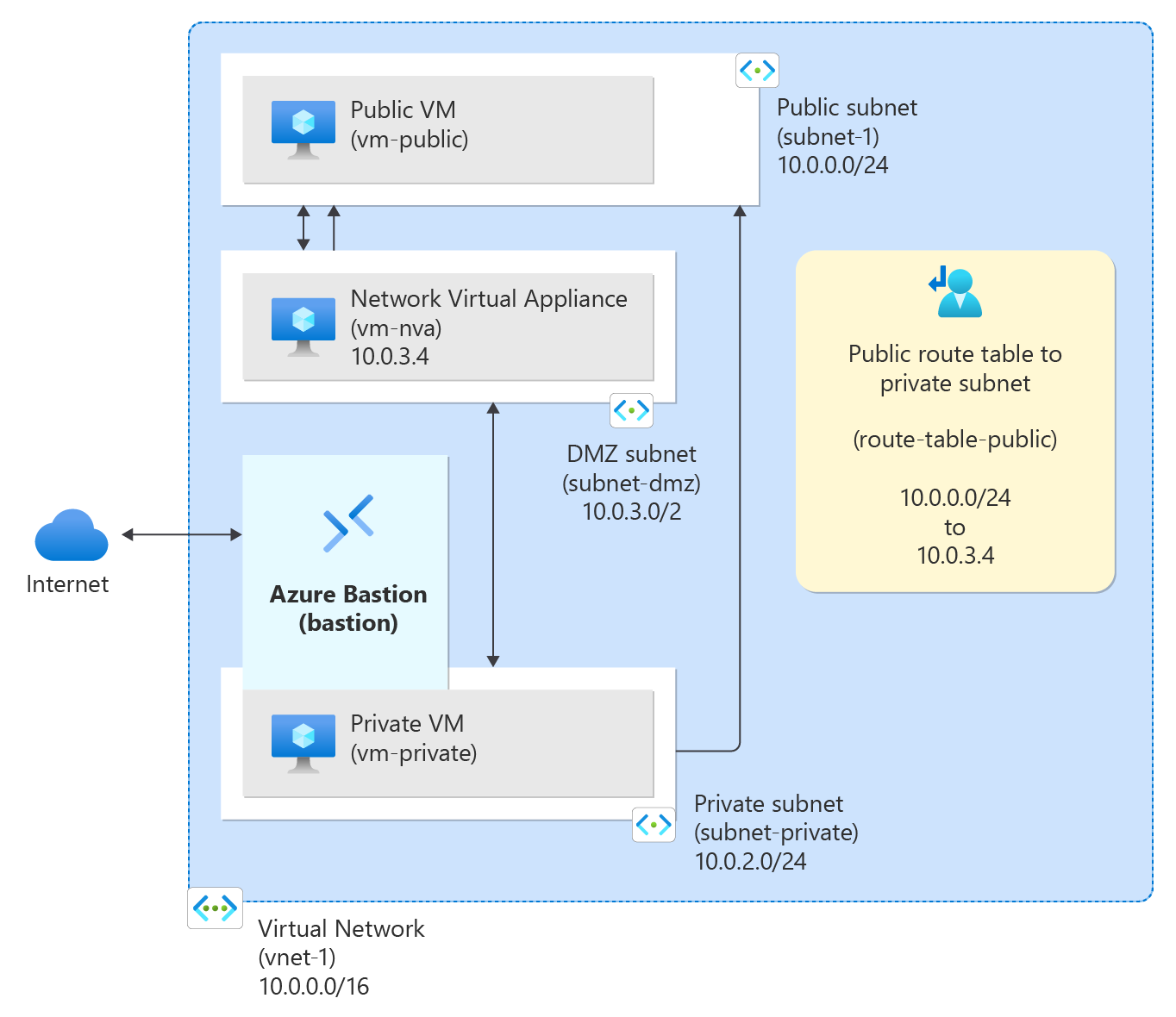

Azure achemine le trafic entre tous les sous-réseaux au sein d’un réseau virtuel par défaut. Vous pouvez créer vos propres itinéraires pour remplacer le routage par défaut d’Azure. Les itinéraires personnalisés sont utiles, par exemple, quand vous souhaitez router le trafic entre des sous-réseaux via une appliance virtuelle réseau (NVA).

Dans ce tutoriel, vous allez apprendre à :

- Créer un réseau virtuel et des sous-réseaux

- Créer une appliance NVA qui route le trafic

- Déployer des machines virtuelles sur différents sous-réseaux

- Créer une table de routage

- Créer un itinéraire

- Associer une table de routage à un sous-réseau

- Router le trafic d’un sous-réseau vers un autre via une NVA

Prérequis

- Compte Azure avec un abonnement actif. Vous pouvez créer un compte gratuitement.

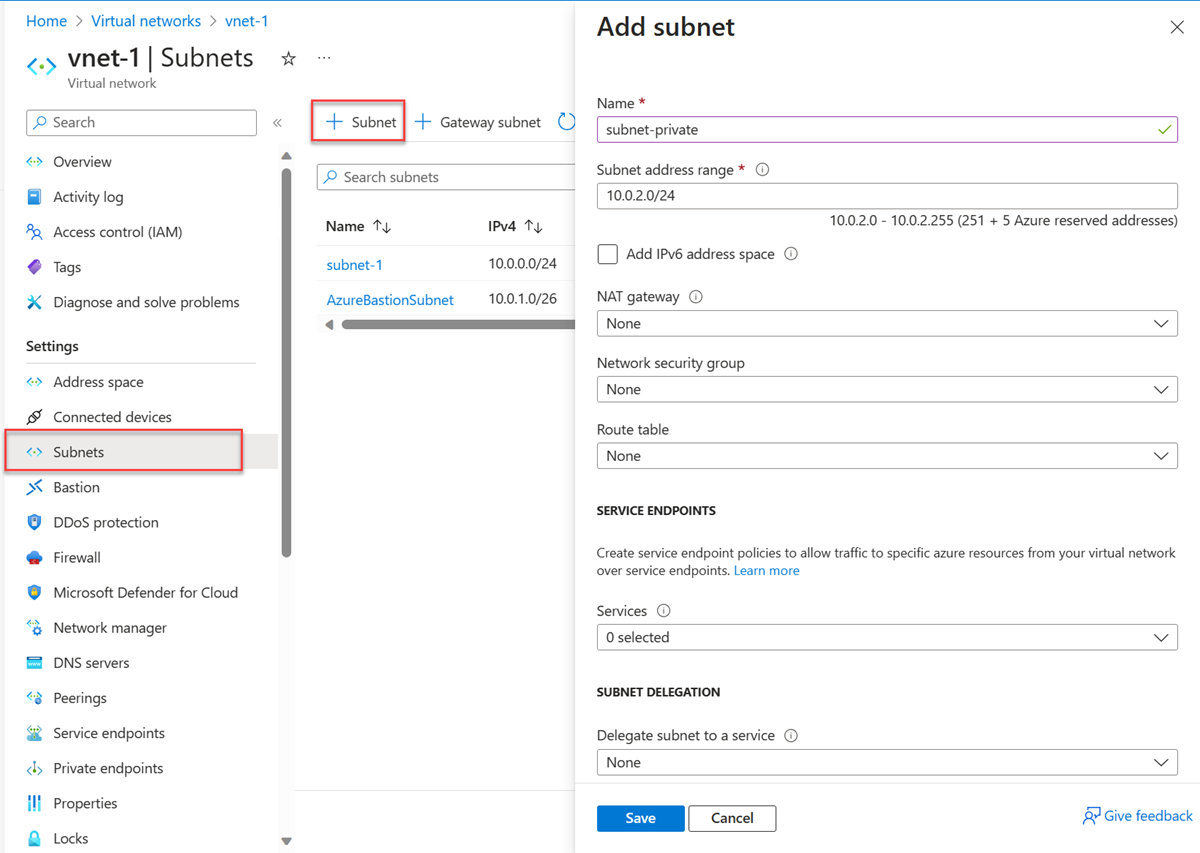

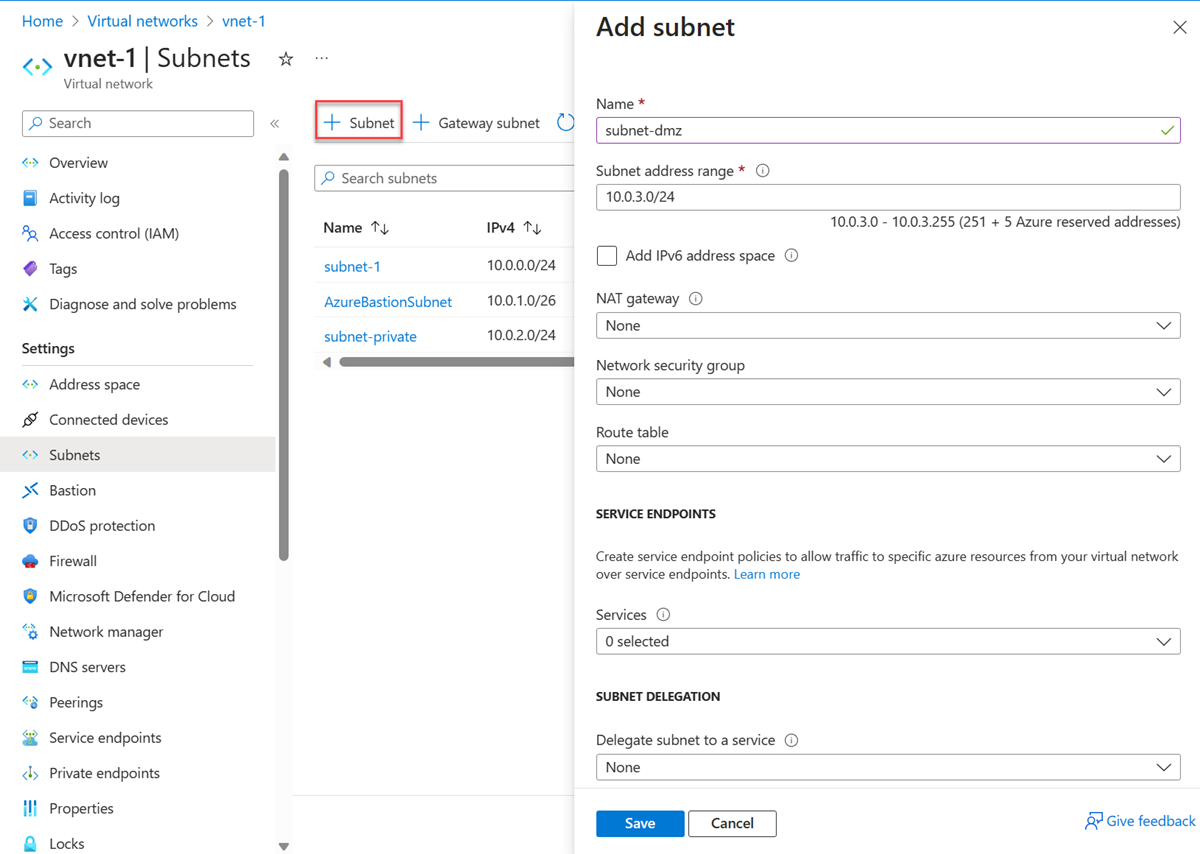

Créer des sous-réseaux

Un DMZ et un sous-réseau Privé sont nécessaires pour ce tutoriel. Le sous-réseau DMZ est l’emplacement où vous déployez l’appliance virtuelle réseau, et le sous-réseau Private est l’emplacement où vous déployez les machines virtuelles vers lesquelles vous souhaitez acheminer le trafic. Le subnet-1 est le sous-réseau créé dans les étapes précédentes. Utilisez subnet-1 pour la machine virtuelle publique.

Créer un réseau virtuel et un hôte Azure Bastion

La procédure suivante crée un réseau virtuel avec un sous-réseau de ressources, un sous-réseau Azure Bastion et un hôte Bastion :

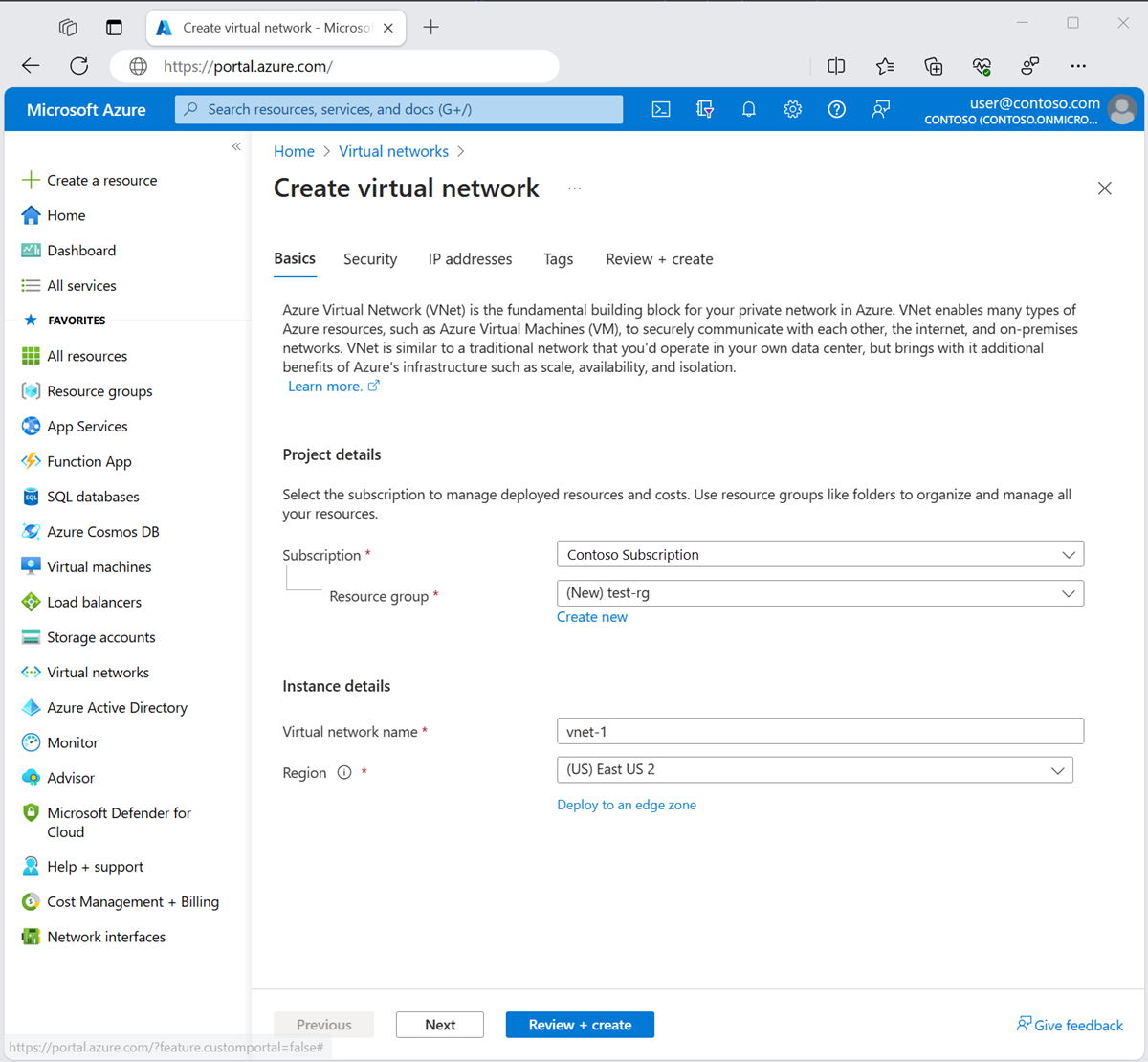

Dans le portail, recherchez et sélectionnez Réseaux virtuels.

Dans la page Réseaux virtuels, sélectionnez + Créer.

Sous l’onglet Informations de base de la page Créer un réseau virtuel, entrez ou sélectionnez les informations suivantes :

Paramètre Valeur Détails du projet Abonnement Sélectionnez votre abonnement. Resource group Sélectionnez Créer nouveau.

Entrez test-rg comme nom.

Sélectionnez OK.Détails de l’instance Nom Entrez vnet-1. Région Sélectionnez USA Est.

Sélectionnez Suivant pour passer à l’onglet Sécurité.

Dans la section Azure Bastion, sélectionnez Activer Azure Bastion.

Bastion utilise votre navigateur pour se connecter aux machines virtuelles de votre réseau virtuel via le protocole SSH (Secure Shell) ou le protocole RDP (Remote Desktop Protocol) à l’aide de leurs adresses IP privées. Les machines virtuelles ne requièrent pas d’adresse IP publique, de logiciel client ou de configuration spéciale. Pour plus d’informations, consultez Présentation d’Azure Bastion.

Remarque

Le tarif horaire commence à partir du moment où Bastion est déployé, quelle que soit l’utilisation des données sortantes. Pour plus d’informations, consultez Tarifications et Références SKU. Si vous déployez Bastion dans le cadre d’un tutoriel ou d’un test, nous vous recommandons de supprimer cette ressource après l’avoir utilisée.

Dans Azure Bastion, entrez ou sélectionnez les informations suivantes :

Paramètre Valeur Nom d’hôte Azure Bastion Entrez bastion. Adresse IP publique Azure Bastion Sélectionnez Créer une adresse IP publique.

Saisissez public-ip-bastion dans le champ Nom.

Sélectionnez OK.

Sélectionnez Suivant pour passer à l’onglet Adresses IP.

Dans la zone Espace d’adressage de Sous-réseaux, sélectionnez le sous-réseau par défaut.

Dans Modifier le sous-réseau, entrez ou sélectionnez les informations suivantes :

Paramètre Valeur Objectif du sous-réseau Conservez la valeur par défaut de Valeur par défaut. Nom Entrez subnet-1. IPv4 Plage d'adresses IPv4 Conservez la valeur par défaut 10.0.0.0/16. Adresse de début Laissez la valeur par défaut sur 10.0.0.0. Taille Conservez la valeur par défaut /24 (256 adresses). Sélectionnez Enregistrer.

Sélectionnez Vérifier + créer en bas de la fenêtre. Quand la validation réussit, sélectionnez Créer.

Dans la zone de recherche située en haut du portail, entrez Réseau virtuel. Sélectionnez Réseaux virtuels dans les résultats de la recherche.

Dans Réseaux virtuels, sélectionnez vnet-1.

Dans vnet-1, sélectionnez Sous-réseaux depuis la section Paramètres.

Dans la liste de sous-réseaux du réseau virtuel, sélectionnez + Subnet.

Dans Ajouter un sous-réseau, entrez ou sélectionnez les informations suivantes :

Paramètre Valeur Objectif du sous-réseau Conservez la valeur par défaut de Valeur par défaut. Nom Entrez subnet-private. IPv4 Plage d'adresses IPv4 Conservez la valeur par défaut 10.0.0.0/16. Adresse de début Entrez 10.0.2.0. Taille Conservez la valeur par défaut /24 (256 adresses).

Sélectionnez Ajouter.

Sélectionnez + Sous-réseau.

Dans Ajouter un sous-réseau, entrez ou sélectionnez les informations suivantes :

Paramètre Valeur Objectif du sous-réseau Conservez la valeur par défaut de Valeur par défaut. Nom Entrez subnet-dmz. IPv4 Plage d'adresses IPv4 Conservez la valeur par défaut 10.0.0.0/16. Adresse de début Entrez 10.0.3.0. Taille Conservez la valeur par défaut /24 (256 adresses).

Sélectionnez Ajouter.

Créer une machine virtuelle NVA

Les appliances virtuelles réseau (NVA) sont des machines virtuelles qui facilitent les fonctions réseau, telles que le routage et l’optimisation du pare-feu. Dans cette section, créez une appliance virtuelle réseau à l’aide d’une machine virtuelle Ubuntu 24.04.

Dans la zone de recherche située en haut du portail, entrez Machine virtuelle. Sélectionnez Machines virtuelles dans les résultats de la recherche.

Sélectionnez + Créer, puis Machine virtuelle Azure.

Dans Créer une machine virtuelle, entrez ou sélectionnez les informations suivantes sous l’onglet Informations de base :

Paramètre Valeur Détails du projet Abonnement Sélectionnez votre abonnement. Resource group Sélectionnez test-rg. Détails de l’instance Nom de la machine virtuelle Entrez vm-nva. Région Sélectionnez (États-Unis) USA Est 2. Options de disponibilité Sélectionnez Aucune redondance d’infrastructure requise. Type de sécurité Sélectionnez Standard. Image Sélectionnez Ubuntu Server 24.04 LTS – x64 Gen2. Architecture de machine virtuelle Laissez la valeur par défaut x64. Taille Sélectionnez une taille. Compte administrateur Type d'authentification Sélectionnez Mot de passe. Nom d’utilisateur Entrez un nom d’utilisateur. Mot de passe Entrez un mot de passe. Confirmer le mot de passe Retapez le mot de passe. Règles des ports d’entrée Aucun port d’entrée public Sélectionnez Aucun. Sélectionnez Suivant : Disques, puis Suivant : Réseaux.

Sous l’onglet Mise en réseau, entrez ou sélectionnez les informations suivantes :

Paramètre Valeur Interface réseau Réseau virtuel Sélectionnez vnet-1. Subnet Sélectionnez subnet-dmz (10.0.3.0/24). Adresse IP publique Sélectionnez Aucun. Groupe de sécurité réseau de la carte réseau Sélectionnez Avancé. Configurer un groupe de sécurité réseau Sélectionnez Créer nouveau.

Dans Nom, entrez nsg-nva.

Sélectionnez OK.Laissez les valeurs par défaut pour les autres options, puis sélectionnez Vérifier et créer.

Sélectionnez Créer.

Créer les machines virtuelles publiques et privées

Créez deux machines virtuelles dans le réseau virtuel vnet-1. Une machine virtuelle se trouve dans le subnet-1, et l’autre machine virtuelle se trouve dans le sous-réseau subnet-private. Utilisez la même image de machine virtuelle pour les deux machines virtuelles.

Créer une machine virtuelle publique

La machine virtuelle publique est utilisée pour simuler une machine dans l’Internet public. Les machines virtuelles publiques et privées sont utilisées pour tester le routage du trafic réseau via la machine virtuelle NVA.

Dans la zone de recherche située en haut du portail, entrez Machine virtuelle. Sélectionnez Machines virtuelles dans les résultats de la recherche.

Sélectionnez + Créer, puis Machine virtuelle Azure.

Dans Créer une machine virtuelle, entrez ou sélectionnez les informations suivantes sous l’onglet Informations de base :

Paramètre Valeur Détails du projet Abonnement Sélectionnez votre abonnement. Resource group Sélectionnez test-rg. Détails de l’instance Nom de la machine virtuelle Entrez vm-public. Région Sélectionnez (États-Unis) USA Est 2. Options de disponibilité Sélectionnez Aucune redondance d’infrastructure requise. Type de sécurité Sélectionnez Standard. Image Sélectionnez Ubuntu Server 24.04 LTS – x64 Gen2. Architecture de machine virtuelle Laissez la valeur par défaut x64. Taille Sélectionnez une taille. Compte administrateur Type d'authentification Sélectionnez Mot de passe. Nom d’utilisateur Entrez un nom d’utilisateur. Mot de passe Entrez un mot de passe. Confirmer le mot de passe Retapez le mot de passe. Règles des ports d’entrée Aucun port d’entrée public Sélectionnez Aucun. Sélectionnez Suivant : Disques, puis Suivant : Réseaux.

Sous l’onglet Mise en réseau, entrez ou sélectionnez les informations suivantes :

Paramètre Valeur Interface réseau Réseau virtuel Sélectionnez vnet-1. Subnet Sélectionnez subnet-1 (10.0.0.0/24). Adresse IP publique Sélectionnez Aucun. Groupe de sécurité réseau de la carte réseau Sélectionnez Aucun. Laissez les valeurs par défaut pour les autres options, puis sélectionnez Vérifier + créer.

Cliquez sur Créer.

Créer une machine virtuelle privée

Dans la zone de recherche située en haut du portail, entrez Machine virtuelle. Sélectionnez Machines virtuelles dans les résultats de la recherche.

Sélectionnez + Créer, puis Machine virtuelle Azure.

Dans Créer une machine virtuelle, entrez ou sélectionnez les informations suivantes sous l’onglet Informations de base :

Paramètre Valeur Détails du projet Abonnement Sélectionnez votre abonnement. Resource group Sélectionnez test-rg. Détails de l’instance Nom de la machine virtuelle Entrez vm-private. Région Sélectionnez (États-Unis) USA Est 2. Options de disponibilité Sélectionnez Aucune redondance d’infrastructure requise. Type de sécurité Sélectionnez Standard. Image Sélectionnez Ubuntu Server 24.04 LTS – x64 Gen2. Architecture de machine virtuelle Laissez la valeur par défaut x64. Taille Sélectionnez une taille. Compte administrateur Type d'authentification Sélectionnez Mot de passe. Nom d’utilisateur Entrez un nom d’utilisateur. Mot de passe Entrez un mot de passe. Confirmer le mot de passe Retapez le mot de passe. Règles des ports d’entrée Aucun port d’entrée public Sélectionnez Aucun. Sélectionnez Suivant : Disques, puis Suivant : Réseaux.

Sous l’onglet Mise en réseau, entrez ou sélectionnez les informations suivantes :

Paramètre Valeur Interface réseau Réseau virtuel Sélectionnez vnet-1. Subnet Sélectionnez subnet-private (10.0.2.0/24). Adresse IP publique Sélectionnez Aucun. Groupe de sécurité réseau de la carte réseau Sélectionnez Aucun. Laissez les valeurs par défaut pour les autres options, puis sélectionnez Vérifier + créer.

Sélectionnez Créer.

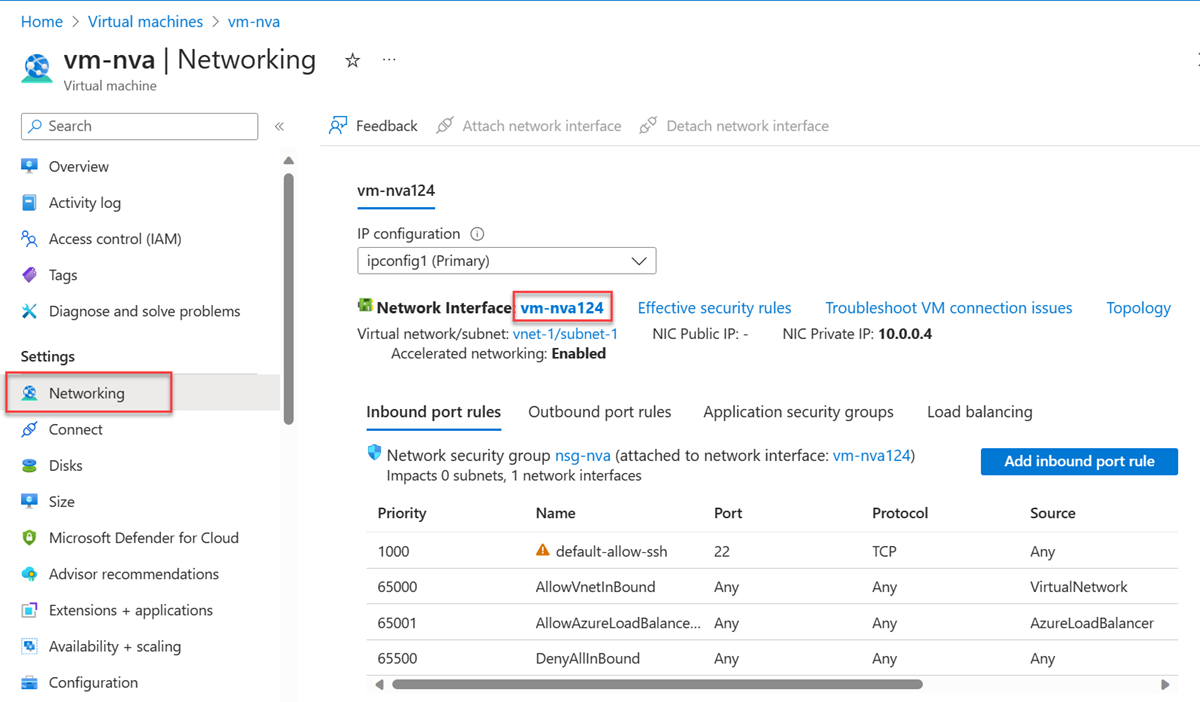

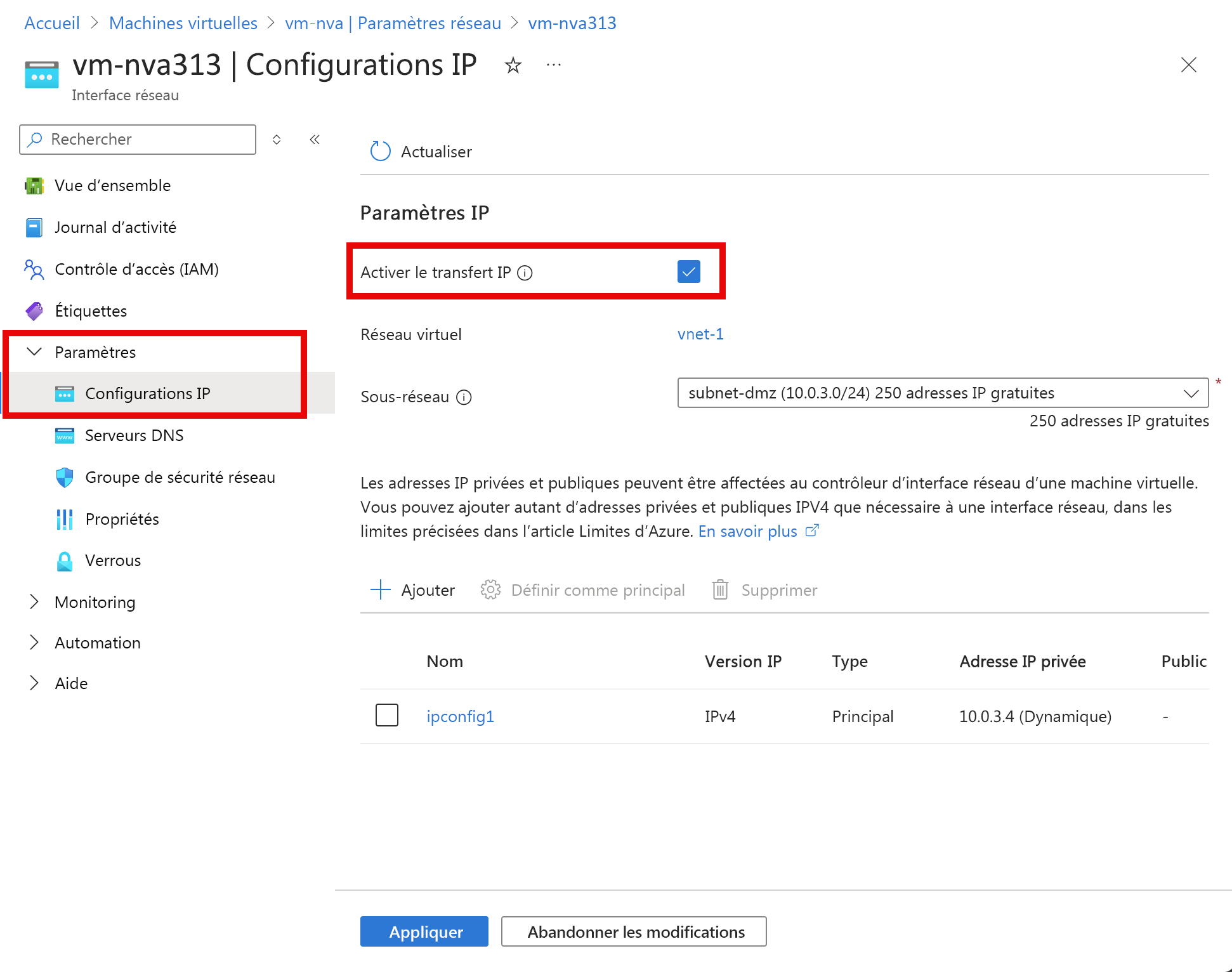

Activer le transfert IP

Pour acheminer le trafic via l’appliance virtuelle réseau (NVA), activez le transfert IP dans Azure et dans le système d’exploitation de vm-nva. Lorsque le transfert IP est activé, tout trafic reçu par vm-nva et destiné à une autre adresse IP ne fait l’objet d’aucune suppression et est transféré vers la bonne destination.

Activer le transfert IP dans Azure

Dans cette section, vous activez le transfert IP pour l’interface réseau de la machine virtuelle vm-nva.

Dans la zone de recherche située en haut du portail, entrez Machine virtuelle. Sélectionnez Machines virtuelles dans les résultats de la recherche.

Dans Machines virtuelles, sélectionnez vm-nva.

Dans vm-nva, développez Mise en réseau, puis sélectionnez Paramètres réseau.

Sélectionnez le nom de l’interface à côté d’Interface réseau :. Le nom commence par vm-nva et a un nombre aléatoire attribué à l’interface. Le nom de l’interface dans cet exemple est vm-nva313.

Sur la page de présentation de l’interface réseau, accédez à la section Paramètres et sélectionnez Configurations IP.

Dans Configurations IP, cochez la case en regard de Activer le transfert IP.

Sélectionnez Appliquer.

Activer le transfert IP dans le système d’exploitation

Dans cette section, activez le transfert IP pour le système d’exploitation de la machine virtuelle vm-nva afin de rediriger le trafic réseau. Utilisez le service Azure Bastion pour vous connecter à la machine virtuelle vm-nva.

Dans la zone de recherche située en haut du portail, entrez Machine virtuelle. Sélectionnez Machines virtuelles dans les résultats de la recherche.

Dans Machines virtuelles, sélectionnez vm-nva.

Sélectionnez Se connecter, puis Se connecter via Bastion dans la section Vue d’ensemble.

Entrez le nom d’utilisateur et le mot de passe que vous avez entrés lors de la création de la machine virtuelle.

Sélectionnez Connecter.

Entrez les informations suivantes dans l’invite de la machine virtuelle pour activer le transfert IP :

sudo vim /etc/sysctl.confDans l’éditeur Vim, supprimez le

#de la lignenet.ipv4.ip_forward=1:Appuyez sur la touche Insérer.

# Uncomment the next line to enable packet forwarding for IPv4 net.ipv4.ip_forward=1Appuyez sur la touche Échap.

Entrez

:wq, puis appuyez sur Entrée.Fermez la session Bastion.

Redémarrez l’ordinateur virtuel.

Créer une table de routage

Dans cette section, créez une table de routage pour définir l’itinéraire du trafic via la machine virtuelle NVA. La table de routage est associée au sous-réseau subnet-1 où la machine virtuelle vm-public est déployée.

Dans le champ de recherche situé en haut du portail, entrez Table de routage. Sélectionnez Tables de routage dans les résultats de la recherche.

Sélectionnez + Créer.

Dans Créer une table de routage, entrez ou sélectionnez ces informations :

Paramètre Valeur Détails du projet Abonnement Sélectionnez votre abonnement. Resource group Sélectionnez test-rg. Détails de l’instance Région Sélectionnez USA Est. Nom Entrez route-table-public. Propager des itinéraires de passerelle Conservez la valeur par défaut Oui. Sélectionnez Revoir + créer.

Sélectionnez Create (Créer).

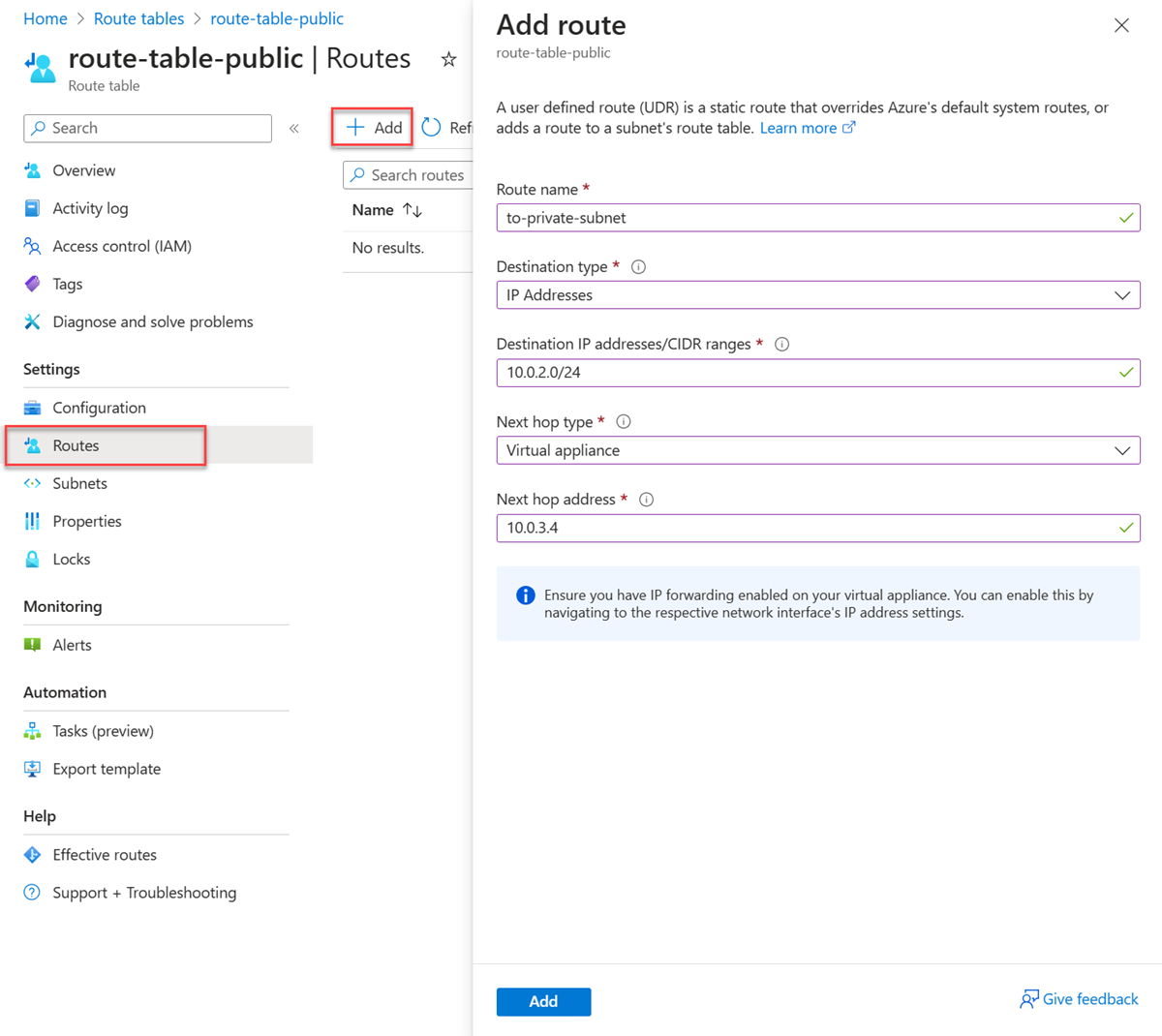

Créer un itinéraire

Dans cette section, créez un itinéraire dans la table de routage que vous avez créée précédemment.

Dans le champ de recherche situé en haut du portail, entrez Table de routage. Sélectionnez Tables de routage dans les résultats de la recherche.

Sélectionnez route-table-public.

Développez Paramètres, puis sélectionnez Itinéraires.

Sélectionnez + Ajouter dans Routes.

Dans Ajouter une route, entrez ou sélectionnez les informations suivantes :

Paramètre Valeur Nom de l’itinéraire Entrez to-private-subnet. Type de destination Sélectionnez Adresses IP. Plages d’adresses IP/CIDR de destination Entrez 10.0.2.0/24. Type de tronçon suivant Sélectionnez Appliance virtuelle. adresse de tronçon suivant Entrez 10.0.3.4.

Il s’agit de l’adresse IP de la machine virtuelle vm-nva que vous avez créée dans les étapes précédentes.

Sélectionnez Ajouter.

Sélectionnez Sous-réseaux dans Paramètres.

Sélectionnez + Associer.

Dans Associer un sous-réseau, entrez ou sélectionnez les informations suivantes :

Paramètre Valeur Réseau virtuel Sélectionnez vnet-1 (test-rg). Subnet Sélectionnez subnet-1. Cliquez sur OK.

Tester le routage du trafic réseau

Testez le routage du trafic réseau de vm-public vers vm-private. Testez le routage du trafic réseau de vm-private vers vm-public.

Tester le trafic réseau de vm-public vers vm-private

Dans la zone de recherche située en haut du portail, entrez Machine virtuelle. Sélectionnez Machines virtuelles dans les résultats de la recherche.

Dans Machines virtuelles, sélectionnez vm-public.

Sélectionnez Se connecter, puis Se connecter via Bastion dans la section Vue d’ensemble.

Entrez le nom d’utilisateur et le mot de passe que vous avez entrés lors de la création de la machine virtuelle.

Cliquez sur Se connecter.

Dans l’invite, entrez la commande suivante pour suivre le routage du trafic réseau de vm-public vers vm-private :

tracepath vm-privateLa réponse ressemble à ce qui suit :

azureuser@vm-public:~$ tracepath vm-private 1?: [LOCALHOST] pmtu 1500 1: vm-nva.internal.cloudapp.net 1.766ms 1: vm-nva.internal.cloudapp.net 1.259ms 2: vm-private.internal.cloudapp.net 2.202ms reached Resume: pmtu 1500 hops 2 back 1Vous pouvez voir qu’il existe deux tronçons dans la réponse ci-dessus pour le suivi

tracepathdu trafic ICMP de vm-public vers vm-private. Le premier tronçon est vm-nva. Le deuxième tronçon est le vm-private de destination.Azure a envoyé le trafic de subnet-1 à travers la NVA et non directement vers subnet-private parce que vous avez précédemment ajouté l’itinéraire to-private-subnet à route-table-public et l'avez associé à subnet-1.

Fermez la session Bastion.

Tester le trafic réseau de vm-private vers vm-public

Dans la zone de recherche située en haut du portail, entrez Machine virtuelle. Sélectionnez Machines virtuelles dans les résultats de la recherche.

Dans Machines virtuelles, sélectionnez vm-private.

Sélectionnez Se connecter, puis Se connecter via Bastion dans la section Vue d’ensemble.

Entrez le nom d’utilisateur et le mot de passe que vous avez entrés lors de la création de la machine virtuelle.

Cliquez sur Se connecter.

Dans l’invite, entrez la commande suivante pour suivre le routage du trafic réseau de vm-private vers vm-public :

tracepath vm-publicLa réponse ressemble à ce qui suit :

azureuser@vm-private:~$ tracepath vm-public 1?: [LOCALHOST] pmtu 1500 1: vm-public.internal.cloudapp.net 2.584ms reached 1: vm-public.internal.cloudapp.net 2.147ms reached Resume: pmtu 1500 hops 1 back 2Vous pouvez voir qu’il n’existe qu’un seul tronçon dans la réponse ci-dessus. Celui-ci correspond à la destination vm-public.

Azure a envoyé le trafic directement de subnet-private à subnet-1. Par défaut, Azure achemine directement le trafic entre les sous-réseaux.

Fermez la session Bastion.

Lorsque vous avez terminé d’utiliser les ressources que vous avez créées, vous pouvez supprimer le groupe de ressources et toutes les ressources qu’il contient.

Depuis le portail Azure, recherchez et sélectionnez Groupes de ressources.

Dans la page Groupes de ressources, sélectionnez le groupe de ressources test-rg.

Dans la page test-rg, sélectionnez Supprimer le groupe de ressources.

Entrez test-rg dans Entrez le nom du groupe de ressources pour confirmer la suppression, puis sélectionnez Supprimer.

Étapes suivantes

Dans ce tutoriel, vous allez :

Créé une table de route que vous avez associée à un sous-réseau.

Créé une appliance virtuelle réseau (NVA) simple qui a routé le trafic d’un sous-réseau public vers un sous-réseau privé.

Vous pouvez déployer à partir de la Place de marché Azure différentes appliances virtuelles réseau préconfigurées, qui fournissent de nombreuses fonctions réseau utiles.

Pour en savoir plus sur le routage, consultez Routage du trafic de réseau virtuel et Créer, modifier ou supprimer une table de routage.

Pour apprendre à restreindre l’accès réseau aux ressources PaaS avec des points de terminaison de service de réseau virtuel, passez au tutoriel suivant.