Comment Defender for Cloud Apps contribue à la protection de votre environnement DocuSign

DocuSign aide les organisations à gérer les contrats électroniques, et ainsi votre environnement DocuSign contient des informations sensibles pour votre organisation. Tout abus de DocuSign par un acteur malveillant ou toute erreur humaine peut exposer vos ressources les plus critiques à de potentielles attaques.

Connecter votre environnement DocuSign pour Defender pour le cloud Apps vous donne des insights améliorés sur vos activités d’administrateur DocuSign et les utilisateurs gérés, et fournit une détection des menaces pour un comportement anormal.

Utilisez ce connecteur d’applications pour accéder aux fonctionnalités SaaS Security Posture Management (SSPM), par le biais de contrôles de sécurité reflétés dans le niveau de sécurité Microsoft. Plus d’informations

Menaces principales

- Comptes compromis et menaces internes

- Fuite de données

- Sensibilisation insuffisante à la sécurité

- Appareil BYOD (apportez votre propre appareil) non géré

Comment Defender for Cloud Apps contribue à la protection de votre environnement

Détecter les menaces du cloud, les comptes compromis et les insiders malveillants

Utiliser la piste d’audit des activités pour les examens forensiques

Gestion de la posture de sécurité SaaS

Pour afficher les recommandations relatives à la posture de sécurité pour DocuSign dans Microsoft Secure Score, créez un connecteur d’API via l’onglet Connecter ors. Si un connecteur existe déjà et que vous ne voyez pas encore de recommandations GitHub, actualisez la connexion en déconnectez le connecteur d’API, puis reconnectez-le.

Dans Degré de sécurisation, sélectionnez Actions recommandées et filtrez par Product = DocuSign. DocuSign prend en charge les recommandations de sécurité pour les exigences de délai d’expiration de session et de mot de passe.

Pour plus d’informations, consultez l’article suivant :

- Connecter DocuSign à Microsoft Defender for Cloud Apps

- Gestion de la posture de sécurité pour les applications SaaS

- Score sécurisé Microsoft

Contrôler DocuSign avec des stratégies

| Type | Nom |

|---|---|

| Stratégie de détection d’anomalie prédéfinie | Activité depuis des adresses IP anonymes Activité provenant de pays/régions peu fréquents Activité à partir d’adresses IP suspectes Voyage impossible Activité effectuée par l’utilisateur arrêté (nécessite Microsoft Entra ID en tant que fournisseur d’identité) Plusieurs tentatives de connexion infructueuses |

| Stratégie d’activité | Créer une stratégie personnalisée par le journal d’audit DocuSign |

Pour plus d'informations sur la création de stratégies, consultez Créer une stratégie.

Automatiser les contrôles de gouvernance

Outre la surveillance des menaces potentielles, vous pouvez appliquer et automatiser les actions de gouvernance DocuSign suivantes pour corriger les menaces détectées :

| Type | Action |

|---|---|

| Gouvernance des utilisateurs | Avertir l’utilisateur en cas d’alerte (via Microsoft Entra ID) Exiger que l’utilisateur se reconnecte (via Microsoft Entra ID) Suspendre l’utilisateur (via Microsoft Entra ID) |

Pour plus d’informations sur la correction des menaces des applications, consultez Gouvernance des applications connectées.

Protéger DocuSign en temps réel

Passez en revue nos meilleures pratiques pour sécuriser et collaborer avec des utilisateurs externes et bloquer et protéger le téléchargement de données sensibles sur des appareils non gérés ou à risque.

Connecter DocuSign à Microsoft Defender for Cloud Apps

Cette section fournit des instructions pour connecter Microsoft Defender pour le cloud Apps à votre environnement DocuSign existant à l’aide des API app Connecter or. Cette connexion vous permet de bénéficier de plus de visibilité et de contrôle sur l’utilisation du DocuSign de votre organisation.

Utilisez ce connecteur d’applications pour accéder aux fonctionnalités SaaS Security Posture Management (SSPM), par le biais de contrôles de sécurité reflétés dans le niveau de sécurité Microsoft. Plus d’informations

Prérequis

Plan de compte DocuSign Enterprise Pro avec l’API Monitor activée.

- Pour plus d’informations sur l’API DocuSign Monitor, consultez Comment obtenir des données de surveillance | DocuSign et Activer DocuSign Monitor pour votre organisation | DocuSign.

Les domaines DNS utilisés dans votre organisation doivent être revendiqués et validés dans votre organisation DocuSign. Pour plus d’informations sur la revendication et la validation de domaines, consultez Domaines | DocuSign

L’utilisateur DocuSign utilisé pour la connexion à DocuSign doit être mappé au rôle d’utilisateur « Administrateur DocuSign » et doit être un administrateur d’organisation d’une seule organisation. Pour plus d’informations, consultez le rôle requis dans Comment obtenir des données de surveillance | DocuSign et Administrateur de l’organisation - Administration DocuSign pour la gestion de l’organisation | Centre d'aide et de support DocuSign.

En raison de la limitation de l’API de DocuSign, afin d’avoir la prise en charge de SaaS Security Posture management (SSPM), il est nécessaire de se reconnecter avec des autorisations supplémentaires : account_read account_write et user_read organization_read.

Le compte DocuSign doit être mappé à une organisation. Pour plus d’informations, consultez l’article suivant :

Créer une organisation : Organisations - Administration DocuSign pour la gestion de l’organisation | Centre d'aide et de support DocuSign

Lier un compte à une organisation existante : Gestion des comptes - Administration DocuSign pour la gestion de l’organisation | Centre d'aide et de support DocuSign

Guide Administration de l’organisation DocuSign : Administration DocuSign pour la gestion de l’organisation (PDF) | Centre d'aide et de support DocuSign.

Configurer DocuSign

Connectez-vous à un compte DocuSign mappé à votre organisation (vous devez être un compte Administration pour ce compte).

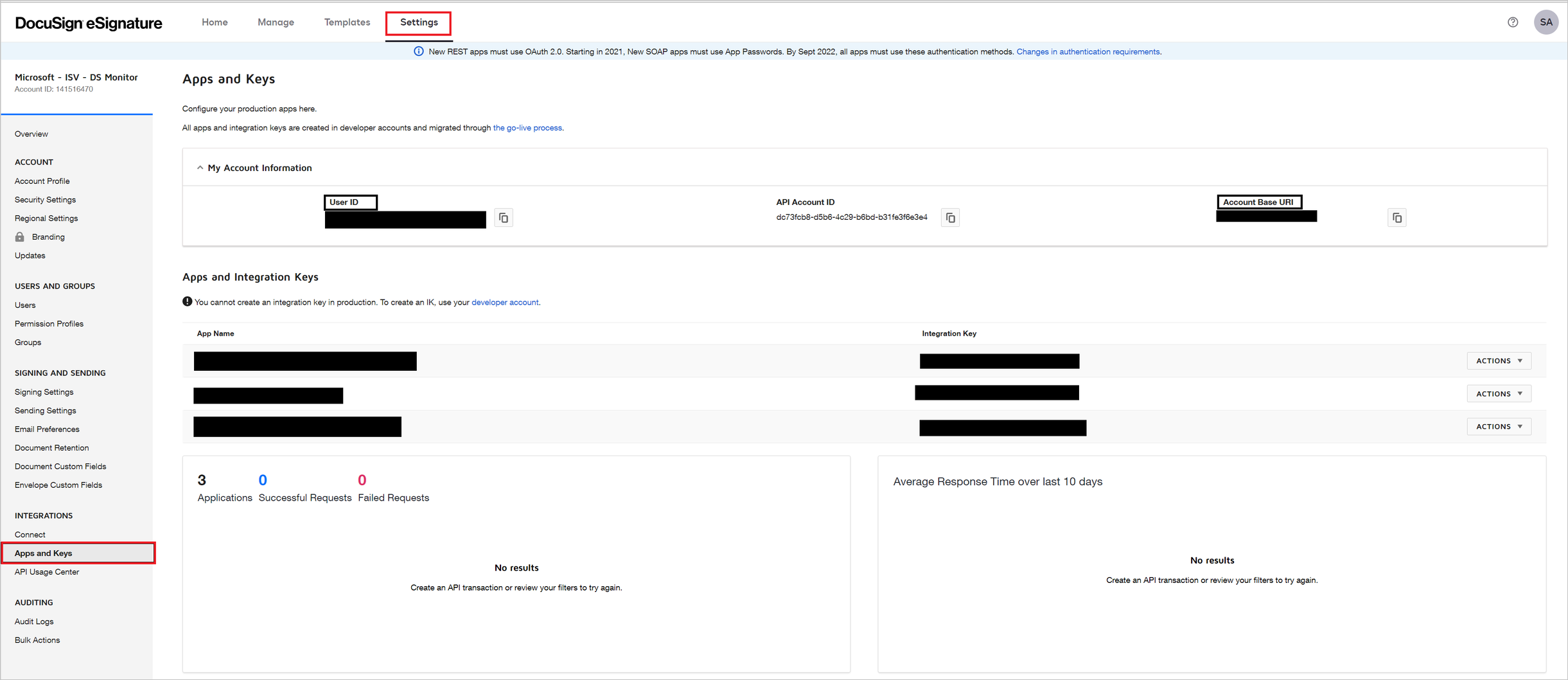

Accédez à Paramètres, puis applications et clés.

Copiez l’ID d’utilisateur et l’URI de base de compte. Vous en aurez besoin plus tard.

Configurer Defender for Cloud Apps

Dans le portail Microsoft Defender, sélectionnez Paramètres. Choisissez ensuite Logiciels cloud. Sous Applications connectées, sélectionnez Connecteurs d’applications.

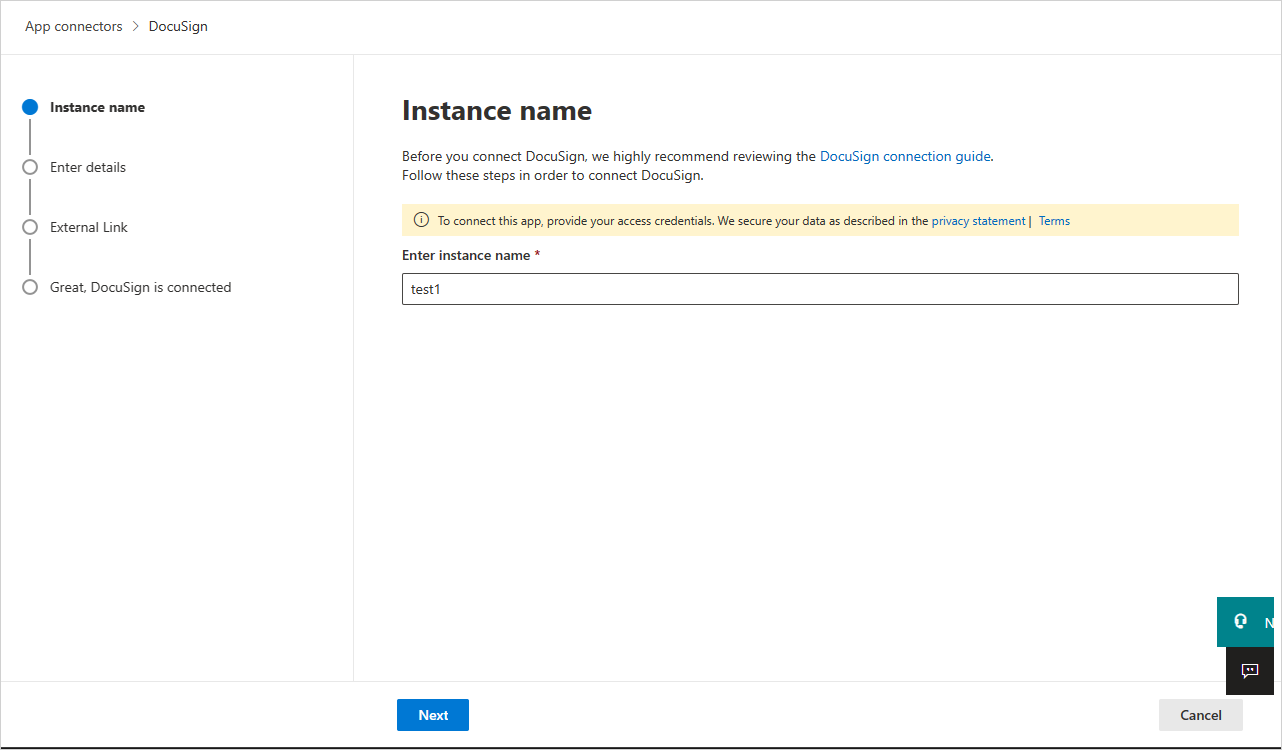

Dans la page Connecteur d'applications s, sélectionnez +Connecter une application, puis sélectionnez DocuSign.

Dans la fenêtre qui s’affiche, donnez au connecteur un nom descriptif, puis sélectionnez Suivant.

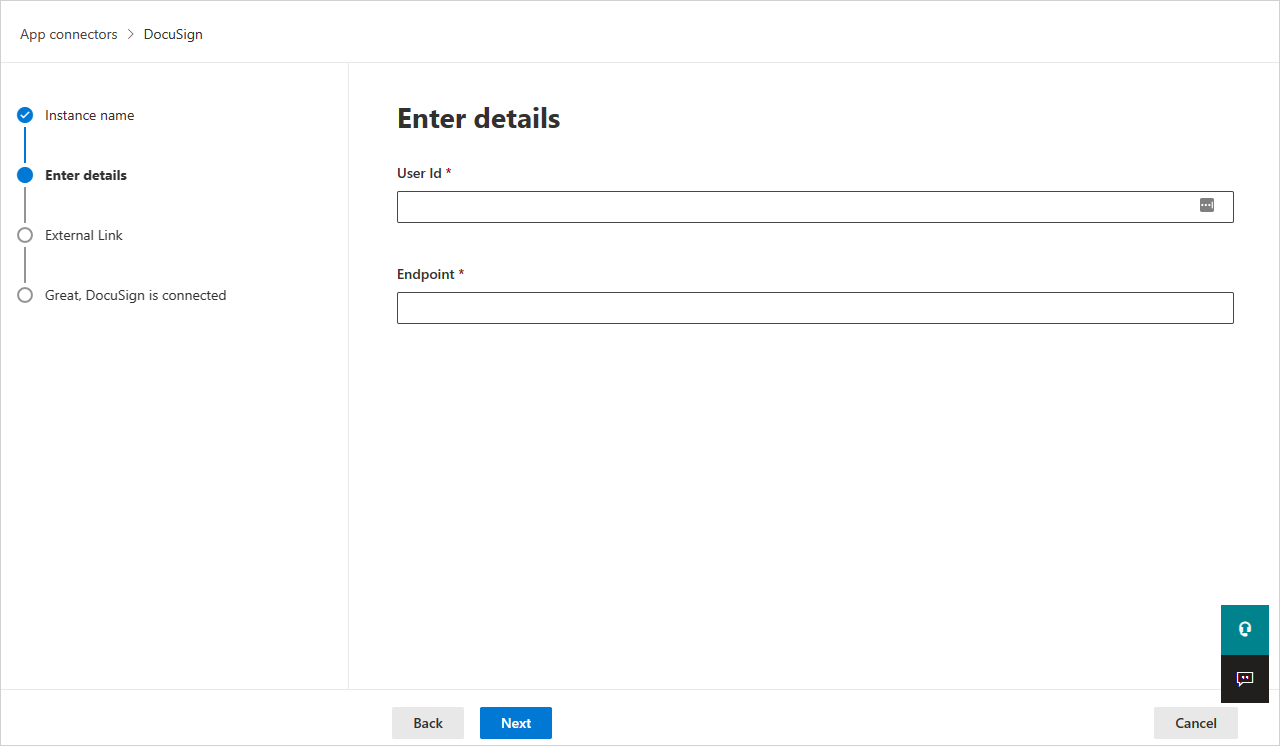

Sur le prochain écran, entrez les informations suivantes :

- ID d’utilisateur : ID d’utilisateur que vous avez copié précédemment.

- Point de terminaison : URI de base de compte que vous avez copié précédemment.

Cliquez sur Suivant.

Dans l’écran suivant, sélectionnez Connecter DocuSign.

Dans le portail Microsoft Defender, sélectionnez Paramètres. Choisissez ensuite Logiciels cloud. Sous Applications connectées, sélectionnez Connecteurs d’applications. Vérifiez que le statut du connecteur d’applications connectées est Connecté.

Remarque

Les données SaaS Security Posture Management (SSPM) s’affichent dans le portail Microsoft Defender sur la page Niveau de sécurité. Pour plus d’informations, consultez Gestion de l’état de la sécurité pour les applications SaaS.

Limites

- Seuls les utilisateurs DocuSign actifs sont affichés dans Defender for Cloud Apps.

- Si un utilisateur n’est pas actif dans tous les comptes DocuSign mappés à l’organisation DocuSign connectée, l’utilisateur s’affiche comme supprimé dans Defender for Cloud Apps.

- Pour la prise en charge de SaaS Security Posture Management (SSPM), les identifiants fournis doivent disposer de ces autorisations - account_read account_write et user_read organization_read.

- Defender for Cloud Apps ne montre pas si un utilisateur est administrateur ou non.

- Les activités DocuSign qui seront affichées dans Defender for Cloud Apps sont les activités au niveau du compte (de chaque compte mappé à l’organisation DocuSign connectée) et au niveau de l’organisation.

Étapes suivantes

Si vous rencontrez des problèmes, nous sommes là pour vous aider. Pour obtenir de l’aide ou du support pour votre problème de produit, veuillez ouvrir un ticket de support.