Utiliser des résultats de requête de repérage avancés

Importante

Certaines informations contenues dans cet article concernent le produit en préversion, qui peut être considérablement modifié avant sa publication commerciale. Microsoft n’offre aucune garantie, explicite ou implicite, concernant les informations fournies ici.

Bien que vous puissiez construire vos requêtes de chasse avancées pour retourner des informations précises, vous pouvez également travailler avec les résultats de la requête pour obtenir des insights supplémentaires et examiner des activités et des indicateurs spécifiques. Vous pouvez effectuer les actions suivantes sur les résultats de votre requête :

- Afficher les résultats sous forme de tableau ou de graphique

- Exporter des tables et des graphiques

- Descendre dans la hiérarchie jusqu’aux informations détaillées sur l’entité

- Ajustez vos requêtes directement à partir des résultats

Afficher les résultats de la requête sous forme de table ou de graphique

Par défaut, la chasse avancée affiche les résultats de la requête sous forme de données tabulaires. Vous pouvez également afficher les mêmes données qu’un graphique. La chasse avancée prend en charge les vues suivantes :

| Type d’affichage | Description |

|---|---|

| Tableau | Affiche les résultats de la requête au format tabulaire |

| Histogramme | Affiche une série d’éléments uniques sur l’axe X sous forme de barres verticales dont les hauteurs représentent des valeurs numériques d’un autre champ |

| Camembert | Restitue les secteurs de section représentant des éléments uniques. La taille de chaque secteur représente les valeurs numériques d’un autre champ. |

| Graphique en courbes | Trace des valeurs numériques pour une série d’éléments uniques et connecte les valeurs tracées |

| Nuage de points | Trace les valeurs numériques d’une série d’éléments uniques |

| Graphique en aires | Trace les valeurs numériques d’une série d’éléments uniques et remplit les sections sous les valeurs tracées |

| Graphique en aires empilées | Trace les valeurs numériques d’une série d’éléments uniques et empile les sections remplies sous les valeurs tracées |

| Graphique de temps | Trace les valeurs par comptage sur une échelle de temps linéaire |

Construire des requêtes pour les graphiques effectifs

Lors du rendu des graphiques, la chasse avancée identifie automatiquement les colonnes d’intérêt et les valeurs numériques à agréger. Pour obtenir des graphiques significatifs, construisez vos requêtes pour renvoyer les valeurs spécifiques que vous souhaitez visualiser. Voici quelques exemples de requêtes et les graphiques résultants.

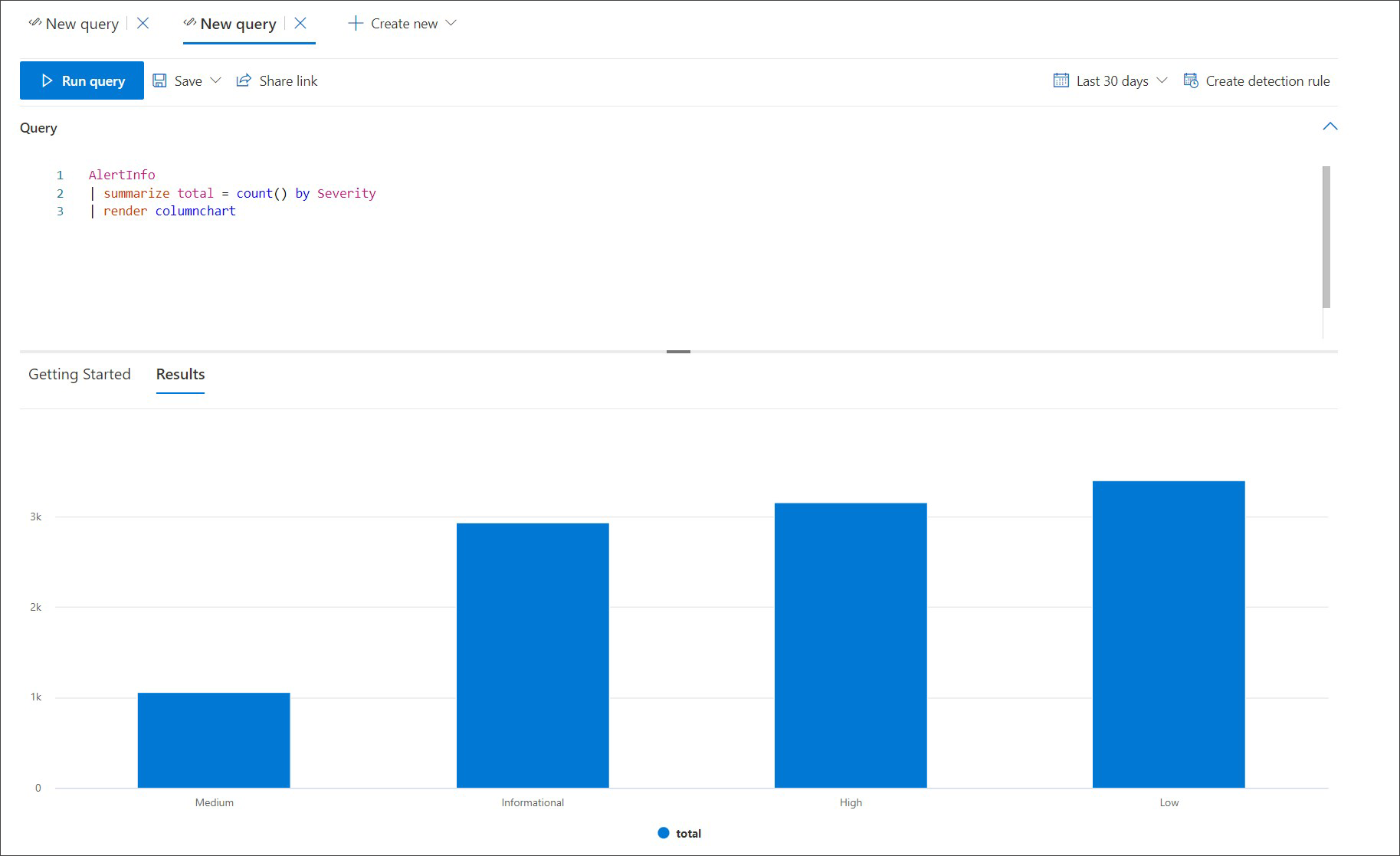

Alertes par gravité

Utilisez l’opérateur summarize pour obtenir un nombre numérique des valeurs que vous souhaitez graphiquer. La requête ci-dessous utilise l’opérateur summarize pour obtenir le nombre d’alertes par gravité.

AlertInfo

| summarize Total = count() by Severity

Lors du rendu des résultats, un histogramme affiche chaque valeur de gravité sous la forme d’une colonne distincte :

AlertInfo

| summarize Total = count() by Severity

| render columnchart

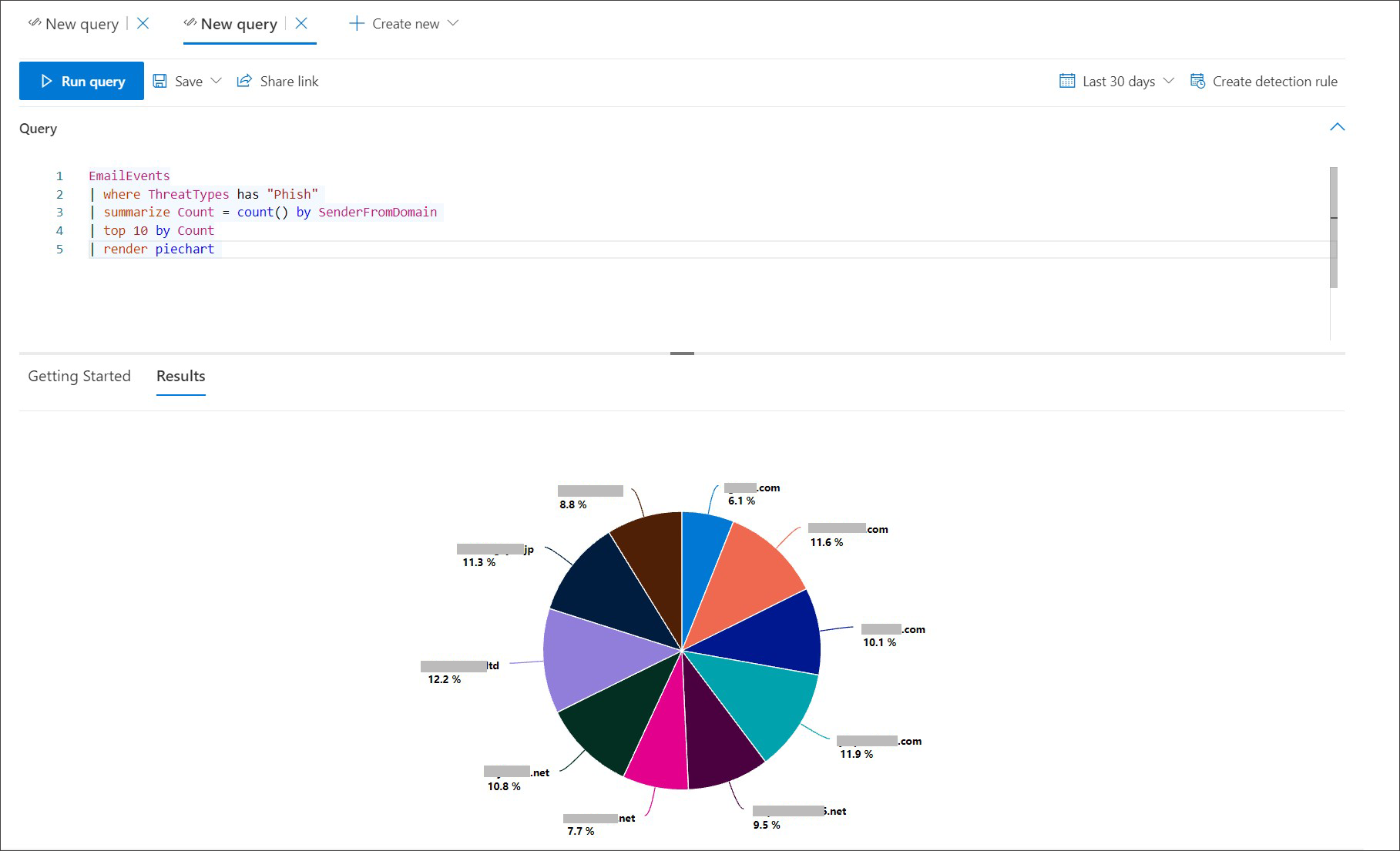

E-mails d’hameçonnage dans les dix principaux domaines d’expéditeur

Si vous avez affaire à une liste de valeurs qui n’est pas finie, vous pouvez utiliser l’opérateur Top pour afficher uniquement les valeurs avec le plus d’instances. Par exemple, pour obtenir les 10 principaux domaines d’expéditeur avec le plus grand nombre d’e-mails de hameçonnage, utilisez la requête ci-dessous :

EmailEvents

| where ThreatTypes has "Phish"

| summarize Count = count() by SenderFromDomain

| top 10 by Count

Utilisez la vue graphique en secteurs pour afficher efficacement la distribution entre les domaines principaux :

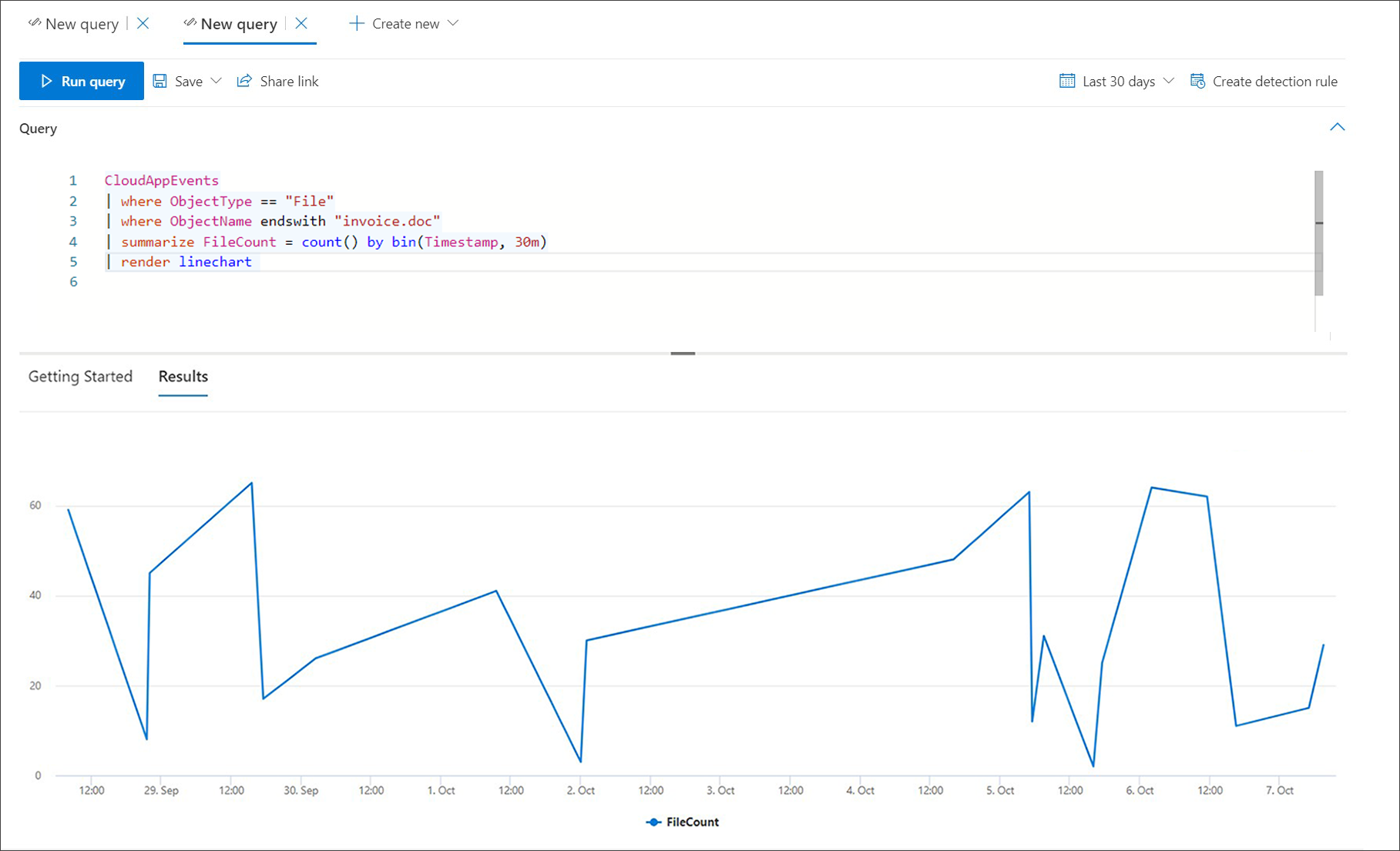

Activités de fichier au fil du temps

À l’aide de l’opérateur summarize avec la bin() fonction , vous pouvez case activée pour les événements impliquant un indicateur particulier au fil du temps. La requête ci-dessous compte les événements impliquant le fichier invoice.doc à intervalles de 30 minutes pour afficher les pics d’activité liés à ce fichier :

CloudAppEvents

| union DeviceFileEvents

| where FileName == "invoice.doc"

| summarize FileCount = count() by bin(Timestamp, 30m)

Le graphique en courbes ci-dessous met clairement en évidence les périodes avec plus d’activité impliquant invoice.doc:

Exporter des tables et des graphiques

Après avoir exécuté une requête, sélectionnez Exporter pour enregistrer les résultats dans un fichier local. La vue choisie détermine la façon dont les résultats sont exportés :

- Vue Tableau : les résultats de la requête sont exportés sous forme tabulaire en tant que classeur Microsoft Excel

- N’importe quel graphique : les résultats de la requête sont exportés sous la forme d’une image JPEG du graphique rendu

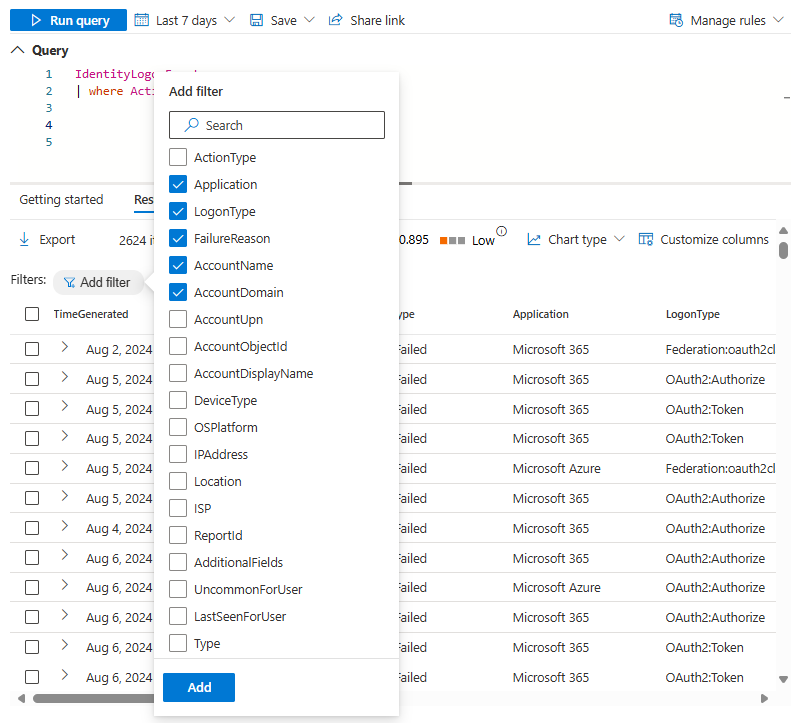

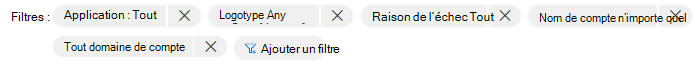

Filtrer les résultats

Après avoir exécuté une requête, sélectionnez Filtrer pour affiner les résultats.

Pour ajouter un filtre, sélectionnez les données pour lesquelles vous souhaitez filtrer en sélectionnant une ou plusieurs des zones case activée. Puis sélectionnez Ajouter.

Vous pouvez affiner encore davantage les résultats à des données spécifiques en sélectionnant le filtre qui vient d’être ajouté.

Une liste déroulante s’ouvre et affiche les filtres possibles que vous pouvez utiliser davantage. Sélectionnez une ou plusieurs zones case activée, puis sélectionnez Appliquer.

Vérifiez que vous avez ajouté les filtres souhaités en consultant la section Filtres.

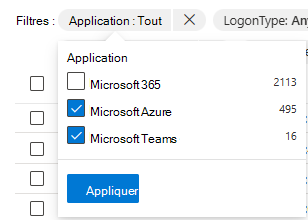

Descendre dans les résultats de la requête

Vous pouvez également explorer les résultats en fonction des fonctionnalités suivantes :

- Développez un résultat en sélectionnant la flèche déroulante à gauche de chaque résultat

- Le cas échéant, développez les détails des résultats aux formats JSON et tableau en sélectionnant la flèche déroulante à gauche des noms de colonnes applicables pour plus de lisibilité

- Ouvrez le volet latéral pour afficher les détails d’un enregistrement (en même temps que les lignes développées)

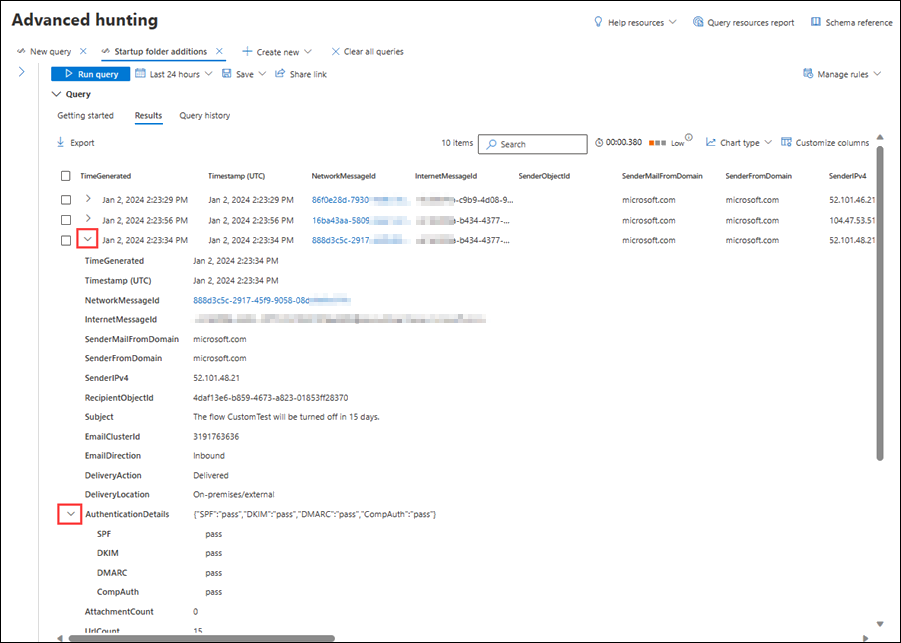

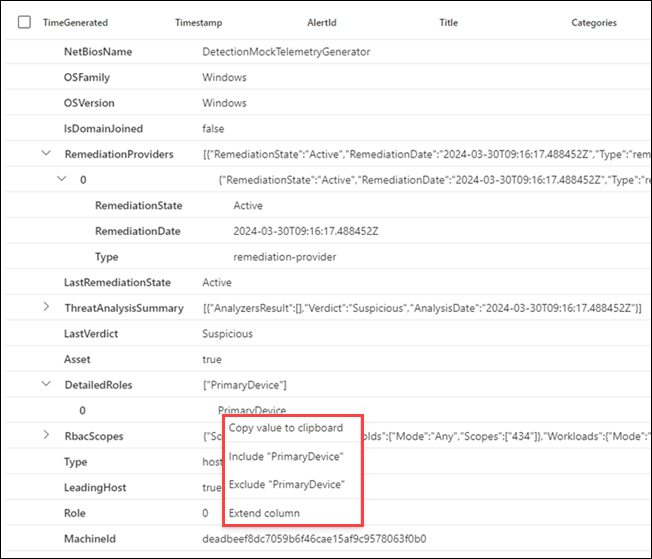

Vous pouvez également cliquer avec le bouton droit sur n’importe quelle valeur de résultat dans une ligne afin de pouvoir l’utiliser pour ajouter des filtres à la requête existante ou copier la valeur pour une utilisation plus approfondie.

En outre, pour les champs JSON et tableau, vous pouvez cliquer avec le bouton droit et mettre à jour la requête existante pour inclure ou exclure le champ, ou pour étendre le champ à une nouvelle colonne.

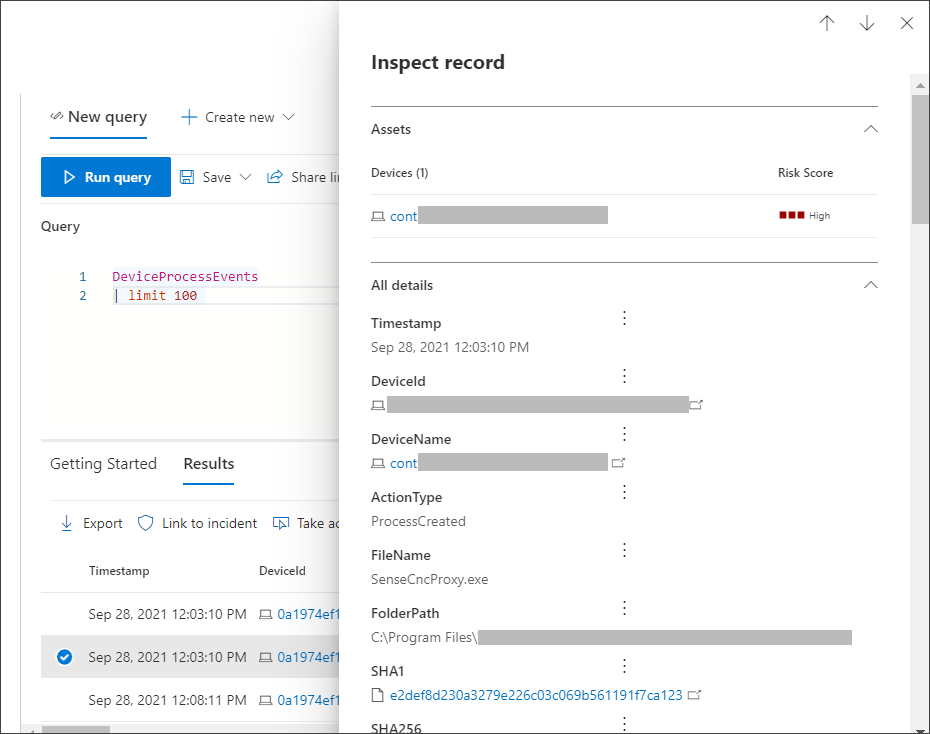

Pour inspecter rapidement un enregistrement dans les résultats de votre requête, sélectionnez la ligne correspondante pour ouvrir le panneau Inspecter l’enregistrement . Le panneau fournit les informations suivantes en fonction de l’enregistrement sélectionné :

- Ressources : vue résumée des ressources main (boîtes aux lettres, appareils et utilisateurs) trouvées dans l’enregistrement, enrichie d’informations disponibles, telles que les niveaux de risque et d’exposition

- Tous les détails : toutes les valeurs des colonnes de l’enregistrement

Pour afficher plus d’informations sur une entité spécifique dans les résultats de votre requête, comme un ordinateur, un fichier, un utilisateur, une adresse IP ou une URL, sélectionnez l’identificateur d’entité pour ouvrir une page de profil détaillée pour cette entité.

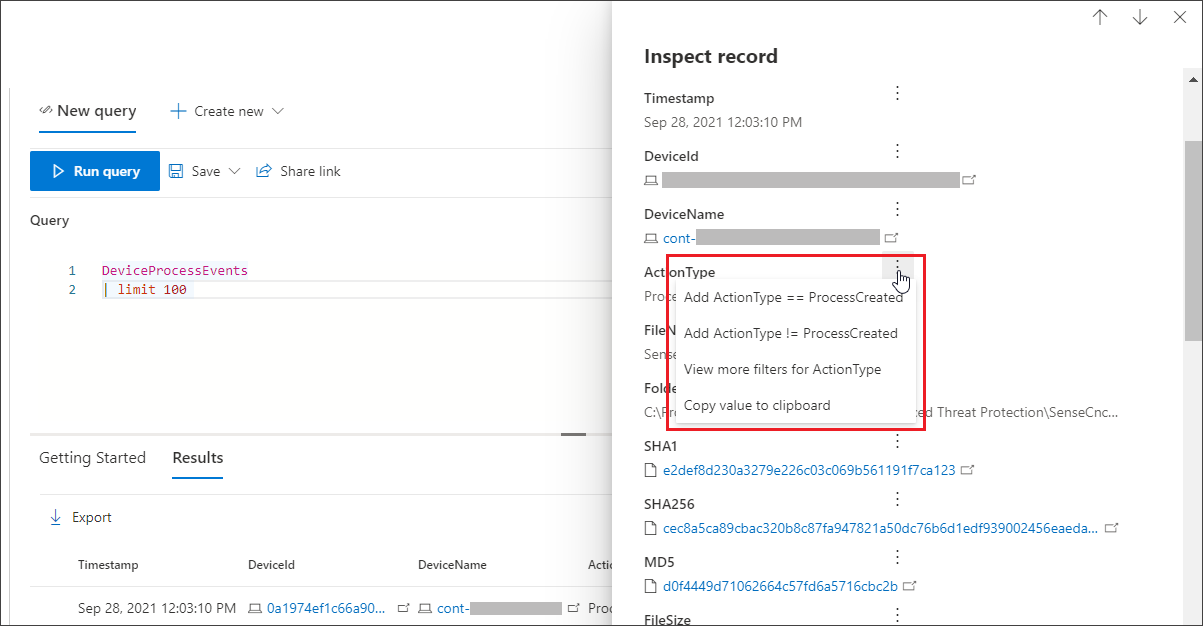

Adaptez vos requêtes à partir des résultats

Sélectionnez les trois points à droite d’une colonne dans le panneau Inspecter l’enregistrement . Vous pouvez utiliser les options suivantes pour :

- Rechercher explicitement la valeur sélectionnée (

==) - Exclure la valeur sélectionnée de la requête (

!=) - Obtenir des opérateurs plus avancés pour ajouter la valeur à votre requête, tels que

contains,starts withetends with

Ajouter des éléments aux favoris

Vous pouvez ajouter vos schémas, fonctions, requêtes et règles de détection fréquemment utilisés à la section Favoris de chaque onglet de la page de repérage avancée pour un accès rapide.

Pour instance, pour ajouter AlertInfo à vos Favoris, accédez à l’onglet Schéma, sélectionnez les trois points à droite du tableau, puis sélectionnez Ajouter aux favoris.

Une notification s’affiche pour vous informer que l’élément a été correctement ajouté aux Favoris.

Vous pouvez faire de même pour vos fonctions enregistrées, requêtes et détections personnalisées dans leurs sections Favorites respectives juste sous chaque onglet (Fonctions, Requêtes et Règles de détection).

Remarque

Certaines tables de cet article peuvent ne pas être disponibles dans Microsoft Defender pour point de terminaison. Activez Microsoft Defender XDR pour rechercher les menaces à l’aide de sources de données supplémentaires. Vous pouvez déplacer vos flux de travail de chasse avancés de Microsoft Defender pour point de terminaison vers Microsoft Defender XDR en suivant les étapes décrites dans Migrer des requêtes de chasse avancées à partir de Microsoft Defender pour point de terminaison.

Voir aussi

- Vue d’ensemble du repérage avancé

- Apprendre le langage de requête

- Utiliser des requêtes partagées

- Repérer des menaces sur les appareils, les e-mails, les applications et les identités

- Comprendre le schéma

- Appliquer les meilleures pratiques de requête

- Vue d’ensemble des détections personnalisées

Conseil

Voulez-vous en savoir plus ? Collaborez avec la communauté Sécurité Microsoft dans notre communauté technique : Communauté technique Microsoft Defender XDR.