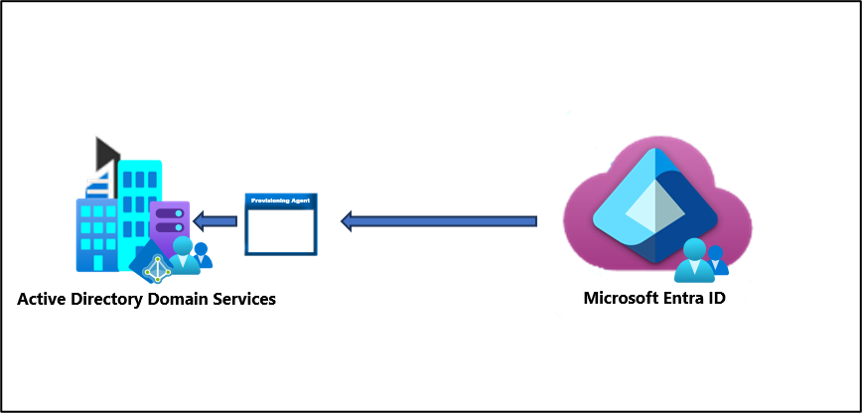

Scénario : utilisation d’extensions de répertoire avec l’approvisionnement de groupes dans Active Directory

Scénario : vous avez des centaines de groupes dans Microsoft Entra ID. Vous souhaitez approvisionner certains de ces groupes, mais pas tous dans Active Directory. Vous souhaitez un filtre rapide que vous pouvez appliquer à des groupes sans avoir à créer un filtre d’étendue plus compliqué.

Vous pouvez utiliser l’environnement que vous créez dans ce scénario à des fins de test, ou pour vous familiariser avec la synchronisation cloud.

Hypothèses

- Ce scénario suppose que vous disposez déjà d’un environnement de travail qui synchronise les utilisateurs sur Microsoft Entra ID.

- Nous avons 4 utilisateurs synchronisés. Britta Simon, Lola Jacobson, Anna Ringdahl, et John Smith.

- Trois unités d’organisation ont été créées dans Active Directory : Sales, Marketing et Groupes

- Les comptes d’utilisateur de Britta Simon et d’Anna Ringdahl résident dans l’unité d’organisation Sales.

- Les comptes d’utilisateur de Lola Jacobson et de John Smith résident dans l’unité d’organisation Marketing.

- L’unité d’organisation Groupes est l’emplacement où nos groupes de Microsoft Entra ID sont approvisionnés.

Créer deux groupes dans Microsoft Entra ID

Pour commencer, créez deux groupes dans Microsoft Entra ID. Un groupe est Sales et l’autre est Marketing.

Pour créer deux groupes, suivez ces étapes.

- Connectez-vous au centre d’administration Microsoft Entra au moins en tant qu’Administrateur hybride.

- Accédez à Identité>Groupes>Tous les groupes.

- En haut, cliquez sur Nouveau groupe.

- Vérifiez que le type de groupe est défini sur sécurité.

- Pour le nom du groupe, entrez Sales.

- Conservez le type d’appartenance sur attribué.

- Cliquez sur Créer.

- Répétez ce processus en utilisant Marketing comme nom de groupe.

Ajouter des utilisateurs aux groupes nouvellement créés

- Connectez-vous au centre d’administration Microsoft Entra au moins en tant qu’Administrateur hybride.

- Accédez à Identité>Groupes>Tous les groupes.

- En haut, dans la zone de recherche, entrez Sales.

- Cliquez sur le nouveau groupe Sales.

- À gauche, cliquez sur Membres.

- En haut, cliquez sur Ajouter des membres.

- En haut, dans la zone de recherche, entrez Britta Simon.

- Cochez les cases en regard de Britta Simon et d’Anna Ringdahl, puis cliquez sur Sélectionner.

- Cela permet normalement de l’ajouter au groupe.

- À l’extrême gauche, cliquez sur Tous les groupes, puis répétez ce processus en utilisant le groupe Marketing et en ajoutant Lola Jacobson et John Smith à ce groupe.

Remarque

Lors de l’ajout d’utilisateurs au groupe Marketing, notez l’ID de groupe sur la page de présentation. Cet ID servira ultérieurement à ajouter notre propriété nouvellement créée au groupe.

Récupérer votre ID de locataire

- Connectez-vous au centre d’administration Microsoft Entra au moins en tant qu’Administrateur hybride.

- Accédez à Identité>Vue d’ensemble.

- Notez votre ID de tenant, puis copiez-le pour une utilisation ultérieure.

Créer l’application CloudSyncCustomExtensionApp et le principal de service

Important

L’extension de répertoire pour Microsoft Entra Cloud Sync est uniquement prise en charge pour les applications avec l’URI d’identificateur « api://<tenantId>/CloudSyncCustomExtensionsApp » et l’application Tenant Schema Extension App créée par Microsoft Entra Connect.

- Sur une machine locale, ouvrez PowerShell avec des privilèges d’administrateur.

- Pour définir la stratégie d’exécution, exécutez (appuyez sur [A] Oui pour tous lorsque vous y êtes invité) :

Set-ExecutionPolicy -ExecutionPolicy RemoteSigned -Scope CurrentUser

- Pour installer le module v1 du Kit de développement logiciel (SDK) dans PowerShell Core ou Windows PowerShell, exécutez la commande suivante. Appuyez sur [O] Oui à l’invite.

Install-Module Microsoft.Graph -Scope CurrentUser

- Connectez-vous à votre tenant (veillez à accepter au nom du tenant lors de la connexion)

Connect-MgGraph -Scopes "Application.ReadWrite.All", "Group.ReadWrite.All", "User.ReadWrite.All"

- Vérifiez si l’application CloudSyncCustomExtensionApp existe.

Get-MgApplication -Filter "identifierUris/any(uri:uri eq 'api://<tenantId>/CloudSyncCustomExtensionsApp')"

- Si elle existe, notez l’ID appId, puis passez à l’étape 8. Dans le cas contraire, créez l’application.

- Créez l’application CloudSyncCustomExtensionApp. Remplacez <ID tenant> par votre ID de tenant. Copiez l’ID et l’ID d’application qui apparaissent après la création.

New-MgApplication -DisplayName "CloudSyncCustomExtensionsApp" -IdentifierUris "api://<tenant ID>/CloudSyncCustomExtensionsApp"

- Si l’application existe, vérifiez si elle a un principal de sécurité. Remplacez <id application> par votre ID d’application.

Get-MgServicePrincipal -Filter "AppId eq '<application id>'"

Si vous venez de créer l’application, créez un principal de sécurité. Remplacez <id application> par votre ID d’application.

New-MgServicePrincipal -AppId '<appId>'

Créer notre configuration d’extension et de synchronisation cloud

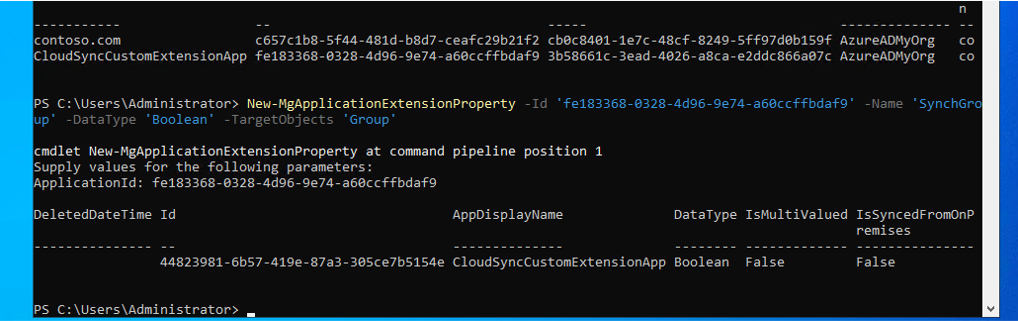

- Nous allons maintenant créer notre attribut personnalisé, puis l’affecter à l’application CloudSyncCustomExtensionApp. Remplacez <id> par votre ID. Utilisez l’ID d’objet de l’application.

New-MgApplicationExtensionProperty -Id <id> -Name “SynchGroup” -DataType “Boolean” -TargetObjects “Group”

Le programme vous demandera peut-être d’entrer à nouveau l’ID.

Cette cmdlet crée un attribut qui ressemble à extension_<guid>_SynchGroup. Vous devez l’associer à un groupe, mais la cmdlet PowerShell de graphique ne retourne pas cela.

Connectez-vous au centre d’administration Microsoft Entra au moins en tant qu’Administrateur hybride.

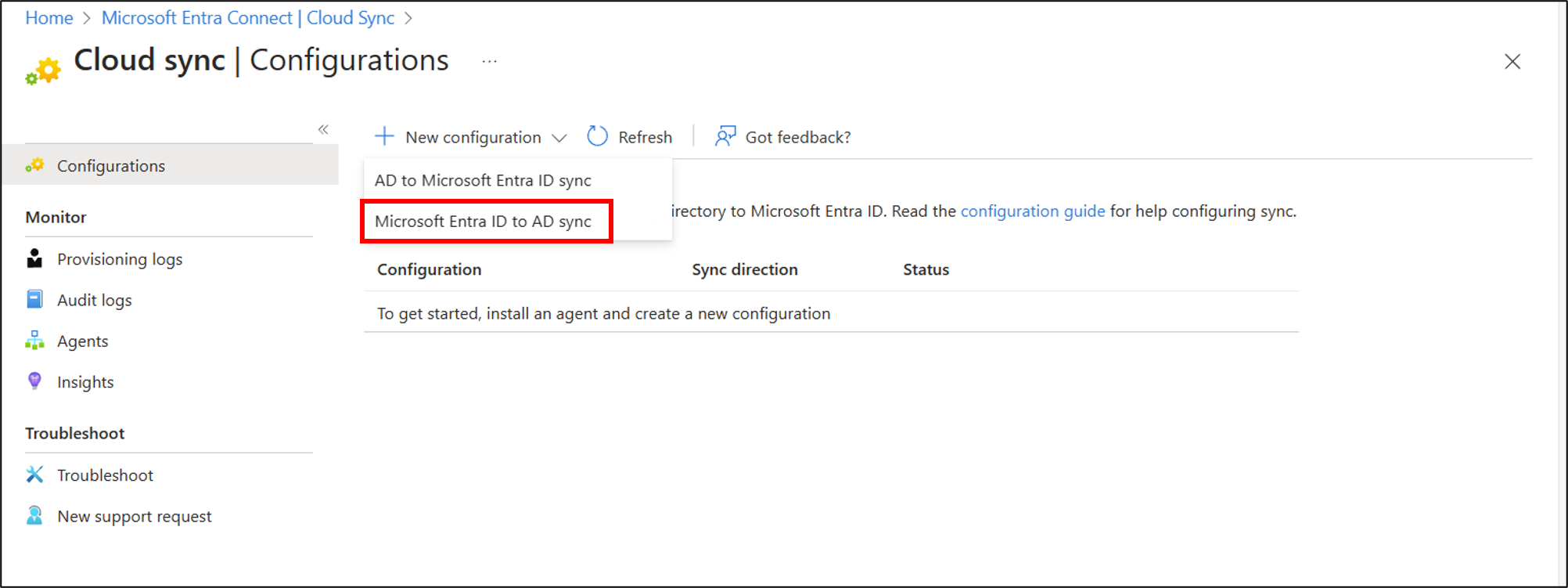

Accédez à Identité>Gestion hybride>Microsoft Entra Connect>Synchronisation cloud.

Sélectionnez Nouvelle configuration.

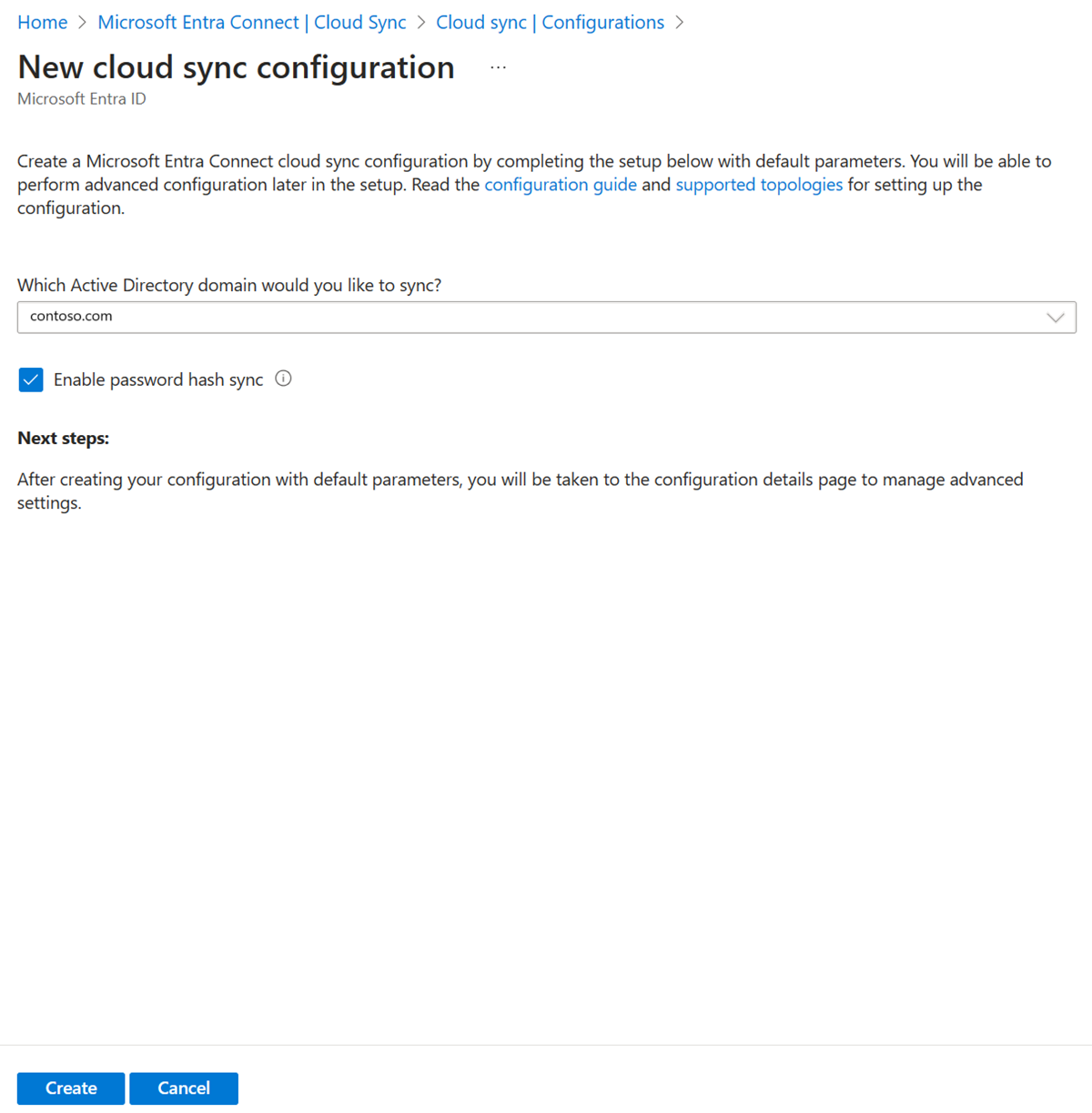

Dans l’écran Configuration, sélectionnez votre domaine et indiquez si vous souhaitez activer, ou non, la synchronisation du hachage de mot de passe. Cliquez sur Créer.

L’écran Démarrage s’ouvre. Depuis là, vous pouvez continuer à configurer la synchronisation cloud.

À gauche, cliquez sur Filtres d’étendue sélectionnez Étendue de groupe - Tous les groupes.

Cliquez sur Modifier le mappage d’attributs, puis redéfinissez le conteneur cible sur OU=Groups,DC=contoso,DC=com. Cliquez sur Enregistrer.

Cliquez sur Ajouter un filtre d’étendue d’attributs.

Sous Attribut cible, sélectionnez l’attribut nouvellement créé qui ressemble à extension_<guid>_SynchGroup. En outre, notez cela, car nous devons l’utiliser pour ajouter cet attribut à l’un de nos groupes.

Sous Opérateur, sélectionnez PRÉSENT.

Cliquez sur Enregistrer. Cliquez ensuite sur Enregistrer.

Laissez la configuration désactivée, puis revenez-y.

Ajouter une nouvelle propriété d’extension à l’un de nos groupes

Pour cette partie, nous allons ajouter notre propriété nouvellement créée à l’un de nos groupes existants, Marketing. Pour ce faire, nous utilisons Microsoft Graph Explorer. Vous devez vérifier que vous avez consenti à Group.ReadWrite.All. Pour ce faire, vous pouvez sélectionner Modifier les autorisations.

Accédez à https://developer.microsoft.com/graph/graph-explorer.

Connectez-vous à l’aide de votre compte d’administrateur client. Il peut s’agir d’un compte d’administrateur global. Un compte d’administrateur global a été utilisé lors de la création de ce scénario. Un compte administrateur hybride peut être suffisant.

En haut, remplacez GET par PATCH.

Dans la zone d’adresse, entrez : https://graph.microsoft.com/v1.0/groups/<id de groupe>.

Dans le corps de la demande, entrez :

{ extension_<guid>_SynchGroup: true }Si vous avez terminé correctement, l’écran affiche [].

À présent, en haut, remplacez PATCH par GET, puis examinez les propriétés du groupe marketing.

Cliquez sur Exécuter la requête. L’attribut récemment créé doit apparaître sur votre système.

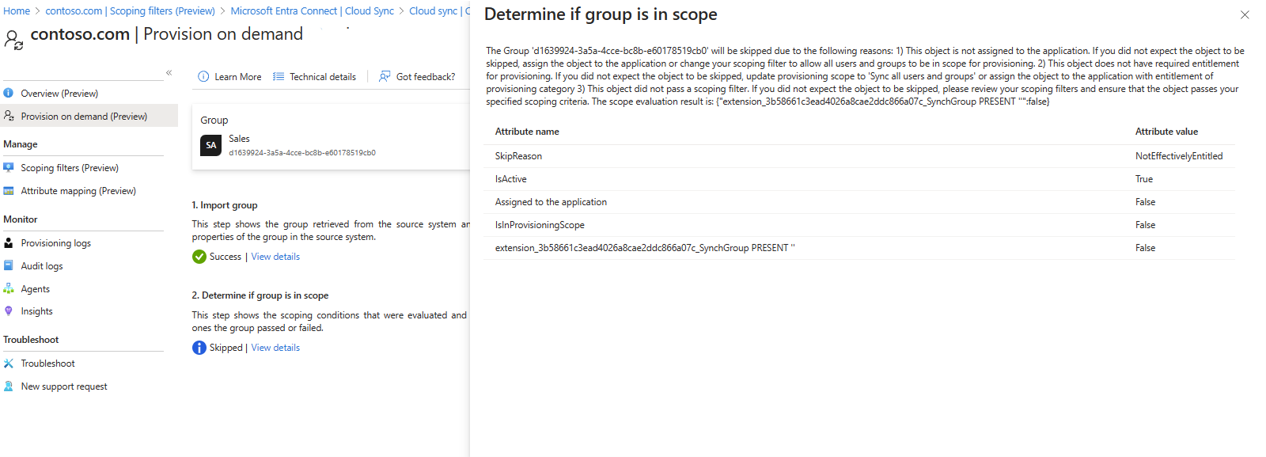

Tester notre configuration

Remarque

Lorsque vous utilisez l’approvisionnement à la demande, les membres ne sont pas automatiquement approvisionnés. Vous devez sélectionner les membres sur lesquels vous voulez effectuer le test, dans la limite de 5 membres.

- Connectez-vous au centre d’administration Microsoft Entra au moins en tant qu’Administrateur hybride.

- Accédez à Identité>Gestion hybride>Microsoft Entra Connect>Synchronisation cloud.

Sous Configuration, sélectionnez votre configuration.

Sélectionnez Provisionnement à la demande à gauche.

Entrez Marketing dans la zone Groupe sélectionné.

Dans la section Utilisateurs sélectionnés, sélectionnez certains utilisateurs à tester. Sélectionnez Lola Jacobson et John Smith.

Cliquez sur Approvisionner. L’approvisionné devrait s’effectuer avec succès.

Essayez maintenant avec le groupe Sales, puis ajoutez Britta Simon et Anna Ringdahl. Cela ne permet normalement pas l’approvisionnement.

Dans Active Directory, le groupe Marketing nouvellement créé doit apparaître.

Étapes suivantes

- Utiliser l’écriture différée de groupe avec la synchronisation cloud Microsoft Entra

- Gouverner les applications basées sur Active Directory sur site (Kerberos) à l'aide de Microsoft Entra ID Governance

- Migrer la réécriture de groupe de synchronisation Microsoft Entra Connect V2 vers la synchronisation cloud Microsoft Entra

Commentaires

Bientôt disponible : Tout au long de l’année 2024, nous abandonnerons progressivement le mécanisme de retour d’information GitHub Issues pour le remplacer par un nouveau système de commentaires. Pour plus d’informations, consultez : https://aka.ms/ContentUserFeedback.

Soumettre et afficher des commentaires pour