Remarque

L’accès à cette page requiert une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page requiert une autorisation. Vous pouvez essayer de modifier des répertoires.

Dans cet article, vous allez apprendre à configurer une intégration SAML pour une entreprise GitHub avec les utilisateurs gérés d’entreprise avec l’ID Microsoft Entra. La configuration d’une intégration d’authentification SAML ou OIDC , en plus de la configuration du provisionnement SCIM, est requise pour une entreprise GitHub avec des utilisateurs gérés par l’entreprise. La configuration de l’authentification et du provisionnement SCIM pour une entreprise GitHub avec les utilisateurs gérés d’entreprise permet à un administrateur de :

- Contrôler l'accès dans Microsoft Entra ID à une entreprise GitHub avec des utilisateurs gérés par l'entreprise.

- Permettre à vos utilisateurs de se connecter à un compte d’utilisateur managé GitHub Enterprise via l’authentification unique.

- Approvisionner des utilisateurs et des groupes dans l’entreprise (une fois que les intégrations d’approvisionnement SCIM et d’authentification ont été configurées). Les équipes GitHub peuvent être mappées à des groupes provisionnés par SCIM.

- Gérez vos comptes et groupes dans un emplacement central, ID Entra.

Note

Un compte d’entreprise GitHub.com avec les utilisateurs gérés par l’entreprise est un type spécifique d’entreprise. Cela est déterminé lorsque vous demandez ou créez un compte d’entreprise GitHub sur GitHub.com. Vous pouvez en savoir plus sur les différents types d’entreprises GitHub dans cet article GitHub. Si vous n’avez pas d’entreprise configurée pour les utilisateurs gérés par l’entreprise, consultez cet article GitHub pour plus d’informations et de liens.

Prerequisites

Le scénario décrit dans cet article suppose que vous disposez déjà des conditions préalables suivantes :

- Un compte d’utilisateur Microsoft Entra avec un abonnement actif. Si vous n’en avez pas encore, vous pouvez créer un compte gratuitement.

- L’un des rôles suivants :

- Un abonnement GitHub Enterprise Managed User pour lequel l’authentification unique est activée

- Entreprise GitHub configurée pour les utilisateurs gérés par l’entreprise.

Description du scénario

Dans cet article, vous allez configurer et tester l’authentification unique Microsoft Entra dans un environnement de test.

- GitHub Enterprise Managed User prend en charge l’authentification unique lancée par le fournisseur de services et le fournisseur d’identité.

- GitHub Enterprise Managed User nécessite l’approvisionnement automatique d’utilisateurs.

Note

L’application GitHub Enterprise Managed User ne prend actuellement pas en charge les plateformes cloud gouvernementales.

Ajout de GitHub Enterprise Managed User à partir de la galerie

Pour configurer l’intégration de GitHub Enterprise Managed User dans Microsoft Entra ID, vous devez ajouter GitHub Enterprise Managed User à partir de la galerie à votre liste d’applications SaaS managées.

- Connectez-vous au Centre d’administration Microsoft Entra en tant qu’administrateur d’application cloud au moins.

- Accédez à Entra ID>applications d'entreprise>Nouvelle application.

- Tapez GitHub Enterprise Managed User dans la zone de recherche.

- Sélectionnez GitHub Enterprise Managed User dans le volet de résultats, puis sélectionnez le bouton Créer . Patientez quelques secondes pendant que l’application est ajoutée à votre locataire.

Vous pouvez sinon également utiliser l’Assistant de configuration des applications d'entreprise . Dans cet assistant, vous pouvez ajouter une application à votre instance, ajouter des utilisateurs/groupes à l’application, attribuer des rôles, ainsi que parcourir la configuration de l’authentification unique (SSO). En savoir plus sur les assistants Microsoft 365.

Configurer et tester l’authentification unique Microsoft Entra SAML pour une entreprise GitHub avec des utilisateurs gérés par l’entreprise

Pour configurer et tester l’authentification unique Microsoft Entra avec GitHub Enterprise Managed User, effectuez les étapes suivantes :

- Configurez l’authentification unique Microsoft Entra pour activer l’authentification unique SAML dans votre locataire Microsoft Entra.

- Configurer le SSO des utilisateurs gérés de GitHub Enterprise pour ajuster les paramètres d'authentification unique dans votre GitHub Enterprise.

Configurer le SSO SAML de Microsoft Entra

Suivez ces étapes pour activer l’authentification unique Microsoft Entra SAML.

Connectez-vous au Centre d’administration Microsoft Entra en tant qu’administrateur d’application cloud au moins.

Accédez à Entra ID>Applications d’entreprise>GitHub Enterprise Managed User>Authentification unique.

Dans la page Sélectionner une méthode d’authentification unique , sélectionnez SAML.

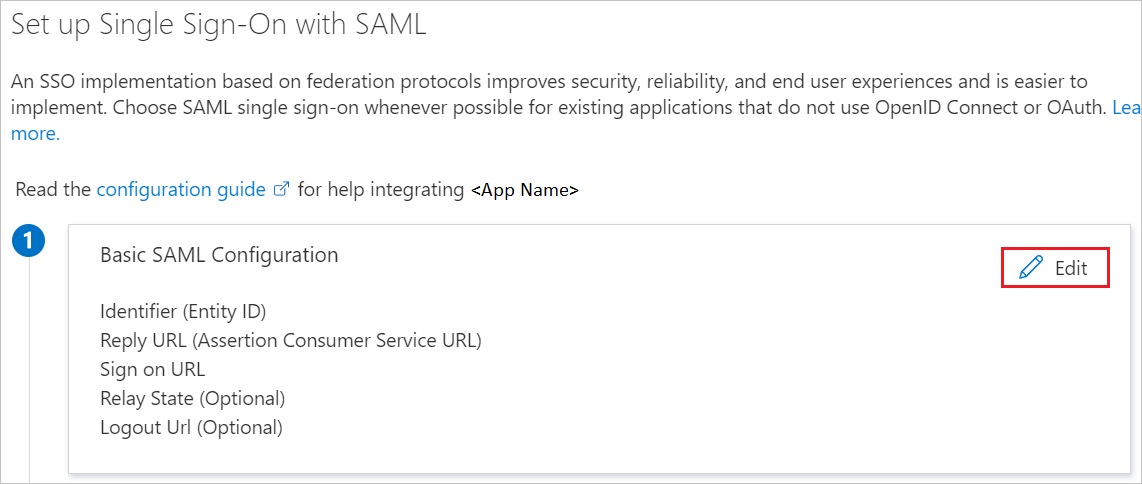

Dans la page Configurer l’authentification unique avec SAML , sélectionnez l’icône crayon de configuration SAML de base pour modifier les paramètres.

Avant de commencer, vérifiez que vous disposez de l'URL de votre instance d'Enterprise. Le champ ENTITY mentionné ci-dessous correspond au nom Enterprise de votre URL Enterprise compatible EMU. Par exemple, https://github.com/enterprises/contoso - contoso est l’ENTITÉ. Dans la section Configuration SAML de base , si vous souhaitez configurer l’application en mode initié par le fournisseur d’identité , entrez les valeurs des champs suivants :

a) Dans la zone de texte Identificateur , tapez une URL à l’aide du modèle suivant :

https://github.com/enterprises/{enterprise}Note

Notez que le format de l'identificateur est différent du format suggéré par l'application. Veuillez suivre le format ci-dessus. De plus, vérifiez que l’**identificateur ne contient pas de barre oblique finale.

b. Dans la zone de texte URL de réponse , tapez une URL à l’aide du modèle suivant :

https://github.com/enterprises/{enterprise}/saml/consumeSélectionnez Définir des URL supplémentaires et effectuez l’étape suivante si vous souhaitez configurer l’application en mode initié par le fournisseur de services :

Dans la zone de texte URL de connexion , tapez une URL à l’aide du modèle suivant :

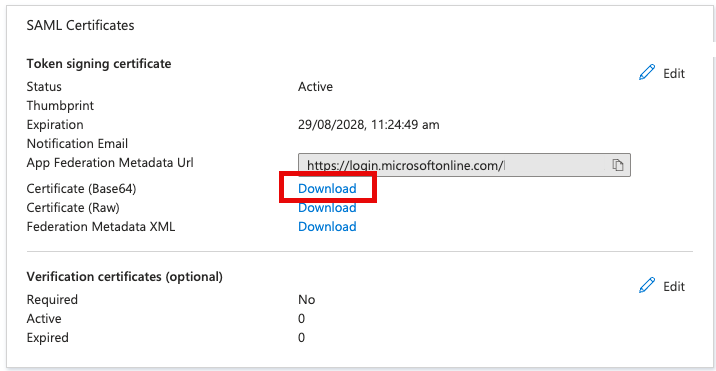

https://github.com/enterprises/{enterprise}/ssoDans la page Configurer l’authentification unique avec SAML , dans la section Certificats SAML , téléchargez le certificat Base64 et enregistrez-le sur votre ordinateur.

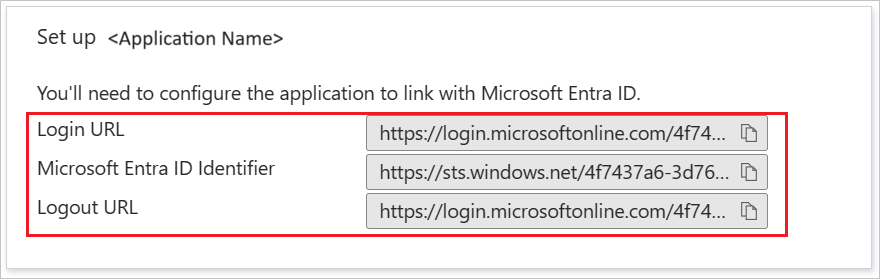

Dans la section Configurer GitHub Enterprise Managed User , copiez les URL ci-dessous et enregistrez-les pour configurer GitHub ci-dessous.

Attribuez l’utilisateur de test Microsoft Entra

Dans cette section, vous affectez votre compte à GitHub Enterprise Managed User pour terminer la configuration de l’authentification unique.

- Connectez-vous au Centre d’administration Microsoft Entra en tant qu’administrateur d’application cloud au moins.

- Accédez à Entra ID>Applications d'entreprise>Utilisateur géré par GitHub Enterprise.

- Dans la page de vue d’ensemble de l’application, recherchez la section Gérer et sélectionnez Utilisateurs et groupes.

- Sélectionnez Ajouter un utilisateur, puis sélectionnez Utilisateurs et groupes dans la boîte de dialogue Ajouter une affectation .

- Dans la boîte de dialogue Utilisateurs et groupes , sélectionnez votre compte dans la liste Utilisateurs, puis sélectionnez le bouton Sélectionner en bas de l’écran.

- Dans la boîte de dialogue Sélectionner un rôle , sélectionnez le rôle Propriétaire d’entreprise , puis sélectionnez le bouton Sélectionner en bas de l’écran. Votre compte est attribué en tant que propriétaire d’entreprise pour votre instance GitHub lorsque vous approvisionnez votre compte dans l’article suivant.

- Dans la boîte de dialogue Ajouter une affectation , sélectionnez le bouton Affecter .

Configurer l’authentification unique GitHub Enterprise Managed User

Pour configurer l’authentification unique côté GitHub Enterprise Managed User , vous avez besoin des éléments suivants de l’application Entra ID :

- Les URL de votre application utilisateur managée Microsoft Entra Enterprise ci-dessus : le

Login URLet leMicrosoft Entra Identifier. - Certificat base64 téléchargé.

- Nom d’utilisateur et mot de passe du compte d’utilisateur d’installation de votre entreprise GitHub.

Activer l'authentification unique SAML GitHub Enterprise Managed User

Dans cette section, vous prenez les informations fournies à partir de l'ID Microsoft Entra ci-dessus et les entrez dans vos paramètres d'entreprise pour activer le support de l'authentification unique (SSO).

- Suivez les étapes décrites dans cette documentation GitHub pour configurer l’authentification SAML pour votre entreprise.

- Lors de l'entrée dans le

Sign-on URL, notez qu'il s'agit de l'URL de connexion que vous avez copiée depuis Microsoft Entra ID ci-dessus. - Lorsque vous entrez

Issuer, notez que c’est leMicrosoft Entra Identifierque vous avez copié à partir de l'ID Microsoft Entra ci-dessus. - Lorsque vous entrez le certificat public, ouvrez le certificat base64 que vous avez téléchargé ci-dessus et collez le contenu texte de ce fichier dans cette boîte de dialogue.

- Après avoir effectué les étapes décrites dans la documentation GitHub pour configurer l’authentification SAML pour votre entreprise, seuls les utilisateurs gérés par SCIM sont en mesure d’accéder à l’entreprise (à l’exception de la connexion avec le compte d’utilisateur d’installation et à l’aide d’un code de récupération d’entreprise). Suivez les étapes du didacticiel d’approvisionnement ci-dessous pour configurer le provisionnement SCIM pour l’entreprise GitHub afin de pouvoir approvisionner des utilisateurs et des groupes gérés par l’entreprise. Les utilisateurs ne pourront pas se connecter et accéder à l’entreprise tant que ces étapes ne seront pas complétées et que leurs comptes d’utilisateur auront été approvisionnés via SCIM dans l’entreprise.

Contenu connexe

GitHub Enterprise Managed User nécessite que tous les comptes soient créés via l’approvisionnement automatique d’utilisateurs (SCIM), vous trouverez plus d’informations ici sur la configuration de l’approvisionnement automatique d’utilisateurs.