Tutoriel : intégration Microsoft Entra de l’authentification unique à Kemp LoadMaster Microsoft Entra integration

Dans ce tutoriel, vous apprenez à intégrer Kemp LoadMaster Microsoft Entra integration à Microsoft Entra ID. Quand vous intégrez Kemp LoadMaster Microsoft Entra integration à Microsoft Entra ID, vous pouvez :

- Contrôler dans Microsoft Entra ID qui a accès à Kemp LoadMaster Microsoft Entra integration.

- Permettre à vos utilisateurs d’être connectés automatiquement à Kemp LoadMaster Microsoft Entra integration avec leur compte Microsoft Entra.

- Gérer vos comptes à partir d’un emplacement central.

Prérequis

Pour commencer, vous devez disposer de ce qui suit :

- Un abonnement Microsoft Entra. Si vous ne disposez d’aucun abonnement, vous pouvez obtenir un compte gratuit.

- Un abonnement Kemp LoadMaster Microsoft Entra integration avec l’authentification unique activée.

Remarque

Cette intégration est également disponible à partir de l’environnement cloud pour le secteur public Microsoft Entra. Vous pouvez trouver cette application dans la galerie d’applications cloud pour le secteur public Microsoft Entra et la configurer de la même manière que vous le faites à partir du cloud public.

Description du scénario

Dans ce tutoriel, vous configurez et testez Microsoft Entra SSO dans un environnement de test.

- Kemp LoadMaster Microsoft Entra integration prend en charge SSO lancée par l’IdP.

Ajouter Kemp LoadMaster Azure AD integration à partir de la galerie

Pour configurer l’intégration de Kemp LoadMaster Microsoft Entra integration à Microsoft Entra ID, vous devez ajouter Kemp LoadMaster Microsoft Entra integration à partir de la galerie à votre liste d’applications SaaS managées.

- Connectez-vous au Centre d’administration Microsoft Entra au minimum en tant qu’Administrateur d’application cloud.

- Accédez à Identité>Applications>Applications d’entreprise>Nouvelle application.

- Dans la section Ajouter à partir de la galerie, saisissez Kemp LoadMaster Microsoft Entra integration dans la zone de recherche.

- Sélectionnez Kemp LoadMaster Microsoft Entra integration dans le volet de résultats, puis ajoutez l’application. Patientez quelques secondes pendant que l’application est ajoutée à votre client.

Vous pouvez également utiliser l’assistant Entreprise App Configuration. Dans cet assistant, vous pouvez ajouter une application à votre locataire, ajouter des utilisateurs/groupes à l’application, attribuer des rôles, mais également parcourir la configuration de l’authentification unique. En savoir plus sur les assistants Microsoft 365.

Configurer et tester SSO Microsoft Entra pour Kemp LoadMaster Microsoft Entra integration

Configurez et testez SSO Microsoft Entra avec Kemp LoadMaster Microsoft Entra integration pour un utilisateur de test appelé B.Simon. Pour que SSO fonctionne, vous devez établir une liaison entre un utilisateur Microsoft Entra et l’utilisateur associé dans Kemp LoadMaster Microsoft Entra integration.

Pour configurer et tester SSO Microsoft Entra avec Kemp LoadMaster Microsoft Entra integration, effectuez les étapes suivantes :

Configurez l’authentification unique Microsoft Entra pour permettre à vos utilisateurs d’utiliser cette fonctionnalité.

- Créer un utilisateur de test Microsoft Entra pour tester l’authentification unique Microsoft Entra avec B.Simon.

- Attribuer l’utilisateur test Microsoft Entra – pour permettre à B.Simon d’utiliser l’authentification unique Microsoft Entra.

Configurer SSO pour Kemp LoadMaster Microsoft Entra integration, afin de configurer les paramètres de l’authentification unique côté application.

Configurer l’authentification Kerberos

- Créer un compte de délégation Kerberos pour l’intégration Kemp LoadMaster Microsoft Entra

- Comptes de délégation Kerberos (KCD) Kemp LoadMaster Microsoft Entra integration

- ESP Kemp LoadMaster Microsoft Entra integration

- Créer un utilisateur de test Kemp LoadMaster Microsoft Entra integration, pour avoir dans Kemp LoadMaster Microsoft Entra integration un équivalent de B.Simon lié à la représentation Microsoft Entra de l’utilisateur.

Tester l’authentification unique pour vérifier si la configuration fonctionne.

Configurer Microsoft Entra SSO

Effectuez ces étapes pour activer l’authentification unique Microsoft Entra.

Connectez-vous au Centre d’administration Microsoft Entra au minimum en tant qu’Administrateur d’application cloud.

Accédez à Identité>Applications>Applications d’entreprise>Kemp LoadMaster Microsoft Entra integration>Authentification unique.

Dans la page Sélectionner une méthode d’authentification unique, sélectionnez SAML.

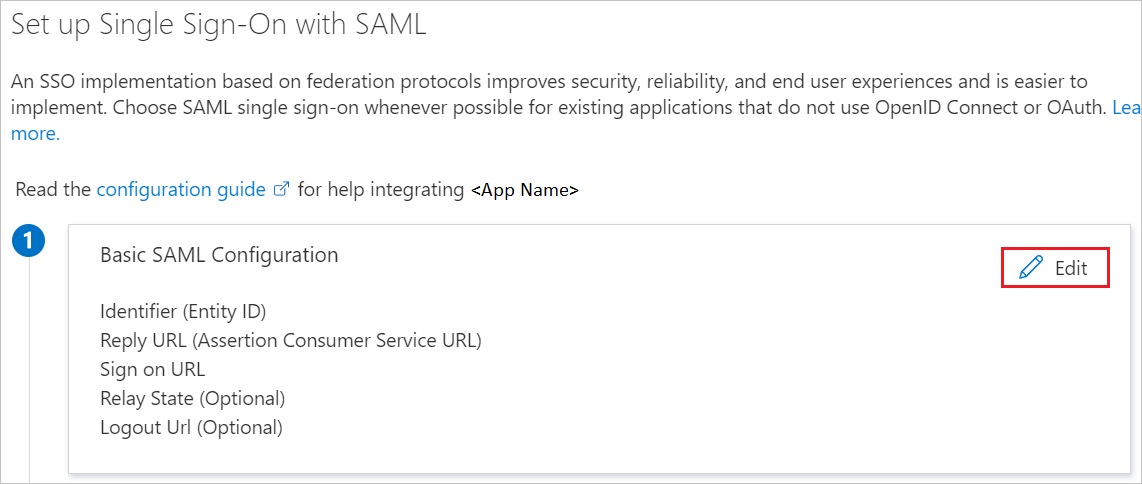

Dans la page Configurer l’authentification unique avec SAML, cliquez sur l’icône de crayon de Configuration SAML de base afin de modifier les paramètres.

Dans la section Configuration SAML de base, entrez les valeurs pour les champs suivants :

a. Dans la zone de texte identifiant (ID d’entité), saisissez une URL :

https://<KEMP-CUSTOMER-DOMAIN>.com/b. Dans la zone de texte URL de réponse, saisissez l’URL :

https://<KEMP-CUSTOMER-DOMAIN>.com/Remarque

Il ne s’agit pas de valeurs réelles. Mettez à jour ces valeurs avec l’identifiant et l’URL de réponse réels. Contactez l’équipe de support Kemp LoadMaster Microsoft Entra integration pour obtenir ces valeurs. Vous pouvez également consulter les modèles figurant à la section Configuration SAML de base.

Dans la page Configurer l’authentification unique avec SAML, dans la section Certificat de signature SAML, recherchez Certificat (en base64) et XML de métadonnées de fédération, puis sélectionnez Télécharger pour télécharger le certificat et les fichiers XML de métadonnées et les enregistrer sur votre ordinateur.

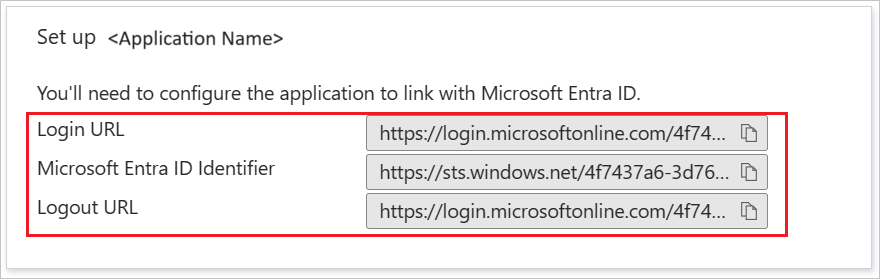

Dans la section Configurer Kemp LoadMaster Microsoft Entra integration, copiez la ou les URL appropriées en fonction de vos besoins.

Créer un utilisateur de test Microsoft Entra

Dans cette section, vous allez créer un utilisateur de test appelé B.Simon.

- Connectez-vous au Centre d’administration Microsoft Entra au minimum en tant qu’Administrateur de l’utilisateur.

- Accédez à Identité>Utilisateurs>Tous les utilisateurs.

- Sélectionnez Nouvel utilisateur>Créer un utilisateur dans la partie supérieure de l’écran.

- Dans les propriétés Utilisateur, effectuez les étapes suivantes :

- Dans le champ Nom d’affichage, entrez

B.Simon. - Dans le champ Nom d’utilisateur principal, entrez username@companydomain.extension. Par exemple :

B.Simon@contoso.com. - Cochez la case Afficher le mot de passe, puis notez la valeur affichée dans le champ Mot de passe.

- Sélectionnez Revoir + créer.

- Dans le champ Nom d’affichage, entrez

- Sélectionnez Créer.

Attribuer l’utilisateur test Microsoft Entra

Dans cette section, vous autorisez B.Simon à utiliser l’authentification unique en lui permettant d’accéder à Kemp LoadMaster Microsoft Entra integration.

- Connectez-vous au Centre d’administration Microsoft Entra au minimum en tant qu’Administrateur d’application cloud.

- Accédez à Identité>Applications>Applications d’entreprise>Kemp LoadMaster Microsoft Entra integration.

- Dans la page de présentation de l’application, sélectionnez Utilisateurs et groupes.

- Sélectionnez Ajouter un utilisateur/groupe, puis Utilisateurs et groupes dans la boîte de dialogue Ajouter une attribution.

- Dans la boîte de dialogue Utilisateurs et groupes, sélectionnez B. Simon dans la liste Utilisateurs, puis cliquez sur le bouton Sélectionner au bas de l’écran.

- Si vous attendez qu’un rôle soit attribué aux utilisateurs, vous pouvez le sélectionner dans la liste déroulante Sélectionner un rôle. Si aucun rôle n’a été configuré pour cette application, vous voyez le rôle « Accès par défaut » sélectionné.

- Dans la boîte de dialogue Ajouter une attribution, cliquez sur le bouton Attribuer.

Configurer SSO pour Kemp LoadMaster Microsoft Entra integration

Publication du serveur web

Créer un service virtuel

Accédez à l’interface utilisateur web de Kemp LoadMaster Microsoft Entra integration > Virtual Services> Add New.

Cliquez sur Ajouter nouveau.

Spécifiez les paramètres pour le service virtuel.

a. Adresse virtuelle

b. Port

c. Nom du service (facultatif)

d. Protocole

Accédez à la section Real Servers (Serveurs réels).

Cliquez sur Ajouter nouveau.

Spécifiez les paramètres du serveur réel.

a. Sélectionnez Autoriser les adresses distantes

b. Saisissez dans le champ Adresse du serveur Real

c. Port

d. Méthode de transfert

e. Poids

f. Limite de connexion

g. Cliquez sur Ajouter ce serveur réel

Certificats et sécurité

Importer un certificat dans Kemp LoadMaster Microsoft Entra integration

Accédez au portail web d’intégration Microsoft Entra Kemp LoadMaster > Certificats et sécurité > Certificats SSL.

Sous Manage Certificates (Gérer les certificats) > Certificate Configuration (Configuration de certificat).

Cliquez sur Importer un certificat.

Spécifiez le nom du fichier qui contient le certificat. Le fichier peut aussi contenir la clé privée. Si ce n’est pas le cas, le fichier contenant la clé privée doit également être spécifié. Le certificat peut être au format .PEM ou .PFX (IIS).

Cliquez sur Choose file (Choisir un fichier) dans Certificate File (Fichier de certificat).

Cliquez sur Key File (optional) [Fichier de clé (facultatif)].

Cliquez sur Enregistrer.

Accélération SSL

Accédez à l’interface utilisateur web Kemp LoadMaster > Virtual Services (Services virtuels) > View/Modify Services (Afficher/Modifier des services).

Cliquez sur Modify (Modifier) sous Operation (Opération).

Cliquez sur SSL Properties (Propriétés SSL) (qui fonctionne au niveau 7).

a. Cliquez sur Enabled (Activé) dans SSL Acceleration (Accélération SSL).

b. Sous Available Certificates (Certificats disponibles), sélectionnez le certificat importé, puis cliquez sur le symbole

>.c. Une fois que le certificat SSL souhaité figure dans Assigned Certificates (Certificats attribués), cliquez sur Set Certificates (Définir des certificats).

Remarque

Veillez à cliquer sur Set Certificates (Définir les certificats).

Profil SAML Kemp LoadMaster Microsoft Entra integration

Importer un certificat d’IDP

Accédez à la console web de Kemp LoadMaster Microsoft Entra integration.

Cliquez sur Intermediate Certificates (Certificats intermédiaires) sous Certificates & Authority (Certificats et autorité).

a. Cliquez sur Choose File (Choisir un fichier) dans Ajouter un nouveau certificat intermédiaire.

b. Accédez au fichier de certificat téléchargé précédemment à partir de l’application d’entreprise Microsoft Entra.

c. Cliquez sur Ouvrir.

d. Indiquez un nom dans Nom de certificate.

e. Cliquez sur Ajouter le certificat.

Créer une stratégie d’authentification

Accédez à Manage SSO (Gérer l’authentification unique) sous Virtual Services (Services virtuels).

a. Cliquez sur Add (Ajouter) sous Add new Client Side Configuration (Ajouter une nouvelle configuration côté client) après lui avoir attribué un nom.

b. Sélectionnez SAML sous Protocole d’authentification.

c. Sélectionnez MetaData File (Fichier de métadonnées) sous IdP Provisioning (Provisionnement IdP).

d. Cliquez sur Choose File (Choisir un fichier).

e. Accédez au fichier XML téléchargé précédemment à partir du portail Azure.

f. Cliquez sur Open (Ouvrir), puis sur Import IdP MetaData file (Importer le fichier de métadonnées IdP).

g. Sélectionnez le certificat intermédiaire à partir de IdP Certificate (Certificat IdP).

h. Définissez l’ID d’entité du fournisseur de services dans le champ SP Entity ID ; il doit correspondre à l’identité créée sur le portail Azure.

i. Cliquez sur Définir l’identité du fournisseur de services.

Définir l’authentification

Dans la console web de Kemp LoadMaster Microsoft Entra integration.

Cliquez sur Virtual Services (Services virtuels).

Cliquez sur View/Modify Services (Afficher/Modifier les services).

Cliquez sur Modify (Modifier) et accédez à ESP Options (Options ESP).

a. Cliquez sur Enable SSO (Activer l’authentification unique).

b. Sélectionnez SAML dans Mode d’authentification du client.

c. Sélectionnez l’authentification côté client créée précédemment dans Domaine SSO.

d. Tapez le nom d’hôte dans Allowed Virtual Hosts (Hôtes virtuels autorisés), puis cliquez sur Set Allowed Virtual Hosts (Définir les hôtes virtuels autorisés).

e. Tapez /* dans Répertoires virtuels autorisés (selon les exigences d’accès), puis cliquez sur Définir les annuaires autorisés.

Vérifier les modifications

Accédez à l’URL de l’application.

Votre page de connexion avec client doit s’afficher à la place de l’accès non authentifié précédent.

Configurer l’authentification Kerberos

Créer un compte de délégation Kerberos pour l’intégration Kemp LoadMaster Microsoft Entra

Créez un compte d’utilisateur (dans cet exemple, AppDelegation).

a. Sélectionnez l’onglet Éditeur d’attributs.

b. Accédez à servicePrincipalName.

c. Sélectionnez servicePrincipalName, puis cliquez sur Modifier.

d. Tapez http/kcduser dans le champ Valeur à ajouter, puis cliquez sur Ajouter.

e. Cliquez sur Appliquer, puis sur OK. Vous devez fermer la fenêtre avant de l’ouvrir à nouveau (pour faire apparaître le nouvel onglet Délégation).

Ouvrez à nouveau la fenêtre des propriétés utilisateur ; l’onglet Délégation est maintenant disponible.

Sélectionnez l’onglet Délégation.

a. Sélectionnez N’approuver cet utilisateur que pour la délégation aux services spécifiés.

b. Sélectionnez Utiliser tout protocole d’authentification.

c. Ajoutez les serveurs réels et ajoutez http comme service.

d. Cochez la case Développé.

e. Tous les serveurs s’affichent avec le nom d’hôte et le nom de domaine complet.

f. Cliquez sur OK.

Remarque

Définissez le SPN sur l’application ou le site web, selon le cas. Pour accéder à l’application quand l’identité du pool d’applications a été définie. Pour accéder à l’application IIS en utilisant le nom FQDN, accédez à l’invite de commandes du serveur réel, puis saisissez SetSpn avec les paramètres nécessaires. Par exemple : Setspn –S HTTP/sescoindc.sunehes.co.in suneshes\kdcuser.

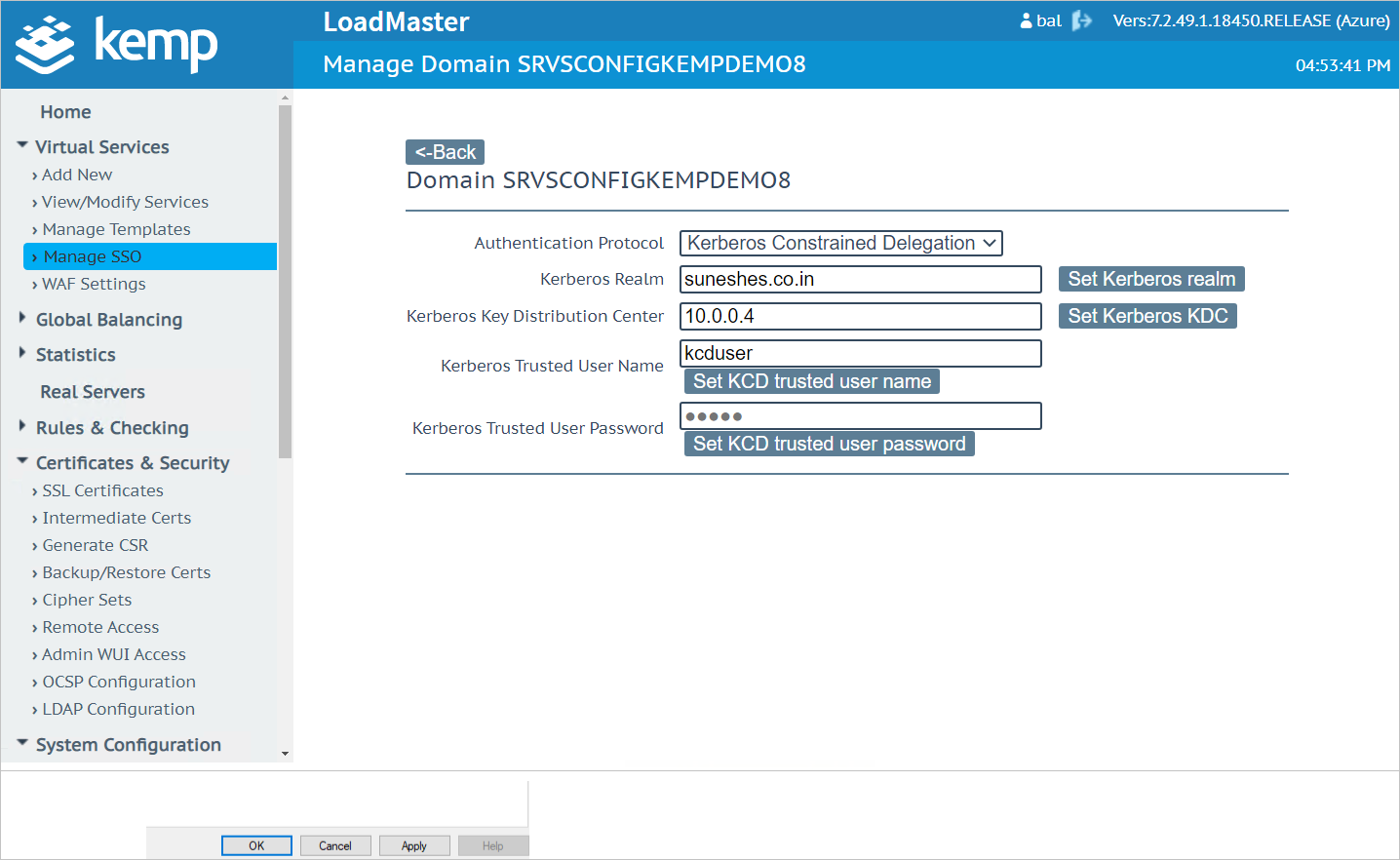

Comptes de délégation Kerberos (KCD) Kemp LoadMaster Microsoft Entra integration

Accédez à la console web de Kemp LoadMaster Microsoft Entra integration > Virtual Services > Manage SSO.

a. Accédez aux configurations de l’authentification unique côté serveur.

b. Tapez le nom dans Ajouter de nouvelles configurations côté serveur, puis cliquez sur Ajouter.

c. Sélectionnez Délégation contrainte Kerberos dans Protocole d’authentification.

d. Tapez le nom de domaine dans Kerberos Realm (Domaine Kerberos).

e. Cliquez sur Définir le domaine Kerberos.

f. Tapez l’adresse IP du contrôleur de domaine dans Centre de distribution de clés Kerberos.

g. Cliquez sur Définir le KDC Kerberos.

h. Tapez le nom d’utilisateur KCD dans Nom d’utilisateur approuvé Kerberos.

i. Cliquez sur Définir le nom d’utilisateur approuvé KDC.

j. Tapez le mot de passe dans Kerberos Trusted User Password (Mot de passe de l’utilisateur approuvé Kerberos).

k. Cliquez sur Set KCD trusted password (Définir le mot de passe de l’utilisateur approuvé KCD).

ESP Kemp LoadMaster Microsoft Entra integration

Accédez à Virtual Services (Services virtuels) > View/Modify Services (Afficher/Modifier les services).

a. Cliquez sur Modifier sur Surnom du service virtuel.

b. Cliquez sur Options ESP.

c. Sous Mode d’authentification du serveur, sélectionnez KCD.

d. Sous Configuration côté serveur, sélectionnez le profil côté serveur créé précédemment.

Créer un utilisateur de test pour Kemp LoadMaster Microsoft Entra integration

Dans cette section, vous créez un utilisateur appelé B.Simon dans Kemp LoadMaster Microsoft Entra integration. Collaborez avec l’équipe de support Kemp LoadMaster Microsoft Entra integration pour ajouter les utilisateurs dans la plateforme Kemp LoadMaster Microsoft Entra integration. Les utilisateurs doivent être créés et activés avant que vous utilisiez l’authentification unique.

Tester l’authentification unique (SSO)

Dans cette section, vous testez votre configuration d’authentification unique Microsoft Entra avec les options suivantes.

Cliquez sur Tester cette application. Vous devez alors être automatiquement connecté à l’application Kemp LoadMaster Microsoft Entra integration, pour laquelle vous avez configuré SSO.

Vous pouvez utiliser Mes applications Microsoft. Quand vous cliquez sur la vignette Kemp LoadMaster Microsoft Entra integration dans Mes applications, vous devez être connecté automatiquement à l’application Kemp LoadMaster Microsoft Entra integration pour laquelle vous avez configuré SSO. Pour plus d’informations sur Mes applications, consultez Présentation de Mes applications.

Étapes suivantes

Après avoir configuré Kemp LoadMaster Microsoft Entra integration, vous pouvez appliquer le contrôle de session, qui protège contre l’exfiltration et l’infiltration des données sensibles de votre organisation en temps réel. Le contrôle de session est étendu à partir de l’accès conditionnel. Découvrez comment appliquer un contrôle de session avec Microsoft Defender for Cloud Apps.