Tutoriel : Intégration de l’authentification unique Microsoft Entra à SAP Business Technology Platform

Dans ce tutoriel, vous allez apprendre à intégrer SAP Business Technology Platform à Microsoft Entra ID. Lorsque vous intégrez SAP Business Technology Platform à Microsoft Entra ID, vous pouvez :

- Contrôler les accès à SAP Business Technology Platform depuis Microsoft Entra ID.

- Permettre à vos utilisateurs de se connecter automatiquement à SAP Business Technology Platform avec leur compte Microsoft Entra.

- Gérez vos comptes dans un emplacement central.

Conditions préalables

Pour commencer, vous avez besoin des éléments suivants :

- Un abonnement Microsoft Entra. Si vous n’avez pas d’abonnement, vous pouvez obtenir un compte gratuit .

- Un abonnement SAP Business Technology Platform pour lequel l’authentification unique est activée.

Important

Vous devez déployer votre propre application ou vous abonner à une application sur votre compte SAP Business Technology Platform pour tester l’authentification unique. Dans ce tutoriel, une application est déployée dans le compte.

Description du scénario

Dans ce tutoriel, vous allez configurer et tester l’authentification unique Microsoft Entra dans un environnement de test.

- SAP Business Technology Platform prend en charge l’authentification unique initiée SP.

Ajouter SAP Business Technology Platform à partir de la galerie

Pour configurer l’intégration de SAP Business Technology Platform à Microsoft Entra ID, vous devez ajouter SAP Business Technology Platform à partir de la galerie à votre liste d’applications SaaS gérées.

- Connectez-vous au centre d’administration Microsoft Entra en tant qu'administrateur d’application cloud au minimum.

- Accédez à Identité>Applications>Applications d’entreprise>Nouvelle application.

- Dans la section Ajouter depuis la galerie, tapez SAP Business Technology Platform dans la zone de recherche.

- Sélectionnez sap Business Technology Platform dans le volet de résultats, puis ajoutez l’application. Patientez quelques secondes pendant que l’application est ajoutée à votre locataire.

Vous pouvez également utiliser l’Assistant de Configuration d'Application d'Entreprise . Dans cet assistant, vous pouvez ajouter une application à votre tenant, ajouter des utilisateurs/groupes à l'application, attribuer des rôles, ainsi que parcourir la configuration de l'authentification unique également. En savoir plus sur les Assistants Microsoft 365.

Configurer et tester l’authentification unique Microsoft Entra pour SAP Business Technology Platform

Configurez et testez l’authentification unique Microsoft Entra avec SAP Business Technology Platform à l’aide d’un utilisateur de test appelé B.Simon. Pour que l’authentification unique fonctionne, vous devez établir un lien entre un utilisateur Microsoft Entra et l’utilisateur SAP Business Technology Platform associé.

Pour configurer et tester l’authentification unique Microsoft Entra avec SAP Business Technology Platform, procédez comme suit :

- configurer l’authentification unique Microsoft Entra pour permettre à vos utilisateurs d’utiliser cette fonctionnalité.

- Créer un utilisateur de test Microsoft Entra pour tester l’authentification unique Microsoft Entra avec Britta Simon.

- Affecter l’utilisateur de test Microsoft Entra pour permettre à Britta Simon d’utiliser l’authentification unique Microsoft Entra.

- Configurer l’authentification unique SAP Business Technology Platform pour configurer les paramètres de l’authentification unique côté application.

- Créer un utilisateur de test SAP Business Technology Platform pour avoir une contrepartie de Britta Simon dans SAP Business Technology Platform liée à la représentation Microsoft Entra de l'utilisateur.

- tester l’authentification unique pour vérifier si la configuration fonctionne.

Configurer l’authentification unique Microsoft Entra

Suivez ces étapes pour activer l’authentification unique Microsoft Entra.

Connectez-vous au Centre d’administration Microsoft Entra au moins en tant qu’administrateur d’application cloud.

Accédez à Identité>Applications>Entreprises>SAP Business Technology Platform>Authentification unique.

Dans la page Sélectionner une méthode d’authentification unique, sélectionnez SAML.

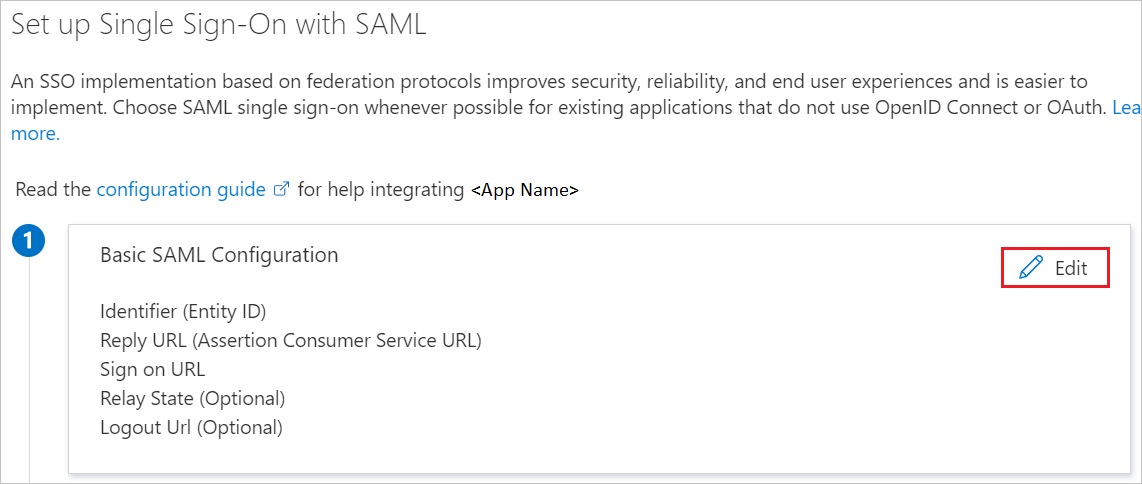

Dans la page Configurer l’authentification unique avec SAML, cliquez sur l’icône crayon pour Configuration SAML de base afin de modifier les paramètres.

Dans la section Configuration SAML de base, entrez les valeurs des champs suivants :

a. Dans la zone de texte Identificateur, vous devrez fournir une URL correspondant au type de votre plateforme SAP Business Technology Platform, en utilisant l’un des modèles suivants :

Identificateur https://hanatrial.ondemand.com/<instancename>https://hana.ondemand.com/<instancename>https://us1.hana.ondemand.com/<instancename>https://ap1.hana.ondemand.com/<instancename>b. Dans l’URL de réponse zone de texte, tapez une URL à l’aide de l’un des modèles suivants :

URL de réponse https://<subdomain>.hanatrial.ondemand.com/<instancename>https://<subdomain>.hana.ondemand.com/<instancename>https://<subdomain>.us1.hana.ondemand.com/<instancename>https://<subdomain>.dispatcher.us1.hana.ondemand.com/<instancename>https://<subdomain>.ap1.hana.ondemand.com/<instancename>https://<subdomain>.dispatcher.ap1.hana.ondemand.com/<instancename>https://<subdomain>.dispatcher.hana.ondemand.com/<instancename>c. Dans la zone de texte URL de connexion, tapez l’URL utilisée par vos utilisateurs pour vous connecter à votre application SAP Business Technology Platform. Il s’agit de l’URL spécifique au compte d’une ressource protégée dans votre application SAP Business Technology Platform. L’URL est basée sur le modèle suivant :

https://<applicationName><accountName>.<landscape host>.ondemand.com/<path_to_protected_resource>Remarque

Il s’agit de l’URL de votre application SAP Business Technology Platform qui oblige l’utilisateur à s’authentifier.

URL de connexion https://<subdomain>.hanatrial.ondemand.com/<instancename>https://<subdomain>.hana.ondemand.com/<instancename>Remarque

Ces valeurs ne sont pas réelles. Mettez à jour ces valeurs avec l’IDENTIFICATEUR, l’URL de réponse et l’URL de connexion réels. Contactez l’équipe de support client SAP Business Technology Platform pour obtenir l’URL de connexion et l’identificateur. URL de réponse que vous pouvez obtenir à partir de la section de gestion de la confiance, expliquée plus loin dans le tutoriel.

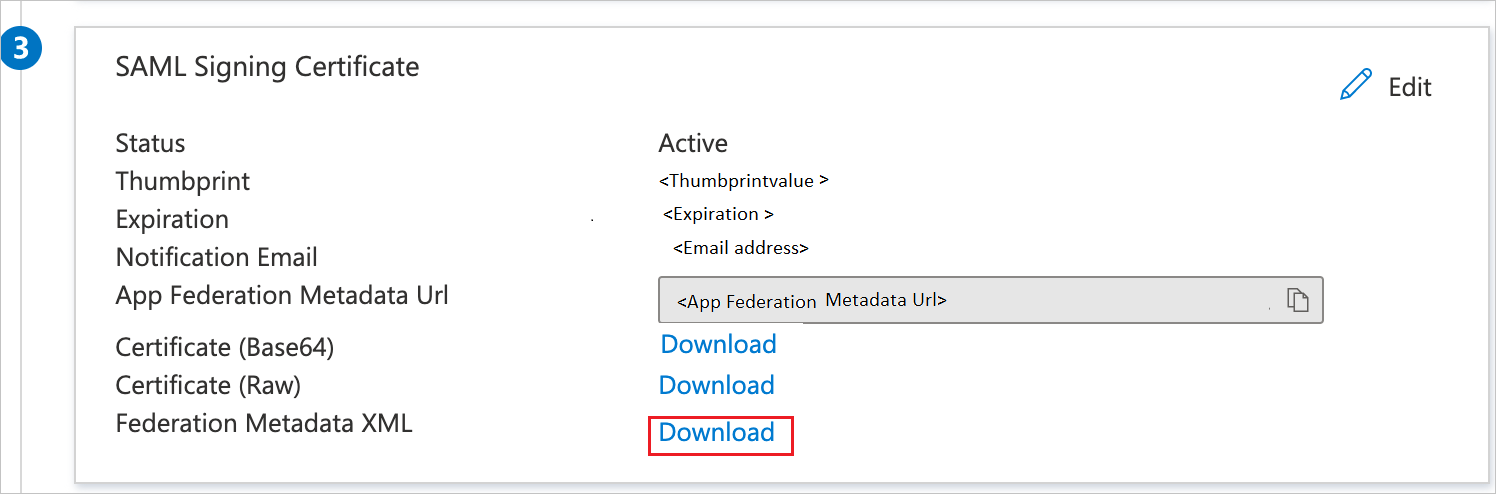

Sur la page Configurer l’authentification unique avec SAML, dans la section Certificat de signature SAML, cliquez sur Télécharger pour télécharger le fichier XML de métadonnées de fédération en fonction des options définies selon vos besoins, puis enregistrez-le sur votre ordinateur.

Créer un utilisateur de test Microsoft Entra

Dans cette section, vous allez créer un utilisateur de test appelé B.Simon.

- Connectez-vous au centre d’administration Microsoft Entra au moins en tant qu’administrateur d’utilisateur.

- Allez à Identité>Utilisateurs>Tous les utilisateurs.

- Sélectionnez Nouvel utilisateur>Créer un nouvel utilisateur, en haut de l’écran.

- Dans les propriétés User, procédez comme suit :

- Dans le champ Nom d’affichage, saisissez

B.Simon. - Dans le champ Nom d’utilisateur principal, entrez username@companydomain.extension. Par exemple,

B.Simon@contoso.com. - Cochez la case Afficher le mot de passe, puis notez la valeur affichée dans la zone Mot de passe.

- Sélectionnez Revoir + créer.

- Dans le champ Nom d’affichage, saisissez

- Sélectionnez Créer.

Affecter l’utilisateur de test Microsoft Entra

Dans cette section, vous allez autoriser B.Simon à utiliser l’authentification unique en lui accordant l’accès à SAP Business Technology Platform.

- Connectez-vous au centre d’administration Microsoft Entra en tant qu’au moins un administrateur d’application cloud .

- Accédez à Identité>Applications>Applications d’entreprise>SAP Business Technology Platform.

- Dans la page de présentation de l’application, sélectionnez Utilisateurs et groupes.

- Sélectionnez Ajouter un utilisateur/groupe, puis sélectionnez Utilisateurs et groupes dans la boîte de dialogue Ajouter une affectation.

- Dans la boîte de dialogue Utilisateurs et groupes, sélectionnez B.Simon dans la liste Utilisateurs, puis cliquez sur le bouton Sélectionner en bas de l’écran.

- Si vous attendez qu’un rôle soit attribué aux utilisateurs, vous pouvez le sélectionner à partir de la liste déroulante "Sélectionner un rôle". Si aucun rôle n’a été configuré pour cette application, vous voyez le rôle « Accès par défaut » sélectionné.

- Dans la boîte de dialogue Ajouter une attribution, cliquez sur le bouton Attribuer.

Configurer SSO pour SAP Business Technology Platform

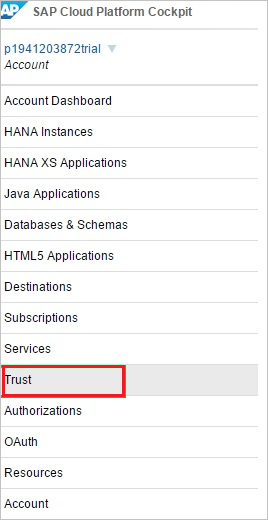

Dans une autre fenêtre de navigateur web, connectez-vous à SAP Business Technology Platform Cockpit à

https://account.<landscape host>.ondemand.com/cockpit(par exemple : https://account.hanatrial.ondemand.com/cockpit).Cliquez sur l’onglet Confiance.

confiance

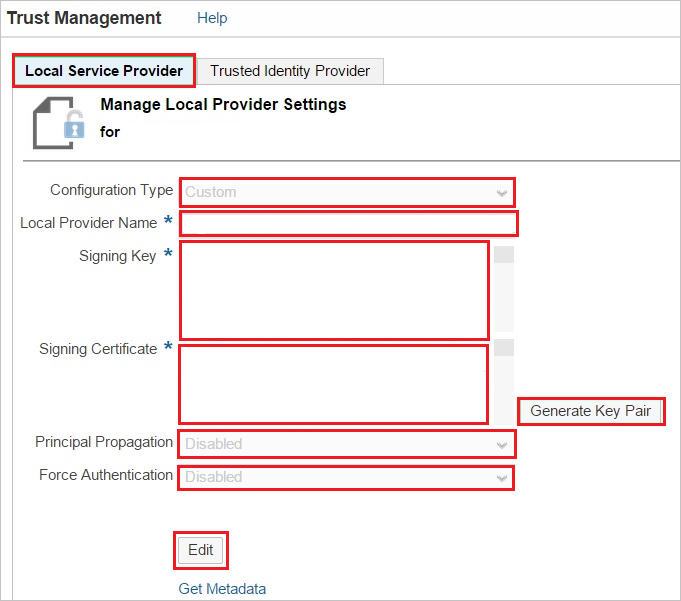

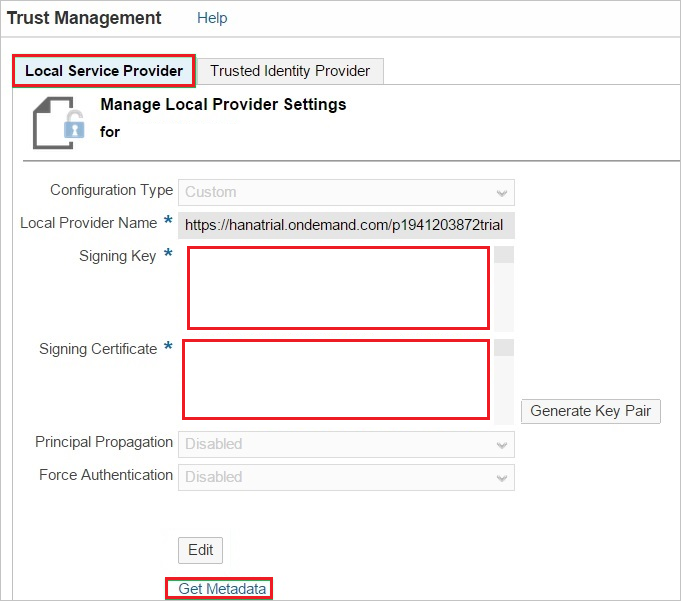

Dans la section Gestion de la confiance, sous Fournisseur de Services Locaux, procédez comme suit :

a. Cliquez sur Modifier.

b. Comme Type de configuration, sélectionnez Personnaliser.

c. Comme nom du fournisseur local, conservez la valeur par défaut. Copiez cette valeur et collez-la dans le champ Identificateur dans la configuration Microsoft Entra pour SAP Business Technology Platform.

d. Pour générer une Clé de signature et un Certificat de signature, cliquez sur Générer une paire de clés.

e. Pour Principal Propagation, sélectionnez Désactivé.

f. Pour Force Authentication, sélectionnez Désactivé.

g. Cliquez sur Enregistrer.

Après avoir enregistré les paramètres du fournisseur de services locaux, procédez comme suit pour obtenir l’URL de réponse :

a. Téléchargez le fichier de métadonnées SAP Business Technology Platform en cliquant sur Obtenir des métadonnées.

b. Ouvrez le fichier XML des métadonnées SAP Business Technology Platform téléchargé, puis recherchez la balise ns3 :AssertionConsumerService.

c. Copiez la valeur de l’attribut Location, puis collez-la dans le champ URL de réponse dans la configuration Microsoft Entra pour SAP Business Technology Platform.

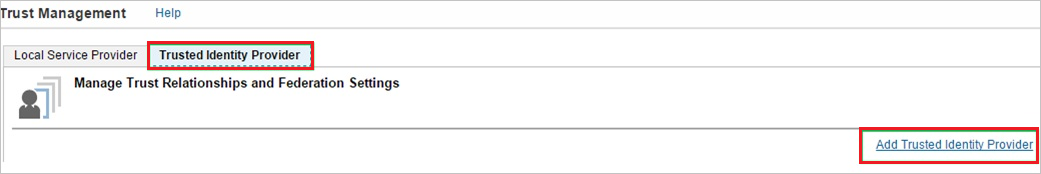

Cliquez sur l’onglet fournisseur d’identité approuvé, puis sur Ajouter un fournisseur d’identité approuvé.

Remarque

Pour gérer la liste des fournisseurs d’identité approuvés, vous devez avoir choisi le type de configuration personnalisé dans la section Fournisseur de services locaux. Pour le type de configuration par défaut, vous disposez d’une approbation non modifiable et implicite pour le service d’ID SAP. Pour None, vous n'avez pas de paramètres de confiance.

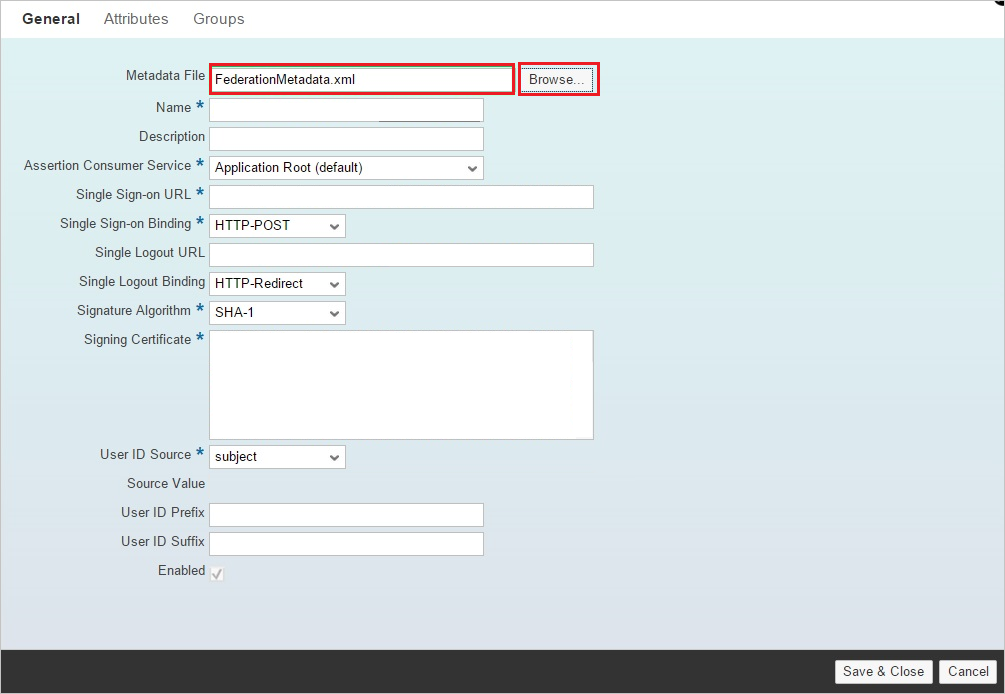

Cliquez sur l’onglet Général, puis sur Parcourir pour charger le fichier de métadonnées téléchargé.

Remarque

Après avoir chargé le fichier de métadonnées, les valeurs de l’URL d’authentification unique , 'URL de déconnexion uniqueet de certificat de signature sont renseignées automatiquement.

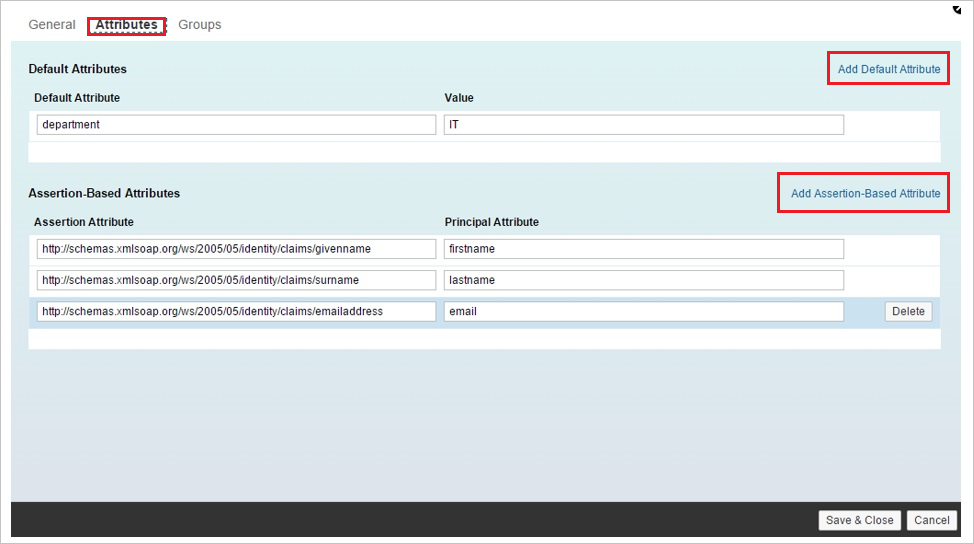

Cliquez sur onglet Attributs.

Sous l’onglet Attributs, effectuez l’étape suivante :

attributs

a. Cliquez sur Ajouter Assertion-Based Attribut, puis insérez les attributs suivants basés sur l'assertion :

Attribut d’assertion Attribut principal http://schemas.xmlsoap.org/ws/2005/05/identity/claims/givennameprénom http://schemas.xmlsoap.org/ws/2005/05/identity/claims/surnamenom de famille http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddressMessagerie électronique Remarque

La configuration des attributs dépend de la façon dont les applications sur SCP sont développées, c’est-à-dire quels attributs attendent dans la réponse SAML et sous quel nom (attribut principal) ils accèdent à cet attribut dans le code.

b. L'attribut par défaut dans la capture d’écran est uniquement destiné à l’illustration. Il n’est pas nécessaire de faire fonctionner le scénario.

c. Les noms et les valeurs de attribut principal affichés dans la capture d’écran dépendent de la façon dont l’application est développée. Il est possible que votre application nécessite différents mappages.

Groupes basés sur des assertions

En guise d’étape facultative, vous pouvez configurer des groupes basés sur des assertions pour votre fournisseur d’identité Microsoft Entra.

L’utilisation de groupes sur SAP Business Technology Platform vous permet d’affecter dynamiquement un ou plusieurs utilisateurs à un ou plusieurs rôles dans vos applications SAP Business Technology Platform, déterminées par les valeurs d’attributs dans l’assertion SAML 2.0.

Par exemple, si l’assertion contient l’attribut «contract=temporary», vous souhaiterez peut-être que tous les utilisateurs affectés soient ajoutés au groupe «TEMPORARY». Le groupe «TEMPORAIRE» peut contenir un ou plusieurs rôles d’une ou plusieurs applications déployées dans votre compte SAP Business Technology Platform.

Utilisez des groupes basés sur des assertions lorsque vous souhaitez affecter simultanément de nombreux utilisateurs à un ou plusieurs rôles d’applications dans votre compte SAP Business Technology Platform. Si vous souhaitez affecter un seul ou petit nombre d’utilisateurs à des rôles spécifiques, nous vous recommandons de les affecter directement dans l’onglet « Autorisations» du cockpit SAP Business Technology Platform.

Créer un utilisateur de test SAP Business Technology Platform

Pour permettre aux utilisateurs De Microsoft Entra de se connecter à SAP Business Technology Platform, vous devez leur attribuer des rôles dans SAP Business Technology Platform.

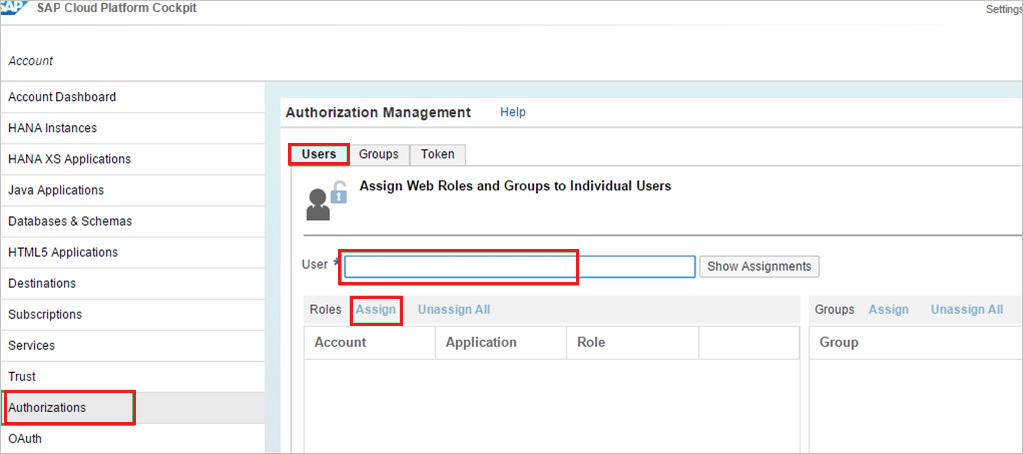

Pour attribuer un rôle à un utilisateur, procédez comme suit :

Connectez-vous à votre poste de pilotage SAP Business Technology Platform.

Procédez comme suit :

autorisations

a. Cliquez sur Autorisation.

b. Cliquez sur l’onglet Utilisateurs.

c. Dans la zone de texte Utilisateur, tapez l’adresse e-mail de l’utilisateur.

d. Cliquez sur Attribuer pour attribuer l’utilisateur à un rôle.

e. Cliquez sur Enregistrer.

Tester l’authentification unique (SSO)

Dans cette section, vous allez tester la configuration de l’authentification unique Microsoft Entra avec les options suivantes.

Cliquez sur Tester cette application, ceci vous redirigera vers l’URL de connexion SAP Business Technology Platform où vous pouvez initier le processus d'authentification.

Accédez directement à l’URL de connexion SAP Business Technology Platform pour lancer le flux de connexion.

Vous pouvez utiliser Microsoft My Apps. Lorsque vous cliquez sur la vignette SAP Business Technology Platform dans Mes applications, vous devez être connecté automatiquement à l’application SAP Business Technology Platform pour laquelle vous avez configuré l’authentification unique. Pour plus d’informations sur Mes applications, consultez Présentation de Mes applications.

Étapes suivantes

- Après avoir configuré SAP Business Technology Platform, vous pouvez appliquer le contrôle de session, qui protège contre l’exfiltration et l’infiltration des données sensibles de votre organisation en temps réel. Le contrôle de session s’étend de l’accès conditionnel. Découvrez comment appliquer le contrôle de session avec Microsoft Defender pour Cloud Apps.

- Gérer l’accès aux applications SAP BTP via des groupes