S'APPLIQUE À : Tous les niveaux de Gestion des API

Lorsque vous créez une instance de service Gestion des API Azure dans le cloud Azure, Azure lui attribue un sous-domaine azure-api.net (par exemple, apim-service-name.azure-api.net). Vous pouvez également exposer vos points de terminaison de Gestion des API à l'aide de votre propre nom de domaine personnalisé, tel que contoso.com. Cet article explique comment mapper un nom DNS personnalisé existant à des points de terminaison exposés par une instance Gestion des API.

Important

Gestion des API accepte uniquement les demandes dont les valeurs d’en-tête d’hôte correspondant :

- Nom de domaine par défaut de la passerelle

- N’importe quel nom de domaine personnalisé configuré de la passerelle

Note

Actuellement, les noms de domaine personnalisés ne sont pas pris en charge dans une passerelle d’espace de travail.

Important

Les modifications apportées à l’infrastructure de votre service Gestion des API (telles que la configuration de domaines personnalisés, l’ajout de certificats d’autorité de certification, la mise à l’échelle, la configuration du réseau virtuel, les modifications de zone de disponibilité et les ajouts de régions) peuvent prendre 15 minutes ou plus, en fonction du niveau de service et de la taille du déploiement. Attendez-vous à des temps plus longs pour une instance avec un plus grand nombre d’unités d’échelle ou une configuration multirégion (passerelles dans plusieurs emplacements). Les modifications propagées apportées à Gestion des API sont exécutées avec soin pour préserver la capacité et la disponibilité.

Pendant la mise à jour du service, d’autres modifications de l’infrastructure de service ne peuvent pas être apportées. Toutefois, vous pouvez configurer des API, des produits, des stratégies et des paramètres utilisateur. Le service n’aura pas de temps d’arrêt de passerelle et Gestion des API continuera à traiter les demandes d’API sans interruption (sauf dans le niveau Développeur).

Prerequisites

Une instance APIM. Pour plus d’informations, consultez Créer une instance de Gestion des API Azure.

Un nom de domaine personnalisé qui vous appartient ou à votre organisation. Cet article ne fournit aucune instruction sur la manière de se procurer un nom de domaine personnalisé.

(Facultatif) Un certificat valide avec une clé publique et privée (.PFX). Le sujet ou l’autre nom du sujet (SAN) doit correspondre au nom de domaine. Cela permet à l’instance de Gestion des API d’exposer les URL de manière sécurisée sur TLS.

Voir Options de certificat de domaine.

Des enregistrements DNS hébergés sur un serveur DNS pour mapper le nom de domaine personnalisé au nom de domaine par défaut de votre instance Gestion des API. Cette rubrique ne fournit aucune instruction sur l’hébergement des enregistrements DNS.

Pour plus d’informations sur les enregistrements requis, voir Configuration DNS plus loin dans cet article.

Points de terminaison pour les domaines personnalisés

Il existe plusieurs points de terminaison Gestion des API auxquels vous pouvez attribuer un nom de domaine personnalisé. Actuellement, les points de terminaison disponibles sont les suivants :

| Endpoint |

Default |

|

Gateway |

La valeur par défaut est <apim-service-name>.azure-api.net. La passerelle est le seul point de terminaison pouvant être configuré dans le niveau Consommation.

La configuration du point de terminaison de passerelle par défaut reste disponible après l’ajout d’un domaine de passerelle personnalisé. |

|

Portail des développeurs (tous les niveaux à l’exception de la consommation) |

La valeur par défaut est <apim-service-name>.developer.azure-api.net. |

|

Gestion (niveaux classiques uniquement) |

La valeur par défaut est <apim-service-name>.management.azure-api.net. |

|

API de configuration de passerelle auto-hébergée (v2) |

La valeur par défaut est <apim-service-name>.configuration.azure-api.net. |

|

SCM (niveaux classiques uniquement) |

La valeur par défaut est <apim-service-name>.scm.azure-api.net. |

Considerations

- Vous pouvez mettre à jour n’importe lequel des points de terminaison pris en charge dans votre niveau de service. En règle générale, les clients mettent à jour les points de terminaison Passerelle (cette URL est utilisée pour appeler les API exposées via Gestion des API) et Portail des développeurs (URL du portail des développeurs).

- Le point de terminaison de passerelle par défaut reste disponible après la configuration d’un nom de domaine de passerelle personnalisé et ne peut pas être supprimé. Pour les autres points de terminaison Gestion des API (tels que le Portail des développeurs) que vous configurez avec un nom de domaine personnalisé, le point de terminaison par défaut n’est plus disponible.

- Seuls les propriétaires d’instance API Management peuvent utiliser des points de terminaison Gestion et SCM en interne. Ces points de terminaison sont moins souvent affectés à un nom de domaine personnalisé.

- Toutefois, les niveaux Premium et Developerprennent en charge la définition de plusieurs noms d’hôte pour le point de terminaison Passerelle.

- Les noms de domaine génériques,

*.contoso.com par exemple, sont pris en charge à tous les niveaux, à l’exception du niveau Consommation. Un certificat spécifique du sous-domaine (par exemple, api.contoso.com) est prioritaire sur un certificat générique (*.contoso.com) pour les requêtes vers api.contoso.com.

- Lors de la configuration d’un domaine personnalisé pour le portail des développeurs, vous pouvez activer CORS pour le nouveau nom de domaine. Cela est nécessaire pour que les visiteurs du portail des développeurs utilisent la console interactive dans les pages de référence de l’API.

Options de certificat de domaine

Gestion des API prend en charge les certificats TLS personnalisés ou les certificats importés à partir de Azure Key Vault. Vous pouvez également activer un certificat géré gratuit.

Warning

Si vous avez besoin d'ancrage de certificat, utilisez un nom de domaine personnalisé et un certificat personnalisé ou un certificat Key Vault, et non le certificat par défaut ou le certificat managé gratuit. Nous vous déconseillons de prendre une dépendance dure sur un certificat que vous ne gérez pas.

Si vous disposez déjà d’un certificat privé provenant d’un fournisseur tiers, vous pouvez le charger dans votre instance Gestion des API. Il doit répondre aux exigences suivantes. (Si vous activez le certificat gratuit géré par Gestion des API, il répond déjà à ces exigences.)

- Être exporté en tant que fichier PFX, chiffré par Triple-DES et protégé par un mot de passe facultatif.

- Contenir une clé privée d’au moins 2048 bits de long

- Contient tous les certificats intermédiaires et le certificat racine dans la chaîne de certificats.

Nous vous recommandons d’utiliser Azure Key Vault pour manage de vos certificats et de les définir sur autorenew.

Si vous utilisez Azure Key Vault pour gérer un certificat TLS de domaine personnalisé, vérifiez que le certificat est inséré dans Key Vault as un certificate, et non un secret.

Caution

Lorsque vous utilisez un certificat de coffre de clés dans Gestion des API, veillez à ne pas supprimer le certificat, le coffre de clés ou l’identité managée utilisée pour accéder au coffre de clés.

Pour récupérer un certificat TLS/SSL, Gestion des API doit disposer de la liste et obtenir des autorisations de secrets sur le Azure Key Vault contenant le certificat.

Lorsque vous utilisez le portail Azure pour importer le certificat, toutes les étapes de configuration nécessaires sont effectuées automatiquement.

Lorsque vous utilisez des outils de ligne de commande ou l’API de gestion, ces autorisations doivent être accordées manuellement, en deux étapes :

- Sur la page Identités managées de votre instance Gestion des API, activez une identité managée affectée par le système ou par l’utilisateur. Notez l’ID du principal dans cette page.

- Attribuez les autorisations à l’identité managée pour accéder au coffre de clés. Suivez la procédure dans la section suivante.

- Dans le portail Azure, accédez à votre coffre de clés.

- Dans le menu de gauche, sélectionnez Configurationd’accès aux>. Notez le modèle d’autorisation configuré.

- Selon le modèle d'autorisation, configurez soit une stratégie d'accès au coffre de clés, soit l'accès RBAC Azure pour une identité managée de Gestion des API.

Pour ajouter une stratégie d’accès au coffre de clés :

- Dans le menu de gauche, sélectionnez Stratégies d’accès.

- Dans la page Stratégies d’accès, sélectionnez + Créer.

- Sous l’onglet Autorisations , sous Autorisations secrètes, sélectionnez Obtenir et Liste, puis sélectionnez Suivant.

- Sous l’onglet Principal , recherchez le nom de la ressource de votre identité managée, puis sélectionnez Suivant.

Si vous utilisez une identité attribuée par le système, le principal est le nom de votre instance Gestion des API.

- Sélectionnez Suivant de nouveau. Sous l’onglet Review + create (Vérifier + créer), sélectionnez Créer.

Pour configurer l'accès RBAC Azure :

- Dans le menu de gauche, sélectionnez Contrôle d’accès (IAM).

- Sur la page Contrôle d’accès (IAM), sélectionnez Ajout de l’attribution de rôle.

- Sous l’onglet Role, sélectionnez Key Vault Utilisateur de certificat.

- Sous l’onglet Membres, sélectionnez Identité managée>+ Sélectionner des membres.

- Dans la fenêtre Sélectionner des identités managées , sélectionnez l’identité managée affectée par le système ou une identité managée affectée par l’utilisateur associée à votre instance Gestion des API, puis cliquez sur Sélectionner.

- Sélectionnez Vérifier + affecter.

Si le certificat est défini sur autorenew et que votre niveau Gestion des API comprend un Contrat de niveau de service (c’est-à-dire dans tous les niveaux, sauf le niveau Développeur), Gestion des API sélectionnera automatiquement la version la plus récente, sans temps d’arrêt du service.

Pour obtenir de l’aide sur la résolution des problèmes d’accès aux certificats Azure Key Vault, consultez Synchronisation et résolution des problèmes pour les certificats pris en charge par Azure Key Vault plus loin dans cet article.

Si vous ne souhaitez pas acheter et gérer votre propre certificat, Gestion des API propose un certificat TLS gratuit et géré pour votre domaine. Le certificat est renouvelé automatiquement.

Important

La création de certificats managés pour les domaines personnalisés dans Gestion des API sera temporairement indisponible du 15 août 2025 au 30 juin 2026. Notre autorité de certification(CA), DigiCert, migre vers une nouvelle plateforme de validation pour répondre aux exigences MPIC (Multi-Perspective Issuance Corroboration) pour l’émission de certificats. Cette migration nous oblige à suspendre temporairement la création de certificats gérés pour les domaines personnalisés.

En savoir plus

Les certificats gérés existants seront renouvelés automatiquement et ne seront pas affectés.

Pendant la suspension de la création de certificats managés, utilisez d'autres options de certificat pour configurer des domaines personnalisés.

Note

Le certificat TLS managé gratuit est en préversion.

Limitations

- Ne peut actuellement être utilisé qu’avec le point de terminaison de passerelle de votre service Gestion des API

- Non pris en charge dans les niveaux v2

- Non pris en charge avec la passerelle autohébergée

- Non pris en charge dans les régions Azure suivantes : France Sud et Afrique du Sud Ouest

- Actuellement disponible uniquement dans le cloud Azure

- Ne prend pas en charge les noms de domaine racine (par exemple,

contoso.com). Requiert un nom complet tel que api.contoso.com

- Prend uniquement en charge les noms de domaine public

- Peut uniquement être configuré lors de la mise à jour d’une instance Gestion des API existante, et non lors de la création d’une instance

Autoriser l’accès aux adresses IP DigiCert

À compter de janvier 2026, Gestion des API Azure a besoin d’un accès entrant sur le port 80 pour adresses IP DigiCert spécifiques pour renouveler (faire pivoter) votre certificat managé.

Si votre instance Gestion des API limite les adresses IP entrantes, nous vous recommandons de supprimer ou de modifier les restrictions IP existantes à l’aide de l’une des méthodes suivantes en fonction de votre architecture de déploiement.

Note

Chaque fois que vous apportez des modifications aux configurations de stratégie, aux groupes de sécurité réseau ou aux règles de pare-feu, il est recommandé de tester l’accès à vos API pour confirmer que les restrictions ont été supprimées comme prévu.

Supprimer ou modifier des stratégies de filtre IP dans Gestion des API

Si vous avez implémenté des restrictions d’adresse IP à l’aide de stratégies intégrées telles que ip-filter :

- Connectez-vous au portail Azure et accédez à votre instance Gestion des API.

- Sous API, sélectionnez l’API dans laquelle la stratégie s’applique (ou toutes les API pour une modification globale).

- Sous l’onglet Création , dans le traitement entrant, sélectionnez l’icône de l’éditeur de code (

</>).

- Recherchez la déclaration de politique de restriction IP.

- Effectuez l’une des actions suivantes :

- Supprimez l’intégralité de l’extrait de code XML pour supprimer complètement la restriction.

- Modifiez les éléments pour inclure ou supprimer des adresses IP ou des plages spécifiques en fonction des besoins. Nous vous recommandons d’ajouter les adresses IP DigiCert à la liste verte.

- Sélectionnez Enregistrer pour appliquer immédiatement les modifications à la passerelle.

Modifier les règles de groupe de sécurité réseau (déploiement de réseau virtuel externe)

Si vous déployez votre instance Gestion des API dans un réseau virtuel en mode externe, les restrictions IP entrantes sont généralement gérées à l’aide de règles de groupe de sécurité réseau sur le sous-réseau.

Pour modifier le groupe de sécurité réseau que vous avez configuré sur le sous-réseau :

- Dans le portail Azure, accédez à Groupes de sécurité réseau.

- Sélectionnez le groupe de sécurité réseau associé à votre sous-réseau Gestion des API.

- Sous Paramètres>, recherchez les règles desécurité entrantes qui appliquent la restriction IP (par exemple, les règles avec une plage d’adresses IP source ou une balise de service spécifique que vous souhaitez supprimer ou élargir).

- Effectuez l’une des actions suivantes :

-

Supprimez la règle restrictive : sélectionnez la règle et choisissez l’option Supprimer .

- Modifiez la règle : modifiez Source en adresses IP et ajoutez les adresses IP de DigiCert à la liste d'autorisation sur le port 80.

- Cliquez sur Enregistrer.

Déploiement de réseau virtuel interne

Si votre instance Gestion des API est déployée dans un réseau virtual en mode interne et est connectée à Azure Application Gateway, Azure Front Door ou Azure Traffic Manager, vous devez implémenter l’architecture suivante :

Azure Front Door / Traffic Manager → Application Gateway → Gestion des API (réseau virtuel interne)

Les instances Application Gateway et Gestion des API doivent être injectées dans le même réseau virtuel.

En savoir plus sur l’intégration d’Application Gateway à Gestion des API.

Étape 1 : Configurer Application Gateway devant Gestion des API et autoriser les adresses IP DigiCert dans le groupe de sécurité réseau

- Dans le portail Azure, accédez à Groupes de sécuritéNetwork et sélectionnez le groupe de sécurité réseau de votre sous-réseau Gestion des API.

- Sous Paramètres>, recherchez les règles desécurité entrantes qui appliquent la restriction IP (par exemple, les règles avec une plage d’adresses IP source ou une balise de service spécifique que vous souhaitez supprimer ou élargir).

- Effectuez l’une des actions suivantes :

-

Supprimez la règle restrictive : sélectionnez la règle et choisissez l’option Supprimer .

- Modifiez la règle : modifiez Source en adresses IP et ajoutez les adresses IP de DigiCert à la liste d'autorisation sur le port 80.

- Cliquez sur Enregistrer.

Étape 2 : Conserver le domaine/le nom d’hôte personnalisé cible du gestionnaire de trafic jusqu’à l’instance Gestion des API

Effectuez une ou plusieurs des opérations suivantes en fonction de votre déploiement :

Configurez Azure Front Door pour conserver l’en-tête de l’hôte (transférer l’en-tête d’hôte d’origine).

-

Azure Front Door (classique) : configurez l’en-tête d’hôte backend avec le nom d’hôte d’API Management (et non le nom de domaine complet d’Application Gateway), ou choisissez « Conserver l’en-tête d’hôte entrant » en cas d’utilisation de domaines personnalisés.

-

Azure Front Door Standard/Premium : Dans Route > Origin > Origin settings, activez Transférer l'en-tête d'hôte et sélectionnez en-tête d'hôte d'origine.

Configurez Application Gateway pour conserver l’en-tête de l’hôte.

Dans les paramètres HTTP, effectuez l’une des opérations suivantes pour vous assurer que Application Gateway agit comme un proxy inverse sans réécrire l’en-tête de l’hôte :

- Définissez Nom d'hôte de substitution sur Non.

- Si vous utilisez le remplacement du nom d’hôte, définissez Choisir le nom d’hôte à partir de la requête entrante (recommandé).

Vérifiez que gestion des API a un domaine personnalisé correspondant.

La gestion des API en mode réseau virtuel interne nécessite toujours que le nom d’hôte entrant corresponde à un domaine personnalisé Gestion des API que vous avez configuré.

Par exemple:

| Couche |

En-tête de l’hôte |

| Client → Azure Front Door |

api.contoso.com |

| Azure Front Door → Application Gateway |

api.contoso.com |

| Gestion des API → Application Gateway |

api.contoso.com |

Gestion des API rejette les demandes si le nom d’hôte entrant ne correspond pas à un domaine personnalisé configuré.

Important

Si vous avez configuré un certificat managé gratuit sur Azure Front Door sur le même domaine api.contoso.com, vous ne pouvez pas utiliser la fonctionnalité de gestion des API gratuite et gérée. Au lieu de cela, nous vous recommandons d’apporter votre propre certificat et de le charger dans Gestion des API pour le domaine personnalisé.

Modifier les règles de Pare-feu Azure si elles sont utilisées

Si un Pare-feu Azure protège votre instance Gestion des API, modifiez les règles réseau du pare-feu pour autoriser l'accès entrant à partir d'adresses IP DigiCert sur le port 80 :

- Accédez à votre instance Pare-feu Azure.

- Sous Règles de paramètres> (ou règles réseau), recherchez la collection de règles et la règle spécifique qui restreint l’accès entrant à l’instance Gestion des API.

- Modifiez ou supprimez la règle pour ajouter les adresses IP DigiCert à la liste d'autorisation sur le port 80.

- Sélectionnez Enregistrer et tester l’accès à l’API.

Définir un nom de domaine personnalisé (portail)

Choisissez les étapes en fonction du certificat de domaine que vous souhaitez utiliser.

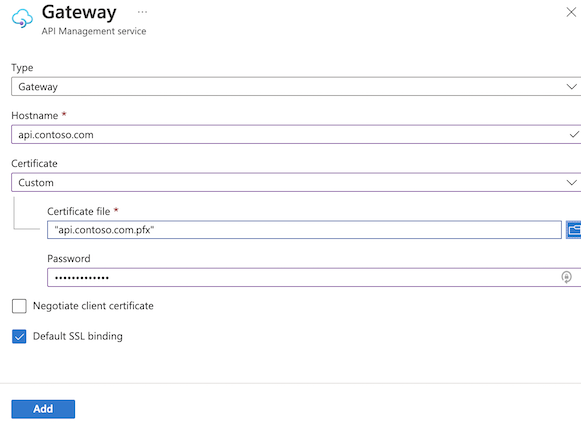

- Accédez à votre instance Gestion des API dans le portail Azure.

- Dans le volet de navigation de gauche, sélectionnez Domaines personnalisés.

- Sélectionnez +Ajouter ou sélectionnez un point de terminaison existant que vous souhaitez mettre à jour.

- Dans la fenêtre de droite, sélectionnez le Type de point de terminaison pour le domaine personnalisé.

- Dans la zone Nom d’hôte, spécifiez le nom que vous souhaitez utiliser. Par exemple :

api.contoso.com.

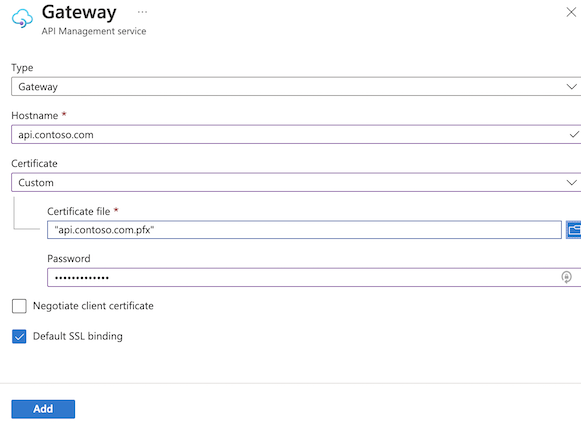

- Sous Certificat, sélectionnez Personnalisé.

- Sélectionnez Fichier de certificat pour sélectionner et charger un certificat.

- Chargez un fichier .PFX valide et fournissez son Mot de passe si le certificat est protégé par un mot de passe.

- Lors de la configuration d’un point de terminaison de passerelle, sélectionnez ou désélectionnez d’autres options si nécessaire, notamment Négocier le certificat client ou Liaison SSL par défaut.

- Sélectionnez Ajouter ou Mettre à jour pour un point de terminaison existant.

- Cliquez sur Enregistrer.

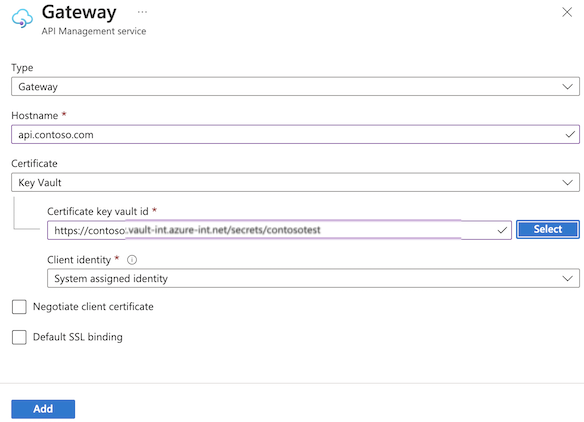

- Accédez à votre instance Gestion des API dans le portail Azure.

- Dans le volet de navigation de gauche, sélectionnez Domaines personnalisés.

- Sélectionnez +Ajouter ou sélectionnez un point de terminaison existant que vous souhaitez mettre à jour.

- Dans la fenêtre de droite, sélectionnez le Type de point de terminaison pour le domaine personnalisé.

- Dans la zone Nom d’hôte, spécifiez le nom que vous souhaitez utiliser. Par exemple :

api.contoso.com.

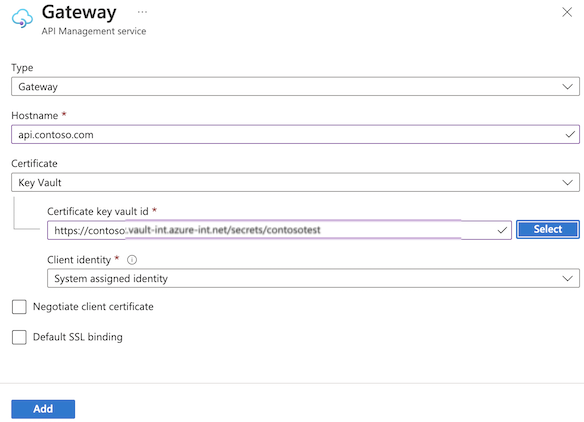

- Sous Certificate, sélectionnez Key Vault puis Select.

- Sélectionnez Abonnement dans la liste déroulante.

- Sélectionnez le Coffre de clés dans la liste déroulante.

- Une fois les certificats chargés, sélectionnez le certificat dans la liste déroulante. Cliquez sur Sélectionner.

- Dans Identité du client, sélectionnez une identité managée affectée par l’utilisateur ou une identité affectée par le système activée dans l’instance pour accéder au coffre de clés.

- Lors de la configuration d’un point de terminaison de passerelle, sélectionnez ou désélectionnez d’autres options si nécessaire, notamment Négocier le certificat client ou Liaison SSL par défaut.

- Sélectionnez Ajouter ou Mettre à jour pour un point de terminaison existant.

- Cliquez sur Enregistrer.

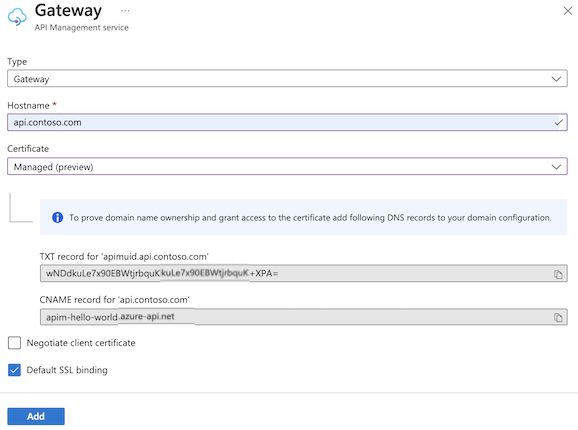

- Accédez à votre instance Gestion des API dans le portail Azure.

- Dans le volet de navigation de gauche, sélectionnez Domaines personnalisés.

- Sélectionnez +Ajouter ou sélectionnez un point de terminaison existant que vous souhaitez mettre à jour.

- Dans la fenêtre de droite, sélectionnez le Type de point de terminaison pour le domaine personnalisé.

- Dans la zone Nom d’hôte, spécifiez le nom que vous souhaitez utiliser. Par exemple :

api.contoso.com.

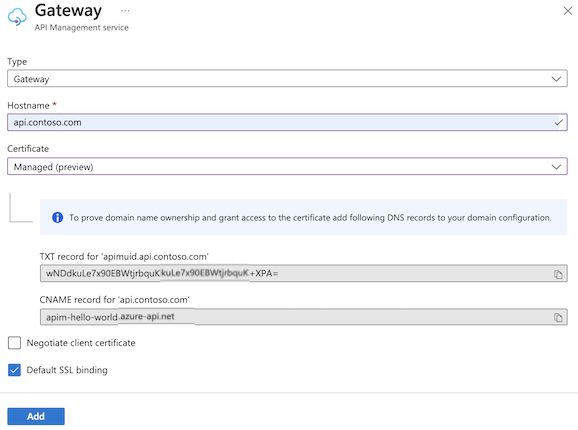

- Sous Certificat, sélectionnez Géré pour activer un certificat gratuit géré par Gestion des API. Le certificat géré est disponible en préversion pour le point de terminaison de passerelle uniquement.

- Copiez les valeurs suivantes et utilisez-les pour configurer DNS :

-

Enregistrement TXT

-

enregistrement CNAME

- Lors de la configuration d’un point de terminaison de passerelle, sélectionnez ou désélectionnez d’autres options si nécessaire, notamment Négocier le certificat client ou Liaison SSL par défaut.

- Sélectionnez Ajouter ou Mettre à jour pour un point de terminaison existant.

- Cliquez sur Enregistrer.

Configuration de DNS

Configurez votre fournisseur DNS pour mapper votre nom de domaine personnalisé au nom de domaine par défaut de votre instance Gestion des API.

CNAME record

Configurez un enregistrement CNAME qui pointe de votre nom de domaine personnalisé (par exemple, api.contoso.com) vers le nom d’hôte de votre service Gestion des API (par exemple, yourapim-service-name.azure-api.net). Un enregistrement CNAME est plus stable qu’un enregistrement A au cas où l’adresse IP change. Pour plus d’informations, consultez les adresses IP d'Gestion des API Azure et la FAQ sur l'API Management.

Note

Certains registrars de domaines vous permettent uniquement de mapper des sous-domaines à l’aide d’un enregistrement CNAME, comme www.contoso.com, et non des noms racines, comme contoso.com. Pour plus d’informations sur les enregistrements CNAME, consultez la documentation fournie par votre registrar ou le document Domain Names – Implementation and Specification d’IETF.

CNAME record

Configurez un enregistrement CNAME qui pointe de votre nom de domaine personnalisé (par exemple, api.contoso.com) vers le nom d’hôte de votre service Gestion des API (par exemple, yourapim-service-name.azure-api.net). Un enregistrement CNAME est plus stable qu’un enregistrement A au cas où l’adresse IP change. Pour plus d’informations, consultez les adresses IP d'Gestion des API Azure et la FAQ sur l'API Management.

Note

Certains registrars de domaines vous permettent uniquement de mapper des sous-domaines à l’aide d’un enregistrement CNAME, comme www.contoso.com, et non des noms racines, comme contoso.com. Pour plus d’informations sur les enregistrements CNAME, consultez la documentation fournie par votre registrar ou le document Domain Names – Implementation and Specification d’IETF.

CNAME record

Configurez un enregistrement CNAME qui pointe de votre nom de domaine personnalisé (par exemple, api.contoso.com) vers le nom d’hôte de votre service Gestion des API (par exemple, yourapim-service-name.azure-api.net). Un enregistrement CNAME est plus stable qu’un enregistrement A au cas où l’adresse IP change. Pour plus d’informations, consultez les adresses IP d'Gestion des API Azure et la FAQ sur l'API Management.

Note

Certains registrars de domaines vous permettent uniquement de mapper des sous-domaines à l’aide d’un enregistrement CNAME, comme www.contoso.com, et non des noms racines, comme contoso.com. Pour plus d’informations sur les enregistrements CNAME, consultez la documentation fournie par votre registrar ou le document Domain Names – Implementation and Specification d’IETF.

Caution

Lorsque vous utilisez le certificat managé gratuit et que vous configurez un enregistrement CNAME avec votre fournisseur DNS, assurez-vous qu’il correspond au nom d’hôte du service Gestion des API par défaut (<apim-service-name>.azure-api.net). Actuellement, Gestion des API ne renouvelle pas automatiquement le certificat si l’enregistrement CNAME ne correspond pas au nom d’hôte par défaut Gestion des API. Par exemple, si vous utilisez le certificat managé gratuit et que vous utilisez Cloudflare comme fournisseur DNS, assurez-vous que le proxy DNS n’est pas activé sur l’enregistrement CNAME.

TXT record

Lorsque vous activez le certificat géré gratuit pour Gestion des API, configurez également un enregistrement TXT dans votre zone DNS pour établir votre propriété du nom de domaine.

- Le nom de l’enregistrement est votre nom de domaine personnalisé avec le préfixe

apimuid. Exemple : apimuid.api.contoso.com.

- La valeur est un identificateur de propriété de domaine fourni par votre instance Gestion des API.

Lorsque vous utilisez le portail pour configurer le certificat géré gratuit pour votre domaine personnalisé, le nom et la valeur de l’enregistrement TXT nécessaire s’affichent automatiquement.

Vous pouvez également obtenir un identificateur de propriété de domaine en appelant l’API REST Obtenir l’identificateur de propriété de domaine.

Synchronisation et résolution des problèmes de certificat pour les certificats Azure Key Vault-backed

Lorsque vous utilisez un certificat Azure Key Vault-backed pour un domaine personnalisé, Gestion des API fournit des contrôles et des diagnostics pour vous aider à conserver les certificats synchronisés et à résoudre rapidement les problèmes d’accès.

Par exemple, en raison d’un changement de configuration ou d’un problème de connectivité, votre instance Gestion des API peut ne pas pouvoir extraire un certificat de nom d’hôte à partir de Azure Key Vault après la mise à jour ou la rotation d’un certificat. Lorsque cela se produit, votre instance Gestion des API continue d’utiliser un certificat mis en cache jusqu’à ce qu’elle reçoive un certificat mis à jour. Si le certificat mis en cache expire, le trafic d’exécution vers la passerelle est bloqué. Tout service en amont tel qu’Application Gateway qui utilise la configuration du certificat de nom d’hôte peut également bloquer le trafic d’exécution vers la passerelle lorsqu’un certificat mis en cache expiré est utilisé.

Utilisez les contrôles et diagnostics suivants pour synchroniser vos certificats et éviter ou réduire les temps d’arrêt.

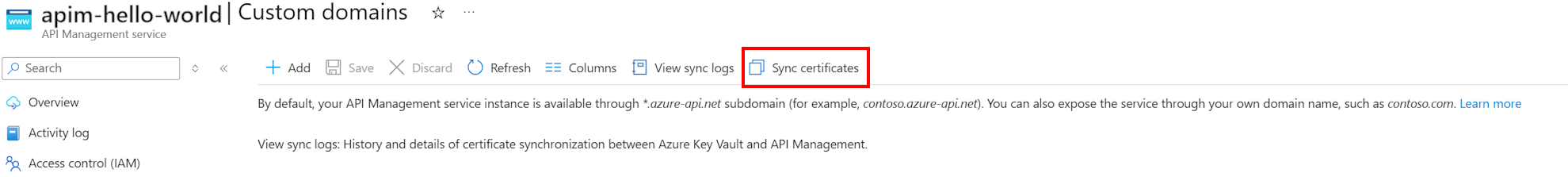

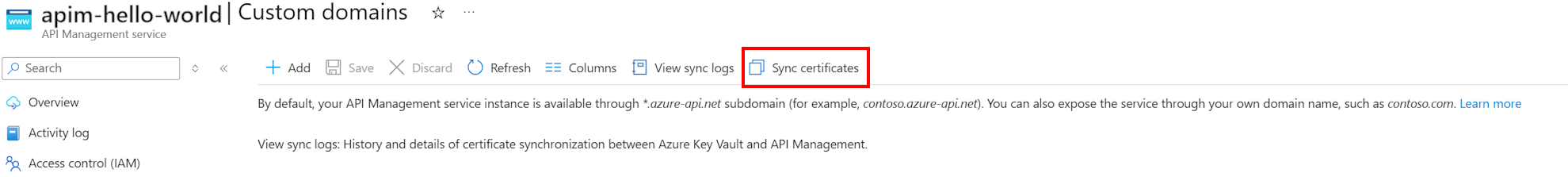

Synchroniser des certificats

Sélectionnez Synchroniser des certificats dans la barre de commandes pour démarrer manuellement la synchronisation des certificats lorsque les empreintes de certificat ont changé. Cette option vous permet d’éviter d’attendre la tâche de synchronisation automatisée, qui s’exécute généralement toutes les 3 à 4 heures.

Afficher les journaux de synchronisation

Sélectionnez Afficher les journaux de synchronisation dans la barre de commandes pour ouvrir un panneau avec des informations détaillées sur la cause racine lors de l’échec de la synchronisation des certificats. Ces journaux de logs vous aident à diagnostiquer et à résoudre les problèmes de synchronisation plus rapidement.

Restaurer l’accès au coffre de clés

Gestion des API affiche des avertissements proactifs lorsqu’il détecte les problèmes d’accès entre votre instance Gestion des API et le coffre de clés utilisé par le domaine personnalisé. Ces problèmes d’accès provoquent souvent des échecs de synchronisation de certificats.

Si un avertissement s’affiche, sélectionnez Restaurer pour corriger automatiquement l’accès en fonction de votre modèle d’autorisation key vault. Selon le modèle, Gestion des API effectue l’une des actions suivantes pour restaurer l’accès :

- Attribue le rôle Utilisateur des secrets du coffre de clés Azure pour un coffre de clés basé sur RBAC dans Azure.

- Octroie l’autorisation GET pour un coffre de clés basé sur une stratégie d’accès.

Conseils de dépannage supplémentaires pour la rotation des certificats ayant échoué à partir de Azure Key Vault

Vérifiez que l’identité managée utilisée pour accéder au coffre de clés existe.

Si votre instance Gestion des API est déployée dans un réseau virtuel, confirmez la connectivité sortante à la balise de service AzureKeyVault.

Réponse du serveur proxy Gestion des API avec les certificats SSL durant l’établissement d’une liaison TLS

Lorsque vous configurez un domaine personnalisé pour le point de terminaison de passerelle, vous pouvez définir des propriétés supplémentaires qui déterminent la façon dont Gestion des API répond avec un certificat de serveur, en fonction de la requête du client.

Si vous avez un ou plusieurs domaines personnalisés configurés pour le point de terminaison de passerelle, Gestion des API peut répondre aux requêtes HTTPS à partir de l’un ou l’autre :

- Domaine personnalisé (par exemple,

contoso.com)

- Domaine par défaut (par exemple,

apim-service-name.azure-api.net).

En fonction des informations contenues dans l’en-tête SNI, API Management répond avec le certificat de serveur approprié.

Si vous utilisez un client qui n’envoie pas l’en-tête SNI, API Management crée des réponses en fonction de la logique suivante :

Si le service n’a qu’un seul domaine personnalisé configuré pour la passerelle, le certificat par défaut est le certificat émis pour le domaine personnalisé de la passerelle.

Si le service a configuré plusieurs domaines personnalisés pour la passerelle (pris en charge dans les niveaux Développeur et Premium), vous pouvez désigner le certificat par défaut en définissant la propriété defaultSslBinding sur true ("defaultSslBinding":"true"). Dans le portail, cochez la case Liaison SSL par défaut.

Si vous ne définissez pas la propriété, le certificat par défaut est le certificat émis pour le domaine de passerelle par défaut hébergé sur *.azure-api.net.

Prise en charge pour la requête PUT/POST avec une charge utile de grande taille

Le serveur proxy de Gestion des API prend en charge les requêtes avec des charges utiles de grande taille (>40 ko) lors de l’utilisation de certificats côté client dans le protocole HTTPS. Pour éviter que la requête du serveur ne gèle, vous pouvez définir la propriété negotiateClientCertificate sur true ("negotiateClientCertificate": "true") sur le nom d’hôte de la passerelle. Dans le portail, cochez la case Négocier le certificat client.

Si la propriété est définie sur true, le certificat client est demandé au moment de la connexion SSL/TLS, avant tout échange de requête HTTP. Étant donné que le paramètre s’applique au niveau du nom d’hôte de la passerelle, toutes les demandes de connexion demandent le certificat client. Vous pouvez contourner cette limitation et configurer jusqu’à 20 domaines personnalisés pour la passerelle (uniquement pris en charge dans le niveau Premium).

Limitation du nom de domaine personnalisé dans les niveaux v2

Actuellement, dans les niveaux Standard v2 et Premium v2, Gestion des API nécessite un nom DNS résolvable publiquement pour autoriser le trafic vers le point de terminaison de passerelle. Si vous configurez un nom de domaine personnalisé pour le point de terminaison de passerelle, ce nom doit être résolu publiquement, et non limité à une zone DNS privée.

Pour contourner ce problème dans les scénarios où vous limitez l’accès public à la passerelle et que vous configurez un nom de domaine privé, vous pouvez configurer Application Gateway pour recevoir le trafic au niveau du nom de domaine privé et le router vers le point de terminaison de passerelle de l’instance Gestion des API. Pour obtenir un exemple d’architecture, consultez ce dépôt GitHub.

Contenu connexe