Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

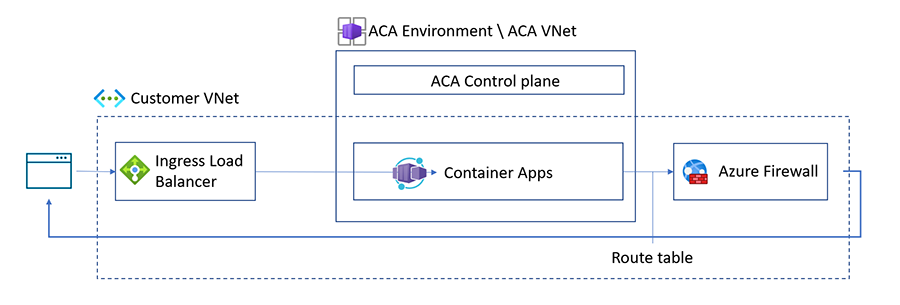

Cet article explique comment intégrer votre environnement Azure Container Apps à Pare-feu Azure à l’aide d’itinéraires définis par l’utilisateur (UDR). En utilisant L’UDR, vous pouvez contrôler la façon dont le trafic est routé au sein de votre réseau virtuel. Vous pouvez router tout le trafic sortant à partir de vos applications conteneur via Pare-feu Azure, qui fournit un point central pour surveiller le trafic et appliquer des stratégies de sécurité. Cette configuration permet de protéger vos applications conteneur contre les menaces potentielles. Il vous aide également à répondre aux exigences de conformité en fournissant des journaux détaillés et des fonctionnalités de supervision.

Itinéraires définis par l’utilisateur (UDR)

Les itinéraires définis par l’utilisateur (UDR) et les sorties contrôlées via la passerelle NAT sont pris en charge uniquement dans un environnement de profils de charge de travail.

Utilisez UDR pour restreindre le trafic sortant de votre application conteneur via Pare-feu Azure ou d’autres appliances réseau. Pour plus d’informations, consultez Contrôle du trafic sortant dans Azure Container Apps avec des itinéraires définis par l’utilisateur.

Vous configurez l’UDR en dehors de l’étendue de l’environnement Container Apps.

Azure crée une table de routage par défaut pour vos réseaux virtuels lorsque vous les créez. En implémentant une table de routage définie par l’utilisateur, vous pouvez contrôler comment le trafic est routé au sein de votre réseau virtuel. Par exemple, vous pouvez créer un UDR qui limite le trafic sortant de votre application conteneur en le acheminant vers Pare-feu Azure.

Lorsque vous utilisez UDR avec Pare-feu Azure dans Azure Container Apps, ajoutez les règles d'application ou de réseau suivantes à la liste d'autorisation de votre pare-feu, en fonction des ressources que vous utilisez.

Remarque

Vous devez uniquement configurer des règles d’application ou des règles réseau, en fonction des exigences de votre système. La configuration des deux en même temps n’est pas nécessaire.

Règles d’application

Les règles d’application autorisent ou refusent le trafic en fonction de la couche Application. Les règles d’application de pare-feu sortantes suivantes sont requises en fonction du scénario.

| Scénarios | Noms de domaine complets | Descriptif |

|---|---|---|

| Tous les scénarios |

mcr.microsoft.com, *.data.mcr.microsoft.com |

Azure Container Apps utilise ces noms de domaine complets pour Microsoft Container Registry (MCR). Lorsque vous utilisez Azure Container Apps avec Pare-feu Azure, ajoutez ces règles d'application ou bien les règles réseau pour MCR à la liste d'autorisation. |

| Tous les scénarios |

packages.aks.azure.com, acs-mirror.azureedge.net |

Le cluster AKS sous-jacent nécessite ces noms de domaine complets pour télécharger et installer les binaires de Kubernetes et de CNI Azure. Lorsque vous utilisez Azure Container Apps avec Pare-feu Azure, ajoutez ces règles d’application ou les règles réseau pour MCR à la liste blanche. Pour plus d’informations, consultez les Règles globales Azure d'application et de FQDN requis. |

| Azure Container Registry (ACR) |

votre_adresse_ACR, *.blob.core.windows.net, login.microsoft.com |

Ces noms de domaine complets sont requis lors de l’utilisation de Azure Container Apps avec ACR et Pare-feu Azure. |

| Azure Key Vault |

Your-Azure-Key-Vault-address, login.microsoft.com |

Ces noms de domaine complets sont requis en plus de l’étiquette de service requise pour la règle de réseau pour Azure Key Vault. |

| Identité managée |

*.identity.azure.net, login.microsoftonline.com, *.login.microsoftonline.com, *.login.microsoft.com |

Ces noms de domaine complets sont requis lors de l’utilisation de l’identité managée avec Pare-feu Azure dans Azure Container Apps. |

| Azure Service Bus | *.servicebus.windows.net |

Ces noms de domaine complets sont requis lorsque vos applications conteneur communiquent avec Azure Service Bus (files d’attente, rubriques ou abonnements) via Pare-feu Azure. |

| Tableau de bord Aspire | https://<YOUR-CONTAINERAPP-REGION>.ext.azurecontainerapps.dev |

Ce nom de domaine complet est requis lors de l’utilisation du tableau de bord Aspire dans un environnement configuré avec un réseau virtuel. Mettez à jour le nom de domaine complet avec la région de votre application conteneur. |

| Registre Docker Hub |

hub.docker.com, registry-1.docker.ioproduction.cloudflare.docker.com |

Si vous utilisez Docker Hub registre et souhaitez y accéder via le pare-feu, ajoutez ces noms de domaine complets au pare-feu. |

| Azure Service Bus | *.servicebus.windows.net |

Ce nom de domaine complet est requis lors de l’utilisation de Azure Service Bus avec Azure Container Apps et Pare-feu Azure. |

| Azure Chine : MCR |

mcr.azure.cn, *.data.mcr.azure.cn |

Ces points de terminaison Microsoft Container Registry (MCR) sont utilisés pour extraire des images conteneur dans l’environnement Azure Chine. |

| Azure Chine : infrastructure AKS |

mcr.azk8s.cn, mirror.azk8s.cn |

Ces miroirs AKS spécifiques à la Chine sont utilisés pour télécharger des fichiers binaires Kubernetes et des images conteneur. |

| Azure Chine : ACR | *.azurecr.cn |

Obligatoire lors de l’utilisation de Azure Container Registry dans l’environnement Azure Chine. |

| Azure Chine : Identité managée |

*.identity.azure.cn, login.chinacloudapi.cn*.login.chinacloudapi.cn |

Ces noms de domaine complets sont requis lors de l’utilisation de l’identité managée dans l’environnement Azure Chine. |

| Azure Chine : Key Vault |

*.vault.azure.cn, login.chinacloudapi.cn |

Obligatoire lors de l’utilisation de Azure Key Vault dans l’environnement Azure Chine. |

| Azure Chine : gestion Azure |

management.chinacloudapi.cn, *.blob.core.chinacloudapi.cn |

Obligatoire pour les appels d’API Azure Resource Manager et les comptes de stockage gérés par la plateforme dans l’environnement Azure Chine. |

| Azure Chine : surveillance |

*.servicebus.chinacloudapi.cn, mooncake.warmpath.chinacloudapi.cn |

Requis pour l’ingestion de la télémétrie et de la surveillance de la plateforme dans l’environnement Azure Chine. |

| Azure Chine : Plateforme Container Apps |

*.chinacloudsites.cn, *.ext.azurecontainerapps-dev.cn |

Requis pour le plan de contrôle régional et l’API d’extensions Container Apps dans l’environnement Azure Chine. |

| Azure Chine : Tableau de bord Aspire | *.azurecontainerapps.cn |

Obligatoire lors de l’utilisation du tableau de bord Aspire ou des noms de domaine complets d’application dans l’environnement Azure en Chine. |

Remarque

Les noms de domaine complets Azure Chine répertoriés précédemment s’appliquent uniquement à l’environnement Azure Chine. Docker Hub FQDNs sont les mêmes à l'échelle mondiale, mais l'accès depuis la Chine peut être peu fiable. Envisagez de mettre en miroir des images vers Azure Container Registry (*.azurecr.cn) à la place.

Règles réseau

Les règles réseau autorisent ou refusent le trafic en fonction de la couche de transport et réseau. Lorsque vous utilisez UDR avec Pare-feu Azure dans Azure Container Apps, ajoutez les règles de réseau de pare-feu sortantes suivantes en fonction du scénario.

| Scénarios | Identifiant de service | Descriptif |

|---|---|---|

| Tous les scénarios |

MicrosoftContainerRegistry, AzureFrontDoorFirstParty |

Azure Container Apps utilise ces balises de service pour Microsoft Container Registry (MCR). Pour autoriser Azure Container Apps à utiliser MCR, ajoutez ces règles réseau ou les règles d'application pour MCR à la liste d'autorisation, lors de l'utilisation d'Azure Container Apps avec Pare-feu Azure. |

| Azure Container Registry (ACR) |

AzureContainerRegistry, AzureActiveDirectory |

Lorsque vous utilisez ACR avec Azure Container Apps, configurez ces règles réseau utilisées par Azure Container Registry. |

| Azure Key Vault |

AzureKeyVault, AzureActiveDirectory |

Ces balises de service sont requises en plus du nom de domaine complet pour la règle de réseau pour Azure Key Vault. |

| Identité managée | AzureActiveDirectory |

Lorsque vous utilisez Managed Identity avec Azure Container Apps, configurez ces règles réseau utilisées par Managed Identity. |

| Azure Service Bus | ServiceBus |

Obligatoire lorsque vos applications conteneur accèdent Azure Service Bus à l’aide de Pare-feu Azure et de balises de service. |

Remarque

Pour les ressources Azure que vous utilisez avec le pare-feu Azure qui ne sont pas répertoriées dans cet article, consultez la documentation des balises service.