EU GDPR 順守において Microsoft EMS でできること – パート 2

このポストは「How Microsoft EMS can support you in your journey to EU GDPR compliance – Part 2」の翻訳です。

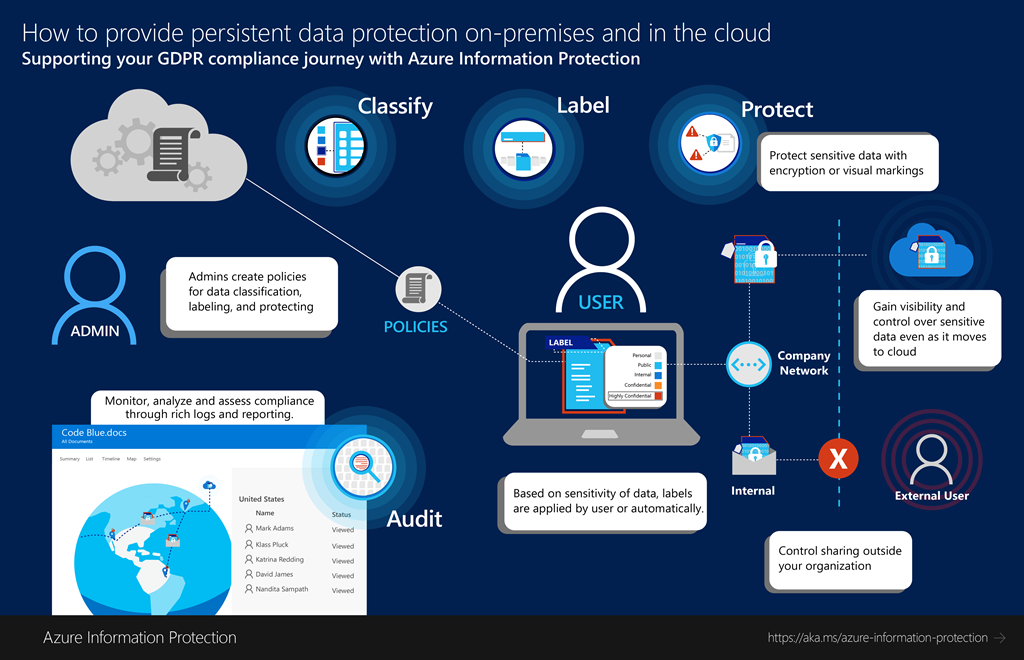

オンプレミスとクラウド環境で一貫したデータ保護を実現するには

前回のブログでは、GDPR の順守において保存データや構造化データ、ログ、非構造化データそれぞれがもたらす課題と複雑さについて説明し、データ保護における重要課題に対応するために Microsoft EMS でできることについてお話ししました。また、GDPR Web キャストの中では、Windows、Office、Azure の情報保護機能が GDPR 順守の取り組みにおいて果たすことのできる役割についても紹介しています。本ブログでは、データのライフサイクルに関連付けながら、Azure Information Protection の利用により、オンプレミスとクラウド環境で一貫したデータ保護を実現する方法について説明します。

対象データの特定

GDPR は、データ保護に関する新しい規制であり、個人データの悪用からの保護を目的としています。GDPR の順守が求められる組織では、すべてのデータが GDPR の対象になるわけではないという点を理解しておくことが重要です。GDPR 順守の最初の工程は個人データの特定ですが、GDPR の対象になるのはそのうちの一部です。特定作業をうまく行うことで、個人データ保護に伴う課題を、無限かつ未知のリスクから範囲を特定し、対象を絞った管理可能な問題に変えることができます。

継続的な工程となる個人データの特定作業は、データのライフサイクル全般、つまりコンテンツの作成時点から、何回かの更新を経て、コンテンツが削除されるところまでが対象範囲となります。規制は、すでに存在する全履歴データだけでなく、GDPR 施行後に新たに作成されたコンテンツにも適用されます。そのため、企業における GDPR 対象データの特定方法は、次のような二重体制で行う必要があります。

- 既知のデータ ストアを定期的にスキャンして個人データを特定する。 この工程は、既存のデータ ストアを対象に、定期作業として処理します。大規模な組織の場合、このような「非構造化」データ ストアは、SharePoint サイトやファイル サーバー、デスクトップやラップトップなどのユーザー デバイス、アーカイブ化されたメールボックスやテープなど、数十個から数百個に及ぶ傾向があります。

- 個人データを作成または更新時に特定する。 データ入力の基幹ソースが存在する場合、それをうまく利用することで、個人データは最初の段階で特定できます。この方法は、メール サーバーで処理されるメールや、ユーザーによって作成または更新される文書やメール、データ処理に使われるさまざまなツールに適用できます。

Azure Information Protection では、こうした特定工程を次の複数の方法で行うことができます。

- 個人データを特定する、組み込みルールを使用する。既定のルール セットでは対応できない個人データの特定には、お客様側でルールを追加できます。

- スキャナ ツールを使用する (近日中にプレビュー提供予定)。指定されたデータ レポジトリで定期的なスキャンを実行します。

- Office アプリケーション (Word、Excel、PowerPoint、Outlook) のプラグインを使用する。メールや文書が作成、オープン、更新されたタイミングで個人データを特定できます。

- サード パーティ アプリケーション用の SDK を使用して、特定工程をアプリケーションに組み込みます。

データの特定が済むと、Azure Information Protection では次のフォローアップ作業が可能です。

- ラベル付け (最も頻度の高い作業です)。データにタグが付けられるため、ほかのツールやアプリケーション、ユーザーによって後から識別できます。文書またはメールにラベルでタグ付けされると、ライフサイクルを通じて追跡、監視が可能です。たとえば、Microsoft Cloud App Security では、Azure Information Protection でラベル付けされたファイルを読み取ることができます。そのため、万一、セキュリティ管理が行き届かない社外でファイルが共有された場合でも、ファイルを検疫できます。

- 保護 (二番目に頻度の高い作業です)。データを暗号化し、管理者定義のポリシーでアクセスを制御します。

- また、ウォーターマークやヘッダー、フッターなどのコンテンツ マーキングも適用できます。

- 特定工程で出力された監査ログを使用することで、組織はコンプライアンス関連の活動に関するレポートを作成できるようになります。

防御の最前線としての保護

GDPR では、組織が保有する個人データの保護の必要性を強調しています。環境やコンテンツの機密性によっては、暗号化が適切な場合があります。このほかに、監査可能なアクセス ポリシーやアクセス追跡、データ共有手段に関する詳細情報なども、データ保護を徹底する有効な手段になります。ただし、サイバー攻撃件数がここまで増えてくると、個人データの悪用を回避する手段は総合的なデータ保護以外ないでしょう。

Azure Information Protection では、次の数通りの手段でデータ保護が可能です。

- ID を使った暗号化データへのアクセス。管理者は、暗号化データにアクセスできるユーザーを細かく制御でき、アクセス権は即座に更新できます。また、Intune や Azure AD Premium で条件付きアクセスポリシーを適用することで、GDPR の対象となるコンテンツを開く環境上の制約を制御できます。

- ユーザーおよび管理者に対する保護文書の追跡。不正アクセスの試行に関するレポートが可能です。こうしたレポートは、データ漏えいの報告や通知という GDPR 要件の情報源として使われます。

- 文書に対する将来のアクセスを無効にする機能。データ流出の疑いがある場合、この操作は軽減策の役割を果たします。

- Office アプリケーション (Word、Excel、PowerPoint、Outlook) との統合。ユーザーにより保護を手動で設定できます。

- サード パーティ アプリケーション用の SDK を使用して、アプリケーションと統合し、保護プロセスを組み込む。Microsoft Cloud App Security では、個人データを含んでいるものの保護されていないファイルを検疫できます。また、スキャンしながら暗号化することもできます。

Azure Information Protection を使うと、密接に統合された、包括的なサービスを利用できるため、GDPR 順守の取り組みを効率よく行うことができます。

以下に参考情報を紹介しておきますので、ぜひご覧になってください。

- マイクロソフトの技術文書を参考に Azure Information Protection の機能を確認する

- マイクロソフトが提供するホワイトペーパーをダウンロードして、GDPR 順守の取り組みを EMS がどうサポートするかについて確認する

- このブログを参考にして、マイクロソフトの法令順守に関する基本的な取り組みを理解する

- この TechNet 文書を読んで Azure Information Protection と Office 365 の連携について確認する

- EMS の無料試用版で機能を試してみる

次回のブログでは、Azure Active Directory を使った、データへのアクセス権の付与や制限方法について説明します。

最後までお読みいただきありがとうございました!

Dan Plastina