Créer ou mettre à jour un groupe d’appartenance dynamique dans Microsoft Entra ID

Vous pouvez utiliser des règles pour déterminer les groupes d’appartenance dynamique à partir des propriétés de l’utilisateur ou de l’appareil dans Microsoft Entra ID, qui fait partie de Microsoft Entra. Cet article explique comment configurer une règle pour un groupe d’appartenance dynamique dans le portail Azure.

L’appartenance à un groupe basée sur les propriétés de l’utilisateur ou de l’appareil est prise en charge pour les groupes de sécurité et les groupes Microsoft 365. Lorsque vous appliquez une règle pour un groupe d’appartenance dynamique, les correspondances avec la règle d’appartenance des attributs utilisateur et appareil sont évaluées. Lorsqu’un attribut utilisateur ou appareil change, toutes les règles pour les groupes d’appartenance dynamique au sein de l’organisation sont traitées pour tenir compte des modifications. Les utilisateurs et les appareils sont ajoutés ou supprimés s’ils remplissent les conditions d’un groupe d’appartenance dynamique. Dans Microsoft Entra, un seul locataire peut avoir un maximum de 15 000 groupes d’appartenance dynamique.

Remarque

Les groupes de sécurité peuvent être utilisés pour des appareils ou des utilisateurs, mais les groupes Microsoft 365 ne peuvent contenir que des utilisateurs.

L’utilisation de groupes d’appartenance dynamiques nécessite une licence Microsoft Entra ID P1 ou Intune pour l’Éducation. Pour plus d’informations, consultez Gérer les règles pour les groupes d’appartenance dynamique dans Microsoft Entra ID.

Générateur de règles dans le portail Azure

Microsoft Entra ID fournit un générateur de règles pour créer et mettre à jour plus rapidement vos règles importantes. Le générateur de règles prend en charge la construction jusqu’à cinq expressions. Le générateur de règles facilite la création d’une règle avec quelques expressions simples. Toutefois, il ne peut pas être utilisé pour reproduire chaque règle. Si le générateur de règles ne prend pas en charge la règle que vous souhaitez créer, vous pouvez utiliser la zone de texte.

Voici quelques exemples de règles avancées ou de syntaxe pour lesquelles nous vous recommandons de construire à l’aide de la zone de texte :

- Règle avec plus de cinq expressions

- Règle de collaborateurs directs

- Définition de la priorité des opérateurs

- Règles avec des expressions complexes, par exemple

(user.proxyAddresses -any (_ -contains "contoso"))

Notes

Le générateur de règles peut ne pas être en mesure d’afficher certaines règles construites dans la zone de texte. Un message peut s’afficher lorsque le générateur de règles n’est pas en mesure d’afficher la règle. Le générateur de règles ne modifie en aucune façon la syntaxe, la validation ou le traitement des règles pour les groupes d’appartenance dynamique pris en charge.

Pour obtenir des exemples de syntaxe, de propriétés, les valeurs et les opérateurs pris en charge pour une règle d’appartenance, consultez Gérer les règles pour les groupes d’appartenance dynamique dans Microsoft Entra ID.

Ajouter une règle pour les groupes d’appartenance dynamique

Conseil

Les étapes décrites dans cet article pourraient varier légèrement en fonction du portail de départ.

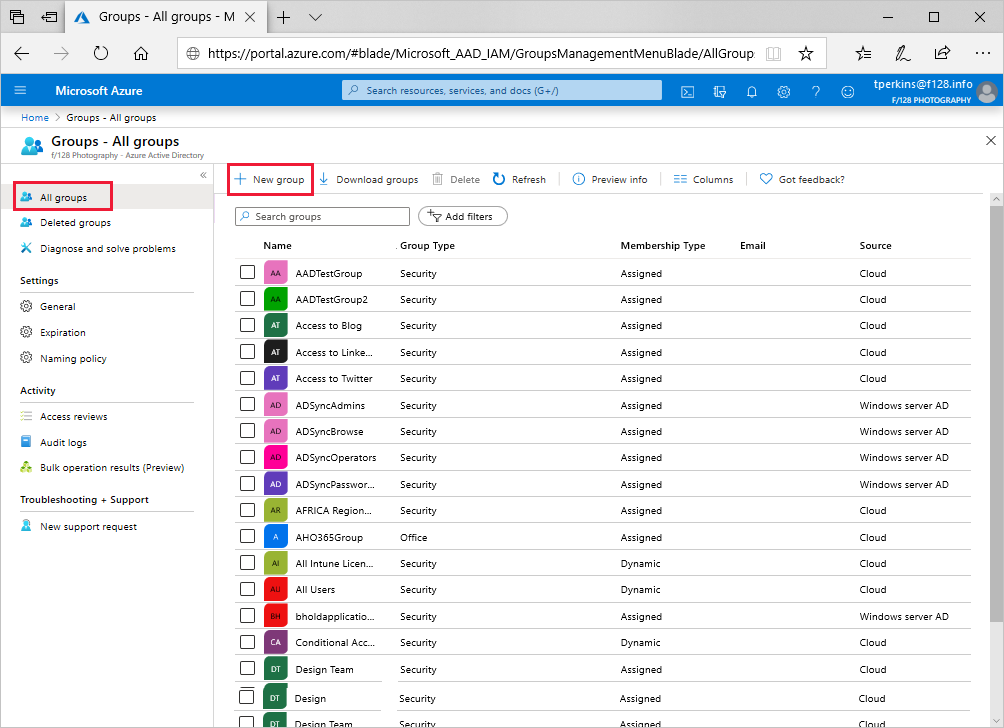

Connectez-vous au centre d'administration Microsoft Entra en tant qu'administrateur de groupes au moins.

Sélectionnez Microsoft Entra ID.>Groupes.

Sélectionnez Tous les groupes, puis Nouveau groupe.

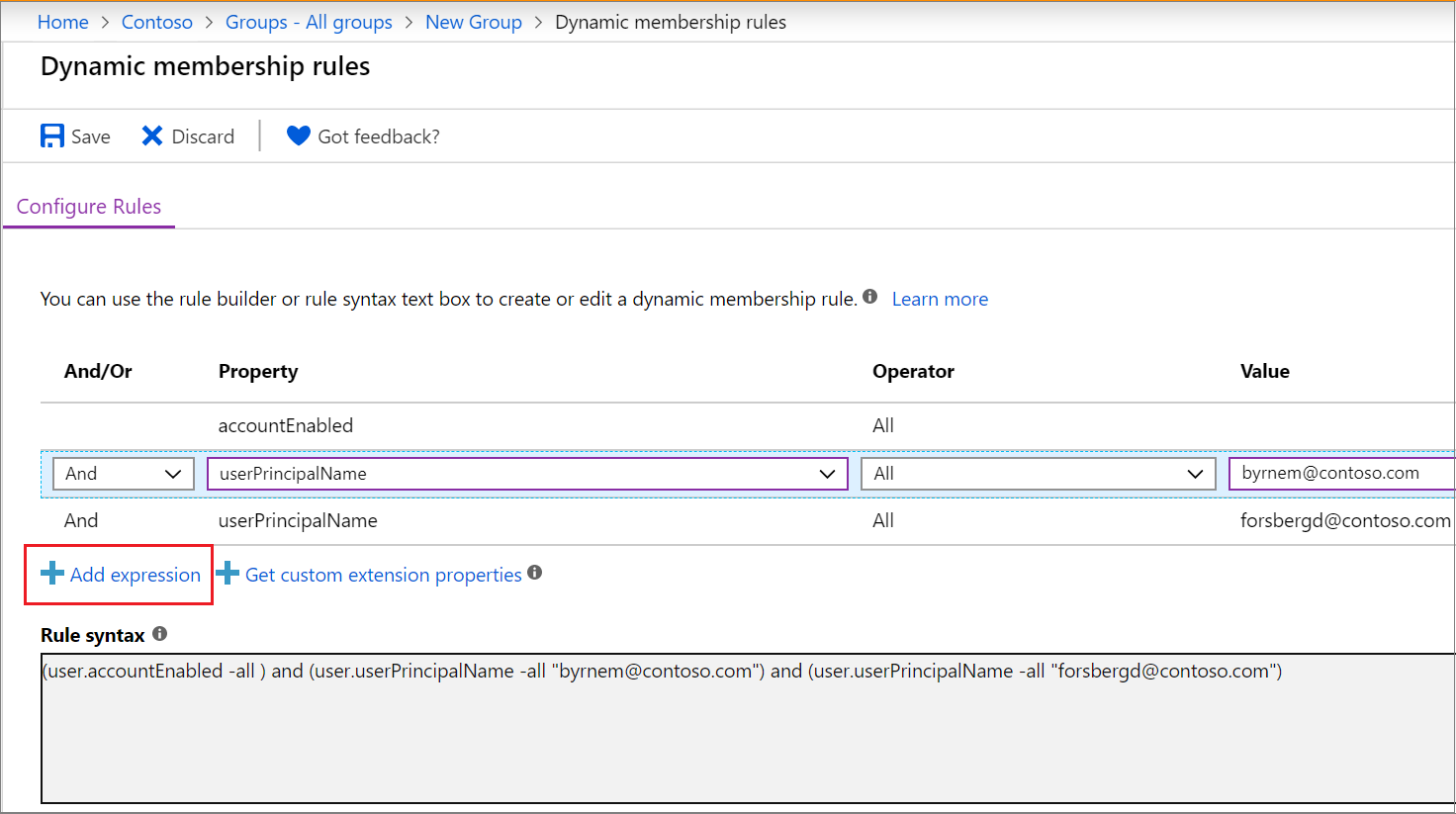

Dans la page Groupe, entrez le nom et la description du nouveau groupe. Sélectionnez un Type d’appartenance pour les utilisateurs ou les appareils, puis sélectionnez Ajouter une requête dynamique. Le générateur de règles prend en charge jusqu'à cinq expressions. Pour ajouter plus de cinq expressions, vous devez utiliser la zone de texte.

Pour afficher les propriétés d’extension personnalisées disponibles pour votre requête d’appartenance :

- Sélectionnez Obtenir les propriétés d’extension personnalisée

- Entrez l’ID de l’application, puis sélectionnez Actualiser les propriétés.

Une fois la règle créée, sélectionnez Enregistrer.

Sélectionnez Créer sur la page Nouveau groupe pour créer le groupe.

Si la règle entrée n’est pas valide, une explication de la raison pour laquelle la règle n’a pas pu être traitée s’affiche dans une notification du portail. Lisez-la avec attention pour savoir comment corriger la règle.

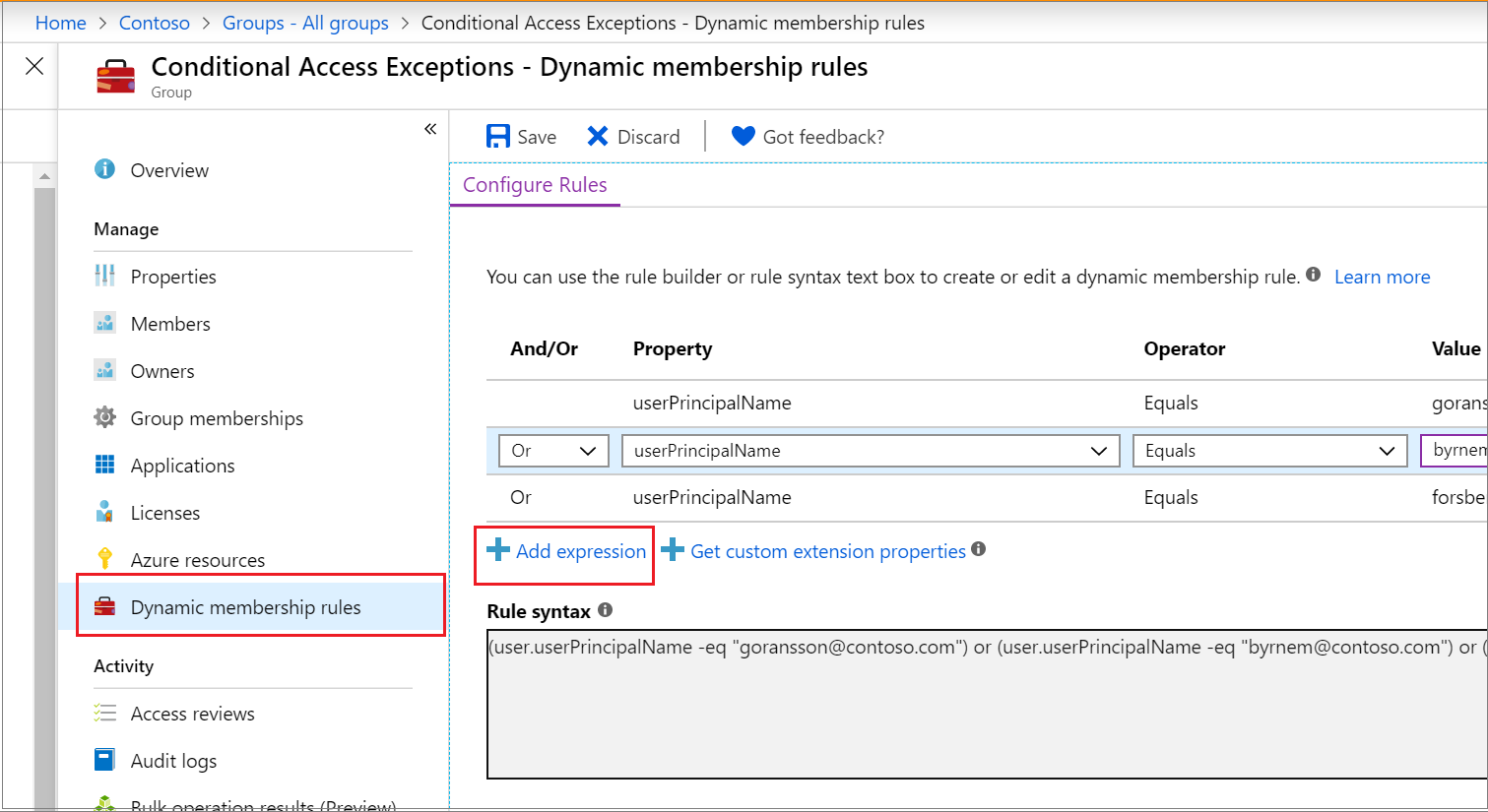

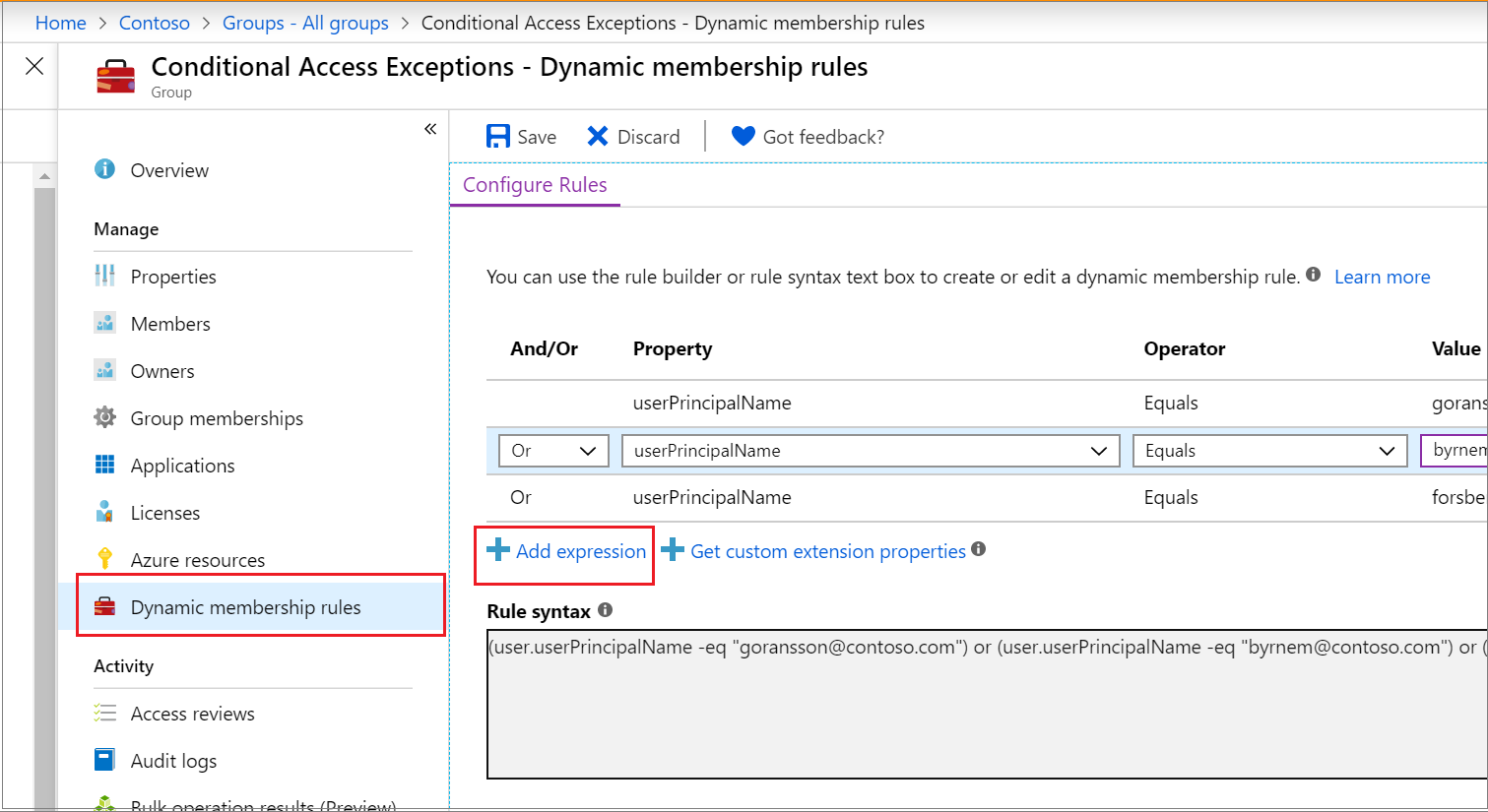

Pour mettre à jour une règle existante

Connectez-vous au centre d'administration Microsoft Entra en tant qu'administrateur de groupes au moins.

Sélectionnez Microsoft Entra ID.

Sélectionnez Groupes>Tous les groupes.

Sélectionnez un groupe pour ouvrir son profil.

Sur la page de profil du groupe, sélectionnez Règles d'appartenance dynamique. Le générateur de règles prend en charge jusqu'à cinq expressions. Pour ajouter plus de cinq expressions, vous devez utiliser la zone de texte.

Pour afficher les propriétés d'extension personnalisées disponibles pour votre règle d'appartenance :

- Sélectionnez Obtenir les propriétés d’extension personnalisée

- Entrez l’ID de l’application, puis sélectionnez Actualiser les propriétés.

Une fois la règle mise à jour, sélectionnez Enregistrer.

Activer ou désactiver l’e-mail de bienvenue

Lorsqu’un groupe Microsoft 365 est créé, une notification de bienvenue est envoyée par e-mail aux utilisateurs qui sont ajoutés au groupe. Par la suite, si un attribut utilisateur ou appareil change (uniquement dans le cas de groupes de sécurité), toutes les règles pour les groupes d’appartenance dynamique au sein de l’organisation sont traitées pour tenir compte des modifications. Les utilisateurs qui sont alors ajoutés reçoivent également la notification de bienvenue. Vous pouvez désactiver ce comportement dans Exchange PowerShell.

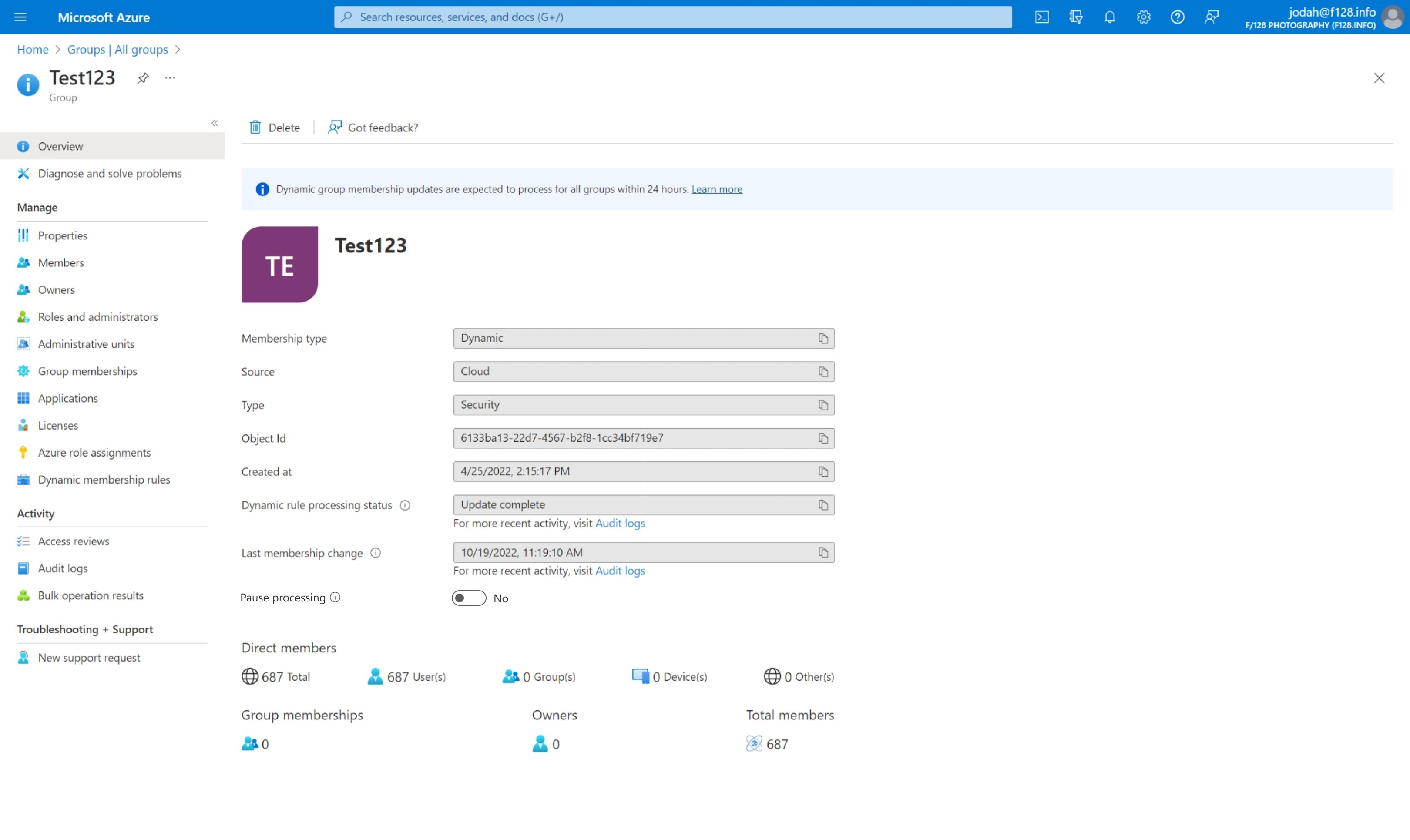

Vérifier l’état de traitement d’une règle

Vous pouvez voir l’état de traitement des règles et la date de la dernière modification d’appartenance dans la page Vue d’ensemble du groupe d’appartenance dynamique.

Les messages d’état suivants peuvent être affichés pour l’état Traitement des règles dynamiques :

- Évaluation : le changement de groupe a été reçu, et les mises à jour sont en cours d’évaluation.

- En cours de traitement : les mises à jour sont en cours de traitement.

- Mise à jour terminée : le traitement est terminé et toutes les mises à jour applicables ont été effectuées.

- Erreur de traitement : impossible de terminer le traitement en raison d’une erreur d’évaluation de la règle d’adhésion.

- Mise à jour suspendue : les mises à jour de la règle pour les groupes d’appartenance dynamique ont été suspendues par l’administrateur. Le paramètre MembershipRuleProcessingState est défini sur « Suspendu ».

- Pas démarré : traitement non encore démarré.

Remarque

Dans cet écran, vous pouvez également choisir de suspendre le traitement. Auparavant, cette option était disponible uniquement via la modification de la propriété membershipRuleProcessingState. Les personnes ayant au moins le rôle d’administrateur de groupes peuvent gérer ce paramètre et suspendre et reprendre le traitement du groupe d’appartenance dynamique. Les propriétaires de groupes sans les rôles appropriés ne disposent pas des droits nécessaires pour modifier ce paramètre.

Les messages d’état suivants peuvent être affichés pour l’état Dernière modification d’adhésion :

- <Date et heure> : date et heure de la dernière mise à jour de l’appartenance.

- En cours : les mises à jour sont en cours d’exécution.

- Inconnue : impossible de récupérer l’heure de la dernière mise à jour. Le groupe est peut-être nouveau.

Important

Après avoir suspendu et repris le traitement des groupes d’appartenance dynamique, la date de la « Dernière modification de l’appartenance » affichera une valeur d’espace réservé. Cette valeur est mise à jour une fois le traitement terminé.

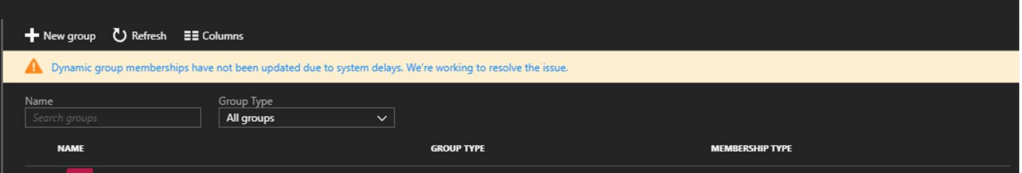

Si une erreur se produit lors du traitement de la règle d’appartenance pour un groupe spécifique, une alerte s’affiche en haut de la page Vue d’ensemble du groupe. Si aucune mise à jour de groupes d’appartenance dynamique en attente ne peut être traitée pour tous les groupes au sein de l’organisation pendant plus de 24 heures, une alerte s’affiche en haut de Tous les groupes.

Étapes suivantes

Les articles suivants fournissent des informations supplémentaires sur l’utilisation des groupes dans Microsoft Entra ID.