Vérifier la propriété du domaine auprès de votre identificateur décentralisé

Dans cet article, nous allons revoir les étapes nécessaires pour vérifier la propriété du nom de domaine que vous utilisez pour votre identificateur décentralisé (DID).

Prérequis

Pour vérifier la propriété du domaine auprès de votre identificateur décentralisé, vous devez :

- Suivre le tutoriel Bien démarrer et l’ensemble du tutoriel suivant.

Vérifier la propriété du domaine et distribuer le fichier did-configuration.json

Le domaine dont vous vérifiez la propriété auprès de votre DID est défini dans la section de vue d’ensemble. Le domaine doit être un domaine que votre contrôlez et être au format https://www.example.com/.

Dans le Portail Azure, allez sur la page Vérification d’identité.

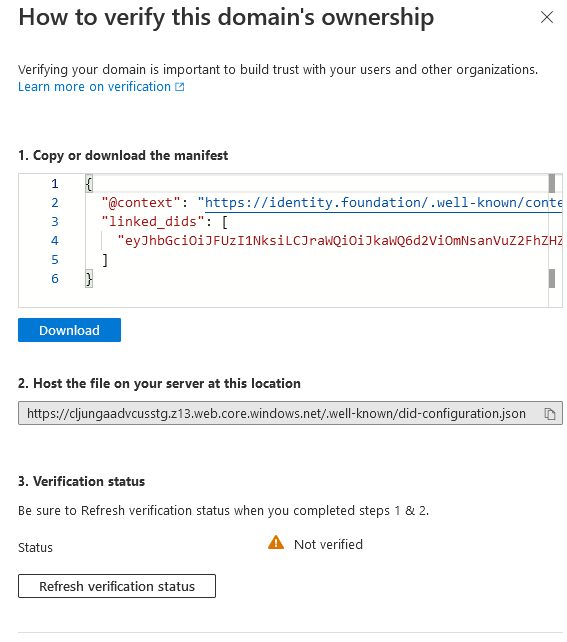

Sélectionnez Configuration>Vérifier la propriété du domaine et sélectionnez Vérifier pour le domaine.

Copiez ou téléchargez le fichier

did-configuration.json.

Hébergez le fichier

did-configuration.jsonà l’emplacement spécifié. Exemple : si vous avez spécifié le domainehttps://www.example.com, le fichier doit être hébergé àhttps://www.example.com/.well-known/did-configuration.json. Il ne peut y avoir aucun autre chemin d’accès dans l’URL, à l’exception du nom.well-known path.Lorsque

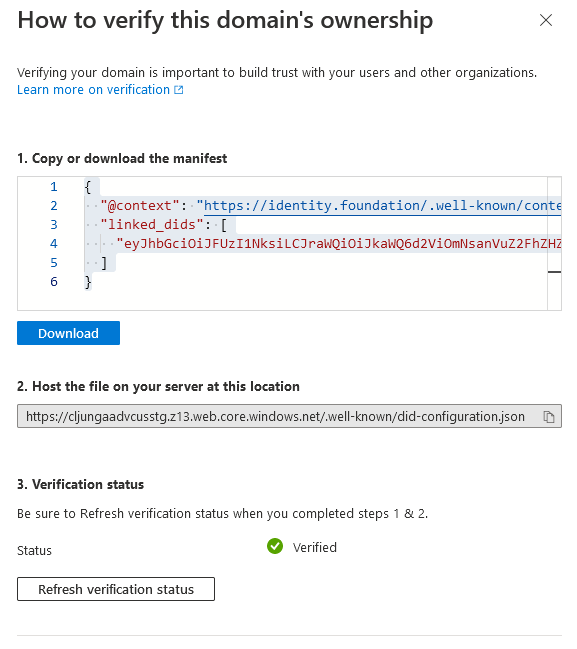

did-configuration.jsonest disponible publiquement à l’URL.well-known/did-configuration.json, vérifiez-le en sélectionnant Actualiser l’état de vérification.

Pour procéder à la validation, testez l’émission ou la présentation avec Microsoft Authenticator. Vérifiez que le paramètre Signaler les applications non sécurisées dans Authenticator est activé. Le paramètre est activé par défaut.

Comment puis-je vérifier que la vérification fonctionne ?

Le portail s’assure que did-configuration.json est accessible sur l’internet et valide lorsque vous sélectionnez Actualiser la vérification du status. Authenticator n’accepte pas les redirections HTTP. Vous devez également vérifier que vous pouvez demander cette URL dans un navigateur pour éviter certaines erreurs, comme celles dues à la non-utilisation de HTTPS, à l’utilisation d’un certificat SSL non valide, ou à l’utilisation d’une URL non publique. Si le fichier did-configuration.json ne peut pas être demandé anonymement dans un navigateur ou via des outils comme curl sans avertissements ni erreurs, le portail ne peut pas effectuer l’étape Actualiser l’état de vérification.

Remarque

Si vous rencontrez des problèmes lors de l’actualisation de l’état de vérification, vous pouvez les résoudre en exécutant curl -Iv https://yourdomain.com/.well-known/did-configuration.json sur un ordinateur équipé du système d’exploitation Ubuntu. Le sous-système Windows pour Linux fonctionne également avec Ubuntu. Si curl échoue, l’actualisation de l’état de vérification ne fonctionne pas.

Pourquoi je dois vérifier la propriété du domaine de notre DID ?

Un DID est démarré en tant qu’identificateur qui n’est pas ancré aux systèmes existants. Un DID est utile, car un utilisateur ou une organisation peut le posséder et le contrôler. Si une entité qui interagit avec l’organisation ne sait pas à « qui » appartient le DID, celui-ci n’est plus aussi utile.

La liaison d’un DID à un domaine résout le problème d’approbation initiale en permettant à toute entité de vérifier par chiffrement la relation entre un DID et un domaine.

Comment la Vérification d’identité lie-t-elle les identificateurs décentralisés et les domaines ?

La Vérification d’identité suit la caractéristique de la configuration DID bien connue pour créer un lien. Le service des justificatifs vérifiables associe votre DID à votre domaine. Le service inclut les informations sur le domaine que vous avez fournies dans votre DID et génère le fichier de configuration bien connu :

La Vérification d’identité utilise les informations du domaine que vous fournissez lors de la configuration de l’organisation pour écrire un point de terminaison de service dans le document DID. Toutes les parties qui interagissent avec votre DID peuvent voir le domaine auquel celui-ci déclare être associé.

"service": [ { "id": "#linkeddomains", "type": "LinkedDomains", "serviceEndpoint": { "origins": [ "https://verifiedid.contoso.com/" ] } } ]Le service des justificatifs vérifiables dans la Vérification d’identité génère une ressource de configuration connue conforme que vous devez héberger sur votre domaine. Le fichier de configuration inclut un justificatif vérifiable auto-émis du type de justificatif

DomainLinkageCredential, signé avec votre DID qui a pour origine votre domaine. Voici un exemple de fichier de configuration stocké à l’URL du domaine racine.{ "@context": "https://identity.foundation/.well-known/contexts/did-configuration-v0.0.jsonld", "linked_dids": [ "jwt..." ] }

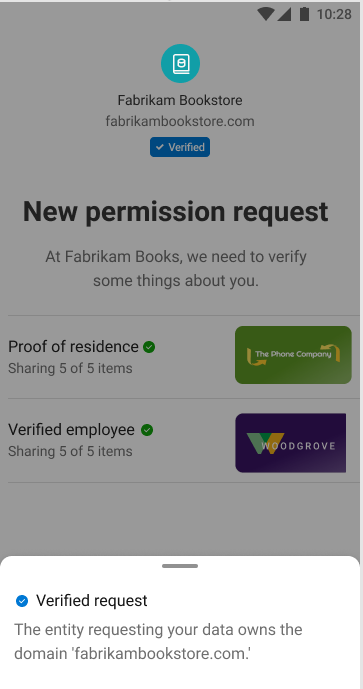

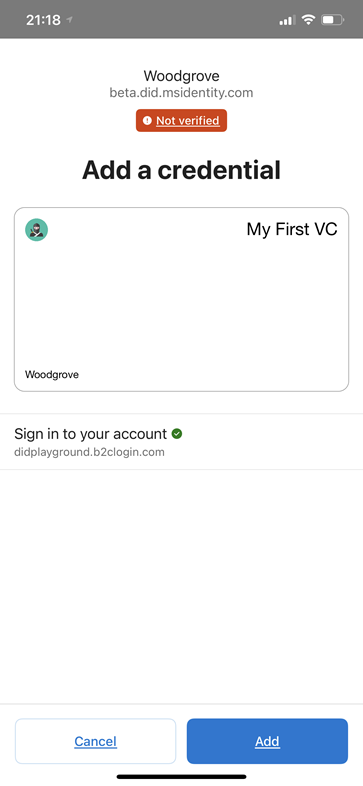

Expérience utilisateur dans le portefeuille

Lorsqu’un utilisateur parcourt un flux d’émission ou présente des justificatifs vérifiables, il doit connaître l’organisation et son identificateur décentralisé. Authenticator valide la relation d’un identificateur décentralisé avec le domaine présent dans le document DID et présente à l’utilisateur deux expériences différentes en fonction du résultat.

Domaine vérifié

Certains points doivent être vrais pour qu’Authenticator affiche une icône Vérifié :

- L’identificateur décentralisé qui signe la demande d’ID d’ouverture auto-émis (SIOP) doit avoir un point de terminaison de service pour un domaine lié.

- Le domaine racine n’utilise pas de redirection et utilise le protocole HTTPS.

- Le domaine répertorié dans le document DID a une ressource connue pouvant être résolue.

- Les justificatifs vérifiables de la ressource connue sont signés avec le DID utilisé pour signer le SIOP qu’Authenticator a utilisé pour démarrer le flux.

Si tous les points ci-dessus sont vrais, Authenticator affiche une page de confirmation de vérification et inclut le domaine ainsi validé.

Domaine non vérifié

Si l’un des points précédents n’est pas vrai, Authenticator affiche un avertissement en pleine page indiquant que le domaine n’est pas vérifié. Les utilisateurs sont avertis qu’ils se trouvent au milieu d’une transaction potentiellement risquée et qu’ils doivent agir avec prudence. Ils ont peut-être choisi de prendre cet itinéraire pour les raisons suivantes :

- Le DID n’est pas ancré à un domaine.

- La configuration n’a pas été établie correctement.

- Le DID avec lequel l'utilisateur interagit pourrait être malveillant et ne peut pas prouver qu'il est propriétaire du domaine lié.

Il est très important de lier votre DID à un domaine qui est reconnaissable par l’utilisateur.

Comment puis-je mettre à jour le domaine lié sur mon DID ?

Avec le système d’approbation web, la mise à jour de votre domaine lié n’est pas prise en charge. Vous devez refuser et procéder à l’intégration de nouveau.

Domaine lié facilité pour les développeurs

Remarque

Le document DID doit être disponible publiquement pour que l’inscription DID réussisse.

Le moyen le plus simple pour un développeur d’obtenir un domaine à utiliser pour un domaine lié consiste à utiliser la fonctionnalité de site web statique du stockage Azure. Vous ne pouvez pas contrôler le nom de domaine, sauf qu’il contient le nom de votre compte de stockage dans son nom d’hôte.

Pour configurer rapidement un domaine à utiliser pour un domaine lié :

- Créez un compte de stockage. Lors de la création, sélectionnez StorageV2 (compte v2 à usage général) et Stockage localement redondant (LRS).

- Accédez au compte de stockage et sélectionnez Site Web statique dans le menu le plus à gauche et activez Site Web statique. Si vous ne voyez pas l’élément de menu Site web statique, vous n’avez pas créé de compte de stockage V2.

- Copiez le nom du point de terminaison principal qui apparaît après l’enregistrement. Cette valeur est votre nom de domaine. Il doit ressembler à ceci :

https://<your-storageaccountname>.z6.web.core.windows.net/.

Quand il est temps de télécharger le fichier did-configuration.json :

- Accédez au compte de stockage et sélectionnez Conteneurs dans le menu de gauche. Sélectionnez ensuite le conteneur nommé $web.

- Sélectionnez Télécharger et sélectionnez l’icône de dossier pour rechercher votre fichier.

- Avant que vous effectuiez le téléchargement, ouvrez la section Avancé et spécifiez très connu dans la zone de texte Télécharger sur le dossier.

- Chargez le fichier.

Vous disposez maintenant de votre fichier publiquement disponible sur une URL qui ressemble à https://<your-storageaccountname>.z6.web.core.windows.net/.well-known/did-configuration.json.