Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Vous pouvez utiliser l’autorisation multiutilisateur (MUA) pour Sauvegarde Azure afin d’ajouter une couche de protection aux opérations critiques sur vos coffres Recovery Services et coffres de sauvegarde. Pour MUA, Sauvegarde Azure utilise une autre ressource Azure appelée Resource Guard pour s’assurer que les opérations critiques sont effectuées uniquement avec l’autorisation applicable.

L’autorisation multiutilisateur à l’aide de Resource Guard pour un coffre de sauvegarde est désormais en disponibilité générale.

Autorisations pour MUA pour Sauvegarde Azure

Sauvegarde Azure utilise Resource Guard comme mécanisme d’autorisation supplémentaire pour un coffre Recovery Services ou un coffre de sauvegarde. Pour effectuer une opération critique (décrite dans la section suivante) avec succès, vous devez disposer d’autorisations suffisantes sur Resource Guard.

Pour que MUA fonctionne comme prévu :

- Un autre utilisateur doit posséder l’instance Resource Guard.

- L’administrateur du coffre ne doit pas disposer des autorisations Contributeur, Administrateur MUA de sauvegarde ou Opérateur MUA de sauvegarde sur Protection des ressources.

Pour offrir une meilleure protection, vous pouvez placer Protection de ressources dans un abonnement ou un abonné différent de celui contenant les coffres.

Opérations critiques

Le tableau suivant répertorie les opérations définies comme critiques et que Resource Guard peut aider à protéger. Vous pouvez choisir d’empêcher certaines opérations d’être protégées au moyen de Protection des ressources lorsque vous y associez des coffres.

Remarque

Vous ne pouvez pas empêcher les opérations marquées obligatoires d’être protégées au moyen de Protection des ressources pour les coffres associés. En outre, les opérations critiques exclues s’appliquent à tous les coffres associés à Protection des ressources.

| Opération | Obligatoire/facultatif | Valeur par défaut | Description |

|---|---|---|---|

| Désactiver les fonctionnalités de suppression réversible ou de sécurité | Obligatoire | Enabled | Désactivez le paramètre de suppression réversible sur un coffre. |

| Supprimer la protection MUA | Obligatoire | Enabled | Désactivez la protection MUA sur un coffre. |

| Supprimer la protection | Facultatif | Enabled | Supprimez la protection en arrêtant les sauvegardes et en procédant à la suppression des données. |

| Modifier la protection | Facultatif | Enabled | Ajoutez une nouvelle stratégie de sauvegarde avec une rétention réduite ou une fréquence de modification de la stratégie pour augmenter le RPO. |

| Modifier la stratégie | Facultatif | Enabled | Ajustez la stratégie de sauvegarde afin de réduire la durée de conservation ou modifiez sa fréquence pour améliorer le RPO. |

| Obtenir le code PIN de sécurité de la sauvegarde | Facultatif | Enabled | Modifiez le code PIN de sécurité des services de récupération Microsoft Azure (MARS). |

| Modifier les paramètres de chiffrement | Facultatif | Enabled | Modifiez la clé de chiffrement CMK ou mettez à jour les clés PMK sur CMK. |

| Arrêter la sauvegarde et conserver les données | Facultatif | Enabled | Arrêtez les sauvegardes et conservez les données à jamais ou en fonction de la stratégie. |

| Désactiver l’immuabilité | Facultatif | Enabled | Désactivez le paramètre d’immuabilité sur un coffre. |

| Restaurer | Facultatif | Disabled | Réalisez une restauration sur des éléments de sauvegarde dans un coffre. |

| Supprimer un conteneur hybride | Facultatif | Enabled | Supprimez les conteneurs de sauvegarde hybride (DPM/MABS/MARS) et les données de sauvegarde correspondantes. |

Concepts et processus

Cette section décrit les concepts et les processus impliqués lorsque vous utilisez MUA pour Sauvegarde Azure.

Pour une compréhension claire du processus et des responsabilités, tenez compte des deux personnages suivants. Ces personnages sont référencés dans cet article.

Administrateur de sauvegarde : propriétaire du coffre Recovery Services ou du coffre de sauvegarde qui effectue des opérations de gestion sur le coffre. Au début, l’administrateur de sauvegarde ne doit pas disposer d’autorisations sur Resource Guard. L’administrateur de sauvegarde peut avoir le rôle de contrôle d’accès en fonction du rôle (RBAC) Opérateur de sauvegarde ou Contributeur de sauvegarde sur le coffre Recovery Services.

Administrateur de la sécurité : propriétaire de l’instance Protection des ressources qui sert d’opérateur de sécurité pour les opérations critiques sur le coffre. L’administrateur de sécurité contrôle les autorisations dont l’administrateur de sauvegarde a besoin d'avoir pour effectuer des opérations critiques sur le coffre-fort. L’administrateur de sécurité peut avoir le rôle RBAC de l’administrateur de sauvegarde MUA sur Resource Guard.

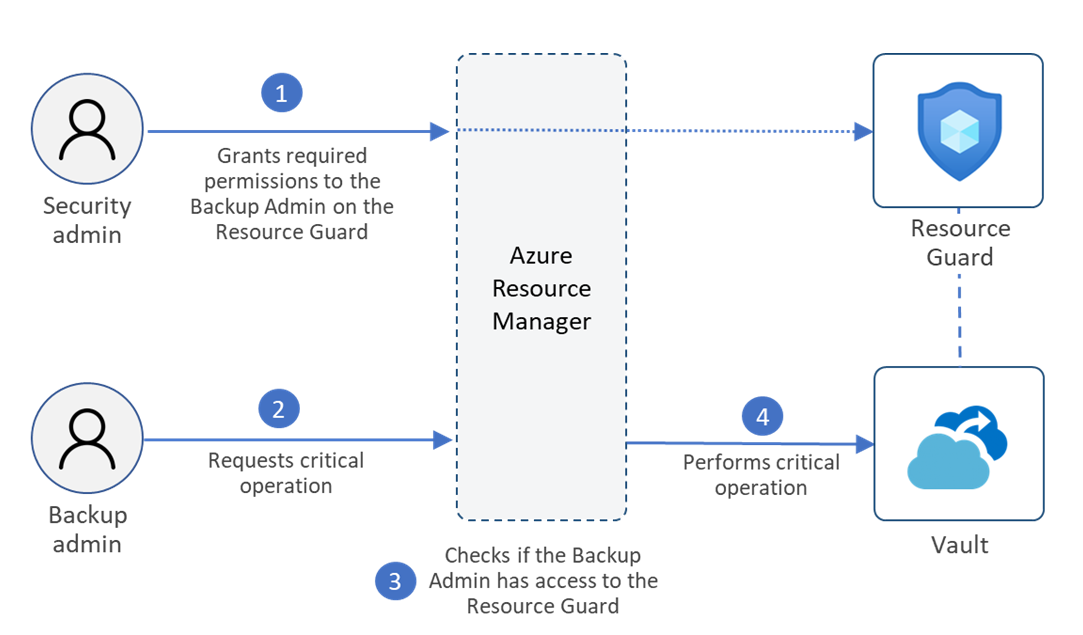

Le schéma suivant illustre les étapes permettant d’effectuer une opération critique sur un coffre pour lequel MUA est configuré au moyen de Protection des ressources.

Voici comment se déroulent les événements dans un scénario classique :

L’administrateur de sauvegarde crée le coffre Recovery Services ou le coffre de sauvegarde.

L’administrateur de sécurité crée l’instance Resource Guard.

L’instance Protection des ressources peut se trouver dans un autre abonnement ou un autre abonné que celui du coffre. Vérifiez que l’administrateur de sauvegarde n’a pas les autorisations contributeur, administrateur MUA de sauvegarde ou opérateur MUA de sauvegarde sur Resource Guard.

L’administrateur de sécurité accorde le rôle Lecteur à l’administrateur de sauvegarde pour Resource Guard (ou une étendue pertinente). L’administrateur de sauvegarde a besoin du rôle Lecteur pour activer MUA sur le coffre.

L’administrateur de sauvegarde configure MUA pour protéger le coffre via Resource Guard.

Si l’administrateur de sauvegarde ou tout utilisateur disposant d’un accès en écriture au coffre souhaite effectuer une opération critique protégée par Resource Guard sur le coffre, il doit demander l’accès à Resource Guard.

L’administrateur de sauvegarde peut contacter l’administrateur de sécurité pour plus d’informations sur l’accès à ces opérations. Ils peuvent le faire à l’aide de la gestion des identités privilégiées (PIM) ou d’autres processus mandatés par l’organisation.

L’administrateur de sauvegarde peut demander le rôle RBAC d'opérateur MUA dédié aux sauvegardes. Ce rôle permet aux utilisateurs d’effectuer uniquement des opérations critiques que Resource Guard protège. Elle n’autorise pas la suppression de l’instance Resource Guard.

L’administrateur de sécurité accorde temporairement le rôle Opérateur MUA de sauvegarde sur Resource Guard à l’administrateur de sauvegarde pour effectuer des opérations critiques.

L’administrateur de sauvegarde lance l’opération critique.

Azure Resource Manager vérifie si l’administrateur de sauvegarde dispose d’autorisations suffisantes. Étant donné que l’administrateur de sauvegarde dispose désormais du rôle Opérateur MUA de sauvegarde sur Resource Guard, la demande est terminée. Si l’administrateur de sauvegarde n’a pas les autorisations ou rôles requis, la demande échoue.

L’administrateur de sécurité révoque les privilèges d’effectuer des opérations critiques après l’exécution d’actions autorisées ou après une durée définie. Les outils juste-à-temps (JIT) dans Microsoft Entra Privileged Identity Management vous permettent de révoquer les privilèges.

Remarque

- Si vous accordez le rôle d’administrateur MUA Contributeur ou le rôle d’administrateur MUA de sauvegarde sur Resource Guard temporairement à l’administrateur de sauvegarde, cet accès fournit également des autorisations de suppression sur Resource Guard. Nous vous recommandons de ne fournir que des autorisations d'opérateur de sauvegarde du MUA.

- L’autorisation multi-utilisateur fournit une protection sur les opérations répertoriées précédemment effectuées sur les sauvegardes archivées uniquement. Toutes les opérations effectuées directement sur la source de données (autrement dit, la ressource Azure ou la charge de travail protégée) sont au-delà de l’étendue de Resource Guard.

Scénarios d’usage

Le tableau suivant répertorie les scénarios de création de votre instance et coffres Resource Guard (coffre Recovery Services et coffre de sauvegarde), ainsi que la protection relative que chaque offre.

Important

L’administrateur de sauvegarde ne doit disposer, dans aucun cas, des autorisations de contributeur, d'administrateur de MUA de sauvegarde ou d'opérateur de MUA de sauvegarde pour Resource Guard. Ces autorisations remplacent la protection MUA sur le coffre.

| Scénario d’usage | Protection due à MUA | Facilité d’implémentation | Remarques |

|---|---|---|---|

| Vault et Resource Guard se trouvent dans le même abonnement. L’administrateur de sauvegarde n’a pas accès à Resource Guard. |

Isolation minimale entre l’administrateur de sauvegarde et l’administrateur de sécurité. | Il est relativement facile d’implémenter, car un seul abonnement est requis. | Les autorisations et les rôles au niveau des ressources doivent être attribués correctement. |

| Vault et Resource Guard se trouvent dans des abonnements différents, mais le même locataire. L’administrateur de sauvegarde n’a pas accès à Resource Guard ou à l’abonnement correspondant. |

Isolation moyenne entre l’administrateur de sauvegarde et l’administrateur de sécurité. | Facilité d’implémentation moyenne, car deux abonnements (mais un seul locataire) sont requis. | Vérifiez que les autorisations et les rôles sont correctement attribués pour la ressource ou l’abonnement. |

| Le coffre et Protection des ressources se trouvent dans des abonnés différents.

L’administrateur de sauvegarde n’a pas accès à Resource Guard, à l’abonnement correspondant ou au locataire correspondant. |

Isolation maximale entre l’administrateur de sauvegarde et l’administrateur de sécurité, ce qui offre une sécurité maximale. | Relativement difficile à tester, car le test nécessite deux locataires ou répertoires. | Vérifiez que les autorisations et les rôles sont correctement attribués pour la ressource, l’abonnement ou le répertoire. |