Créer une connexion SSH à une machine virtuelle Windows avec Azure Bastion

Cet article vous montre comment créer de manière sécurisée et fluide une connexion SSH à des machines virtuelles Windows situées dans un réseau virtuel Azure, directement au moyen du portail Azure. Quand vous utilisez Azure Bastion, vos machines virtuelles n’ont pas besoin de client, d’agent ni de logiciel supplémentaire. Vous pouvez également vous connecter à une machine virtuelle Windows avec RDP. Pour plus d’informations, consultez Créer une connexion RDP à une machine virtuelle Windows.

Azure Bastion fournit une connectivité sécurisée à toutes les machines virtuelles du réseau virtuel dans lequel il est provisionné. Azure Bastion protège vos machines virtuelles contre l’exposition des ports RDP/SSH au monde extérieur, tout en fournissant un accès sécurisé à l’aide de RDP/SSH. Pour plus d’informations, consultez la page Présentation d’Azure Bastion.

Remarque

Si vous souhaitez créer une connexion SSH à une machine virtuelle Windows, vous devez configurer Azure Bastion avec la référence SKU Standard ou supérieur.

Quand vous vous connectez à une machine virtuelle Windows avec SSH, vous pouvez utiliser un nom d’utilisateur/mot de passe et des clés SSH pour l’authentification.

La clé privée SSH doit être dans un format qui commence par "-----BEGIN RSA PRIVATE KEY-----" et se termine par "-----END RSA PRIVATE KEY-----".

Prérequis

Assurez-vous que vous avez configuré un hôte Azure Bastion pour le réseau virtuel dans lequel réside la machine virtuelle. Pour plus d’informations, consultez Créer un hôte Azure Bastion. Une fois que le service Bastion est approvisionné et déployé dans votre réseau virtuel, vous pouvez l’utiliser pour vous connecter à toutes les machines virtuelles dans ce réseau virtuel.

Pour créer une connexion SSH à une machine virtuelle Windows, vous devez également vérifier que :

- Votre machine virtuelle Windows exécute Windows Server 2019 ou ultérieur.

- OpenSSH Server est installé et en cours d’exécution sur votre machine virtuelle Windows. Pour savoir comment procéder, consultez Installer OpenSSH.

- Azure Bastion est configuré pour utiliser la référence SKU Standard ou supérieur.

Rôles nécessaires

Pour établir une connexion, les rôles suivants sont nécessaires :

- Rôle de lecteur sur la machine virtuelle

- Rôle de lecteur sur la carte réseau avec adresse IP privée de la machine virtuelle

- Rôle de lecteur sur la ressource Azure Bastion

- Rôle de lecteur sur le réseau virtuel de la machine virtuelle cible (si le déploiement Bastion se trouve sur un réseau virtuel homologue).

Ports

Pour vous connecter à la machine virtuelle Windows avec SSH, les ports suivants doivent être ouverts sur votre machine virtuelle :

- Port d’entrée : SSH (22) ou

- Port d’entrée : valeur personnalisée (vous devez spécifier ce port personnalisé quand vous vous connectez à la machine virtuelle avec Azure Bastion)

Consultez les questions fréquentes (FAQ) sur Azure Bastion pour connaître les exigences supplémentaires.

Configurations prises en charge

À l’heure actuelle, Azure Bastion nécessite OpenSSH pour prendre en charge la connexion à des machines virtuelles Windows avec SSH.

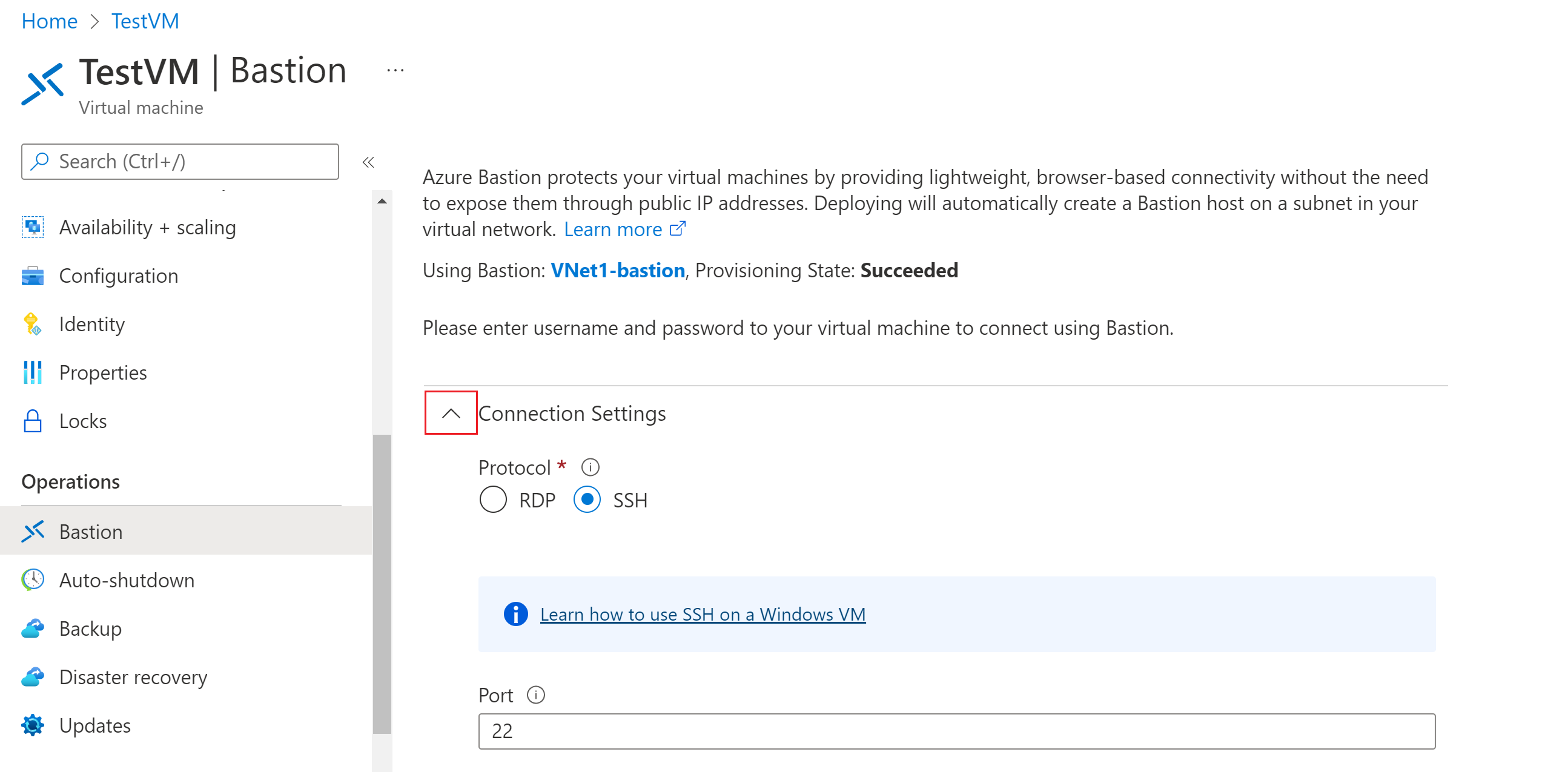

Page de connexion Bastion

Dans le portail Azure, accédez à la machine virtuelle à laquelle vous souhaitez vous connecter. Sur la page Vue d’ensemble, sélectionnez Se connecter, puis Bastion dans la liste déroulante pour ouvrir la page de connexion de Bastion. Vous pouvez également sélectionner Bastion dans le volet gauche.

Dans la page de connexion Bastion , cliquez sur la flèche Paramètres de connexion pour développer tous les paramètres disponibles. Notez que si vous utilisez la référence SKU Bastion Standard ou supérieur, vous avez plus de paramètres disponibles.

Authentifiez-vous et connectez-vous à l’aide de l’une des méthodes décrites dans les sections suivantes.

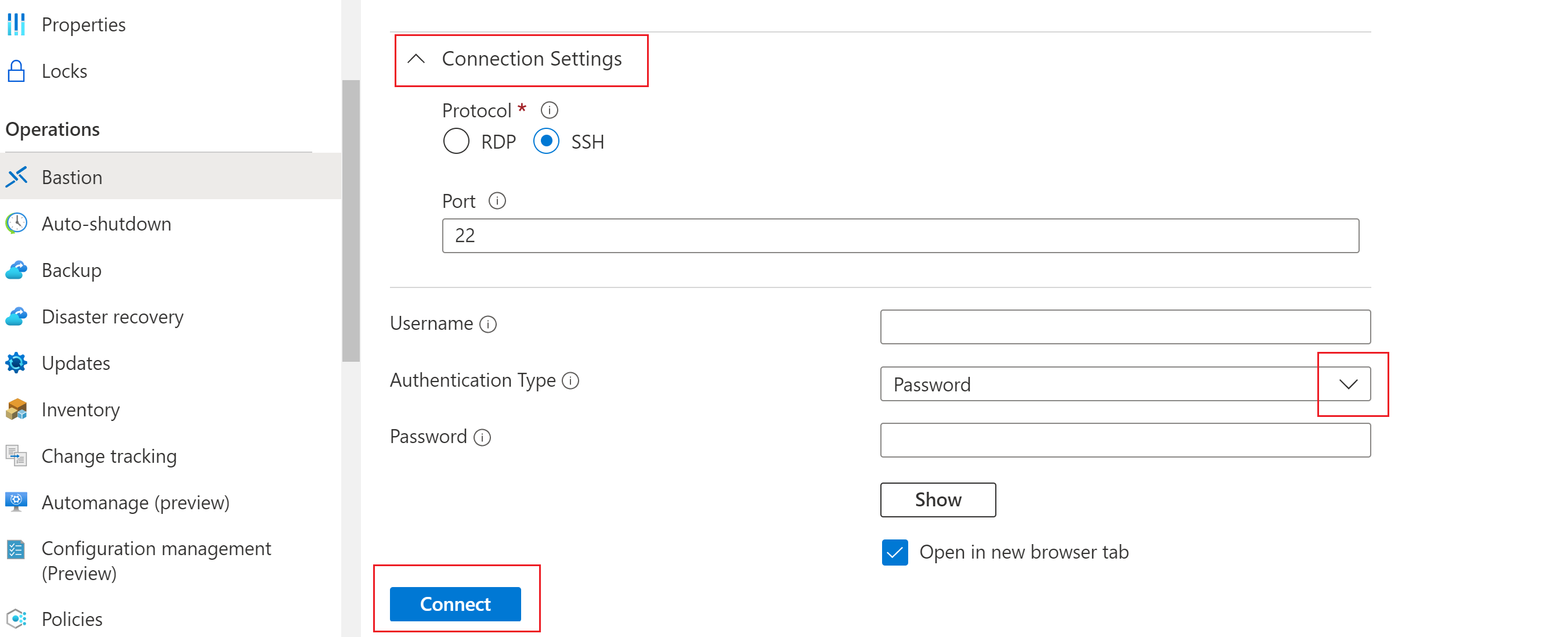

Nom d’utilisateur et mot de passe

Procédez comme suit pour vous authentifier à l’aide du nom d’utilisateur et du mot de passe.

Pour vous authentifier à l’aide d’un nom d’utilisateur et d’un mot de passe, configurez les paramètres suivants :

- Protocole : sélectionnez SSH.

- Port: Entrez le numéro de port. Les connexions de port personnalisées sont disponibles pour l’UGS standard ou supérieur.

- Type d’authentification : Sélectionnez Mot de passe dans la liste déroulante.

- Nom d'utilisateur : Entrez le nom d'utilisateur.

- Mot de passe : entrez le mot de passe.

Pour utiliser la machine virtuelle dans un nouvel onglet de navigateur, sélectionnez Ouvrir dans un nouvel onglet de navigateur.

Cliquez sur Se connecter pour vous connecter à la machine virtuelle.

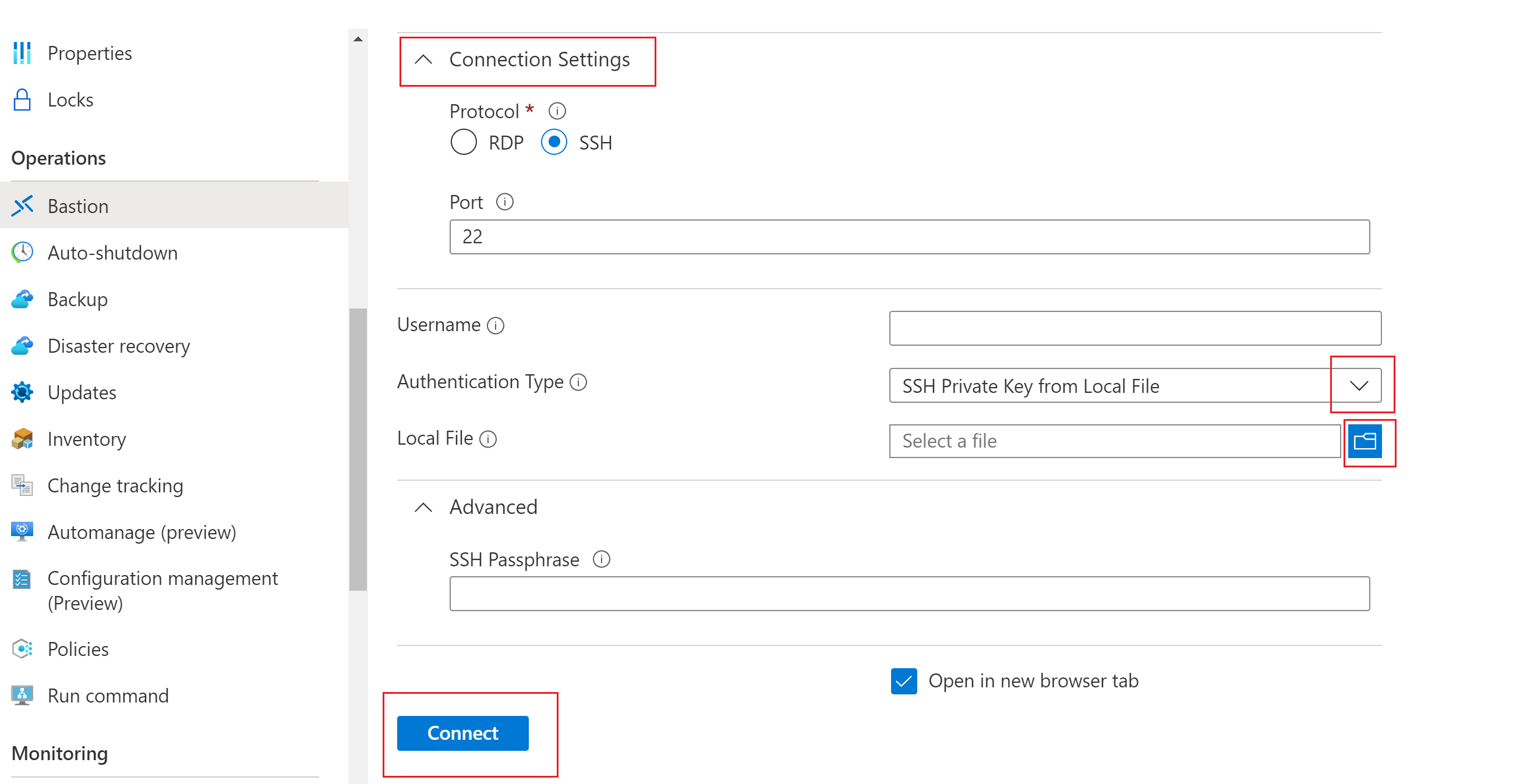

Clé privée du fichier local

Procédez comme suit pour vous authentifier à l’aide d’une clé privée SSH à partir d’un fichier local.

Pour vous authentifier à l’aide d’une clé privée à partir d’un fichier local, configurez les paramètres suivants :

- Protocole : sélectionnez SSH.

- Port: Entrez le numéro de port. Les connexions de port personnalisées sont disponibles pour l’UGS standard ou supérieur.

- Type d’authentification : sélectionnez clé privée SSH dans le fichier local dans la liste déroulante.

- Fichier local : sélectionnez le fichier local.

- Phrase secrète SSH : entrez la phrase secrète SSH si nécessaire.

Pour utiliser la machine virtuelle dans un nouvel onglet de navigateur, sélectionnez Ouvrir dans un nouvel onglet de navigateur.

Cliquez sur Se connecter pour vous connecter à la machine virtuelle.

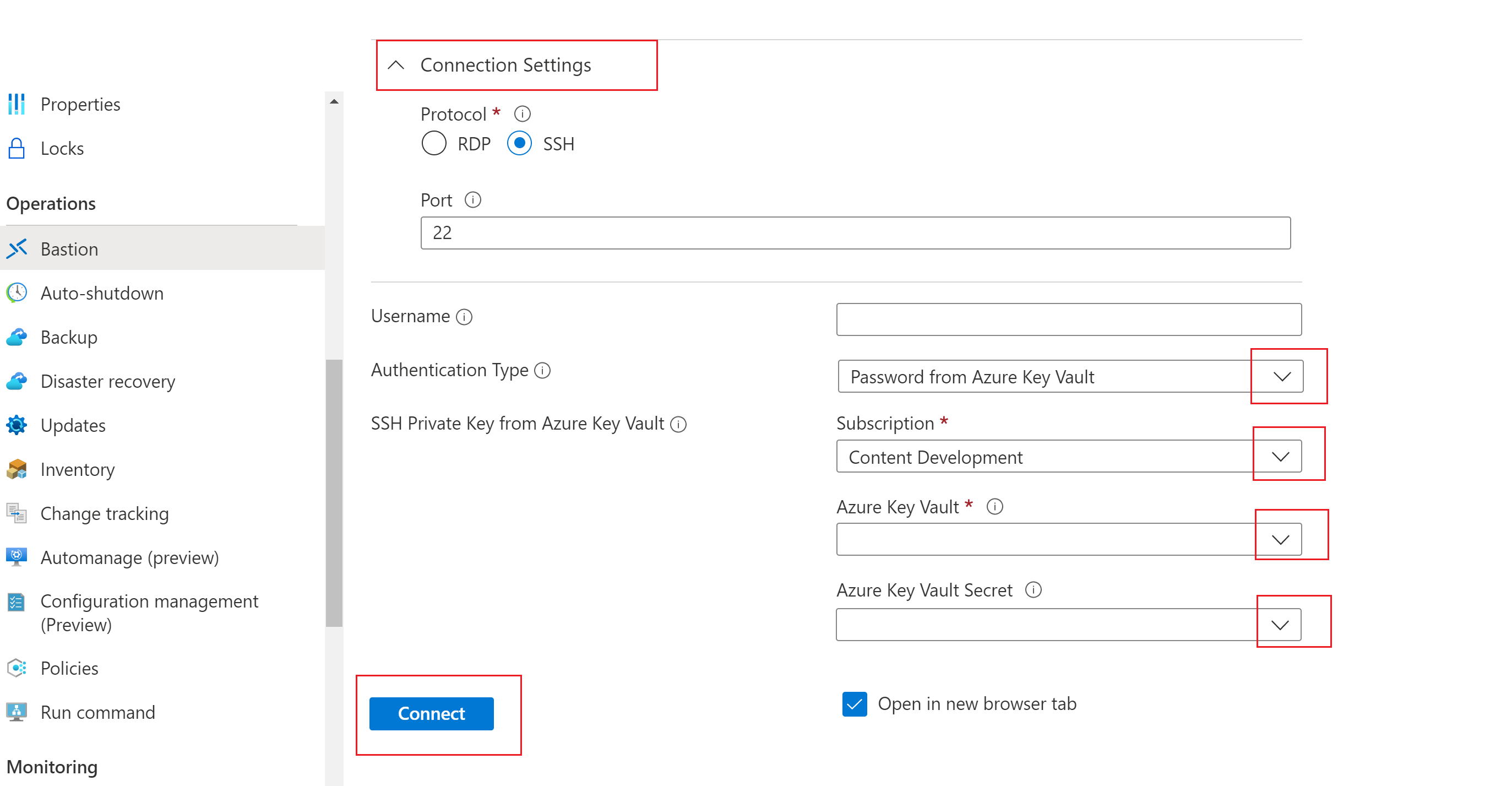

Mot de passe - Azure Key Vault

Procédez comme suit pour vous authentifier à l’aide d’un mot de passe à partir d’Azure Key Vault.

Pour vous authentifier à l’aide d’un mot de passe à partir d’Azure Key Vault, configurez les paramètres suivants :

Protocole : sélectionnez SSH.

Port: Entrez le numéro de port. Les connexions de port personnalisées sont disponibles pour l’UGS standard ou supérieur.

Type d’authentification : sélectionnez Mot de passe dans Azure Key Vault dans la liste déroulante.

Nom d'utilisateur : Entrez le nom d'utilisateur.

Abonnement : sélectionnez l'abonnement.

Azure Key Vault : sélectionnez le Key Vault.

Azure Key Vault Secret: Sélectionnez le secret de Key Vault contenant la valeur de votre clé privée SSH.

Si vous n’avez pas configuré de ressource Azure Key Vault, consultez Création d’un coffre de clés, puis stockez votre clé privée SSH comme valeur d’un nouveau secret Key Vault.

Assurez-vous que vous disposez des accès List et Get aux secrets stockés dans la ressource Key Vault. Pour affecter et modifier des stratégies d’accès pour votre ressource Key Vault, consultez Attribuer une stratégie d’accès Key Vault.

Notes

Veuillez stocker votre clé privée SSH comme un secret dans Azure Key Vault, à l’aide de l’expérience PowerShell ou Azure CLI. Le stockage de votre clé privée via l’expérience du portail Azure Key Vault interfère avec la mise en forme et entraîne l’échec de la connexion. Si vous avez stocké votre clé privée en tant que secret à l’aide de l’expérience du portail et que vous n’avez plus accès au fichier de la clé privée d’origine, consultez Mettre à jour la clé SSH pour mettre à jour l’accès à votre machine virtuelle cible avec une nouvelle paire de clés SSH.

Pour utiliser la machine virtuelle dans un nouvel onglet de navigateur, sélectionnez Ouvrir dans un nouvel onglet de navigateur.

Cliquez sur Se connecter pour vous connecter à la machine virtuelle.

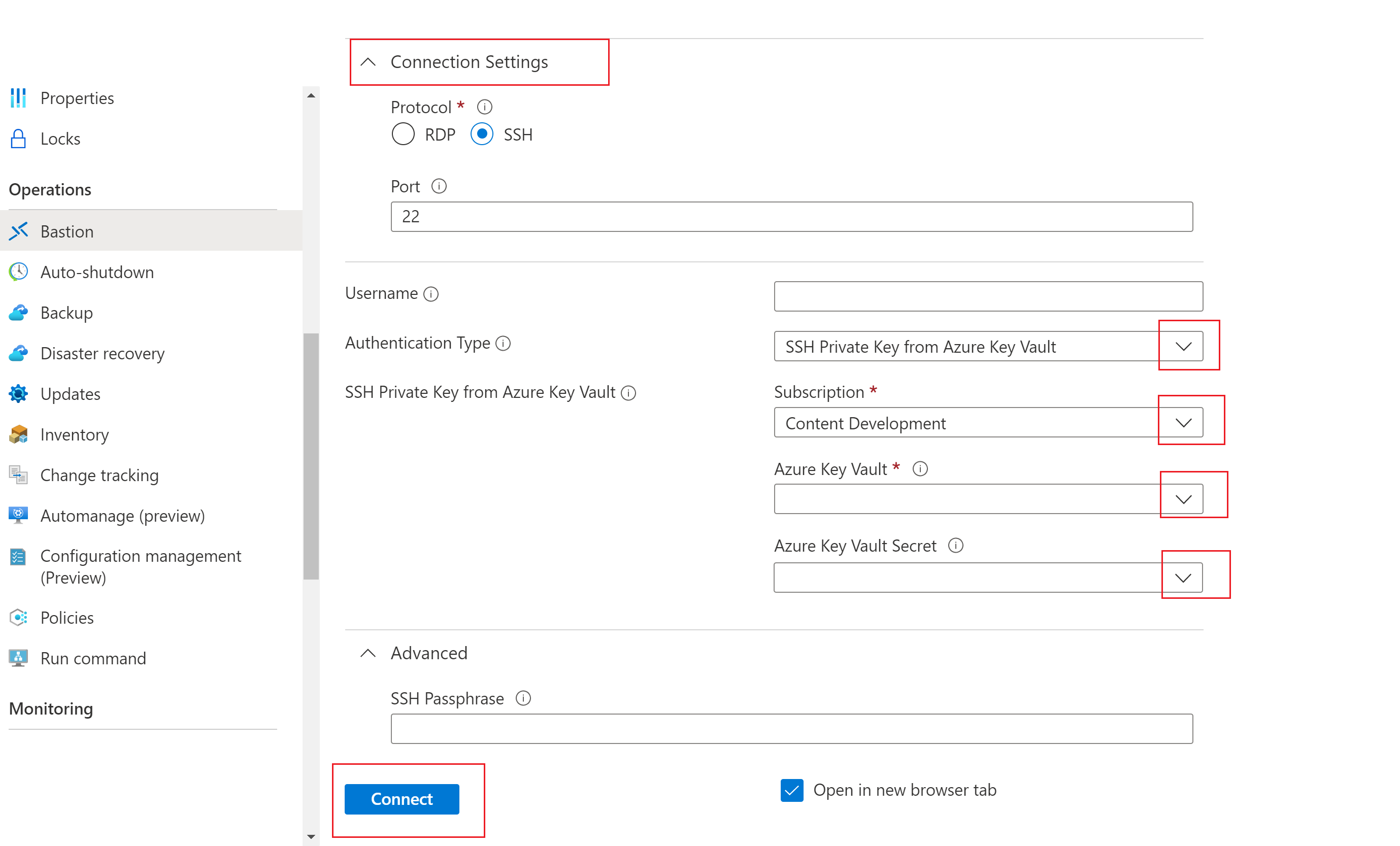

Clé privée - Azure Key Vault

Procédez comme suit pour vous authentifier à l’aide d’une clé privée stockée dans Azure Key Vault.

Pour s'authentifier à l'aide d'une clé privée stockée dans Azure Key Vault, configurez les paramètres suivants :

Protocole : sélectionnez SSH.

Port: Entrez le numéro de port. Les connexions de port personnalisées sont disponibles pour l’UGS standard ou supérieur.

Type d’authentification : Sélectionnez SSH Private Key from Azure Key Vault dans la liste déroulante.

Nom d'utilisateur : Entrez le nom d'utilisateur.

Abonnement : sélectionnez l'abonnement.

Azure Key Vault : sélectionnez le Key Vault.

Si vous n’avez pas configuré de ressource Azure Key Vault, consultez Création d’un coffre de clés, puis stockez votre clé privée SSH comme valeur d’un nouveau secret Key Vault.

Assurez-vous que vous disposez des accès List et Get aux secrets stockés dans la ressource Key Vault. Pour affecter et modifier des stratégies d’accès pour votre ressource Key Vault, consultez Attribuer une stratégie d’accès Key Vault.

Notes

Veuillez stocker votre clé privée SSH comme un secret dans Azure Key Vault, à l’aide de l’expérience PowerShell ou Azure CLI. Le stockage de votre clé privée via l’expérience du portail Azure Key Vault interfère avec la mise en forme et entraîne l’échec de la connexion. Si vous avez stocké votre clé privée en tant que secret à l’aide de l’expérience du portail et que vous n’avez plus accès au fichier de la clé privée d’origine, consultez Mettre à jour la clé SSH pour mettre à jour l’accès à votre machine virtuelle cible avec une nouvelle paire de clés SSH.

Azure Key Vault Secret: Sélectionnez le secret de Key Vault contenant la valeur de votre clé privée SSH.

Pour utiliser la machine virtuelle dans un nouvel onglet de navigateur, sélectionnez Ouvrir dans un nouvel onglet de navigateur.

Cliquez sur Se connecter pour vous connecter à la machine virtuelle.

Étapes suivantes

Pour plus d’informations sur Azure Bastion, consultez les Questions fréquentes (FAQ) sur Bastion.