Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

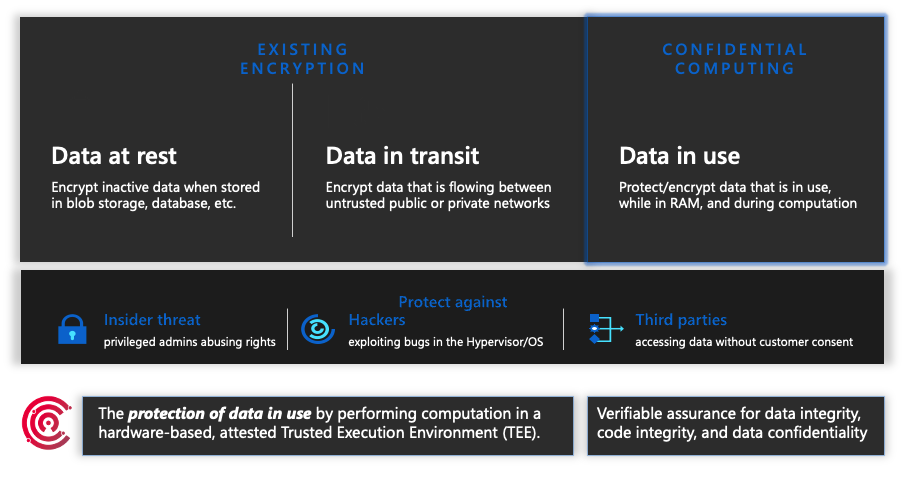

L’informatique confidentielle est un terme industriel établi par le Consortium de l’informatique confidentielle (CCC), qui fait partie de la Fondation Linux. Le CCC définit l’informatique confidentielle de cette façon :

« L’informatique confidentielle protège les données en cours d’utilisation en effectuant des calculs dans un environnement d’exécution approuvé attesté basé sur le matériel.

« Ces environnements sécurisés et isolés empêchent l’accès ou la modification non autorisés des applications et des données pendant leur utilisation, ce qui augmente le niveau de sécurité des organisations qui gèrent les données sensibles et réglementées. »

Microsoft est l’un des membres fondateurs de Confidential Computing Consortium (CCC) et offre des environnements d’exécution de confiance (TEE) dans Azure en fonction de cette définition CCC.

Réduction de la surface d’attaque

Azure chiffre déjà les données au repos et en transit. L’informatique confidentielle permet de protéger les données en cours d’utilisation, notamment la protection des clés de chiffrement. L’informatique confidentielle Azure aide les clients à empêcher l’accès non autorisé aux données utilisées, y compris à partir de l’opérateur cloud, en traitant les données dans un TEE basé sur le matériel et attesté. Lorsque l’informatique confidentielle Azure est activée et correctement configurée, Microsoft ne peut pas accéder aux données client non chiffrées.

Le modèle de menace vise à réduire la confiance ou à supprimer la possibilité pour un opérateur fournisseur de cloud ou d’autres acteurs du domaine du locataire d’accéder au code et aux données pendant son exécution. Azure utilise une racine matérielle de confiance qui n’est pas contrôlée par le fournisseur de cloud, qui est conçue pour empêcher l’accès non autorisé ou la modification de l’environnement.

Lorsque l’informatique confidentielle est utilisée avec le chiffrement des données au repos et en transit, elle étend davantage les protections des données pour protéger les données pendant que l’informatique confidentielle est en cours d’utilisation. Cette fonctionnalité est bénéfique pour les organisations qui recherchent une protection supplémentaire pour les données sensibles et les applications hébergées dans des environnements cloud.

Partenariat du secteur

La CCC réunit des fournisseurs de matériel, des fournisseurs de cloud et des développeurs de logiciels pour accélérer l’adoption des technologies et normes TEE. Microsoft a contribué à la cofondation du CCC en 2019 et a présidé à la fois le conseil d’administration et le Conseil consultatif technique.

Contenu connexe

Pour prendre en charge votre parcours en matière de confidentialité, explorez les offres qui s’étendent sur l’infrastructure en tant que service (IaaS), la plateforme en tant que service (PaaS) et les outils de développement.

Pour en savoir plus sur l’informatique confidentielle, consultez Vue d’ensemble de l’informatique confidentielle Azure.