Gestion de la surface d’attaque externe dans Defender pour le cloud

Microsoft Defender pour Cloud a la possibilité d’effectuer des analyses de la surface d’attaque externe (EASM) sur des environnements multiclouds. Defender pour Cloud effectue cette opération grâce à son intégration à Microsoft Defender EASM. L’intégration permet aux organisations d’améliorer leur posture de sécurité tout en réduisant le risque potentiel d’attaque en explorant leur surface d’attaque externe. L’intégration est incluse dans le plan CSPM (Defender Cloud Security Posture Management) par défaut et ne nécessite pas de licence de Defender EASM ni de configurations spéciales.

Defender EASM applique la technologie d’analyse de Microsoft pour découvrir les ressources liées à votre infrastructure en ligne connue et analyse activement ces ressources pour découvrir de nouvelles connexions au fil du temps. Générés en appliquant les données de vulnérabilité et d’infrastructure, les insights de surface d’attaque visent à présenter les principaux domaines de préoccupation pour votre organisation, par exemple :

- Découvrir les ressources numériques, l’inventaire toujours actif.

- Analyser et hiérarchiser les risques et les menaces.

- Identifier les faiblesses exposées par les attaquants, n’importe où et à la demande.

- Bénéficier d’une visibilité sur les surfaces d’attaque tierces.

Grâce à ces informations, les équipes chargées de la sécurité et de l'informatique sont en mesure d'identifier les inconnues, de hiérarchiser les risques, d'éliminer les menaces et d'étendre le contrôle des vulnérabilités et de l'exposition au-delà du pare-feu. La surface d’attaque est constituée de tous les points d’accès qu’une personne non autorisée peut utiliser pour entrer dans son système. Plus votre surface d’attaque est grande, plus il est difficile d’assurer la protection.

EASM collecte des données sur les ressources exposées publiquement (« en dehors de ») que le plan CSPM (Cloud Security Posture Management) ( Cloud Security Posture Management) (« in-out ») utilise pour faciliter la validation et la découverte de l’exposition à Internet.

En savoir plus sur Defender EASM.

Fonctionnalités EASM dans Defender CSPM

Le plan CSPM Defender utilise les données collectées via l’intégration de Defender EASM pour fournir les fonctionnalités suivantes dans le portail Defender pour cloud :

- Découvrez toutes les ressources cloud accessibles sur Internet à l’aide d’une analyse externe.

- Analyse des chemins d’accès d’attaque qui recherche tous les chemins exploitables à partir d’adresses IP exposées sur Internet.

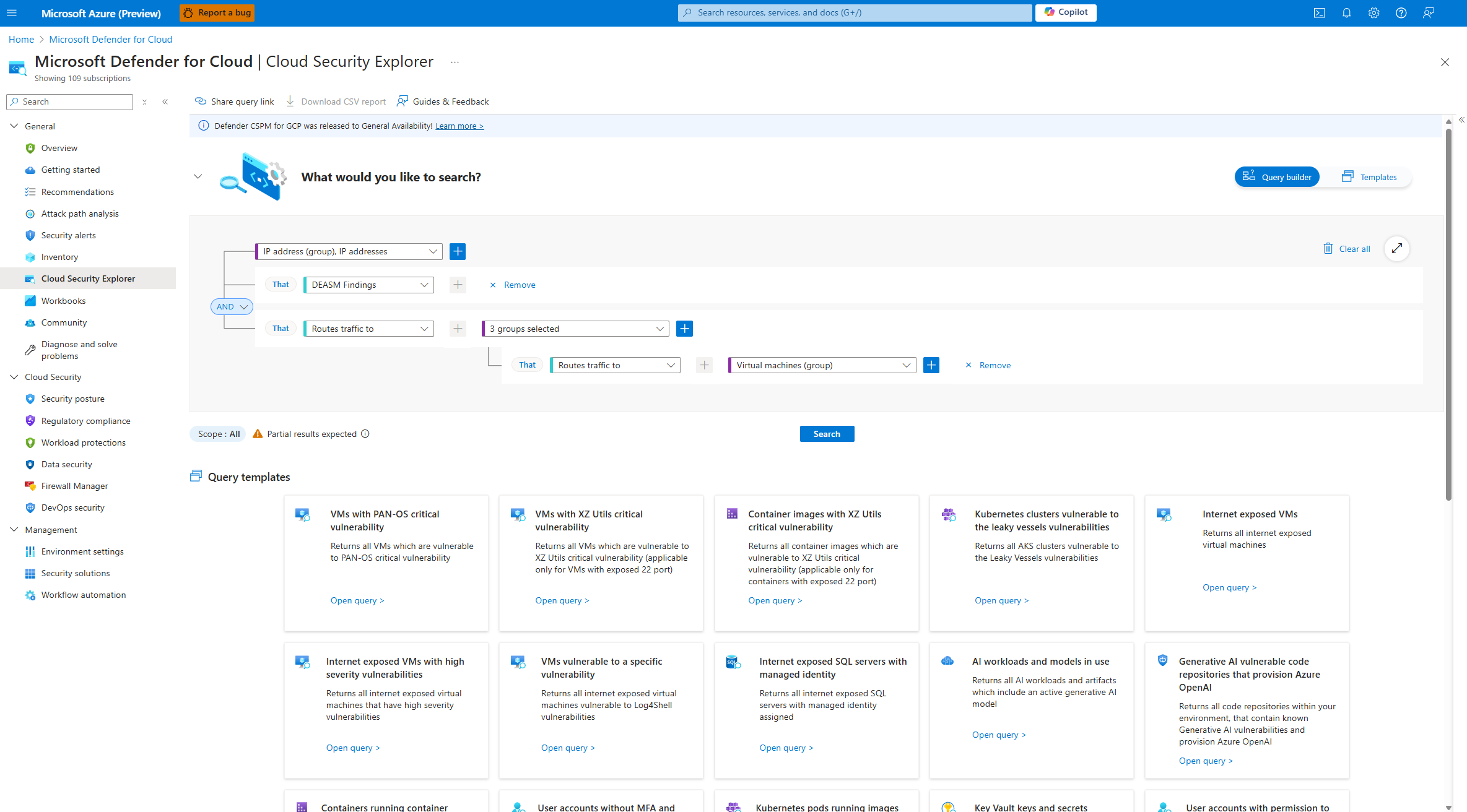

- Requêtes personnalisées qui corréler toutes les adresses IP exposées sur Internet avec le reste des données Defender pour cloud dans l’Explorateur de sécurité cloud.

Contenu connexe

Commentaires

Bientôt disponible : Tout au long de 2024, nous allons supprimer progressivement GitHub Issues comme mécanisme de commentaires pour le contenu et le remplacer par un nouveau système de commentaires. Pour plus d’informations, consultez https://aka.ms/ContentUserFeedback.

Envoyer et afficher des commentaires pour