Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Microsoft Security DevOps est une application en ligne de commande qui intègre des outils d’analyse statique dans le cycle de vie du développement. Security DevOps installe, configure et exécute les dernières versions des outils d’analyse statique tels que SDL, security and compliance tools. Security DevOps est piloté par les données avec des configurations portables qui permettent l’exécution déterministe dans plusieurs environnements.

Microsoft Security DevOps utilise les outils Open Source suivants :

| Nom | Language | Licence |

|---|---|---|

| Antimalware | La protection antimalware dans Windows via Microsoft Defender for Endpoint, qui analyse les programmes malveillants et interrompt la compilation si des malwares ont été trouvés. Cet outil analyse par défaut avec l'agent « windows-latest ». | Non open source |

| Bandit | Python | Licence Apache 2.0 |

| BinSkim | Binaire--Windows, ELF | Licence MIT |

| Checkov | Terraform, plan Terraform, CloudFormation, AWS SAM, Kubernetes, Helm charts, Kustomize, Dockerfile, Serverless, Bicep, OpenAPI, ARM | Licence Apache 2.0 |

| ESlint | JavaScript | Licence MIT |

| Analyseur de modèle | Modèle ARM, Bicep | Licence MIT |

| Terrascan | Terraform (HCL2), Kubernetes (JSON/YAML), Helm v3, Kustomize, Dockerfiles, CloudFormation | Licence Apache 2.0 |

| Trivy | images conteneur, Infrastructure as Code (IaC) | Licence Apache 2.0 |

Prerequisites

Un abonnement Azure Si vous n’avez pas d’abonnement Azure, créez un compte gratuit avant de commencer.

Ouvrez l’action GitHub Microsoft Security DevOps dans une nouvelle fenêtre.

Vérifiez que les autorisations de flux de travail sont définies sur Lecture et écriture sur le référentiel GitHub. Cela inclut la définition des autorisations « id-token : write » dans le flux de travail GitHub pour la fédération avec Defender pour Cloud.

Il faut configurer l'action GitHub Security DevOps de Microsoft

Pour configurer l’action GitHub :

Sélectionnez un référentiel sur lequel vous souhaitez configurer l’action GitHub.

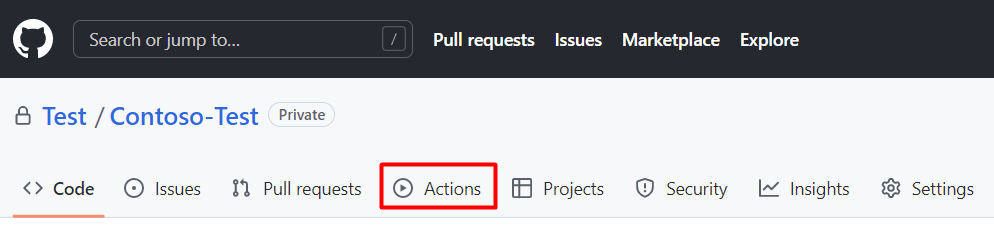

Sélectionnez Actions.

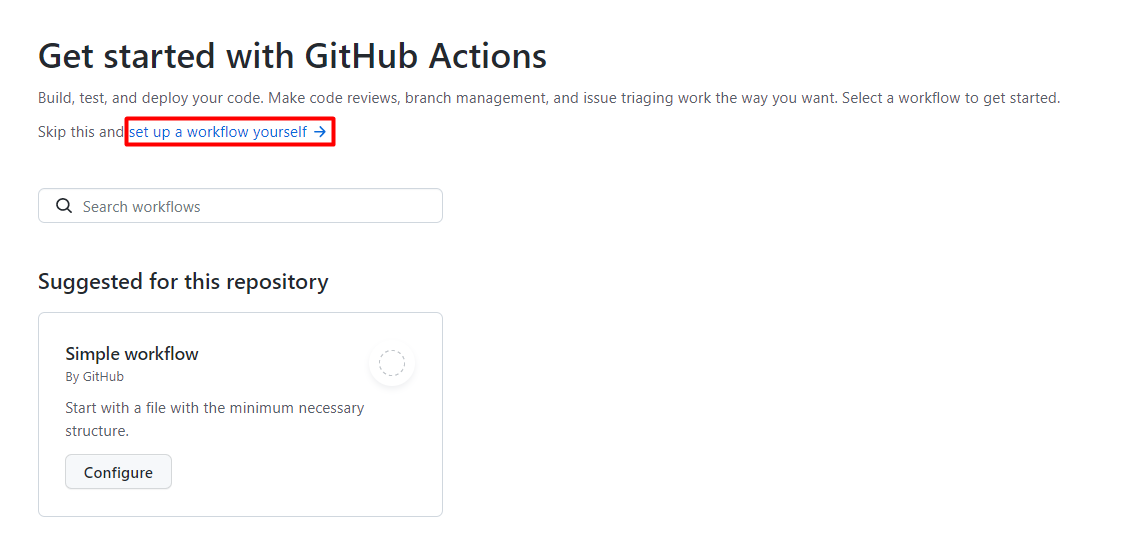

Sélectionnez Nouveau workflow.

Dans la page Prise en main de GitHub Actions, sélectionnez configurer un flux de travail vous-même

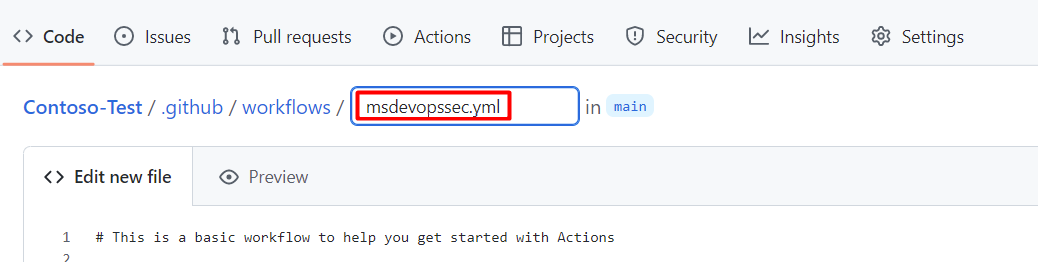

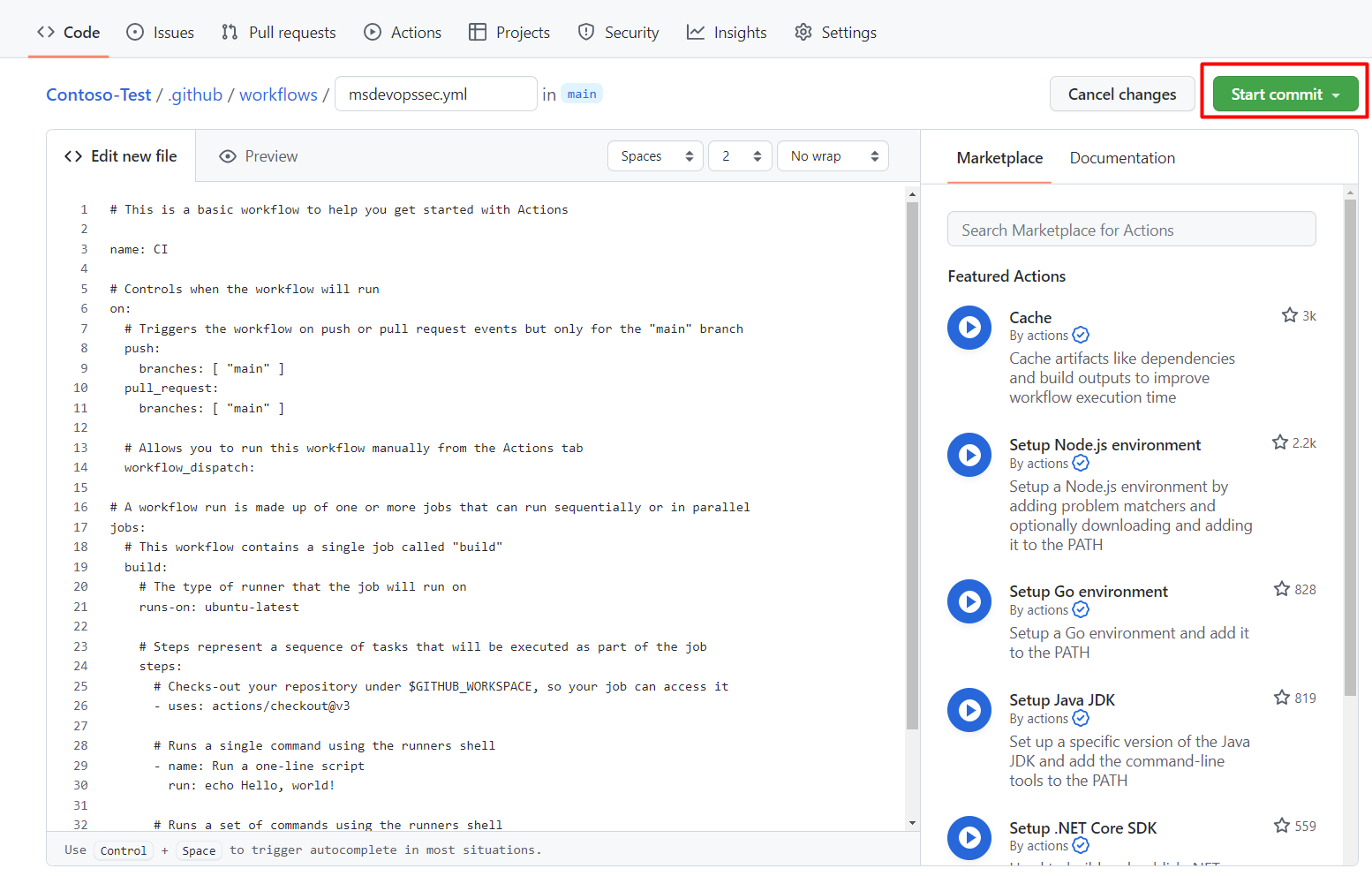

Dans la zone de texte, entrez un nom pour votre fichier de flux de travail. Par exemple :

msdevopssec.yml.

Copiez et collez l’exemple de flux de travail d’action suivant dans l’onglet Modifier un nouveau fichier.

name: MSDO on: push: branches: - main jobs: sample: name: Microsoft Security DevOps # Windows and Linux agents are supported runs-on: windows-latest permissions: contents: read id-token: write actions: read # Write access for security-events is only required for customers looking for MSDO results to appear in the codeQL security alerts tab on GitHub (Requires GHAS) security-events: write steps: # Checkout your code repository to scan - uses: actions/checkout@v3 # Run analyzers - name: Run Microsoft Security DevOps uses: microsoft/security-devops-action@latest id: msdo # with: # config: string. Optional. A file path to an MSDO configuration file ('*.gdnconfig'). # policy: 'GitHub' | 'microsoft' | 'none'. Optional. The name of a well-known Microsoft policy. If no configuration file or list of tools is provided, the policy may instruct MSDO which tools to run. Default: GitHub. # categories: string. Optional. A comma-separated list of analyzer categories to run. Values: 'code', 'artifacts', 'IaC', 'containers'. Example: 'IaC, containers'. Defaults to all. # languages: string. Optional. A comma-separated list of languages to analyze. Example: 'javascript,typescript'. Defaults to all. # tools: string. Optional. A comma-separated list of analyzer tools to run. Values: 'bandit', 'binskim', 'checkov', 'eslint', 'templateanalyzer', 'terrascan', 'trivy'. # Upload alerts to the Security tab - required for MSDO results to appear in the codeQL security alerts tab on GitHub (Requires GHAS) # - name: Upload alerts to Security tab # uses: github/codeql-action/upload-sarif@v3 # with: # sarif_file: ${{ steps.msdo.outputs.sarifFile }} # Upload alerts file as a workflow artifact - required for MSDO results to appear in the codeQL security alerts tab on GitHub (Requires GHAS) # - name: Upload alerts file as a workflow artifact # uses: actions/upload-artifact@v3 # with: # name: alerts # path: ${{ steps.msdo.outputs.sarifFile }}Note

Pour obtenir des instructions et des options de configuration d’outils supplémentaires, consultez le wiki Microsoft Security DevOps

Sélectionner Démarrer la validation

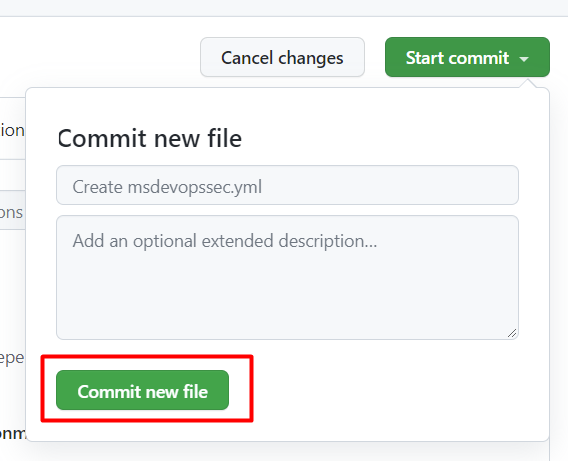

Sélectionnez Valider le nouveau fichier. Notez que le processus peut prendre jusqu’à une minute.

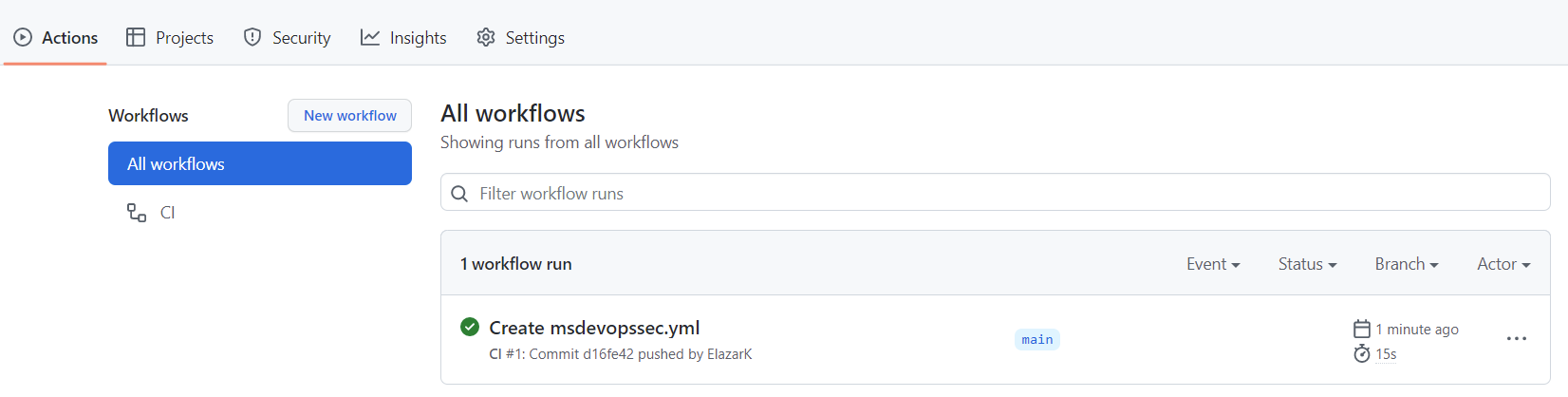

Sélectionnez Actions et vérifiez que la nouvelle action est en cours d’exécution.

Afficher les résultats de l’analyse

Pour afficher vos résultats d’analyse :

Connectez-vous à Azure.

Accédez à Defender pour Cloud > DevOps Security.

Dans le panneau sécurité DevOps, vous devez commencer à voir les mêmes résultats de sécurité MSDO que ceux que les développeurs voient en quelques minutes dans leurs journaux d’activité d’intégration continue pour le référentiel associé. Les clients disposant de GitHub Advanced Security verront également les résultats ingérés à partir de ces outils.

Learn more

Découvrez les actions GitHub pour Azure.

Découvrez comment déployer des applications à partir de GitHub vers Azure.

Étapes suivantes

Découvrez plus en détail la sécurité DevOps dans Defender for Cloud.

Découvrez comment connecter vos organisations GitHub à Defender pour cloud.