Intégrer Forescout à Microsoft Defender pour IoT

Notes

Microsoft Defender pour IoT était officiellement connu sous le nom de CyberX. Les références à CyberX s’appliquent à Defender pour IoT.

Cet article vous explique comment intégrer Forescout à Microsoft Defender pour IoT.

Microsoft Defender pour IoT offre une plateforme de cybersécurité pour le partage de connexion Internet (ICS) et l’Internet des objets (IoT). Defender pour IoT est la seule plateforme offrant une analytique des menaces prenant en charge ICS et l’apprentissage automatique (Machine Learning). Defender pour IoT offre les fonctionnalités suivantes :

Des informations directes sur ICS dans le paysage de l’appareil avec un éventail de détails sur les attributs.

Connaissance intégrée prenant en charge ICS sur les protocoles, les appareils, les applications OT et leur comportement.

Des informations directes sur les vulnérabilités et menaces de type zero-day connues.

Technologie de modélisation des menaces ICS automatisée pour prédire les chemins les plus probables des attaques ICS ciblées via une analytique propriétaire.

L’intégration de Forescout vous aide à réduire le temps nécessaire aux organisations dotées d’une infrastructure industrielle et critique pour détecter, examiner et traiter les cybermenaces.

Utilisez le renseignement sur les appareils OT de Microsoft Defender pour IoT afin de clore le cycle de sécurité en déclenchant des actions de stratégie Forescout. Par exemple, vous pouvez envoyer automatiquement un e-mail d’alerte aux administrateurs du centre des opérations de sécurité lorsque des protocoles spécifiques sont détectés ou lorsque des détails du microprogramme changent.

Mettez en corrélation les informations relatives à Defender pour IoT avec d’autres modules Forescout eyeExtend qui supervisent la surveillance, la gestion des incidents et le contrôle des appareils.

L’intégration de Defender pour IoT à la plateforme Forescout offre une visibilité, une supervision et un contrôle centralisés pour le paysage IoT et OT. Ces plateformes reliées par un pont permettent l’automatisation de la visibilité, de la gestion des appareils ICS et des workflows en silo. L’intégration offre aux analystes SOC une visibilité à plusieurs niveaux des protocoles OT déployés dans des environnements industriels. Des informations sont ainsi disponibles, telles que les microprogrammes, les types d’appareils, les systèmes d’exploitation et les scores d’analyse des risques basés sur des technologies Microsoft Defender pour IoT propriétaires.

Dans cet article, vous apprendrez comment :

- Générer un jeton d’accès

- Configurer la plateforme Forescout

- Vérifier la communication

- Afficher les attributs d’appareil dans Forescout

- Créer des stratégies Microsoft Defender pour IoT dans Forescout

Prérequis

Avant de commencer, vérifiez que les conditions préalables suivantes sont remplies :

Microsoft Defender pour IoT versions 2.4 ou ultérieures

Forescout versions 8.0 ou ultérieures

Une licence pour le module Forescout eyeExtend pour la plateforme Microsoft Defender pour IoT.

Accédez à un capteur OT Defender pour IoT en tant qu’utilisateur administrateur. Pour plus d’informations, consultez Utilisateurs et rôles locaux pour le monitoring OT avec Defender pour IoT.

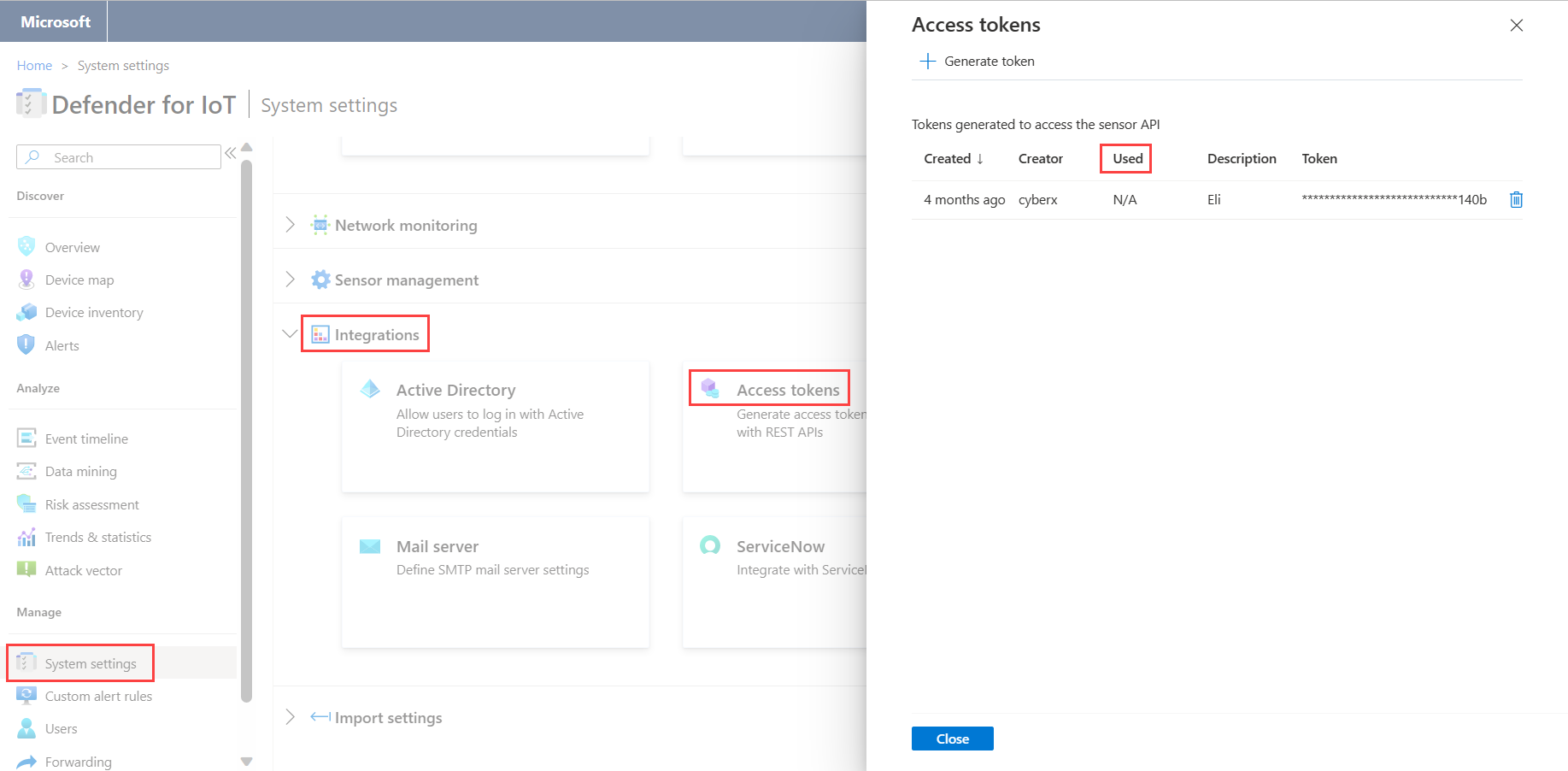

Générer un jeton d’accès

Les jetons d’accès permettent à des systèmes externes d’accéder aux données découvertes par Defender pour IoT. Les jetons d’accès permettent d’utiliser ces données pour les API REST externes et via des connexions SSL. Vous pouvez générer des jetons d’accès afin d’accéder à l’API REST Microsoft Defender pour IoT.

Pour garantir la communication entre Defender pour IoT et Forescout, vous devez générer un jeton d’accès dans Defender pour IoT.

Pour générer un jeton d’accès :

Connectez-vous au capteur Defender pour IoT que Forescout interrogera.

Sélectionnez Paramètres système>Intégrations>Jetons d’accès.

Sélectionnez Generate token.

Dans le champ Description, ajoutez une brève description concernant l’objectif du jeton d’accès. Par exemple : « intégration au script Python ».

Sélectionnez Générer. Le jeton s’affiche alors dans la boîte de dialogue.

Notes

Enregistrez le jeton en lieu sûr. Vous en aurez besoin lors de la configuration de la plateforme Forescout.

Sélectionnez Terminer.

Configurer la plateforme Forescout

Vous pouvez à présent configurer la plateforme Forescout pour qu’elle communique avec un capteur Defender pour IoT.

Pour configurer la plateforme Forescout :

Sur la plateforme Forescout, recherchez et installez le module Forescout eyeExtend pour CyberX.

Connectez-vous à la console CounterACT.

Dans le menu Outils , sélectionnez Options.

Accédez à Modules>CyberX Platform (Plateforme CyberX).

Dans le champ Server Address (Adresse du serveur), entrez l’adresse IP du capteur Defender pour IoT que l’appliance Forescout interrogera.

Dans le champ Access Token (Jeton d’accès), entrez le jeton d’accès qui a été généré.

Sélectionnez Appliquer.

Changer de capteur dans Forescout

Pour que la plateforme Forescout communique avec un autre capteur, la configuration dans Forescout doit être modifiée.

Pour changer de capteur dans Forescout :

Créez un jeton d’accès dans le capteur Defender pour IoT approprié.

Accédez à Forescout Modules>CyberX Platform (Modules Forescout > Plateforme CyberX).

Supprimez les informations affichées dans les deux champs.

Connectez-vous au nouveau capteur Défendeur pour IoT et générez un nouveau jeton d’accès.

Dans le champ Server Address (Adresse du serveur), entrez la nouvelle adresse IP du capteur Defender pour IoT que l’appliance Forescout interrogera.

Dans le champ Access Token (Jeton d’accès), entrez le nouveau jeton d’accès.

Sélectionnez Appliquer.

Vérifier la communication

Une fois la connexion configurée, vous devez vérifier que les deux plateformes communiquent.

Pour vérifier que les deux plateformes communiquent :

Connectez-vous au capteur Defender pour IoT.

Accédez à Paramètres système>Jetons d’accès.

Le champ Utilisé vous avertit si la connexion entre le capteur et l’appliance Forescout ne fonctionne pas. Si N/A s’affiche, la connexion ne fonctionne pas. Si Utilisé s’affiche, l’heure à laquelle le dernier appel externe avec ce jeton a été reçu est indiquée.

Afficher les attributs d’appareil dans Forescout

En intégrant Defender pour IoT à Forescout, vous êtes en mesure d’afficher les différents attributs d’appareil détectés par Defender pour IoT, dans l’application Forescout.

Pour afficher les attributs d’un appareil :

Connectez-vous à la plateforme Forescout, puis accédez à l’inventaire des ressources.

Sélectionnez la plateforme CyberX.

Pour afficher des détails supplémentaires, dans la section Hôtes de l’inventaire des appareils, cliquez avec le bouton droit sur un appareil. La boîte de dialogue Détails de l’hôte s’ouvre, affichant des informations supplémentaires.

Le tableau suivant liste tous les attributs qui sont visibles par le biais de l’application Forescout :

| Attribut | Description |

|---|---|

| Autorisé par Microsoft Defender pour IoT | Appareil que Defender pour IoT a détecté sur votre réseau pendant la période d’apprentissage du réseau. |

| Microprogramme | Détails du microprogramme de l’appareil. Par exemple, détails du modèle et de la version. |

| Nom | Nom de l’appareil |

| Système d’exploitation | Système d’exploitation de l’appareil. |

| Type | Type d’appareil. Par exemple, PLC, Historien ou Station d’ingénierie. |

| Fournisseur | Fournisseur de l’appareil. Par exemple, Rockwell Automation. |

| Niveau de risque | Niveau de risque calculé par Defender pour IoT. |

| Protocoles | Les protocoles détectés dans le trafic généré par l’appareil. |

Créer des stratégies Microsoft Defender pour IoT dans Forescout

Vous pouvez utiliser des stratégies Forescout pour automatiser le contrôle et la gestion des appareils détectés par Defender pour IoT. Par exemple :

Envoyez automatiquement un e-mail aux administrateurs SOC quand des versions de microprogramme spécifiques sont détectées.

Ajoutez des appareils Defender pour IoT spécifiques détectés à un groupe Forescout pour une gestion plus poussée des flux de travail d’incident et de sécurité, par exemple, avec d’autres intégrations SIEM.

Vous pouvez créer des stratégies personnalisées dans Forescout avec les propriétés conditionnelles de Defender pour IoT.

Pour accéder aux propriétés de Defender pour IoT :

Accédez à Policy Conditions>Properties Tree (Conditions de stratégie > Arborescence des propriétés).

Dans l’arborescence des propriétés, développez le dossier Plateforme CyberX. Les propriétés suivantes de Defender pour IoT sont disponibles :

- Protocoles

- Niveau de risque

- Autorisé par CyberX

- Type

- Microprogramme

- Nom

- Système d’exploitation

- Fournisseur