Intégrer Palo Alto à Microsoft Defender pour IoT

Cet article explique comment intégrer Palo Alto à Microsoft Defender pour IoT pour afficher à la fois les informations Palo Alto et Defender pour IoT dans un emplacement unique ou utiliser les données Defender pour IoT pour configurer des actions de blocage dans Palo Alto.

L’affichage simultané des informations Defender pour IoT et Palo Alto fournit aux analystes SOC une visibilité multidimensionnelle pour qu’ils puissent bloquer les menaces critiques plus rapidement.

Intégrations basées sur le cloud

Conseil

Les intégrations de sécurité basées sur le cloud offrent plusieurs avantages par rapport aux solutions locales, telles qu’une gestion centralisée et plus simple des capteurs et une surveillance centralisée de la sécurité.

D’autres avantages incluent une surveillance en temps réel, une utilisation efficace des ressources, une scalabilité et une robustesse accrues, une protection améliorée contre les menaces de sécurité, une maintenance et des mises à jour simplifiées ainsi qu’une intégration transparente de solutions tierces.

Si vous intégrez un capteur OT connecté au cloud à Palo Alto, nous vous recommandons de connecter Defender pour IoT à Microsoft Sentinel.

Installez une ou plusieurs des solutions suivantes pour afficher les données Palo Alto et Defender pour IoT dans Microsoft Sentinel.

Microsoft Sentinel est un service cloud scalable de type SIEM (Security Information and Event Management) et SOAR (Security Orchestrated Automated Response). Les équipes du SOC peuvent utiliser l’intégration entre Microsoft Defender pour IoT et Microsoft Sentinel pour collecter des données sur les réseaux, détecter et examiner les menaces, et répondre aux incidents.

Dans Microsoft Sentinel, la solution et le connecteur de données Defender pour IoT apportent du contenu de sécurité prêt à l’emploi aux équipes de SOC, les aidant à afficher et analyser les alertes de sécurité OT afin d’y répondre, ainsi qu’à comprendre les incidents générés dans le contenu plus large des menaces organisationnelles.

Pour plus d’informations, consultez l’article suivant :

- Tutoriel : Connecter Microsoft Defender pour IoT avec Microsoft Sentinel

- Tutoriel : Examiner et détecter les menaces pour les appareils IoT

Intégrations locales

Si vous utilisez un capteur OT non connecté géré localement, vous avez besoin d’une solution locale pour afficher les informations Defender pour IoT et Palo Alto au même endroit.

Dans ces cas, nous vous recommandons de configurer votre capteur OT pour envoyer des fichiers syslog directement à Palo Alto ou d’utiliser l’API intégrée de Defender pour IoT.

Pour plus d’informations, consultez l’article suivant :

- Transférer les informations relatives aux alertes OT locales

- Informations de référence sur l’API Defender pour IoT

Intégration locale (héritée)

Cette section explique comment intégrer et utiliser Palo Alto avec Microsoft Defender pour IoT à l’aide de l’intégration locale héritée, qui crée automatiquement de nouvelles stratégies dans les NMS de Palo Alto Network et dans Panorama.

Important

L’intégration Palo Alto Panorama héritée est prise en charge jusqu’en octobre 2024 à l’aide d’un capteur version 23.1.3 et ne sera plus prise en charge dans les prochaines versions logicielles majeures. Nous recommandons aux clients qui utilisent l’intégration héritée de passer à l’une des méthodes suivantes :

- Si vous intégrez votre solution de sécurité à des systèmes basés sur le cloud, nous vous recommandons d’utiliser des connecteurs de données via Microsoft Sentinel.

- Pour des intégrations locales, nous vous recommandons de configurer votre capteur OT pour transférer des événements syslog ou d’utiliser les API Defender pour IoT.

Le tableau suivant indique les incidents auxquels cette intégration est destinée :

| Type d’incident | Description |

|---|---|

| Modifications non autorisées du PLC | Mise à jour de la logique d’échelle ou du microprogramme d’un appareil. Cette alerte peut représenter une activité légitime ou être une tentative visant à compromettre l’appareil. Par exemple, un code malveillant, tel qu’un cheval de Troie d’accès à distance (RAT), ou des paramètres qui obligent le processus physique, tel qu’une turbine tournante, à fonctionner de manière non sécurisée. |

| Violation de protocole | Structure de paquet ou valeur de champ qui ne respecte pas la spécification du protocole. Cette alerte peut représenter une application mal configurée ou une tentative malveillante visant à compromettre l’appareil. Par exemple, en provoquant une condition de dépassement de la mémoire tampon dans l’appareil cible. |

| Arrêt du PLC | Commande qui entraîne l’arrêt de l’appareil, ce qui risque de compromettre le processus physique contrôlé par le PLC. |

| Programme malveillant industriel détecté dans le réseau ICS | Programme malveillant qui manipule les appareils ICS en utilisant leurs protocoles natifs, tels que TRITON et Industroyer. Defender pour IoT détecte également les programmes malveillants qui se sont déplacés latéralement dans l’environnement ICS et SCADA. Par exemple, Conficker, WannaCry et NotPetya. |

| Programmes malveillants d’analyse | Outils de reconnaissance qui collectent des données sur la configuration du système lors d’une phase de préattaque. Par exemple, le cheval de Troie Havex analyse les réseaux industriels à la recherche d’appareils utilisant OPC, un protocole standard utilisé par les systèmes SCADA sous Windows pour communiquer avec les appareils ICS. |

Quand Defender pour IoT détecte un cas d’usage préconfiguré, le bouton Bloquer la source est ajouté à l’alerte. Ensuite, quand l'utilisateur Defender pour IoT sélectionne le bouton Bloquer la source, Defender pour IoT crée des politiques sur Panorama en envoyant la règle de transfert prédéfinie.

La stratégie est appliquée uniquement lorsque l’administrateur Panorama l’envoie (push) au NGFW approprié dans le réseau.

Certains réseaux informatiques peuvent contenir des adresses IP dynamiques. Par conséquent, pour ces sous-réseaux, la stratégie doit être basée sur le nom de domaine complet (nom DNS), et non sur l’adresse IP. Defender pour IoT effectue une recherche inversée et fait correspondre des appareils ayant une adresse IP dynamique à leur nom de domaine complet (nom DNS) chaque nombre d’heures configuré.

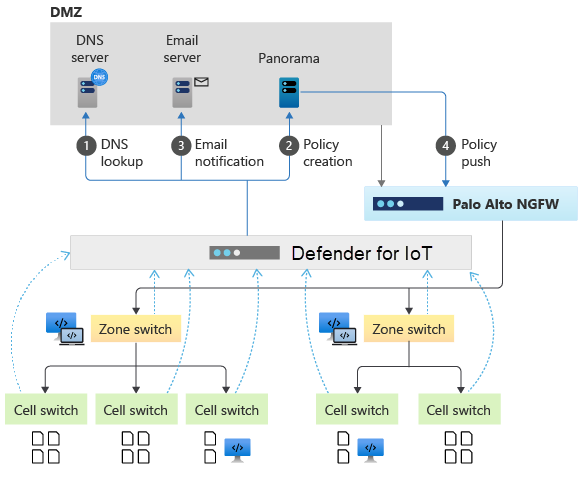

En outre, Defender pour IoT envoie un e-mail à l’utilisateur Panorama approprié pour l’informer qu’une nouvelle stratégie créée par Defender pour IoT est en attente d’approbation. La figure ci-dessous présente l’architecture d’intégration de Defender pour IoT et de Panorama :

Prérequis

Avant de commencer, vérifiez que les conditions préalables suivantes sont remplies :

- Confirmation par l’administrateur Panorama d’autoriser le blocage automatique.

- Accès à un capteur OT Defender pour IoT en tant qu’utilisateur administrateur.

Configurer la recherche DNS

La première étape de la création de stratégies de blocage Panorama dans Defender pour IoT consiste à configurer la recherche DNS.

Pour configurer la recherche DNS :

Connectez-vous à votre capteur OT et sélectionnez Paramètres système>Analyse du réseau>Recherche inverse DNS.

Faites passer le bouton bascule sur Activé pour activer la recherche.

Dans le champ Planifier la recherche inversée, définissez les options de planification :

- À des heures spécifiques : Spécifiez le moment où la recherche inversée doit être effectuée quotidiennement.

- À intervalles fixes (en heures) : Définissez la fréquence d’exécution de la recherche inversée.

Sélectionnez + Ajouter un serveur DNS, puis ajoutez les détails suivants :

Paramètre Description Adresse du serveur DNS Entrez l'adresse IP ou le nom de domaine complet du serveur DNS du réseau. Port du serveur DNS Entrez le port utilisé pour interroger le serveur DNS. Nombre d'étiquettes Pour configurer la résolution du nom de domaine complet DNS, ajoutez le nombre d’étiquettes de domaine à afficher.

Jusqu’à 30 caractères s’affichent de gauche à droite.Sous-réseaux Définissez la plage de sous-réseau d’adresses IP dynamiques.

Plage dans laquelle Defender pour IoT inverse la recherche de l’adresse IP sur le serveur DNS pour qu’elle corresponde à son nom de domaine complet actuel.Pour vérifier que vos paramètres DNS sont corrects, sélectionnez Tester. Le test garantit que l’adresse IP et le port du serveur DNS sont correctement définis.

Cliquez sur Enregistrer.

Lorsque vous avez terminé, continuez en créant des règles de transfert en fonction des besoins :

- Configurer un blocage immédiat par un pare-feu Palo Alto spécifique

- Bloquer le trafic suspect avec le pare-feu Palo Alto

Configurer un blocage immédiat par un pare-feu Palo Alto spécifique

Configurez le blocage automatique dans les cas tels que les alertes liées aux programmes malveillants, en configurant une règle de transfert Defender pour IoT pour envoyer une commande bloquante directement à un pare-feu Palo Alto spécifique.

Lorsque Defender pour IoT identifie une menace critique, la solution envoie une alerte qui comprend une option de blocage de la source infectée. La sélection de l’option Bloquer la source dans les détails de l’alerte active la règle de transfert, qui envoie la commande de blocage au pare-feu Palo Alto spécifié.

Pendant la création de votre règle de transfert :

Dans la zone Actions, définissez le serveur, l’hôte, le port et les informations d’identification pour Palo Alto NGFW.

Configurez les options suivantes pour autoriser le blocage des sources suspectes par le pare-feu de Palo Alto :

Paramètre Description Bloquer les codes de fonction non conformes Violations de protocole, notamment une valeur de champ non conforme qui ne respecte pas la spécification du protocole ICS (possible code malveillant exploitant une faille de sécurité). Bloquer les mises à jour non autorisées des programmes/microprogrammes du PLC Modifications non autorisées du PLC. Bloquer l’arrêt non autorisé du PLC Arrêt du PLC (temps d’arrêt). Bloquer les alertes liées aux programmes malveillants Blocage des tentatives de programmes malveillants industriels (TRITON, NotPetya, etc.).

Vous pouvez sélectionner l’option de blocage automatique.

Dans ce cas, le blocage est exécuté automatiquement et immédiatement.Bloquer l'analyse non autorisée Analyse non autorisée (reconnaissance potentielle).

Pour plus d’informations, consultez Transférer les informations d’alertes OT locales.

Bloquer le trafic suspect avec le pare-feu Palo Alto

Configurez une règle de transfert Defender pour IoT pour bloquer le trafic suspect avec le pare-feu Palo Alto.

Pendant la création de votre règle de transfert :

Dans la zone Actions, définissez le serveur, l’hôte, le port et les informations d’identification pour Palo Alto NGFW.

Définissez la manière dont le blocage est exécuté, comme suit :

- Par adresse IP : crée toujours des politiques de blocage sur Panorama en fonction de l'adresse IP.

- Par Nom ou adresse IP : crée des politiques de blocage sur Panorama en fonction du nom de domaine complet, s'il en existe un ; sinon, en fonction de l'adresse IP.

Dans le champ E-mail, entrez l’adresse e-mail de notification de stratégie.

Remarque

Vérifiez que vous avez configuré un serveur de messagerie dans Defender pour IoT. Si aucune adresse e-mail n’est entrée, Defender pour IoT n’envoie pas d’e-mail de notification.

Configurez les options suivantes pour autoriser le blocage des sources suspectes par Palo Alto Panorama :

Paramètre Description Bloquer les codes de fonction non conformes Violations de protocole, notamment une valeur de champ non conforme qui ne respecte pas la spécification du protocole ICS (possible code malveillant exploitant une faille de sécurité). Bloquer les mises à jour non autorisées des programmes/microprogrammes du PLC Modifications non autorisées du PLC. Bloquer l’arrêt non autorisé du PLC Arrêt du PLC (temps d’arrêt). Bloquer les alertes liées aux programmes malveillants Blocage des tentatives de programmes malveillants industriels (TRITON, NotPetya, etc.).

Vous pouvez sélectionner l’option de blocage automatique.

Dans ce cas, le blocage est exécuté automatiquement et immédiatement.Bloquer l'analyse non autorisée Analyse non autorisée (reconnaissance potentielle).

Pour plus d’informations, consultez Transférer les informations d’alertes OT locales.

Bloquer des sources suspectes spécifiques

Une fois que vous avez créé votre règle de transfert, procédez comme suit pour bloquer des sources suspectes spécifiques :

Sur la page Alertes du capteur OT, localisez, puis sélectionnez l’alerte relative à l’intégration à Palo Alto.

Pour bloquer automatiquement la source suspecte, sélectionnez Block Source (Bloquer la source).

Dans la boîte de dialogue Please Confirm, sélectionnez OK.

La source suspecte est désormais bloquée par le pare-feu de Palo Alto.