Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Pendant le développement local, les applications doivent s’authentifier auprès de Azure pour accéder à différents services Azure. Vous pouvez vous authentifier localement à l’aide de l’une des approches suivantes :

- Utilisez un compte de développeur avec l’un des outils de développement pris en charge par la bibliothèque d’identités Azure. Pour plus d'informations, consultez Authentifier les applications Java aux services Azure à l'aide de comptes de développeurs pendant le développement local.

- Utilisez un compte principal de service.

Cet article explique comment utiliser un principal de service d'application. Pour plus d'informations sur les entités de service, consultez les objets d'application et de principal de service dans Microsoft Entra ID. Dans cet article, vous apprenez :

- Comment inscrire une application auprès de Microsoft Entra pour créer un principal de service.

- Comment utiliser des groupes Microsoft Entra pour gérer efficacement les autorisations.

- Comment attribuer des rôles aux permissions de périmètre.

- Comment s’authentifier à l’aide d’un principal de service à partir de votre code d’application.

L’utilisation des entités de service d’application dédiées vous permet de suivre le principe du moindre privilège lors de l’accès aux ressources Azure. Vous pouvez limiter les autorisations aux exigences spécifiques de l’application pendant le développement pour empêcher l’accès accidentel à Azure ressources destinées à d’autres applications ou services. Cette approche vous permet également d’éviter les problèmes lorsque vous déplacez l’application en production en vous assurant qu’elle n’est pas sur-privilégiée dans l’environnement de développement.

Lorsque vous inscrivez l’application dans Azure, un principal de service d’application est créé. Pour le développement local, vous devez :

- Créez une inscription d’application distincte pour chaque développeur travaillant sur l’application afin que chaque développeur dispose de son propre principal de service d’application et n’ait pas besoin de partager les informations d’identification.

- Créez une inscription d’application distincte pour chaque application afin de limiter les autorisations de l’application uniquement à ce qui est nécessaire.

Pendant le développement local, définissez des variables d’environnement avec l’identité du principal du service d’application. La bibliothèque Azure Identity lit ces variables d’environnement pour authentifier l’application auprès des ressources Azure requises.

Inscrire l’application dans Azure

Les objets principaux du service d’application sont créés via une inscription d’application dans Azure à l’aide du portail Azure ou de Azure CLI.

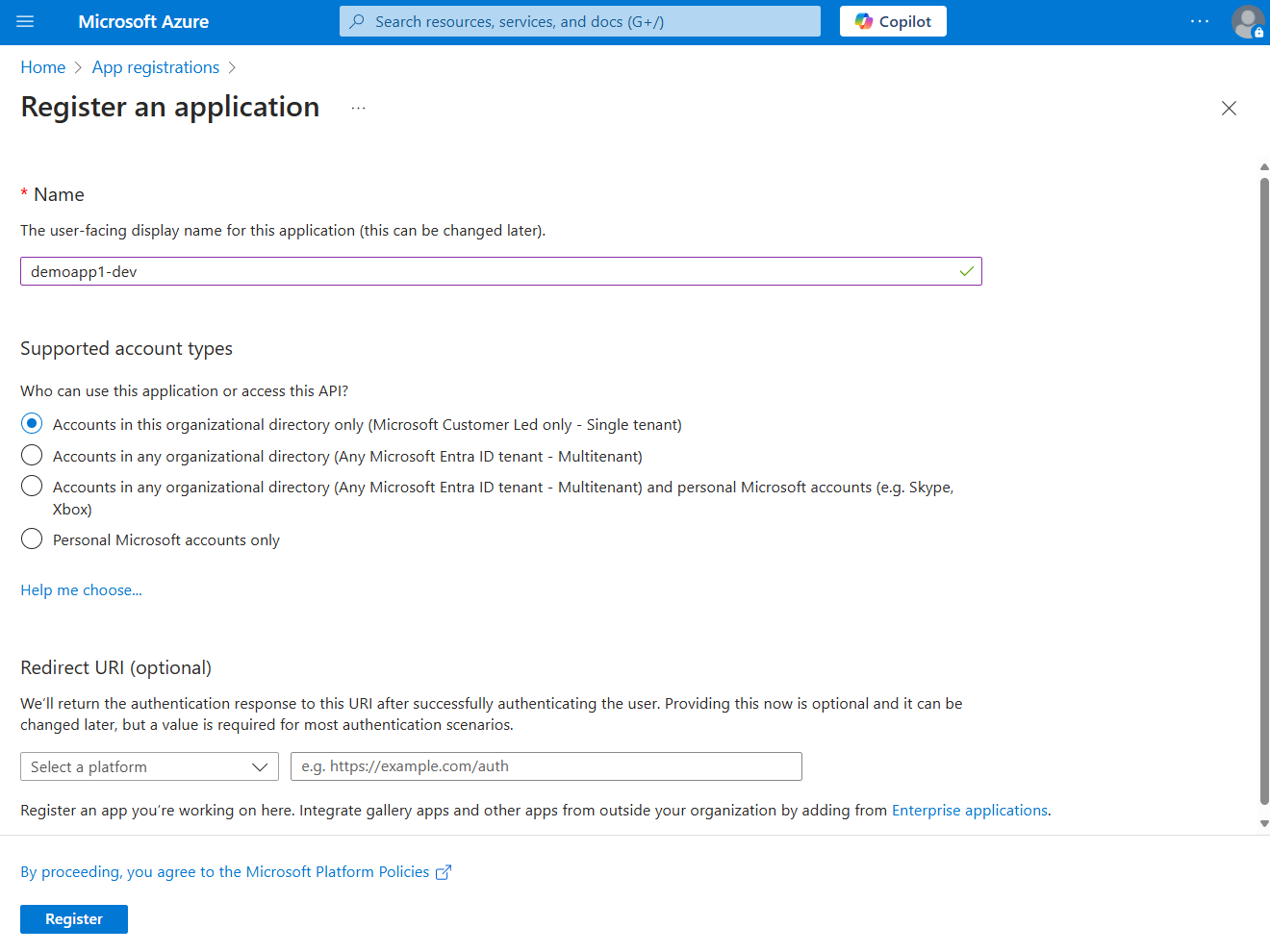

Dans le portail Azure, utilisez la barre de recherche pour accéder à la page App registrations.

Dans la page App registrations, sélectionnez + Nouvelle inscription.

Dans la page Inscrire une application :

- Pour le champ Nom, entrez une valeur descriptive qui inclut le nom de l’application et l’environnement cible.

- Pour Types de comptes pris en charge, sélectionnez Comptes qui se trouvent uniquement dans cet annuaire organisationnel (géré par le client uniquement - locataire unique), ou l’option qui correspond le mieux à vos besoins.

Sélectionnez Inscrire pour inscrire votre application et créer le principal du service.

capture d’écran

Dans la page d'inscription de l'application , copiez l'ID d'application (client) et l'ID de répertoire (locataire) et collez-les dans un emplacement temporaire pour une utilisation ultérieure dans les configurations de code de votre application.

Sélectionnez Ajouter un certificat ou un secret pour configurer des informations d’identification pour votre application.

Sur la page Certificats & secrets, sélectionnez + Nouvelle clé secrète client.

Dans le panneau volant Ajouter un secret client qui s’ouvre :

- Pour la Description, entrez la valeur Current.

- Pour la Expire valeur, conservez la valeur recommandée par défaut de 180 jours.

- Sélectionnez Ajouter pour ajouter le secret.

Sur la page Certificats & secrets, copiez la propriété Valeur du secret client à utiliser dans une étape ultérieure.

Note

La valeur de la clé secrète client n’est affichée qu’une fois après la création de l'inscription de l'application. Vous pouvez ajouter d’autres secrets client sans invalider ce secret client, mais il n’existe aucun moyen d’afficher cette valeur à nouveau.

Créer un groupe Microsoft Entra pour le développement local

Créez un groupe Microsoft Entra pour encapsuler les rôles (autorisations) dont l’application a besoin dans le développement local plutôt que d’affecter les rôles à des objets de principal de service individuels. Cette approche offre les avantages suivants :

- Chaque développeur a les mêmes rôles attribués au niveau du groupe.

- Si un nouveau rôle est nécessaire pour l’application, il doit uniquement être ajouté au groupe de l’application.

- Si un nouveau développeur rejoint l’équipe, un nouveau principal du service d’application est créé pour le développeur et ajouté au groupe, ce qui garantit que le développeur dispose des autorisations appropriées pour travailler sur l’application.

Accédez à la page de présentation Microsoft Entra ID dans le portail Azure.

Sélectionnez Tous les groupes dans le menu de gauche.

Dans la page Groupes , sélectionnez Nouveau groupe.

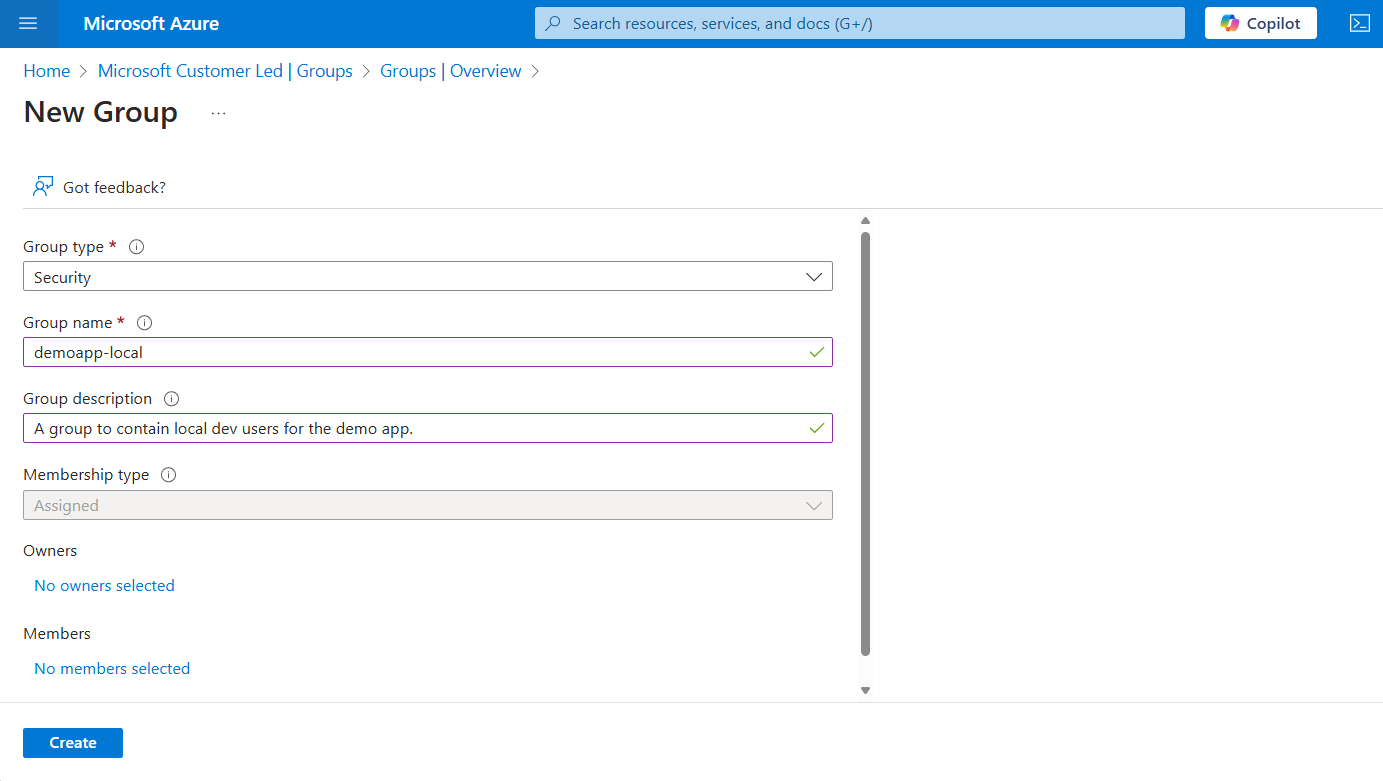

Dans la page Nouveau groupe , renseignez les champs de formulaire suivants :

- Type de groupe : Sélectionnez Sécurité.

- Nom du groupe : entrez un nom pour le groupe qui inclut une référence à l’application ou au nom de l’environnement.

- Description du groupe : entrez une description qui explique l’objectif du groupe.

Sélectionnez le lien Aucun membre sélectionné sous Membres pour ajouter des membres au groupe.

Dans le volet volant qui s’ouvre, recherchez le principal de service que vous avez créé précédemment et sélectionnez-le dans les résultats filtrés. Choisissez le bouton Sélectionner en bas du panneau pour confirmer votre sélection.

Sélectionnez Créer en bas de la page Nouveau groupe pour créer le groupe et revenir à la page Tous les groupes . Si vous ne voyez pas le nouveau groupe répertorié, attendez un instant et actualisez la page.

Attribuer des rôles au groupe

Ensuite, déterminez les rôles (autorisations) dont votre application a besoin sur les ressources et attribuez ces rôles au groupe Microsoft Entra que vous avez créé. Les groupes peuvent être affectés à un rôle au niveau de la ressource, du groupe de ressources ou de l’étendue de l’abonnement. Cet exemple montre comment attribuer des rôles à l’étendue du groupe de ressources, car la plupart des applications regroupent toutes leurs ressources Azure en un seul groupe de ressources.

Dans le portail Azure, accédez à la page Overview du groupe de ressources qui contient votre application.

Dans le menu de navigation de gauche, sélectionnez Contrôle d’accès (IAM) .

Dans la page Contrôle d’accès (IAM), sélectionnez + Ajouter , puis choisissez Ajouter une attribution de rôle dans le menu déroulant. La page Ajouter une attribution de rôle fournit plusieurs onglets pour configurer et attribuer des rôles.

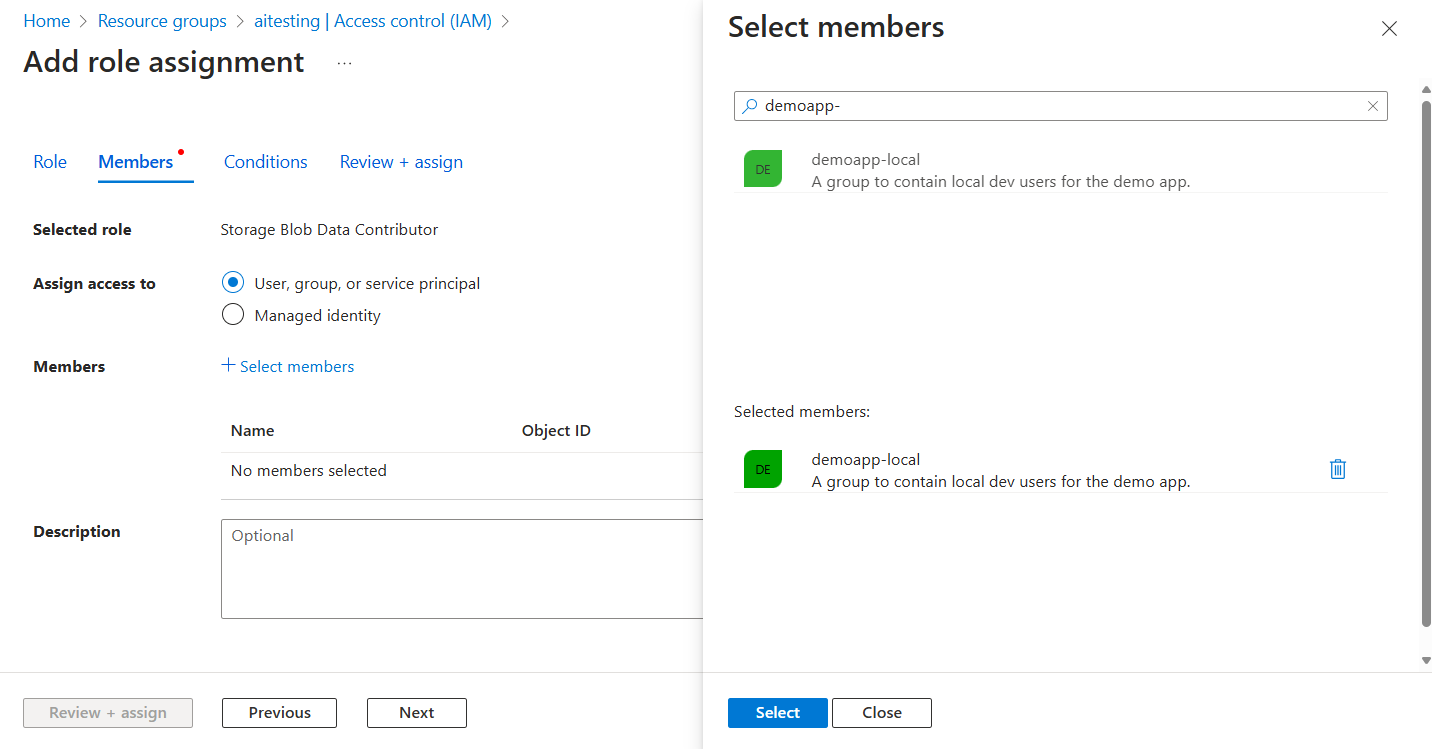

Sous l’onglet Rôle , utilisez la zone de recherche pour localiser le rôle que vous souhaitez attribuer. Sélectionnez le rôle, puis choisissez Suivant.

Sous l’onglet Membres :

- Pour la valeur Attribuer l’accès à, sélectionnez Utilisateur, groupe ou principal de service.

- Pour la valeur Membres , choisissez + Sélectionner des membres pour ouvrir le volet volant Sélectionner des membres .

- Recherchez le groupe Microsoft Entra que vous avez créé précédemment et sélectionnez-le dans les résultats filtrés. Choisissez Sélectionner pour choisir le groupe et fermer le volet déroulant.

- Sélectionnez Vérifier + affecter en bas de l’onglet Membres .

Sous l’onglet Révision + affectation , sélectionnez Vérifier + affecter en bas de la page.

Définir les variables d’environnement d’application

Lors de l’exécution, certaines authentifications de la bibliothèque d’identités Azure, telles que DefaultAzureCredential, EnvironmentCredential et ClientSecretCredential, recherchent par convention les informations de principal de service dans les variables d’environnement. Lorsque vous utilisez Java, vous pouvez configurer des variables d’environnement de différentes façons en fonction de vos outils et de votre environnement.

Quelle que soit l’approche choisie, configurez les variables d’environnement suivantes pour un principal de service :

-

AZURE_CLIENT_ID: utilisé pour identifier l’application inscrite dans Azure. -

AZURE_TENANT_ID: ID du locataire Microsoft Entra. -

AZURE_CLIENT_SECRET: informations d’identification secrètes générées pour l’application.

Ajoutez les lignes suivantes à votre ~/.bashrc ou ~/.zshrc fichier. Remplacez les valeurs d’espace réservé par les valeurs réelles de l'enregistrement de votre application :

export AZURE_CLIENT_ID="<your-client-id>"

export AZURE_TENANT_ID="<your-tenant-id>"

export AZURE_CLIENT_SECRET="<your-client-secret>"

Après avoir modifié le fichier, exécutez source ~/.bashrc ou source ~/.zshrc pour appliquer les modifications à votre session actuelle.

S’authentifier auprès de Azure services à partir de votre application

La bibliothèque d’identités Azure fournit différentes informations d'identification - implémentations de TokenCredential qui prennent en charge différents scénarios et flux d’authentification de Microsoft Entra. Les étapes suivantes vous montrent comment utiliser ClientSecretCredential lorsque vous travaillez avec des principaux de service localement et en production.

Implémenter le code

Ajoutez la azure-identity dépendance à votre pom.xml fichier :

<dependency>

<groupId>com.azure</groupId>

<artifactId>azure-identity</artifactId>

</dependency>

Vous accédez aux services Azure à l’aide de classes clientes spécialisées à partir des différentes bibliothèques clientes Azure SDK. Pour tout code Java qui crée un objet client Azure SDK dans votre application, procédez comme suit :

- Importez la

ClientSecretCredentialBuilderclasse à partir ducom.azure.identitypackage. - Créez un

ClientSecretCredentialobjet en utilisantClientSecretCredentialBuilderavec letenantId,clientId, etclientSecret. - Transmettez l'instance

ClientSecretCredentialà la méthodecredentialdu générateur d'objets client Azure SDK.

Un exemple de cette approche est illustré dans le segment de code suivant :

import com.azure.identity.ClientSecretCredential;

import com.azure.identity.ClientSecretCredentialBuilder;

import com.azure.storage.blob.BlobServiceClient;

import com.azure.storage.blob.BlobServiceClientBuilder;

String tenantId = System.getenv("AZURE_TENANT_ID");

String clientId = System.getenv("AZURE_CLIENT_ID");

String clientSecret = System.getenv("AZURE_CLIENT_SECRET");

ClientSecretCredential credential = new ClientSecretCredentialBuilder()

.tenantId(tenantId)

.clientId(clientId)

.clientSecret(clientSecret)

.build();

BlobServiceClient blobServiceClient = new BlobServiceClientBuilder()

.endpoint("https://<account-name>.blob.core.windows.net")

.credential(credential)

.buildClient();

Prochaines étapes

Cet article a abordé l’authentification par le biais d’un principal de service. Cette forme d’authentification est l’une des nombreuses façons dont vous pouvez vous authentifier dans le Azure SDK pour Java. Les articles suivants décrivent d’autres façons de s’authentifier :

- Authentifier les applications Java pour les services Azure pendant le développement local à l’aide de comptes de développeur

- Authentifier les applications Java hébergées sur Azure aux ressources Azure à l’aide d’une identité gérée affectée par le système

- Authentifier les applications Java hébergées sur Azure pour les ressources Azure à l'aide d'une identité managée attribuée par l'utilisateur

Si vous rencontrez des problèmes liés à l’authentification du principal de service, consultez Résoudre les problèmes d’authentification du principal de service.

Une fois l’authentification principale effectuée, consultez Configure de journalisation dans le Azure SDK pour Java pour plus d’informations sur les fonctionnalités de journalisation fournies par le Kit de développement logiciel (SDK).