Choisissez de recevoir des notifications relatives aux jetons d’accès personnels trouvés dans un dépôt public GitHub

Actuellement, lorsque nous découvrons un jeton d’accès personnel enregistré dans un dépôt public GitHub, nous envoyons une notification par e-mail détaillée au propriétaire du jeton et journalisons un événement dans le journal d’audit de votre organisation Azure DevOps. Avec cette mise à jour, nous avons ajouté l’option permettant aux administrateurs de collection de projets d’accepter d’obtenir des notifications lorsqu’un jeton d’accès personnel pour un utilisateur appartenant à leur organization est trouvé dans un dépôt public GitHub. Cela aidera les administrateurs de collection de projets à savoir quand des jetons fuites peuvent compromettre leurs données et comptes Azure DevOps.

Pour plus d’informations, consultez les notes de publication.

Général

- Les administrateurs de collection de projets peuvent accepter les notifications relatives aux jetons d’accès personnels trouvés dans un dépôt public GitHub

- Application de la validation de sécurité pour toutes les demandes Azure DevOps

Azure Boards

Azure Pipelines

- Comptes de service managé de groupe de support en tant que compte de service d’agent

- Exécutions d’informations

- La propriété d’API

retentionRulesREST de définition de build est obsolète

Général

Les administrateurs de collection de projets peuvent accepter les notifications relatives aux jetons d’accès personnels trouvés dans un dépôt public GitHub

Les administrateurs de collection de projets peuvent désormais accepter de recevoir des notifications lorsqu’un jeton d’accès personnel (PAT) appartenant à un utilisateur dans leur organization se trouve dans un dépôt public GitHub.

Pour rappel, l’équipe de sécurité Azure DevOps, en collaboration avec nos partenaires de GitHub, analyse les pats Azure DevOps vérifiés dans les dépôts publics sur GitHub et envoie une notification par e-mail au propriétaire du jeton, le cas échéant dans un dépôt public GitHub. Il est également enregistré dans le journal d’audit d’Azure DevOps organization.

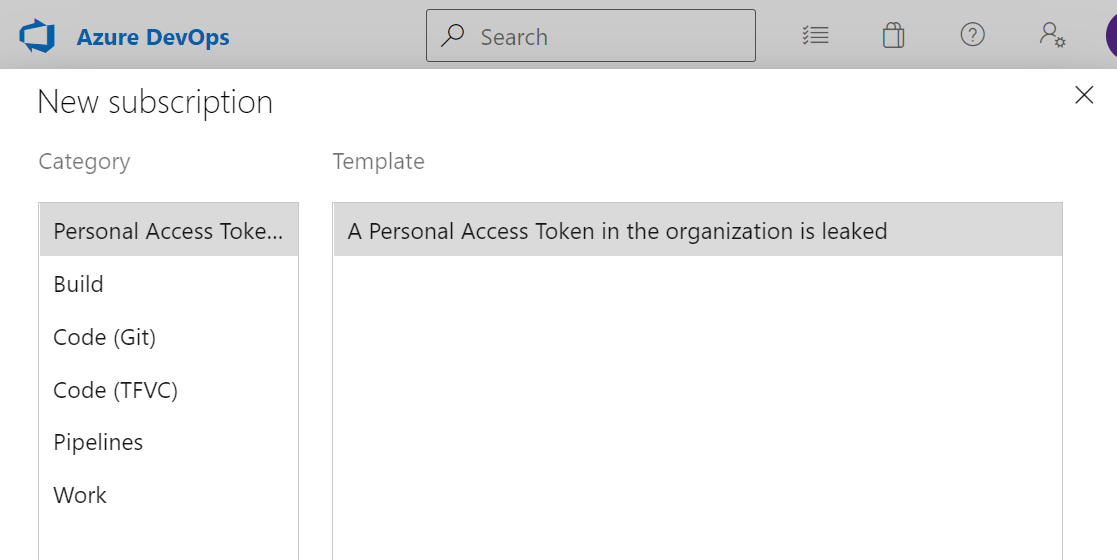

Les administrateurs de collection de projets peuvent s’abonner à ces notifications en accédant à Paramètres utilisateur -> Notifications -> Nouvel abonnement

Application de la validation de sécurité pour toutes les demandes Azure DevOps

Azure DevOps fermera une vulnérabilité antérieure qui permettait à certains utilisateurs de contourner une certaine validation de sécurité lors de l’utilisation de l’en-tête X-TFS-FedAuthRedirect pour effectuer des appels à des ressources Azure DevOps. Désormais, tous les utilisateurs qui utilisent cet en-tête X-TFS-FedAuthRedirect doivent toujours être conformes aux stratégies Azure Active Directory définies par leur locataire et se connecter régulièrement à leur compte Azure DevOps pour s’assurer qu’ils disposent toujours d’une session utilisateur active.

Si vous avez utilisé cet en-tête et que vous êtes considéré comme non conforme, vous pouvez rencontrer des 401 lors d’appels avec X-TFS-FedAuthRedirect. L’action recommandée pour ceux qui utilisent cet en-tête consiste à s’assurer que votre compte respecte toutes les stratégies d’administration requises, à se reconnecter à Azure DevOps pour obtenir une nouvelle session utilisateur et à continuer à se connecter à Azure DevOps au moins une fois tous les 90 jours, ou la durée des vérifications de fréquence de connexion définies par vos administrateurs de locataire.

Cela peut également s’appliquer aux utilisateurs de Visual Studio, car le produit peut également passer des appels à l’aide de l’en-tête X-TFS-FedAuthRedirect en arrière-plan. Si vous rencontrez des 401 dans le produit Visual Studio (c’est-à-dire des bannières ou des messages d’erreur bloquant l’accès aux ressources Azure DevOps), les mêmes conseils s’appliquent. Assurez-vous que votre compte respecte les stratégies d’administration, connectez-vous à nouveau à Azure DevOps et continuez à le faire régulièrement pour éviter les interruptions.

Azure Boards

Affecté aux enfants dans les cartes Kanban

Nous avons ajouté l’avatar Affecté à à tous les éléments enfants sur les cartes de tableau Kanban. Cela permet désormais de comprendre plus facilement quels éléments ont été attribués et à qui. Vous pouvez également utiliser le menu contextuel pour affecter rapidement l’élément de travail.

Notes

Cette fonctionnalité est disponible avec la préversion New Boards Hubs.

Disponibilité générale de La requête par ID parent

Avec cette mise à jour, nous libérons généralement la possibilité d’interroger des éléments de travail par ID parent. Il s’agit d’une excellente fonctionnalité si vous recherchez des moyens d’obtenir une liste plate d’enfants en fonction du parent.

Azure Pipelines

Comptes de service managé de groupe de support en tant que compte de service d’agent

L’agent Azure Pipelines prend désormais en charge les comptes de service managés de groupe sur les agents auto-hébergés sur Windows.

Les comptes de service managés de groupe (gSGA) fournissent une gestion centralisée des mots de passe pour les comptes de domaine qui agissent en tant que comptes de service. L’agent Azure Pipelines peut reconnaître ce type de compte afin qu’aucun mot de passe n’est requis lors de la configuration :

.\config.cmd --url https://dev.azure.com/<Organization> `

--auth pat --token <PAT> `

--pool <AgentPool> `

--agent <AgentName> --replace `

--runAsService `

--windowsLogonAccount <DOMAIN>\<gMSA>

Exécutions d’informations

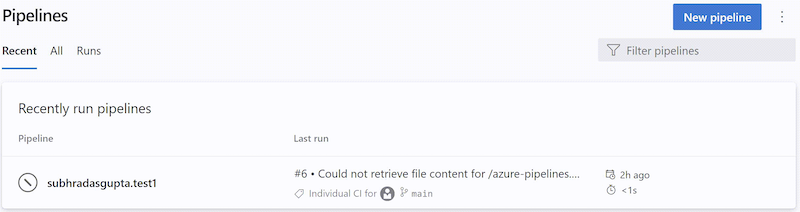

Une exécution d’information vous indique qu’Azure DevOps n’a pas pu récupérer le code source d’un pipeline YAML. Une telle exécution ressemble à ce qui suit.

Azure DevOps récupère le code source d’un pipeline YAML en réponse à des événements externes, par exemple, un commit push, ou en réponse à des déclencheurs internes, par exemple, pour case activée s’il y a des modifications de code et démarrer une exécution planifiée ou non. Lorsque cette étape échoue, le système crée une exécution d’information. Ces exécutions sont créées uniquement si le code du pipeline se trouve dans un référentiel GitHub ou BitBucket.

La récupération du code YAML d’un pipeline peut échouer en raison des raisons suivantes :

- Le fournisseur de référentiel rencontre une panne

- Limitation des tentatives d’accès

- Problèmes d’authentification

- Impossible de récupérer le contenu du fichier .yml du pipeline

En savoir plus sur les exécutions d’informations.

La propriété d’API retentionRules REST de définition de build est obsolète

Dans le type de réponse de l’API REST De définition de BuildDefinition build, la retentionRules propriété est désormais marquée comme obsolète, car cette propriété retourne toujours un ensemble vide.

Étapes suivantes

Notes

Ces fonctionnalités seront déployées au cours des deux à trois prochaines semaines.

Accédez à Azure DevOps et jetez un coup d’œil.

Comment fournir des commentaires

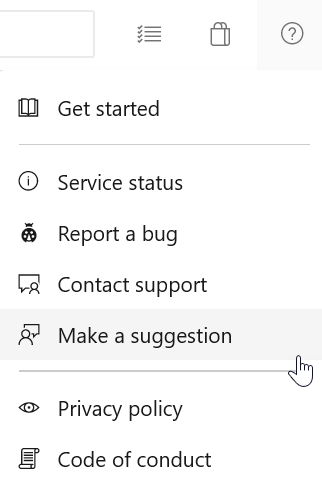

Nous aimerions savoir ce que vous pensez de ces fonctionnalités. Utilisez le menu d’aide pour signaler un problème ou fournir une suggestion.

Vous pouvez également obtenir des conseils et répondre à vos questions par la communauté sur Stack Overflow.

Merci,

Aaron Hallberg

Commentaires

Bientôt disponible : Tout au long de 2024, nous allons supprimer progressivement GitHub Issues comme mécanisme de commentaires pour le contenu et le remplacer par un nouveau système de commentaires. Pour plus d’informations, consultez https://aka.ms/ContentUserFeedback.

Envoyer et afficher des commentaires pour