Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

GitHub Advanced Security pour Azure DevOps ajoute la suite de fonctionnalités de sécurité avancées de GitHub à Azure Repos et inclut les fonctionnalités suivantes :

- Protection push de l’analyse des secrets : vérifiez si le code push inclut des commits qui exposent des secrets tels que des informations d’identification

- Analyse du référentiel d’analyse des secrets : analysez votre référentiel et recherchez les secrets exposés qui ont été validés accidentellement

- Analyse des dépendances : recherchez les vulnérabilités connues dans les dépendances open source (directes et transitives)

- Analyse du code : utilisez le moteur d’analyse statique CodeQL pour identifier les vulnérabilités d’application au niveau du code, telles que l’injection SQL et le contournement de l’authentification

Vous pouvez apporter la protection de Advanced Security à votre entreprise avec la flexibilité nécessaire pour activer le niveau de protection approprié pour vos dépôts. GitHub Advanced Security for Azure DevOps est disponible en tant que protection secrète GitHub pour Azure DevOps et GitHub sécurité du code pour Azure DevOps.

Secret Protection inclut les fonctionnalités suivantes :

- Protection par Push pour empêcher les fuites d'informations avant qu'elles ne se produisent

- Alertes d’analyse des secrets avec des notifications, pour intercepter les fuites existantes avant qu’elles ne deviennent un problème.

- Vue d’ensemble de la sécurité, qui fournit un aperçu du niveau de risque et de la protection de la sécurité de votre organisation

La sécurité du code inclut les fonctionnalités suivantes :

- Alertes de dépendances, pour rechercher des vulnérabilités dans les dépendances open source

- Analyse CodeQL pour détecter les vulnérabilités directement dans votre code

- Résultats de sécurité pour les outils tiers

- Vue d’ensemble de la sécurité, qui fournit un aperçu du niveau de risque et de la protection de la sécurité de votre organisation

GitHub Advanced Security for Azure DevOps est disponible uniquement pour les services Azure DevOps et spécifiquement pour les référentiels Git de code.

GitHub Advanced Security for Azure DevOps fonctionne avec Azure Repos. Pour utiliser GitHub Advanced Security avec des référentiels GitHub, consultez GitHub Advanced Security.

Prérequis

| Catégorie | Spécifications |

|---|---|

| Autorisations | - Pour afficher un résumé de toutes les alertes d’un référentiel : Contributeur autorisations pour le référentiel. - Pour ignorer les alertes dans Advanced Security : autorisations d'administrateur de projet. - Pour gérer les autorisations dans Advanced Security : membre du groupe Administrateurs de la collection de projets ou Advanced Security : gérer les paramètres défini sur Autoriser. |

Pour plus d’informations sur les autorisations Advanced Security, consultez Gérer les autorisations Advanced Security.

Prérequis supplémentaires pour les agents auto-hébergés

Si votre organisation utilise des agents auto-hébergés, ajoutez les URL suivantes à votre liste d’autorisation afin que la tâche d’analyse des dépendances puisse extraire des données d’avis sur les vulnérabilités. Pour plus d’informations, consultez Adresses IP autorisées et URL de domaine.

| URL du domaine | Descriptif |

|---|---|

https://governance.dev.azure.com |

Pour que les organisations utilisant le domaine dev.azure.com accèdent à leur instance DevOps |

https://dev.azure.com |

Pour que les organisations utilisant le domaine dev.azure.com accèdent à leur instance DevOps |

https://advsec.dev.azure.com |

Pour que les organisations utilisant le domaine dev.azure.com accèdent à leur instance DevOps |

https://{organization_name}.governance.visualstudio.com |

Pour les organisations utilisant le domaine {organization_name}.visualstudio.com pour accéder à leur instance DevOps |

https://{organization_name}.visualstudio.com |

Pour les organisations utilisant le domaine {organization_name}.visualstudio.com pour accéder à leur instance DevOps |

https://{organization_name}.advsec.visualstudio.com |

Pour les organisations qui utilisent le domaine {organization_name}.visualstudio.com pour accéder à leur instance DevOps |

Exécutez une version compatible du runtime .NET. Depuis avril 2026, la version actuelle est toujours .NET 8.x. Si l'agent ne possède pas de version compatible, la tâche de génération pour l'analyse des dépendances télécharge .NET.

Assurez-vous que le bundle CodeQL est installé dans le cache d’outils de l’agent sur votre agent. Vous pouvez utiliser la variable

enableAutomaticCodeQLInstall: trueavec la tâche de pipelineAdvancedSecurity-Codeql-Init@1pour les pipelines YAML ou cocher la case à cocherEnable automatic CodeQL detection and installationpour les pipelines classiques. Ou, pour des instructions d'installation manuelle, consultez Code scanning for GitHub Advanced Security for Azure DevOps.

Activer GitHub Advanced Security

Vous pouvez activer la sécurité avancée au niveau de l'organisation, du projet ou du référentiel. Pour accéder à chacun des outils et résultats d'analyse, vous devez d'abord activer la sécurité avancée. Une fois que vous avez activé Advanced Security, les futurs envois contenant des secrets vers un référentiel avec cette stratégie activée sont bloqués et l’analyse des secrets du référentiel se produit en arrière-plan.

Intégration au niveau du référentiel

- Accédez à vos paramètres Project pour votre Azure DevOps project.

- Sélectionnez Repos>Repositories.

- Sélectionnez le référentiel pour lequel vous souhaitez activer Advanced Security.

- Sélectionnez Activer et commencer la facturation pour activer Advanced Security. Une icône de bouclier s’affiche désormais dans l’affichage référentiel pour n’importe quel référentiels avec Advanced Security activé.

intégration au niveau projet

- Accédez à vos paramètres Project pour votre Azure DevOps project.

- Sélectionnez Repos.

- Sélectionnez l’onglet Paramètres.

- Sélectionnez Activer tout et vous verrez apparaître une estimation du nombre de contributeurs actifs pour votre projet. Cette action active uniquement le produit pour les référentiels existants.

- Sélectionnez Commencer la facturation pour activer la sécurité avancée pour chaque référentiel existant dans votre projet.

- Si vous le souhaitez, sélectionnez Activer automatiquement Advanced Security pour les nouveaux référentiels afin que tous les référentiels nouvellement créés à l’avenir aient activé Advanced Security lors de la création. Ce paramètre est distinct de l’action Activer tout et doit être sélectionné indépendamment.

Intégration au niveau de l'organisation

- Accédez à vos paramètres Organization pour votre organisation Azure DevOps.

- Sélectionnez Dépôts.

- Sélectionnez Activer tout et une estimation du nombre de contributeurs actifs pour votre organisation apparaîtra. Cette action active uniquement le produit pour les référentiels existants.

- Sélectionnez Commencer la facturation pour activer la sécurité avancée pour chaque référentiel existant dans chaque projet de votre organisation.

- Si vous le souhaitez, sélectionnez Activer automatiquement Advanced Security pour les nouveaux projets afin que tous les projets nouvellement créés à l’avenir aient activé Advanced Security lors de la création. Ce paramètre est distinct de l’action Activer tout et doit être sélectionné indépendamment.

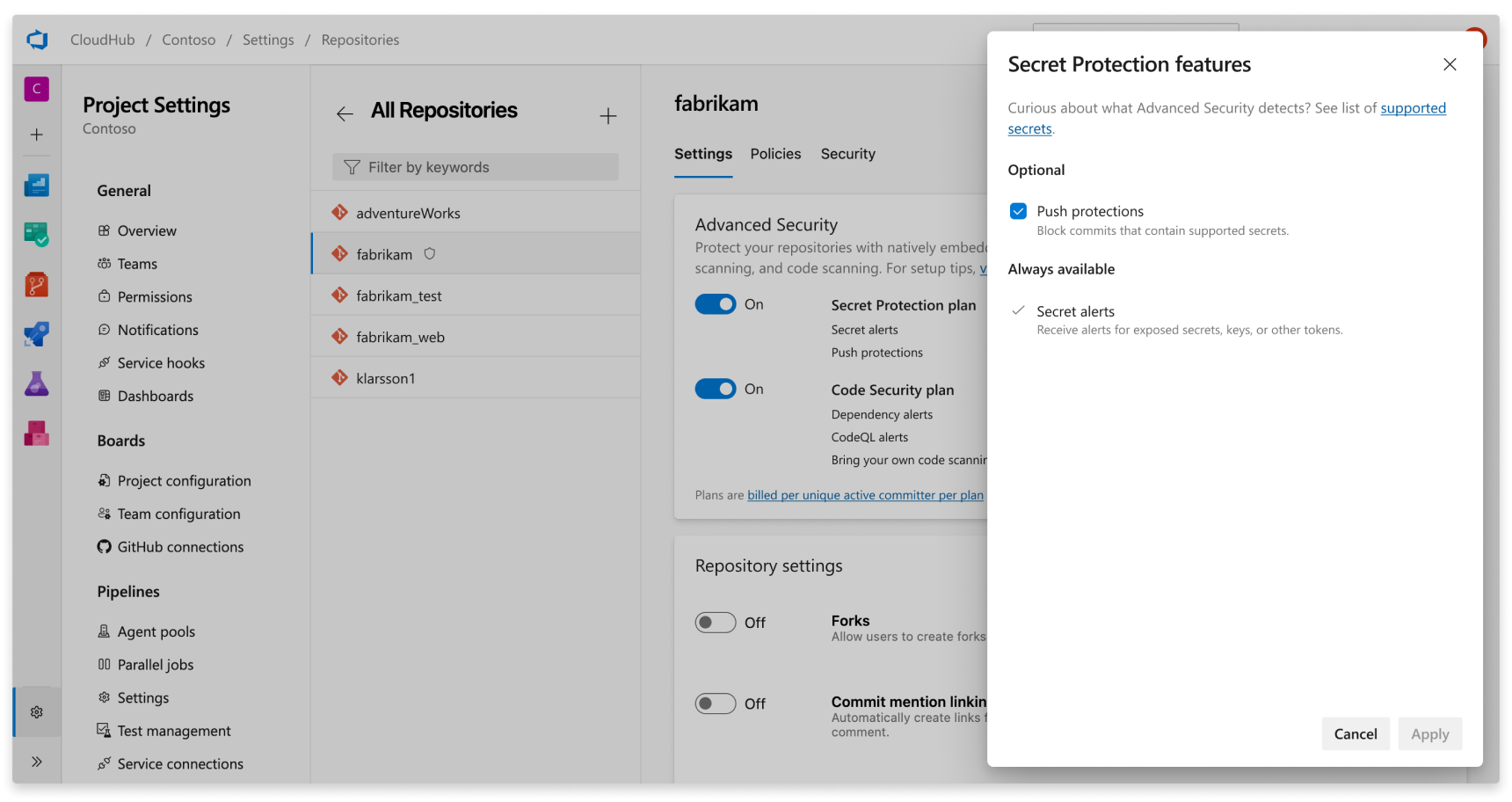

Vous pouvez activer la protection secrète ou la sécurité du code au niveau de l’organisation, du projet ou du référentiel.

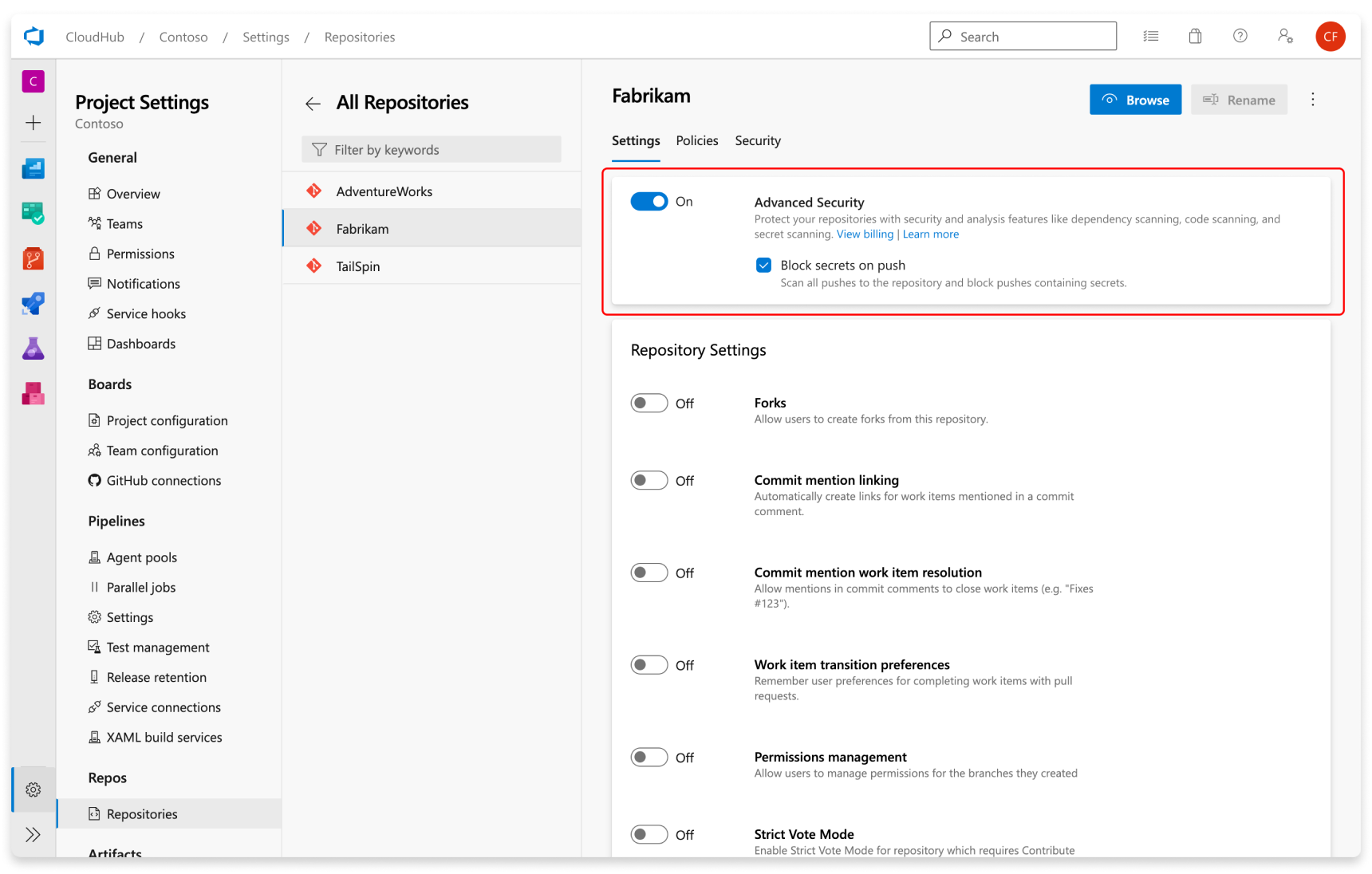

Intégration au niveau du référentiel

- Accédez à vos paramètres Project pour votre Azure DevOps project.

- Sélectionnez Repos>Repositories.

- Sélectionnez le référentiel pour lequel vous souhaitez activer Advanced Security.

- Basculez entre la protection secrète ou la sécurité du code.

- Sélectionnez Commencer la facturation. Une icône de bouclier apparaît désormais dans l’affichage référentiel pour n’importe quel dépôt avec l’un ou l’autre produit activé.

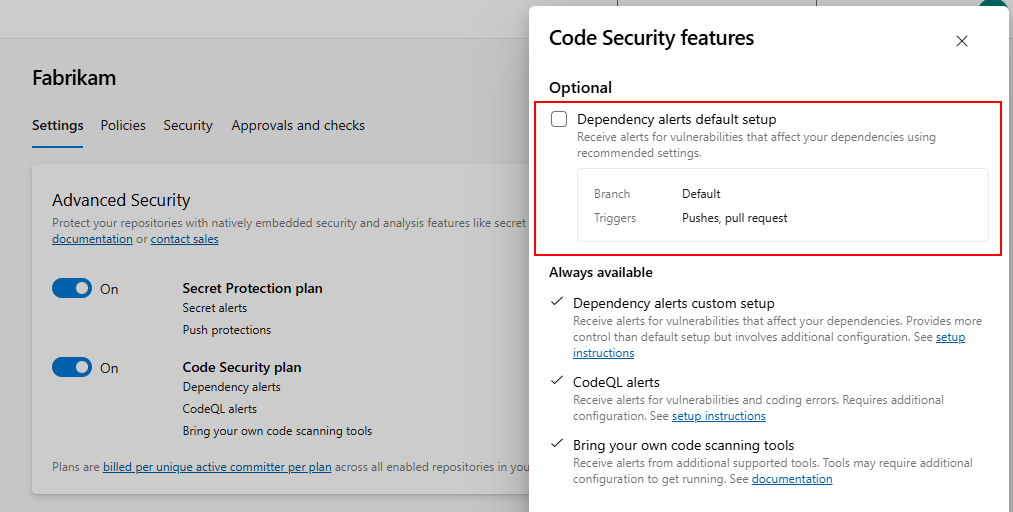

- Pour activer éventuellement la configuration par défaut de l’analyse des dépendances, cochez options et activez la case à cocher d’installation par défaut de l’analyse des dépendances.

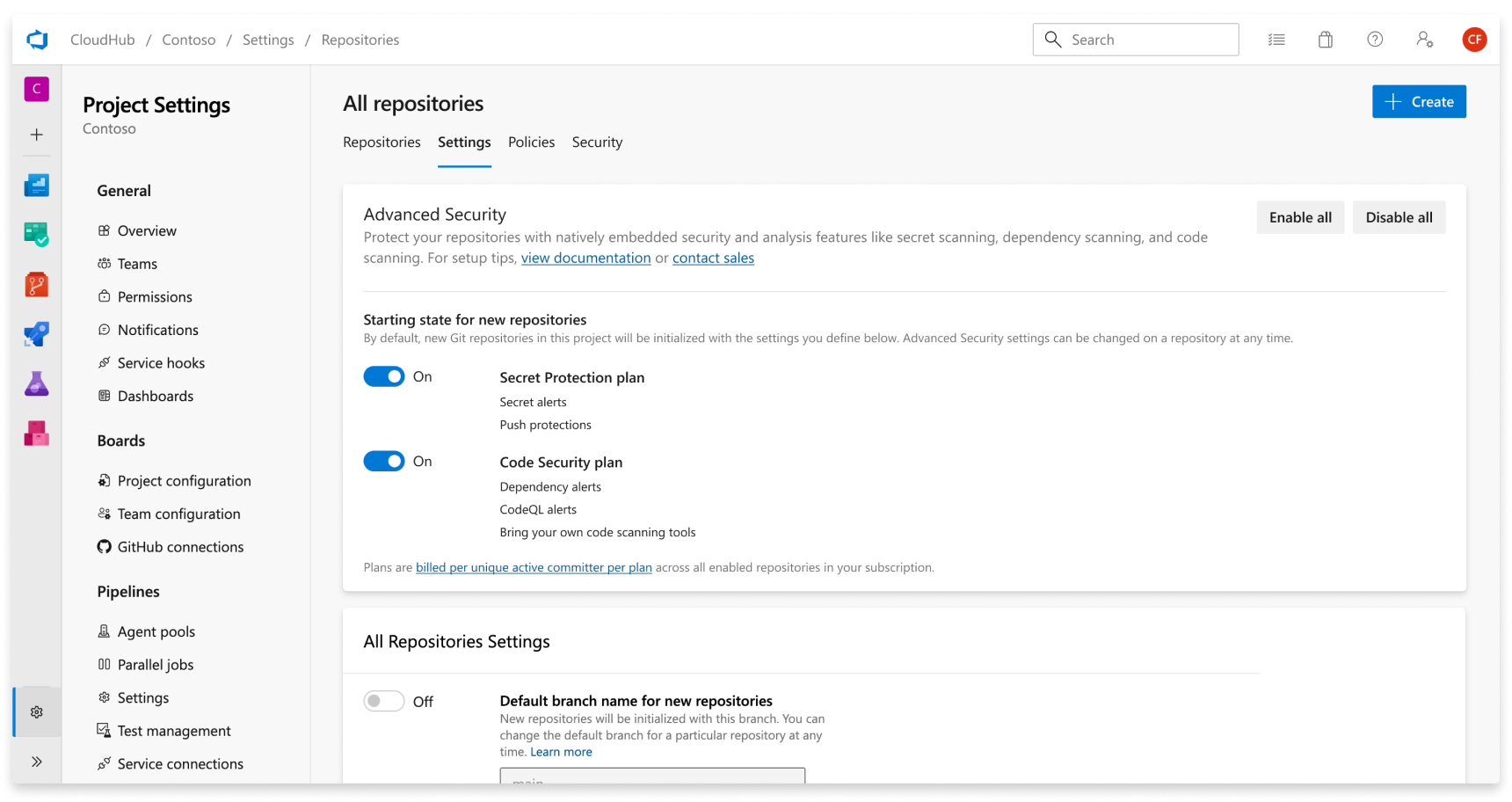

intégration au niveau projet

- Accédez à vos paramètres Project pour votre Azure DevOps project.

- Sélectionnez Repos.

- Sélectionnez l’onglet Paramètres.

- Sélectionnez Activer tout et consultez une estimation du nombre de commiteurs actifs par produit pour votre projet. Cette action active uniquement le produit sélectionné pour les référentiels existants.

- Activez ou désactivez vos produits choisis de Secret Protection ou Code Security ainsi que toutes leurs sous-fonctionnalités associées.

- Sélectionnez Commencer la facturation pour activer Secret Protection et/ou Sécurité du code pour chaque dépôt existant dans votre projet.

- Si vous le souhaitez, activez automatiquement Advanced Security pour les nouveaux référentiels afin que tous les référentiels nouvellement créés à l’avenir aient activé Secret Protection ou Sécurité du code lors de la création. Ce paramètre est distinct de l’action Activer tout et doit être sélectionné indépendamment.

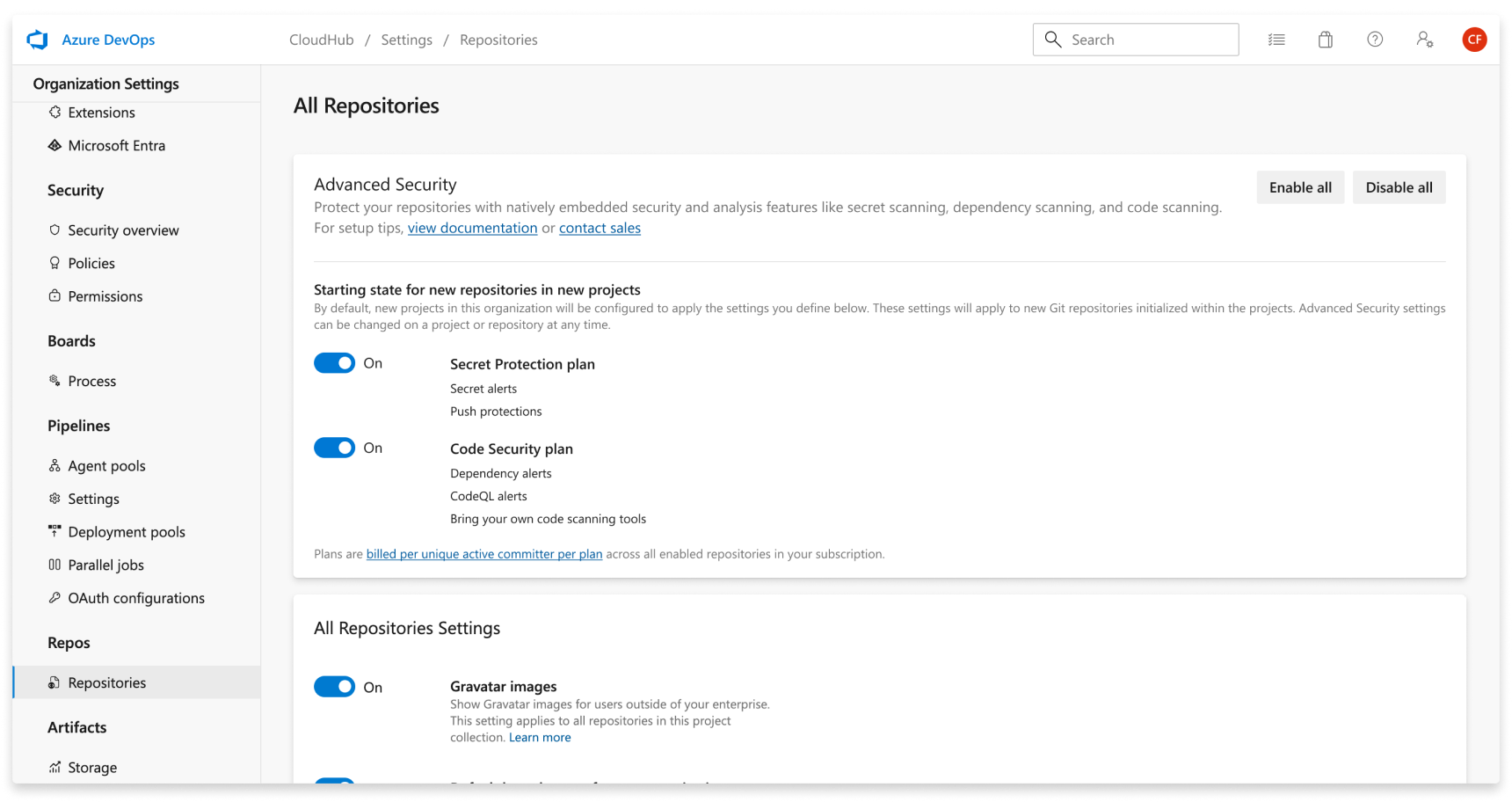

Intégration au niveau de l'organisation

- Accédez à vos paramètres Organization pour votre organisation Azure DevOps.

- Sélectionnez Dépôts.

- Sélectionnez Activer tout et consultez une estimation du nombre de commiteurs actifs par produit pour votre organisation. Cette action active uniquement le produit sélectionné pour les référentiels existants.

- Activez ou désactivez vos produits choisis de Secret Protection ou Code Security ainsi que toutes leurs sous-fonctionnalités associées.

- Sélectionnez Commencer la facturation pour activer la sécurité avancée pour chaque référentiel existant dans chaque projet de votre organisation.

- Si vous le souhaitez, activez automatiquement Advanced Security pour les nouveaux projets afin que tous les projets nouvellement créés à l’avenir aient activé Secret Protection ou Sécurité du code lors de la création. Ce paramètre est distinct de l’action Activer tout et doit être sélectionné indépendamment.

Configurer l’analyse des secrets

La protection push de l’analyse des secrets et l’analyse des référentiels sont automatiquement activées lorsque vous activez Advanced Security. Vous pouvez activer ou désactiver la protection push de secrets à partir de la page des paramètres du référentiel.

L'analyse des secrets du référentiel est automatiquement lancée lors de l’activation de la Sécurité Avancée pour un référentiel sélectionné.

La protection contre l’exposition de secrets lors des pushs et l’analyse des dépôts sont automatiquement activées lorsque vous activez la protection des secrets. Vous pouvez activer ou désactiver la protection push de secrets à partir de la page des paramètres du référentiel.

L’analyse de recherche de secrets dans le référentiel est automatiquement lancée lors de l’activation de la protection des secrets pour un référentiel sélectionné.

Configurer l’analyse des dépendances

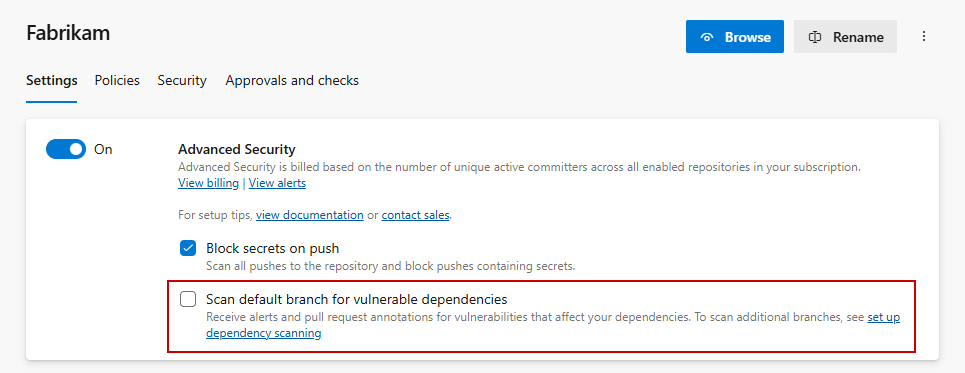

Pour accéder aux fonctionnalités d’analyse des dépendances, vous avez besoin du produit Sécurité du code activé pour votre référentiel.

L’analyse des dépendances est un outil d’analyse basé sur un pipeline. Les résultats sont agrégés par référentiel. Pour analyser votre branche par défaut, vous pouvez utiliser le paramètre « Analyser les dépendances vulnérables » à partir de la page des paramètres du référentiel. Cette fonctionnalité inclut automatiquement la tâche d’analyse des dépendances dans tout pipeline ciblant votre branche par défaut, ou toute build de pull request ciblant votre branche par défaut.

Pour une configuration plus avancée ou si vous souhaitez analyser toutes les branches, nous vous recommandons d’ajouter la tâche d’analyse des dépendances à tous les pipelines que vous souhaitez analyser. Pour plus d'informations, consultez analyse des dépendances pour GitHub Advanced Security pour Azure DevOps.

Configurer l’analyse du code

Pour accéder aux fonctionnalités d’analyse du code, vous avez besoin du produit Sécurité du code activé pour votre dépôt.

L’analyse du code est un outil d’analyse basé sur un pipeline où les résultats sont agrégés par référentiel. Vous pouvez configurer l’analyse du code en ajoutant directement des tâches CodeQL à votre Azure Pipelines.

Pour configurer l’analyse du code, ajoutez les tâches suivantes à votre pipeline dans l’ordre :

- AdvancedSecurity-Codeql-Init@1 — initialise CodeQL

- Étapes de génération personnalisées (pour les langues compilées)

- AdvancedSecurity-Codeql-Analyze@1 : exécute l’analyse CodeQL

Spécifiez la langue que vous analysez dans la tâche Initialize CodeQL. Les langues prises en charge sont les suivantes : csharp, cpp, go, java, javascript, python, ruby, swift.

Conseil

Nous vous recommandons d’ajouter les tâches d’analyse du code à un pipeline distinct, cloné à partir de votre pipeline de production principal, ou de créer un nouveau pipeline. Pour plus d’informations sur les options de configuration, consultez Configurer l’analyse du code.

Configurer les annotations de pull request

Pour l’analyse des dépendances et l’analyse de code, les annotations sont automatiquement configurées pour les pull requests où une stratégie de validation de build s’applique avec des tâches d’analyse de dépendances et/ou d’analyse de code incluses dans votre pipeline. Pour plus d’informations sur la configuration des stratégies de validation de build, consultez Validation de build.

Les annotations de demande de fusion nécessitent également une analyse de sécurité avancée sur votre branche par défaut et votre branche cible avant d'analyser votre branche source (demande de fusion). Pour plus d’informations sur la résolution des alertes pour les branches de pull request, consultez Gestion des alertes d’analyse de dépendances sur les pull requests et Gestion des alertes d’analyse de code sur les pull requests.

Pour désactiver Advanced Security, toutes les alertes et l’état des alertes sont conservés dans l’onglet Sécurité avancée pour la prochaine fois que vous réactivez Advanced Security pour votre dépôt.

Articles connexes

- Alertes d'analyse de code pour GitHub Advanced Security pour Azure DevOps

- alertes d'analyse de dépendances pour GitHub Advanced Security pour Azure DevOps

- Alertes d'analyse de secrets pour GitHub Advanced Security for Azure DevOps

- Droits pour GitHub Advanced Security pour Azure DevOps

- Facturation pour GitHub Advanced Security for Azure DevOps