Notes

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

S’applique à : ✔️ Front Door Premium

Cet article vous guide tout au long de la configuration d’Azure Front Door Premium pour vous connecter à votre App Service (application web ou application de fonction) en privé à l’aide d’Azure Private Link.

Prérequis

- Un abonnement Azure actif. Créer un compte gratuit.

Remarque

Les points de terminaison privés nécessitent que votre plan App Service réponde à des exigences spécifiques. Pour plus d’informations, consultez Utilisation de points de terminaison privés pour application web Azure. Cette fonctionnalité n’est pas prise en charge avec les emplacements App Service.

Connexion à Azure

Connectez-vous au portail Azure.

Activer Private Link vers un App Service (application web ou application de fonction) dans Azure Front Door Premium

Dans cette section, vous mappez le service Private Link à un point de terminaison privé dans le réseau privé d’Azure Front Door.

Dans votre profil Azure Front Door Premium, sous Paramètres, sélectionnez Groupes d’origines.

Choisissez le groupe d’origine qui doit contenir l’origine App Service (application web ou application de fonction) pour laquelle vous souhaitez activer Private Link.

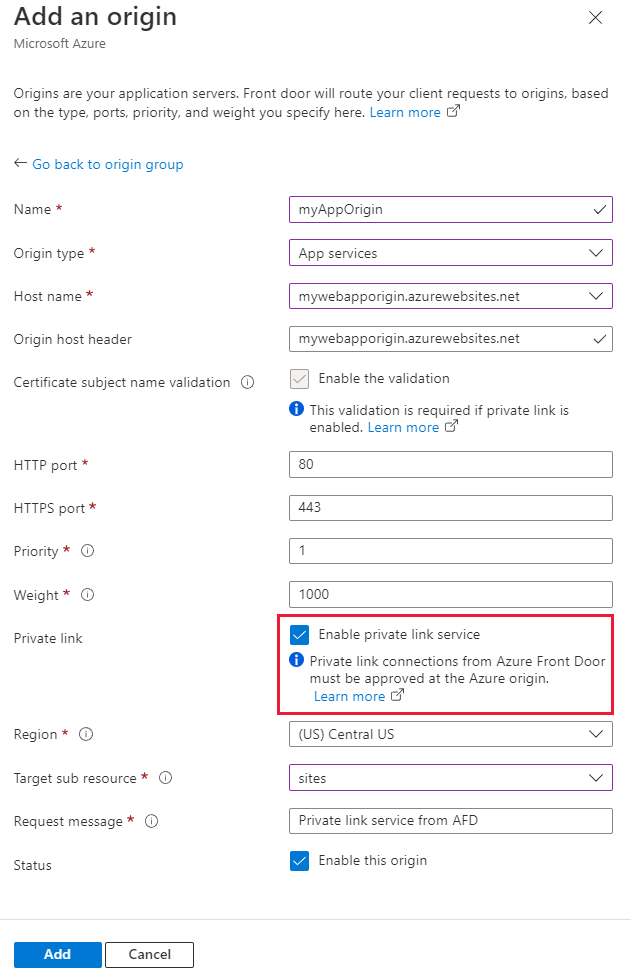

Sélectionnez + Ajouter une origine pour ajouter une nouvelle origine ou sélectionnez-en une existante dans la liste.

Utilisez le tableau suivant pour configurer les paramètres de l’origine :

Paramètre Valeur Nom Saisissez un nom pour identifier cette origine. Type d'origine Services d’application Nom de l’hôte Dans la liste déroulante, sélectionnez l’hôte que vous souhaitez comme origine. En-tête de l’hôte d’origine Personnalisez l’en-tête de l’hôte de l’origine ou conservez l’en-tête par défaut. Port HTTP 80 (par défaut) Port HTTPS 443 (par défaut) Priorité Attribuez différentes priorités aux origines principales, secondaires et de sauvegarde. Poids 1 000 (par défaut). Utilisez des pondérations pour distribuer le trafic entre différentes origines. Région Sélectionnez la région qui correspond à votre origine ou la plus proche de celle-ci. Sous-ressource cible Choisissez site comme type de sous-ressource pour la ressource sélectionnée. Message de requête Entrez un message personnalisé à afficher lors de l’approbation du point de terminaison privé. Sélectionnez Ajouter pour enregistrer votre configuration, puis sélectionnez Mettre à jour pour enregistrer les paramètres du groupe d’origines.

Approuver une connexion de point de terminaison privé Azure Front Door Premium à partir d’une App Service

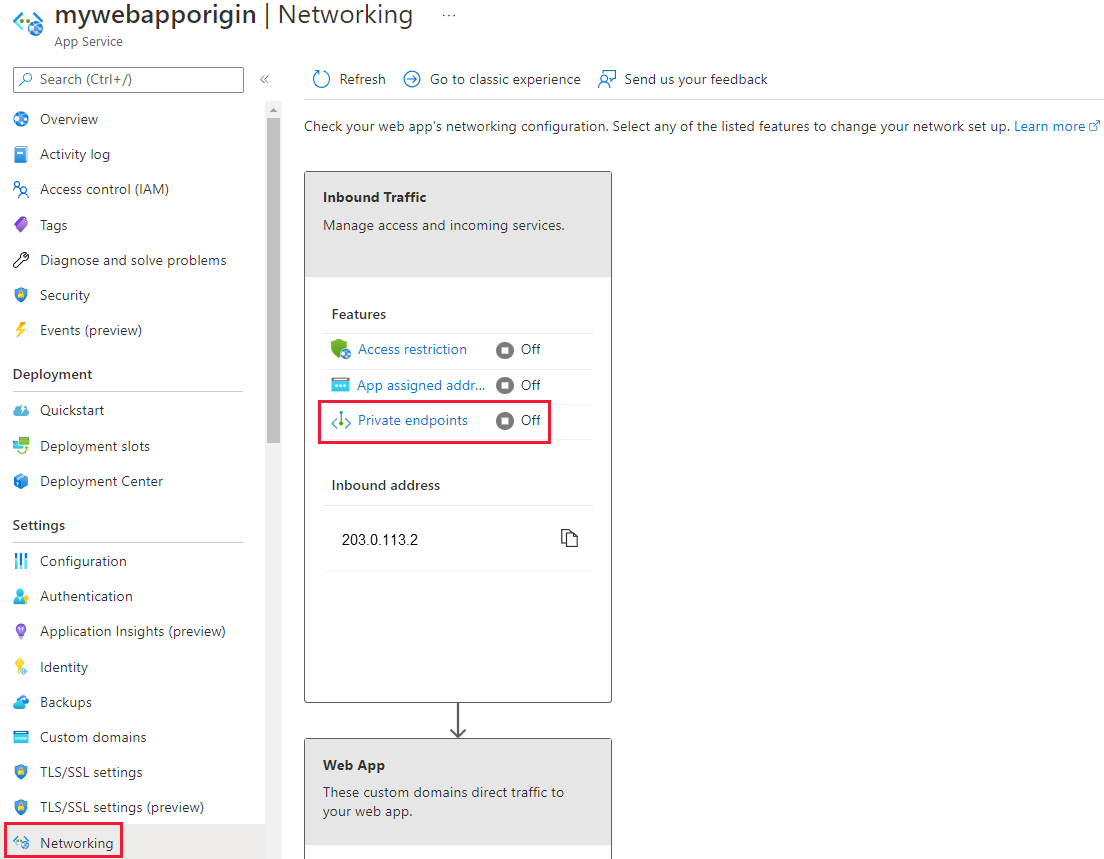

Accédez à App Service que vous avez configuré avec Private Link dans la section précédente. Sous Paramètres, sélectionnez Mise en réseau.

Dans la section Mise en réseau, sélectionnez Configurer vos connexions de point de terminaison privé.

Sélectionnez la requête de point de terminaison privé en attente sur Azure Front Door Premium, puis sélectionnez Approuver.

Après l’approbation, l’état de la connexion est mis à jour. L’établissement complet de la connexion peut prendre quelques minutes. Une fois établi, vous pouvez accéder à votre application web ou à votre application de fonction via Azure Front Door Premium. L’accès direct à l’application à partir de l’Internet public est désactivé une fois que le point de terminaison privé est activé.

Erreurs courantes à éviter

Les erreurs suivantes sont courantes lors de la configuration d’une origine avec Azure Private Link activée :

- L’ajout de l’origine avec Azure Private Link est activé pour un groupe d’origines existant qui contient des origines publiques. Avec Azure Front Door, il est impossible de mélanger les origines publiques et privées dans le même groupe d’origines.

Étapes suivantes

En savoir plus sur le Service Private Link avec App Service.