Configurer Private Link pour Azure Health Data Services

Private Link vous permet d’accéder à Azure Health Data Services via un point de terminaison privé. Private Link est une interface réseau qui vous connecte en privé et en toute sécurité à l’aide d’une adresse IP privée à partir de votre réseau virtuel. Avec Private Link, vous pouvez accéder à nos services en toute sécurité à partir de votre réseau virtuel en tant que service de première partie sans avoir à passer par un système DNS (Domain Name System). Cet article explique comment créer, tester et gérer votre point de terminaison privé pour Azure Health Data Services.

Remarque

Ni Private Link ni Azure Health Data Services ne peuvent être déplacés d’un groupe de ressources ou d’un abonnement à une autre une fois Private Link activé. Pour effectuer un déplacement, supprimez d’abord la liaison privée, puis déplacez Azure Health Data Services. Créez une liaison privée une fois le déplacement terminé. Ensuite, évaluez les ramifications de sécurité potentielles avant de supprimer la liaison privée.

Si vous exportez des journaux d’audit et des métriques activés, mettez à jour le paramètre d’exportation via Diagnostic Paramètres à partir du portail.

Prérequis

Avant de créer un point de terminaison privé, les ressources Azure suivantes doivent d’abord être créées :

- Groupe de ressources : groupe de ressources Azure qui contient le réseau virtuel et le point de terminaison privé.

- Espace de travail : conteneur logique pour les instances de service FHIR® et DICOM®.

- Réseau virtuel : réseau virtuel auquel vos services clients et point de terminaison privé sont connectés.

Pour plus d’informations, consultez la documentation Private Link.

Créer un point de terminaison privé

Pour créer un point de terminaison privé, un utilisateur disposant d’autorisations de contrôle d’accès en fonction du rôle (RBAC) sur l’espace de travail ou le groupe de ressources où se trouve l’espace de travail peut utiliser le Portail Azure. L’utilisation du Portail Azure est recommandée, car elle automatise la création et la configuration de la zone DNS privé. Pour plus d’informations, consultez les guides de démarrage rapide Private Link.

La liaison privée est configurée au niveau de l’espace de travail et est automatiquement configurée pour tous les services FHIR et DICOM au sein de l’espace de travail.

Vous pouvez créer un point de terminaison privé de deux façons. Le flux d’approbation automatique permet à un utilisateur disposant d’autorisations RBAC sur l’espace de travail de créer un point de terminaison privé sans avoir besoin d’approbation. Le flux d’approbation manuelle permet à un utilisateur sans autorisation sur l’espace de travail de demander aux propriétaires de l’espace de travail ou du groupe de ressources d’approuver le point de terminaison privé.

Remarque

Lorsqu’un point de terminaison privé approuvé est créé pour Azure Health Data Services, le trafic public vers celui-ci est automatiquement désactivé.

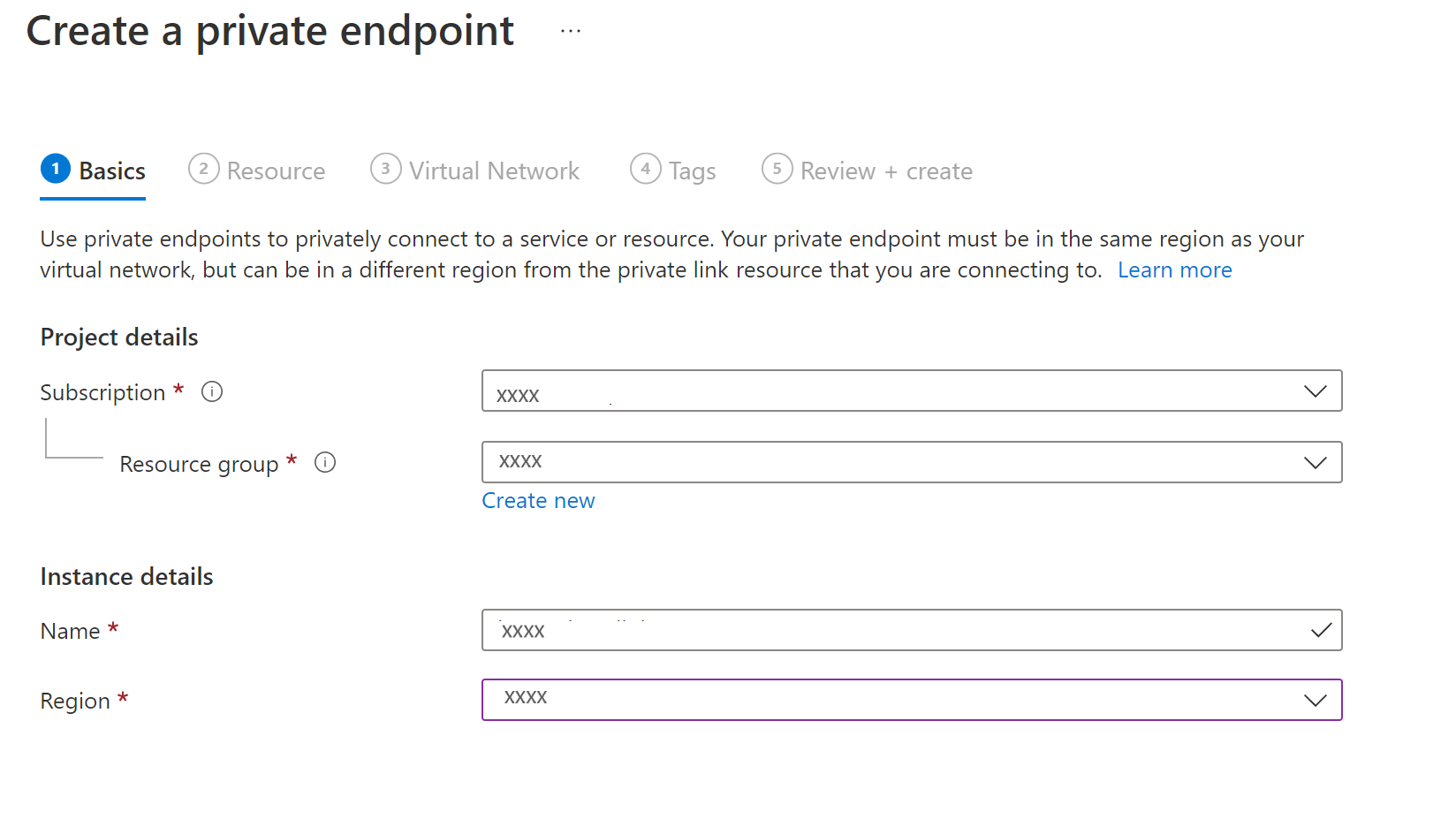

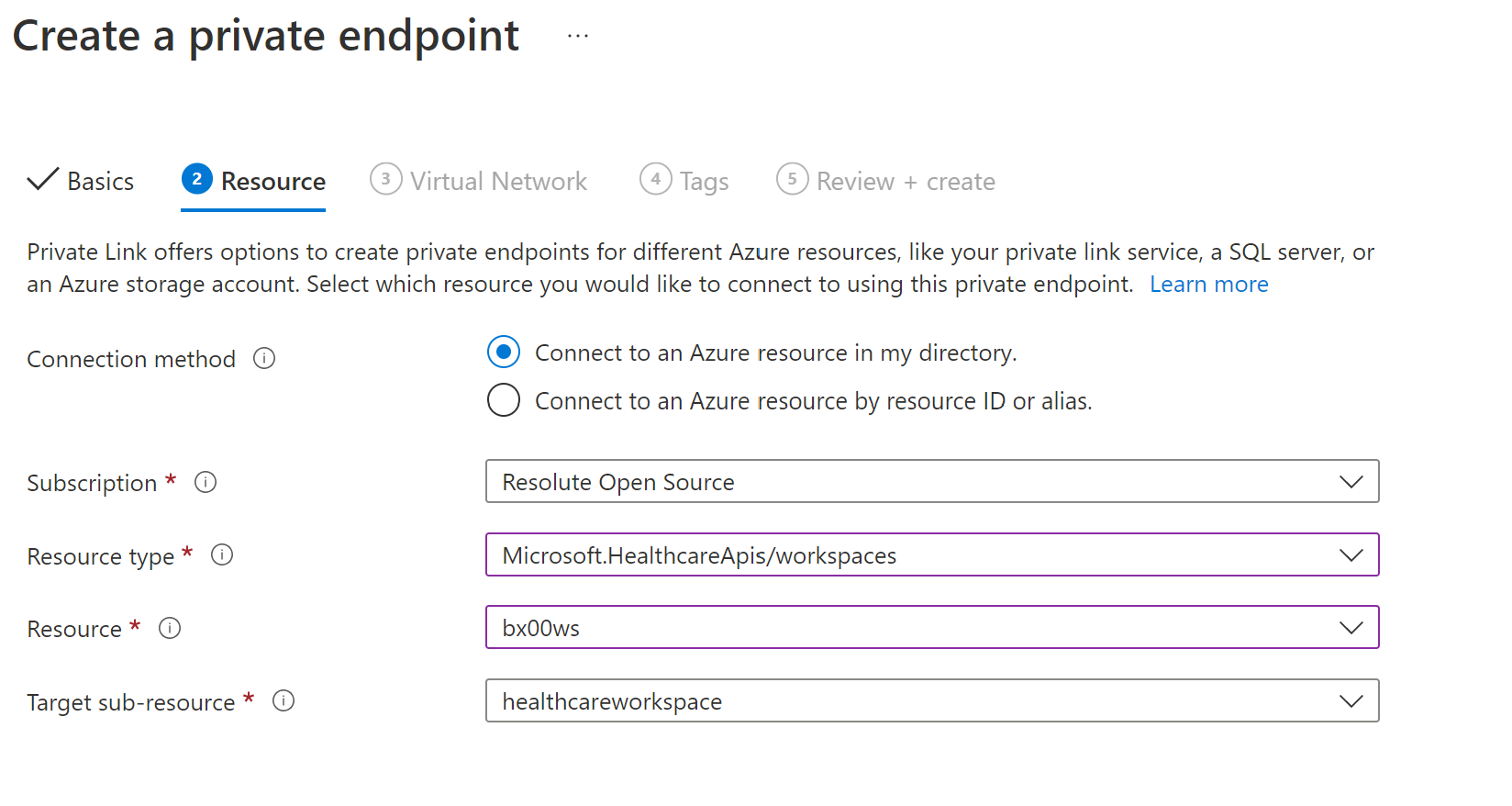

Approbation automatique

Vérifiez que la région du nouveau point de terminaison privé est la même que la région de votre réseau virtuel. La région de l’espace de travail peut être différente.

Pour le type de ressource, recherchez et sélectionnez Microsoft.HealthcareApis/workspaces dans la liste déroulante. Pour la ressource, sélectionnez l’espace de travail dans le groupe de ressources. La sous-ressource cible, healthcareworkspace, est automatiquement renseignée.

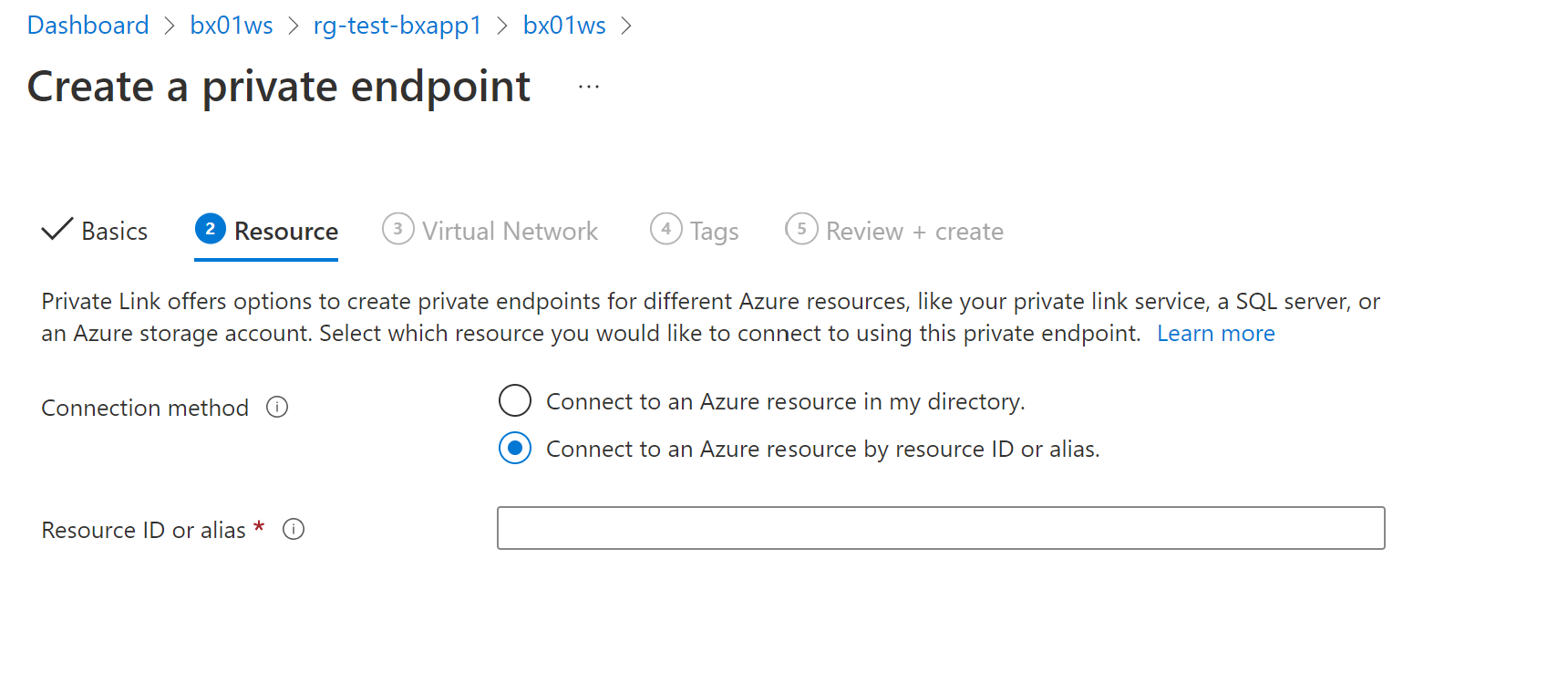

Approbation manuelle

Pour une approbation manuelle, sélectionnez la deuxième option sous Ressource, Connecter à une ressource Azure par ID de ressource ou alias. Pour l’ID de ressource, entrez des abonnements/{subcriptionid}/resourceGroups/{resourcegroupname}/providers/Microsoft.HealthcareApis/workspaces/{workspacename}. Pour la sous-ressource Cible, entrez healthcareworkspace comme dans Approbation automatique.

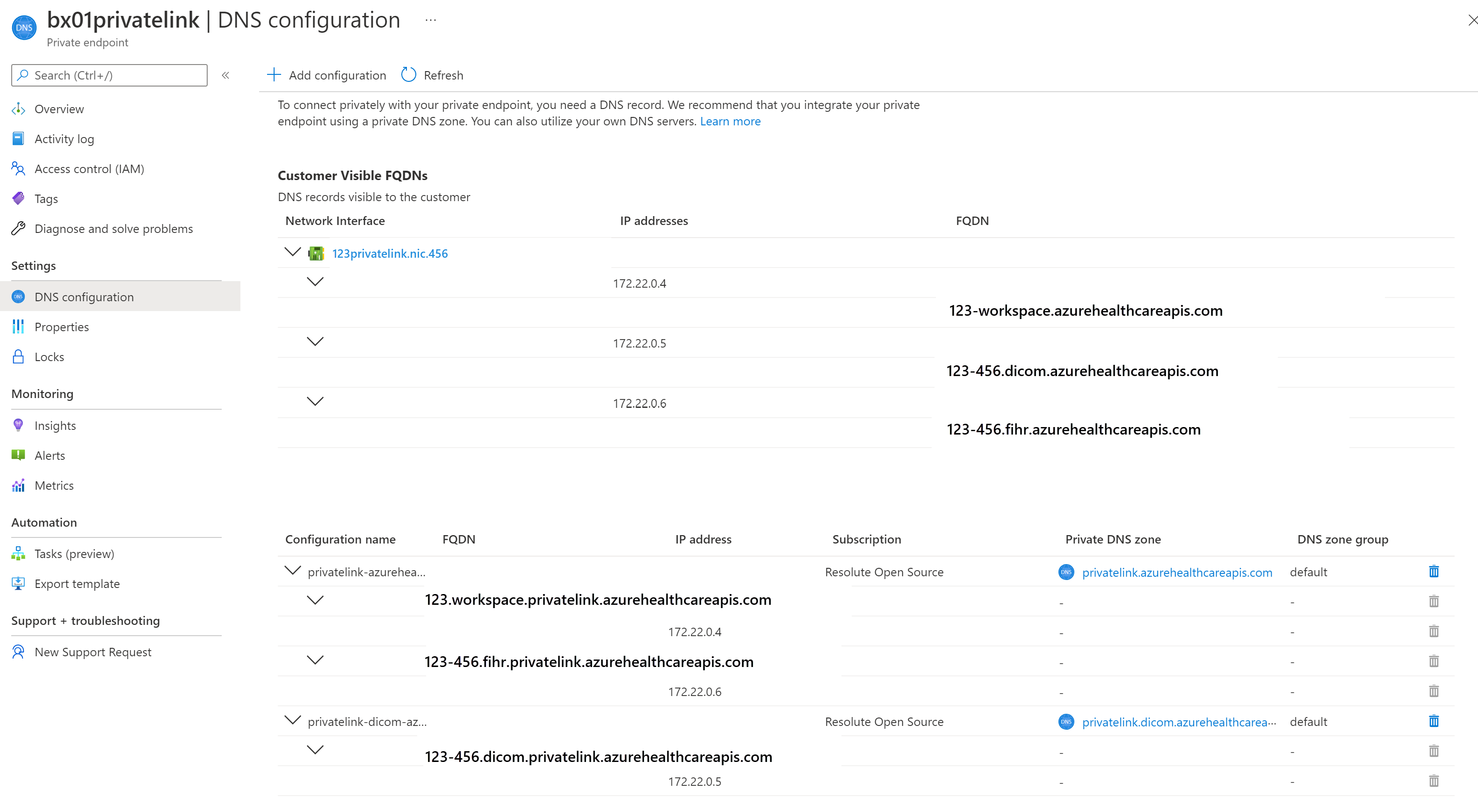

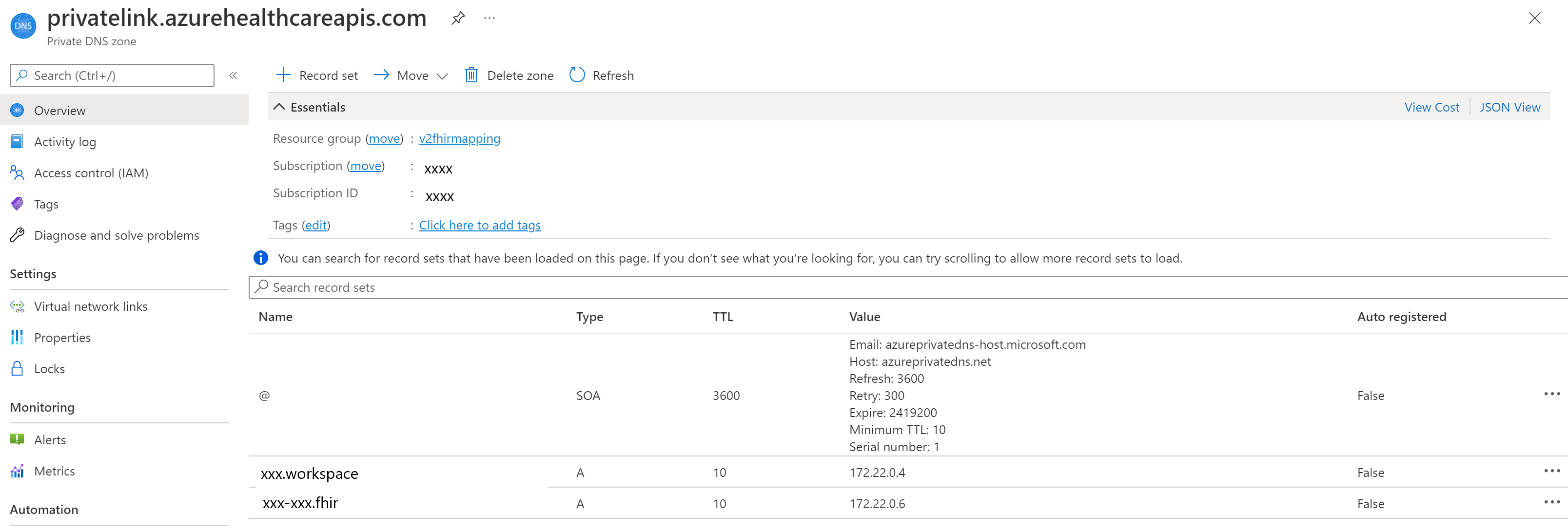

Configuration DNS Private Link

Une fois le déploiement terminé, sélectionnez la ressource Private Link dans le groupe de ressources. Ouvrez la configuration DNS à partir du menu paramètres. Vous trouverez les enregistrements DNS et les adresses IP privées pour l’espace de travail, ainsi que les services FHIR et DICOM.

Mappage de liaison privée

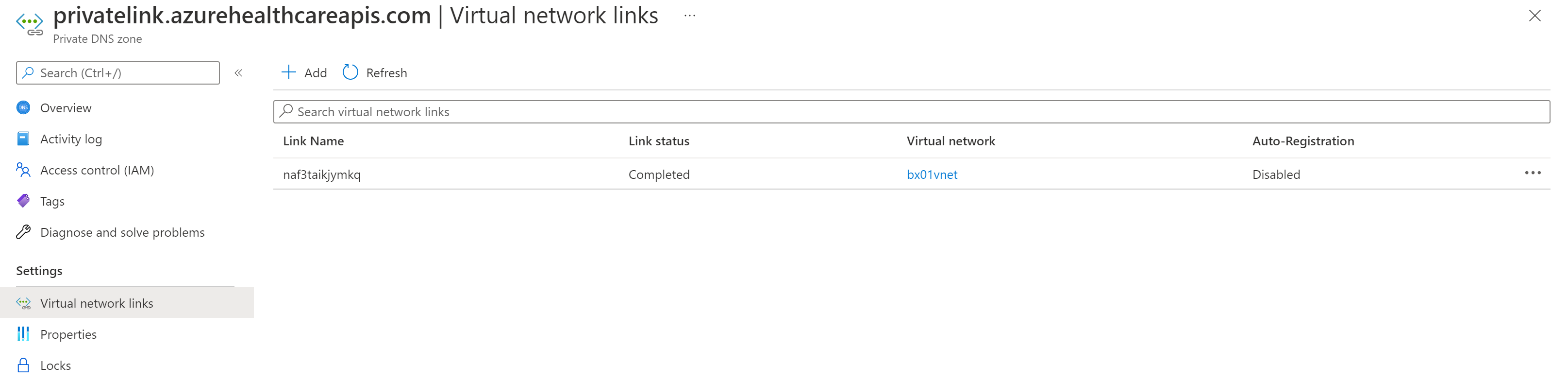

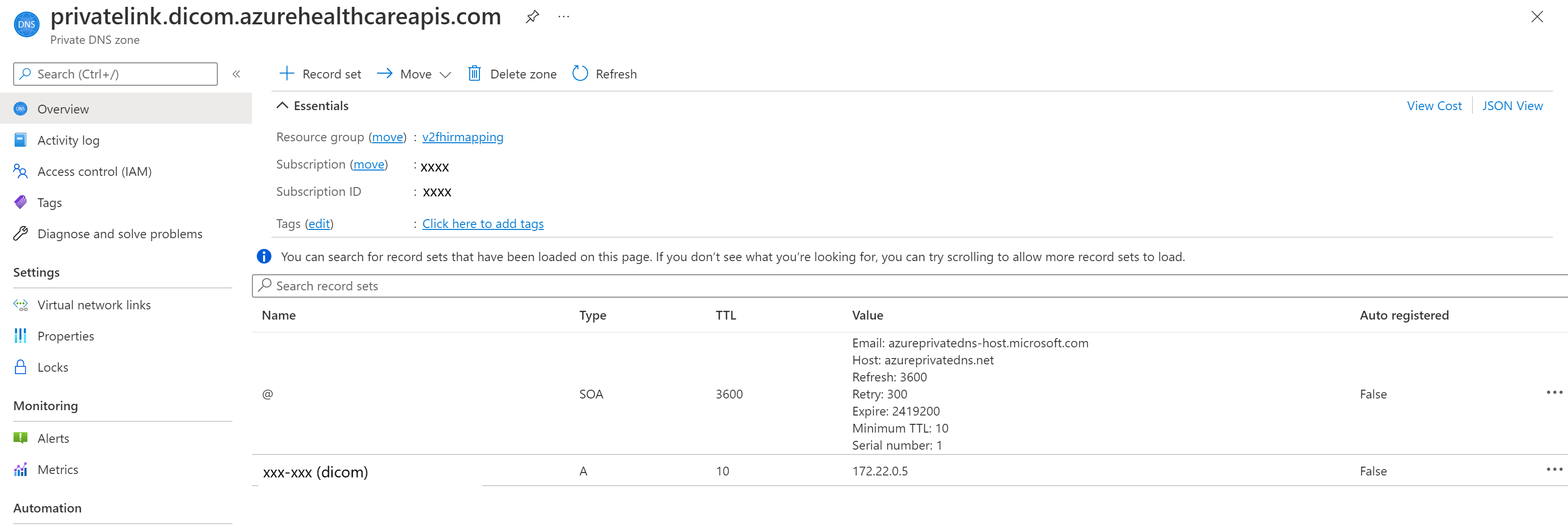

Une fois le déploiement terminé, accédez au nouveau groupe de ressources créé dans le cadre du déploiement. Vous devez voir deux enregistrements de zone DNS privés et un pour chaque service. Si vous avez plus de services FHIR et DICOM dans l’espace de travail, d’autres enregistrements de zone DNS sont créés pour eux.

Sélectionnez des liens de réseau virtuel dans le Paramètres. Notez que le service FHIR est lié au réseau virtuel.

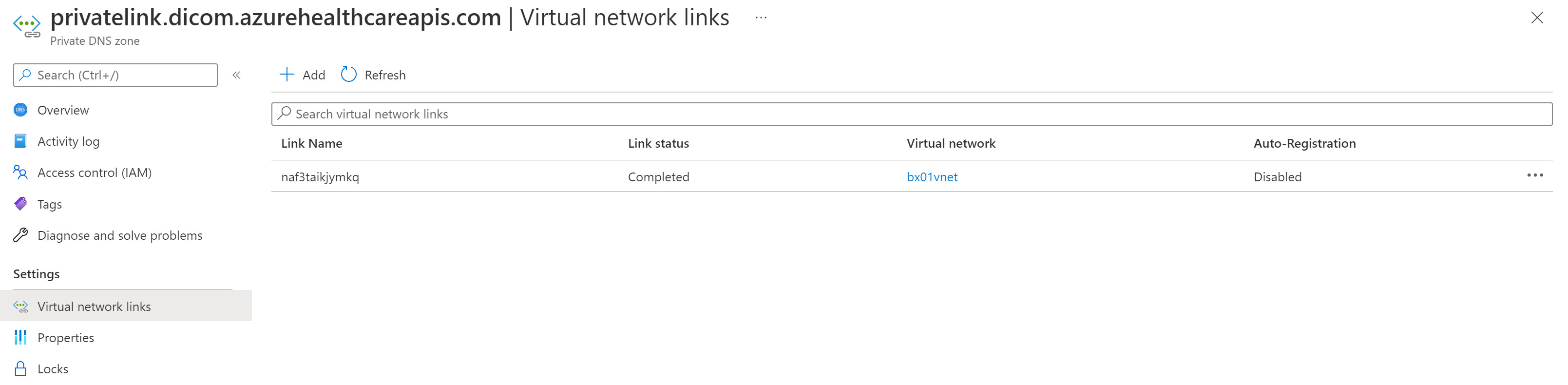

De même, vous pouvez voir le mappage de liaison privée pour le service DICOM.

En outre, vous pouvez voir que le service DICOM est lié au réseau virtuel.

Tester un point de terminaison privé

Pour vérifier que votre service ne reçoit pas de trafic public après avoir désactivé l’accès au réseau public, sélectionnez le /metadata point de terminaison de votre service FHIR, ou le point de terminaison /health/case activée du service DICOM, et vous recevrez le message 403 Interdit.

La mise à jour de l’indicateur d’accès réseau public peut prendre jusqu’à 5 minutes avant le blocage du trafic public.

Important

Chaque fois qu’un nouveau service est ajouté à l’espace de travail Private Link activé, attendez la fin de l’approvisionnement. Actualisez le point de terminaison privé si les enregistrements DNS A ne sont pas mis à jour pour les services nouvellement ajoutés dans l’espace de travail. Si les enregistrements DNS A ne sont pas mis à jour dans votre zone DNS privée, les demandes adressées à un ou plusieurs services nouvellement ajoutés ne passent pas par Private Link.

Pour vous assurer que votre point de terminaison privé peut envoyer le trafic à votre serveur :

- Créez une machine virtuelle connectée au réseau virtuel et au sous-réseau sur lequel votre point de terminaison privé est configuré. Pour vous assurer que votre trafic à partir de la machine virtuelle utilise uniquement le réseau privé, désactivez le trafic Internet sortant à l’aide de la règle de groupe de sécurité réseau (NSG).

- Protocoles Bureau à distance (RDP) dans la machine virtuelle.

- Accédez au point de terminaison de

/metadatavotre serveur FHIR à partir de la machine virtuelle. Vous devez recevoir l’instruction de fonctionnalité en tant que réponse.