Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

S’applique à : Azure Logic Apps (Standard)

Note

Cette fonctionnalité en préversion est soumise aux conditions d’utilisation supplémentaires pour les préversions de Microsoft Azure.

Les modèles de langage volumineux fonctionnent avec des agents IA qui gèrent et répondent aux demandes en appelant des outils prédéfinis pour effectuer des tâches, telles que l’envoi d’un e-mail, l’interrogation d’une base de données ou le déclenchement d’un flux de travail. Dans Azure Logic Apps, vous pouvez créer ces outils en configurant une application logique standard en tant que serveurs Remote Model Context Protocol (MCP). Cette configuration vous permet d’exposer des flux de travail sous forme d’outils que les machines virtuelles, les agents IA et les clients MCP peuvent utiliser pour interagir avec les ressources et ressources d’entreprise. Dans ce contexte, remote signifie que le serveur MCP s’exécute en dehors de l’environnement où l’interface de l’agent IA s’exécute.

Dans ce guide, vous allez :

- Configurez une ressource d’application logique standard avec un ou plusieurs serveurs MCP.

- Configurez l’authentification avec Easy Auth et générez des clés API.

- Choisissez ou créez des flux de travail en tant qu’outils MCP.

- Testez votre serveur MCP avec un client MCP dans Visual Studio Code.

Pourquoi configurer des applications logiques standard en tant que serveurs MCP

MCP est une norme ouverte qui permet aux LLM, aux agents IA et aux clients MCP d’interagir avec des systèmes et outils externes de manière sécurisée, détectable, et structurée. Cette norme définit comment décrire, exécuter, et authentifier l’accès aux outils afin que les composants IA puissent interagir avec des services, des systèmes, des bases de données, des API, et des flux de travail métier réels. Considérez un serveur MCP comme un pont entre un client LLM, un agent IA ou un client MCP et les outils qu’ils utilisent.

Par exemple, supposez que vous disposez d’un serveur MCP basé sur une application logique Standard qui s’exécute dans Azure. Sur votre ordinateur local, Visual Studio Code dispose d’un client MCP que vous utilisez pour vous connecter à distance à votre serveur MCP. Ce scénario diffère des serveurs MCP locaux qui s’exécutent sur votre ordinateur.

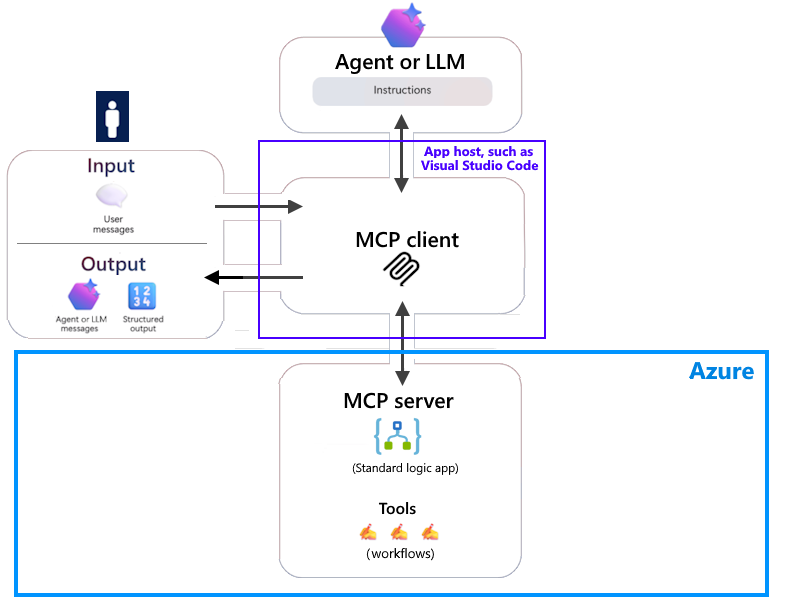

Le diagramme suivant montre comment ces composants interagissent :

Le diagramme montre ces interactions clés :

Client MCP + serveur MCP : votre client MCP se connecte à votre serveur MCP, qui fournit des flux de travail d’application logique en tant qu’outils.

Client MCP + agent ou modèle : votre client MCP communique avec l’agent ou le modèle pour coordonner les appels d’outils.

Entrées : les entrées utilisateur transitent par le client MCP vers l’agent ou le modèle.

Sorties : les réponses de l’agent ou du modèle remontent à travers le client MCP.

Lorsque vous regroupez logiquement plusieurs serveurs MCP dans une seule application logique Standard, cette approche offre un moyen plus évolutif, organisé et flexible d’exposer des flux de travail en tant qu’outils. Chaque serveur MCP fonctionne en tant que groupe de flux de travail indépendant que votre client MCP peut détecter et appeler individuellement.

Pour plus d’informations, consultez :

- Qu’est-ce qu’un agent IA ?

- À propos des LLM

- Concepts du serveur MCP

- Concepts relatifs aux clients MCP

- Introduction – Prise en main du protocole MCP (Model Context Protocol)

Le tableau suivant décrit les avantages de la configuration d’applications logiques standard en tant que serveurs MCP distants :

| Avantage | Descriptif |

|---|---|

| Possibilité de réutilisation | Appelez des connecteurs, des fonctions codées, et des flux de travail existants à partir d’un agent IA, ce qui vous donne un retour supplémentaire sur vos investissements. |

| Flexibilité | Choisissez parmi plus de 1 400 connecteurs qui fournissent l’accès et les actions pour travailler avec les ressources et ressources d’entreprise dans le cloud ou localement. |

| Points d’accès | Azure Logic Apps prend en charge différents modèles de connectivité pour l’exécution de votre serveur MCP. Vous pouvez exécuter votre serveur dans le cloud, exposer votre serveur en tant que point de terminaison privé, ou vous connecter à des réseaux virtuels et à des ressources locales. |

| Sécurité | Lorsque vous exposez votre application logique en tant que serveur MCP, vous configurez un état de la sécurité fort afin de pouvoir répondre aux exigences de sécurité de votre entreprise. Par défaut, les points de terminaison MCP utilisent OAuth 2.0 pour l’authentification et l’autorisation. Pour plus d’informations, consultez Qu’est-ce qu’OAuth ?. Important : Pour utiliser l’authentification OAuth, vous devez configurer Easy Auth pour sécuriser votre serveur MCP et vos flux de travail Standard. Easy Auth est la fonctionnalité d’authentification et d’autorisation native dans Azure App Service, Azure Functions et Azure Container Apps. Pour configurer l’authentification simple pour votre serveur MCP, consultez Configurer l’authentification facile pour votre serveur MCP plus loin dans ce guide. Pour plus d’informations, consultez Authentification et autorisation dans Azure App Service et Azure Functions. |

| Surveillance, gouvernance et conformité | Azure Logic Apps fournit l’historique des exécutions de flux de travail et l’intégration à Application Insights ou Log Analytics, afin d’obtenir les données nécessaires pour gérer et surveiller vos outils de serveur MCP et prendre en charge les diagnostics, la résolution des problèmes, la création de rapports, la traçabilité, et l’audit. |

| Extensibilité | Héberger plusieurs serveurs MCP logiques dans une application logique unique. Chaque groupe de serveurs MCP logique contient des flux de travail connexes. |

| Transports HTTP en flux continu et événements envoyés par le serveur (SSE) pour MCP | Les serveurs MCP basés sur des applications logiques standard prennent en charge SSE. |

Prerequisites

Un compte Azure avec un abonnement actif. Obtenez un compte Azure gratuit.

Ressource d’application logique standard à configurer en tant que serveur MCP avec des outils que les agents ou les modèles peuvent appeler.

Un ou plusieurs flux de travail dans votre application logique à utiliser comme outils pour votre serveur MCP. Ces flux de travail doivent répondre aux exigences suivantes :

Requirement Descriptif Option d’hébergement Plan de Workflow Service ou App Service Environment v3 uniquement Trigger Les flux de travail doivent commencer par le déclencheur de requête nommé Lorsqu’une requête HTTP est reçue. Action Les flux de travail doivent se terminer par l’action Réponse . État La ressource d’application logique doit être en cours d’exécution et le flux de travail doit être activé. Vous pouvez sélectionner un flux de travail existant ou créer un flux de travail dans votre application logique.

Pour plus d’informations, consultez :

Une inscription d’application à utiliser dans la configuration d’Authentification simple pour votre application logique.

Cette inscription d’application est une identité que votre ressource d’application logique utilise pour déléguer les fonctions de gestion des identités et des accès à Microsoft Entra ID.

Pour obtenir des instructions, consultez Créer une inscription d’application.

Un client MCP pour tester la configuration de votre serveur MCP.

Ce guide utilise Visual Studio Code.

Note

Veillez à utiliser la dernière version de Visual Studio Code pour les tests de serveur MCP. Visual Studio Code inclut la prise en charge de MCP en disponibilité générale dans les versions postérieures à la version 1.102. Pour plus d’informations, consultez Serveurs MCP dans Visual Studio Code.

Pour l’exemple de test, vous avez besoin de l’extension GitHub Copilot. Pour plus d’informations, consultez :

Aucune autre configuration requise n’existe pour utiliser le transport HTTP Streamable. Toutefois, pour utiliser le transport Server-Sent Events (SSE), votre application logique doit répondre aux exigences suivantes :

Votre application logique nécessite une intégration de réseau virtuel. Consultez Sécuriser le trafic entre les applications logiques Standard et les réseaux virtuels Azure à l’aide de points de terminaison privés.

Dans votre ressource d’application logique, le fichier host.json nécessite que vous ajoutiez le paramètre

Runtime.Backend.EdgeWorkflowRuntimeTriggerListener.AllowCrossWorkerCommunicationet lui affectiez la valeurtrue.

Considérations relatives aux flux de travail en tant qu’outils

Lorsque vous générez des flux de travail à utiliser en tant qu’outils MCP, passez en revue ces considérations et bonnes pratiques :

Pour aider les agents ou les modèles à rechercher et à exécuter des outils, ajoutez les métadonnées suivantes au déclencheur Demande et aux charges utiles de requête. Ces métadonnées améliorent la fiabilité et la précision de l’agent lors de l’utilisation d’outils.

Les étapes décrites dans cette section utilisent le portail Azure, mais vous pouvez également utiliser Visual Studio Code.

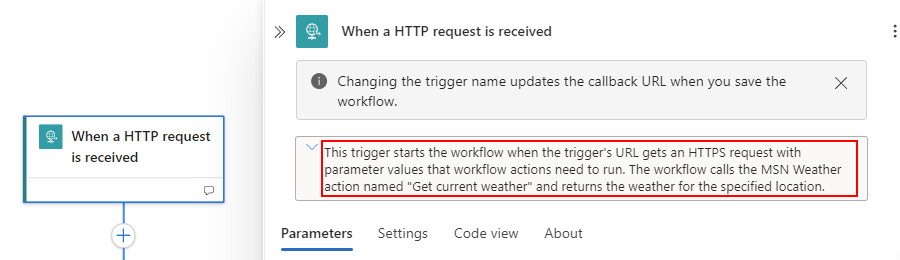

Description du déclencheur

Votre serveur MCP utilise ces métadonnées comme description de l’outil à présenter aux utilisateurs finaux, et pour acheminer les requêtes vers l’outil approprié, par exemple :

Pour ajouter cette description, effectuez ces étapes :

Dans le portail Azure, ouvrez votre ressource et flux de travail d’application logique Standard.

Dans la barre latérale du flux de travail, sous Outils, sélectionnez le concepteur pour ouvrir le flux de travail.

Dans le concepteur, sélectionnez le déclencheur Demande.

Dans le volet d’informations du déclencheur, sous le nom du déclencheur, décrivez l’objectif du déclencheur et du flux de travail.

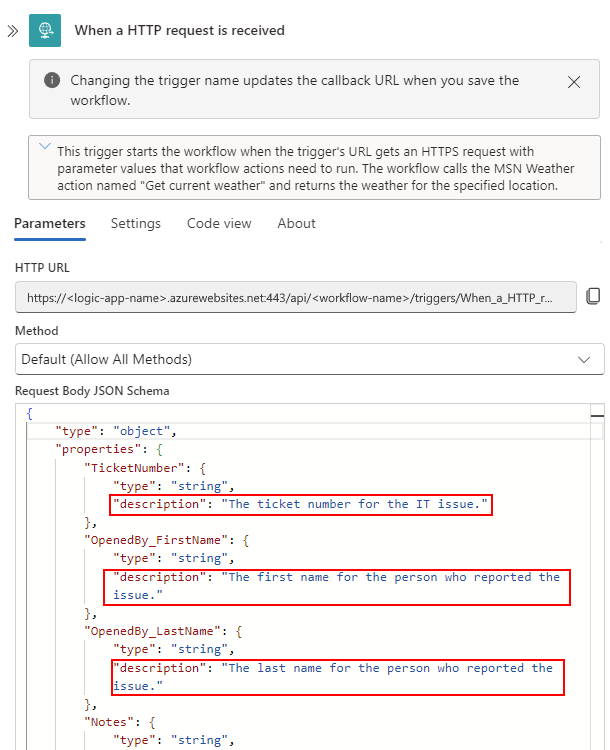

Descriptions des paramètres d’entrée

Ces métadonnées améliorent la précision de l’agent en passant les entrées correctes aux outils au moment de l’exécution, par exemple :

Pour ajouter une description pour chaque paramètre d’entrée, effectuez ces étapes :

Dans le portail Azure, ouvrez votre ressource et flux de travail d’application logique Standard.

Dans la barre latérale du flux de travail, sous Outils, sélectionnez le concepteur pour ouvrir le flux de travail.

Note

Vous pouvez également utiliser le mode Code pour ajouter ces informations.

Dans le concepteur, sélectionnez le déclencheur Demande.

Dans le volet d’informations du déclencheur, sous Schéma Json du corps de la demande, entrez un schéma pour la charge utile de contenu de la demande attendue.

Pour chaque paramètre d’entrée, ajoutez l’attribut

descriptionet la description correspondante.Si l’exécution de votre outil nécessite des paramètres spécifiques, incluez-les en tant que paramètres requis en ajoutant l’objet

requiredet un tableau avec ces paramètres.

L’exemple suivant montre des exemples de paramètres d’entrée, de descriptions, et de paramètres requis :

{ "type": "object", "properties": { "TicketNumber": { "type": "string", "description": "The ticket number for the IT issue." }, "OpenedBy_FirstName": { "type": "string", "description": "The first name for the person who reported the issue." }, "OpenedBy_LastName": { "type": "string", "description": "The last name for the person who reported the issue." }, "Notes": { "type": "string", "description": "Other information to include in the ticket about the issue." } }, "required": [ "TicketNumber", "OpenedBy_FirstName", "OpenedBy_LastName", "Notes" ] }

Si vous obtenez des résultats incohérents lorsqu’un agent appelle et exécute votre outil, vérifiez si vous pouvez rendre le déclencheur et les descriptions de paramètres plus uniques.

Par exemple, essayez de décrire le format des entrées de paramètre.

Si un paramètre attend une chaîne encodée en base64, incluez ce détail dans la description du paramètre.

Vous pouvez configurer la gestion des erreurs et utiliser la

runAfterpropriété pour renvoyer le message d’erreur approprié à l’appelant. Pour plus d’informations, consultez Gérer le comportement « exécuter après ».

Créer une inscription d’application

Pour créer une inscription d’application utilisable par votre application logique dans votre configuration d’Authentification simple, effectuez ces étapes :

Dans la zone de recherche du portail Azure, entrez inscriptions d’applications.

Dans la page Inscriptions d’applications, sélectionnez Nouvelle inscription.

Dans la page Inscrire une application, fournissez les informations suivantes :

Propriété Obligatoire Descriptif Nom Oui Nom de votre inscription d’application. Types de comptes pris en charge Oui Comptes qui peuvent utiliser ou accéder à votre application logique. URI de redirection Non Ignorez cette section. Quand vous avez terminé, sélectionnez Inscrire.

Dans la page d’inscription de l’application, copiez et enregistrez l’ID d’application (client) à utiliser pour configurer l’Authentification simple.

Dans la barre latérale d’inscription de l’application, sous Gérer, sélectionnez Exposer une API.

À côté de ID de l'application URI, sélectionnez Ajouter. Conservez la valeur par défaut. Copiez et enregistrez cette valeur pour une utilisation ultérieure afin de remplacer la valeur par défaut, puis sélectionnez Enregistrer.

Sous Étendues définies par cette API, sélectionnez Ajouter une étendue pour fournir des autorisations granulaires aux utilisateurs de votre application.

Dans le volet Ajouter une étendue, fournissez les informations suivantes :

Propriété Obligatoire Descriptif Nom de la portée Oui Nom pertinent pour l’étendue des autorisations. À titre de recommandation, utilisez le nom user_impersonation, qui est l’étendue prise en charge par défaut dans les données de ressources protégées par Azure Logic Apps dans le contexte du serveur MCP.

Si vous utilisez une autre étendue, vous devez remplacer l’étendue par défaut dans le fichier de configuration de votre application logique (host.json), et utiliser le format suivant :

<resource>.<operation>.<constraint>

Pour en savoir plus, consultez Étendues et autorisations dans la Plateforme d’identités Microsoft.Qui peut donner son consentement Oui Indique si les utilisateurs peuvent également donner leur consentement à cette étendue, ou si seuls les administrateurs peuvent donner leur consentement. Utilisez Administrateurs uniquement pour des autorisations à privilèges élevés. Sélectionnez l’option qui correspond le mieux aux stratégies de votre organisation. Cet exemple sélectionne Administrateurs et utilisateurs. Nom d'affichage du consentement administrateur Oui Courte description de l’objectif de l’étendue que seuls les administrateurs peuvent voir. Description du consentement de l'administrateur Oui Description plus détaillée de l’autorisation accordée par l’étendue que seuls les administrateurs peuvent voir. Nom d'affichage du consentement de l'utilisateur Non Courte description de l’objectif de l’étendue. Affichée aux utilisateurs uniquement si vous définissez Qui peut donner son consentement sur Administrateurs et utilisateurs. Le cas échéant, fournissez ces informations. Description du consentement de l'utilisateur Non Description plus détaillée de l’autorisation accordée par l’étendue. Affichée aux utilisateurs uniquement si vous définissez Qui peut donner son consentement sur Administrateurs et utilisateurs. Le cas échéant, fournissez ces informations. État Oui Indique si l’étendue est activée ou désactivée. Veillez à sélectionner Activé. Pour plus d'informations, consultez Ajouter une étendue.

Lorsque vous avez terminé, sélectionnez Ajouter une étendue.

Pour plus d’informations, consultez Enregistrer une application dans Microsoft Entra ID.

Une fois ces étapes terminées, vous avez les valeurs suivantes à utiliser ultérieurement avec votre application logique :

- ID de l’annuaire (locataire)

- ID de l’application (client)

- URI d’ID d’application

Configurer l’Authentification simple pour votre serveur MCP

Configurez l’authentification Easy Auth pour l’application logique Standard que vous souhaitez utiliser comme serveur MCP.

Dans le portail Azure, ouvrez votre ressource d’application logique Standard.

Dans la barre latérale des ressources, sous Paramètres, sélectionnez Authentification.

Dans la page Authentification, sélectionnez Ajouter un fournisseur d’identité.

Dans la page Ajouter un fournisseur d’identité, sous l’onglet Informations de base, pour Fournisseur d’identité, sélectionnez Microsoft.

Dans la section Inscription d’application, fournissez les informations suivantes :

Propriété Obligatoire Descriptif ID d’application (client) Oui ID d’application (client) de votre inscription d’application créée précédemment. URL de l’émetteur Oui URL suivante où vous remplacez <tenant-ID> par le GUID de votre annuaire (locataire) :

https://login.microsoftonline.com/<tenant-ID>/v2.0Audiences de jeton autorisées Oui URI d’ID d’application de votre inscription d’application créée précédemment au format suivant : api://<application-ID-URI>/

Important : N’oubliez pas d’inclure la barre oblique à la fin de l’URI, par exemple :api://aaaabbbb-0000-cccc-1111-dddd2222eeee/Dans la section Vérifications supplémentaires, sélectionnez les options suivantes ou fournissez des informations pour contrôler davantage l’authentification et l’accès :

Propriété Obligatoire Descriptif Condition requise pour l’application cliente Oui Choisissez une option :

- Autoriser uniquement les demandes de l’application à proprement parler : non applicable au serveur MCP.

- Autoriser les demandes provenant d’applications clientes spécifiques : si vous savez quelles applications clientes appellent votre serveur MCP, sélectionnez ces applications dans la liste des applications clientes autorisées . Par exemple, si vous utilisez Visual Studio Code, vous pouvez ajouter l’ID de cette application cliente en modifiant la liste Applications clientes autorisées. Pour trouver cette valeur, effectuez ces étapes :

1. Dans la zone de recherche du portail Azure, recherchez et sélectionnez Applications d’entreprise.

2. Dans la zone de recherche Toutes les applications, recherchez et sélectionnez l’ID d’application pour Visual Studio Code.

- Autoriser les demandes de n’importe quelle application (non recommandé) : uniquement lorsque vous ne savez pas quelles applications appellent votre serveur MCP.Condition requise pour l’identité Oui Pour limiter les utilisateurs qui peuvent appeler votre serveur MCP, sélectionnez Autoriser les demandes provenant d’identités spécifiques puis, à partir de Microsoft Entra ID, dans la liste Identités autorisées, sélectionnez les ID d’objets correspondant aux identités que vous autorisez à appeler votre serveur MCP. Autrement, sélectionnez Autoriser les demandes à partir de n’importe quelle identité. Condition requise pour le locataire Oui Pour refuser les appels à votre serveur MCP provenant de locataires externes, sélectionnez Autoriser les demandes du locataire émetteur. Dans la section Paramètres d’authentification App Service, pour Restreindre l’accès, sélectionnez Autoriser l’accès non authentifié.

Important

Assurez-vous que l’authentification App Service (Authentification simple) autorise l’accès ou les demandes non authentifiés.

Cliquez sur Ajouter.

Poursuivez avec les étapes de création d’un serveur MCP dans votre application logique.

Créer un serveur MCP à l’aide de flux de travail

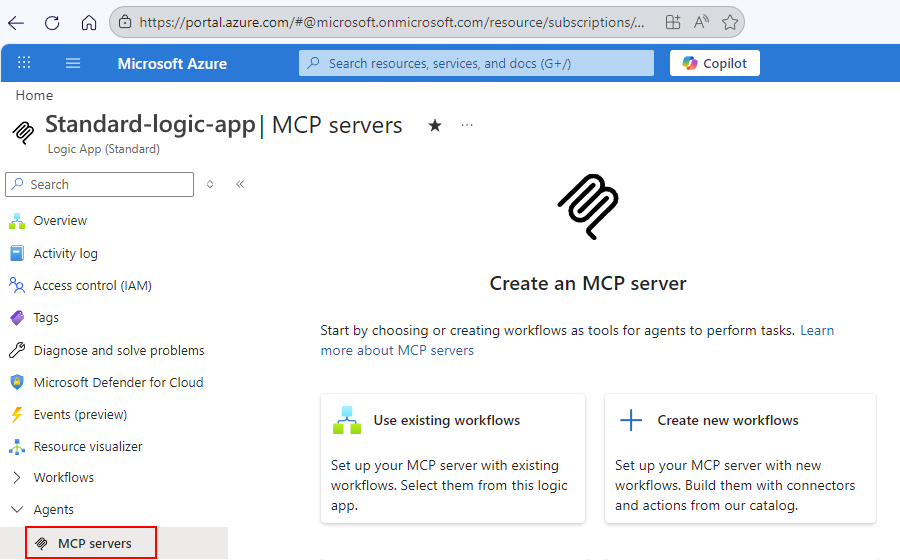

Dans le portail Azure, ouvrez votre ressource d’application logique Standard.

Dans la barre latérale de l’application logique, sous Agents, sélectionnez les serveurs MCP pour ouvrir la page des serveurs MCP , par exemple :

Sélectionnez l’une des options suivantes :

Choix Descriptif Utiliser des flux de travail existants Lorsque vous avez un ou plusieurs flux de travail existants à utiliser pour votre serveur MCP. Continuez à choisir des flux de travail existants. Créer des flux de travail Lorsque vous souhaitez créer de nouveaux flux de travail à utiliser pour votre serveur MCP. Continuez à créer des flux de travail.

Choisir des flux de travail existants

Dans le volet Créer un serveur MCP , procédez comme suit :

Sous les détails du serveur MCP, entrez un nom unique qui utilise uniquement des lettres et des chiffres.

Assurez-vous que ce nom identifie facilement votre serveur MCP.

Entrez une description sur l’objectif de votre serveur MCP.

Ces informations importantes aident les agents et d’autres clients à choisir le serveur dont ils ont besoin.

Sous Flux de travail, sélectionnez un ou plusieurs flux de travail à utiliser comme outils pour votre serveur MCP.

Note

La liste affiche uniquement les flux de travail qui commencent par le déclencheur Request et contiennent l’application avec l’action Response .

Lorsque vous avez terminé, sélectionnez Créer.

Créer des flux de travail

Dans la page Inscrire un serveur MCP avec Azure Logic Apps , sous Détails du projet, entrez les valeurs suivantes :

Nom de serveur MCP unique qui utilise uniquement des lettres et des chiffres.

Assurez-vous que ce nom identifie facilement votre serveur MCP.

Description de l’objectif de votre serveur MCP.

Ces informations importantes aident les agents et d’autres clients à choisir le serveur dont ils ont besoin.

Par défaut, la valeur de l’application logique est définie sur le nom actuel de l’application logique et n’est pas modifiable.

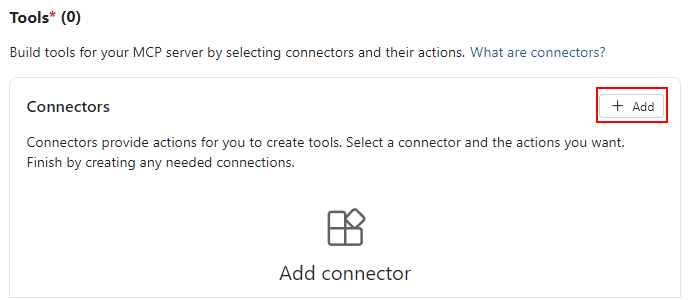

Sous Outils, procédez comme suit pour sélectionner un connecteur et les actions à créer en tant que flux de travail.

Chaque action que vous sélectionnez crée un flux de travail qui fonctionne en tant qu’outil dans votre serveur MCP. Cet exemple utilise le connecteur Office 365 Outlook . En fonction de votre abonnement Azure, vous devrez peut-être utiliser le connecteur Outlook.com à la place.

Dans la section Connecteurs , sélectionnez Ajouter.

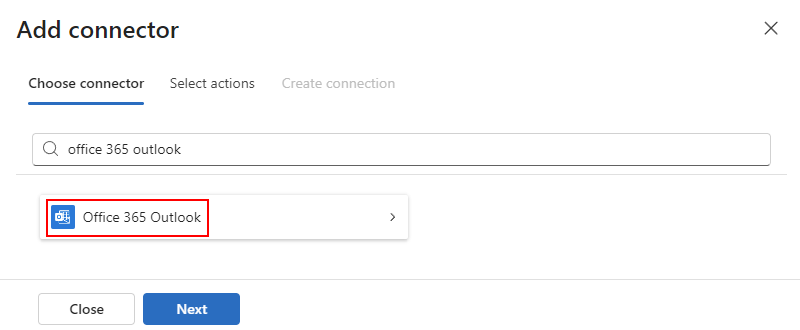

Dans le volet Ajouter un connecteur et l’onglet Choisir un connecteur , recherchez et sélectionnez le connecteur à utiliser, par exemple :

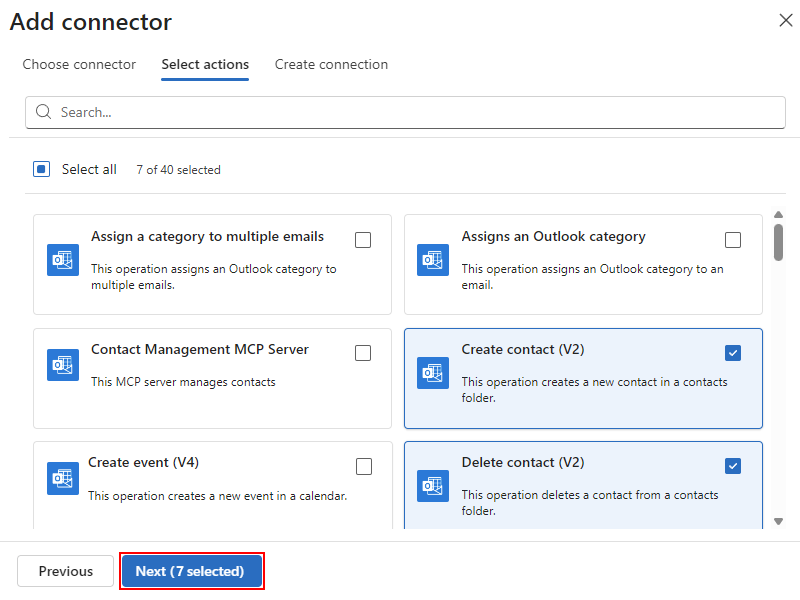

Sous l’onglet Sélectionner des actions , sélectionnez chaque action que vous souhaitez créer en tant qu’outil, par exemple :

Lorsque vous avez terminé, sélectionnez Suivant.

Sous l’onglet Créer une connexion , indiquez les informations de connexion demandées ou connectez-vous pour authentifier vos informations d’identification, si nécessaire.

Si vous disposez d’une connexion existante que vous souhaitez modifier, sélectionnez Ajouter nouveau.

Sélectionnez Enregistrer pour revenir à la page Enregistrer un serveur MCP avec Azure Logic Apps.

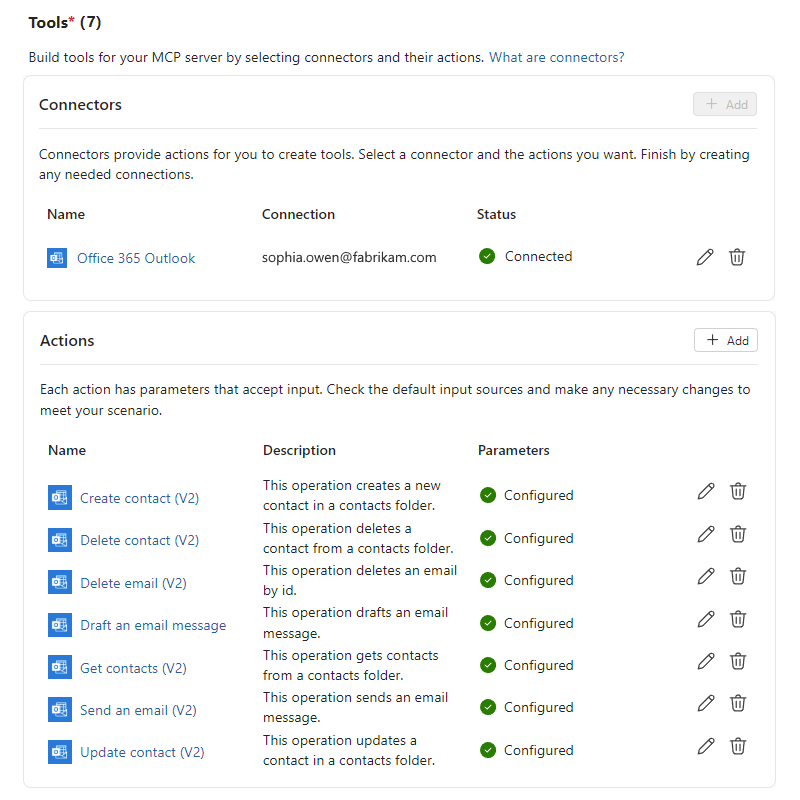

La section Connecteurs affiche maintenant votre connecteur sélectionné. La section Actions affiche les actions sélectionnées qui alimentent les outils fournis par votre serveur MCP. Par défaut, tous les paramètres de ces actions utilisent un LLM comme source d’entrée. Vous pouvez modifier cette source d’entrée en fonction des besoins de votre scénario.

Pour aider un agent ou LLM à choisir l’outil approprié et à transmettre les entrées obtenues à partir de sources correctes aux paramètres de l’outil, passez en revue et mettez à jour la configuration de chaque outil en procédant de la manière suivante :

Dans la section Actions, sélectionnez le nom de l’outil ou le bouton Modifier (icône du crayon) pour cet outil.

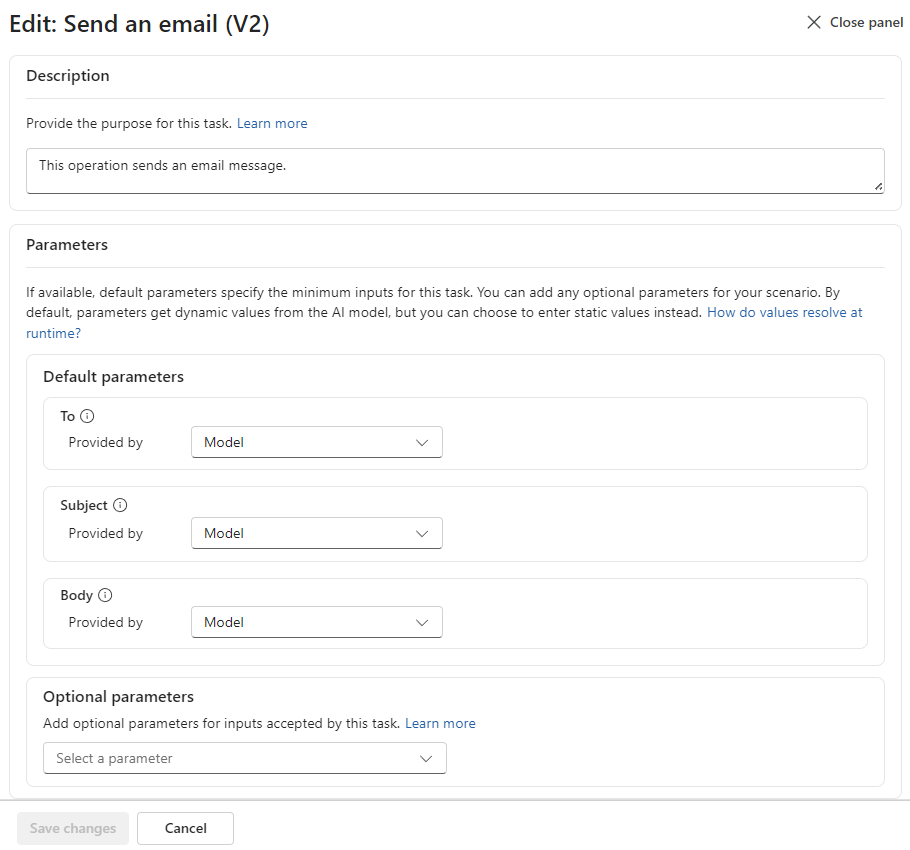

Dans le volet Modifier : <nom de l’outil>, fournissez les informations suivantes :

Section Descriptif Description Décrit l’objectif de l’outil soutenu par l’action pour aider un agent ou un LLM à déterminer quand utiliser l’outil. Une description par défaut existe, mais vous pouvez personnaliser le texte pour vos besoins.

Le texte par défaut provient de la description Swagger de l’API du connecteur, par exemple Actions – Office 365 Outlook.Paramètres par défaut Répertorie tous les paramètres requis pour exécuter l’outil. Pour chaque paramètre, les options de source d’entrée sont Modèle et Utilisateur. Par défaut, le modèle (LLM) fournit les entrées. Si vous sélectionnez Utilisateur, l’expérience utilisateur appropriée s’affiche pour vous permettre de fournir la source d’entrée. Pour plus d’informations, consultez Découvrez comment les valeurs des paramètres sont résolues au moment de l’exécution. Paramètres facultatifs Sélectionnez les autres paramètres que vous souhaitez inclure pour l’outil. L’exemple suivant montre la description et les paramètres de l’outil Envoyer un e-mail (V2) :

Lorsque vous avez terminé, sélectionnez Enregistrer les modifications.

Lorsque vous avez terminé d’examiner ou de mettre à jour chaque outil, sélectionnez Inscrire.

Continuez à sélectionner l’authentification et à passer en revue vos serveurs MCP.

Sélectionner l’authentification et passer en revue les serveurs MCP

La page serveurs MCP affiche désormais les sections Authentification et serveurs .

| Section | Descriptif |

|---|---|

| Authentification | Sélectionnez l’authentification utilisée par votre serveur MCP. |

| Serveurs | Affiche les serveurs et flux de travail MCP créés que le serveur fournit en tant qu’outils. Vous pouvez également modifier, copier l’URL ou supprimer le serveur. |

Pour sélectionner l’authentification de votre serveur MCP, procédez comme suit :

En regard de la zone Méthode , sélectionnez Modifier.

Sélectionnez la méthode d’authentification, puis sélectionnez Enregistrer.

En fonction de votre sélection, suivez les étapes correspondantes :

Basé sur des clés

Sélectionnez Générer une clé pour créer une clé API.

Dans le volet Générer une clé API MCP , sélectionnez la durée.

Pour la clé Access, sélectionnez Clé primaire ou Clé secondaire pour générer la clé API MCP.

Sélectionnez Générer.

Une fois la clé générée, veillez à copier et enregistrer la clé dans un endroit sûr. Vous ne pouvez pas accéder à la clé ultérieurement.

Lorsque vous avez terminé, sélectionnez Fermer.

OAuth

Sélectionnez Gérer l’authentification pour afficher la page Authentification de l’application logique.

Suivez les étapes décrites dans Configurer l’authentification facile pour votre serveur MCP.

Continuez à tester votre serveur MCP.

Tester votre serveur MCP

Vous avez besoin de l’URL de votre serveur MCP pour pouvoir envoyer une demande à partir de Visual Studio Code.

Dans la barre latérale de l’application logique, sous Agents, sélectionnez serveurs MCP.

Sous Serveurs, recherchez votre serveur MCP, puis sélectionnez Copier l’URL.

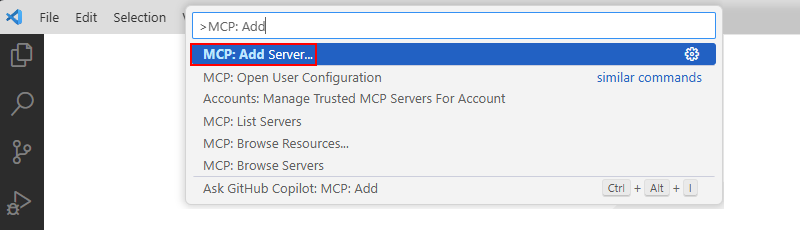

Dans Visual Studio Code, dans le menu Affichage, sélectionnez Palette de commandes. Recherchez et sélectionnez MCP : Ajouter un serveur.

Sélectionnez HTTP (HTTP ou événements envoyés par le serveur). Pour entrer l’URL du serveur, entrez l’URL de votre serveur MCP.

Pour entrer l’ID du serveur, entrez un nom explicite pour votre serveur MCP.

Lorsque vous ajoutez un serveur MCP pour la première fois, vous devez choisir où stocker votre configuration MCP. Vous obtenez les options suivantes. Choisissez donc la meilleure option pour votre scénario :

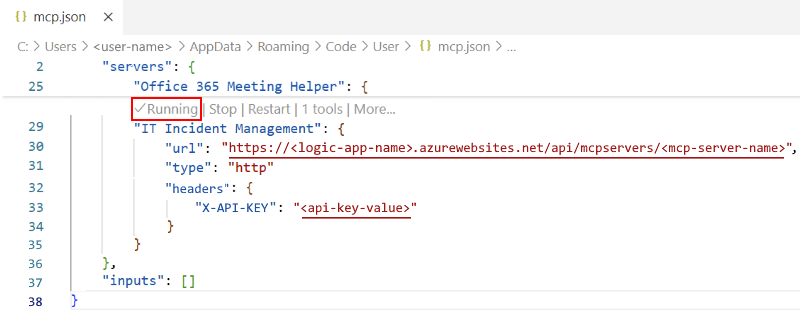

Global : votre configuration utilisateur, qui est l’annuaire

c:\users\<your-username>\AppData\Roaming\Code\Useret disponible dans tous les espaces de travail.Espace de travail : votre espace de travail actuel dans Visual Studio Code.

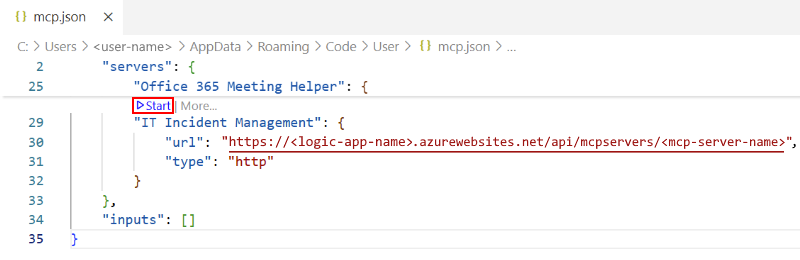

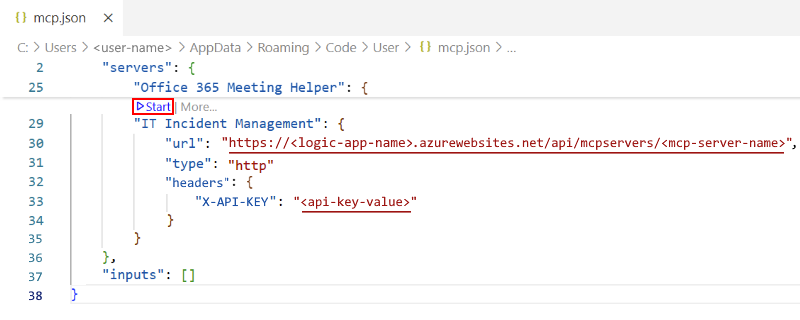

Ce guide sélectionne Global pour stocker les informations du serveur MCP dans la configuration utilisateur. Par conséquent, Visual Studio Code crée et ouvre un fichier mcp.json, qui affiche les informations de votre serveur MCP.

Dans le fichier mcp.json, sélectionnez le lien Démarrer ou Redémarrer pour établir la connectivité de votre serveur MCP, par exemple :

OAuth

Basé sur des clés

Lorsque l’invite d’authentification s’affiche, sélectionnez Autoriser, puis sélectionnez le compte à utiliser pour l’authentification.

Connectez-vous et donnez votre consentement pour appeler votre serveur MCP.

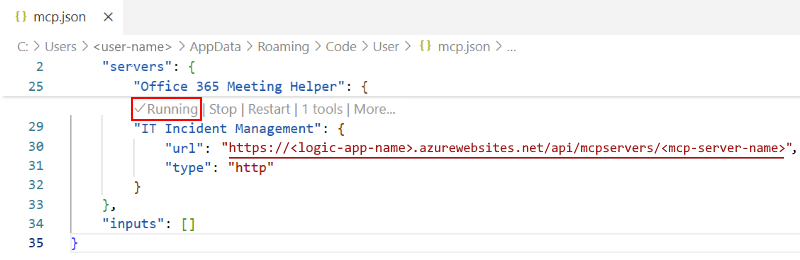

Une fois l’authentification terminée, le fichier mcp.json affiche l’état du serveur MCP En cours d’exécution.

OAuth

Basé sur des clés

En guise de test, essayez d’appeler votre serveur MCP depuis GitHub Copilot :

Dans la barre de titre de Visual Studio Code, ouvrez la liste Copilot, puis sélectionnez Ouvrir la conversation.

Sous la zone d’entrée de conversation, dans la liste des modes intégrés , sélectionnez Agent.

Dans la liste LLM, sélectionnez le LLM à utiliser.

Pour parcourir les outils disponibles dans votre serveur MCP, sélectionnez Configurer les outils.

Dans la liste des outils, sélectionnez ou effacez les outils appropriés, mais assurez-vous que votre nouveau serveur MCP est sélectionné.

Vous pouvez maintenant interagir avec votre serveur MCP via l’interface de conversation Copilot.

Découvrez comment résoudre les valeurs des paramètres au moment de l’exécution

Cette section décrit les options de la façon dont votre serveur MCP source les valeurs des paramètres d’entrée pour les outils soutenus par les actions. Vous pouvez conserver le modèle comme source par défaut ou fournir des valeurs statiques codées en dur pour toutes les interactions.

Entrées fournies par le modèle

Par défaut, le modèle transmet des valeurs de paramètre au moment de l’exécution en fonction de la conversation entre l’agent et l’utilisateur final. Ces valeurs sont dynamiques et inconnues jusqu’à l’exécution.

Entrées fournies par l’utilisateur

Vous spécifiez les valeurs des paramètres pendant le développement. Ces valeurs sont généralement codées en dur et restent les mêmes pour toutes les interactions entre la boucle de l’agent et l’utilisateur final.