Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

De nombreuses organisations utilisent des solutions de plateforme de renseignement sur les menaces (TIP) pour agréger des flux de renseignement sur les menaces provenant de différentes sources. À partir du flux agrégé, les données sont organisées pour s’appliquer à des solutions de sécurité telles que des appareils réseau, des solutions EDR/XDR ou des solutions SIEM (Security Information and Event Management) telles que Microsoft Sentinel. La norme du secteur pour décrire les informations de cybermenace est appelée « Expression structurée d’informations sur les menaces » ou STIX. En utilisant l’API de chargement qui prend en charge les objets STIX, vous utilisez un moyen plus expressif d’importer le renseignement sur les menaces dans Microsoft Sentinel.

L’API de chargement ingère le renseignement sur les menaces dans Microsoft Sentinel sans avoir besoin d’un connecteur de données. Cet article décrit ce dont vous avez besoin pour vous connecter. Pour plus d’informations sur les détails de l’API, consultez le document de référence Microsoft Sentinel’API de chargement.

Pour plus d’informations sur le renseignement sur les menaces, consultez Renseignement sur les menaces.

Importante

L’API de chargement Microsoft Sentinel Threat Intelligence est en préversion. Consultez les Conditions d’utilisation supplémentaires de Microsoft Azure Previews pour obtenir d’autres conditions légales qui s’appliquent aux fonctionnalités Azure en version bêta, en préversion ou qui ne sont pas encore publiées en disponibilité générale.

Après le 31 mars 2027, Microsoft Sentinel ne seront plus pris en charge dans le Portail Azure et ne seront disponibles que dans le portail Microsoft Defender. Tous les clients qui utilisent Microsoft Sentinel dans le Portail Azure sont redirigés vers le portail Defender et utilisent Microsoft Sentinel dans le portail Defender uniquement. À compter de juillet 2025, de nombreux nouveaux clients sont automatiquement intégrés et redirigés vers le portail Defender.

Si vous utilisez toujours Microsoft Sentinel dans le Portail Azure, nous vous recommandons de commencer à planifier votre transition vers le portail Defender pour garantir une transition en douceur et tirer pleinement parti de l’expérience unifiée des opérations de sécurité offerte par Microsoft Defender. Pour plus d’informations, consultez It’s Time to Move : Mise hors service Microsoft Sentinel’Portail Azure pour une sécurité accrue.

Remarque

Pour plus d’informations sur la disponibilité des fonctionnalités dans les clouds du gouvernement des États-Unis, consultez les tables Microsoft Sentinel dans Disponibilité des fonctionnalités cloud pour les clients du gouvernement des États-Unis.

Configuration requise

- Vous devez disposer d’autorisations de lecture et d’écriture sur l’espace de travail Microsoft Sentinel pour stocker vos objets STIX de renseignement sur les menaces.

- Vous devez être en mesure d’inscrire une application Microsoft Entra.

- Votre application Microsoft Entra doit se voir attribuer le rôle Contributeur Microsoft Sentinel au niveau de l’espace de travail.

Instructions

Suivez ces étapes pour importer des objets STIX de renseignement sur les menaces dans Microsoft Sentinel à partir de votre tip intégré ou de votre solution de renseignement sur les menaces personnalisée :

- Inscrivez une application Microsoft Entra, puis enregistrez son ID d’application.

- Générez et enregistrez une clé secrète client pour votre application Microsoft Entra.

- Attribuez à votre application Microsoft Entra le rôle Contributeur Microsoft Sentinel ou l’équivalent.

- Configurez votre solution TIP ou votre application personnalisée.

Inscrire une application Microsoft Entra

Les autorisations de rôle d’utilisateur par défaut permettent aux utilisateurs de créer des inscriptions d’applications. Si ce paramètre a été basculé sur Non, vous devez être autorisé à gérer les applications dans Microsoft Entra. L’un des rôles Microsoft Entra suivants inclut les autorisations requises :

- Administrateur d’application

- Développeur d’applications

- Administrateur d’applications cloud

Pour plus d’informations sur l’inscription de votre application Microsoft Entra, consultez Inscrire une application.

Après avoir inscrit votre application, enregistrez son ID d’application (client) à partir de l’onglet Vue d’ensemble de l’application.

Attribuer un rôle à l’application

L’API de chargement ingère les objets threat intelligence au niveau de l’espace de travail et nécessite le rôle de contributeur Microsoft Sentinel.

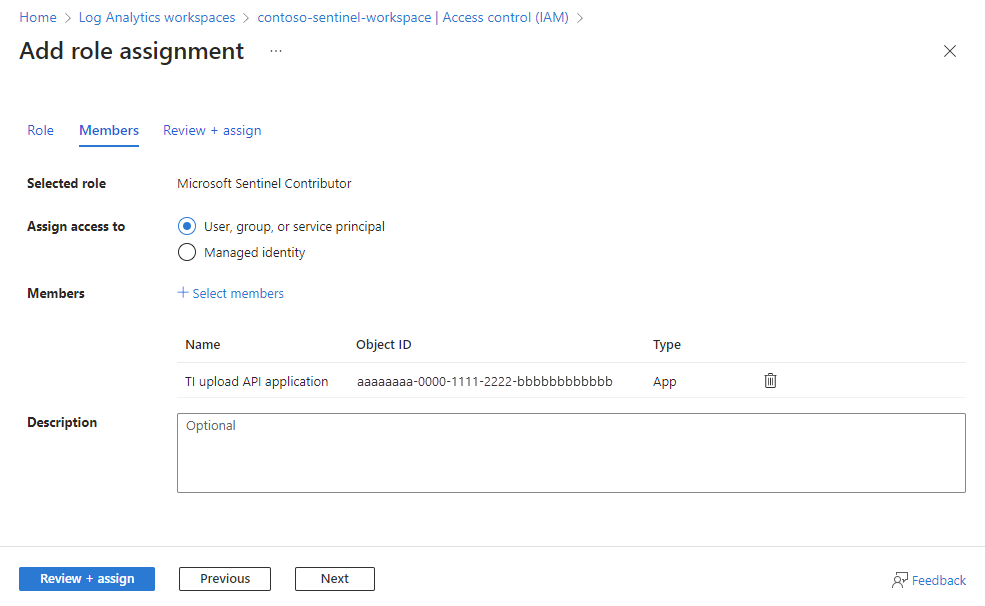

À partir de la Portail Azure, accédez à Espaces de travail Log Analytics.

Sélectionnez Contrôle d’accès (IAM).

Sélectionnez Ajouter>Ajouter une attribution de rôle.

Sous l’onglet Rôle, sélectionnez le rôle Microsoft Sentinel Contributeur, puis sélectionnez Suivant.

Sous l’onglet Membres, sélectionnez Attribuer l’accès àl’utilisateur, au> groupe ou au principal du service.

Sélectionnez les membres. Par défaut, Microsoft Entra applications ne sont pas affichées dans les options disponibles. Pour rechercher votre application, recherchez-la par son nom.

Sélectionnez Révision + affecter.

Pour plus d’informations sur l’attribution de rôles à des applications, consultez Attribuer un rôle à l’application.

Configurer votre solution de plateforme de renseignement sur les menaces ou votre application personnalisée

Les informations de configuration suivantes sont requises par l’API de chargement :

- ID de l’application (client)

- Microsoft Entra jeton d’accès avec l’authentification OAuth 2.0

- ID d’espace de travail Microsoft Sentinel

Entrez ces valeurs dans la configuration de votre tip intégré ou de votre solution personnalisée si nécessaire.

- Envoyez le renseignement sur les menaces à l’API de chargement. Pour plus d’informations, consultez Microsoft Sentinel’API de chargement.

- En quelques minutes, les objets de renseignement sur les menaces doivent commencer à circuler dans votre espace de travail Microsoft Sentinel. Recherchez les nouveaux objets STIX dans la page Renseignement sur les menaces, accessible à partir du menu Microsoft Sentinel.

Contenu connexe

Dans cet article, vous avez appris à connecter votre TIP à Microsoft Sentinel. Pour en savoir plus sur l’utilisation du renseignement sur les menaces dans Microsoft Sentinel, consultez les articles suivants :

- Comprendre le renseignement sur les menaces.

- Utilisez des indicateurs de menace tout au long de l’expérience Microsoft Sentinel.

- Commencez à détecter les menaces avec des règles d’analyse intégrées ou personnalisées dans Microsoft Sentinel.